Joe Hindy / Android Authority

TL;DR

- Life360 – که مالک برنامه ردیابی خانواده به همین نام است و به زودی مالک Tile از دادههای کاربر میشود. 19659005]گزارش جدیدی نشان میدهد که این شرکت ظاهراً با این دادهها سریع و آزاد بازی میکند.

- این شرکت برنامهای برای فروش دادههای کاربر Tile ندارد، اما برنامه ردیابی خانوادهاش چنین وعدهای را ندارد. اگر متوجه شوید که یک شرکت از داده های شما درآمد کسب می کند، نباید تعجب آور باشد. این فقط دنیایی است که ما در آن زندگی می کنیم. آنچه اکنون مهم است این است که داده های فروخته شده چقدر دقیق هستند و چه کسی آن را می خرد.

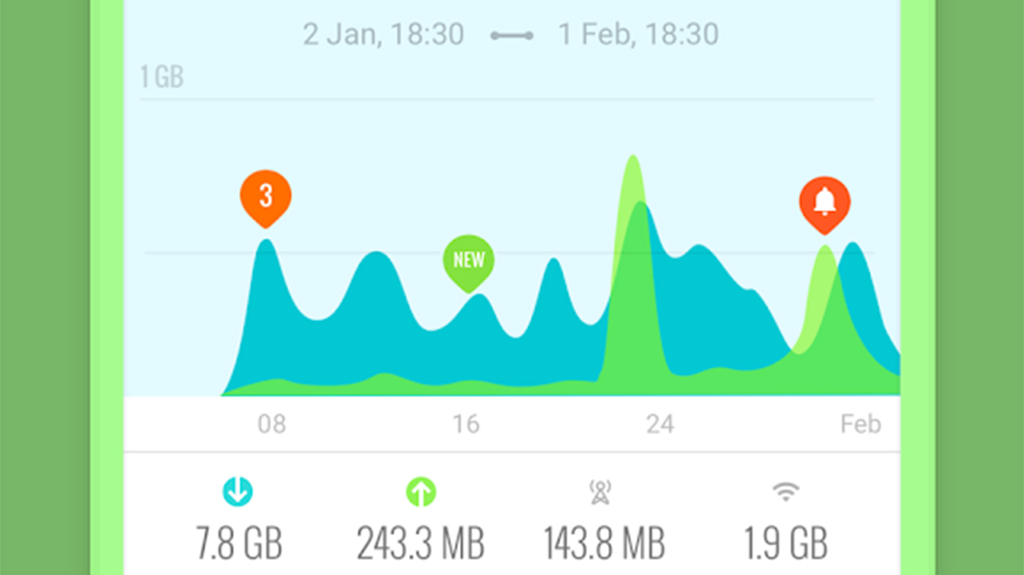

طبق گزارش جدیدی از Markup، ظاهراً شرکتی که به عنوان Life360 شناخته می شود، است. بازی سریع و شل با داده های کاربر. زمانی که متوجه میشوید Life360 دارای یک برنامه ردیابی خانواده به همین نام با بیش از 33 میلیون کاربر است، این امر به ویژه نگرانکننده است. این شرکت همچنین مالک آینده Tile، نام تجاری محبوب ردیابهای GPS است.

همچنین ببینید: بهترین ردیابهای بلوتوث

گزارش از Markup ادعا میکند که Lifely360 همه چیز را انجام نمیدهد. برای جلوگیری از ردیابی آسان دادههایی که به یک شخص خاص میفروشد، کارهای زیادی برای «فاصله» کردن دادههایی که میفروشد انجام دهید. همچنین ادعاهایی وجود دارد که دادهها را به شرکتهایی میفروشد که تاریخچهای مبهم از حفظ حریم خصوصی و اخلاقیات امنیتی دارند. با این حال، احتمالاً اکثر کاربران از میزان فروش آن دادهها آگاه نیستند، و نه احتمالاً از اینکه این دادهها احتمالاً چقدر خاص هستند، آگاه نیستند. وقتی متوجه میشوید که بسیاری از دادههای Life360 بر اساس فعالیت کودکان 13 سال به بالا است، یک معضل اخلاقی نیز وجود دارد. خطمشی این شرکت میگوید که از دادههای کودکان زیر ۱۳ سال استفاده نمیکند.[۱۹۶۵۹۰۰۸]، کریس هالز، موسس و مدیر عامل شرکت، به آسانی به [۱۹۴۵۹۰۱۸] Markup درباره سیاستهای فروش داده خود گفت. او اشاره کرد که از قانونی حمایت خواهد کرد که فروش داده ها را برای کاربر شفاف تر کند. او همچنین خاطرنشان کرد که این شرکت دادههای خود را به هیچ سازمان دولتی درگیر با اجرای قانون نمیفروشد.

Life360 برنامهای برای فروش اطلاعات Tile ندارد

بدیهی است که پیامدهای حریم خصوصی ردیابهای فیزیکی GPS مانند ردیابهای Tile میتواند مصرفکنندگان را برانگیزد. عصبی. در حال حاضر، Life360 – که اعلام کرد قصد دارد تا Tile را به قیمت 205 میلیون دلار بخرد – میگوید که هیچ برنامهای برای فروش دادههای کاربر Tile ندارد. برنامه این ادعا را تقویت نمی کند. هالز می گوید که فروش داده های کاربر یک اصل اصلی مدل کسب و کار آن است و به ارزان یا حتی رایگان بودن اپلیکیشن Life360 برای برخی خانواده ها کمک می کند. مشخص نیست که این شرکت چگونه قصد دارد از ردیابهای Tile درآمد کسب کند، با توجه به اینکه صورتحساب سختافزاری مواد این ردیابها احتمالاً به قیمت خردهفروشی بسیار نزدیک است.

اگر از برنامه Life360 استفاده میکنید، میتوانید به تنظیمات بروید. > حریم خصوصی و امنیت و شرکتی را که اطلاعات شخصی شما را می فروشد انصراف دهید.

به قسمت دوم سری رمزگذاری ما خوش آمدید. این بار در مورد برخی از کارهای خوب مردم در اروپا برای کمک به افزایش حمایت از حقوق حریم خصوصی صحبت خواهیم کرد. به طور خاص ، بحث در مورد رمزگذاری "پشت درب" و اینکه آیا مجوز اجرای قانون باید به شرکت ها وادار شود که مجموعه ای از کلیدهای رمزگذاری خود را در اختیار آنها قرار دهند یا خیر. به تازگی ، اپل اعلام کرده است که برنامه ای برای اضافه کردن عملکرد اسکن روی تصویر برای سوء استفاده جنسی از کودکان (CSAM) اضافه می کند تا بتواند نتایج را به مجریان قانون ارسال کند. بسیاری از منتقدان می گویند این اولین قدم برای تبدیل شدن به حالت عادی درهای پشتی است ، اما بیایید نگاهی به آنچه برای جلوگیری از این سطح نظارت انجام می شود بیندازیم. رمزگذاری ساده، مفید و پایدار برای همه. بسیاری از کارهای اخیر آنها حول محور مبارزه با قانون رمزگذاری درب پشتی بوده است. چندین ماه پیش، آنها یک میزگرد به دنبال بینشی از جامعه فناوری در مورد جوانب مثبت و منفی رمزگذاری در پشتی برگزار کردند. مقامات و تصمیم گیرندگان سیاسی همچنین باید کاری انجام شود که تضمین کند رژیمهای سرکوبگر قادر به استفاده از درهای پشتی علیه شهروندان، شرکتها و مقامات دولتی در سراسر جهان نیستند. می تواند به جلوگیری از سوء استفاده از کودکان، قاچاق مواد مخدر، یا تهدیدهای تروریستی کمک کند، به طور گسترده ای به عنوان یک نکته مثبت برای جامعه تلقی می شود. هنگامی که کلیدها "در طبیعت" هستند، هیچ چیز مجرمان را از استفاده از آن کلیدها برای هدف قرار دادن افراد، مشاغل، یا حتی سازمان های مجری قانون با حملات به داده های آنها که به راحتی رمزگشایی می شوند، باز نمی دارد. رمزگذاری Backdoor یک فشار جهانی برای وادار کردن شرکتهایی است که از دادهها با رمزگذاری محافظت میکنند – از تولیدکنندگان تلفن همراه گرفته تا برنامههای پیامرسان – در صورت درخواست مجری قانون، راهی برای خاموش کردن رمزگذاری اضافه کنند. یک مجرم شناخته شده متنی را برای مجرم شناخته شده دیگری می فرستد، اما از آنجایی که متن رمزگذاری شده است، مجریان قانون نمی توانند آن را بخوانند وقتی که می خواهند آن را رهگیری کنند. آنها به سازنده اپلیکیشن پیام رسان مراجعه می کنند و درخواست دسترسی به دو حساب خاص و پیام های ارسال شده در یک روز خاص را می کنند. سپس سازنده برنامه کلیدهای رمزگذاری را تحویل میدهد، یا متون را رمزگشایی میکند و متون را تحویل میدهد. اولین؛ هرکسی که به سیستم رمزگذاری متکی است که می تواند به دلخواه خاموش شود با مشکل مشابه ارتباط بدون هیچ گونه رمزگذاری روبرو است. آنها هیچ تضمینی ندارند که ارتباطات آنها همیشه رمزگذاری شده باشد ، یا اینکه ممکن است در هر زمان رمزگشایی شود. دوم ؛ هر سیستمی با درهای پشتی فقط منتظر هک شدن است. 2020 به ما آموخت که افراد واقعاً باهوش زیادی در آنجا وجود دارند که دائماً به دنبال راه هایی برای سوء استفاده از اشکالات نرم افزاری و سخت افزاری هستند. اگر خاموش کردن رمزگذاری یک ویژگی است، زمان زیادی طول نمی کشد تا کسی آن کلیدها را پیدا کند، یا بخرد و با بقیه اینترنت به اشتراک بگذارد. سوم. قوانین حفظ حریم خصوصی شخصی به طور خاص برای توقف برنامه های نظارت گسترده وجود دارد. حتی با وجود قوانین حفظ حریم خصوصی، مجریان قانون به پتابایتها (که بسیار زیاد است) دادههایی دسترسی دارند که مردم هر روز آزادانه در اختیارشان قرار میدهند. از اینکه چقدر مردم اعترافات و شواهدی را در رسانه های اجتماعی منتشر می کنند، شوکه خواهید شد. داده های تله متری تلفن از ISP در دسترس است. اگر ماشین شما جی پی اس دارد، حدس زدید، کسی می تواند بفهمد که شما همیشه کجا هستید. تعدادی سازمان در سرتاسر جهان برای حقوق حریم خصوصی آنلاین مبارزه می کنند. برخی از موارد قابل توجه عبارتند از: پیوندهای ارائه شده شما را به وبسایتهای آنها میبرد، بنابراین میتوانید درباره نحوه کمک به محافظت از حقوق حریم خصوصی آنلاین اطلاعات بیشتری کسب کنید. مسئله انتخابات ، مهم نیست که کجا زندگی می کنید ، با دولت محلی و فدرال خود تماس بگیرید. با هم، میتوانیم رمزگذاری قوی را استاندارد نگه داریم. 9 دقیقه خوانده شده اگر اکنون برای هر مدت زمانی سو explo استفاده های TunnelBear را دنبال می کنید ، می دانید که ما اعتبار خود را بر اساس اعتماد و شفافیت ایجاد کرده ایم. ما می خواهیم مردم درک صحیحی از TunnelBear داشته باشند ، اینکه چگونه از اطلاعات شما محافظت می کنیم و حقوق شما درمورد مقدار کمی از اطلاعاتی که با ما به اشتراک می گذارید درک می شوند. برای کسانی که تازه وارد TunnelBear می شوند ، مرور سریع نحوه برخورد ما با شفافیت و مشاهده به حداقل رساندن داده ها: یک بار دیگر برای افراد عقب ، TunnelBear LOGS را نگه نمی دارد . به بیان ساده ، سیاست سختگیرانه ورود به سیستم به این معنی است که هنگام استفاده از سرویس TunnelBear: برای توضیحات دقیق تر ، سیاست حفظ حریم خصوصی ما دارای تمام جزئیات داده هایی است که ما نگهداری می کنیم و چرا ، اما ما به سرعت قسمتهایی را که برای شما مهم هستند را نشان خواهیم داد. هنگام ثبت نام برای اشتراک پولی ، به یک آدرس ایمیل ، شماره کارت اعتباری و نام خانوادگی در کارت اعتباری نیاز داریم. ما این اطلاعات را در پرونده نگهداری می کنیم تا از وضعیت حساب شما و اینکه جریان ها پرداخت هستند یا نه آگاه شویم. اگر نمی خواهید شماره کارت اعتباری و نام خانوادگی خود را به اشتراک بگذارید ، ما از بیت کوین یا عسل استفاده می کنیم (بله ، ما در واقع شیشه های عسل را قبول می کنیم!) به عنوان روش های پرداخت ناشناس. تنها اطلاعات دیگری که ما نگهداری می کنیم داده های عملیاتی است که ما برای بازاریابی استفاده کنید ، مانند عملکرد وب سایت ما ، یا اینکه چگونه تعداد زیادی از افراد از طریق تبلیغات کلیک می کنند و مشتری های پرداختی می شوند. ما همچنین از داده های عملیاتی برای تجزیه و تحلیل عملکرد شبکه استفاده می کنیم ، مانند سرعت اتصال سریع به سرورها در کشورهای مختلف ، یا سرعت انتقال داده از طریق شبکه. داده های عملکرد شبکه فقط نحوه عملکرد سیستم های ما را نشان می دهد ، داده های ارتباطی هیچ فردی را نشان نمی دهد. اگر می خواهید بیشتر بیاموزید ، لطفاً از طریق سیاست حفظ حریم خصوصی ما نگاه خوبی بیندازید. اول از همه ، TunnelBear فقط درآمد مشترکان را بدست می آورد. ما معاملات جانبی فروش مجدد نداریم. ما داده های کاربر را نمی فروشیم. ما فقط وقتی پول می گیریم که شما برای خرس یک خرس بپردازید تا شما را در سراسر دنیا تونل کند. ما محافظت از داده ها و به حداقل رساندن آنها را جدی می گیریم و یکی از راه های انجام این کار این است که فقط داده های شخصی را برای مدت زمانی که نیاز داریم ذخیره کنیم. آی تی. مقررات GDPR ما را ملزم به حذف هرگونه داده شناسایی شخصی می کنیم ، درصورتی که دیگر هدفی برای آن نداشته باشیم. به عنوان مثال داده های حساب برای جلوگیری و کشف تقلب استفاده می شود. اگر تمدید خودکار را کنار بگذارید و اشتراکتان منقضی شود ، ما اطلاعات شما را 30 روز پس از انقضا حذف می کنیم زیرا دیگر نیازی به آن نداریم. ما همچنین از طریق وب سایت خود برخی از داده ها را برای اهداف بازاریابی جمع آوری می کنیم. این داده ها ناشناس هستند ، اما حاوی مواردی مانند داده های منطقه ای بازدید کننده (در سطح شهر) است که به ما کمک می کند بفهمیم مردم تبلیغات ما را از کجا می بینند ، چگونه با آنها تعامل می کنند و اینکه آیا پس از دیدن تصمیم گرفته اند که TunnelBear را خریداری کنند یا نه یا شنیدن تبلیغات. ممکن است در مورد "شبکه پنج چشم" شنیده باشید. اگر این کار را نکرده باشید ، نسخه کوتاه این است ، این گروهی از کشورها (ایالات متحده ، کانادا ، انگلستان ، استرالیا ، نیوزیلند) است که اطلاعات اطلاعاتی دولت را به اشتراک می گذارند. چرا ما این موضوع را مطرح می کنیم؟ خوب ، درمورد اینکه VPN در یک کشور پنج چشم در صورت درخواست مقامات از آنها اطلاعات قانونی انجام می دهد ، سردرگمی زیادی (عمدتا عمدی) وجود دارد. به همین دلیل است که ما یک گزارش شفافیت منتشر می کنیم تا به مردم اطلاع دهیم که چند بار از ما اطلاعات خواسته شده است ، آنها چه اطلاعاتی را درخواست کرده اند و اگر چیزی را به اشتراک گذاشته ایم. از آنجا که TunnelBear در کانادا واقع شده است ، ما باید از قوانین داده کانادا پیروی کنیم. اگر احضاریه ای دریافت کنیم ، موظف به پاسخگویی و همکاری در حد توان خود هستیم. با این حال ، این بدان معنا نیست که ما می توانیم اطلاعاتی را که نداریم ایجاد کنیم. قسمت اول این گزارش را به خاطر دارید؟ همان جایی که می گوییم ، "داده جمع نکنید"؟ این تجربه ما بوده است که نمی توانیم آنچه را که نداریم به اشتراک بگذاریم. سرویس TunnelBear به گونه ای طراحی شده است که برای اجرا به حداقل اطلاعات شخصی نیاز دارد. اگر احضاریه درخواست کند مواردی مانند وقتی مشتری خاصی از یک مکان خاص به یک سرور خاص وارد شده است ، ما نمی توانیم کمک کنیم زیرا هیچ یک از این اطلاعات را نداریم. و ما هرگز نخواهیم شد. به روز شده در سال 2020

درخواست های دریافت شده: 12

درخواست های دریافت شده: 10 تعداد محدودی وجود دارد شرایطی که ممکن است TunnelBear بتواند تأیید کند که شخصی حساب دارد. به عنوان مثال ، اگر TunnelBear با یک آدرس ایمیل ارائه شده باشد ، ممکن است لازم باشد که ما اکانت با آن آدرس ایمیل را تأیید کنیم یا نه. با این حال ، تأیید وجود یک حساب منجر به افشای اطلاعات استفاده نمی شود ، زیرا اطلاعاتی که جمع آوری می کنیم:

یكی از تغییراتی كه امسال ایجاد كردیم صبر كردن تا زمان تقویم بود برای اطمینان از اینکه کل درخواست های سال گذشته را حساب می کنیم ، اطمینان حاصل کنید. این یک تغییر جدی است ، بنابراین در گزارش 2021 ما در اوایل سال 2022 جستجو کنید. بابت هماهنگی با گزارش شفافیت امسال متشکریم. اگر نظر ، س questionsال یا مشکلی دارید ، لطفاً با پشتیبانی خرس های دوستانه ما تماس بگیرید. VPN) که به کاربران امکان مرور خصوصی و ایمن وب را می دهد. مرور از طریق هکرها ، ISP ها و هر کسی که شبکه را کنترل می کند ، ایمن می کند. TunnelBear معتقد است که در هر کجا که باشید باید به اینترنت باز و بدون سانسور دسترسی داشته باشید.

پنج ماه پیش ، دولت فدرال تلاش خود را برای اصلاح حریم خصوصی دیجیتال در کانادا از طریق لایحه C-11 ارائه داد. این لایحه اختیارات اجرایی بیشتری را به دفتر کمیسر حفظ حریم خصوصی کانادا (دفتری که مسئولیت محافظت از حریم شخصی شما را بر عهده دارد) می دهد ، و جریمه های سنگینی را به شرکت هایی معرفی می کند که رهنمودهای آن را در مورد جمع آوری ، استفاده و افشای اطلاعات شخصی نقض می کنند. با وجود این ، بیل C-11 در هاله ای از ابهام است. گروه های حریم خصوصی اظهار داشتند که این لحظه عظیمی برای حفظ حریم خصوصی در کانادا است که فقط در صورت ایجاد تغییراتی در لایحه پیشنهادی ، می توانیم درست شویم ، اما تحرک زیادی صورت نگرفته است. ما با برایان شورت ، یکی از مبارزان گروه مدافع کانادایی OpenMedia به گفتگو نشستیم تا در مورد بالقوه بیل C-11 ، اشکالات آن صحبت کنیم و اینکه چرا کانادایی ها باید به این مسئله اهمیت دهند. TunnelBear: بیل C-11 چه اهدافی را دنبال می کند؟ 19659003] برایان شورت: این به کسی که می پرسید بستگی دارد! برای دولت فدرال ، آنها به دنبال به روزرسانی برخی از قوانین هستند که همه موافقند کهنه شده اند. بیش از دو دهه از اجرای قوانین قدیمی می گذرد و از آن زمان تغییرات زیادی صورت گرفته است. در آن زمان ، اینترنت در مراحل ابتدایی بود ، هیچ کس نمی توانست مرکزیت اینترنت را در تمام زندگی ما پیش بینی کند. به همین ترتیب ، قوانین قدیمی دندان نداشتند. آنها کمیساریای رازداری را بدون قدرت اجرایی زیادی ترک کردند. علی رغم نمونه های بی شماری از آسیب های دنیای واقعی که ناشی از نقض حریم خصوصی بود ، شرکت هایی که قانون را نقض کردند مشمول هیچگونه جریمه یا مجازاتی نمی شوند. از این طریق ، تشویق به رعایت و کمک به حفاظت از اطلاعات شخصی کانادایی بسیار کم بود. چند سال پیش ، اتحادیه اروپا GDPR را معرفی کرد و این یک تغییر بازی در سطح جهانی بود. این قوانین حریم خصوصی را به عنوان یک حق انسانی در نظر گرفته و مجازات های سختگیرانه ای را برای سازمان هایی که آنها را نقض می کنند ، تعیین می کند. همچنین ، طبق این قوانین ، سایر کشورها مانند کانادا نیز از چنین حریم خصوصی محافظت می کنند. این امر "دولت كانادا را" ترغیب كرد تا قوانین خود را نیز به روز كند. متأسفانه ، بیل C-11 حریم خصوصی را به عنوان یك حقوق بشر در نظر نمی گیرد ، اما مجازات های سنگینی را برای نقض قوانین حریم خصوصی در نظر می گیرد – هرچند كه من خواهم آمد شما نحوه نگارش "رضایت ضمنی" و "معافیت های تجاری" را در لایحه پیشنهادی نقد کرده اید ، آیا می توانید توضیح دهید که چرا این مسائل مهم هستند؟ [19659004] بله! قوانین محرمانه حریم خصوصی باید مسئله رضایت را به درستی انجام دهند. اعتقاد ما این است که برای اینکه سازمانی از اطلاعات شخصی شما استفاده کند ، ابتدا باید از شما اجازه بگیرند. در تهیه این لایحه ، دولت فدرال با گروه های تجاری مشورت کرد. و همانطور که به نظر می رسد ، گروه های تجاری قوانین کمتری در مورد چگونگی مجوز استفاده از اطلاعات شخصی ما می خواهند. مشاغل می توانند پول زیادی را از طریق استفاده از اطلاعات شخصی ما استخراج کنند. هرچه آنها بیشتر در مورد ما بدانند ، بیشتر می توانند از این اطلاعات برای پیش بینی رفتار ما استفاده کنند و حتی بر اعمال ما تأثیر بگذارند. در حال حاضر ، به دلیل قدمت قوانین قدیمی ، موارد زیادی برای تفسیر باقی مانده است. شما باید به یاد داشته باشید که بیش از بیست سال پیش تصور چقدر اهمیت اینترنت دشوار بود – به ویژه در طی یک بیماری همه گیر ، جایی که افراد بیشتر چیزهای آنلاین را سفارش می دهند و از اینترنت برای کار و مدرسه استفاده می کنند. بنابراین این مشاغل دارای اهمیت هستند برای استثنائات جدید در لایحه C-11 که اجازه می دهد اطلاعات شخصی حساس ما را بگیرند و از آنها برای کسب سود استفاده کنند ، لابی کردند این استثنائات یک بستر قانونی امن برای رشد بیشتر اقتصاد کارگزار داده شخص ثالث فراهم می کند ، که یک شبکه سایه دار از شرکت هایی است که اطلاعات شخصی ما را خریداری ، فروش و تجارت می کنند. آنچه كه قوانین خوب حریم خصوصی انجام می دهند – مانند قوانینی كه در اتحادیه اروپا وضع شده است – این است كه به مردم كنترل بیشتری بر اطلاعات شخصی خودشان می دهند ، و می توانید مثالی از نحوه برخورد با نقض حریم خصوصی در صورت عدم اجرای تغییراتی که به Bill C-11 پیشنهاد می دهید ، بیاورید؟ ما این کار را انجام داده ایم بیل C-11 را بررسی کرد و متوجه شد که جریمه هایی که برای آن اعمال می شود شامل موارد قابل توجهی از نقض حریم خصوصی با مشخصات بالا نیست که طی چند سال گذشته در کانادا رخ داده است. (و ما در این باره وبلاگ نوشتیم!) این تخلفات مربوط به شرکتهایی است که اطلاعات شخصی ما را بدون اجازه گرفته اند و از آنها به روشهایی استفاده کرده اند که بسیار مضر بوده است. به عنوان مثال ، شرکت هایی که کمپین های سیاسی را با اطلاعاتی که به سرقت برده بودند هدف قرار دادند ، شرکت هایی که مخفیانه دوربین های مخفی را در مراکز خرید نصب می کردند ، شرکت هایی که اطلاعات شخصی را به شرکت دیگری می دادند که سپس آن را فاش می کرد ، و شرکت هایی که تصاویر وب سایت های شبکه های اجتماعی را می دزدیدند و آنها را به قانون فروختند ما به هر یک از این موارد نگاه کردیم – جایی که مقامات کانادایی تشخیص داده بودند که شرکت ها قوانین حریم خصوصی ما را نقض کرده اند – و از اینکه فهمیدیم که هیچ گونه جریمه ای تحت لایحه C-11 در دسترس نخواهد بود ، شوکه شدیم. ما به این نتیجه رسیدیم که بالاترین جریمه های جهان نیز اگر تقریباً هرگز اعمال نشوند کاملاً بی معنی هستند. با وجود نقص ، آیا از عدم تحرک در این لایحه نگران هستید؟ آیا ممکن است کانادا این فرصت را از دست بدهد؟ ما از کمبود حرکت در بیل C-11 بسیار نگران هستیم. از زمان نوشتن ، فقط یک بار در پارلمان مورد بحث قرار گرفت و ماهها پیش بود. به روزرسانی این قوانین بسیار مهم است ، اما ما باید این کار را به روش صحیح انجام دهیم. این مستلزم گفتگو و عمل است – دو موردی که ما نمی بینیم. با توجه به اینکه به حداقل رساندن داده ها یکی از راه های محافظت VPN از کاربران آنها است ، بیل C-11 چگونه بر کاربران VPN تأثیر می گذارد؟ افرادی که از VPN استفاده می کنند در بالای ذهن خود دارای محافظت از حریم خصوصی هستند. همه ما در OpenMedia از TunnelBear برای محافظت از داده های خود هنگام کار آنلاین استفاده می کنیم. آنها برای هر کسی که در خانه کار می کند یا در غیر این صورت به امنیت و حریم خصوصی اینترنت می پردازد ، گزینه بسیار خوبی است. و آنها به محافظت از جمع آوری اطلاعات شخص ثالث که در بالا در مورد آن صحبت کردم کمک می کنند. VPN گام مهمی است که فرد می تواند برای محافظت از خود بردارد ، در حالی که قوانین جدید حفظ حریم خصوصی گامی است که دولت می تواند برای محافظت از همه کانادایی ها بردارد. . اما ، همانطور که مدام می گویم ، این به روزرسانی ها باید به روش صحیحی انجام شوند ، در غیر این صورت ممکن است حریم خصوصی در کانادا را بدتر کند. آیا دولت کانادا با لایحه C-11 در مسیر درست حرکت می کند؟ امیدوارید از کجا برویم؟ از نظر روح ، من فکر می کنم که دولت کانادا در مسیر درست پیش می رود. اما آنها باید سریع عمل کنند و چند تغییر اساسی در قانون ایجاد کنند تا مطمئن شوند که این قانون همان کاری را که آنها می خواهند انجام می دهد. جرایم قابل احتیاج باید گسترش داده شوند تا شامل موارد اساسی نقض رضایت باشند و این باید شامل موارد زیر باشد: احزاب سیاسی و غیرانتفاعی (مانند OpenMedia!) در دامنه آن. سیاستمداران ممکن است احزاب خود را تحت پوشش قوانین حریم خصوصی قرار ندهند ، اما این یک بخش اساسی از حمایت از حریم خصوصی است و به تقویت دموکراسی ما کمک می کند. امیدوارم که دولت فدرال به زودی لایحه C-11 را به کمیته معرفی کند و دعوت را آغاز کند نظرات و ارسالی ها بسیاری از کارشناسان از سرتاسر کانادا با توصیه هایی که می کنیم موافقت می کنند و این نگرانی ها را نیز به ما ارائه خواهند داد. (19659004) از آنجا ، امیدوارم که لایحه C-11 با این تغییرات اصلاح شود و به سرعت تبدیل به قانون جدید در کانادا که به محافظت از حریم خصوصی نسل های آینده کمک خواهد کرد. برای مرور وب به صورت خصوصی و ایمن. مرور از طریق هکرها ، ISP ها و هر کسی که شبکه را کنترل می کند ، ایمن می کند. TunnelBear معتقد است که در هر کجا که باشید باید به اینترنت باز و بدون سانسور دسترسی داشته باشید.

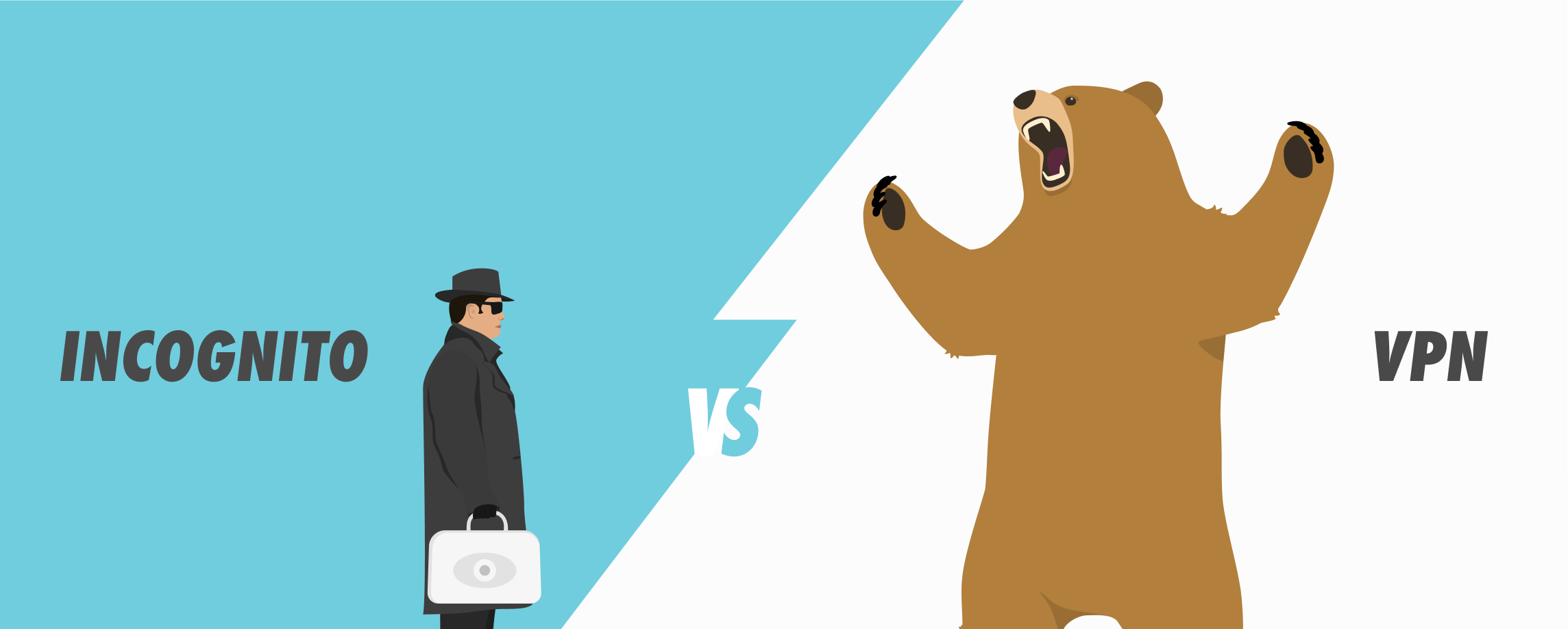

تقریباً 6.5 دقیقه خواندن یک تصور غلط رایج وجود دارد که حالت های "مرور خصوصی" – مانند ناشناس – از حریم شخصی آنلاین شما محافظت می کنند. منطقی است ، آنها "مرور خصوصی" خوانده می شوند ، چه کار دیگری باید انجام دهند؟ خوب ، اگر اخیراً این خبر را خوانده اید ، ممکن است دیده باشید که Google به طور خاص به دلیل حالت مرور خصوصی در دادخواست 5 میلیارد دلاری است. واقعیت این است ، مرور خصوصی فقط شما را از سایر افرادی که دستگاهتان را به اشتراک می گذارند محافظت می کند. مرور خصوصی یک ویژگی عالی در دستگاه های اشتراکی ، مانند ایستگاه کاری یا رایانه مدرسه است ، اما اگر دستگاهی را با کسی به اشتراک نمی گذارید ، مرور خصوصی از خصوصی شما محافظت نمی کند. اگر می خواهید از اطلاعاتی محافظت کنید از طریق دستگاه خود حرکت می کند ، سپس آنچه شما واقعاً می خواهید VPN است. هیچ مقایسه ای بین این دو وجود ندارد ، اما برای پاک کردن بحث "ناشناس در مقابل VPN" ، بیایید به نحوه عملکرد حالتهای مرور خصوصی بپردازیم ، و اینکه چرا مقایسه آنها با VPN مانند مقایسه سیب با بسکتبال است. Google مرور خصوصی را توضیح می دهد: توجه: اگر شما برای استفاده از یک سرویس وب مانند Gmail به حساب Google خود وارد شوید ، ممکن است جستجوها و فعالیت مرور شما در حساب شما ذخیره شود. آنچه در این یادداشت می گوید این است که ، مرورگر شما سوابق محلی جستجوهای شما ، پرونده هایی را که نگه می دارد ، ذخیره نمی کند. شما تاریخ سایت یا تاریخ جلسه را بارگیری می کنید شما ایجاد می کنید اما ، و این یک BUT بزرگ است ، اگر در حساب Google خود وارد شوید ، جستجوهای شما ، سابقه سایت و کوکی ها هنوز هم می توانند ذخیره شوند. در بالای این ، داده های شما هنوز هم برای ISP ، تبلیغ کنندگان و مانیتور شبکه قابل مشاهده است. با مرورگر خصوصی ، حالت مرور خصوصی هیچ یک از اطلاعات شما را مبهم نمی کند و از آن محافظت نمی کند. بدون مرور خصوصی ، مرورگر شما به وب سایت ها و صاحبان آنها – انواع چیزهایی درباره دوست دارید از چه دستگاهی استفاده می کنید ، کجا هستید ، چه سایتی را بازدید کرده اید و چه موقع. وب سایت ها از این اطلاعات برای ارائه خدمات تبلیغی استفاده می کنند ، اما می تواند برای ردیابی موقعیت مکانی و عادات مرور شما نیز استفاده شود. با مرور خصوصی ، پنجره مرورگر شما از بقیه سیستم عامل شما جدا می شود. قرار است با استفاده از مرورگر ، وب سایتها را ببیند که شما چه کسی هستید ، مسدود کردن کوکی ها و جلوگیری از دسترسی به سابقه مرور شما کمک می کند ، اما حتی هنگام استفاده از مرور خصوصی ، آزمایش حریم خصوصی Panopticlick EFF می تواند ببیند چه دستگاهی در آن هستم ، جایی که به آن وصل می شوم ، اگر من می توانم کوکی ها ، سیستم عامل من و یکسری اطلاعات شناسایی شخصی دیگر را بپذیرم. نتایج عالی نبودند در تصویر زیر می توانید تمام کوکی ها را مشاهده کنید که من در یک وب سایت با درآمد بالا انتخاب کردم. بهترین ویژگی مرور خصوصی این است که با بسته شدن پنجره مرورگر ، همه این کوکی ها را حذف می کند. تا زمانی که این اتفاق نیفتد ، همه اطلاعات توسط وب سایتهای اینترنتی از طریق وب سایت شما ارسال و دریافت می شود ، بنابراین همه افراد موجود در آن زنجیره می توانند ببینند که شما چه کاری انجام می دهید. VPN با از بین بردن اتصالات مستقیم به شرکت های اطلاعات شخصی مرور برای محافظت از شما ، از حفظ حریم خصوصی شما کمک می کند. VPN آدرس IP خود را جایگزین کنید ، یکی از اصلی ترین راه هایی که اینترنت می داند شما کی هستید ، از کجا به سیستم متصل هستید و هنگام حرکت در اینترنت چه کاری انجام می دهید. VPN کوکی ها را مسدود نمی کند ، اما داده های گزارش کوکی ها را اشتباه می گیرد زیرا صاحب کوکی فکر می کند شما در جای دیگری هستید. اگر از TunnelBear استفاده می کنید ، ما از سرورهای DNS رمزگذاری شده استفاده می کنیم ، بنابراین درخواست آدرس شما محافظت می شود. دانستن رمزگذاری شده DNS مهم نیست بلکه یک موتور جستجوی خصوصی است. اگر از قبل آدرس سایت مورد نظر خود را می دانید ، مانند tunelbear.com ، تایپ کردن در نوار آدرس شما را مستقیم به آن آدرس می برد ، اما هنوز یک درخواست DNS است که ISP شما می تواند ببیند. ماندن آنلاین خصوصی کار ساده ای نیست. برخی از افراد از مسدود کننده های تبلیغاتی ، مرورگرهای آگاهانه برای حفظ حریم خصوصی و دسته های افزودنی استفاده می کنند. با وجود همه ابزارهای موجود ، متخصصان امنیتی هنوز هم قبول دارند که اضافه کردن VPN به لیست ابزارهای حفظ حریم خصوصی شما یک راه عالی برای محافظت از خود است. استفاده از موتورهای جستجوگر آگاهانه در زمینه حفظ حریم خصوصی و خروج از حسابهای رسانه های اجتماعی شما شروع بسیار خوبی است. راهنمایی VPN شما را از فعالیت مرور خود فاصله می گیرد و تمام اطلاعاتی را که می فرستید و دریافت می کنید رمزگذاری کنید تا هیچ کس ، نه ارائه دهنده خدمات اینترنتی ، تبلیغ کنندگان یا هکرهای شما ، نتواند آنچه را بین دستگاه شما و سرور VPN اتفاق می افتد را ببینید. گرم و گرم ،

Rodrigue Hajjar has been with TunnelBear for six years. He started as a contract developer and has since led initiatives spanning the distribution, discoverability, and connectivity of our core VPN platform. Rodrigue now sits as Director of VPN at TunnelBear. In the article below, he reflects on a significant day of his tenure with us, where he witnessed TunnelBear’s eagerness to use its tech savvy to fight censorship. Most importantly, ‘Rod’ lays out what that means for the sleuth moving forward. It was February 14, 2014, and our standup didn’t feel the same. Ryan looked at us with an expression I didn’t recognize. I began to worry: are we in financial trouble? Is someone quitting? Whatever it is, it would be the first disruption I’d witnessed at TunnelBear, and the first time I’d seen him this nervous. He explained that Venezuela’s protests escalated yet again. The country was averaging 35 protests a day, with surveillance and censorship also on the rise. Social media websites, including Twitter, were blocked, preventing Venezuelans from sharing their experience or denouncing injustices. Finally, Ryan asked us: “Can we give free data to all Venezuelan users?” Just a few months earlier, TunnelBear donated free data to people in Turkey, as they were going through a period where social networks were blocked. We were keen to help our allies but new to this space. And although we saw how much our contribution helped, we didn’t yet know it would lead to something much bigger. In 2014, TunnelBear was a tiny bootstrapped business with five employees including myself. I hadn’t been in Canada a full year yet, and as someone who believes the opportunities we get in life today are largely dictated by the country we’re born in, I was attracted to our mission of working to make the internet a safer place for everyone, no matter where they are. Despite the infancy of our company and the financial risks associated with Ryan’s ask, we decide to go for it. Donating bandwidth to Venezuelans was a turning point for TunnelBear. It helped solidify our mission to fight censorship and make the internet a safer place for everyone. Since that day, anti-censorship development has become a regular part of our jobs, leading to new features like “Closest Tunnel” (now “Fastest Tunnel”) and “Intelli-Bear”. All of these efforts allowed us to load balance and route traffic so we can better handle similar censorship events. A few notable examples include helping circumvent Turkey’s Twitter ban and giving free bandwidth to Iran amid protests. These events helped us prepare for a growing global censorship threat. We’ll be announcing more anti-censorship updates in the following months, and are hiring talented individuals to join a dedicated anti-censorship team: If you’re excited by the idea of working on a dedicated anti-censorship development team, please don’t hesitate to reach out. We can’t wait to hear from you. هنگامی که ما TunnelBear در 2011 ما برای ساخت محصول آسان برای استفاده است که احترام به حریم خصوصی مردم مجموعه ای. هفت سال بعد، ما همچنان به فعالیت شرکت ما بدون نیاز به جمع آوری اطلاعات شخصی زیادی. هنگام اتصال به TunnelBear شما هستید ما را به اعتماد نمی را در رکورد چهار چیز. ما درک می کنیم این باشد: زمانی که شما متصل به TunnelBear که در آن شما متصل شده از، چه آی پی شما به آن متصل و در حالی که شما را به TunnelBear متصل شد چه کردی. موارد این قطعه از اطلاعات است که صنعت VPN معمولا اشاره به زمانی که آنها می گویند “ورود” است. به عنوان ارائه دهندگان شبکه اختصاصی مجازی با وجود ادعا به ورود، فروش اطلاعات به تبلیغ کنندگان و تبدیل بیش از داده های کاربر به مقامات گرفته اند شک و تردید از مشتریان و طرفداران حفظ حریم خصوصی در طول چند سال گذشته رشد کرده است. که TunnelBear، ما دائما راه برای کمک به مشتریان را ببینید چگونه می توانید ادعا می کند که ما را وارد به دنبال به بازاریابی بیش ثابت می شود. در سال 2018 مه 25, آیین نامه حفاظت اطلاعات عمومی اتحادیه اروپا به اجرا در آمد و با آن تقویت حقوق خصوصی برای ساکنان منطقه اقتصادی اروپا به ارمغان آورد. TunnelBear که هیجان انگیز ترین قسمت باید حقوق دسترسی، بروز رسانی، حذف و صادرات اطلاعات خود را پیدا کنیم. در حالی که این حقوق-جز حق انصراف از بازاریابی هستند نه مطلق ما مشغول تلاش برای کشف کردن چگونه ما استفاده این مقررات را بهتر در خدمت مشتریان خود بوده است. امروز، ما هیجان زده به اعلام TunnelBear های جدید حفظ حریم خصوصی ابزارهای مدیریت برای حمایت از سیاست های حفظ حریم خصوصی ما را به روز رسانی. ترکیب هر کسی که با استفاده از TunnelBear، سراسر جهان توانایی مدیریت کمی اطلاعات ما را می دهد. دید و چهار چوب به داده ها که TunnelBear فروشگاه، کنترل است که شما و چگونه ما را با شخص ثالث فروشندگان کار فراهم می کند. خلاصه ای از تغییرات زیر است اما لطفا از سیاست حفظ حریم خصوصی برای متن اضافی. که TunnelBear، ما همیشه به پیدا کردن راه های جدید را به شما نشان می دهد سعی کمی واقع می دانیم مورد شما. با راه اندازی مرکز رازداری TunnelBear را هر کسی که می تواند خدمات ما در حال حاضر با استفاده از مشاهده و مدیریت داده ها جمع آوری می کنیم که TunnelBear. شما می توانید ورود به حساب خود و حفظ حریم خصوصی خود را با این گزینه ها مدیریت: امروز با مراجعه به مرکز رازداری TunnelBear را امتحان کنید. استفاده می کند طبیعی است به سوال در مورد چگونه شرکت اطلاعات شخصی خود را، به ویژه هنگامی که صحبت کردن در مورد صنعت VPN دسته می. ما آغاز شده در سال 2011، TunnelBear همواره متعهد به حفاظت از حریم خصوصی مشتریان ما و احساس می کنیم که این سطح شفافیت گام مهم بعدی برای این صنعت است. ما شما را به دانلود داده های خود را و ببینید که دقیقا آنچه ما می دانیم شما هیجان زده بوده است. شما خواهید دید که هیچ پرونده ای که می تواند به ما وجود دارد زمانی که شما متصل به TunnelBear و یا وقتی شما وصل شد چه کردی. ما این را به صورت شخصی را در نظر بگیرید و ما سابقه ای از آن را نگه دارید. اگر شما هر گونه سوال در مورد داده های خود، شیوه چگونه TunnelBear است مطابق GDPR یا هر یک از حریم خصوصی ما, لطفا تماس با ما دوستانه پشتیبانی خرس. با احترام خاکستری مطالعه جدید انجام شده توسط دانشگاهیان دانشگاه که در ماساچوست به پاسخ یکی از سوالات تئوری توطئه بزرگترین ما: گوشی های ما گوش دادن به مکالمات ما هستند? به عنوان مدرکی سخت برای حمایت از این ادعا را پیدا نکرد مقاله نتيجه گيري نرم “en” در حال حاضر، است. با این حال، روش آن خیلی بهتر می توانست (بیشتر در مورد که در دقیقه). چه تیم تحقیقاتی است در واقع کمی بیشتر نگران کننده است که که برنامه های آندروید می تواند ثبت تصویر عکس ها و بازیگران فیلم از صفحه نمایش خود و سپس ارسال آن داده ها به سرور از راه دور پیدا نکرد. با توجه به مقاله مربوط به مطالعه کاربران حتی برای دادن مجوز برای برنامه های کاربردی برای این کار لازم نیست. این عمل ایجاد حریم خصوصی جدی برخی از نگرانی های خود را برای کاربران گوشی های هوشمند که تصاویر گرفته شده از صفحه نمایش دستگاه می تواند اطلاعات حساس از جمله آدرس و کلمه عبور یا شماره امنیت اجتماعی حتی نشت. مقاله مرتبط یکی از برنامه های متخلف در مقاله توضیح داده شده است GoPuff است که کمک می کند تا ارتباط مردم با تحويل خود هوس هله هوله. ظاهرا GoPuff را ضبط داده روی صفحه نمایش گوشی های هوشمند و سپس انتقال داده ها که به شرکت دیگری به نام Appsee که یک شرکت تجزیه و تحلیل ترافیک تلفن همراه. در مثال یک تصویر موجود کد پستی کاربر که نیست دقیقا مخرب ترین داده یکی را افشا کند. با این حال، صفحه نمایش هر چیزی در آن می تواند داشته است که زمانی که feasibly می تواند بسیار حساس تر. Appsee ادعا کرد که هیچ خطا در موضوع و ضرب انگشت آن است که GoPuff برای هر دو Appsee نقض TOS و همچنین به عنوان TOS از گوگل بزرگ بازی. GoPuff در پاسخ، سیاست های خود را به روز و SDK Appsee از برنامه های آندروید و iOS خود کشیده. محققان قادر به کشف حریم خصوصی اجرای نقض مانند این منحصر به فرد در راه اندازی تلفن های اندیشه ده 17.000 بیش از در حال اجرا با استفاده از نرم افزار. برنامه کامپیوتر برنامه به طور تصادفی را دستکاری به عنوان عدل تعامل انسان و سپس محققان چی تجزیه و تحلیل خواهد بود. “نمی بینیم مدرکی که مکالمات مردم را مخفیانه در حال ضبط” گفت: دیوید Choffnes یکی از نویسنده مقاله. مقاله مرتبط با این حال، تیم تحقیق به این نتیجه با تجزیه و تحلیل جریان اطلاعات واقع نه تکثیر تعامل انسان می آید. به عنوان مثال، دستگاه در گنجه دور از صدای انسان است که به نوعی قصد اولیه مطالعه شکست نگه داشته شدند. فکر می کنم که مطالعه این محیط های کنترل شده با مردم صحبت کردن در مورد چیزهای خاصی در اطراف تلفن های خود را و سپس نتیجه مانند چه نظارت معاون به تازگی انجام شده است، اما در مقیاس بزرگتر نیاز. با این وجود، نتایج تیم دانشگاه جالب و وحشتناک هستند و روشن به تکنولوژی متصل می آید دوباره چقدر نظارت همه ما هستند. بعدی: گوگل باعث می شود سیاست حفظ حریم خصوصی آسان تر درک کنیم، می افزاید: کنترل داده های جدید درباره آینده ها امنیت سایبری از تاریک : “اولین قدم در دفاع از خود است دشمنان خود دانستن” دو خوش بینانه : “… تکنولوژی به طور طبیعی شدن بیشتر تکامل می یابد ایمن سازی علیه تهدیدات علیه آن.” در این مجموعه سه قسمتی ما برخی از روند موضوع مورد امنیت سایبری اکتشاف. اهداف ما? برای آموزش و اطلاع رسانی. از آنجا که به فاکس Mulder از فایل ها ایکس اغلب می گوید، “حقیقت است وجود دارد.” اولین پست ما اسطوره (و حقایق) درباره تاثیر هوش مصنوعی (AI) در فن آوری امنیت سایبری می پردازد. سردرگمی درباره هوش مصنوعی وجود دارد. اصطلاح ‘هوش مصنوعی’ هنگامی که درخواست دستیار شخصی ما سیری و یا هوش مصنوعی گوگل برای رزرو میز در رستوران مورد علاقه ما استفاده می کنیم. رادیولوژیست توصیف نرم افزار مورد استفاده برای تشخیص سرطان به عنوان “هوش مصنوعی شده.” هوش مصنوعی در مورد انتخاب گزینه ها از فهرست از پیش برنامه ریزی جایگزین نیست. زمانی که ماشین خلاقانه حل مشکل تحلیل شرایط موجود، آن هوش مصنوعی استفاده می کند. هوش مصنوعی باعث می شود دستگاه “هوشمندانه”. شما گاهی اوقات یادگیری ماشین و هوش مصنوعی در حکم همان بحث خواهید شنید. یادگیری ماشینی راه برای رسیدن به هوش مصنوعی است. آموزش ماشین مجموعه ای از قوانین و یا الگوریتم است که هنگامی که به داده ها استفاده می تواند الگوهای تشخیص و طبقه بندی داده های جدید بر اساس اطلاعات موجود. این قوانین یادگیری ماشین کمک. شما از ماشین یادگیری هر زمان شما شروع جستجو با “مصنوعی” و چون موضوع را در گذشته جستجو شده پرکردن خودکار می افزاید: ‘اطلاعات’ بهره مند شوند. در دنیای امنیت سایبری بسیاری از اعتیاد به مواد مخدره اطراف هوش مصنوعی روی صدق و صفا اشاره به یادگیری ماشینی. اکثر برنامه های کاربردی امنیتی جدید نتیجه گیری بدون مقدار زیادی از داده ها را به قیاس کردن نمی تواند. است در بازاریابی استفاده می شود. اما هوش مصنوعی در فن آوری امنیت سایبری تاثیر داشته باشد پاسخ ما است چشمگیر، “بله، چرا که در حال حاضر به طور فعال درگیر.” دستگاه در حال حاضر یادگیری نقش را در امنیت سایبری کمک به کشف جدید ویروس ها و بدافزارها. قابلیت تشخیص تهدید در حال تحول هستند اما گسترده نمونه هایی از برنامه های یادگیری ماشینی مبتنی بر هوش مصنوعی شامل موارد زیر: ابزار مبتنی بر هوش مصنوعی چند امنیت سایبری هستند راه حل های “مستقل”. یادگیری ماشینی پروتکل های امنیتی موجود تجزیه و تحلیل و حذف ‘صدا’ یا نادرست هشدار را افزایش می دهد. هوش مصنوعی-آنالیز اغلب با فن آوری های دیگر در یک شرکت معماری امنیت زوج است. چالش? اقامت 10 گام جلوتر از هکرها که ماشین یادگیری معرفی داده های گمراه کننده به انحراف الگوریتم استفاده می کنند. امنیت شرکت Cyxtera داده های در دسترس عموم مورد حملات فیشینگ تاریخی مورد استفاده برای ایجاد مهاجم بر اساس هوش مصنوعی است که تشخیص در 15% از تلاش های بای پاس. کاهش نقاط کور در یادگیری ماشینی تلاش مداوم برای شرکت هایی مانند Cyxtera و امنیت سایبر محققان باقی مانده است. Keezel را راه حل های نوآورانه VPN سطح جدیدی از امنیت را فراهم می کند. امروز سرمایه گذاری شده در Keezel. تا بعدی در سری آینده امنیت سایبری ما: “چگونه رمزنگاری برای افزایش امنیت سایبری قرار می گیرد. در یک پیروزی برای طرفداران حفظ حریم خصوصی و ضربه ای به مقامات مجری قانون دیوان حکم داد که پلیس در به طور کلی نیاز به حکم دادگاه تایید شده برای جمع آوری داده های موقعیت مکانی تلفن به عنوان مدرک برای محاکمه. 5-4 حاکم بازیگران را نفع تیموتی نجار که در یک رشته از سرقت مسلحانه از فروشگاه رادیو زیستن و T-Mobile در اوهایو و میشیگان به اعدام محکوم شد. علاوه بر این دو شاهد دادستان همچنین ماه اطلاعات به دست آمده از نجار ارائه دهنده تلفن متکی بود. با توجه به داده های نجاری تلفن بود نزدیک که در آن سرقت صورت گرفت. با این حال، وکلای خود گفت: ارائه دهنده تلفن خود را تبدیل به بیش از 127 روز سوابق که گوشی قرار داده شده که محل 12.898. داده که آیا نجار با حضور خود بازديد منظم یکشنبه کلیسا و یا در خانه یدک کشیده در شب خاص را افشا می شود. حتی اگر نجار 116 دو سال زندان محکوم شد، باقی مانده سوال که آیا دادستان نقض اصلاحیه چهارم. اجرای قانون جمع آوری نجار ردپای دیجیتال بدون حکم که در اصلاحیه چهارم حمایت بی دلیل جستجو و تشنج و پا زدن. مقاله مرتبط قاضی دادگاه استیناف حوزه ششم این است که داده های موقعیت مکانی تلفن تحت متمم چهارم سقوط حکومت. بنابراین، مقامات مجری قانون حکم به دست آوردن سوابق نجار نیاز نداشت. تصمیم دادگاه عالی، با این حال، معکوس و remanded تصمیم دادگاه ششم. در حکم دادگاه عالی رئیس دادگستری کاترينا نوشت که نجار پرونده تلفن جستجو اصلاحیه چهارم در نظر گرفته شد: “موقعیت دولت نتواند با دو ادعا شیفت لرزه ای در تکنولوژی دیجیتال است که امکان ««ردیابی. نه تنها محل نجار بلکه هر کس دیگری را نه برای یک دوره کوتاه اما سال های سال» هنگامی که آنها دسترسی به داده های GPS تاریخی نجار اعطا شد رابرتز نیز نوشت: نجار قانون اجرای نقض اصلاحیه چهارم حمایت و انتظار از حریم خصوصی. داده های GPS تاریخی نوشت رابرتز، حتی بیشتر حریم خصوصی “از داده های زمان واقعی جیپیاس. اخطار مقاله مرتبط در بیانیه اواخر دو قدرت اندیشه ، گفت: آن بود “بسیار احساس خشنودی” با حکم دادگاه عالی بنیاد مرز الکترونیکی (EFF). EFF نیز دادگاه “پیام قوی توسط شناخت است که تلفن همراه ردیابی توانایی به زندگی خصوصی تنها دو دولت بازرسی فرستاده.” گفت: در بیانیه های جداگانه ای آمریکا آزادی های مدنی اتحادیه (آیتالله سیستانی) گفت: تصمیم دادگاه عالی “درستی نیاز به حفاظت از داده های موقعیت مکانی بسیار حساس از تلفن های همراه ما به رسمیت می شناسد اما آن نیز فراهم می کند یک مسیر رو به جلو برای حفاظت از دیگر موارد حساس دیجیتال اطلاعات در آینده–از ایمیل های لوازم خانگی هوشمند و تکنولوژی است که هنوز به ابداع شود. ” نجار در مقابل ایالات متحده مورد اول است که حکم دادگاه عالی تا کنون در در رابطه با داده های موقعیت مکانی تلفن است. به این ترتیب، این سابقه برای موارد مشابه در آینده می تواند تنظیم و می تواند منجر به دو قوانین موجود شاهد برخی از تغییرات. به عنوان مثال، قانون ارتباطات ذخیره شده دادستان به علت احتمالی به دست آوردن اطلاعات ردیابی نیاز ندارد. دادستان باید تنها نشان دادن “خاص و articulable حقایق نمایش دلایل منطقی به این باور وجود دارد” وجود دارد که در پی، پس داده است “مربوط به مواد و تحقیقات جنایی مداوم.” همچنین در نظر بگیرید که تمام چهار عمده ایالات متحده حامل دیگر اطلاعات موقعيت مكاني کارگزاران دو داده است که سپس آن داده ها به شرکت های دیگر فروخته شده به فروش برسد. هر چند ایالات متحده، سناتور Ron Wyden اورگان را بیش از حد مهربان به اخبار را که آیا قانونگذاران به اعمال هيئات، کسی حدس است.

رمزگذاری اروپا و بحث بر سر رمزگذاری قوی

Encryption Europe در این مورد چه می کند؟ رمزگذاری با توجه به نگرانی های فزاینده در اروپا در مورد قطعنامه شورای اروپا که خواستار رویکرد "متوازن" برای رمزگذاری است. در طول این پنل، تیموتی ریبورز گفت: «رمزگذاری ابزاری اساسی برای محافظت از محرمانه بودن دادههای شخصی و امنیت سیستمهای اطلاعاتی است که به طور خاص در ماده 32 GDPR ذکر شده است.» به طور مشابه، گرگوری واوزینیاک افزود: "رمزگذاری داده ها نشان دهنده راهی برای اطمینان از محرمانه بودن داده های شخصی و تقویت انعطاف پذیری سیستم های پردازش است. یک راه حل رمزگذاری مناسب و موثر در واقع می تواند وسیله ای برای نشان دادن انطباق با الزامات امنیتی GDPR باشد."

مبارزه برای حفظ حریم خصوصی آنلاین

گزارش شفافیت TunnelBear برای سال 2020

بدون سیاست ورود به سیستم

نحوه جمع آوری ما داده ها ، و آنچه که ما با آن انجام می دهیم

رویکرد TunnelBear درمورد درخواستهای اقتدار دولت

می توانیم " آنچه را که نداریم به اشتراک بگذاریم

TunnelBear در سال 2020 چند درخواست دریافت كرده است؟

سال

درخواست های دریافت شده

تأیید شده كه شخصی دارای حساب است

داده های استفاده

1 ژانویه 2020 – 30 ژوئن 2020

12

0

0

1 ژوئیه 2020 – 31 دسامبر 2020

10

1

0

] 1 ژانویه 2020 – 30 ژوئن 2020

تأیید شده شخصی دارای حساب است: 0

داده های استفاده ارائه شده: 0 1 ژوئیه ، 2020 – 31 دسامبر 2020

تأیید شده شخصی دارای حساب است: 1

داده های استفاده ارائه شده: 0 در سال 2022 می بینیم

چرا باید به بیل C-11 اهمیت دهید

به روزرسانی این قوانین فوق العاده است مهم است ، اما ما باید آن را به روش صحیح انجام دهیم

ناشناس در مقابل VPN – بهترین راه برای جستجوی خصوصی

مرور خصوصی چیست؟ حالت؟

چگونه حالت مرور خصوصی کار می کند؟

![] این کوکی های زیادی برای "مرور خصوصی" است </em></p>

<h2 id=](https://superdvd.ir/wp-content/uploads/2020/06/1592616311_351_ناشناس-در-مقابل-vpn-بهترین-راه-برای-جستجو.png#portrait-centered) چگونه VPN از حریم شخصی من محافظت می کند؟

چگونه VPN از حریم شخصی من محافظت می کند؟

چگونه به صورت خصوصی بمانید. آنلاین

TunnelBear [19659006] TunnelBear یک آزمایش رایگان با کاربرد آسان دارد که 500 مگابایت داده به شما می دهد تا بتوانید سرویس را امتحان کنید. برای به دست آوردن منافع امنیتی کامل ، اشتراک نامحدود اطمینان حاصل می کند که TunnelBear همیشه از شما محافظت می کند. TunnelBear را بارگیری کنید و از حریم شخصی خود محافظت کنید.

How Our Fight to Outsmart Internet Censorship Started

TunnelBear و GDPR

شما ما را نه سابقه… اعتماد کنید آنچه شما انجام داد در حالی که شما را به TunnelBear متصل شد.

ما سیاست حفظ حریم خصوصی ما به روز رسانی برای سیستم های سیاست حفظ حریم خصوصی

تغییرات در عمل را ببینید: TunnelBear حقوق سایت

جدید حمایت از حریم خصوصی برای هر کسی که TunnelBear

TunnelBear متعهد به حفاظت از حریم خصوصی مشتریان ما

تلفن خود به خود convos کو؟ تحقیق کرد اما این همه

هوش مصنوعی تاثیر فن آوری امنیت سایبری خواهند داشت؟ -Keezel عناوین وبلاگ

چون آن گسترده می شود در سراسر فرهنگ ما تعریف هوش مصنوعی

استفاده از ماشین یادگیری در هوش مصنوعی امنیت سایبری

یادگیری ماشینی هوش مصنوعی مبتنی بر همکاری است اما نه شکست ناپذیر

دیوان می گوید پلیس باید برای به دست آوردن حکم برای دریافت داده های موقعیت مکانی تلفن

در حال حاضر چه اتفاقی می افتد؟