اکنون IPVanish اتصالات VPN را برای دستگاه های بیشتر از هر زمان دیگری ارائه می دهد. معرفی اتصالات بدون اندازه

ما می خواهیم شرط ببندیم که بیش از 10 دستگاه در خانه شما به طور همزمان به اینترنت متصل هستند. بیشتر مردم این روزها این کار را می کنند ، بنابراین شما در شرکت خوبی هستید. و با آخرین اقدام ما ، شما هرگز از محافظت اتصال VPN مورد نیاز خود بی بهره نخواهید بود.

هیچ کس برای دفاع از داده های خود نباید امنیت یک دستگاه را فدای دستگاه دیگر کند. امروز ما در حال حذف کامل درپوش دستگاه رسمی هستیم ، بنابراین کاربران IPVanish می توانند از هر دستگاهی که دارند محافظت کنند. با کمال هیجان است که ما آخرین نسخه خدمات خود را معرفی می کنیم: اتصالات VPN بدون اندازه .

اتصالات VPN بدون اندازه چیست؟

با اتصالات VPN بدون اندازه ، کاربران IPVanish اتصال VPN در دسترس برای هر دستگاه خود را دارند: خواه این 10 دستگاه باشد ، 25 دستگاه یا حتی بیشتر. تلفن خود را به لس آنجلس وصل کنید. رایانه لوحی خود را به لندن ، و جریان خود را به سیدنی ، با اتصال چندین VPN برای صرفه جویی در. حتی می توانید حساب IPVanish خود را با تمام اعضای خانواده خود به اشتراک بگذارید. پایان اندازه گیری اتصال پایان دادن به محدودیت های مقدار دستگاه است ، بنابراین دستگاه های شما – و عزیزان شما – همیشه از یک نقطه دسترسی امن به اینترنت برخوردار خواهند بود.

با این تغییر ، ما دو برابر می شویم تعهد به ثبت صفر. در روش استاندارد صنعت VPN – حتی هنگامی که هیچ اتصال و نه ثبت فعالیت ذخیره نمی شود – نقاط فعال دسترسی به شبکه برای جلوگیری از تخلفات سو abuse استفاده محدود می شود. با این حرکت ، با این حال کاملاً از بین رفته است. زیرساخت ما نسبت به تعداد دستگاههایی که استفاده می کنید بسته است.

اتصالات VPN بی اندازه ، همراه با سیاست سختگیرانه ثبت نام صفر ما و دسترسی به بیش از 1400 سرور در بیش از 75 مکان ، به کل خانواده شما دسترسی به محافظت آنلاین ، مهم نیست.

ما همیشه صنعت را به جلو سوق می دهیم – به سود شما – و ما بسیار خوشحالیم که این تغییر را به کاربران IPVanish خود وارد می کنیم. اگر در مورد اتصالات VPN بی اندازه س questionsالی دارید ، در صورت تمایل یک یادداشت برای ما ارسال کنید. اکنون ، ادامه دهید و بقیه چیزهای خود را ایمن کنید!

TorGuard will donate 10% to WireGuard اگر از Plex برای مدیریت رسانه های دیجیتال خود استفاده می کنید ، احتمالاً نام Plex Pass را شنیده اید. این اشتراک است که ویژگی های اضافی مانند رمزگذاری سخت افزار ، همگام سازی آفلاین ، برنامه های اضافی و موارد دیگر را اضافه می کند. معمولاً ، شما 5 دلار در ماه یا 120 دلار برای دسترسی به زندگی می پردازید ، اما در حال حاضر ، گذرهای عمر با قیمت 88 دلار در فروش هستند. Plex Pass امروز هشت ساله است ، بنابراین Plex تصمیم گرفت خدمات در فروش. با استفاده از Plex Pass ، می توانید به ویژگی های اضافی که در دسترس کاربران آزاد نیست دسترسی پیدا کنید. بعضی اوقات Plex قبل از بقیه ویژگی های جدیدی را برای کاربران Plex Pass ارائه می دهد ، بنابراین این یک برنامه دسترسی زودرس است. کلاههای مهمانی خود را بپوشید – Plex Pass امروز 8 ساله می شود – و ما شما را برای جشن اینجا می خواهیم! 🥳 اکنون تا ساعت 5:59 AM PT در تاریخ 8.29.2020 یک گذرگاه Plex Llex می تواند تنها با 88 دلار دلار برای شما باشد. قیمت ممکن است بسته به مکان و واحد پول متفاوت باشد. از کد 8PLEXPASS8 در https://t.co/p6vTqpIXHx pic.twitter.com/b50TPDrwg0 – Plex (plex) 28 آگوست 2020 استفاده کنید می توانید 5 دلار بپردازید ماه ، اما گذر طول عمر خود را در دو سال می پردازد. و در حال حاضر آن را برای خود در یک سال و نیم پرداخت می کند. برای دریافت معامله ، به سایت ثبت نام Plex Pass بروید و کد 8PLEXPASS8 را وارد کنید. اما سریع عمل کنید ، فقط تا ساعت 5:59 بامداد PT در تاریخ 20/8/29 فرصت دارید. پس از آن ، این به قیمت کامل باز می گردد. منبع: Plex So I recently purchased a VPN and decided to not to live a life in ignorance and teach myself all the details behind how a VPN actually works (arguably I should have done this in reverse orders hehe). I believe I understand the “big lines” in that a VPN works as a middleman in that when I send and receive information through the internet it is transmitted via a VPN server (with a different IP address) with the information being encrypted so that neither my ISP nor potential hackers can access my information. However, I have couple of questions regarding this that I cant seem to fathom on my own. Hopefully my descriptions make sense :`) Firstly, whenever I connect to the internet I send my information to my router and then on to the “internet” (which I believe is roughly defined as all the wires that make it possible for servers to connect to clients from all over the world) . This means that even though I am using a VPN I need to send an initial signal to the VPN server and so my ISP should be able to tell that a signal is sent from one place (my computer) to another (the VPN server) since the signal goes via my router. I get that this information is encrypted, but is it not the case that I am now accessing the internet from my original IP address? How is my identity then protected? Is this irrelevant because the information I am sending is encrypted and thus hidden? Secondly, I have heard a lot of talk about the VPN tunnelling protocol/system which I loosely understand as a defense system that protects the information you transmit. As far as I have gathered the tunnelling protocol is split into a primary and secondary defense system with the secondary being the encryption. What I see little to no information about is the primary defense system AKA the “tunnel” itself. Can someone enlighten me on what the “primary defense system” of a VPN tunnel is? فناوری جلوگیری از از دست دادن داده ها (DLP) در عصر قوانین قوی حفظ حریم خصوصی داده ها مانند GDPR و CCPA به یک ابزار مهم امنیتی امنیتی IT تبدیل می شود. هر سازمان داده ای دارد و برخی از این داده ها حساس تر از دیگران. داده های حساس می توانند شامل اطلاعات شناسایی شخصی (PII) باشند که می توانند بر حریم شخصی کاربران تأثیر بگذارند. داده های حساس همچنین شامل اطلاعات پرداخت و مالی است که در صورت از بین رفتن یا سرقت اطلاعات و سرقت در دست اشتباه ، می تواند منجر به سرقت هویت و کلاهبرداری شود. فن آوری DLP مکانیسمی را برای کمک به محافظت در برابر از دست دادن داده های حساس فراهم می کند – و به این ترتیب در برخورد با آژانسهای انطباق در پی نقض اطلاعات ، می تواند یک عامل کاهش دهنده باشد. به این ترتیب ، DLP به اولویت هزینه های IT تبدیل شده است. تعدادی از قابلیت های کلیدی وجود دارد که محصولات و خدمات برتر DLP پشتیبانی می کنند. هنگام انتخاب یک فناوری یا خدمات DLP ، چندین ماده اصلی برای سازمان ها در نظر گرفته شده است. در عصر محاسبات ابری ، تعدادی سرویس وجود دارد که برای یک مورد خاص استفاده عمومی ابر ساخته شده اند. برخی از سازمانها ممکن است برای به دست آوردن بهترین پوشش ، از ترکیبی از خدمات مختلف DLP استفاده کنند. در این لیست eSecurance Planet فهرست برتر شرکتها ، ما فروشندگان را که بهترین ابزارها و خدمات DLP برتر را ارائه می دهند ، مورد توجه قرار می دهیم. گزاره ارزش برای خریداران بالقوه: رویکرد Trend Micro به DLP ادغام آن است قابلیت افزونه ای که به سایر محصولات موجود در Trend Micro Trend متناسب است.

I tried using a VPN to access HBOMax. I can get to the “sign up” page just fine, but I can’t * actually * sign up, because this message pops out and the button stays grey. Does anyone know why? 3.5 دقیقه خواندن درست مثل دیروز احساس می شود که یک خرس اولین تونل خود را حفر کرده است ، اما TunnelBear از سال 2011 با سانسور و محافظت از حریم شخصی می جنگد. اهداف ما طی این سالها تغییر نکرده است. ما هنوز در حال ایجاد ابزارهای امنیتی و امنیتی قوی هستیم که همه می توانند از آنها استفاده کنند زیرا اینترنت هر روز با شدت بیشتری کنترل می شود. اگر تازه از شبکه های خصوصی مجازی استفاده می کنید ، ممکن است از خود بپرسید ، "VPN چیست؟ ؟ " یا "TunnelBear چیست؟" خبر خوب ، آنها همان هستند. TunnelBear یک VPN با حسابرسی عمومی است که هر روز میلیون ها نفر برای دسترسی به اینترنت از آن استفاده می کنند. با بزرگ شدن ، ما به همه کمک کرده ایم ، از کارشناسان امنیتی گرفته تا افراد تازه کار ، از حریم شخصی آنلاین خود محافظت کرده و با سانسور مبارزه کنند. . برای افرادی که در امنیت آنلاین جدید هستند ، ما می خواهیم شما را به طور رسمی با TunnelBear ، یک VPN با زیبایی طراحی کنیم که امنیت آنلاین را سرگرم کننده کند. بنیانگذاران TunnelBear فرصتی مناسب برای ایجاد یک برنامه ساده ، کاربردی و قابل اعتماد برای حفظ حریم خصوصی را یافتند که به مبارزه با سانسور جهانی کمک می کند. مهمتر از همه ، آنها می خواستند به ترس بسیاری از مردم نسبت به امنیت و فناوری آنلاین کمک کنند. VPN اگر می خواهید اخبار محلی را در سایر نقاط جهان ببینید یا به وب سایت های مسدود شده در یک شبکه دسترسی پیدا کنید ، می تواند کمک کند. حتی اگر ISP شما تصمیم به سوء استفاده از منبع را بگیرد ، حتی می توانید بارگیری ها و پخش فیلم ها را سرعت بخشید. حتی اگر VPN پیوندهای بین موقعیت فیزیکی و مرور شما را حذف کند ، به معنای شما نیست کاملاً ناشناس هستید VPN بسیاری از روش های مختلف ردیابی آنلاین را متوقف می کند. آنها می توانند از اطلاعات شخصی شما محافظت کرده و بسیاری از خط مشی های آنلاین را که هر بار به اینترنت وصل می شوید ، مسدود کنند. با این حال ، ISP شما هنوز می داند که به شبکه آنها وصل شده اید. آنها فقط نمی توانند آنچه را که شما هنگام آنلاین بودن هستید انجام دهید. همچنین لازم است به یاد داشته باشید که اگر از Chrome استفاده می کنید ، یا هر مرورگر دیگری که از شما بخواهد هنگام مرور خود وارد سیستم شوید ، با استفاده از سابقه حساب مرور شما ، می توانید تمام مرور خود را ذخیره کنید . و برای محافظت از حریم خصوصی خود از مرور خصوصیات خودداری کنید ، زیرا کاری را که شما فکر می کنید انجام نمی دهد. . حقیقت این است که اکثر برنامه های "رایگان" کارهایی را که در دستگاه خود انجام می دهید ضبط می کنند تا سازنده برنامه بتواند آن داده ها را به هر کسی که می خواهد بفروشد. تعداد معدودی از مردم می دانند که برنامه های مورد علاقه آنها چقدر تهاجمی است. به عنوان مثال ، چند سال پیش ، یک خبرنگار برای The Guardian دریافت که Tinder دارای 800 صفحه اطلاعاتی است که هر روزی را که می گذرد ، مکان خود را قبل و بعد از آن تاریخ ها شرح می دهد. بیشتر. هر قسمت از زندگی او توسط برنامه ای ضبط و ردیابی شده است که به عنوان راهی برای دیدار با مردم تبلیغ می شود ، نه فهرست هر لحظه شخصی برای مطالعه بعدی و بازاریابی تبلیغاتی. TunnelBear برنامه های تهاجمی را متوقف نمی کند. از ضبط داده های شما به دلیل آن برنامه ها همه کارهایی را که در تلفن خود انجام می دهید نظارت می کنند ، نه وب سایت هایی که از طریق آن به آنها دسترسی پیدا می کنید. توصیه ما این است که فقط از برنامه هایی که به آنها اطمینان دارید برای حفظ حریم شخصی خود استفاده کنید ، یا اطمینان حاصل کنید که از سطح حریم شخصی که برای استفاده از آنها صرفنظر کرده اید ، احساس راحتی می کنید. TunnelBear به کمک کردن اختصاص داده شده است مردم از حریم خصوصی خود محافظت می کنند و مرور خود را تضمین می کنند. ما در تلاش هستیم تا با ساخت محصولات قابل دسترسی و سرگرم کننده ، ترس را از فناوری هایی که بسیاری از افراد از آن استفاده می کنند ، از بین ببریم. حال هر کسی که دارای تلفن همراه ، تبلت ، لپ تاپ یا دسک تاپ است می تواند همان سطح امنیتی را که بانک ها و دولت ها برای محافظت از اطلاعات شخصی خود استفاده می کنند ، بدست آورند. VPN به شما کمک می کند همان افراد اینترنتی را در طرف دیگر سیاره مشاهده کنید ، و به متوقف کردن شرکت های ردیابی آنلاین شما کمک می کند. TunnelBear به شما کمک می کند تا حریم شخصی آنلاین خود را پس بگیرید ، اما برای استفاده واقعی از همه چیزهایی که TunnelBear ارائه کرده است ، اشتراک حق بیمه به شما داده های نامحدود و آرامش می دهد که خرس شما همیشه از شما محافظت می کند. شما می توانید برنامه خود را از طریق وب سایت یا از طریق برگه ارتقاء در برنامه خود ارتقا دهید. تونل زنی مبارک ،

I have two MacBook Pros that are giving me about 24 Mbps down when connected to my employer’s VPN (it’s a natively configured VPN). My third MacBook Pro is clocking in at only 8 Mbps down with the same corporate VPN. What are some good first steps to troubleshoot the problem, assuming it’s a client-side problem? The Pros at 24 Mbps: * 2012 15” MacBook Pro, Mojave 10.14.6 The Pro at 8 Mbps: * 2017 13” MacBook Pro, Mojave 10.14.6 Thanks! یکی از مفاهیم پیچیده تر برای بدست آوردن سر شما به عنوان یک برنامه نویس جدید ، کلاس ها و اشیاء است. هنگامی که می دانید چگونه از کلاسها در پایتون استفاده کنید ، شما آماده خواهید بود که کدهای قابل توجهی و پیچیده تری بسازید. همچنین بخوانید: برنامه نویسی شی گرا چیست؟ برای یادگیری نحوه استفاده از کلاس ها بخوانید. در پایتون ، و هنگامی که شما باید! برای کسانی که با مفهوم کلاس ها ناآشنا هستند و می خواهند در مورد چگونگی کار بیشتر بیاموزند ، مطالعه خود را ادامه دهید. اگر فقط نحو کلاسهای پایتون را می خواهید ، می توانید به قسمت بعدی بروید! بنابراین ، کلاس چیست؟ کلاس یک قطعه کد است که "شیء داده" را توصیف می کند. این یک شیء است دقیقاً مانند دنیای واقعی ، غیر از این که هیچ حضور ملموس ندارد: فقط در مفهوم وجود دارد! اما مانند اشیاء واقعی ، اشیاء داده ها می توانند دارای خصوصیاتی باشند (اندازه ، وزن ، قد ، تعداد زندگی ، سرعت) ، و آنها می توانند توابع (حرکت به جلو ، پرش ، روشن کردن گرما ، حذف) به عنوان مثال ، در یک بازی رایانه ای ، یک فرد بد را می توان در کد به عنوان یک شیء داده توصیف کرد. این موضوع باعث می شود که فرد بد چقدر سلامت داشته باشد ، جایی که در آن با بازیکن رابطه داشته باشد و چقدر رفتار تهاجمی داشته باشد. سپس می توانیم تابع "شلیک" یک شخص بد را به پرتابه های آتش بسپاریم ، یا عملکرد "نابودی" آنها را از بازی حذف کنیم. (به جز اینکه ما توابع را "روش" می نامیم. وقتی در کلاس های پایتون قرار می گیرند!) پس از آن می خواهید به سادگی با استفاده از روالهای گرافیکی خود ، آن افراد بد را به صفحه بکشید ، براساس اطلاعات ارائه شده از این کلاس. اگر می دانید چگونه از متغیرها در پایتون استفاده کنید ، این کار به همین ترتیب انجام می شود: به جز اینکه به جای اینکه یک قطعه داده را به عنوان یک عدد صحیح ذخیره کنید ، می توانید در مورد شیء مورد نظر خود اطلاعات شخصی را ذخیره کنید. همچنین بخوانید: نحوه استفاده از رشته ها. در پایتون نکته عالی در مورد کلاسها در پایتون ، این است که آنها می توانند چندین "مورد" از یک چیز واحد ایجاد کنند. این بدان معناست که ما فقط باید یک کلاس "BadGuy" بنویسیم تا افراد بد اخلاقی زیادی ایجاد شود. چه چیز دیگری ممکن است برای کلاس های پایتون استفاده کنید؟ از یک کلاس می توان برای توصیف یک ابزار خاص در یک برنامه مانند مدیر نمره استفاده کرد ، یا می توان از آن برای توصیف مدخل ها در بانک اطلاعاتی مشتری استفاده کرد. هر زمان که می خواهید نمونه های زیادی از همان «چیز» ایجاد کنید ، یا هر زمان که بخواهید کد پیچیده را به روشی ساده و با صادرات انجام دهید ، کلاس ها یک انتخاب عالی است. شروع کار نسبتاً ساده است ، عاشق پایتون شد! شما فقط به همان روشی که یک تابع ایجاد می کنید ، یک کلاس ایجاد می کنید ، مگر اینکه به جای "def" از "کلاس" استفاده کنید. سپس کلاس را نام می بریم ، یک روده بزرگ را اضافه می کنیم و هر آنچه را که در زیر می آید قرار می دهیم. (توجه داشته باشید که کلاس ها باید از کیف شترهای بزرگ استفاده کنند تا آنها را از متغیرها و عملکردها متمایز کند. این به معنی "BadGuy" است نه "badGuy" یا " bad_guy. ") همچنین بخوانید: چگونه یک تابع را پایتون تعریف کنیم بنابراین ، اگر می خواستیم یک کلاس ایجاد کنیم که نماینده یک دشمن در یک بازی رایانه ای باشد ، ممکن است چنین باشد: این مرد بد دو ویژگی (متغیر) دارد که سلامتی و سرعت حرکت آن را توصیف می کند. سپس ، خارج از آن کلاس ، قبل از دسترسی به این خصوصیات باید یک شیء BadGuy ایجاد کنیم: توجه داشته باشید که ما می توانیم به راحتی یک bad_guy_two و یک bad_guy_three ایجاد کنیم ، سپس هر یک از خصوصیات آنها را نشان دهیم! در اینجا ، ما ارزش سلامتی یک مرد بد را تغییر داده ایم ، اما دیگری نیست! ما یک مثال را ویرایش کرده ایم. برای اینکه واقعاً به قدرت کلاس ها در پایتون وارد شویم ، باید موارد و سازنده ها . اگر شما دو آدم بد را از همان کلاس BadGuy ایجاد می کنید ، پس هرکدام از این ها یک "نمونه" هستند. علاوه بر این ، ممکن است بخواهیم آن سلامت را از در کلاس BadGuy تغییر دهیم. برای انجام این کار ، به یک نوع خاص از روش (عملکرد در یک کلاس) نیاز داریم که بنام "سازنده" است. سازنده نامیده می شود به محض اینکه نمونه جدیدی از یک شی را ایجاد کردید (هنگامی که شما "شیء را" می کنید ") و بیشتر برای تعریف متغیرها از آن استفاده می کنید که مربوط به نمونه خاص خاص از شی هستند. اگرچه ، البته ، شما می توانید کارهای دیگری نیز در اینجا انجام دهید: مانند ارسال پیام های خوش آمدید. بنابراین ، به عنوان مثال: این کد دو شخص بد را ایجاد می کند. یکی قوی اما کند (سلامتی 5 ، سرعت 2) ، دیگری ضعیف اما سریع (3 ، 5). هربار که آدم بد جدیدی ایجاد می شود ، پیامی به ما می رسد تا به ما بگوید که چه اتفاقی افتاده است. روش سازنده همیشه __ init__ نامیده می شود و همیشه به عنوان اولین استدلال از "خود" خواهد بود. سپس می توانید سایر استدلال های دیگری را که می خواهید از آنها استفاده کنید برای اولین بار برای تنظیم هدف خود تصویب کنید. اصطلاح "خود" به این معنی است که هر آنچه را که انجام می دهید به آن خاص اشاره دارد [ نمونه ای از شی. همانطور که گفته شد ، یک تابع در پایتون از نظر فنی به عنوان یک روش گفته می شود. ایجاد توابع ، اما دو نوع متد مختلف وجود دارد: یک روش نمونه فقط نمونه ای از شیء مورد نظر را تحت تأثیر قرار می دهد. بنابراین ، ما می توانیم از این به عنوان روشی راحت تر برای آسیب رساندن به دشمنان فردی استفاده کنیم: [BadGuy] class: از طرف دیگر یک روش ایستا برای عملکرد جهانی طراحی شده است. برای ساختن روش های استاتیک ، آرگومان "self" را حذف می کنیم و در عوض از دکوراتور staticmethod درست بالای نام روش استفاده می کنیم. در مثال زیر ، ما یک روش ایستا برای تولید یک عدد تصادفی ایجاد می کنیم ، سپس این مقدار را از سلامتی دشمن کم می کنیم. نیازی نیست که این روش به طور خاص با نمونه آن شیء ارتباط داشته باشد ، بنابراین می تواند مانند یک عملکرد عادی که هنگام استفاده از کلاس به آن دسترسی می یابیم عمل کند. [کلاس توجه داشته باشید که می توانیم از خط زیر نیز در هر نقطه از کد استفاده کنیم تا یک شماره تصادفی بدست آوریم: اگر به هر دلیلی بخواهیم بخواهیم از وقوع این امر جلوگیری کنیم ، بنابراین فقط باید نام متد خود را با یک تأکید دو برابر پیشوند کنیم. این روش برای ایجاد یک روش خصوصی در پایتون است و مانع از دسترسی ما به خارج از آن کلاس می شود. در آخر ، آخرین چیزی که ممکن است بخواهید. انجام دهید این است که کلاس خود را در یک پرونده جداگانه قرار دهید. این کار کد شما را مرتب می کند ، ضمن اینکه به شما امکان می دهد کلاس هایی را که بین پروژه ها ایجاد کرده اید به راحتی به اشتراک بگذارید. برای انجام این کار ، به سادگی کلاس را در پرونده جدید ذخیره کنید: حتما پرونده را با نام کلاس قرار دهید. در این حالت: "BadGuy.py" نام پرونده است. همچنین باید در همان دایرکتوری که فایل اصلی Python خود را ذخیره می کنید ذخیره شود. اکنون می توانید از هر اسکریپت دیگر Python به کلاس و تمام خصوصیات و روشهای آن دسترسی پیدا کنید: و آنجا آن را دارید! این نحوه استفاده از کلاسها در پایتون است! این یک مهارت بسیار با ارزش و مهارتی است که به شما امکان می دهد انواع چیزهای شگفت انگیز را در آینده بسازید. در این مرحله ، احتمالاً شما آماده هستید تا مهارت های خود را به سطح بعدی برسانید. در آن صورت ، چرا یکی از این دوره های شگفت انگیز آنلاین پایتون را امتحان نکنید: برنامه نویسی با پایتون: آموزش برنامه نویسان Aspiring یک معرفی جامع برای پایتون را برای شما فراهم می کند که شما را از اصول برنامه نویسی به مهارت های سطح بالا می برد. شما را برای یک حرفه در توسعه پایتون آماده می کند. این دوره معمولاً 690 دلار هزینه دارد اما فقط با 49 دلار برای Android Authority برای خوانندگان در دسترس است! همچنین ، می توانید با چک کردن راهنمای جامع مبتدیان ما در پایتون ، چگونگی جایگذاری کلاس ها را ببینید. ] تیم تحقیقاتی امنیت سایبری vpnMentor ، به سرپرستی Noam Rotem و Ran Locar ، یک سطل نا امن AWS S3 را با بیش از 5.5 میلیون پرونده و بیش از 343 GB در اندازه کشف کرده اند که هنوز ناشناخته مانده است. بعضی اوقات میزان نقض داده ها و صاحب اطلاعات آشکار است و این مسئله به سرعت حل می شود. اما این اوقات نادر است. بیشتر اوقات ، ما به روزهای تحقیق نیاز داریم تا بدانیم چه چیزی در معرض خطر است یا چه کسی اطلاعات را در معرض نمایش قرار داده است. شناخت یک نقض و تأثیر احتمالی آن ، دقت و زمان زیادی را می طلبد. ما برای انتشار گزارش های دقیق و قابل اعتماد بسیار تلاش می کنیم ، و اطمینان می دهیم که هر کسی که آنها را می خواند ، جدی بودن آنها را می فهمد. برخی از طرف های تحت تأثیر این حقایق را انکار می کنند ، به تحقیقات ما اعتراض نمی کنند و یا تأثیر آن را تحت تأثیر قرار نمی دهند. بنابراین ، ما باید کاملاً دقیق باشیم و مطمئن شویم که هرچه پیدا کردیم صحیح و درست است. در این مورد ، پس از چند روز تحقیق ، ما این احتمال را شناسایی کردیم که داده متعلق به InMotionNow باشد و متعاقباً با آن تماس بگیریم شرکت با یافته های ما . اگرچه اکنون سطل نا امن S3 بسته نشده است ، اما هیچ کس از این شرکت تاکنون به تلاش های ما برای دستیابی به این هدف پاسخ نداد ، بنابراین ما قادر به تأیید مالکیت نیستیم. در این مورد خاص ، تیم تحقیق ما قادر نبود بدون سایه تردید کسی را بررسی کند. دقیقاً ، اطلاعات در معرض اطلاعات را در اختیار دارد. به همین دلیل ، ما تصمیم گرفته ایم که بسیار مهم است که به مردم اطلاع دهیم که داده های آنها و کدام داده ها به دلیل عدم رویه های استاندارد امنیت سایبری آسیب پذیر شده اند. تحقیقات ما ما را به این فرض رساند كه InMotionNow صاحب داده ها است. ما به آنها رسیدیم و هیچ کس پاسخ نداد ، و هیچ نشان مشخصی در سطل در معرض آن وجود نداشت. با این حساب ، ما را شامل می کنیم و کلیه شرکت هایی را که داده های آنها در سطل پیدا شده است . اگر این امر در واقع به InMotionNow تعلق داشته باشد ، آنها می دانند چه کسی اطلاعات را افشا می کند ، و اگر اینگونه نباشد ، شرکت ها می توانند خودشان را بررسی کنند. تیم ما در 16 مارس 2020 نیز به این شرکت ها رسیده است. InMotionNow یک شرکت نرم افزاری مدیریت پروژه است که از سال 1999 شروع به کار کرد و مقر آن در نزدیکی رالی ، کارولینای شمالی است. آنها دارای استانداردهای امنیتی سازگار با FDA ، با هدف عمودی مشتریان هدف خود هستند. در اینجا یک لیست غیر جامع از شرکت هایی وجود دارد که مواد بازاریابی آنها در سطل S3 نا امن یافت شده است: شرکت سایبر امنیت ISC2.org داده های متعددی نیز در این نقض درج شده بود. شرکت بیمه Brotherhood Mutual ، که در درجه اول به مؤسسات مذهبی در سراسر ایالات متحده خدمت می کند. دانشگاه هایی مانند ایالت کنت در اوهایو و Purdue در ایندیانا [ ، همچنین مجموعه ای از پرونده ها و اطلاعات موجود در سطل S3 وجود دارد. هتل و کازینو Potawatomi در میلواکی ، ویسکانسین. شرکت الکترونیکی مصرفی ، زاگ (ZAGG) ، که طراحی می کند و لوازم جانبی تلفن همراه تولید می کند. سازمان غیرانتفاعی ، موسسه آزادی انجمن ، که آزادی های اصلاح اول ایالات متحده را برای همه فراهم می کند. سازمان هایی که تحت تأثیر انواع مقررات صنعت بهداشت قرار گرفتند ، مهم نبودند. د آنها شامل می شوند ، اما محدود به این موارد نیستند: ژنتیک بی شمار (MYGN) – شرکت آزمایش ژنتیک و بیماری. Health Performance – ارائه دهنده تجهیزات و تجهیزات فیزیوتراپی. در اینجا لیستی از داده هایی که تیم تحقیق ما یافته و توانسته است شناسایی کند: لیست اهدا کنندگان دانشگاه ، از جمله: فهرست اهدا کنندگان دانشگاه این کشورهایی هستند که در ما مشتریانی را یافتیم که در نقض داده ها گنجانده شده اند ، اما ما پرونده ای را باز نکردیم و این امکان وجود دارد که تعداد بیشتری مشتری در کشورهای اضافی وجود داشته باشد که تحت تأثیر قرار گرفتند. موارد حاوی این نقض اطلاعات اغلب اطلاعات خصوصی و / یا محرمانه را در نگه می دارد. وعده تأسیسات و سیستمهای ایمن ، نقاط فروش اصلی مشتریانی مانند ارتش و زنجیره تأمین آن است – و نقض آن ضمانت نه تنها عدم موفقیت در خدمات است ، بلکه بالقوه خطر امنیتی را در کنار آن قرار می دهد. دانستن نام کامل ، تولد ، و ، بله ، حتی سابقه حبس یک فرد می تواند اطلاعات کافی را به مجرمان برای سرقت هویت آن شخص فراهم کند. سرقت هویت همیشه به معنای این نیست که دزد ادعا می کنند که آنها یک فرد خاص در زندگی واقعی هستند؛ همچنین به آنها اجازه می دهد تا درگیر تقلب در اعتبار شوند ، حساب بانکی خود را تخلیه کنند و در برابر کلاهبرداری علیه خانواده ، دوستان و سایر همدستان قربانی سرقت هویت شرکت کنند. هرکسی که دسترسی داشته باشد تعداد بیشماری از اسناد دارای حق نسخه برداری موجود در این سطل S3 می تواند به راحتی آنها را بارگیری کند بدون اینکه هزینه مطالب آنها را بپردازد و همچنین آنها را به طور غیرقانونی بارگیری در یک شبکه تورنت ، به صورت رایگان در دسترس همه. ترکیبی از مواد مارک تجاری و لیست های تماس باعث می شود که هر کسی که دارای انگیزه های مخرب است ، مرتکب تقلب شود. می توان صدور گواهینامه های کاذب از دانشگاه ها ، و توجه به دانش خودی را برای به دست آوردن اعتبار کاذب ممکن است. کامل ورود به سیستم های رمزگذاری نشده برای مدیران به نظر می رسد که در این موجود است نقض . از دست دادن کنترل این دسترسی می تواند منجر به گرفتن مجرمان سایبری در حساب های و به دست آوردن اطلاعات غیر محرمانه در مورد فروشگاه ها ، کارمندان و مشتریان شود. شرکتی که این سطل را در اختیار دارد می تواند. اگر اقدامات امنیتی اساسی برای محافظت از سطل S3 را انجام داده باشد ، به راحتی از این نقض داده خودداری کرده اید. اینها شامل می شوند ، اما به این موارد محدود نمی شوند: هر شرکتی می تواند آنرا تکرار کند. همان مراحل ، بدون توجه به اندازه آن برای راهنمایی بیشتر درباره نحوه محافظت از مشاغل خود ، راهنمای ما برای تأمین امنیت وب سایت و پایگاه داده آنلاین از هکرها را بررسی کنید. ] لازم به ذکر است که سطلهای S3 با باز و در معرض دید عموم عیب و نقص AWS نیستند. آنها معمولاً نتیجه خطا توسط صاحب سطل هستند. آمازون دستورالعمل های مفصلی را در اختیار کاربران AWS قرار می دهد تا به آنها کمک کند تا سطل های S3 را ایمن سازند و آنها را در خصوصی نگه دارند. در مورد این سطل S3 نا امن ، سریعترین راه برای رفع این خطا این است: اگر فکر می کنید ممکن است اطلاعات شخصی یا شرکتی خود را در مورد این سطل S3 نا امن داشته باشید – و نگران این هستید که چگونه این نقض می تواند روی شما یا سایر آسیب پذیری های داده ها تأثیر بگذارد ، راهنمای کامل ما برای حفظ حریم خصوصی آنلاین را بخوانید برای کمک به بهتر محافظت در اینترنت در آینده. این روش های مختلفی را برای شما نشان می دهد که مجرمان سایبری کاربران اینترنت را هدف قرار می دهند و مراحلی را که می توانید برای ایمن ماندن بردارید ، انجام می دهد. همچنین می توانید از VPN برای مخفی کردن داده های جمع آوری شده توسط صاحب این سطل استفاده کنید. یک VPN آدرس IP و کشور محل اقامت شما را نقاب می کند ، حتی اگر اطلاعات شما در معرض دید شما باشد ، یک لایه محافظت اضافه نیز به شما می دهیم. تیم تحقیقاتی vpnMentor سطل تنظیم شده کشف شده را کشف کرد. به عنوان بخشی از یک پروژه نقشه برداری گسترده وب . محققان ما از اسکن پورت برای بررسی بلوک های خاص IP استفاده می کنند و سوراخ های باز سیستم را برای نقاط ضعف آزمایش می کنند. آنها هر سوراخ را برای فاش شدن داده ها بررسی می کنند. وقتی تخلف داده ها را می یابند ، از تکنیک های تخصصی برای تأیید هویت صاحب سطل S3 استفاده می کنند . سپس شرکت را نسبت به نقض هشدار می دهیم. در صورت امکان ، ما به کسانی که تحت تأثیر این نقض قرار گرفته اند نیز هشدار می دهیم. ما توانستیم به سطل S3 دسترسی پیدا کنیم زیرا کاملاً نا امن و بدون رمزگذاری بود . با استفاده از یک مرورگر وب ، این تیم می تواند به کلیه پرونده های میزبانی شده در سطل دسترسی داشته باشد. هدف از این پروژه نقشه برداری وب کمک به ایمن تر کردن اینترنت برای همه کاربران است. به عنوان هکرهای اخلاقی ، ما هنگام کشف اشکالات در امنیت آنلاین آنها به عنوان یک شرکت اطلاع رسانی خواهیم کرد. با این حال ، این اخلاق نیز به این معنی است که ما نیز مسئولیت وظیفه خود را برعهده داریم. . این امر به ویژه در مورد نقض داده های این شرکت صادق است که حاوی چنین اطلاعات عظیم و خصوصی است. vpnMentor بزرگترین وب سایت بررسی VPN در جهان است. آزمایشگاه تحقیقاتی ما یک سرویس طرفدار پاداش است که می کوشد در حالی که به سازمان های مربوط به محافظت از داده های کاربران خود آموزش می دهد ، به جامعه آنلاین کمک کند تا از خود در برابر تهدیدات سایبری دفاع کند. مشتریان آن همچنین اخیراً فاش کردیم که یک شرکت متعلق به هتل های بزرگ هتل های زنجیره ای AccorHotels بیش از 1 ترابایت از اطلاعات مهمانان را در معرض دید شما قرار داده است. همچنین ممکن است بخواهید گزارش نشت VPN ما و گزارش آمار حفظ حریم خصوصی داده ها را بخوانید.

TorGuard will donate 10% to WireGuard

اشتراک های مادام العمر Plex Pass برای 24 ساعت (88 دلار) 31 دلار تخفیف دارد – Geek را مرور کنید

Help me understand!!!! :)

راه حل های برتر پیشگیری از دست دادن داده ها (DLP)

قابلیت های DLP

نحوه انتخاب راه حل DLP

محصولات برتر DLP

Check Point

Code42

در Code42 خصوصاً قوی است. ، با امکان بررسی موضوعات بالقوه با جزئیات پرونده های گسترده و تا 90 روز سابقه کاربر.

تجزیه و تحلیل رفتار کاربر و موجودیت (UEBA) برای کمک به محدود کردن خطرات از بین رفتن داده ها است.

مقادیر اصلی / تمایز دهنده

Fidelis

Forcepoint

McAfee

Proofpoint

Symantec

Trend Micro

مقادیر اصلی / تمایز دهنده ها

I tried using a VPN to access HBOMax. I can get to the “sign up” page just fine, but I can’t * actually * sign up, because this message pops out and the button stays grey. Does anyone know why?

با TunnelBear آشنا شوید

TunnelBear چیست؟ پیچیده تر از آنچه لازم بود باشد. در آن زمان ، VPN مصرف کننده برای راه اندازی چالش برانگیز بود ، و اگر آنها را به درستی تنظیم نکردید ، می توانند اطلاعات مهم را به بیرون درز کنند ، و هدف استفاده از آن را شکست.

TunnelBear چگونه کار می کند؟ شبکه خصوصی مجازی – فکر کردن از آن به عنوان یک سرور خصوصی فقط قبل از سفر به اینترنت می توانید استفاده کنید. با عملکردی مانند دستگاه شخص دیگری که شما کنترل می کنید ، این تونل به شما کمک می کند تا مکان واقعی و دستگاه خود را از بسیاری از انواع ردیابی آنلاین ایمن کنید. نوعی قرض گرفتن تلفن دوست شما برای پخش آنلاین است. شما در حال کنترل تلفن هستید ، اما یک تبلیغ کننده یا ISP فکر می کنند دوست شماست که شما را مرور می کند ، نه شما.

آیا VPN مرا ناشناس می کند؟

هنوز هم در حال رشد

VPN on one Mac much slower than other Macs. How to troubleshoot?

* 2019 16” MacBook Pro, Catalina 10.15.6نحوه استفاده از کلاس ها در پایتون

معرفی کلاس هایی در پایتون

چه موقع باید از کلاس های پایتون استفاده کنید

نحوه استفاده از کلاس ها در پایتون [19659007] بنابراین ، حالا می دانید که برخورد با کلاس ها چیست ، ممکن است تعجب کنید که چگونه از کلاسها در پایتون استفاده کنید.

کلاس BadGuy:

سلامت = 5

speed = 2

bad_guy_one = BadGuy ()

چاپ (bad_guy_one.health)

چاپ (bad_guy_one.speed)

bad_guy_one = BadGuy ()

bad_guy_two = BadGuy ()

چاپ (bad_guy_one.health)

چاپ (bad_guy_two.health)

bad_guy_one.health - = 1

چاپ (bad_guy_one.health)

print (bad_guy_two.health)

درک موارد

کلاس BadGuy:

Def __init __ (خود ، سلامتی ، سرعت):

چاپ ("یک نشان جدید ایجاد شده است!")

self.health = سلامت

self.speed = سرعت

bad_guy_one = BadGuy (5 ، 2)

bad_guy_two = BadGuy (3 ، 5)

چاپ (bad_guy_one.health)

print (bad_guy_two.health)

نحوه استفاده از توابع در کلاس ها در پایتون

:

Def __init __ (خود ، سلامتی ، سرعت):

چاپ ("یک نشان جدید ایجاد شده است!")

self.health = سلامت

self.speed = سرعت

def shoot_badguy (خود):

self.health - = 1

چاپ ("اوه!")

bad_guy_one = BadGuy (5 ، 2)

bad_guy_two = BadGuy (3 ، 5)

def display_health ():

چاپ (bad_guy_one.health)

چاپ (bad_guy_two.health)

display_health ()

bad_guy_one.shoot_badguy ()

display_health ()

کلاس BadGuy:

Def __init __ (خود ، سلامتی ، سرعت):

چاپ ("یک نشان جدید ایجاد شده است!")

self.health = سلامت

self.speed = سرعت

staticmethod

def random_generator ():

واردات تصادفی

n = random.randint (1 ، 5)

بازگشت n

def shoot_badguy (خود):

self.health - = self.random_generator ()

چاپ ("اوه!")

bad_guy_one = BadGuy (5 ، 2)

bad_guy_two = BadGuy (3 ، 5)

def display_health ():

چاپ (bad_guy_one.health)

چاپ (bad_guy_two.health)

display_health ()

bad_guy_one.shoot_badguy ()

display_health ()

print (bad_guy_two.random_generator ())

staticmethod

def __random_generator ():

بسته شدن

کلاس BadGuy:

Def __init __ (خود ، سلامتی ، سرعت):

چاپ ("یک نشان جدید ایجاد شده است!")

self.health = سلامت

self.speed = سرعت

staticmethod

def __random_generator ():

واردات تصادفی

n = random.randint (1 ، 5)

بازگشت n

def shoot_badguy (خود):

self.health - = self .__ random_generator ()

print ("Ouch!")

BadGuy را وارد کنید.

bad_guy_one = BadGuy.BadGuy (5 ، 2)

bad_guy_two = BadGuy.BadGuy (3 ، 5)

def display_health ():

چاپ (bad_guy_one.health)

چاپ (bad_guy_two.health)

display_health ()

bad_guy_one.shoot_badguy ()

display_health ()

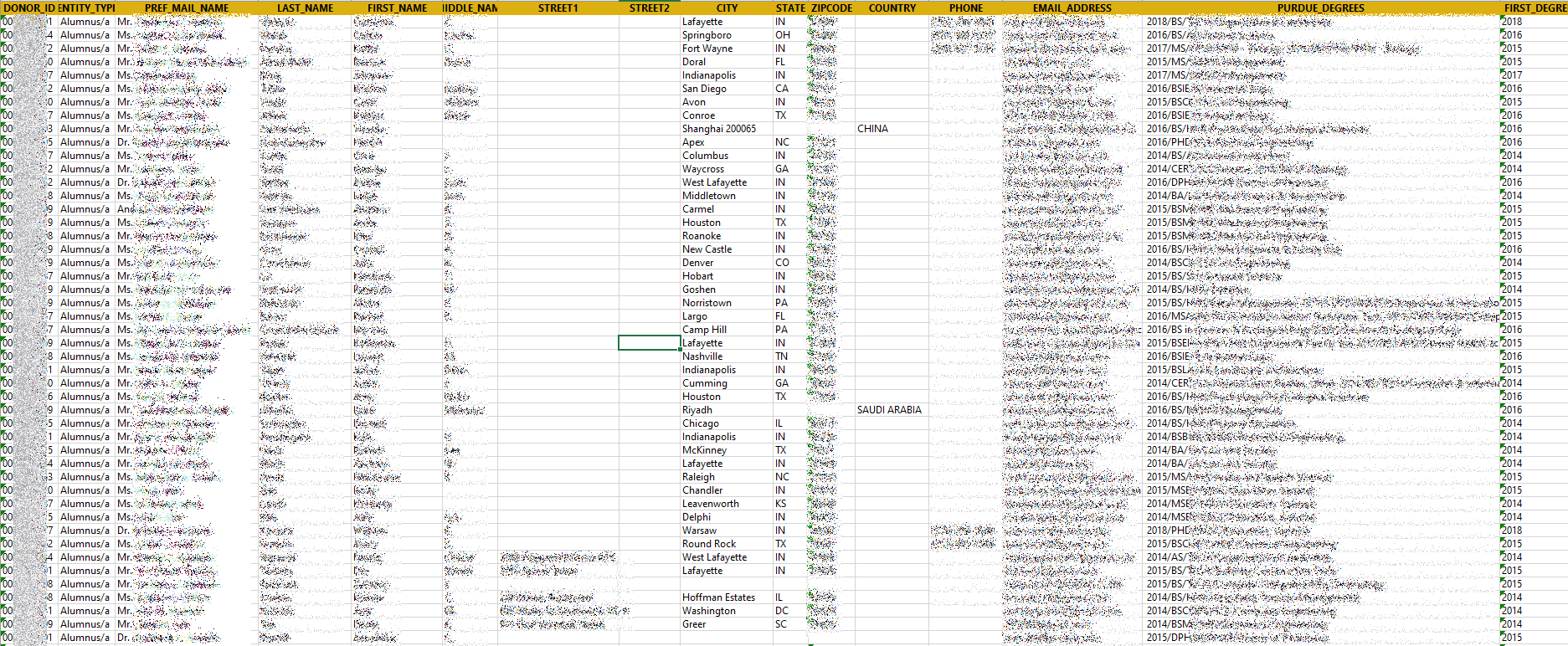

در میان سایر داده ها ، شرکت مؤسسات امنیت سایبری در معرض دید قرار گرفته است

Timeline of Discovery and Reaction Owner

پروفایل های شرکت

نمونه ای از داده ها مدخل ها

Data Impacted

کشورهایی که تحت تأثیر قرار گرفته

تأثیر نقض اطلاعات

اطلاعات محرمانه

سرقت هویت

نقض حق چاپ

Fraud

جاسوسی شرکت ها

مشاوره از متخصصان

تهیه یک سطل باز S3

نقض داده

چگونه و چرا ما نقض آن را کشف کردیم

درباره ما و گزارش های قبلی