پیدا کردن یک اتصال پایدار به اینترنت هنگامی که شما در خانه، همیشه آسان نیست. مانند سرویس های آنلاین ترین اتصالات VPN می تواند بدون اطلاع قبلی قطع شده است. بسیاری از ارائه دهندگان ترافیک خود را روشن در طول وقفه، شما با دادن انتخاب یا دستی کردن دستگاه شما اتصال به اینترنت، دو توقف رمزگذاری داده ها که دیر کردم، و یا برای ادامه مرور رمزگذاری تبدیل قطره.

TunnelBear می دهد شما گزینه سوم را با متوقف کردن ترافیک خود را به صورت خودکار اگر شما را قطع. بسیاری از افراد این سوئیچ کشتن اما ما هرگز واقعا ام دوست اصطلاح زیرا برای تلفن های موبایل مانند یک سوئیچ، فعال کردن دستی در مواقع اضطراری. با این حال، ما معتقدیم توضيحي ویژگی مهم است زیرا ما می خواهیم برای محافظت از شما از ارسال رمزگذاری داده ها اتصال خود را به TunnelBear قطع است.

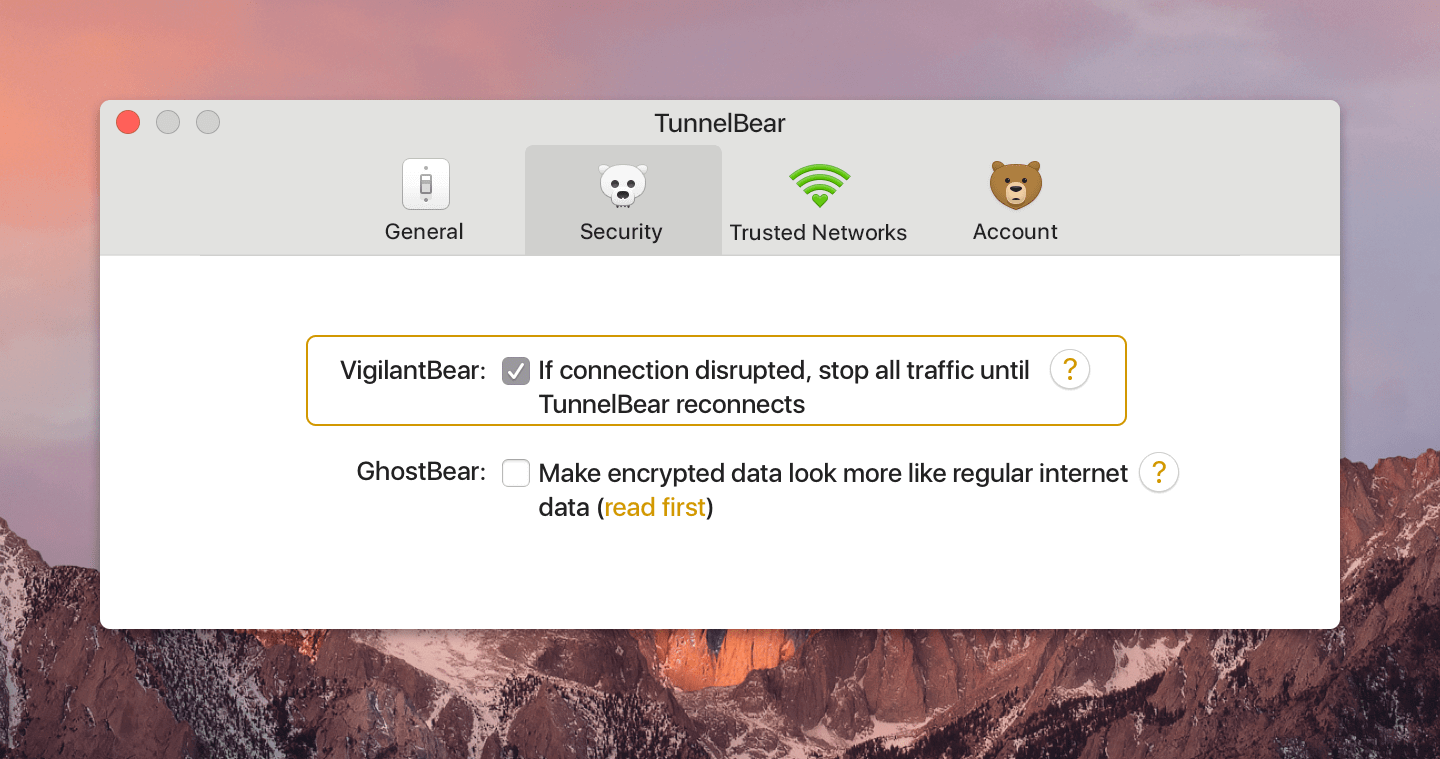

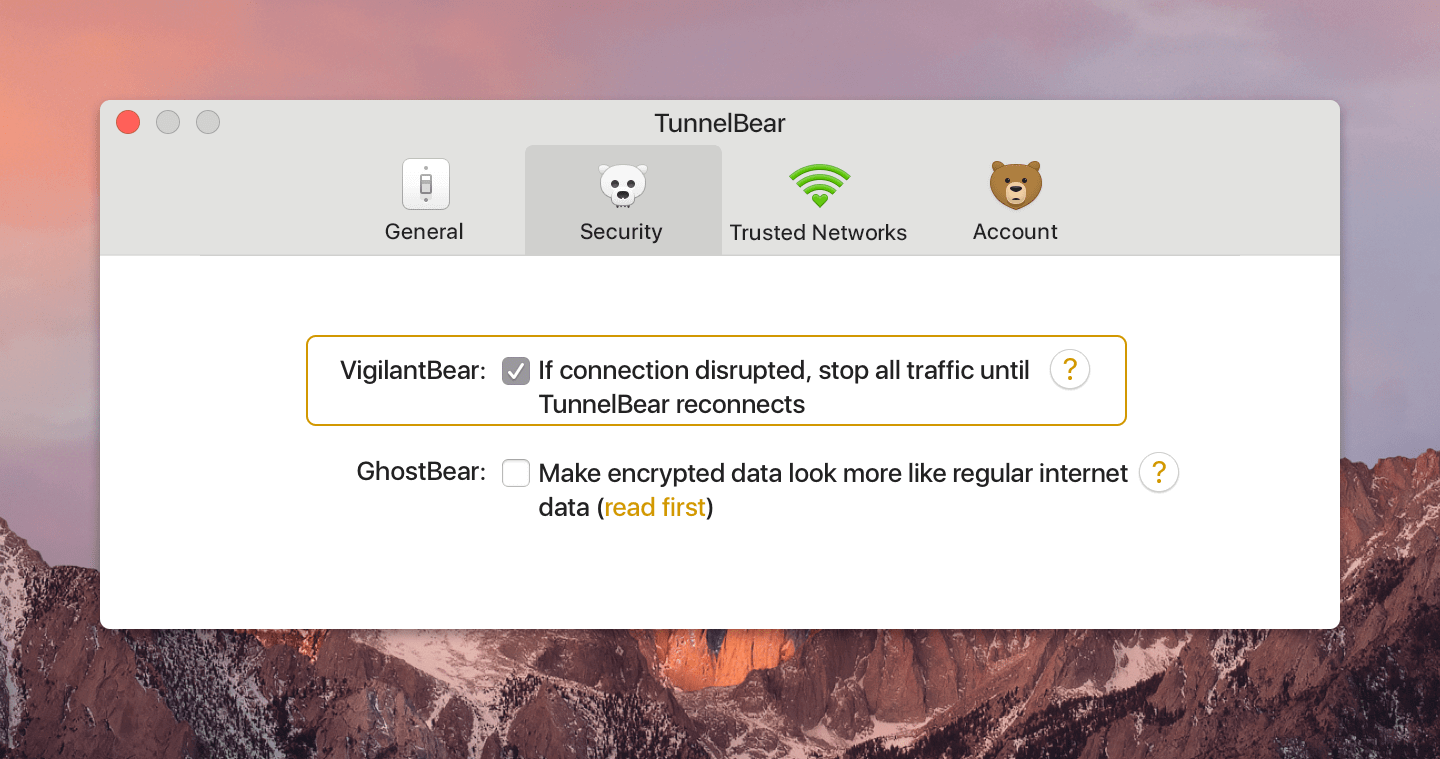

امروز ما می خواهم به شما معرفی به VigilantBear، دو غیر منتظره جواب ما را قطع می کند. پس از VigilantBear در TunnelBear تنظیمات را روشن کنید، این شروع به محافظت از شما. این ویژگی شما از نشت اطلاعات کمی بیش از سه سال در حال حاضر حفظ شده است اما ما هنوز دریافت بسیاری از سوالات در مورد چگونه کار می کند. اول، بیایید نگاهی به در چگونه ما جلوگیری از رمزگذاری داده ها از دیر بودن.

محافظت از شما را هنگامی که اتصال شما قطع کنید

است مگر اینکه شما نگهداری چشم بستن بر روی دستگاه شما, شما به راحتی می تواند نگه دارید در حال دیدن سایت فیس بوک یا ارسال ایمیل بدون دانستن VPN خود را بطور غیر منتظره خاموش است. مانند روتر شما کردن شبکه است که به طور خلاصه و یا لپ تاپ خود را به خواب هنگامی که شما آن را نزدیک لگد زدن مزاحمت برای چند دلیل رخ می دهد. اگر یک راه برای جلوگیری از ترافیک ورودی و خروجی شما رمزگذاری اطلاعات خصوصی بدون دانستن حتی ارسال شود می تواند.

ما VigilantBear به عنوان ساده ایجاد شده، هیچ راه نصب مورد نیاز برای محافظت از شما از نشت داده ها

یکی از روش های دستگاه های مسدود کردن ترافیک است با چیزی به نام فایروال رمزگذاری نشده. فایروال ها اجازه می دهد ترافیک داخل و خارج از شبکه از طریق یک سری از نقطه انتهایی پورت نامیده می شود. مجموعه ای از قوانین دیوار آتش برای باز کردن یا بستن پورت براساس نوع ترافیک شما مایلید اجازه دهید و زمانی که می خواهید برای اجازه دادن یا مسدود کردن آنها را می گوید.

معتقدیم که مسدود کردن تمام ترافیک های ورودی و خروجی است تنها راه برای اطمینان از هیچ یک از اطلاعات شخصی شما بر روی اینترنت رمزگذاری نشده فرستاده می شود. اگر شما هنوز هم باید دسترسی به اینترنت، در حالی که شبکه اختصاصی مجازی خود را پایین یعنی تونل رمزگذاری شده خود فنر نشت استعاره. زمانی که شما بازدید وب سایت آدرس آی پی واقعی سیستم. عادات مرور خود را می تواند به سابقه دستگاه مرتبط و حالا که آنها می دانند که شما در کشور های مختلف هر وب سایت های جغرافیایی محدود می تواند شما را مسدود کردن.

ما ایجاد شده VigilantBear به عنوان ساده، بدون نصب مورد نیاز راه برای محافظت از شما از نشت اطلاعات رمزگذاری نشده، اما این تغییر و تبدیل به دقیق در طول سال.

VigilantBear از سال

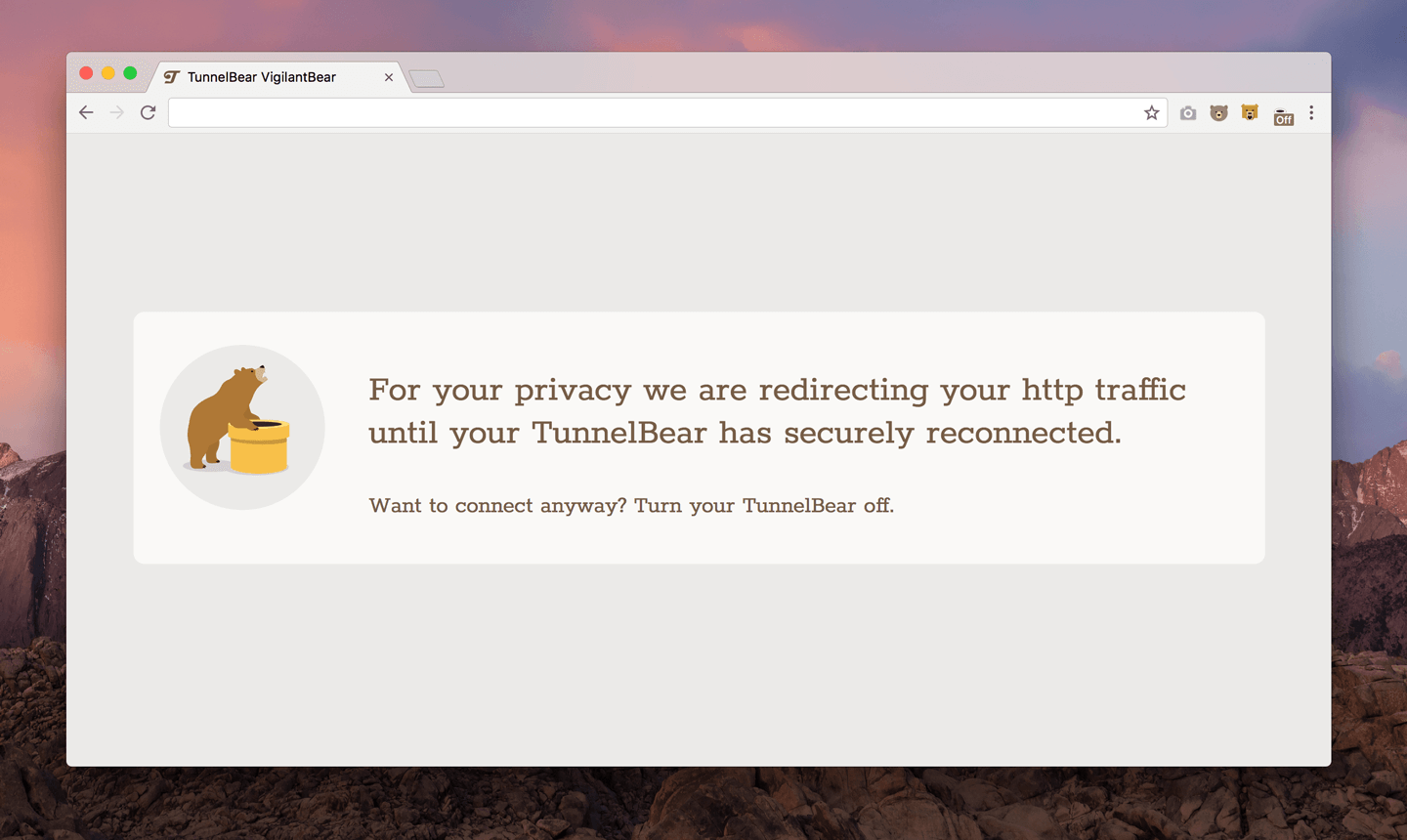

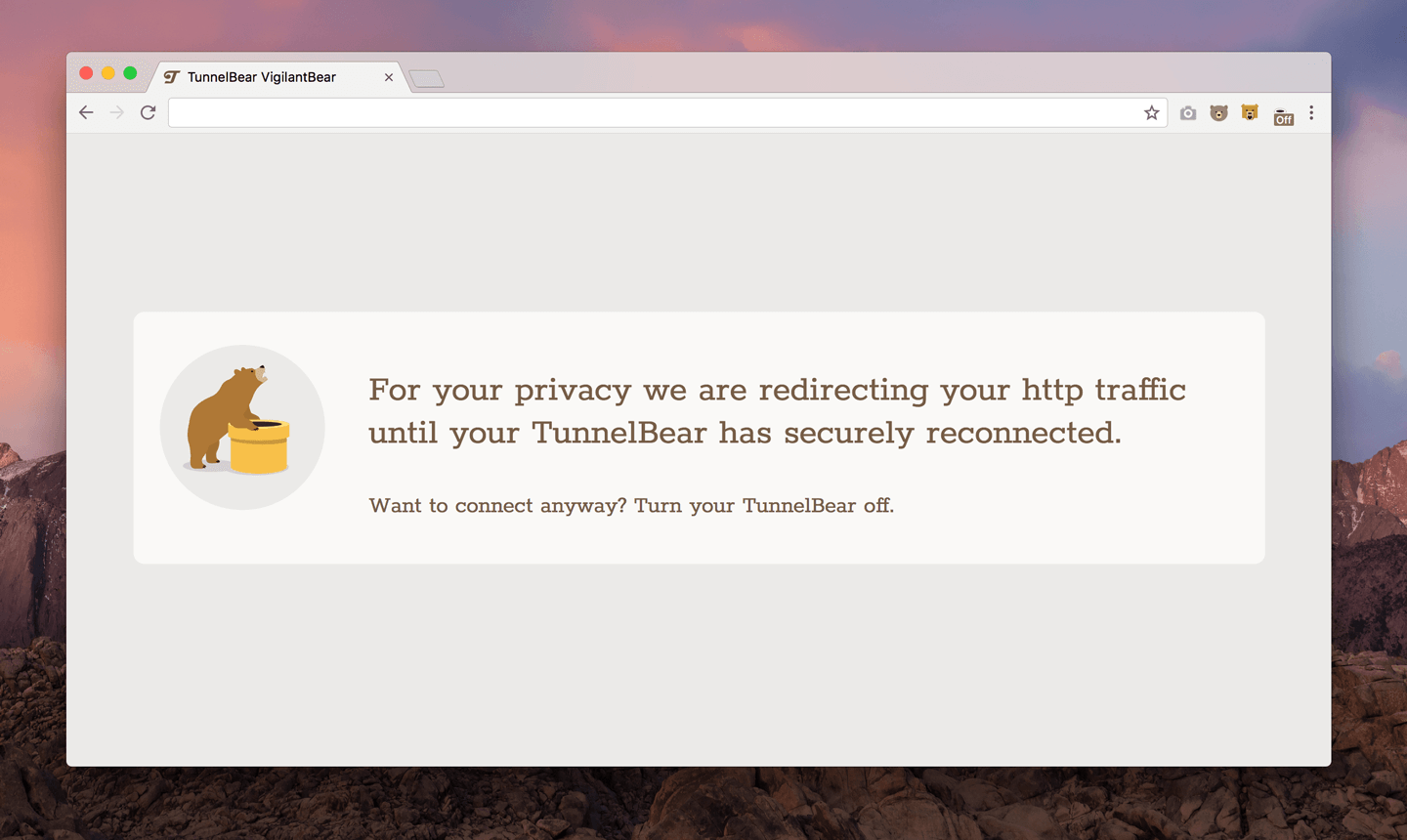

وقتی که ما عرضه اولین نسخه هایی در سال 2014، این تنها مسدود ترافیک HTTP، رایج ترین شکل از ترافیک اینترنت است که رمزگذاری شده و بسیار مستعد ابتلا به استراق سمع طراحی شده بود. اگر وقفه اتفاق افتاده و شناسایی VigilantBear درخواست های HTTP، آن تغییر مسیر ترافیک وب سایت است که گفت: “تا زمانی که TunnelBear شما امن است دلایلی برای حریم خصوصی شما را ما ترافیک http تا حال هدایت” اتصال شما آمد. نسخه ویندوز در همان زمان منتشر شد و در روشی مشابه، اما صفحه ی مسدود شده ترافیک درخواست نیز کار می کرد.

آن راه حل پیچیده ترین نیست، اما آن کار را انجام داد. حرکت نزولی از ترافیک مسدود کردن این روش این است که برخی از ترافیک غیر HTTP می تواند از طریق بدون رمزگذاری بود. هم زمان، واژهنامه است که تنظیمات پراکسی نمی تواند بلوک پروکسی HTTP دور زدن. این یک شروع خوب بود اما میدانستیم که ما بهتر می تواند انجام دهد.

به روز رسانی و بهبود در نسخه 2-2015

نسخه دوم ما هایی نگهداری پروکسی HTTP اصلی اما ارسال قوانین فایروال است که ترافیک HTTPS و DNS اجازه داده تا TunnelBear را دوباره متصل کرد اما همه چیز دیگری را مسدود کرده. آن همچنین به ما توانایی به بلوک درگاه خدمات پس زمینه و برنامه های دیگر از ارسال داده های رمزگذاری نشده در حالی که شما به دلایلی دو TunnelBear داد.

برای نسخه 2 در ویندوز، ما جایگزین پروکسی روی هم رفته و ارسال قوانین جدید که همه برنامه های کاربردی جز TunnelBear، در حالی که اتصال مسدود شده. پس از اتصال، ترافیک HTTP و HTTPS تنها اجازه داده شد برای برنامه های کاربردی دیگر.

ما همچنین نسخه برای آندروید در اوت 2016 توابع که در راه بسیار شبیه نسخه macOS ما منهای هشدار در مرورگر که VigilantBear است شما را حفاظت از منتشر شد.

نسخه OSX نسخه 3.5-2017

VigilantBear در مرورگر هشدار هایی، 2017

پورت تنها است که کاملا مورد نیاز برای اتصال دو TunnelBear به دسترسی دارند اینترنت هنگام اتصال

دوباره نسخه 3.5 ژانویه

هایی را اضافه می کند پشتیبانی IKEv2 برای اتصالات سریعتر و تمام ترافیک HTTPS که شدت نیست necesarry برای TunnelBear برای اتصال در حال حاضر توسط فایروال نیز مسدود می شود. این به این معنی بنابراین خدمات پس زمینه و برنامه های همه مسدود شده اند تا اتصال ساخته شده فقط پورت است که کاملا مورد نیاز برای اتصال دو TunnelBear که دسترسی به اینترنت در حال حاضر، دوباره دهید.

لاغر و متوسط

VigilantBear بسیار سبک وزن است، آهسته نمی خواهد خود را مرور و هایی ویندوز و اندروید در دسترس است. توجه داشته باشید در استفاده از هر چند، هر گونه خدمات است که نیاز به اگر شما از دست دادن اتصال TunnelBear اتصال به فعال می تواند وقفه تجربه.

اگر شما پناهگاه ‘ تی در حال حاضر فعال ویژگی, بر روی مک، شما می توانید آن را در تنظیمات ترجیحات، امنیت پیدا. در ویندوز، کلیک کنید روی نماد چرخ دنده و سپس زبانه امنیت و تیک گزینه VigilantBear از وجود دارد. و شما در اندیشه با هدف قرار دادن خطوط سه در گوشه بالا سمت چپ و سپس گزینه ها و انتخاب VigilantBear در لیست پیدا کنید.

همیشه هوشیار

ما ام همیشه تشویق TunnelBear نگه داشتن در هر زمان که شما فهرست و گزارش نشان داده که حتی آن درست تنظیم تنظیمات امنیتی برای Wi-Fi را می توان شکست خورده اند. دلایل مانند این، ما ایجاد شده VigilantBear به عنوان یکی دیگر از لایه محافظ برای کمک به حفظ هر بیت از ترافیک شما ارسال و یا دریافت رمز شده. به یاد داشته باشید اگر برنامه باز اما نه به TunnelBear متصل است که VigilantBear فقط شما هنگامی که شما در یک تونل و قطع اتصال خود را محافظت می کند.

اگر می خواهید اطلاعات بیشتر در مورد VigilantBear و یا داشتن سوال دیگر، اکثر پاسخ در صفحه کمک ما پیدا کنید.

مبارک تونل email_teamsignature