] توسط پاتریک

] توسط پاتریک

این احساس به عنوان اینکه در طول سال سایبر حملات نه تنها محل شایع تر است اما بیشتر ویرانگر نیز تبدیل شده اند نوشته شده است. نمونه ای از این حمله ransomware WannaCry که در 12 مه 2017 خواهد بود. این ransomware هزار رایانه در بیش از 150 کشور را تحت تاثیر قرار. WannaCry کردن برخی از بزرگترین سازمان بر روی زمین از جمله خدمات درمانی بریتانیا NHS آورده. بیمه خدمات درمانی بزرگترین کارفرما در جهان است.

بالقوه آسیب از سایبر حملات

WannaCry مختل بیمه خدمات درمانی به نقطه است که روش های حیاتی به عقب رانده شدند. مجموع 19.000 قرار ملاقات فکر به تأثیری نداشت این ایجاد شده متناسب است که هنوز هم از طریق این روز کار کرده شده است.

در چشم انداز، WannaCry ransomware دل با ساده آنتی ویروس و امنیتی به روز رسانی در محل بود. آن توانستند اجتناب شده است. تاثیر نهایی از نظر هزینه هنوز ناشناخته است اما آن تصور آن هزینه بیمه خدمات درمانی سراسر £180.000 برای سازمان های خاص.

با توجه به ممیزی حمله ساده امنیت فناوری اطلاعات می تواند اجتناب این اختلال بزرگ به خدمات درمانی بریتانیا. اساسا سازمان هزینه بیش از یک سیستم امنیتی خوبی اجرا داشته باشد.

به طور متوسط در ایالات متحده حمله سایبر شرکت بازگشت عظیم $225.000 خواهند کرد. بریتانیا به طور متوسط $ 150000 ريال می بیند. هزینه حمله سایبر متفاوت بوده و بسته به روش مورد استفاده و اقدامات امنیتی فعلی است که در محل هستند

در سراسر جهان است تصور این که کلی هزینه حملات سایبر $11.7 میلیون، ظهور 22.7 بیش از سال قبل شده است. با شماره نقض 27.4 درصد سال به سال افزایش.

افزایش امنیت سایبری هزینه در

در پی حملات مانند WannaCry، شرکت صرف پول بیشتر از همیشه در امنیت سایبر. بر اساس گزارش های تالس e-امنیتی 73 درصد از شرکت های مورد بررسی امنیت سایبری خود را صرف افزایش در طی سال انتظار. این علاوه بر افزایش 58 درصد از سال قبل است.

این است که نمی بسیار شما را، اما آنچه شما را با آن

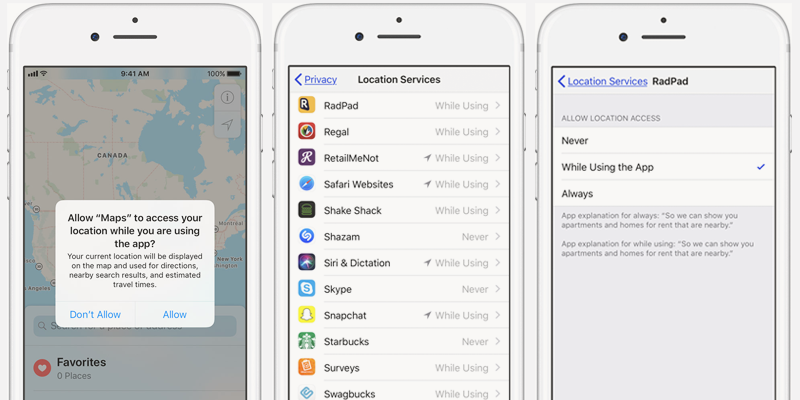

در حالی که هزینه های ممکن است شاهد افزایش، کارآمد و یا در مناطق مورد نیاز صرف پول بودن نیست. بسیاری از شرکت های پیمانکار به منظور مراقبت از نیازهای امنیت سایبری خود را دنبال خواهد کرد اما این لزوما بهترین روش نیست.

اغلب اوقات، پیمانکار بیش از یک بخش داخلی آن می تواند هزینه. فقط نکته مهم علاوه بر شخص ثالث باز می شود و تا خیابان های دیگری برای حمله. این است که به عنوان گسترش شناخته شده است.

اجازه می دهد شرکت های دیگر را کنترل اطلاعات ارزشمند ایده مخاطره آمیز است. نگه داشتن امنیت سایبری داخلی اجازه می دهد تا برای کنترل مستقیم اطلاعات مهم.

همیشه در حال تکامل سایبر حملات نیاز فعال اقدامات

شرکت مایل به خرج کردن در مقابله با شناخته شده مانند فایروال ها و نرم افزار ضد ویروس است اما حملات روز به روز پیچیده تر در حال رشد. البته هزینه های در این زمینه مهم است، اما شرکت ها باید فعال و باید سریع تر از هکرها می تواند تکامل.

شرکت ها باید نگاهی به مبانی نیز، آسان به چشم پوشی از امثال به روز رسانی امنیتی و مانند اما WannaCry نشان می دهد که می توان آن را پرهزینه به چشم پوشی از آنچه در بسیاری از نظر امنیت فناوری 101.

افزایش در هزینه های معنی افزایش در اثربخشی

شما می توانید تمام پول صرف نیست در جهان در جنبه های خاصی از امنیت سایبری اما تمام طول می کشد منطقه نادیده گرفته به که هزینه های زائد را دارد. شرکت ها باید نگاه کنید نه فقط افزایش هزینه اما گسترش پول به اقدامات امنیتی آنها هنوز رتبه دهی نشده است به محل قرار داده است. قانون تعادل ظریف، که اگر اشتباه، بدست می تواند صدها نفر از هزاران نفر هزینه است.

است

است