درباره NSA یا آژانس سه حرف دیگر نگران نیستم. فقط می خواهم برای بازدید از سایت و دانلود مطالب بدون ISP من کجا بروم و چکار دانستن.

ویدیو ارسال شده از طریق یک شبکه اختصاصی مجازی می تواند از طریق استفاده از پهنای باند به تنهایی ترسیم شده است؟

اگر من یک فیلم حساس، گفت 1 GB در اندازه و در آن به YouTube با تمام کنندهٔ اطلاعات حذف آپلود، می تواند سازمان و سازمان توجه داشته باشید زمان دقیق آپلود و پیدا کردن آدرس های IP همه (فرضى در هر نقطه جهان)، که آپلود 1 گیگابایت از داده ها که t کلاه زمان? حتی اگر من پشت تونن در 50، پس من هنوز هم “vulnerable.txt” است؟

با تشکر برای همه پیشنهادات زیادی.

من دائما در فیس بوک یا بد در حالی که با استفاده از شبکه اختصاصی مجازی وارد می تواند در یا “آنها” قادر خواهید بود برای من از آنجا که شناسایی?

متاسفم اما من می خوام و من مطمئن است اگر من همیشه باید تبدیل به یک مرورگر های مختلف برای ناشناس گشت و گذار در وب و یا می تواند من را در پیش فرض من یکی اقامت?

ایران در حال برنامه ریزی برای جلوگیری از تلگراف برنامه پیام رسانی. با توجه به سرور مجازی چگونه یکی می تواند راه اندازی VPN شخصی?

سلام، من راه اندازی SoftEther در سرور مجازی واقع در ایالات متحده (Murica!) و من SoftEther مشتری بر روی کامپیوتر من برای مدتی به دسترسی به اینترنت فیلتر استفاده می کنم. تحت رادار باقی مانده است و هنوز کار امروز.

با توجه به [recent news about regime planning to block Telegram and promoting a *local* messaging App] (https://www.aljazeera.com/news/2018/04/iran-block-telegram-messaging-app-officials-180401095059178.html)، مردم نگران حریم خصوصی خود و آزادی بیان است.

چند نرم افزار (به عنوان مثال Orbot, برنامه, اچ) دو دور زدن فیلترینگ، با این حال آنها آهسته شد و هنگامی که دولت موقت در دسامبر 2017 تلگراف مسدود شده بود اشکالی مکرر وجود دارد. این خدمات نمی نداشته و زیر ساخت های کافی برای پشتیبانی از بیش از حد بسیاری از مردم و یا رژیم فعالانه است اخلال در ترافیک به آدرس های IP. این دوباره رخ می دهد.

چگونه می توان راه اندازی VPN شخصی و آن آزادانه به بستگان و دوستان می خواهم بدانم. آن سرور ترافیک پایین تر داشته و غیر قابل تشخیص مقایسه دو سرویس شناخته خواهد شد این می تواند بیشتر موثر.

من سعی کردم/راه حل های زیر در نظر گرفته است: * [shadowSocks] (https://shadowsocks.org/): من آن محاکمه نشده است. دولت نمی تواند Socks5 ترافیک مسدود شود؟ نامرئی به نقطه در اینچ است؟ من نمی دانم که آیا آن ترافیک توسط شرکت داده پردازی ایران در مقایسه با راه حل های دیگر مانند Tor و SoftEther تشخیص داده می شود.

* [Tor] (https://www.torproject.org): مشکل با Tor است زیرا وجود داشته باشد چند گره تا یک بسته را به گره خروجی می رسد که آن کندتر به سرور VPN جدا شده احتمالا در مقایسه با. من باید آن را تنظیم در سرور مجازی قبل از، اما سرعت آن نسبت به SoftEther در سرور مجازی همان پست تر است. شاید برخی از تنظیمات است که می تواند به بهبود سرعت در حالی که فدا کردن کاهش است نامش فاش نشود وجود دارد?

* [Psiphon] (https://www.psiphon3.com/en/index.html): مشتری تلفن با سرور های عمومی کار می کند. است خود کد منبع باز است و می تواند یک * ظاهرا * راه اندازی سرور خصوصی. من آن را محاکمه نیست و در حالی که [setup instructions seems complex] (https://bitbucket.org/psiphon/psiphon-circumvention-system/src/ecad72395b02d13d421a2c10066591f950577e72/INSTALL? که پیش فرض & fileviewer = = پرونده مشاهده پیش فرض)، امیدوار کننده به نظر می رسد.

* [SoftEther] (https://www.softether.org/): نصب بسیار آسان است و مشتری های دسکتاپ خود را بی وقفه کار می کند. من هیچ شکایت را ندارد! با این حال، آنها نمی ارائه یک برنامه سفارشی برای گوشی و تکیه بر استاندارد پروتکل های VPN مانند L2TP دولت که به راحتی در دسامبر مسدود.

هر توصیه در هر یک از این ابزارها دارید؟ من اعتقاد دارم که بچه ها در چین همان مسئله روبرو هستند و احتمالا در این مسیر رفت.

در این مورد نیاز برای یک راه حل موثر تصور کنید: * آن ترافیک باید شود مبهم و تاریک کردن که در توسط شرکت داده پردازی ایران کشف نشده باقی می ماند، در غیر این صورت آن به راحتی مسدود شده دریافت خواهد شد.

* مشتریان برای آندروید و iOS و ترجیحا ویندوز است.

P اندیشه نمی تواند تنظیمات اغلب تغییر در آینده تلفن های ضروری

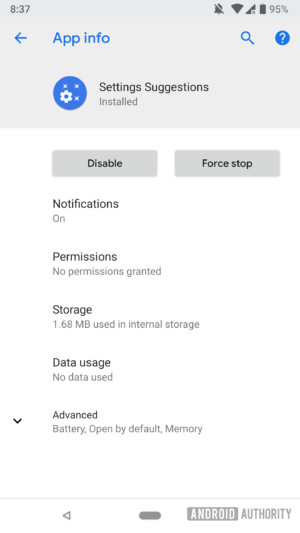

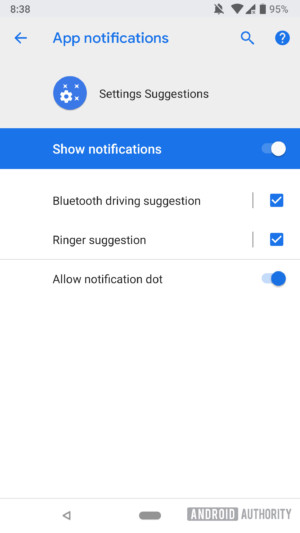

بین روشنایی قابل تطبیق و گزینه های صوتی انعطاف بیشتری را پیش بینی، اندیشه P کاربران ارائه راه های بیشتری برای ایجاد گوشی واقعا شخصی تجربه. شخصی که به تنظیمات شما اغلب تغییر گسترش می تواند.

XDA توسعه دهندگان تابیده از طریق برنامه “تنظیمات پیشنهادات” در اندیشه P توسعهدهنده پیشنمایش 2، کشف توانایی پیشنهادات بر اساس محل و تقویم را تنظیم کنید.

این برنامه کد لیست عبارات “شما معمولا تلفن خود را در این زمان قطع” و “کاهش برای تلفن خود را.” قرار دادن دو و دو together، این به معنای خدمت تنظیمات مختلف که احتمالا از طریق اطلاع رسانی سایه را نشان می دهد. به نظر می رسد مانند سرویس سپس شما گزینه ای برای عمل در این پیشنهادات از طریق سایه نیز خواهد داد.

معلوم نیست که آیا شما می توانست به هر زمان و یا فقط یک بار در این پیشنهادات عمل است. به عنوان تلفن را قادر می سازد به سادگی آهنگ زنگ خود را هنگامی که شما دریافت صفحه اصلی از کار، به عنوان مثال دومی راحت تر و بدون درز، خواهد بود.

برنامه تنظیمات پیشنهادات نیز توانایی به طور خودکار بلوتوث را فعال کنید هنگامی که شما رانندگی، یادداشت های انتشار را نشان می دهد. این مفید است اگر شما طور معمول تلفن استریو خودرو برای رفت و آمد صبح، به عنوان مثال اتصال به است. با این حال، این ویژگی و پیشنهادات بزرگ تنظیم فقط رتبهدهی نشده است فعال باشد نیستند. در واقع برنامه تنظیمات به پیشنهادات حال حاضر مجبور به جستجوی آن از طریق منوی تنظیمات مخفی به نظر می رسد. مقاله مرتبط

تغییرات خودکار تنظیم شده ممکن است با برنامه های مانند Tasker قبل از جدید، نیست. ما همچنین تولید کنندگان تلاش تنظیم آسان ترفند اسکن برچسب ها NFC با تلفن خود دیده ام. راه حل رسمی قطعا هر چند، برای یک راه حل بیشتر بصری از فرمول یا برچسب ها خوش خواهد بود.

نظر شما در این ویژگی های جدید فکر می کنید؟ شما می خواهم برای دیدن هر گونه تنظیمات خاص اضافه شده است؟ ما در نظرات زیر می دانم.

ناشر: تبلیغات شما می توانید & نمی تواند اجرا در کروم

هنگامی که او را با استفاده از VPN کسی آی پی می تواند?

تا آنجا که می دانم اگر VPN خود را روشن سلام، پس “تولید” آی پی شما.

ممکن است یا چگونه هستند شانس که کسی من ادرس دقیق تولید می کند?

یا در diffferent کار می کند راه است؟

دستیار گوگل می تواند تماس های تلفنی را برای شما Someday

هفته گذشته گوگل demoed دوبلکس, هوش مصنوعی را به تماس های تلفنی طرف کاربران در نظر گرفته شده را. بسته به نوع که شما بخواهید، آن است یا ذهن دمیدن یا dystopic.

ارائه را اینجا است — صفحه اصلی نسخه ی نمایشی حدود 1:12 اگر می خواهید از آن کشتی مقدمه.

اولین چیزی که شما متوجه: این چیز خیلی خوبی است که تفکر را در پای خود. این ضبط نه مجازی زندگی می کنند، معنی شانس هستند این است بهترین سناریو مورد برای فن آوری است. اما سخت است تصور کنید چیزی شبیه به این حال مفید نیست به خصوص اگر شما از آنها بدم میاید تلفن کردن. دفعات بازدید: بیشتر در گوگل وبلاگ اگر شما علاقه مند مورد چگونه این همه کار می کند، وجود دارد یک زن و شوهر بیشتر وجود بیش از حد نمایشی.

بیش از چند نفر متوجه دوبلکس قرار دادن فیلر کلماتی مانند “UM”، که به وضوح به دستگاه بیشتر انسان به نظر می رسد در نظر گرفته شده است. است که یکی از ویژگی های مفید، تعامل بیشتر بدون درز ساخت یا بزرگ؟

من واقعا زحمت و پریشان است که چه به لحاظ اخلاقی اشتباه برای دستیار گوگل صدای دو عمل مانند یک انسان فریب انسان دیگر در خط تماس تلفنی با استفاده از upspeek و دیگر ویژگی زبان است و. “سلام ام، شما هر چیزی را در موجود خدای مه 3 ندارید؟” #io18

— بریجیت کری (@BridgetCarey) 8 مه تا سال 2018

به این مسائل است واقعا، اما واقعا پایه: هر گونه تعامل با فن آوری و یا محصولات شرکت های فن آوری باید در چارچوب آگاهانه، وجود داشته باشد. چیزی شبیه به #GoogleDuplex این test _ با _ طراحی نتواند. که عیب داشتند؛ است.

— آنیل داش (@anildash) مه 9، 2018

گوگل کردن عبارت بعد گفت دوبلکس را شناسایی خود را به عنوان هوش مصنوعی که برخی از این شکایات را ارضا. اما چیز نگران کننده در مورد هوش مصنوعی تظاهر به انسان در موقعیت های اجتماعی مبهم وجود دارد و من فکر می کنم این نوع پوش بک تنها رفتن به صدای بلند فن آوری را بهبود می بخشد.

چگونه من می تواند ComCast تونن من مسدود کردن دور زدن?

تا چند روز پیش، VPN خوب کار می کرد اما در حال حاضر، همه خروج نقطه در مورد استفاده به طور معمول قابل دسترسی هستند. پس از ورود به سیستم روتر من ضبط برخی تازه پس از قطع برق از آن اتفاق افتاد. حالا من هر تونن شناخته شده در گذشته است که داره و همه کار دسترسی پیدا کرد. به هیچ وجه من می تواند به این دور زدن?

تزریق SQL چیست و چگونه آن می تواند به شما صدمه دیده است؟

دانلود مقالات ما گزارش عمق: راهنمای نهایی برای فناوری اطلاعات فروشندگان امنیت

در SQL تزریق حمله مهاجم را به اطلاعات وب سایت است که عمدا به گونه ای است که این نتایج در آن وب سایت آن به گمانم، کمکی و ناخواسته اقدامات فرموله شده ارسال می کند.

بیشتر به طور خاص، وب سایت تفسیر داده های ارسال شده توسط مهاجم به عنوان فرماندهی پایگاه داده است که سپس آن را اعدام کرد. پس اگر فرمان ها در پایگاه داده را تغییر دهید و یا حتی به کل پایگاه داده را حذف نتایج می تواند قابل درک فاجعه بار باشد. به همین دلیل حیاتی است که سازمان های برداشتن قدم برای جلوگیری از حملات تزریق SQL است.

حملات تزریق SQL یک تهدید امنیتی جدی برای سازمان ها مطرح است. حمله تزريق SQL موفق می تواند در اطلاعات محرمانه بودن و حذف از دست رفته یا دزدیده شده نتیجه; وب سایت های مخدوش بودن; دسترسی به سیستم و یا حساب های غیر مجاز و در نهایت، سازش از ماشین های فردی یا کل شبکه.

چگونه حمله تزريق SQL به آثار

تصور کسی در دادگاه است و خواسته است به نام خود را ارائه. به جای نام واقعی خود را “جو Bloggs” دادن آنها به نام “انتشار جو Bloggs.” مورد می آید، بنابراین bailiff او منتشر قاضی کردن “انتشار جو Bloggs،” تماس می گیرد. https://o1.qnsr.com/log/p.gif?;

این نشان می دهد مفهوم حمله تزريق SQL. به جای نام واقعی، متهم عمدا شکل tes ula نامی است که به عنوان یک دستور منجر به ناخواسته تفسیر اقدام در این مورد، انتشار ناخواسته.

گذاشتن تزریق نمونه

در اینجا نمونه ای از چگونه حمله تزريق SQL می تواند در عمل انجام شده است. حمله به تمام اطلاعات در مورد کاربر از پایگاه داده جدول کاربران بدون دانستن نام کاربری یا رمز عبور تطبیق دسترسی طراحی شده است.

ممکن است کد برنامه SQL:

را انتخاب کنید * = از کاربران که در آن نام کاربری رمز عبور و ‘$username’ = ‘$password’

با استفاده از رابط وب حمله وارد کنید ممکن است در صورت درخواست، برای آنها نام کاربری و رمز عبور:

1′ یا ‘1’ = ‘ 1

و

1′ یا ‘1’ = ‘ 1

با وارد کردن این جفت عمدا فرموله شده نام کاربری و رمز عبور، مهاجم است به طور موثر تزریق دو کل یا حل و فصل کردن به پروسه تأیید هویت.

اجازه دهید نگاهی نزدیک تر به مراجعه کنید چگونه.

کد برنامه SQL رشته متن ساده مانند joebloggs برای نام کاربری و دیگر رشته های ساده مانند password123 برای رمز عبور انتظار بود.

آن سپس خط را تجزیه می:

را انتخاب کنید * از کاربران که در آن نام کاربری = ‘$username’ و رمز عبور = “$password”

به

را انتخاب کنید * = از کاربران که در آن نام کاربری رمز عبور و ‘joebloggs’ = ‘ password123

و دسترسی به داده ها برای کاربر joebloggs (اگر یکی وجود دارد) اگر رمز عبور برای آن کاربر password123.

اما مشکل. چه نرم افزار نیست که مهاجم وارد کنید نام کاربری و رمز عبور در این راه با استفاده هوشمندانه از apostrophes فرموله شده بود انتظار داشتم.

نتیجه است که پرس و جو به عنوان تجزیه:

را انتخاب کنید * از کاربران که در آن نام کاربری = ‘1’ یا ‘1’ = ‘1’ و رمز عبور = ‘1’ یا ‘1’ = ‘1’

اگر رمز عبور خود را 1 در حال حاضر نرم افزار دسترسی به داده ها برای هر کاربر و یا اگر 1 = 1. و از وضعیت 1 = 1 است که همیشه درست است، این پرس و جوی SQL همیشه در روند تأیید اعتبار رمز عبور بای پاس شدن منجر شود.

(نمونه کد منبع از OWASP)

در گذاشتن تزریق مثال بالا، دو شرط یا زمانی که برنامه نام کاربری و رمز عبور رشته انتظار بود اما حمله همچنین فرماندهی پایگاه داده مانند رها کردن پایگاه داده، که منجر به از دست دادن تمام اطلاعات را تزریق می تواند تزریق در پایگاه داده ذخیره می شود.

تصور کنید برای مثال یک برنامه پایگاه داده است که یک کارمند به نام خود را وارد یک زمینه و تعدادی مانند شماره تامین اجتماعی را در قسمت بعدی را قادر می سازد و این اطلاعات را در یک پایگاه داده به نام socsecnumbers ذخیره می کند.

برنامه احتمال فرم با بعضی از کد پشت آن به نام در فرم ’employeename’ را قبول داشته باشد. ممکن است قادر به انجام حمله تزريق SQL است که باعث می شود برنامه به اجرا گذاشتن فرمان رها کردن پایگاه داده socsecnumbers، که منجر به حذف و از دست دادن کامل اطلاعات کارمند مخرب (یا حمله خارجی) ذخیره شده در پایگاه.

برای انجام اینکار، به جای ورود به جو Bloggs، مهاجم می تواند نام جو Bloggs وارد کنید ‘); رها کردن پایگاه داده socsecnumbers; — ? نتیجه در فهم برنامه

:

‘جو Bloggs’); رها کردن پایگاه داده socsecnumbers; — ?’

بخش کلیدی این حمله، دوباره، از سوءاستفاده هاي احتمالي علامت است. نتیجه این “شخصیت پس از جو Bloggs که پایگاه داده فکر می کند آن دریافت نام آن در انتظار به پایان رسید است. از آنجا که شخصیت های بیشتر وارد کرده اید، آن تصمیم می گیرد باید آنها را به عنوان کد SQL تفسیر. The); بنابراین پایگاه داده اجرا فرمان socsecnumbers رها کردن پایگاه داده که عبارت زیر بلافاصله اعدام باید معنی.

هنوز هم خواهد انتهایی ‘ بنابراین برای جلوگیری از بودن نام مشکل که وارد کد استفاده شده است که مهاجم با؛–چون به پایان می رسد; معنای حمل در اجرای قسمت بعدی نام، و–پایگاه داده برای دادن در آن خط چون بقیه این بیانیه باید به درمان به عنوان نظر می گوید.

فقط کار تزریق امنیت

گذاشتن حملات تزریق SQL هنگامی که برنامه به اجرای کد زیرا آن دریافت ورودی کاربر در فرم نیست انتظار فریب خورده است. این بدان معناست که حیاتی گذاشتن تزریق اقدام امنیتی انجام داده sanitization و اعتبار است. این به طور موثر لایه بازرسی به اطمینان حاصل شود که هر گونه اطلاعات ارائه شده غیر معمول است و ممکن است خطر تزریق SQL کیسه می افزاید.

Sanitization معمولا شامل اجرای هر گونه اطلاعات ارائه شده از طریق تابع (مانند خروجی زیر را mysql_real_escape_string تابع ()) اطمینان حاصل شود که هر شخصیت های خطرناک مانند ‘ به SQL سوال در داده ها منتقل شوند.

که در آن شامل اضافه کردن کد است که در تلاش برای اطمینان حاصل شود که هر گونه اطلاعات را مشاهده کنید در فرم است که انتظار می رود در نمونه های خاص که اعتبار کمی متفاوت است. در ابتدایی ترین سطح این اطمینان که حاوی آدرس ایمیل شامل “@” ثبت، زمانی که داده های عددی (مانند کد پستی) انتظار می رود که تنها رقم عرضه شده، و که طول قطعه داده ارسال شده بیش از حداکثر طول مورد انتظار است (بنابراین s شماره تامین اجتماعی نیست بیش از 9 رقمی باید باشد).

اعتبار سنجی اغلب انجام به دو روش: توسط شخصیت های خطرناک و یا ناخواسته blacklisting و whitelisting شخصیت تنها کسانی که در شرایط داده شده مجاز، که می تواند شامل کار بخشی از برنامه های. اگر چه ممکن است اعتبار محل در سمت سرویس گیرنده، هکرها می تواند تغییر و یا دریافت اطراف این، پس از آن ضروری است که تمام داده است دارای اعتبار در سمت سرور نیز به منظور کاهش خطر تزریق SQL.

برای مطالعه بیشتر در برای راه های بیشتری برای کاهش خطر تزریق SQL.

این به روز رسانی 23 ژوئن سال 2016 مقاله