پورنو انتقام یک پدیده منحصر به فرد مدرن است که در نحوه برخورد با رضایت ، اینترنت و رفتارهای قابل قبول در دوستیابی و روابط ، یک نقص اساسی را روشن می کند.

معادل "تجاوز دیجیتال" ، اشتراک غیراخلاقی جنسی رسانه ها می توانند زندگی را خراب کنند – و اغلب این کار را می کنند.

اما پورن انتقام چگونه اتفاق می افتد؟ از کجا آمده؟ و چه چیزی کسی را ترغیب می کند که چنین اقدامی مضر علیه یک شریک زندگی (یا غریبه) انجام دهد؟

تحقیقات آکادمیک – و حمایت از آن – پورنو انتقام جویی هنوز در مراحل ابتدایی است ، اما محققان و گروه های پشتیبانی بالاخره در مورد روندهای رفتاری پشت این موضوع.

ما در این راهنما توضیح خواهیم داد:

- تعریفی از پورنو انتقام جویی و سایر اشکال "سو abuseاستفاده از تصویر بدون رضایت".

- آمار جمعیتی در مورد قربانیان و مرتکبان (با نتایج شگفت آور) )

- افزایش شیوع پورنو انتقام در طی همه گیری COVID-19

- قوانین موجود علیه پورن انتقام و وضعیت فعلی اجرای قانون

- منابعی برای قربانیان پورن انتقام ، از جمله خدمات حقوقی و وکالت

- چگونه برای محافظت دیجیتالی از خود در برابر هکرهای شکارچی

زمینه

رشد سریع اینترنت تغییرات اساسی بسیاری را در زندگی ما طی سه دهه گذشته ایجاد کرده است.

پذیرش جریان اصلی در دهه 90 ، دو نوآوری به سرعت از فن آوری جدید بهره برداری کردند: دوستیابی آنلاین و پورنوگرافی.

در سال های اخیر ، اینترنت با سرعت بیشتر و فناوری بهتر ، به ما رسانه های اجتماعی ، فضای ذخیره سازی ابری ، اشتراک فایل ، سایت های لوله ای و بسیاری موارد دیگر داده است. بیشتر. همه اینها تأثیر مثبت داشته اند. اما تغییر جنبه های زیادی از زندگی آنلاین ما یک جنبه تاریک دارد.

به عنوان مثال قرار ملاقات و رابطه جنسی را در نظر بگیرید. اینترنت خط رفتارهای قابل قبول و سالم را تار کرده است ، در حالی که مسئولیت اقداماتی را که فقط چند سال پیش غیرقابل تصور بود کاهش می دهد.

"اشتراک گذاری" اکنون برای بیشتر جوانان – حتی جنسیت – بخشی اساسی از هر تجربه است. . ارسال سکسی ، عکس های سلفی برهنه و فیلم های جنسی به عنوان یک بخش اساسی از قرار ملاقات مورد استقبال عمومی قرار گرفته است.

متأسفانه ، بسیاری از مردم از خطرات اشتراک این رسانه صریح و صمیمی با شخصی که قرار است بی اطلاع باشند.

، اشاعه پورنوگرافی باعث ایجاد احساس رضایت در میان بسیاری از جوانان – به ویژه پسران و آقایان شده است.

سرانجام ، ما به یک نقطه اوج در دوستیابی و روابط رسیده ایم. همه گیر ویروس کرونا ویروس ، سرعت بخشیدن به دوستیابی آنلاین را تسریع کرده است ، بسیاری از افراد در خانه مانده اند و اکنون در برنامه ها و وب سایت ها به دنبال شریک هستند.

انجمن ظهور انتقام

همه اینها طوفانی عالی ایجاد کرده است. رفتار ناسالم که تأثیر بسیار مضر بر جوانان دارد. احتمالاً شما در مورد "پورنو انتقام" شنیده اید – روند نگران کننده ای که در چند سال اخیر مورد توجه بیشتر قرار گرفته است.

متأسفانه ، اگرچه عبارتی موثر و جلب توجه کننده است ، اما دامنه کامل موضوع را پنهان می کند. اشتراک بدون رضایت از تصاویر جنسی یک مشکل فزاینده است و همیشه انگیزه آن انتقام جویی نیست.

و برخلاف تصور عمومی ، این مشکلی است که همه را تحت تأثیر قرار می دهد – فارغ از جنسیت ، جنسیت ، سن یا سابقه آنها. [19659005] اما پورنو انتقام جویی و جرایم مرتبط با آن یک پدیده جدید است. دولت ها ، مجریان قانون ، شرکت های خصوصی در تلاشند تا به راه خود ادامه دهند و راه هایی برای حل معنی دار موضوع – در حالی که از قربانیان محافظت می شود – پیدا کنند.

در همین حال ، فعالان ، قربانیان و گروه های پشتیبانی می گویند با وجود افزایش تمرکز. آنها فقدان تحقیقات و بودجه کافی ، عدم انطباق بین طرف های مختلف ذینفع و سو mis تفاهم اساسی در این مسئله را به عنوان بزرگترین موانع غلبه بر عنوان می کنند.

با این اوصاف ، من آخرین تحقیقات و تحقیقات بالینی را درباره پورنو انتقام جویی کردم. و با افراد زیادی که درگیر مبارزه با آن بودند برای ایجاد یک راهنمای جامع در مورد وضعیت فعلی فیلم انتقام جویی و تلاش برای محدود کردن آن تماس گرفت.

من می خواهم برای جلوگیری از سواستفاده از تصویر بدون رضایت ، مجرمان را از نظر قانونی و مدنی مسئول یک عمل قرار دهم این اساساً تجاوز به صورت دیجیتالی است و به همه افراد درگیر کمک می کند تا مسئله را بهتر درک کنند.

درک رضایت – بدون معنی نه

هیچ وسیله ای – هرگز ، هیچ راهی ، بدون هیچ گونه … نه!

چرا این باید باشد پاسخ به اشتراک گذاشتن تصویر برهنه شما در اینترنت با تجاوز جسمی متفاوت است؟

اینطور نیست.

بنابراین وقتی یک شریک نزدیک فکر می کند ، "آه ، او هرگز بدش نمی آید ، یا او" از آن عبور خواهم کرد ، "و بر خلاف y حرکت می کند خواسته های ما – که در واقع تجاوز به عنف است.

قربانیان سرزنش نمی شوند

قبل از این که بیشتر از این ادامه دهیم ، من می خواهم به طور مستقیم به هرگونه قربانیان پورنو انتقام بپردازم.

اصطلاح "پورنو انتقام" به معنای قربانی بودن است درنده را تحریک کرد تا عکس برهنه شریک زندگی خود را در اینترنت به اشتراک بگذارد.

در پایان ، می خواهم به شما اطمینان دهم که:

- شما به عنوان یک قربانی پورنو انتقام تنها نیستید.

- و هیچ اشتباهی نکرده اید در به اشتراک گذاشتن تصویری برهنه از خودتان برای یک شریک عاشقانه ، یا حتی با یک غریبه آنلاین که اعتماد شما را به خطر انداخته است.

و ، دوباره ، طرفداران برجسته و گروه های حقوقی برجسته ای در کنار خود دارید. اجازه ندهید که خجالت و شرم از قربانی شدن شما را از پیگیری عدالت باز دارد.

مسئله سرزنش قربانیان

متأسفانه ، شرم و خجالت پیرامون پورنو انتقام گیری جمع آوری آمار دقیق در مورد واقعی بودن را بسیار دشوار می کند

همیشه دو طرف درگیر شركت در انتقام گیری هستند: قربانی و مرتكب.

تمایز بین این دو نسبتاً ساده است – سیاه و سفید ، گرم و سرد ، خوب و بد.

با این حال ، شما هنوز هم می شنوید که مردم می گویند: "چرا کسی کسی از خود برهنه می گرفت اگر این بدان معنی بود که کسی ممکن است آن را در اینترنت پخش کند؟"

آیا این قربانی می خواهد قربانی شود ؟

من بعداً در مورد روانشناسی تقسیم صمیمیت صحبت خواهم كرد ، اما مهمترین مسئله برای شما ، قربانی این است كه تقصیر شما برای داشتن جنسی سالم است ttitude.

چرا افراد قربانی سرزنش می شوند؟

- "شما نباید آن عکس ها را می گرفتید."

- "خوب ، پورنو انتقام وجود نخواهد داشت اگر زنان پورنو ننواختند ، برای شروع. '

- "چه نوع شخصی برهنه های شریک زندگی خود را می فرستد و انتظار دارد آنها خصوصی بمانند؟"

- بازی های احمقانه انجام دهید ، جوایز احمقانه برنده شوید. اگر عکس بگیرید ، لیاقت ارسال آن را دارید. '

هر کسی که در مورد پورن انتقام و سایر اشکال سو abuse استفاده صمیمی از تصویر بحث کرده باشد ، با چنین اظهاراتی آشنا خواهد شد. اغلب ، حتی افرادی که از مبارزه با پورنو انتقام جویی حمایت می کنند ، هنوز مقصر مقصر بودن (معمولاً دختر یا زن جوان) را احساس می کنند.

چند دلیل وجود دارد که کسی می تواند این دیدگاه های متناقض را داشته باشد:

برخی مردم فقط "آن را درک نمی کنند." یا آنها آگاه نیستند که سو image استفاده از تصویر صمیمی یک شکل جدی از آسیب جنسی و سو abuse استفاده است. یا ممکن است از یک جامعه یا خانواده باشند که در مورد این موضوعات بحث نمی شود ، یا از نسلی هستند که هرگز رابطه جنسی انجام نداده اند و تصاویر برهنه نگرفته اند.

حتی افراد خوب نیز در معرض سمی و ضمنی قرار دارند. نظرات و تعصبات. جنسیت باز ، مثبت بودن رابطه جنسی و رضایت هنوز در بسیاری از جوامع موضوع تابو است. رابطه جنسی زنان هنوز هم به شدت شیطان پرست است (به عنوان مثال شرم آور) ، در حالی که مردان جوان هنگام ارتکاب سو sexual استفاده جنسی از شک و تردید سود زیادی می برند (به عنوان مثال به پرونده بروک ترنر مراجعه کنید)

] اتفاقات بد برای افراد خوب می افتد. این ایده که هر یک از ما بدون دلیل قربانی یا مورد سوused استفاده وحشتناکی قرار بگیریم ایده وحشتناکی است که اکثر مردم از بررسی آن می ترسند. در نتیجه ، هنگام شنیدن واقعه پورنو انتقام جویی ، سو abuse استفاده جنسی یا تجاوز جنسی ، بسیاری از افراد سعی می کنند تقصیری را در قربانی پیدا کنند تا فاصله ایجاد کنند و به خود اطمینان دهند که هرگز برای آنها اتفاق نخواهد افتاد.

تأثیر قربانی سرزنش جامعه

صرف نظر از انگیزه یا استدلال ، سرزنش قربانی رفتار بسیار مسئله آفرین و مضر است.

این امر به طور قابل توجهی بر گناه ، شرم و ضربه ای که قبلاً یک قربانی تجربه کرده است ، می افزاید و آنها را وادار می کند تا نسبت به گزارش دادن تمایل بیشتری نشان دهند مورد حمله قرار گرفتن كمتر از آنها كمك و پشتیبانی لازم و شایسته را دریافت خواهند كرد.

همچنین از سو responsibilityاستفاده كننده از هرگونه مسئولیت و پاسخگویی برای صدمه زدن به قربانی خود دریغ می شود. آنها به احتمال زیاد رفتارهای مربوط به قربانیان اضافی را نیز بدون عوارض تکرار می کنند.

بنابراین ، قبل از اظهارنظر درباره داستانی درباره پورن انتقام ، گفتن این تقصیر قربانی است – لحظه ای متوقف شوید. احساسات ، اهداف و توجیهات خود را برای داشتن این دیدگاه تحلیل کنید. به افرادی که می دانید ممکن است قربانی شده اند فکر کنید. احساسی که آنها می دانند شما فکر می کنید لیاقت درد و ضربه خود را دارند. مثالی را که برای افرادی که نظرات را می خوانند تنظیم می کنید. با مثال سربلندی کنید و نسبت به قربانی احساس ترحم کنید.

سرزنش را در جایی که متعلق است قرار دهید: کاملاً در دام هر کسی که تصاویر صمیمانه یا رسانه را بدون رضایت به اشتراک می گذارد.

1. "پورن انتقام" یک اصطلاح چتر برای جرایم متعدد است

در حالی که پورنو انتقام جویی اغلب "به دنبال انحلال یک رابطه عاشقانه به عنوان راهی برای کنترل قربانی یا" مجازات "او برای ترک" ، انگیزه همه این حوادث ناشی از انتقام نیست.

اگر شما تا به حال یک سلفی برهنه گرفته اید یا شما را مجبور به ساختن یک فیلم جنسی کرده است ، بدون داشتن رضایت شما در معرض به اشتراک گذاشتن آن در اینترنت هستید – از طریق هکرها ، غریبه ها ، یا باجگیران.

به همین دلیل ، گروه های حامی ، فعالان و محققان از اصطلاحات جایگزین بسیاری برای آنچه به عنوان "پورنو انتقام" شناخته می شود استفاده می کنند:

- پورنوگرافی بدون رضایت (NCP)

- سو abuse استفاده جنسی مبتنی بر تصویر (IBSA )

- سو abuseاستفاده از تصویر دیجیتال (DIA)

- سو abuse استفاده از تصویر صمیمی (IIA)

- سو abuse استفاده از تصویر مبتنی بر فناوری (TBIA)

- سوuseاستفاده از طریق فناوری (TFA)

- سو abuse استفاده از عکس از خود (IPA) [19659007] سو abuseاستفاده از تصویر برهنه (NIA)

اصطلاحات و اصطلاحات مختلف بحث

این عدم وجود عبارات ساده ناشی از اختلاف دیدگاه ها و اختلاف نظرها بین طرف های مختلف درگیر در مطالعه و مبارزه علیه پورنو انتقام است. هر دو این زمینه ها هنوز در مراحل ابتدایی قرار دارند و با گذشت زمان ، می توان انتظار داشت كه زبان منسجم تری ظهور كند.

برای پیگیری آسان این راهنما ، از عبارت "پورنو انتقام" استفاده خواهیم کرد و "سو abuseاستفاده صمیمی از تصویر" برای در برگرفتن همه اشکال سو abuse استفاده معمولاً با به اشتراک گذاشتن غیراخلاقی رسانه های جنسی برای انگیزه های مختلف.

تعریف سوuseاستفاده از تصویر صمیمی

سو abuseاستفاده صمیمی از تصویر شامل مواردی بیش از شرکای تلخ و انتقام جوی است که می خواهند برای پایان رابطه آنها.

کمیساریای امنیت الکترونیکی دولت استرالیا یک تصویر صمیمی (یا ویدئو) را به عنوان تصویری تعریف می کند که نشان می دهد:

- ناحیه تناسلی یا ناحیه مقعدی یک فرد (اعم از لخت یا پوشیده از لباس زیر).

- پستانهای یک فرد (اگر فرد خود را زن ، تراجنسیتی یا بین جنسی تشخیص دهد).

- فعالیت خصوصی (به عنوان مثال ، شخصی که لباس خود را در می آورد ، از حمام ، دوش گرفتن ، استحمام یا فعالیت جنسی استفاده می کند). [19659007] شخصی بدون لباس اهمیت مذهبی یا فرهنگی در صورت داشتن چنین لباسی در ملا wear عام.

یک تحقیق در استرالیا سو abuse استفاده صحیح از تصویر را چنین تعریف می کند:

- ایجاد بدون رضایت از تصاویر برهنه یا جنسی ، از جمله تصاویری که به صورت دیجیتالی تغییر می کنند یا برای افزودن شخص دستکاری می شوند مواجهه با یک تصویر برهنه یا جنسی از قبل موجود ، و همچنین ایجاد تصاویر غیر صمیمانه بدون صلاحیت (مانند "پیراهن پایین" ، "پایین آمدن" یا فیلمبرداری مخفیانه در مکان های عمومی یا خصوصی).

- توزیع بدون رضایت از برهنه یا تصاویر جنسی.

- تهدید برای توزیع تصاویر برهنه یا جنسی.

سه نوع اصلی مجرمان سو abuse استفاده از تصاویر پورنو و انتقام شامل:

- شرکای فعلی (از جمله سو ab استفاده کنندگان داخلی) و شرکای سابق قربانیان

- هکرها (فضول ها یا فضول های اینترنتی)

- Sextortionists

این دسته آخر شایسته بحث جانبی است ، زیرا این گروه به یک مشکل فزاینده تبدیل شده است (به ویژه در هنگام شیوع همه گیر).

سرانجام ، اکثر کارشناسان متفق القول هستند که تحت شرایط خاص ، به اشتراک گذاشتن بدون رضایت از تصاویر جنسی واجد شرایط سو as استفاده از پورنو انتقام یا صمیمی بودن تصویر نیست. مثالها عبارتند از:

- اگر کسی برای جلوگیری ، کشف یا تحقیق در مورد یک جنایت ، یک عکس یا فیلم جنسی یا خصوصی از شما به اشتراک بگذارد ، پورنو انتقام جویی نیست.

- در قوانین آمده است که "اگر عکس یا فیلم باشد پورنو انتقام نمی گیرد. مشترک برای روزنامه نگاری "- اگر" روزنامه نگار مشترک "منطقی معتقد بود که این امر به نفع عموم مردم است ، به عنوان بخشی از یک خبر است.

- اگر شخص یا سازمانی (وب سایت) معتقد باشد که قبلاً به اشتراک گذاشته شده یا منتشر شده است ، انتقام پورنو نیست. – با رضایت شما و اینکه به شما پول پرداخت شده است. (به عنوان مثال شما قراردادی امضا کرده اید که اجازه می دهد تصاویر به اشتراک گذاشته شود).

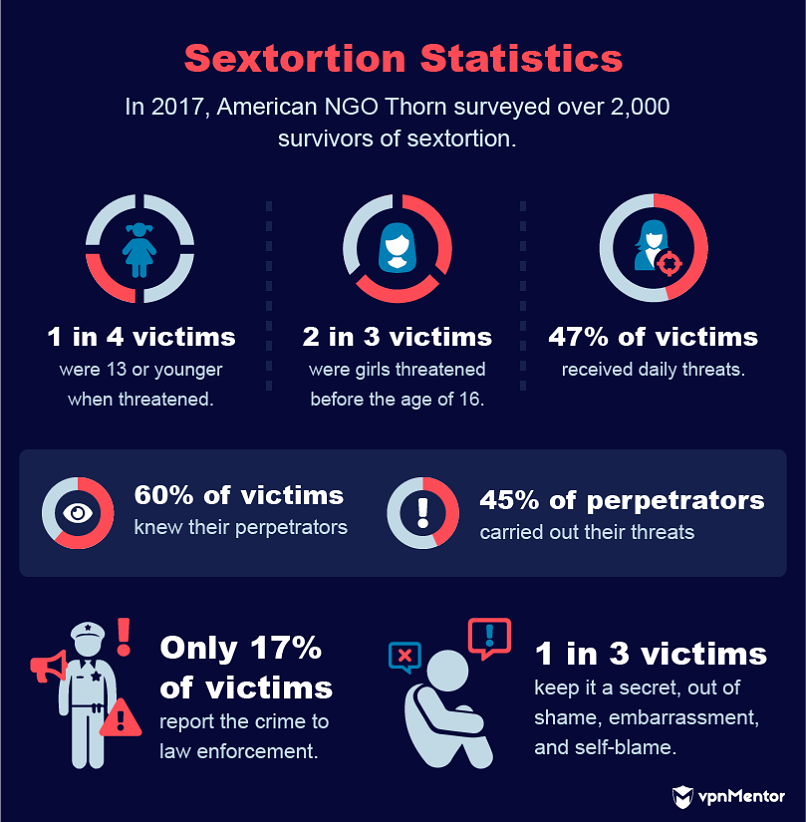

Sextortion چیست؟

Sextortion را می توان به عنوان باج خواهی در وب کم برای پول یا مزایای تصویر جنسی تعریف کرد.

در اصل شامل سه سناریوی مختلف:

1. Enticement

قربانیان پیامی را به همراه یک عکس جذاب از یک غریبه دریافت می کنند ، وی می گوید که آنها علاقه مند هستند که قربانی را بیشتر بشناسند – شخصاً از طریق وب کم.

کنجکاوی ، کسالت یا تنهایی بهتر می شود

در طول تماس ، متخصص سكستريونيست قرباني را متقاعد مي كند كه برهنه شود و يا اقدام جنسي انجام دهد.

به محض اينكه سكستوريونيست تصوير برهنه يا دوربين را داشته باشد ، آنها می توانند آن را به قربانی نشان دهند و تهدید کنند که تصویر یا عمل جنسی وی را از طریق اینترنت پخش می کنند – یا آن را با خانواده ، دوستان یا همکارانش به اشتراک می گذارند – مگر اینکه قربانی مقداری پول ارسال کند.

تحقیقات نشان می دهد هشدار دهنده 45 درصد از عاملان این حملات تهدیدهای خود را انجام می دهند.

سپس متخصص اخلاقی مبادله پول را راه اندازی می کند (معمولاً در بیت کوین درخواست می شود تا کارها را پیچیده تر کند و آثار خود را پنهان کند).

بسیاری از قربانیان تقلب ذهنی رانده می شوند به خودکشی در نتیجه قربانی شدن. [19659005] سكستوريون نيز در نتيجه هك اتفاق مي افتد.

2. ایمیل های فیشینگ

قربانیان ایمیلی دریافت می کنند که به آنها هک می شود حسابشان. هکرها از اطلاعاتی مانند آدرس ایمیل قربانی و رمزهای ورود حساب وی که در وب تاریک بدست آمده است (نتیجه هک غیرمرتبط) ، برای قانع کردن آنها به حقانیت خود استفاده می کنند.

این متخصص اخاذی ادعا می کند که وب کم قربانی را هک کرده و در حین انجام خودارضایی ضبط کرده است. بازدید از سایت های پورنو.

اگر یک قربانی در واقع از بازدید کرده است ، ممکن است متقاعد شده و به خواسته ها تن بدهند – معمولاً پول یا انجام یک عمل جنسی که می تواند برای سیاه نمایی بیشتر آنها مورد استفاده قرار گیرد. [19659005] با این حال ، تقریباً در هر مورد از این قبیل ، متخصص سکستریونیست بلوف می زند و هیچ ضبط شده ای ندارد. این نوع کلاهبرداری به فیشینگ معروف است و توسط هکرها به اشکال مختلف قابل استفاده است.

3. دزدی دریایی

هکرها همچنین به طور فعال وب سایت ها و حساب های خصوصی را برای سرقت تصاویر و فیلم های برهنه هدف قرار می دهند. این شامل چت روم های وب کم خصوصی و هک حساب های ایمیل شخصی است. اگر یک هکر وارد حساب ایمیل شما شود ، آنها می توانند عکس های برهنه را بدزدند یا بدافزارهایی را وارد کنند که به آنها امکان کنترل وب کم شما را می دهد.

یک نمونه معروف از این هک ها رسوایی Celebgate بود. در سال 2014 ، یک هکر مرد به حساب iCloud افراد مشهور زن معروف نفوذ کرد و عکس های برهنه دزدیده شده را به صورت آنلاین منتشر کرد.

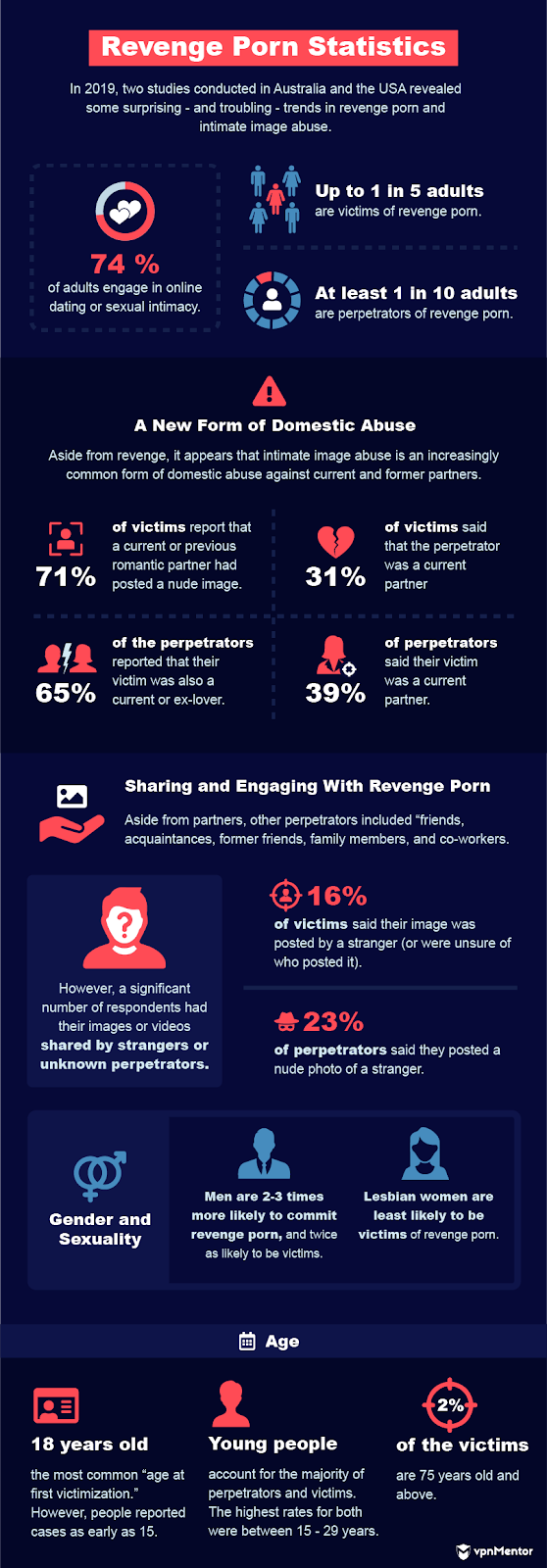

2. مطالعات پورن انتقام شامل برخی از بینش های غافلگیرکننده است

متأسفانه ، تحقیقات دقیق آکادمیک و تحقیقات درباره پورن انتقام و سواستفاده از تصویر صمیمی هنوز در مراحل ابتدایی است.

خطوط اصلی کمک و گروه های حمایت از این امر بیش از حد تلاش می کنند تا بتوانند ارائه دهند حمایت از قربانیان.

اما دو مطالعه كه در سال 2019 در استرالیا و آمریكا انجام شد بیش از هر زمان دیگری چهره انسانها را بر روی قربانیان – و بزهكاران قرار داده است.

هر مطالعه دارای نواقصی است ، اما آنها ارزش بسیار زیادی را ارائه داده اند. زمینه برای تحقیقات بیشتر و ارائه برخی از آمارهای روشنگرانه.

برای یکی ، از این دو مطالعه مشخص است – که ، در مجموع ، بیش از 7000 نفر را از جمعیتهای مختلف ، از 16 تا 97 سال مورد بررسی قرار دادند – که سو abuse استفاده صمیمی از تصویر مشکلی است که همه انسانها را درگیر می کند ، صرف نظر از جنسیت ، جنسیت ، سن ، یا سایر تفاوتهای جمعیتی.

نمای کلی

مطالعات شواهد زیادی در اختیار ما قرار می دهد با افزایش محبوبیت دوست یابی آنلاین ، مشکل سو abuseاستفاده از تصویر صمیمی در کنار این روند نیز ادامه خواهد یافت.

- 74٪ بزرگسالان به صورت آنلاین یا صمیمیت جنسی درگیر می شوند.

- از هر 5 بزرگسال تا 1 نفر قربانی انتقام گرفتن از پورنو.

- حداقل از هر 10 بزرگسال 1 نفر مرتكب پورنو انتقام است.

گذشته از انتقام ، به نظر می رسد كه سو abuseاستفاده صمیمی از تصویر یك نوع رایج سو استفاده خانگی علیه شریك های فعلی و سابق است.

طبق اولین مطالعه:

- 71٪ از قربانیان گزارش می دهند كه یك همسر عاشقانه فعلی یا قبلی تصویری برهنه ارسال كرده است.

- 65٪ مرتكبین گزارش كرده اند كه قربانی آنها نیز یكی از افراد فعلی یا سابق بوده است عاشق.

- 31٪ از قربانیان گفتند كه مرتكب شريك فعلی بوده است

- 39٪ از عاملان گفته اند كه قرباني آنها يك شريك فعلي است.

گذشته از شركا ، مرتكبين ديگر شامل "دوستان ، آشنايان ، دوستان سابق ، اعضای خانواده و همکار s. "

با این حال ، تعداد قابل توجهی از پاسخ دهندگان تصاویر یا فیلم های خود را توسط افراد غریبه یا عاملان ناشناخته به اشتراک گذاشتند:

- 16٪ از قربانیان گفتند که تصویر آنها توسط یک غریبه ارسال شده است (یا از اینکه این عکس را منتشر نکرده مطمئن نیستند) [19659007] 23٪ از مرتكبان گفتند كه آنها عکس برهنه از غریبه را ارسال كرده اند.

بر این اساس ، روند نگران کننده ای بوجود می آید.

در حالی كه بیشتر انتقام گیری از پورنو و سو abuse استفاده صمیمی از تصاویر ، كار شركا است ، اما می تواند همچنین به دلیل هک شدن رخ می دهد. با این حال ، صرف نظر از ریشه ، بسیاری از افرادی که پورن انتقام را مشاهده می کنند یا آن را دریافت می کنند ، خوشحال می شوند بدون در نظر گرفتن رفاه قربانی ، آن را به اشتراک بگذارند – ایجاد "زنجیره ای پورنو انتقام".

برخی از این مفهوم در آخرین آمار پشتیبانی می شود مورد علاقه: قربانیان میانگین 1.26 مرتکب را گزارش کردند.

کلیدهای اصلی:

- اکثریت قریب به اتفاق افراد در تمام گروه های سنی به نوعی دوست یابی اینترنتی درگیر شده اند.

- همه سو abuse استفاده های صحیح از تصویر انجام نشده است. توسط شرکا "پورن انتقام" است – همچنین می تواند نوعی سو abuse استفاده خانگی باشد.

- به اشتراک گذاشتن پورنو انتقام توسط افرادی که به جرم اصلی ارتباط ندارند و حتی ممکن است برای قربانی غریبه باشند ، مسئله دیگری است که نیاز به رسیدگی دارد. [

جنسيت و جنسيت

شگفت آورترين نتايج هر دو مطالعه بر روي جنسيت متمركز است.

بر اساس داده ها ، به نظر مي رسد كه مردان به احتمال زياد هم قرباني مي شوند و هم مرتكب سو abuse استفاده از تصوير و انتقام صميمي مي شوند. پورنو .

مردان 2-3 برابر بیشتر احتمال دارد كه پورنو انتقام بگیرند و دو برابر بیشتر قربانی می شوند.

به عبارت دیگر ، افراد در روابط با مردان (زنان دو جنسی و دگرجنسگرایان ، [LGBTQ + men] در مقایسه با روابط با زنان در معرض آسیب دیدگی آسیب پذیرتر هستند.

این دو مطالعه در مورد گزارش موارد سو abuse استفاده از تصویر صمیمی یا جستجوی حمایت بسیار متفاوت هستند.

گزارش سو Abاستفاده

در هر دو مورد ، اکثر قربانیان پس از بزه دیدگی به دنبال هیچ کمکی نبودند.

برای زنان ، بیشترین دلایل "خجالت کشیدم" و "ترسیدم" بود. اکثر مردان دلیل این عدم کمک گرفتن "این باعث ناراحتی من نبود" را انتخاب کردند.

با این حال ، در مطالعه 1 ، زنان بیشتر گزارش می دهند و در مطالعه 2 ، مردان بیشتر احتمال دارد.

سوuseاستفاده صمیمی از تصویر در جامعه LGBTQ +

در حالی که اکثر پاسخ دهندگان در هر دو مطالعه به عنوان دگرجنسگرایانه معرفی شدند ، گروههای LGBTQ + نیز نمایندگی شدند. برخی از کاستی ها در داده ها وجود دارد ، اما هنوز برخی از بینش های اساسی را نشان می دهد. به عنوان مثال:

- در مطالعه 1 ، زنان لزبین و مردان همجنسگرا دارای دو کمترین میزان بزه دیدگی و ارتکاب مرتکب ارتکاب جنایت هستند.

- مردان دوجنسگرای در هر دو تحقیق درصد زیادی از قربانیان و مرتکبان را تشکیل می دهند. درصد زیاد آنها در هر دو دسته باعث افزایش میزان بزه دیدگی و ارتکاب جنایت در بین مردان می شود.

بر اساس یافته های دو مطالعه ، ما می توانیم حدس بزنیم که جمعیت لزبین و همجنسگرایان اقلیت قربانیان و مرتکبان در LGBT + هستند. جمعیت. بیشترین اکثریت را گروه های دوجنسیتی تشکیل می دهند – کسانی که با مردان رابطه جنسی و عاشقانه برقرار می کنند.

البته ، ما برای تأیید این موضوع به تحقیقات جمعیت شناختی دقیق تر و کاملاً روش شناختی تر احتیاج داریم.

تحولات کلیدی: [19659006] مردان به اندازه زنان قربانی می شوند ، اما عاملان اصلی آنها نیز هستند.

در ترکیب این دو مطالعه از افراد بین سنین 16-97 مورد بررسی قرار گرفت. یافته های آنها را می توان به شرح زیر خلاصه کرد:

- شایعترین "سن در اولین بزهکاری" 18 سال است – اما افراد موارد را از 15 سالگی گزارش کردند.

- جوانان بیشترین عاملین بزهکاری و قربانیان را تشکیل می دهند. بالاترین نرخ برای هر دو بین 15 تا 29 سال بود. این شامل توزیع تصاویر بدون رضایت بود.

- با این حال ، 2٪ از قربانیان در مطالعه 1 به طور متوسط 75 سال سن داشتند.

گروههای دارای معلولیت جسمی باید بخشی از هرگونه تحقیقات جمعیت شناختی در آینده باشند

گروه آسیب پذیر دیگر کسانی هستند که یا "همیشه" یا "گاهی" به فعالیتهای روزمره ، فعالیتهای حرکات بدن و یا ارتباطات خود نیاز به کمک دارند. نیاز دارد.

از کسانی که در مطالعه 2 این چالش ها را گزارش کرده اند ، بیش از نیمی از (56٪) گزارش کرده اند که حداقل یک نوع سو abuse استفاده از تصویر صمیمی را تجربه کرده اند.

- 53٪ گزارش داده اند که کسی تصویر برهنه یا جنسی بدون اجازه آنها

- 42٪ گزارش داده اند كه چنین تصویری توزیع شده است

- 41٪ گفته اند كه تهدیدهایی در رابطه با توزیع تصاویر برهنه یا جنسی داشته اند.

این یافته ها نگران کننده تر از میزان بزه دیدگی در بین افراد بدون چالش است. میزان بروز در بین افراد به چالش کشیده بهره برداری محض است ، مانند سایر جرایم علیه چنین جمعیت های آسیب پذیر مانند کودکان و جوانان ، در معرض خطر پدوفیلی و قاچاق جنسیت.

3. COVID-19 باعث افزایش پورنو انتقام جویی شده است

در مارس 2020 ، متخصصان پیش بینی می كنند كه انفجاری در تعداد مبتدیان آنلاین به دلیل بروز همه گیری COVID-19 ایجاد شود.

"در زمان عدم اطمینان جهانی و نگرانی های سلامتی ، شرکت خواستگاری مدرن VIDA Select دریافت که اکثر کاربران برنامه دوست یابی قصد دارند دوستیابی آنلاین را ادامه دهند – اما تا حد زیادی ترجیح می دهند برای اولین بار یک مسابقه را از طریق چت ویدیویی انجام دهند ، نه اینکه شخصاً. "

" وب سایت خیانت ازدواج " "اشلی مدیسون همچنین در آغاز شیوع بیماری همه گیر یک جهش در فعالیت مشاهده کرد.

در ماه مه سال 2020 ، داستان ها شروع به ظهور آنلاین می کنند که گزارش های زیادی از پورنو انتقام را شامل می شود ، از جمله بیشترین تماس های تلفنی با خط انتقام پورنو انتقام ، مستقر در در انگلستان.

مسئله چقدر شدید است؟

من برای اطلاع از این امر به چهار سازمان حقوقی و حقوقی محترم مراجعه کردم. من از هر سازمانی پرسیدم که همه گیری چگونه بر کار آنها تأثیر گذاشته است ، از جمله تأثیر قفل کردن در ترتیب کارمندان برای رسیدگی به تماس از طریق قربانیان.

در زیر خلاصه ای از پاسخ های آنها آمده است.

خط انتقام پورنو انتقام (انگلستان) – یک پشتیبانی خدمات برای پورن انتقام بزرگسالان و قربانیان سو abuse استفاده از تصویر صمیمی ، ارائه مشاوره ، راهنمایی و کمک در از بین بردن محتوای صمیمی که به صورت غیراخلاقی بصورت آنلاین به اشتراک گذاشته می شود.

سخنگوی خط تلفن راهنمای انتقام پورنو موارد زیر را گزارش داد:

با تماس با خط تلفن " از طریق پشت بام "در طی همه گیری. آنها در ماه آوریل 98٪ افزایش را تجربه می کنند ، و موارد جدید هر ماه رشد می کنند. سال 2020 شلوغ ترین سال راهنما بود که تنها پس از چند ماه ثبت شد.

در سال 2019 ، آمار راهنمای پورنو انتقام با تعداد سالانه با تعداد 1685 مورد کار کرد. فقط در مارس 2020 ، در مجموع 520 مورد داشته است. در ماه آگوست ، این خط تلفنی با 1914 گزارش از پورنو انتقام جویی درگیر شد. خط راهنمای پورنو انتقام جویی انتظار داشت که تعداد پرونده های ماهانه قبل از پایان سال 2020 به 2،700 مورد در ماه افزایش یابد.

بنابراین ، در پایان سال 2020 ، شماره راهنما تعداد پرونده ها در یک ماه تقریباً دو برابر بیشتر از کل سال 2019 بود. بیشتر قربانیان زن بودند ، بسیاری از آنها برای اولین بار از برنامه ها و وب سایت های همسریابی استفاده می کردند.

خط راهنما همچنین ترسید که حتی پس از همه گیری همه گیر ، میزان نفخ پورنو انتقام و موارد NCIA "عادی جدید" باشد. :

"به نظر می رسد این بیشتر یک رفتار طولانی مدت است که اکنون شاهد آن هستیم ، که با قفل کردن ایجاد شده است. این ممکن است نوک کوه یخی بسیار بزرگ باشد. "

به طور جداگانه ، در ماه سپتامبر سال 2020 ، Helpline پورنوگ انتقام جویا شد که پرونده های جنجالی اکنون 18٪ از کل پرونده های آن را نشان می دهد (از 13٪ قبل از Covid).

سرانجام ، COVID-19 بر روی ترتیب کارکنان خط راهنما تأثیر گذاشته است. طبق وب سایت:

"به دلیل نگرانی در مورد شیوع ویروس کرونا ، در حال حاضر خط راهنما فقط یک سرویس ایمیل فعال خواهد کرد ، بنابراین ممکن است بلافاصله به پیام های پست صوتی پاسخ ندهید. لطفاً از طریق ایمیل با ما تماس بگیرید. "

طرح ابتکار حقوق مدنی سایبر (ایالات متحده آمریکا) – یک سازمان غیردولتی برای" مبارزه با سو ab استفاده های آنلاین که حقوق شهروندی و آزادی های مدنی را تهدید می کند "تاسیس شده است ، CCRI همچنین یک خط کمک بحران برای قربانیان پورن انتقام و سایر موارد اجرا می کند اشکال سو abuseاستفاده آنلاین.

سخنگوی CCRI شواهد حکایتی در مورد افزایش پورنو انتقام جویی ، سو imageاستفاده صمیمی از تصویر و سایر اشکال سو abuseاستفاده آنلاین را در طی همه گیری COVID-19 گزارش کرد.

آنها همچنین افزایش قابل توجهی را مشاهده کرده اند تماس با خط کمک بحران CCRI ، ایجاد تأخیر در انتظار برای قربانیانی که به دنبال پشتیبانی و کمک حقوقی هستند.

Minc Law (ایالات متحده آمریکا) – شرکت حقوقی مدیریت شهرت آنلاین که خدمات و پشتیبانی بسیاری از قربانیان پورن انتقام و سایر اشکال سو abuse استفاده آنلاین را ارائه می دهد.

موسسه حقوقی Minc "افزایش" در موارد پورنو انتقام جویی در طی همه گیر شدن بیماری و "افزایش قابل توجه" در موارد سكستورتیون ، كه عمدتا مردان جوان را هدف قرار داده است ، مشاهده كرده است.

آنها همچنین افزایش قابل توجهی را به ثبت رسانده اند.

سرانجام ، آنها گزارش دادند که COVID-19 بر روی تنظیمات کارکنان چندین شرکت آنلاین برای حذف محتوای آنلاین و مدیریت اعتبار تأثیر منفی گذاشته است ، برخی از آنها مجبور به انجام این کار شده اند بستن.

4. تأثیرات روانشناختی و عاطفی پورن انتقام

روانشناسی پورنو انتقام به همان اندازه پیچیده است که هر جنایتی شامل تعامل مستقیم بین قربانیان و مرتکبان می شود – و البته پاسخ ها یا انگیزه های رفتاری منحصر به فرد و مخالف آنها.

در در بخشهای بعدی ، برخی از جنبه های مهم روانشناختی انتقام گیری جنسی و سو abuseاستفاده صمیمی از تصویر را برجسته می کنم که امیدوارم باعث افزایش آگاهی در مورد موضوع شود و تحقیقات ، طرفداری ، آموزش و اجرای قانون را در یک راستای بهتر قرار دهد.

گزارش ندادن از حوادث

یکی از عوامل حیاتی در تحقیق درباره پورن انتقام ، شمارش دقیق تمام حوادث قربانی شدن است.

البته ، بسیاری از قربانیان بیش از حد خجالت می کشند و یا خجالت نمی کشند حادثه ای را به نیروی انتظامی گزارش دهند. این امر با این واقعیت بدتر می شود که مطالب مجرم اغلب با بازرسان اجرای قانون و به طور بالقوه یک دادگاه مملو از افراد در میان گذاشته می شود.

در نتیجه ، شرمساری قربانیان دو پیامد مهم دارد:

- گزارش نادرست از حوادث ، ایجاد آمارهای نادرست.

- اطلاعات و تحقیقات کافی در دسترس دانشگاهیان و گروه های مدافع نیست.

هیچ کس از میزان کامل حوادث گزارش نشده اطلاع ندارد – اما ما می دانیم که تحقیقات در مورد انتقام گیری از پورنو بسیار دشوار است. [19659005] به عنوان مثال ، مطالعات 1 و 2 ممکن است نمونه های کافی خوبی را برای برون یابی از موارد سو pornاستفاده از پورن انتقام و تصویر صمیمی از زنان و مردان ، گروه های سنی و گرایش جنسی فراهم کند. اما حتی این مطالعات اذعان می کنند که روش های نمونه گیری آنها دارای کاستی هایی است که نتایج آنها را حدس می زند.

پس چرا جنسیت ، سن و جهت گیری جنسی قربانیان – و عاملان آن مهم هستند؟

تحقیقات دقیق جمعیتی برای تأثیرگذار بودن بسیار مهم است.

به نوبه خود ، شناسایی دقیق قربانیان و مرتکبان برای توانایی اجرای قانون برای مقابله با پورنو انتقام و درک بهتر موضوع بسیار مهم است.

در حالی که قوانینی علیه این روش ، بسیاری از طرفداران و گروه های پشتیبانی معتقدند که سازمان های اجرای قانون برای مقابله با تجاوز جنسی و سو abuse استفاده صمیمانه از تصویر ، مجهز نیستند. در حقیقت ، این ممکن است یکی از بزرگترین موانع باشد.

پاسخ پویاتر توسط سیستم عدالت کیفری برای تحقیق و پیگرد قانونی پورنو انتقام بسیار مهم است. ما باید به جایی برسیم که پاسخ برابر با حوادث سو abuse استفاده جنسی و تجاوز جنسی برابر باشد.

5. Supporting and Engaging Law Enforcement

In January 2020, the Priority Criminal Justice Needs Initiative released the results and findings of a panel discussion on Criminal Justice Strategies for Combating Nonconsensual Pornography, Sextortion, Doxing, and Swatting.

It included 6 authors and 12 participants—all distinguished in criminal justice and representing esteemed online rights advocacy groups, law centers, and government agencies such as the U.S. Department of Justice, L.A. Superior Court, and Georgetown Law.

The aim was to look at the psychological impact of revenge porn and intimate image abuse (in addition to cyberbullying, doxing, and swatting) and create a more human portrait of both perpetrators and victims.

Here’s just a bullet list of what they report (it includes revenge porn or intimate image abuse as part of “Technology-Facilitated Abuse, or TFA”):- “TFA can have severe and long-lasting impacts on victims that extend far beyo nd the digital realm—including symptoms of serious psychological distress, including feelings of isolation, guilt, anger, and worthlessness.”

- “Victims of sextortion and nonconsensual pornography suffer from depression, anxiety, and posttraumatic stress disorder (PTSD) and engage in self-harm at alarmingly high rates.”

- “A 2015 Federal Bureau of Investigation analysis of 43 sextortion cases found that in 28 percent of those cases the victim either attempted or died by suicide.”

- “TFA can negatively affect victims’ social relationships and disrupt their educational and professional pursuits.”

- “In one survey of sextortion victims, almost half reported having lost a relationship with a friend, family member, or partner.”

Work in this area is still in its early stages.

The more that research, education, and advocacy groups can demonstrate the emotional, social, professional, and physiological (somatic) effects of revenge porn, the more law enforcement will treat it as a criminal activity.

The “Streisand Effect” And Unintended Consequences

The Streisand Effect refers to the unexpected outcome of a court case taken by the famous singer and actress Barbra Streisand.

In 2003, Streisand sued a photographer for publishing an image of her California mansion on the internet as part of a study documenting the California coastline’s erosion. Only four people had viewed the picture of Streisand’s home before it was brought to her attention.

However, Streisand’s case backfired spectacularly. For one, she lost. Also, a month after the singer’s lawyers filed suit, nearly 500,000 people had viewed the image. In the years since, millions have seen photos of her mansion online.

“And thus, “The Streisand Effect” was born. By taking legal action to protect her privacy, Streisand inadvertently brought unparalleled attention to the very image she was trying to suppress. Had she never filed the lawsuit, the image may still only have four views.

The Streisand Effect is used as a cautionary tale for anyone who wishes to pursue legal actions related to breaches of privacy or embarrassing media.

6. Law-Enforcement Efforts Against Revenge Porn and Intimate Image Abuse

Victim embarrassment is one of the biggest issues preventing accurate reporting on revenge porn and prosecuting more cases.

Many courts and governments require a victim to publicly take a stand and face questions – often in the presence of their perpetrator and journalists.

Some jurisdictions have taken steps to address the issue. For example, California has a Jane/John Doe law that says:

“…. The court, at the request of the alleged victim, may order the identity of the alleged victim in all records and during all proceedings to be either Jane Doe or John Doe, if the court finds that such an order is reasonably necessary to protect the privacy of the person and will not unduly prejudice the prosecution or the defense.”

However, other factors may be holding law enforcement and courts from pursuing and prosecuting revenge porn cases.

According to experts, these include:

- Criminal justice practitioners might not prioritize cases out of ignorance of the circumstances or the full scope of emotional and psychological harm it inflicts on victims.

- Criminal justice officials might be unsure of the precise language or laws addressing intimate image abuse and ‘whether there are available resources’ to pursue a case – legal and otherwise.

- Criminal an d civil cases are often “extremely challenging to investigate and adjudicate because of the anonymity provided by most digital platforms, the difficulty of gathering digital evidence, and a legal landscape that has not kept pace with recent technological advancements.”

- Social media platforms, such as Facebook, Instagram, YouTube, Twitter, and Reddit, “have adopted their own policies for identifying and responding to harmful digital behaviors,” perhaps preempting criminal justice system practices and procedures.

These are just a few issues making it difficult for law enforcement to stem the tide of revenge porn and intimate image abuse.

To promote stronger legal frameworks to tackle revenge porn, experts have outlined three areas that need greater focus:

- Promoting greater awareness of all realms of intimate image abuse

- Improving criminal justice practices and policies for addressing intimate image abuse

- Mitigating harm to IIA victims and empowering their response to victimization.

Within this framework, the following actions would have the greatest impact in improving legal processes around revenge porn and encouraging victims to come forward:

- Updated statutes that directly address IIA and its associated harms and signal the seriousness of the offense, along with clear, strict sentencing guidelines.

- Staff members trained to identify, gather, and process digital evidence – and sufficient resources for them to do so.

- An in-depth knowledge base focused on the technological aspect of revenge porn and the vulnerability of victims.

- Reducing the legal barriers that prevent many victims from coming forward due to embarrassment.

- Criminal and civil guides to help victims make decisions about which course of action is right for them.

- A well-defined taxonomy to identify specific types of perpetrators (including partners, hackers, and sextortionists), their motives and psychology, and the distinct differences among them.

- Funding for more structured, targeted research to help criminal justice practitioners humanize groups affected by revenge porn.

Many advocacy organizations and individual victims believe that the current law enforcement system prevents a full-scale attack on revenge porn and intimate image abuse.

While there are laws in place, the various stakeholders involved are often misaligned, causing friction and lack of progress.

While having better and more strict laws in place would make a huge difference, investigative and prosecutorial procedures, awareness, staffing, and training must be fully deployed to enable the criminal justice system to do its job.

I hope my article and the sources I’ve relied on put revenge porn research, advocacy, education, and law enforcement in “alignment.”

Laws Against Revenge Porn

The table below is a brief outline of the respective laws relating to revenge porn and intimate image abuse in four English-speaking countries.

U.S.A United Kingdom Australia Canada 7. What to Do if a Nude Image is Shared against Your Consent

Whether you’re a victim of revenge porn or your nude image has been hacked and shared online, all respected advocacy and legal groups offer similar advice about your very first step:

Don’t panic—take a deep breath. Don’t blame yourself—it’s not your fault. And remember—you are not alone.

After you’ve calmed yourself, take the following steps:

- Gather all the evidence you can.

- Take steps to remove the image from the internet.

- Decide whether to pursue criminal or civil proceedings against the perpetrator.

![]()

1. Documenting the Incident

The most crucial action is to document the revenge porn or intimate image abuse before the perpetrator has a chance to delete it. Documentation will be essential if you decide to “pursue legal relief.”

Preserve a copy of the content.

You can take a screenshot and save it to your device, a flash drive, cloud account, or print the image.

Preserve evidence of any communication or conversations with the perpetrator also.

Report the post.

Social media sites like Facebook and YouTube have strict policies for adult content on their sites. Because adult content violates their Terms of Use, you can flag or report the content to get it removed. Facebook and YouTube remove adult content quickly without much (or any) interaction from the person who flags the content.

Back-track images to find the source.

It is not always immediately evident who posted nonconsensual pornography. You may have to do a little bit of research to identify an anonymous poster. Of course, an online defamation professional can help with this process, but there are some things you can do on your own. [Also see below for online removal resources.]

One of the simplest ways to find out the source of an image is by using Google Reverse Image Search. On your computer (or phone), simply right-click on the intimate or explicit image and select “copy image.” Then, go to Google Images and click “search by image.”

Paste the image you just copied into the search bar. The search results will point you toward all sites that have the image.

If you find the image only once, you can right-click the image and select “copy image address” to find the exact URL where the image is hosted.

Find out who hosts the website or server where the image was found.

Using the website www.whoishostingthis.com or domaintools.com, you can look up the hosting provider for the website where the image was found. Enter the domain name where you found the intimate or private sexual image, and each site will provide you with information about the host.

2. Removing the Image

You have three options to remove your nonconsensual nude image:

- Do it yourself, by visiting Online Removal Guides (ORGs) on the internet.

- Contracting an Online Reputation Management (ORM) company.

- Hire a content removal professional (CRP), including legal firms and online reputation management companies.

You can contact social platforms, search engines, or browsers directly to begin the process of removal, but I would recommend the ORG or CRP route.

ORMs have their own reputation for vague, perhaps unfixed service rates, plus they’re more targeted at repairing reputations, many times at the corporate level.

The U.S.-based Cyber Civil Rights Initiative (CCRI) provides clear, comprehensive steps for removing nonconsensual images from the following—Facebook, Instagram, Twitter, Reddit, Tumblr, Yahoo, Google, Microsoft (Bing), and Snapchat.

There are many other ORGs available online – a simple search of “Online Removal Guides” will bring up plenty. However, like many ORMs, they’re not all dedicated to just revenge porn and NCIA digital-image removal.

If you’ve preserved all the relevant documentation but you’re not quite ready to tackle the removal process alone, visit one of the international helplines below for assistance.

3. Choose Whether to Pursue Criminal or Civil Charges

Criminal cases are more difficult to pursue—unless the shared digital image is of a minor.

There’s also the prospect of the Streisand effect, even if you settle on pursuing a civil case.

Law enforcement and local district attorneys prosecute adult criminal cases. That means you don’t necessarily need a lawyer—but hiring one may make the process more manageable and immediate. Simultaneously, as the previous section suggested, the process for pursuing criminal cases in revenge porn and intimate image abuse is incredibly slow.

Civil cases, however, do require retaining a lawyer.

You can pursue civil cases in any state. Even if revenge porn laws don’t allow civil charges, “other civil claims can be made against posters of nonconsensual pornography,” including intentional infliction of emotional distress and privacy torts (false light, intrusion invasion of privacy, and misappropriation).

According to Minc Law, a law firm specializing in online reputation management, civil suits are a viable way to remove unwanted images and receive compensation (emotional or monetary) for the victimization.

However, Minc Law firm settles about 90% of cases using DMCA takedown notices—that is, by establishing copyright over the webcam photo (after all, whose webcam took the photo?). Legal firms will also seek an injunction against the appearance of a nonconsensual image on a platform by invoking cease-and-desist or invasion-of-privacy orders.

The spokesperson said the removal process takes about five days.

Still, don’t hold back from getting reparation for your victimization suffering. The Minc Law spokesperson said it’s more likely that a civil case will result in a pre-trial settlement.

When law enforcement and courts become full partners in the fight against revenge porn – and the process doesn’t deter victims from reporting incidents – the prospect of paying civil suit compensation may be an even greater deterrent to perpetrators.

Right now, it’s a gamble and you’ll need to decide what action(s) make sense for you.

8. Sextortion: What to Do if You’re a Victim, and How to Avoid It in the First Place

Online removal may or may not apply here—but certainly, the various support helplines can assist you.

Here are the key steps you should take if you’re a sextortion victim:

1. Don’t blame yourself.

Once again, you’re the victim of a crime. Don’t allow any embarrassment to stop you from pursuing justice or cave into the demands of the extortionist.

2. Cease communication and document the offense.

Don’t communicate with your perpetrator any further.

Document your experience by taking a screenshot of the perpetrator.

If you can record any communication from the perpetrator, do that. But don’t respond to the threat.

Suspend your social media accounts (but don’t delete them) and follow the relevant processes to report the matter to Skype, YouTube, etc. Get any video blocked and taken down, and set up an alert in case it resurfaces.

Deactivating your account temporarily rather than shutting it down means your data is preserved and will help police collect evidence. You can also reactivate the account at any time, so your online memories are not lost forever. Also, keep an eye on all the accounts linked to your social media in case the criminals try to contact you via one of those.

Make a note of all details provided by the offenders, for example:

- The Skype name (particularly the Skype ID)

- The Facebook URL

- The Western Union or MoneyGram Money Transfer Control Number (MTCN)

- Any photos/videos that were sent, etc.

Be aware that the scammer’s Skype name is different from their Skype ID, and it’s the ID details that police will need. To get that, right-click on their profile, select ‘View Profile’ and then look for the name shown in blue rather than the one above it in black. It’ll be next to the word ’Skype’ and will have no spaces in it.

DO NOT DELETE ANY CORRESPONDENCE.

4. Don’t pay anything.

Regardless of the threat to share any material among family, friends, or co-workers, DO NOT PAY ANYTHING OR GIVE INTO ANY DEMANDS, INCLUDING DEMANDS FOR OTHER INTIMATE PHOTOS.

Many victims who have paid have continued to get more demands for higher amounts of money. In some cases, even when the demands have been met, the offenders will still post the explicit videos.

If you have already paid, check if the money has been collected. If possible, make a note of where it was collected from. If it hasn’t, cancel the payment—and the sooner you do that, the better.

5. Seek help and support.

Contact your local police or authority, or call a helpline or legal firm for advice.

How to Protect Yourself Against Revenge Porn and Sextortion

The best defense against them is awareness and prevention.

Again, the world of revenge porn and intimate image abuse is in its comparative infancy. The world of online dating the new age of physical relationships, including actual intimacy.

To protect yourself from hacker-based intimate image abuse and sextortion scams, the FBI provides some guidance for handling some of your routine computer tasks:

- Don’t open emails or attachments from unknown sources or individuals.

- Don’t communicate with unsolicited email—even if you believe it’s legitimate. If you want to reply to an email, visit the website in the email address directly and look for a contact form.

- Don’t provide personal information—including your whereabouts, even vacation planning—through email.

- Be aware that many emails requesting your personal information appear to be legitimate.

- Don’t store sensitive or embarrassing photos in the cloud or on your mobile devices. If you need to retain them, move them to a USB flash drive.

- Always use strong passwords (long strings of letters, numbers, or symbols), and always create a different password for each online or social-media account you use. Think of purchasing a password management tool (LogMe Once, Zoho Vault (for legal teams), Dashlane, Keeper, LastPass, RoboForm, Boss, Sticky Password, and Bitwarden (a free, open-source password manager) to help you remember passwords.

Turn off your computer, webcam, and microphone when you’re not using them. - Keep your webcam covered when not in use—cardstock cut to width and length is fine—to prevent reverse webcam spying.

Two Simple Steps You to Guard Your Online Privacy and Anonymity

Here are two simple ways to thwart hackers trying to attack you in various different ways.

Encrypt Your Email

A staggering 91% of cybercrime starts with email. This usually starts with unsolicited emails posing as official correspondence from legitimate institutions, luring recipients into providing sensitive personal or financial information.

Several subscriber-based encrypted email services are available (and a couple of open-source ones for free). These are your best-bets for security, and they’ll give explicit instructions for maintaining your closest email contacts. The services include:

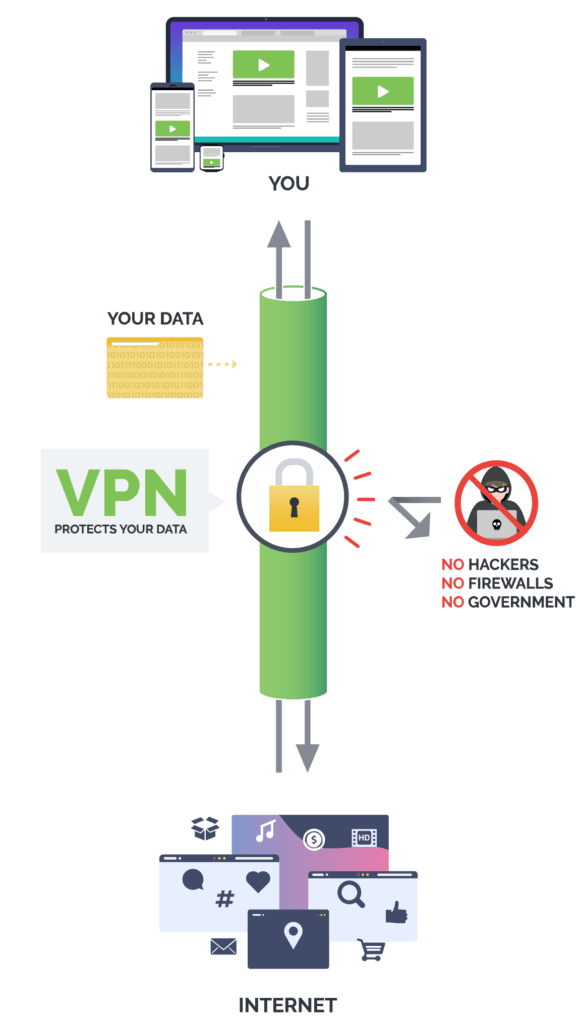

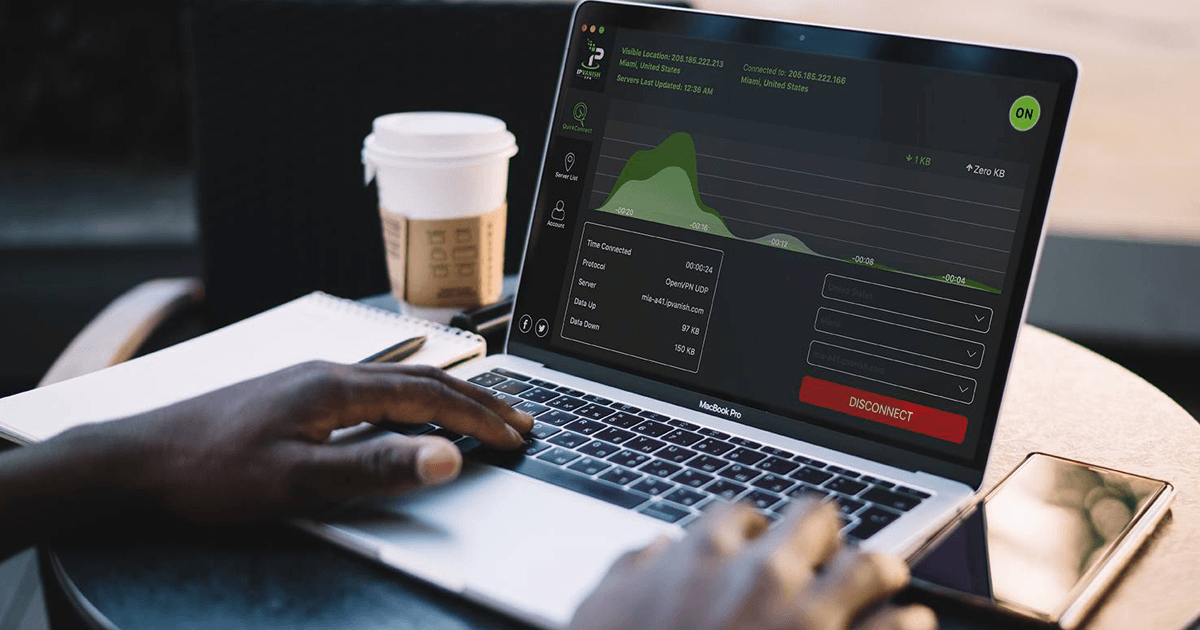

Use a VPN to Stay Secure, Hidden, and Anonymous online

A Virtual Private Network (VPN) encrypts your internet data transmission and protects your anonymity, privacy, website browsing, and the integrity of your laptop or device.

VPNs connect you to remote servers throughout the world—each with a different IP address. When you subscribe to the VPN service, you can choose any of these IP addresses to legally mask the IP address assigned to you by your Internet Service Provider (ISP).

The new remote IP address cannot be associated with your identity or your location. It’s even invisible to your ISP—which knows you’re logged on to the internet but only to an unidentifiable VPN server.

The top VPNs offer malware and spyware blockers to prevent malicious viruses from wreaking havoc on your operating system and hacker-created software from exposing you to dox attacks or identity theft.

Check out our complete guide to VPNs for more in depth information about different VPNs providers.

The Bottom Line

The revenge porn phenomenon is no less acute, severe, or psychologically devastating and emotionally ruinous than rape, pedophilia, and sex-slave trafficking.

With that in mind, here some final thoughts on the subject.

- Victims: it’s not your fault, and you’re not alone. You have access to outside and personal resources—you should try using them.

- Advocacy and Education Groups: you’ve not only “helped” victims, but you’ve also set the foundation for what will eventually become the Tao of ridding online revenge porn and IIA from the internet.

- Research Community: start identifying specific groups with high rates of victims or perpetrators, so you can support advocational, educational, and law-enforcement efforts in “individualizing”—putting a human face—on the revenge porn and IIA phenomenon.

- Criminal Justice: You’ve finally addressed the issue of sexual abuse and rape. revenge porn and IIA are the digital equivalents. When you’ve arrived at that recognition and pursuit, then let’s all start turning to pedophilia and sex-slave trafficking.

هرگز زمان بدی برای تهیه یک لپ تاپ جدید وجود ندارد و Prime Day به این معنی است که شما بهانه زیادی می کنید. می توانید تخفیف در همه مدل ها و مدل های لپ تاپ یا Chromebook و در همه بازه های قیمتی پیدا کنید. این بار ، ما به چند گزینه ارزان قیمت پایبند هستیم تا به شما کمک کنیم پس انداز خود را به حداکثر برسانید. در اینجا تنها چند معامله لپ تاپ Prime Day با قیمت کمتر از 500 دلار ارائه شده است. Acer Aspire 5 بطور مداوم لیستی از لپ تاپ های مورد علاقه ما را تهیه می کند ، به ویژه هنگامی که برچسب قیمت آن را مشاهده می کنید. در حال حاضر ، می توانید پردازنده Core i3 نسل 10 اینتل را با قیمت 319.99 دلار (110 دلار تخفیف) دریافت کنید. همچنین 4 گیگابایت RAM DDR4 برای کار و 128 گیگابایت SSD برای ادامه حرکت دریافت خواهید کرد. Aser Aspire 5 دارای پورت های زیادی است ، بنابراین می توانید در هنگام حضور ماوس یا صفحه کلید جدیدی را انتخاب کنید. اگر می خواهید پس انداز خود را به حداکثر برسانید ، بالا بردن قیمت 200 دلار Chromebook سامسونگ دشوار است. به علاوه V2. به طور معمول 499.99 دلار برای شما درآمد دارد ، اما می توانید همین حالا آن را فقط با 299.99 دلار بدست آورید. شما در حال جستجو برای پردازنده Intel Celeron هستید که در داخل آن قرار دارد و همچنین 4 گیگابایت حافظه و 32 گیگابایت حافظه eMMC. گرچه ممکن است زیاد به نظر نرسد ، اما این سرعت بیش از حد برای سرعت و سرعت سیستم عامل Chrome کافی است. لپ تاپ تاشوی سنتی دیگری که ارزش دیدن دارد ، Lenovo IdeaPad 1 با قیمت 199 دلار (56 دلار تخفیف) است. این یک صفحه نمایش منحصر به فرد 14 اینچی به همراه پردازنده Celeron N4020 اینتل را در خود جای داده است. دستگاه سازگار با بودجه Lenovo به لطف اندازه قابل دسترسی ، اولین لپ تاپ عالی را برای تقریباً هر کس درست می کند و دارای چندین پورت USB-A است. پایان Ice Blue نیز بسیار براق است. اکنون ، کسانی که به یک ماشین انعطاف پذیر تر امیدوار هستند ، می خواهند برای معاملات انتخابی لپ تاپ خود ، به سیستم عامل کروم مراجعه کنند. Flex 5 Lenovo با پردازنده نسل 10 Intel Core i3 خود به 309.99 دلار (120 دلار تخفیف) کاهش یافته است. این یک پانچ برای Chromebook است ، با 64 گیگابایت فضای ذخیره سازی eMMC همراه با 4 گیگابایت RAM DDR4. شاید از همه بهتر ، صفحه نمایش لمسی 13 اینچی باشد – دارای رزولوشن واضح Full HD است که برای هر جریانی که تصور کنید بسیار مناسب است. آخرین معامله لپ تاپ ارزان قیمت ما برای Prime Day یکی دیگر از راه های خوب برای صرفه جویی در هزینه است. ایسر Chromebook Spin 311 سبک و انعطاف پذیر خود را برای تعطیلات خرید (224 دلار تخفیف) به 224،99 دلار کاهش می دهد. این پردازنده با پردازنده Intel Celeron N4020 خود بسیار مطابقت دارد و صفحه نمایش کوچک 11.6 اینچی آن را به یک Chromebook عالی برای مسافران تبدیل کرده است. اگر می خواهید تعداد زیادی املاک و مستغلات روی صفحه نمایش داشته باشید ، ممکن است مجبور شوید جای دیگری را جستجو کنید. با این وجود ، شکستن قابلیت حمل و قیمت بسیار دشوار است. به دنبال معاملات بیشتر هستید؟ حتماً معاملات اضافی را در زیر مرور کنید. اگر در خارج از استرالیا زندگی کنید ، پخش جریانی از محتوای اصلی در Stan یا مطلع شدن از اخبار با 9Now می تواند یک روند امتحان کننده باشد. به این دلیل که بیشتر سایتهای جریانی از geoblocks برای حمایت از مجوز و توزیع محتوای نمایش داده شده خود استفاده می کنند. بنابراین اگر در اروپا گشت بزنید و بخواهید اخبار محلی بریزبن را تماشا کنید چه اتفاقی می افتد ] جای نگرانی نیست ، من راه حل مناسبی برای شما دارم. خواه در یک کشور دیگر به مسافرت بروید ، در تعطیلات ، یا فقط می خواهید در خانه از طریق اینترنت محافظت کنید ، VPN راه حل است. VPN ها می توانند آدرس IP شما را مخفی کنند و به نظر برسد که انگار شما کاملاً جای دیگری هستند فقط VPN خود را روشن کنید ، به یک سرور در بریزبن یا به طور کلی استرالیا وصل شوید و voila! نه تنها هر VPN می تواند ارتباطات سریع و پایداری برای استرالیا ایجاد کند. به همین دلیل VPN های شما را با بهترین سرعت ، ویژگی های امنیتی و انتخاب سرور برای بریزبن پیدا کردم. ExpressVPN بهترین انتخاب من است ، این سرورهای محلی ، رمزگذاری قوی و می تواند جغرافیای سخت را به راحتی دور بزند. همچنین با ضمانت 30 روزه بازگشت پول بدون خطر از ویژگی های خارق العاده آن پشتیبانی می کند. و 4 مورد دیگر از بهترین VPN ها برای بریزبن امروز آدرس IP بریزبن را دریافت کنید!

عوامل مختلفی بر اینکه VPN برای دسترسی به محتوای بریزبن از هرجای دیگر کار می کند یا نه تأثیر می گذارد . امکان ارائه آدرس IP واقع در بریزبن یک مزیت است اما نداشتن سرور در شهر لزوماً VPN را حاکم نمی کند اگر به طور کلی دارای یک سرور قوی در استرالیا باشد. عوامل مهم دیگری که باید در نظر گرفته شود امنیت ، حریم خصوصی ، سرعت اتصال و ظرفیت سرور برای دسترسی قابل اعتماد به محتوای محدود شده جغرافیایی. در اینجا برخی از ویژگی های اصلی است که من در VPN برای Brisbane جستجو کردم. ExpressVPN دارای بیش از 3000 سرور در 94 کشور ، از جمله حداقل یک مرکز سرور در استرالیا است. پروتکل اختصاصی آن Lightway دارای سرعت سریع ، امنیت و اتصالات پایدار برای جریان و مرور به راحتی می تواند به شما دسترسی داشته باشد و به حسابهای 9Now و Netflix AU خود دسترسی پیدا کنید. این سرویس همچنین OpenVPN را ارائه می دهد ، از رمزگذاری 256 بیتی AES برای محافظت از داده ها استفاده می کند و دارای سوئیچ kill است که در صورت خرابی VPN شما را از اینترنت جدا می کند. مسلماً ، سرورهای ExpressVPN به ندرت خراب می شوند اما خوب است که بدانید اگر مکان واقعی شما در این مکان بی خطر باشد. یک مجوز را همزمان با 5 دستگاه پوشش می دهد و با اکثر سیستم عامل های اصلی کار می کند. هنگام آزمایش ExpressVPN ، متوجه شدم که تنظیم آن سریع و شهودی است ، اما اگر مشکلی دارید ، می توانید با پشتیبانی چت زنده 24/7 تماس بگیرید. با اتصالات قابل اعتماد و قابلیت دسترسی محتوای محلی بریزبن احتمالاً به آن نیازی نخواهید داشت ، اما ExpressVPN برای همه مشترکان جدید 30 روز ضمانت استرداد پول دارد. امروز با ExpressVPN شروع کنید!

توانایی CyberGhost در کنار زدن geoblocks سخت در سراسر جهان ، این امر را به انتخاب محبوب خوانندگان ما تبدیل می کند. من سرورهای استرالیایی CyberGhost را آزمایش کردم و به اندازه کافی قدرت داشتم تا بتوانم به 9Now دسترسی داشته باشم و به من اجازه دادم رقابت Bullet های بریزبن را تماشا کنم. این بیش از 7،100 سرور در 91 کشور دارد ، از جمله چندین مکان سرور در استرالیا . CyberGhost همچنین استانداردهای صنعتی مانند پروتکل OpenVPN ، رمزگذاری 256 بیتی AES و سوئیچ kill را ارائه می دهد. این همچنین دارای سیاست سختگیرانه ثبت نام نیست نیز ، بنابراین سابقه مرور شخصی شما هرگز ذخیره یا به اشخاص ثالث فروخته نمی شود. CyberGhost به اجازه می دهد تا حداکثر 7 دستگاه به طور همزمان ، بنابراین می توانید لپ تاپ ، تلفن همراه ، تلویزیون هوشمند و موارد دیگر را تحت پوشش قرار دهید. این سرویس همچنین سرورهای بهینه سازی شده P2P و را تعیین کرده است تا سریعترین سرعت را برای تماشای سرویس هایی مانند Netflix AU و تورنت با خیال راحت به شما ارائه دهد. ضمانت 45 روزه بازگشت پول روشن برنامه های برتر همچنین خرید اشتراک را به تجربه ای بدون ریسک تبدیل می کند. امروز با CyberGhost شروع کنید!

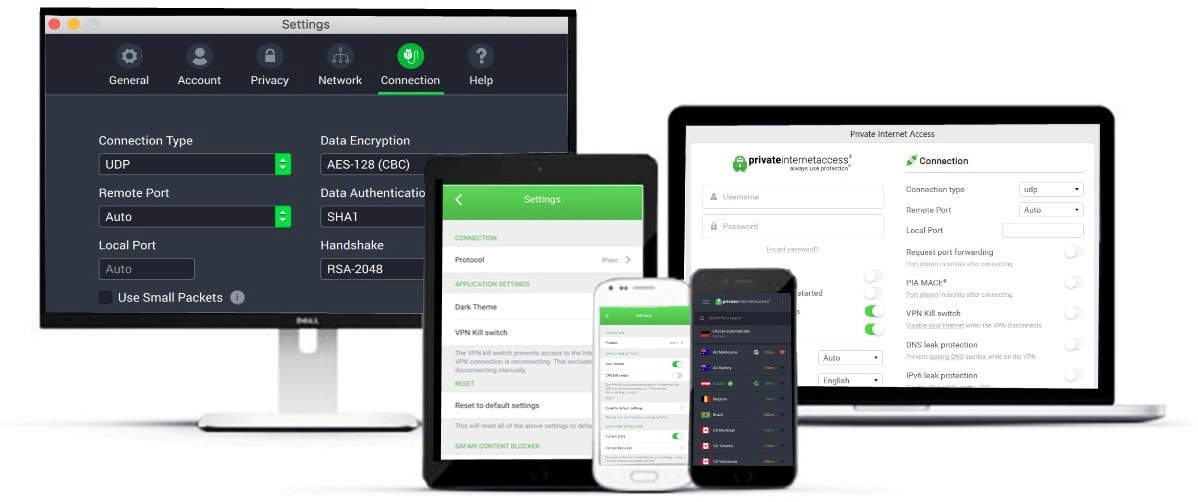

دسترسی خصوصی به اینترنت (PIA) VPN یک راه حل عالی برای کاربر آگاه به حریم خصوصی است ، با یک شبکه سرور استثنایی . شبکه آن 78 کشور را شامل می شود و شامل 3106 سرور عظیم توزیع شده در سه شهر بزرگ استرالیا . اگرچه آنها نمی توانند به شما آدرس IP بریزبن را ارائه دهند ، اما شما دسترسی به اینترنت با استفاده از آدرسهای IP متصل به سرورهای نزدیک امکان پذیر خواهد بود. PIA به طور پیش فرض از رمزگذاری 128 بیتی AES استفاده می کند اما گزینه 256 بیتی AES را نیز ارائه می دهد. از نظر امنیت ، دارای فایروال داخلی ، مسدود کننده تبلیغات و بدافزار و محافظت در برابر ردیابی است. پروتکل پیش فرض OpenVPN برای اتصالات سریع و ایمن به سرورها است. PIA همچنین پشتیبانی از P2P و پهنای باند نامحدود را برای تورنت ارائه می دهد. هنگام آزمایش سرورهای PIA P2P ، می توانم فایلهای بزرگ را بدون تأخیر بارگیری کنم. سیاست عدم ورود به سیستم به این معنی است که هرگز گزارش فعالیت های شما را هنگام استفاده از VPN حفظ نخواهد کرد ، بنابراین هیچ کس به عادات آنلاین شما دسترسی نخواهد داشت. ضمانت 30 روزه بازگشت پول PIA به شما امکان می دهد در صورت عدم اشتراك ، اشتراك را بدون اتصال به آن بخرید. با دسترسی خصوصی به اینترنت امروز شروع کنید!

] PrivateVPN به اجازه می دهد تا 6 اتصال همزمان در هر مجوز داشته باشد ، بنابراین می توانید تمام دستگاه های پرکاربرد خود را پوشش دهید. سرعت سریع سرور و داده های نامحدود و تعویض سرور به این معنی بود که من می توانم هنگام آزمایش PrivateVPN بین اشتراکات Netflix AU و ایالات متحده خود تغییر یکپارچه داشته باشم. همه از رمزگذاری 2048 بیتی با AES-256 برای محافظت از داده های شما هنگام حرکت بین نقطه A و نقطه B استفاده می کنند. چندین پروتکل امن از جمله OpenVPN، IKEv2، IPSec را ارائه می دهد ، و بیشتر. PrivateVPN همچنین دارای سیاست سختگیرانه عدم ورود به سیستم است و پروکسی های Socks5 و HTTP را ارائه می دهد. با 30 روز ضمانت بازگشت پول ، می توانید در سرویس بدون ریسک مشترک شوید ، اگرچه من توصیه می کنم از دوره آزمایشی 7 روزه رایگان آن استفاده کنید تا قبل از خرید نسبت به خدمات ، احساس راحتی کنید. با PrivateVPN امروز شروع کنید!

پروتکل اختصاصی VyprVPN Chameleon می تواند به شما در دستیابی به محتوای سخت ترین جغرافیایی ها از جمله فن آوری های ضد VPN استفاده شده توسط Netflix کمک کند. با داشتن بیش از 700 سرور در 70 کشور جهان ، از جمله استرالیا ، از هرجایی می توانید به حساب های خود دسترسی پیدا کنید. حریم خصوصی و امنیت کاربر در لیست اولویت های آنها قرار دارد ، با محصولی مانند VyprDNS برای جلوگیری از نشت DNS ، گزینه VyprVPN Cloud برای ذخیره سازی پرونده امن و محافظت از WiFi عمومی برای ایمن نگه داشتن شما در شبکه های دارای امنیت کمتر. من هنگام آزمایش VyprVPN هیچ نشتی را تشخیص ندادم. شما می توانید از حداکثر 30 دستگاه را با یک مجوز محافظت کنید و داده و سرعت نامحدودی را ارائه می دهد ، بنابراین می توانید بدون نگرانی 9 را تماشا کنید. در مورد بافر کردن. VyprVPN می تواند به شما کمک کند به حساب های خود برای Kanopy ، Stan ، Amazon Prime و موارد دیگر دسترسی پیدا کنید. همه اشتراک ها با 30 روز ضمانت بازگشت پول ارائه می شوند ، بنابراین می توانید سرویس بدون خطر را امتحان کنید. امروز با VyprVPN شروع کنید!

HideMyAss بیشترین میزان دسترسی جهانی را نسبت به VPN موجود در این لیست دارد ، شامل 210 کشور . 1080 سرور از جمله 12 در نزدیکی بریزبن دارد ، بنابراین هنگام آزمایش سرورهای HMA استرالیا دسترسی به محتوای محلی مشكلی نداشت. HMA حریم خصوصی با درجه اول را فراهم می كند با استفاده از IP Shuffle ، ویژگی ای که آدرس IP شما را در فواصل زمانی تصادفی انتخاب می کند ، همچنین می توان آن را سفارشی کرد تا در هر بازه زمانی مشخص مانند هر 10 ، 20 یا 60 دقیقه تغییر یابد. همچنین ویژگی های امنیتی استاندارد صنعت مانند پروتکل OpenVPN ، رمزگذاری درجه نظامی و سوئیچ kill را ارائه می دهد. اتصال شبکه خودکار به شما امکان می دهد شبکه های ایمنی را انتخاب کنید که نیازی به آنها نیست VPN برای اتصال خودکار در دسترسی. به عنوان مثال ، می توانید شبکه خانگی خود را به شبکه های ایمن اضافه کنید و آن را روی تنظیم کنید تا به طور خودکار در هر شبکه عمومی مانند یک کافی شاپ محلی متصل شود. سرعت آن به اندازه کافی سریع است تا در HD جریان پیدا کند در سرورهای محلی اما ممکن است هرچه سرور انتخابی شما از مکان واقعی شما فاصله داشته باشد با ناسازگاری روبرو شوید. در حالی که هرچه از منطقه خود دور شوید ، مقداری کاهش سرعت طبیعی است ، اما نباید اینقدر قابل توجه باشد. در نهایت با VyprVPN ، تفاوت بین تماشای SD و HD بر می گردد. شما هنوز هم می توانید Netflix AU ، Kanopy و سایر بافرهای رایگان را تماشا کنید. HMA به همه مشترکان اولین بار 30 روز ضمانت بازگشت پول را می دهد ] ، بنابراین خودتان می توانید ببینید که چرا این یک انتخاب عالی است. امروز با HideMyAss شروع کنید!

TunnelBear دارای بیش از 2،600 سرور در 25 کشور جهان در سراسر جهان ، از جمله مکانهایی در استرالیا. نسخه آزمایشی رایگان آن به من اجازه داد قبل از خرید اشتراک ، تمام ویژگی های TunnelBear را تست کنم اما داده های به 500 مگابایت در ماه محدود می شود ، بنابراین شما نمی توانید جریان زیادی انجام دهید. [19659002] در حالی که TunnelBear روی پخش جریانی متمرکز نیست و به شما اجازه دسترسی به برخی از خدمات اصلی جریان را نمی دهد ، اما همچنان می تواند به شما امکان دسترسی به حساب های Netflix و Disney + را بدهد. اگر هنگام تعطیلات در بریزبن به سادگی به دنبال کمی محافظت هستید ، ویژگی Fastest Tunnel این ویژگی می تواند شما را به سریعترین سرور نزدیک متصل کند. TunnelBear فاقد مسدود کننده تبلیغات داخلی است. اما یک افزونه مسدود کننده تبلیغات جداگانه ارائه می دهد که نصب آن کمتر از دو دقیقه طول می کشد و پس از باز شدن به طور خودکار متصل می شود. این از OpenVPN ، رمزگذاری 256 بیتی استفاده می کند و دارای یک ویژگی GhostBear است که به شما کمک می کند در هنگام سفر به به محتوای محلی برای بریزبان دسترسی پیدا کنید. توصیه می کنم سعی کنید نسخه رایگان برای دریافت ایده کلی از خدمات قبل از غواصی در نسخه پولی ، زیرا TunnelBear فقط به شما بازپرداخت می کند . امروز با TunnelBear شروع به کار کنید!

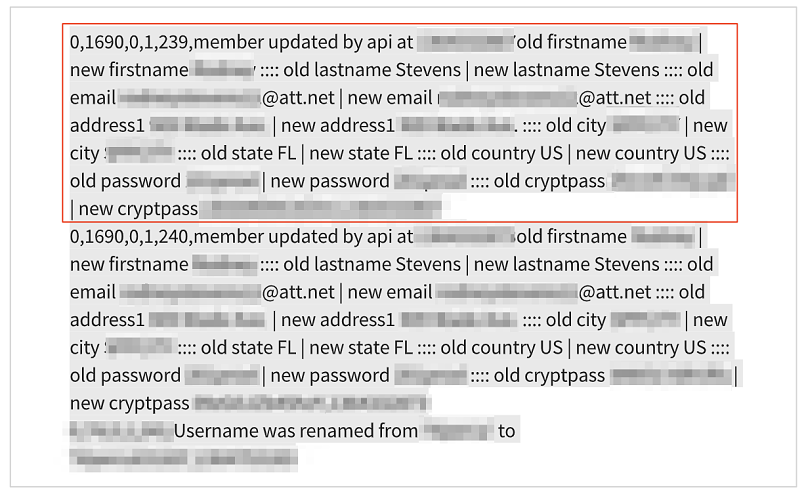

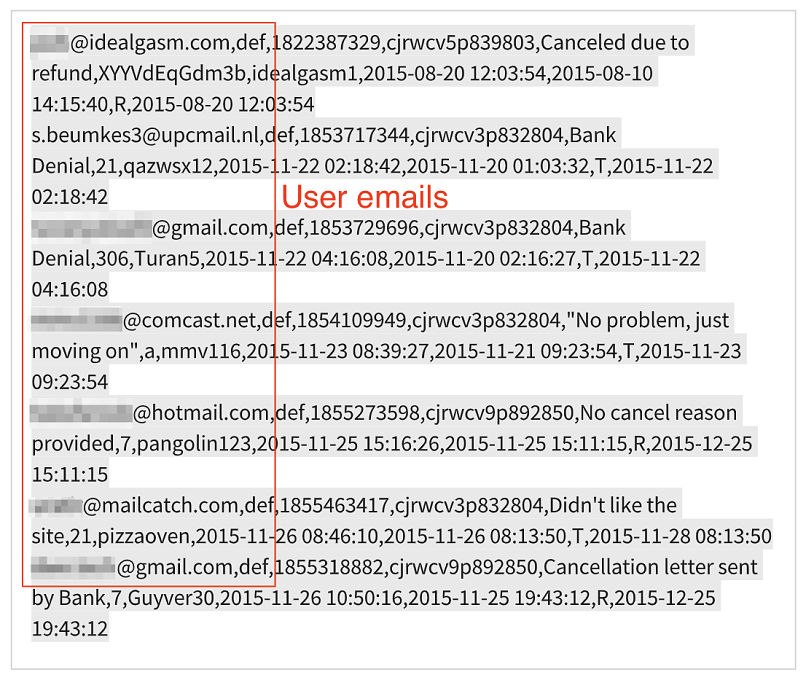

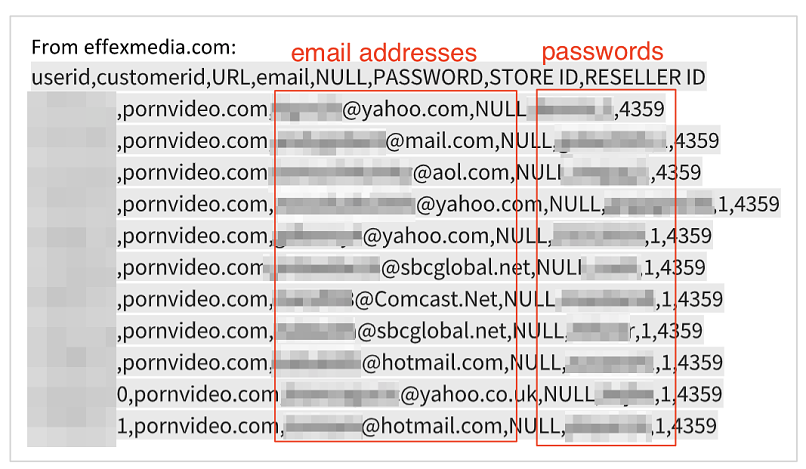

با سرعت بالا ، رمزگذاری درجه نظامی و شبکه ای بیش از 3000 سرور در سراسر جهان ، ExpressVPN بهترین خدمات کلی را برای بریزبن فراهم می کند. اگر مطمئن نیستید که این بهترین گزینه برای شماست ، به یاد داشته باشید که دارای 30 روز ضمانت استرداد پول است ، بنابراین می توانید بدون ریسک خرید کنید. حتی اگر مطمئن هستم ExpressVPN همان است بهترین انتخاب ، شما گزینه هایی دارید. VPN های زیادی در این لیست وجود دارد که برخی از آنها نسخه های رایگان یا نسخه آزمایشی رایگان را ارائه می دهند ، بنابراین نیازی نیست که با اولین موردی که امتحان کرده اید همراه شوید. بر اساس آزمایشات من بهترین VPN برای بریزبن ExpressVPN است. این سرورها در بریزبن ، امنیت سخت برای کمک به دور زدن مسدودهای جغرافیایی و سیاست عدم ثبت گزارش برای خصوصی نگه داشتن عادات مرور شما ارائه می دهد. بعلاوه همراه با 30 روز ضمانت استرداد پول است ، بنابراین اگر شما نباشید نیازی نیست احساس کنید که درگیر برنامه ای هستید. بله ، TunnelBear یکی از معدود VPN های رایگان است که برای استرالیا خوب کار می کند. با این اوصاف ، محدودیت های عمده ای در داده ها برای نسخه رایگان وجود دارد. شما فقط 500 مگابایت در ماه دریافت می کنید ، بنابراین اگر به VPN با جریان ، تورنت و مرور نامحدود نیاز دارید ، VPN برای شما نیست. سایر VPN های رایگان تعداد سرورها یا سرور را محدود می کنند با فروش اطلاعات شخصی خود به اشخاص ثالث برای اهداف بازاریابی ، می توانید به آنها دسترسی داشته باشید ، سرعت دریچه گاز یا هزینه نسخه رایگان آن را بپردازید. استفاده از VPN در بریزبن و سایر مناطق استرالیا کاملاً مناسب است قانونی. استفاده از VPN در اکثر نقاط جهان قانونی است. چند کشور وجود دارد که با استفاده از VPN می توان شهروندان را در آب گرم قرار داد اما تاکنون حتی این کشورها قوانین مشابهی را برای گردشگران اعمال نمی کنند. برای محافظت از اطلاعات خود در برابر هکرها ، کلاهبرداران و نظارت دولت ، پیشنهاد می کنم هر یک از VPN های موجود در لیست من را امتحان کنید. با ExpressVPN و CyberGhost می توانید یک سرور در بریزبن انتخاب کنید ، و سپس هر سایتی که بازدید کنید فکر می کند شما در بریزبن هستید ، مهم نیست که در کجا باشید world. با این حال ، همه این ارائه دهندگان دارای سرورهای واقع در استرالیا هستند ، به این معنی که شما می توانید به یک سرور نزدیک متصل شوید و به ویژگی ها و محتوای موجود در بریزبن دسترسی داشته باشید. ] هشدار حریم خصوصی! داده های شما در معرض وب سایت هایی است که بازدید می کنید! از اطلاعات بالا می توان برای ردیابی شما ، هدف قرار دادن شما برای تبلیغات و نظارت بر کارهایی که به صورت آنلاین انجام می دهید استفاده کرد.

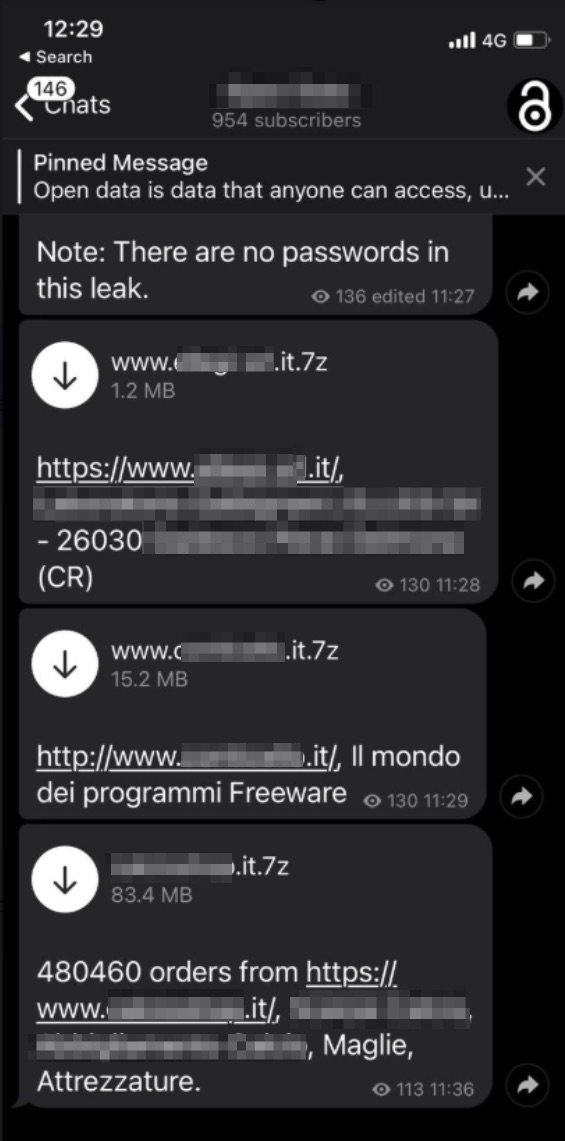

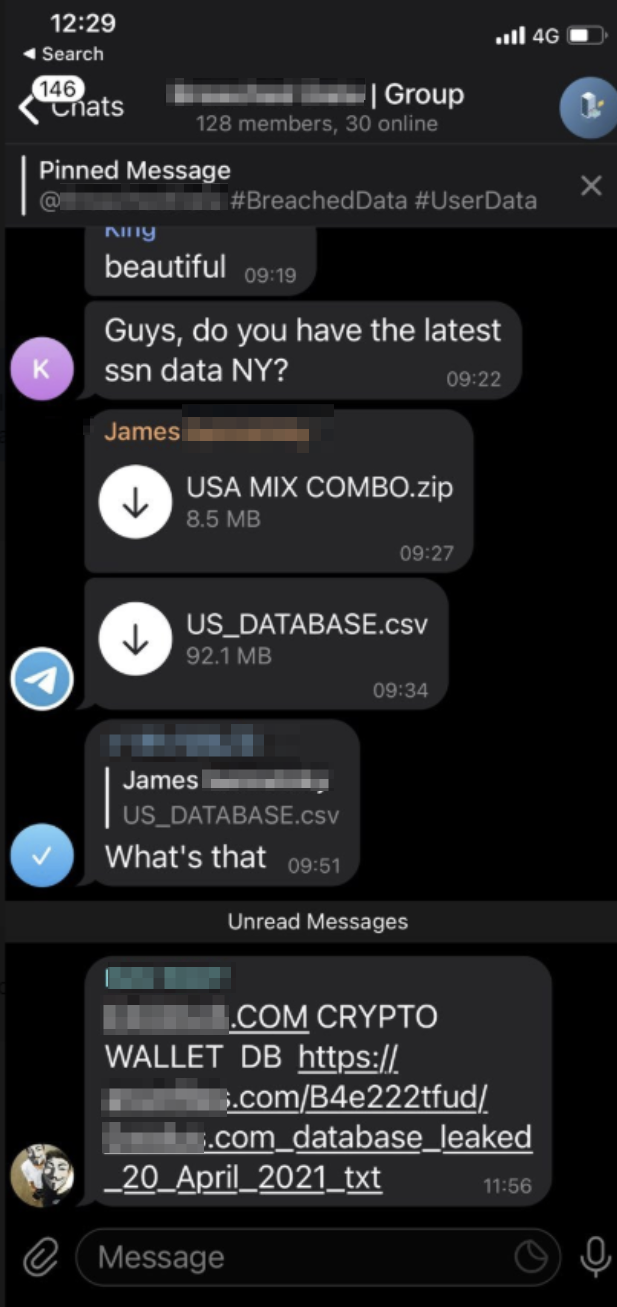

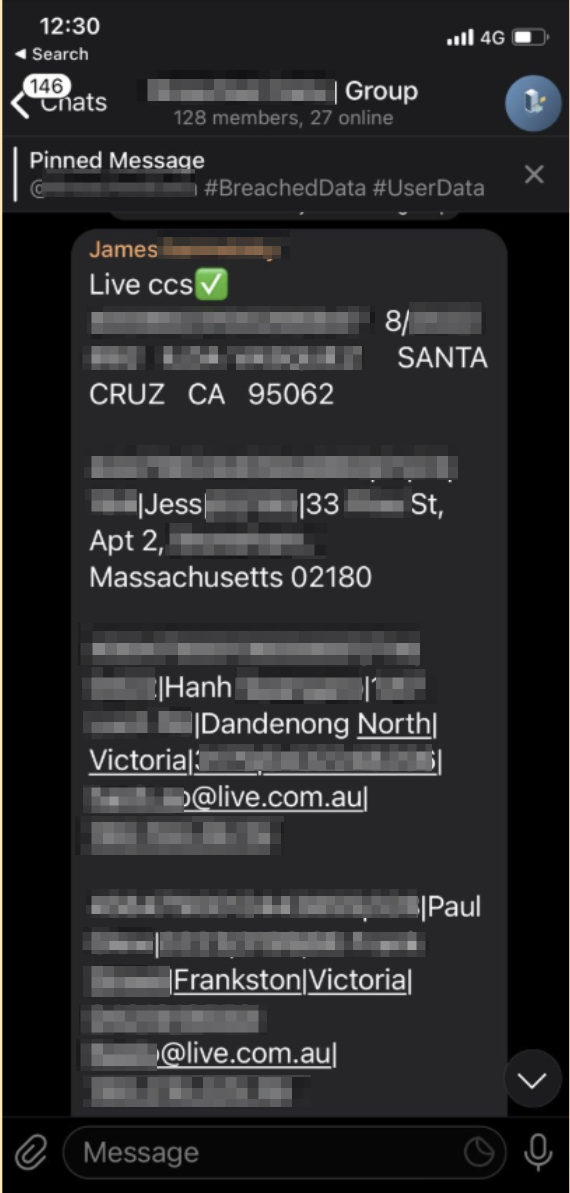

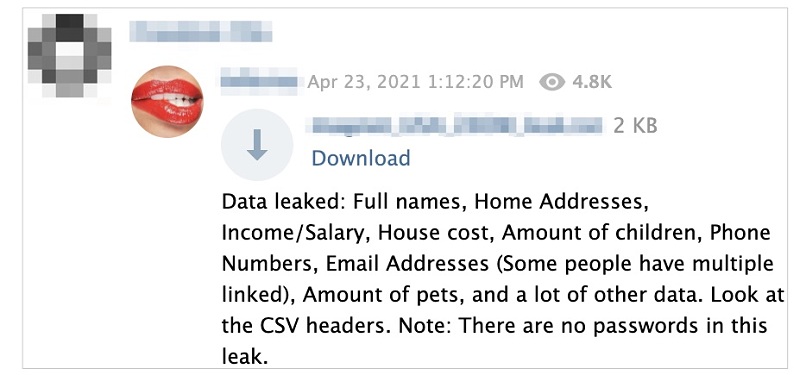

VPN ها می توانند به شما در مخفی کردن کمک کنند. این اطلاعات از وب سایت ها به طوری که شما همیشه محافظت می شود. ExpressVPN را توصیه می کنیم – شماره 1 VPN از بیش از 350 ارائه دهنده ای که آزمایش کرده ایم. این دارای ویژگی های رمزگذاری و حریم خصوصی درجه نظامی است که امنیت دیجیتال شما را تضمین می کند ، به علاوه – در حال حاضر 49٪ تخفیف ارائه می دهد. تلگرام ، برنامه پیام و گفتگوی نیمه رمزگذاری شده که به عنوان رقیبی برای واتساپ دیده می شود ، همیشه به عنوان یک بندر امن و ابزاری ضروری برای گروه های نفرت افراطی ، نظریه پردازان توطئه ، پورنوگرافی کودکان و غیره ، مورد توجه منفی بسیاری قرار گرفته است. اکنون ، به نظر می رسد مجرمان اینترنتی نیز به تلگرام سرازیر می شوند تا نشت گسترده داده ها را در معرض میلیون ها نفر در معرض سطح بی سابقه ای از کلاهبرداری ، هک و حمله آنلاین قرار دهد. vpn امنیت سایبری mentor تیم تحقیقاتی به چندین گروه و کانال تلگرامی متمرکز بر جرایم اینترنتی پیوست تا اطلاعات بیشتری در مورد چگونگی و دلیل محبوبیت این برنامه در میان هکرها و بازیگران تهدید کسب کند. ما را کشف کردیم که شبکه گسترده ای را منتشر می کند که نشت داده ها را از بین می برد. 1000000 نفر و به طور آشكار در مورد چگونگي بهره برداري از آنها در شركتهاي مختلف جنايي بحث مي كنند. هكرها نشت داده ها را در تلگرام به دو صورت به اشتراک می گذارند راههای متفاوت. اول ، کانال های تلگرامی وجود دارد ، جایی که هکرها با توضیحات مختصر درباره آنچه مردم می توانند در داخل پیدا کنند ، اطلاعات را ارسال می کنند. این کانالها با حداقل مکالمه در آنها منفعل تر هستند. بعضی از کانال ها 10،000 هزار دنبال کننده دارند. داده های تخلیه شده در یک کانال هک به اشتراک گذاشته شده است. روش دیگری که هکرها استفاده می کنند گروه های هک اختصاصی است که صدها عضو به طور فعال در مورد جنبه های مختلف جرایم اینترنتی بحث می کنند [ گپ در یک گروه هک تلگرام. نمونه هایی از داده ها به طور مستقیم در یک گروه به اشتراک گذاشته می شوند. به طور کلی ، به نظر می رسد بیشترین نشت و هک داده ها فقط پس از فروش در وب تاریک در تلگرام به اشتراک گذاشته شد – یا هکر موفق به یافتن خریدار نشد و تصمیم گرفت اطلاعات را به صورت عمومی به اشتراک بگذارد و ادامه دهد. برخی از اطلاعات نشت ماه ها بود ، اما بسیاری از آنها به همین ترتیب بود هکرها از تلگرام به عنوان بخشی از حملات سایبری و طرح های باج خواهی نیز استفاده کرده اند. پس از آنکه هکرها یک پایگاه داده از شرکت اسرائیلی شیربیت دزدیدند ، آنها یک گروه تلگرامی ایجاد کردند و شروع به اشتراک گذاری اطلاعات حساس به عنوان نوعی اخاذی علیه این شرکت کردند. به طور سنتی ، هکرها به شبکه تاریک اعتماد می کردند یا سایر انجمن های ناشناس برای به اشتراک گذاشتن ، بحث و فروش اطلاعات مربوط به نشت داده ها و هک های موفق. با این حال ، تلگرام مزایای بی شماری را ارائه می دهد. تنها چیزی که برای پیوستن به آن نیاز دارید یک شماره تلفن همراه است که گویا از سایر کاربران پنهان است ، اما برای تأیید تلگرام و پیامک قابل مشاهده است. از لحاظ تئوری ، اجرای قانون می تواند شماره تلفن یک کاربر تلگرام را درخواست کند ، یا هکرها می توانند آن را وارد کنند و آن را سرقت کنند. ایجاد کانال ها و گروه های تلگرامی همچنین موجب می شود مجرمان از ثبت نام در یک میزبان وب یا سرویس دامنه ، محافظت از آنها در برابر حملاتی مانند DDoS ، و نیاز به محافظت از عملیات آنها در برابر اسکنرهای آنلاین و ابزارهای امنیتی را کاهش می دهد. تلگرام همچنین مانع ورود بسیار کمتری برای افراد توزیع کننده داده و افراد امیدوار دریافت آن دسترسی تلگرام به مراتب بیشتر از وب تاریک است که برای دستیابی و پیمایش به دانش فنی خاصی نیاز دارد و اقدامات ایمنی و حریم خصوصی قوی تری را نیز در پی دارد. هکرها می توانند به مخاطبان گسترده تری دسترسی پیدا کنند و اطلاعات را خیلی سریعتر به اشتراک بگذارند روی برنامه نصب شده روی دستگاه یا رایانه. در طول تحقیقات ما ، اعضای این گروه ها شاهد بارگیری پرونده های zip از محل تخلیه داده ها و سپس پرسیدن چگونگی باز کردن آنها یا اینکه به چه ابزارهایی برای استفاده از آنها نیاز دارند. این نشان می دهد که حتی افرادی که سواد رایانه ای بسیار کمی دارند (و احتمالاً در وب تاریک نیستند) به اطلاعات فوق العاده حساس متعلق به میلیون ها نفر دسترسی پیدا می کنند. به احتمال زیاد ، آنها همچنین این داده ها را به هیچ وجه امن ذخیره نمی کنند. ، مجموعه دیگری از مسائل و نگرانی ها را ایجاد می کند. تلگرام همچنین به هکرهای مخرب و مجرمان سایبری دامنه قابل توجهی برای خودکار کردن فعالیت هایشان ارائه می دهد. ربات های تلگرام به توسعه دهندگان این امکان را می دهند تا برنامه های شخص ثالث را در سیستم عامل اجرا کنند. معمولاً شرکت ها از این فناوری برای تبلیغات و کمپین های بازاریابی استفاده می کنند. هکرها می توانند از ربات ها برای اجرای عملیات خود استفاده کنند در حالی که در سایه هستند و نفوذ خود را به راحتی در چت ها و گروه ها گسترش می دهند. سرانجام ، تلگرام در مقابله با میزان غیرقانونی و غیرقانونی بسیار کند عمل کرده است فعالیت خطرناکی در برنامه اتفاق می افتد. هکرها می دانند که به احتمال زیاد می توانند ناشناس و مصون از نظارت یا پاسخگویی اساسی باشند. تلگرام اقدامات محدودی برای خاموش کردن این گروه ها انجام داده است ، اما برخی از آنها ماه ها قبل از هرگونه فعالیتی فعالیت می کنند اقدام صورت گرفته است. در آن زمان ، آنها می توانند به طور آشکار داده های خصوصی میلیون ها نفر را به اشتراک بگذارند. برخی از سرپرستان گروه نیز یک گروه "پشتیبان" ایجاد می کنند که آماده پذیرش اعضای جدید است و در بالای گروه قرار می گیرد. به این ترتیب ، اعضا می دانند که اگر گروه اصلی خاموش شود ، به گروه "پشتیبان" بپیوندند. بنابراین ، آنها می توانند پشتیبان گیری را ادامه دهند و گویی هیچ اتفاقی نیفتاده است. در مقابل ، تلگرام اشتیاق بسیار بیشتری نسبت به تعطیلی گروه های مشکل دار در مناطق دیگر مانند دزدی دریایی نشان داده است. این شرکت به طور مداوم هر گروه یا کانال مشترک مطالب دارای حق چاپ توسط کاربران را تعطیل می کند. بنابراین ، به نظر می رسد که وقتی به دلیل فعالیت در برنامه ، نسبت به اقدامات قانونی احساس مسئولیت می کنند ، دارندگان تلگرام خوشحال می شوند که وارد شوند – علی رغم محبوبیت روزافزون به عنوان یک برنامه ارتباطی متمرکز بر حریم خصوصی ، بیشتر ادعاهای تلگرام برای رعایت استانداردهای بالا برای حفظ حریم خصوصی گمراه کننده هستند. تلگرام فوق العاده پنهانی است و با شفافیت صفر کار می کند. دو برادر روسی این شرکت را تأسیس کردند ، قبل از اینکه در دبی مستقر شوند ، سالها در شهرهای مختلف رفت و آمد کردند. این شرکت رسماً محل استقرار اعضای تیم یا دفاتر خود را فاش نمی کند. رمزگذاری آنها توسط «بنیانگذاران» «خانگی» است و مورد انتقاد گسترده کارشناسان قرار گرفته است. این شرکت ادعا می کند منبع باز است که در بهترین حالت اغراق است. مهمترین قسمت سیستم آن – سرورها – همچنان یک جعبه سیاه بسته است. و سرانجام ، تلگرام اطلاعاتی را که از کاربران جمع می کند ، نحوه استفاده و یا آنها را با چه کسانی به اشتراک می گذارد ، فاش نمی کند. "گزارش شفافیت" وعده داده شده آنها با وجود درخواست های متعدد داده ها از دولت های مختلف ، تا امروز خالی است. اینها تنها برخی از پرچم های قرمز اطراف این شرکت است. اگر شرکت هرگز تصمیم بگیرد از دسترسی خود به داده ها ، هویت و فعالیت آنها سوit استفاده کند ، می تواند نامشخص بودن شبه در تلگرام نتیجه معکوس بدهد موارد زیر نمونه ای از بزرگترین و نگران کننده ترین داده های تخلیه شده است که تیم ما در شش ماه گذشته به عنوان اعضای گروه های تلگرامی مشاهده کرده است. سلب مسئولیت: ما این نقض داده ها را کشف نکردیم. آنها در حال حاضر بصورت آنلاین در Telegram و به طور بالقوه در سیستم عامل های دیگر به اشتراک گذاشته می شوند. هر کسی که فکر می کند ممکن است تحت تأثیر قرار بگیرد باید درمورد تهدیدات احتمالی ، مانند تصاحب حساب ، کلاهبرداری فیشینگ ، سرقت هویت ، حمله ویروسی و کلاهبرداری ، کاملاً مراقب و هوشیار باشد. اگر نگران این نقض اطلاعات هستید ، ورود به سیستم خود را تغییر دهید اعتبار نامه برای هر حساب آنلاین ، یاد بگیرید که چگونه ایمیل های فیشینگ را ردیابی کنید و برخی اقدامات را برای بهبود حریم خصوصی آنلاین خود انجام دهید. از: در 24 فوریه 2021 در تلگرام ظاهر شد حجم: 800 مگابایت وب سایت: http://playbooksports.com/cepts19659002] داده از 100000 هزار نفر از شهروندان ایالات متحده ، از جمله اطلاعات مربوط به فعالیت قمار آنلاین و خریدهای انجام شده در فروشگاه وب سایت . داده های در معرض شامل: از: ظاهر شد در تلگرام در تاریخ 10 آوریل 2021 وب سایت : 4shared.com 4Shared یک وب سایت اشتراک فایل است که در آن کاربران می توانند برای بارگیری فایل های رسانه ای به یکدیگر پیوند ارسال کنند. یک هکر توانست لیستی از 3.5 میلیون پرونده بارگذاری شده در 4Shared را بدست آورد. اینها شامل فیلم های دزدی دریایی ، موسیقی ، کتاب ، همراه با وسایل شخصی مانند عکس و فیلم بود. همچنین پیوندهایی به پروفایل های کاربر 4Shared وجود داشت. نمایه ها فقط شامل نام کاربری بودند ، اما هنوز هم می توان از آنها برای یافتن اطلاعات اضافی استفاده کرد. چند روز پس از اشتراک گذاری در تلگرام ، URL ها غیرفعال شدند و دیگر امکان دسترسی به محتوا وجود نداشت. تیم ما حتی کشف کرد "کیت های فیشینگ" بین افرادی که موسسات مالی را به دلیل کلاهبرداری در میان پرونده های موجود در داده های تخلیه شده به اشتراک می گذارند ، به اشتراک گذاشته شده است. این بسته های غیرقانونی فیشینگ نام شخص را در پشت کلاهبرداری و چگونگی برنامه ریزی برای هدف قرار دادن م institutionsسسات در یک طرح جنایی قرار داده است. از: در اصل در سال 2019 فاش شد ؛ در سال 2021 مجدداً در تلگرام ظاهر شد در سال 2019 ، فینیاس فیشر ، متخلف ، تخلیه داده های "Sherword" را منتشر کرد که حاوی لیست مشتری یک بانک خارج از ساحل مستقر در جزایر کیمن و جزیره من (همراه با سایر مقاصد) است. [19659002] نقض داده ها اخیراً بار دیگر در تلگرام به اشتراک گذاشته شد. این نمونه ای از نقض داده های قدیمی است که برای دسترسی به مخاطبان بسیار گسترده تر از زمانی که در ابتدا در تلگرام به اشتراک گذاشته شده است. از: در اصل در دسامبر سال 2020 فاش شده است. در آوریل 2021 در اندازه: 35 GB وب سایت: click.org Click یك نرم افزار بازاریابی است كه در اواخر دسامبر سال 2020 نقض شده است. این نقض از آن زمان در یک گروه تلگرامی رخ داده است. داده تخلیه شامل 35 گیگابایت داده بود ، از جمله تخلیه SQL با 2.7 میلیون گزارش معاملات انجام شده توسط کاربران click.org. اطلاعات درج شده شامل: [19659047] نامهای کامل