به رهبری نوام روتم و ران لوکار ، تیم تحقیقاتی vpnMentor یک نقض داده را کشف کرد که تصاویر فوق العاده حساس را از برنامه های بی شماری برای آشنایی با برنامه ها و برنامه های ارتباط برقرار کرد.

مانند 'Cougars' ، تاریخ ملاقات های عجیب و غریب ، شرط بندی ، و رابطه جنسی گروهی. حداقل یک برنامه به افراد مبتلا به STI ، مانند تبخال اختصاص داده شده است.

بر اساس تحقیقات ما ، برنامه ها یک توسعه دهنده مشترک دارند. در نتیجه ، رسانه های کاربر از هر برنامه در یک حساب وب سرویس های آمازون (AWS) ذخیره شده اند.

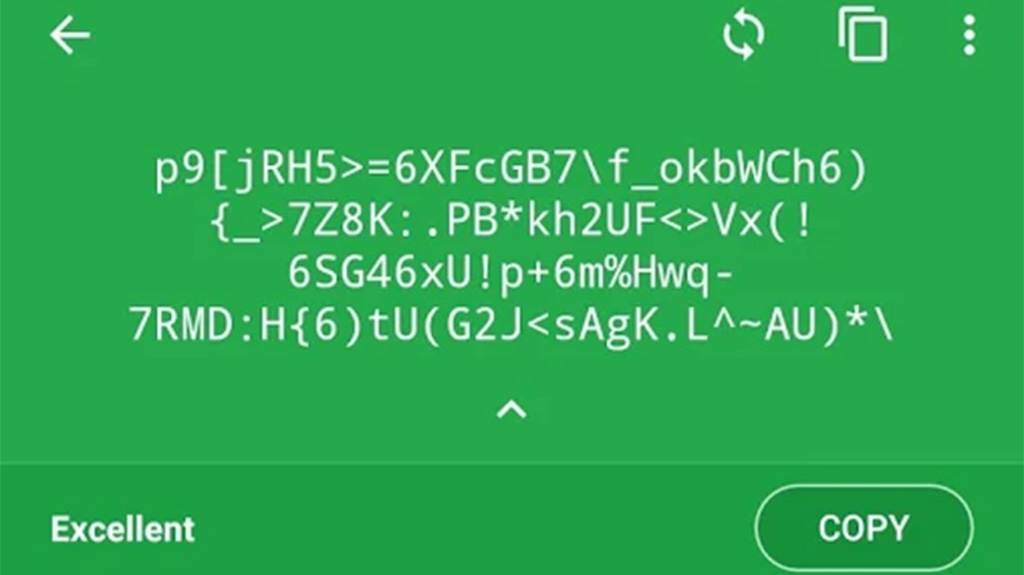

گذشته از میلیونها کاربر برنامه را در معرض خطر قرار دهد ، این نقض را نیز در معرض نمایش قرار داد. کل زیرساخت های AWS برنامه های مختلف از طریق اعتبار و رمزعبورهای سرپرست نا امن.

خلاصه اطلاعات نقض اطلاعات

| برنامه ها | 3somes ، Cougary ، Gay Daddy Bear ، Xpal ، BBW Dating ، Casualx، SugarD، Herpes Dating |

| دفتر مرکزی / موقعیت مکانی | چین و ایالات متحده آمریکا |

| صنعت | برنامه های دوستیابی |

| اندازه کل داده ها در گیگابایت | 845 GB |

| تعداد کل پرونده ها | 20،439،462 |

| No. دامنه افراد در معرض | تخمین زده می شود 100000s |

| دامنه جغرافیایی | ایالات متحده و کشورهای دیگر |

| انواع داده های در معرض | عکس ، شامل. بسیاری از ماهیت های گرافیکی ، جنسی. عکسهای چت خصوصی و معاملات مالی. ضبط صدا؛ داده های PII محدود |

| تأثیر احتمالی | کلاهبرداری ، جعل ، جعل ، اخاذی ، حمله ویروسی ، و هک کردن |

| قالب ذخیره سازی داده | سطل AWS S3 |

نمای کلی برنامه های تحت تأثیر

حساب AWS اشتباه تنظیم شده اطلاعات موجود متعلق به مجموعه گسترده ای از برنامه های دوستیابی طاقچه و طعنه است.

اینها شامل می شوند:

بر اساس تحقیقات ما ، به نظر می رسد برنامه ها یک توسعه دهنده مشترک ، را به دلایل زیر به اشتراک می گذارند. :

- Gaydaddybear.com در یک حساب کاربری AWS همانند Ghuntapp.com

- نامگذاری شده است ، طراحی وب ، آرم های مختلف در وب سایت های برنامه های مختلف

- برخی از برنامه ها عنوان "Cheng Du New Tech Zone" را به عنوان یک توسعه دهنده میزبان در فروشگاه برنامه Google

شباهت های طراحی برای بسیاری از برنامه ها در وب سایت های آنها مشهود است:

Timeline of Discovery and Reaction Owner

گاهی اوقات ، میزان نقض داده ها و مالک داده ها واضح است ، و مسئله به سرعت حل شد اما این اوقات نادر است. بیشتر اوقات ، ما به روزهای تحقیق نیاز داریم تا بدانیم چه چیزی در معرض خطر است یا چه کسی اطلاعات را فاش می کند.

درک یک نقض و تأثیر احتمالی آن ، دقت و زمان زیادی را به خود می گیرد. ما برای انتشار گزارش های دقیق و قابل اعتماد تلاش می کنیم ، و اطمینان می دهیم که هر کسی که آنها را می خواند ، جدی بودن خود را می فهمد.

برخی از طرف های تحت تأثیر حقایق را انکار می کنند ، تحقیقات ما را نادیده می گیرند ، یا تأثیر آن را کم نمی کنند. بنابراین ، ما باید کاملاً دقیق باشیم و اطمینان حاصل کنیم که همه چیزهایی که می یابیم صحیح و دقیق است.

در این مورد ، پرونده های هر برنامه در یک سطل مخلوط AWS S3 مخفی ، به صورت مشترک ، به اشتراک گذاشته شد. حساب AWS. سطل های S3 پس از برنامه ی دوستیابی که از آن سرچشمه می گرفت نامگذاری شدند. ما در ابتدا فقط به یک – 3 نفر رسیدیم تا یافته های خود را ارائه دهیم.

3somes به سرعت پاسخ داد ، و درخواست جزئیات بیشتر در مورد نقض. ما با ارائه نشانی اینترنتی سطل تنظیم شده آنها پاسخ دادیم و ذکر کردیم که سایر سطل های متعلق به شرکت های خواهر مشهور آنها نیز باز هستند (بدون اینکه بگوییم کدام یک).

اگرچه ما هیچ ارتباط دیگری دریافت نکردیم ، در همان روز ، همه سطل های متعلق به هر برنامه دیگر نیز تأیید شده اند و فرضیه ما درباره توسعه دهنده مشترک را تأیید می کنند.

- تاریخ کشف: 24 مه 24

- تاریخ 3 روز با ما تماس گرفت: 26 مه 20 [19659031] تاریخ پاسخ: بیست و هفتم ماه مه 2020

- تاریخ عمل: بیست و هفتم ماه مه 2020

نمونه ورود اطلاعات

سطل های S3 ترکیبی موجود در تعداد بسیار زیادی از داده ها ، با بیش از 20 میلیون پرونده در کل 845 گیگابایت.

پرونده ها بسیار حساس بودند ، از حساب کاربری بارگذاری شدند ، و با افشای جزئیات پروفایل های کاربر و مکالمات خصوصی در برنامه ها.

پرونده های رسانه ای ، مانند :

- تصاویر و عکس ها

- پیام های صوتی و ضبط های صوتی

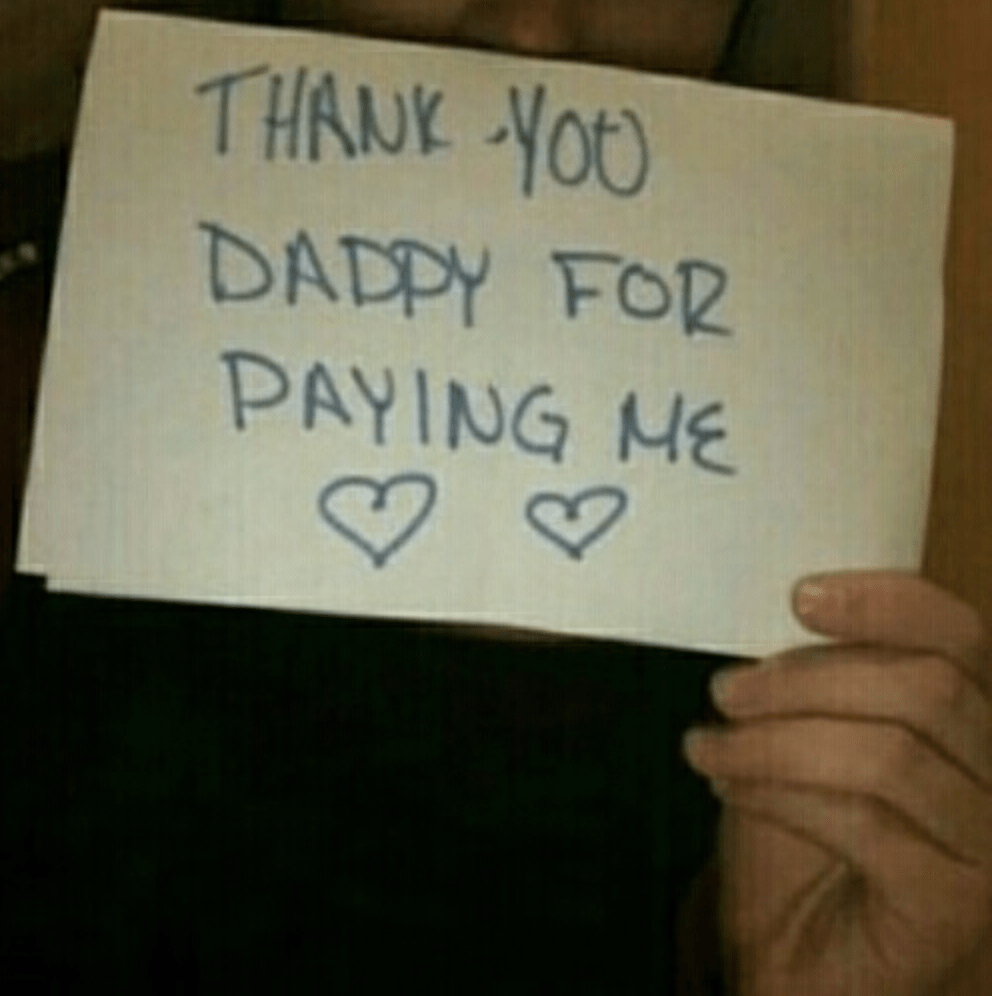

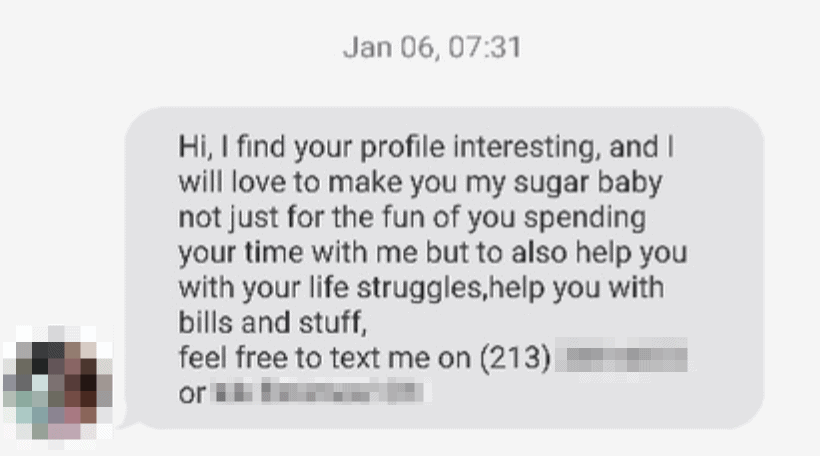

در میان تصاویر و عکس های کاربران ، سطل های S3 همچنین حاوی تصاویری بود که نشان می داد مقدار زیادی از اطلاعات حساس. این موارد عبارتند از:

- گپ های خصوصی بین کاربران

- شواهدی از معاملات مالی بین کاربران

- پیامهای تشکر شده به پدران قند

در حالی که سطل های S3 حاوی اطلاعات شخصی شناسایی نشده (PII) نبود ، بسیاری از پرونده های رسانه ای ، به طور مستقیم و غیرمستقیم ، اشکال مختلفی را در معرض نمایش قرار می دهند:

- عکس هایی با چهره قابل مشاهده

- نام کاربران

- اطلاعات شخصی

- داده های مالی

به دلایل اخلاقی ، ما هرگز مشاهده و بارگیری هر پرونده ذخیره شده در یک پایگاه داده نقض شده یا سطل AWS. در نتیجه ، محاسبه تعداد افراد در این نقض داده دشوار است ، اما ما تخمین می زنیم که حداقل 100000s بود – اگر نه میلیون ها نفر.

تصاویر زیر از سطل های S3 متعلق به برنامه های مختلف گرفته شده است. در حساب AWS آنها برای حفظ حریم شخصی کاربران ویرایش شده اند.

![عکس پروفایل Xpal [19659071] عکس پروفایل Xpal](http://superdvd.ir/wp-content/uploads/2020/06/1592270706_695_برنامه-های-دوستیابی-niche-100000-هزار-کاربر-را-در.png)

تأثیر نقض داده

اگرچه داده های برنامه های مربوط به دوستیابی و پشتیبانی از آن همیشه حساس و خصوصی هستند ، کاربران برنامه های در معرض این نقض داده ها به ویژه در برابر اشکال مختلف حمله ، زورگویی و موارد دیگر آسیب پذیر هستند.

در حالی که ارتباطات توسط افراد در رابطه با "پدر با شکر" ، رابطه جنسی گروهی ، وصل کردن ، و برنامه های ملاقات شرعی کاملاً قانونی و اجماع شده است ، [هکرهایجنایییامخرب می توانند از آنها در برابر کاربران سوء استفاده کنند تا اثر مخرب داشته باشند.

با استفاده از تصاویر از برنامه های مختلف ، هکرها می توانند پروفایل های جعلی را برای برنامه های دامداری ، برای جعل و سوء استفاده از کاربران ناخواسته ایجاد کنند.

هرگونه داده PII در معرض خطر خطرات بسیار بیشتری را برای کاربران ایجاد می کند. با توجه به ماهیت بسیاری از این برنامه ها – در برخی موارد شامل معاملات مالی ، شرط بندی و STI – با حضور شما در برنامه ، می توانست استرس بی نظیری را در زندگی شخصی شما ایجاد کند.

با آگاهی از این ، هکرها می توانند از تصاویر حاوی PII برای یافتن کاربران در رسانه های اجتماعی و تهدید به "افشای" فعالیت های خود در ملاء عام ، برای دوستان و خانواده استفاده کنید. متأسفانه ، این نوع باج گیری و اخاذی می تواند بسیار سودآور باشد.

با وجود تعداد زیادی کاربر از هر برنامه ای که در نقض داده ها قرار دارد ، مجرمان فقط باید تعداد کمی از مردم را متقاعد کنند تا هزینه آنها را بپردازد. [18659004] با انجام این کار ، آنها می توانند روابط بسیاری از افراد و زندگی شخصی و شخصی را از بین ببرند.

مشاوره از متخصصان

برنامه نویسان برنامه های دوستیابی می توانند به راحتی اگر برخی اقدامات امنیتی اساسی را برای محافظت از داده های در معرض اقدام کرده بودند ، از این نشت اجتناب می کردند. اینها شامل می شوند ، اما به این موارد محدود نمی شوند:

- تأمین سرورهای آن.

- اجرای قوانین دسترسی مناسب.

- هرگز سیستمی را که نیاز به تأیید اعتبار نداشته باشد ، باز نگذارید.

هر شرکتی می تواند نسخه دیگری را تکرار کند.

برای یک راهنمای عمیق تر درباره نحوه محافظت از مشاغل خود ، راهنمای ما برای تأمین وب سایت و پایگاه داده آنلاین خود را از هکرها بررسی کنید.

تهیه یک سطل باز S3

ذکر این نکته حائز اهمیت است که سطلهای باز ، که در دسترس عموم است عیب AWS نیست. آنها معمولاً نتیجه خطا توسط صاحب سطل هستند. آمازون دستورالعمل های مفصلی را در اختیار کاربران AWS قرار می دهد تا به آنها کمک کند تا سطل های S3 را ایمن سازند و آنها را به صورت خصوصی حفظ کنند.

در مورد برنامه های دوستیابی ، سریعترین راه برای رفع این خطا این است:

- سطل را خصوصی کنید و تأیید اعتبار کنید.

- بهترین روش های دسترسی و تأیید اعتبار AWS را دنبال کنید.

- برای محافظت بیشتر در دسترسی به سطل S3 خود ، به سطوح بیشتری از محافظت در سطل S3 خود اضافه کنید.

برای کاربران برنامه های کاربردی

اگر استفاده می کنید. هر یک از برنامه ها نشان داده شده و نگران این هستند که چگونه ممکن است این نقض شما را تحت تأثیر قرار دهد ، مستقیماً با توسعه دهندگان تماس بگیرید تا بدانید چه اقداماتی را برای محافظت از داده های شما انجام می دهد.

برای کسب اطلاعات در مورد آسیب پذیری داده ها به طور کلی ، ما را بخوانید. راهنمای کامل برای حفظ حریم خصوصی آنلاین.

این به شما نشان می دهد که بسیاری از مجرمان سایبری کاربران اینترنت را هدف قرار می دهند ، و مراحلی را که می توانید برای ایمن ماندن استفاده کنید ، نشان می دهد.

چگونه و چرا ما نقض آن را کشف کردیم

کشف این نژاد دسترسی به حساب AWS برنامه های دوستانه به عنوان بخشی از یک پروژه عظیم نقشه برداری وب. محققان ما از اسکن بندر برای بررسی بلوک های خاص IP استفاده می کنند و سیستم های مختلفی را برای ضعف یا آسیب پذیری آزمایش می کنند. آنها هر ضعف را برای هر گونه اطلاعاتی كه فاش می شود ، بررسی می كنند.

تیم ما قادر به دستیابی به این سطل است زیرا كاملاً نا امن و رمز نشده است.

هر وقت نقص داده ها را پیدا كردیم ، ما از روشهای كارشناسی استفاده می كنیم تا صاحب بانک اطلاعات را تأیید کنید.

به عنوان هکرهای اخلاقی ، ما هنگام کشف نقص در امنیت آنلاین آنها ، ما موظف هستیم به یک شرکت اطلاع دهیم. ما به توسعه دهندگان دسترسی پیدا کردیم ، نه تنها آنها را در مورد آسیب پذیری آگاه سازیم بلکه راه هایی را ارائه می دهیم که بتوانند سیستم خود را ایمن سازند.

این اخلاق همچنین به این معنی است که ما مسئولیت مسئولیت را برعهده مردم داریم. ] کاربران برنامه ها باید از نقض داده ای آگاهی داشته باشند که اطلاعات زیادی را در معرض خطر قرار دهد.

هدف از این پروژه نقشه برداری وب کمک به کمک به اینترنت برای همه کاربران امن تر است.

ما هرگز اطلاعاتی را که در طول تحقیقات امنیتی ما با آنها روبرو می شویم ، ذخیره یا ذخیره نکنید

درباره ما و گزارش های قبلی

vpnMentor بزرگترین وب سایت بررسی VPN در جهان است. آزمایشگاه تحقیق ما یک سرویس تبلیغاتی خوب است که می کوشد در حالی که به سازمان های مربوط به محافظت از داده های کاربران خود آموزش می دهد ، به جامعه آنلاین کمک کند تا از خود در برابر تهدیدات سایبری دفاع کند.

تیم تحقیقاتی امنیت اخلاقی ما برخی از تأثیرگذارترین نشت داده ها را کشف و فاش کرده است. سالهای اخیر.

این شامل نشت عظیمی از داده ها است که در معرض کارتهای اعتباری ، شناسنامه های دولتی و تعداد بیشتری از شهروندان آمریکایی قرار دارد. ما همچنین فاش كردیم كه یك بستر یادگیری محبوب آنلاین ، حریم خصوصی و امنیت افراد در سراسر جهان را به خطر می اندازد. همچنین ممکن است بخواهید گزارش نشت VPN ما و گزارش آمار حفظ حریم خصوصی داده ها را بخوانید.

سوءاستفاده گسترده از طریق WebRTC وارد می شود (کوتاه برای ارتباط وب در زمان واقعی ) و مرورگرهایی که از آن پشتیبانی کنید: Google Chrome (و سایر مرورگرهای ساخته شده از Chromium ، با عرض پوزش Brave!) ، Firefox ، Opera ، Vivaldi ، Microsoft Edge و اخیراً Safari. این تهدید به وب سایت ها اجازه می دهد تا آدرس های IP بی نظیر شما را حتی با a VPN – اما برای اکثر مرورگرها راه حل و راه حل وجود دارد. اگر با WebRTC آشنا نیستید ، این فناوری است که ارتباطات در زمان واقعی را از طریق یک مرورگر وب ساده می کند. WebRTC یک پروتکل منبع باز است که از برنامه های مرورگر به مرورگر برای تماس صوتی ، گپ تصویری و اشتراک فایل پشتیبانی می کند. این افزونه با پشتیبانی گسترده ای است که از محبوب ترین مرورگرهای وب دسک تاپ و سیستم عامل های تلفن همراه استفاده می شود ، صرفه جویی در مرورگر اینترنت اکسپلورر و TOR. با سوراخ امنیتی WebRTC ، یک وب سایت می تواند به IP دسترسی پیدا کند. اطلاعات آدرس سرورهای STUN. سرورهای STUN (Session Traversal Utilities for NAT) توسط VPN ها استفاده می شوند تا آدرس IP واقعی و محلی شما را به یک آدرس IP جدید عمومی روبرو کنند و برعکس. برای عملکرد صحیح ، سرور STUN در حین اتصال ، جدولی از IP عمومی VPN شما و IP محلی شما ("واقعی") را در اختیار شما قرار می دهد. متأسفانه ، آدرس IP "واقعی" و VPN شما با JavaScript از این درخواست ها خارج می شود. در همین حال ، روترهای بی سیم در خانه عملکرد مشابهی را در ترجمه آدرس های IP خصوصی به عموم و عقب تکرار می کنند. یک محقق اهل سانفرانسیسکو ، دانیل روسلر ، برای نشان دادن چگونگی عملکرد این آسیب پذیری تظاهرات ارسال کرد. اگرچه نسخه نمایشی Roesler در ابتدا ادعا می کرد آسیب پذیری مرورگر غیرقابل حل است ، راه حل های مختلفی برای کاهش این مشکل وجود دارد. آسان است که بگویید تنظیمات WebRTC مرورگر شما چیست؟ نشت آدرس IP شما. فقط یک تست نشت را روی دسک تاپ یا موبایل اجرا کنید. اگر بازگرداندن آدرس IP عمومی با آدرس IP VPN شما مطابقت ندارد ، شما دارای یک نشت هستید. این در درجه اول یک مشکل مرورگر وب است. بنابراین ، وفاداران مایکروسافت ، اندروید و اپل به همان اندازه در معرض خطر هستند. در حالی که دایناسور اینترنت اکسپلورر برای پشتیبانی از WebRTC خیلی قدیمی است (بنابراین از عیب کامل جلوگیری می شود) تقریباً به همه مرورگرهای وب نیاز به رفع مشکل دارند. Mozilla WebRTC را به طور پیش فرض در مرورگر Firefox خود در دسک تاپ و موبایل فعال می کند. غیرفعال کردن پروتکل یک تکه کیک است. در نوار آدرس ، را در مورد: پیکربندی تایپ کنید و media.peerconnection.enabled را به False تنظیم کنید. اکنون که اپل WebRTC را اضافه کرده است مجموعه ویژگی های تجربی سافاری ، این واسطه IP را نیز نشت می کند. اما این مشکل ساده است. از تنظیمات برگزیده Safari ، به برگه Advanced بروید ، به پایین بروید و به Show menu در نوار منو بروید. پس از نمایش در صفحه نوار منوی بسیار بالا (معمولاً بین "نشانک ها" و "پنجره" ، را انتخاب کنید. را انتخاب کنید. منوی کشویی نمایش WebRTC را نشان می دهد ، که می تواند بازشوی دوم را گسترش دهد. مطمئن شوید که Legacy WebRTC API هیچ علامت تیک در کنار آن را ندارد تا از غیرفعال شده اطمینان حاصل کند. اگر این گزینه غیرقابل دسترسی به نظر می رسد ، به این معنی که شما نمی توانید گزینه را فعال یا غیرفعال کنید ، بنابراین به احتمال زیاد ویژگی های تجربی را در Safari فعال نکرده اید. . این بدان معناست که WebRTC از قبل غیرفعال شده است. در حالی که Chrome برای iOS به طور کامل یکپارچه فناوری (هنوز) نیست ، دستگاه های Android هنوز در معرض خطر هستند. chrome: // flags / # disable-webrtc را در نوار آدرس مرورگر. برای یافتن و غیرفعال کردن به پایین بروید. le عنوان سرچشمه WebRTC STUN . اما گزارش های توییتر در سال 2020 نشان می دهد که این کار دیگر 100٪ مؤثر نیست. ما توصیه می کنیم تا زمان تعیین مشکل مطمئن ، استفاده از این مرورگر را قطع کنید. Google Chrome (و سایر مرورگرهای وب که بر روی چارچوب Chromium ساخته شده اند) با یک چالش متفاوت روبرو هستند. WebRTC آنقدر در پلتفرم Chromium یکپارچه شده است که غیرفعال کردن پروتکل تقریباً غیرممکن است. خوشبختانه ، راه حلی وجود دارد که اگرچه 100٪ مؤثر نیست ، اما بسیار قابل اعتماد: پسوند. WebRTC شبکه محدود کننده مستقیماً توسط Google منتشر شد تا در سال 2015 به کاهش مسئله کمک کند. از آن زمان پسوندهای اضافی از جمله نشت WebRTC نیز جلوگیری می کند. همانطور که قبلاً نیز ذکر شد ، برخی گزارش ها مبنی بر وجود نشت در موارد خاص وجود دارد. به این دلیل است که این برنامه های افزودنی فقط تنظیمات حریم خصوصی و امنیتی پروتکل را تنظیم می کنند ، نمی توانند WebRTC را به طور کلی غیرفعال کنند. بنابراین اگر به دنبال یک راه حل بی عیب و نقص هستید ، فکر کنید Chrome ، Microsoft Edge ، Opera و همه جز مرورگرهای مستقر در Chromium را رها کنید. مرورگر Brave را اجرا کنید؟ خوش به حال شما ما طرفداران بزرگی نیز برای این مرورگر خاص مبتنی بر Chromium هستیم. این سکوی اول حریم خصوصی برای غیرفعال کردن WebRTC یک رویکرد دو قدم دارد. در نوار آدرس ، شجاع را تایپ کنید: // تنظیمات / ، روی نماد ذره بین کلیک کنید. در گوشه بالا سمت راست و وارد WebRTC . در کنار خط مشی مدیریت دستی IPRTC ، روی منوی کشویی کلیک کنید و فقط رابط پیش فرض عمومی را انتخاب کنید. ] سپر را از فهرست منوی خود بیاورید و به دنبال [اثر انگشت] باشید. بر روی کشویی کلیک کنید و مسدود کردن همه اثر انگشت را انتخاب کنید. همچنین ، کسانی که از مرورگرهای آسیب دیده استفاده می کنند می توانند یک روتر خانگی بی سیم راهاندازی کنند تا به VPN خود وصل شوند. خدمات به طور مستقیم. این امر احتمال بروز نقص مبتنی بر نرم افزار (یا در این حالت یک مرورگر مبتنی بر) را از افشای اطلاعاتی در مورد کاربر بر می دارد. در نشسته اخیرا با طه Smily پژوهشگر مستقل امنیت سایبری به صحبت کردن در مورد نقش او و دیگر اعضای نسل جدیدی از اخلاقی است هکرها این بازی که در سایت های امن نگه داشتن. اسم من طاها Smily است; من تحلیلگر مستقل امنیت محقق و رمزنگاری از مراکش . من خود آموخته در چند زبان برنامه نویسی (HTML, پی اچ پی، جاوا اسکریپت، CSS، و پایتون)، رمزنگاری و همچنین شبکه های اساسی پنهان نگاری های پزشکی قانونی. من هم جذب بازیکن پرچم. در کار در پلت فرم باز اشکال فضل که در آن من کشف آسیب پذیری مورد 3.000 در وب سایت های مختلف که در آن گزارش به صاحبان سایت های. نتیجه کار من در تالار مشاهیر بزرگ چند شرکت ها و سازمان ها از جمله مایکروسافت اپل نوکیا Pivotal و Cert اروپا من. من در حال حاضر درگیر در پروژه های امنیتی متعددی از جمله توسعه وب سرور ابزار تست. علاوه بر این، من فقط برای نوشتن کتاب “روش های نرم افزار امنیت وب” که به زودی منتشر خواهد شد به پایان رسید. شکارچیان بخشش آسیب پذیری امنیتی نسل جدید هکرها اخلاقی است که کمک به شرکت های کشف و رفع اشکالات امنیتی خود است. “فضل اشکال” معامله ارائه شده توسط شرکت به هکرها اخلاقی مثل من مقابل اشکالات امنیتی uncovering است. این برنامه ها فضل اشکال این است که برای این اکتشافات در مقیاس متناسب با شدت مشکلات پرداخت. بستر های نرم افزاری باز اشکال فضل توسط گروه محققان مستقل امنیت در ژوئن سال 2014 آغاز شد. این پلت فرم غیر انتفاعی طراحی شده برای اتصال امنیت محققان و صاحبان وب سایت در شیوه ای شفاف و با احترام و متقابلا با ارزش است. هدف ما این است که وب را محل امن تر برای همه. در حال حاضر هیچ منافع مالی یا تجاری در پروژه. علاوه بر این، ما میزبانی وب و هزینه های توسعه هزینه پرداخت از جیب ما و صرف شب ما تایید مطالب ارسالی جدید. در فقط دو test سایت های محبوب و سایتهایی که مه به نظر می رسد به قوی و امن . البته من به ویژه علاقه مند به نگاه کردن به سایت های که نگران امنیت خود و کسانی که نعمت را ارائه می دهیم. از آنجا که من لذت بردن از چالش های جدید, اما بله، همچنین برای سود آن برای تفریح کنم! بله. امنیت و حفاظت از اطلاعات و داده های شخصی تبدیل شده است یک نگرانی بزرگ برای شرکت های این روزها. رایج ترین مسائل مربوط به من است صلیب سایت برنامه نویسی (XSS)، صلیب سایت درخواست جعل. (CSRF) و دامنه فرعی takeovers. هنگامی که اسکریپت های مخرب را در غیر این صورت خوش خيم و قابل اعتماد وب سایت های تزریق کراس سایت اسکریپت (XSS) است. این حملات معمولا در قالب اسکریپت مرورگر صفحه است و می تواند دسترسی به تمام کوکی های جلسه نشانه یا سایر اطلاعات حساس توسط مرورگر حفظ و با آن سایت استفاده می شود. این اسکریپت ها حتی می تواند محتوای صفحه HTML را بازنویسی. صلیب سایت درخواست جعل. (CSRF) حمله که کاربر نهایی به اجرای اقدامات ناخواسته در برنامه تحت وب است که آنها در حال حاضر معتبر می است. در حالی که نه واقعی سرقت از داده ها، حمله CSRF موفق می تواند نیروی کاربر برای انجام تغییر حکومت درخواست مثل انتقال وجوه و آدرس ایمیل خود را تغییر و غیره. CSRF قادر به سازش سراسر وب نرم افزار می توانید اگر قربانی حساب اداری. دامنه فرعی تصاحب نوع آسیب پذیری است که به نظر می رسد که ورود دی ان اس (دامنه فرعی) سازمان را به یک سرویس خارجی اشاره می کند اما این سرویس دیگر در مورد استفاده است. مهاجم می تواند ثبت نام برای خدمات خارجی و ادعای زیر دامنه آسیب دیده. در نتیجه، مهاجم می تواند میزبان کد مخرب (ex. برای سرقت کوکی های HTTP) در سازمان را زیر دامنه و استفاده از آن کاربران مشروع حمله. جدی ترین آسیب پذیری من مواجه می شوند تزریق SQL برای دامپینگ، و از راه دور کد اجرای بانک های اطلاعاتی هستند. گذاشتن تزریق است روش تزریق کد، موجب آن نابکار اظهارات SQL را در قسمت ورود برای اعدام به منظور تخلیه محتویات پایگاه داده را به حمله درج می شود. اجرای کد از راه دور مهاجم توانایی اجرای هر دستور حمله را انتخاب بر روی دستگاه مورد نظر و یا در فرایند مورد نظر است. از آنجا که اجازه می دهد تا مهاجم به طور کامل بیش از فرایند “vulnerable.txt” یکی از قوی ترین اشکالات است. از آنجا حمله بالقوه کنترل کاملی بر روی دستگاه روند را می توانید حال اجرا، اجازه می دهد مخرب برای اجرا بر روی کامپیوتر بدون رضایت مالک. مهم ترین توصیه من بدهید همگام با شکاف های امنیتی و آخرین به روز رسانی در زمینه امنیت اطلاعات است. علاوه بر این، بسیار مهم برای کار با محققان در امنیت سایبری برای شناسایی و رفع هر گونه مسائل امنیتی قبل از محصولات نورد به عموم مردم است. مشکل واقعی با نرم افزار امنیتی حتی عمیق تر از توان خطاب با بهترین شیوه و تخصصی است زبان. طراحی مجدد کامل از نرم افزار معماری از سطح سیستم عامل تا احتمال مورد نیاز برای حل مشکلات سیستمیک با اینترنت چیزها و فراتر از . شرکت قدرتمند است، اما آیا می دانستید آن می توانید تمام مناطق شهر را ظاهرا به طور تصادفی تغییر نام است؟ جک Nicas نوشتن برای دویچه وله، به تشریح چندین نمونه این اتفاق افتاده است. یکی است: برای دهه منطقه جنوب مرکز شهر و در کنار خلیج سان فرانسیسکو اینجا یا تپه Rincon ساحل جنوبی یا جنوب بازار معروف است. این بهار آن ناگهان در نقشه های گوگل به نام چند شنیده بود rebranded بود: شرق قطع. Moniker عجیب و غریب بلافاصله دیجیتالی، از هتل سایتهای دوستیابی دو برنامه دو Uber است که استفاده از اطلاعات نقشه گوگل را گسترش. نام به زودی به دنیای فیزیکی بیش از حد بیش از spilled. لیست املاک و مستغلات، مستاجران آینده نگر به شرق قطع beckoned. و سازمان های خبری به مجاورت آن مدت مراجعه کننده. چیز عجیب: جایی که حتی نقشه های گوگل پیدا کردم به نام “شرق قطع” روشن نیست اما در حال حاضر خارج وجود دارد. نقشه تغییر واقعیت. این پدیده جدید البته نیست: mapmakers ناخواسته ایجاد کرده شهرها در گذشته به عنوان بخشی از طرح کپی رایت. سبز جان توضیح می دهد که چگونه در این ویدئو، و آن را دیوانه جذاب. آن را چک کنید:

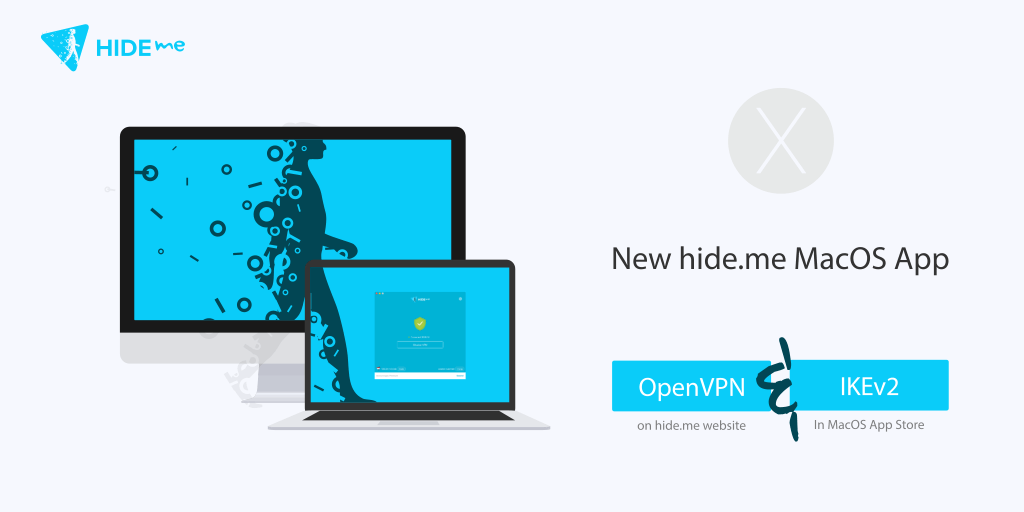

ویژگی های جدید، گزینه های بیشتر و کاملا جدید و چشم نواز رابط کاربر همه است فقط با یک کلیک دور در دو نسخه مختلف از macOS hide.me VPN حدود نیست آن هم اکنون عادلانه است که hide.me می گویند گرفتن بهتر و بهتر تجربه در ارائه بی همتا به کاربران آن? کاربران مکینتاش است دو گزینه را انتخاب کنید; آنها می توانید آخرین اطلاعیه برنامه VPN از وب سایت hide.me است که پشتیبانی از OpenVPN است و کشتن سوئیچ با حفاظت نشت آی پی دانلود یا آنها می توانید نسخه های دیگر از Appstore است که پشتیبانی از IKEv2 و با بهره گیری از macOS دانلود VPN ساخته شده است. انتخاب با شما است! به غیر از توزیع بیش از سیستم عامل های مختلف، برنامه های دو ویژگی های کاملا متفاوت است. بیایید نگاهی به لیست ویژگی های ارائه شده توسط دو نسخه داشته باشد. اطلاعیه شبکه اختصاصی مجازی نرم افزار از طریق وب سایت “hide.me VPN هایی” نامیده می شود. ویژگی های اضافی ارائه می دهد به شرح زیر است: macOS برنامه VPN بیش از Appstore است به نام فایروال “hide.me VPN (IKEv2)”. ویژگی های آن ارائه می دهد به شرح زیر است: به غیر از همه جدید ویژگی های, شما هنوز هم همان امضا ویژگی های همه خوبی hide.me VPN تلویزیون شما می توانید لذت ببرید! hide.me هایی را در نسخه 10.12 و بالاتر از نسخه های کار می کند! دانلود آخرین اطلاعیه های VPN نرم افزار هم اکنون! در حال حاضر شما می دانید چیست جدید، پس سر را به وب سایت ما یا Appstore مک و دانلود یا ارتقاء نرم افزار VPN macOS امروز. اگر شما قادر به دسترسی به مک Appstore یا دچار دانلود برنامه محله دوستانه شما دربارهی ما تیم پشتیبانی 24/7 به پاسخ تمام سوالات خود را مربوط به VPN در دسترس است. هنگامی که شما تا به حال زمان برای شکستن در app اطلاعیه جدید خود، اجازه دهید ما چه فکر می کنید. ما می خواهم برای شنیدن پیشنهادات و انتقادات ارزشمند شما درباره ما آخرین نسخه نرم افزار شبکه اختصاصی مجازی سیستم عامل مک! سوالات خود را در نظرات، شما نگرانی های ستایش زیر ترک. همچنین در صورت حتما به دنبال hide.me VPN در فیس بوک و توییتر برای راهنمایی و ترفندها در حریم خصوصی و امنیت و تمام اطراف awesomeness hide.me VPN به شما ارمغان. پاسخ: ممکن است خزنده در حالی که تعاریف فنی برای کامپیوتر ویروس و کرم و تروجان اشتراک کمی، آن را به طور کلی پذیرفته شده است که نوع اول از ویروس های کامپیوتری”” رخ داده در سال 1971 در ARPANET علمی/نظامی که شبکه قبل اینترنت مدرن. خزنده برنامه تجربی خود تکرار است که آلوده دسامبر کامپیوترها در شبکه است. نوشته شده توسط باب توماس در فن آوری های BBN خزنده خود را در سراسر ARPANET با بهره برداری از آسیب پذیری در کامپیوتر DEC PDP-10 در حال اجرا سیستم عامل TENEX تبلیغ. کرم مخرب نیست و پخش بر لون دسترسی به ماشین و تکرار خود، “من خزنده, اگر شما می توانید گرفتن من!” روی صفحه ترمینال. اولین ویروس حذف برنامه، لقب درو ادامه پیدا, ferret کردن عفونت های خزنده و مرتب کردن طراحی شده. سال پس از آن, توماس handiwork به عنوان یکی از تنها نمونه هایی از ویروس های کامپیوتری و یا هر چیزی شبیه حتی از راه دور ایستاده است. اگر چه با معیارهای مدرن خزنده کرم غیر مخرب در زمان بود، آن بود اولین نمونه ای از یک قطعه از نرم افزار خود، تبلیغ، اقدام در این حال ساده یک مد, مستقل. هنگامی که توماس به آن اجازه دهید شل، آن خاموش و در حال اجرا. اگر یک قطعه از نرم افزار مانند خزنده دو ظاهر ما درک قابل توجهی پیچیده تر از آنچه به منزله کرم, ویروس, قطعه ای از نرم افزارهای مخرب و خود قطعات امروز، بالقوه دام انداختن دو خزنده طبقه بندی شده می شود متفاوت. هیچ کدام کمتر چیزی از راه دور مثل آن ده سال زمانی که رقابت بعدی بهترین برای عنوان ظاهر در وحشی در فرم “الک Cloner” تقدم — ویروس دوم که گسترش کپی خود را در فلاپی دیسک قرار داده در ماشین های آلوده جای ، مانند خزنده تبلیغ بر روی یک شبکه. تصویر نیت دسامبر من می خواهم به حذف یک برنامه با استفاده از من * همیشه در * اتصال VPN. برای تست، من با استفاده از فایرفاکس و دلفین، یک را از طریق VPN وصل, یکی دیگر باید VPN دور زدن. از اندیشه 7/8 در فعال می * همیشه در * ترافیک غیر VPN VPN و بلوک در تنظیمات اندیشه من اتصال openvpn نیاز توسط ارائه * openvpn نیاز برای آندروید *. کار می کند، هنگامی که اتصال VPN است برنامه های من نمی تواند هر نقطه اتصال. * Openvpn نیاز برای آندروید ** همچنین اجازه می دهد تا به انتخاب نرم افزار است که باید از استفاده از VPN در تنظیمات مشخصات با حذف * مجاز برنامه *. زمانی که من یک مرورگر را بررسی کنید و بازدید از “نمایش آی پی”-سایت، آن را نشان می دهد آی پی واقعی اتصال من با استفاده از در حالی که مرورگر دیگر را نشان می دهد آدرس آی پی من خانه به دلیل شبکه اختصاصی مجازی. بنابراین، هر دو ویژگی های به طور مستقل کار اما وقتی که من سعی می کنم هر دو را فعال کنید, برنامه حذف شده هر اتصال می تواند ایجاد. حدس من است، از آنجا که * همیشه در / بلوک * ویژگی از اندیشه، آن را فقط تمام برنامه های مسدود و * openvpn نیاز برای آندروید * چیزی در مورد آن انجام نمی از آن ترافیک را دریافت نمی کند در تمام? و یا هم در بعضی از تنظیمات قادر به انجام رساندن هدف من از دست رفته ما برای انتخاب خراب است برای مدل های گوشی های هوشمند این روزها از بالا پایان به مقرون به صرفه، هر کدام با لیست در حال رشد از ویژگی های. بیشتر مردم در حال خرید گوشی بیش از هر زمان، اما پیدا کردن فرمول برنده در بازار شلوغ امروز سخت تر از آن را برای تلفن های موبایل است. ما می دانید که محبوب ترین تلفن های تمام دوران است. مقدار زیادی از شگفتی در فهرست شامل تعداد نسبتا بزرگ از ویژگی های گوشی وجود دارد. اما آنچه در مورد گوشی های هوشمند که نسخه فروخته ترین واحد بیش از دهه گذشته است؟ بالا 5 محبوب ترین گوشی های تمام دوران اینجا. هر دو سامسونگ S3 کهکشان و اپل آیفون نسل پنجم با سنجش زمان در حدود 70 میلیون گزارش فروش بیش از طول عمر خود. متاسفانه آمار فروش به نزدیکترین میلیون, ساخت این امکان را که هر کدام از این دو مدل پیش فروش چند هزار و یا پیامدهای اند ممکن است گرد. اندازه کافی جالب توجه، هر دو از این گوشی در تکانه دستیابی به موفقیت بسیار محبوب پیشینیان-سامسونگ کهکشان S2 و سیری اپل آی فون 4s بسته بندی ساخته شده. هر دو نیز در سال 2012، در مرحله رشد سریع بازار گوشی های هوشمند منتشر شد بود. سامسونگ 2012 گل سرسبد تلاش موقعیت این شرکت به عنوان یک رهبر در بازار گوشی های هوشمند حالت جامد در میآید و شرکت شروع به شکستن دور از اوایل بازیکن دیگر در اکوسیستم اندیشه را دیدم. برای اپل, آیفون 5 رتبه دهی نشده است نیشگون گرفتن و کشیدن دیگری در فرمول واضح محبوب با صفحه نمایش 4 اینچی کمی بزرگتر بودن عامل فروش اصلی از سلف خود است. 78 میلیون آی فون 7 تنها به عنوان یک کل بسیار برای سری آی فون در دسترس هستند و به علاوه به طور جداگانه یا مدل. بنابراین در حالی که داشتن دو گوشی را در اینجا ممکن است نامتعادل به نظر می رسد در واقع بخشی از همان آزادی آنها و ما احساس می کنید که این بازی منصفانه به تعداد آنها با هم است. حتی اگر آنها اولین صنعت نیست پس سری آی فون 7 در جایگاه چهارم را در لیست ما با توجه به انتخاب از اولین های جدید برای گوشی های اپل ساعت دیگر. امتیاز آی پی از مقاومت در برابر آب باتری بزرگتر و بزرگتر گزینه های ذخیره سازی تمام دلایل خوبی برای ارتقاء در نهایت از آی فون پیری بود. 2013 در سامسونگ کهکشان S4 باقی می ماند این شرکت هدف ضرب و شتم، با وجود گوشی به وضوح بسیار پیچیده و بالا پایان است که نام تجاری از قرار داده. باز هم، سامسونگ موفق به سرمایه گذاری در موفقیت S3 کهکشان دو خود را به بالای بازار لطف هر دو محصول جامد مانند S3 و فشار عمده بازاریابی شتاب. S4 کهکشان در بخشی به آن به طور فزاینده ای عالی سخت افزاری و مجموعه ای از ویژگی های قدرتمند و همچنین توانایی های چشمگیر نرم افزار ایستاد. تا آنجا که قابلیت Touchwiz توسط برخی از پشت در روز derided بود، ویژگی های مانند چشم ردیابی و مشاهده هوا شناور لمس عناوین شوره و علاقه. علاوه بر این، آنها ثابت سامسونگ قادر به انجام بیشتر با اندیشه از رقبای خود و آن تمايز کمک به سال هویت منحصر به فرد برای برند سامسونگ کهکشان است. یکی که به وضوح تا rivaling آی فون اپل به پایان رسیده است. شاید شگفت آور ترین مطلب در فهرست جایگاه دوم در نه کمتر گوشی بودجه ارائه از نوکیا 5230 است. آن قطعا هرگز پیش بینی بود به عنوان گوشی های هوشمند در مفهوم مدرن آن حتی اتصال WiFi را پشتیبانی نمی کند هنوز تقریبا هر گوشی های هوشمند از بهتر به فروش می رسد. نوکیا 5230 در ۲۰۰۹ منتشر شد سیستم عامل سیمبین این شرکت، ویندوز موبایل یا سیستم عامل محبوب آندروید است که این شرکت به یاد ماندنی تر گوشی های هوشمند خطوط بسته بندی. وجود دارد مقدار زیادی برای گفتن در مورد سخت افزار این گوشی نیست. صفحه نمایش 3.2 اینچ، دوربین 2 مگاپیکسلی عقب و کوچک 70 مگابایت حافظه داخلی قابل استفاده به نوشتن صفحه اصلی درباره بودند. با این حال، کمک عدم امکانات را با قیمت پایین، ساخت این بسیار جذاب “گوشی در بازار بودجه. اگر S4 کهکشان سامسونگ نوار بالا به ضرب و شتم است و سپس سری 6 آی فون اپل را معادل است. به عنوان فردی موفق ترین گوشی های هوشمند راه اندازی شد تقریبا سه برابر نزدیکترین آیفون نسخه بعدی داشتن حمل می شود، به علاوه 6 و 6 هرگز صدر شود ممکن است. پذیرش از آی فون و برخی 8 X نمیرسد به این رکورد در خطر قرار دادن. آی فون 6 پلاس می تواند احتمالا با بسیاری از راه اندازی این موفقیت به این اعتبار بود اولین بار که اپل گوشی با صفحه نمایش بزرگ و فاکتور فرم “phablet” منتشر شد. این گوشی صفحه قطعا نبود استانداردهای اندیشه شهر بزرگ آن فقط 5.5 اینچ اما طرفداران اپل گوشی هدیه و کاربران قدرت بهانه بزرگ برای بدست آوردن و ارتقا گوشی های خود را. سری آی فون 7 جدید ترین مطلب در لیست گوشی های هوشمند ما است، اما حتی محبوب ترین است. یک روند قطعی اینجا است که گوشی های قدیمی تر که شد بهترین فروشندگان است. اما چگونه این مورد زمانی که گوشی های مدرن بسیار بهتر و بازار بسیار بزرگتر است؟ این احتمالا boils پایین به دو چیز. اول، افزایش رقابت در بازار در سال های اخیر است که فروش میان طیف وسیع تری از تولید کنندگان و خطوط تولید تقسیم شده است. ظهور Huawei, آن, و دیگران که شکاف میان سامسونگ و اپل، مثلا بستن هستند. مرحله دوم است که نسخه های محبوب ترین در ظهور طلایی بازار گوشی های هوشمند مورد آمد. 2012-2015 دوران رشد قابل توجهی در اندازه بازار قبل از رشد بسیار محدود و فلات امروز دیدم. چند هفته پیش در گوشی من کامل ایجاد شده با ترکیب بهترین مشخصات و ویژگی های از شدند flagships کنونی را در یک دستگاه. در آن شما در پست به اشتراک گذاشته و خواسته شما به من بگویید چه کامل گوشی های هوشمند خود مانند از طریق بررسی کوتاه نگاه کنید. حدود 2.000 خوانندگان قدرت اندیشه شرکت، معم spiraling چیزهایی مانند صفحه نمایش استاندارد عملکرد و دوربین های آنها می خواهم برای دیدن در تلفن رویاهای خود. نتایج اینجا. اکثریت شرکت کنندگان می خواهند گوشی کامل خود را به نمایش در کهکشان S9 پلاس در بر داشت. به عنوان طراوات آن 6.2 اینچ Super AMOLED صفحه QHD + رزولوشن، نسبت 18.5:9 و لبه های کلاسیک است. نمایش V30 — که انتخاب من بود — در ثانیه با 20.2 درصد می آید. همچنین با استفاده از فناوری OLED و ارائه می دهد QHD + وضوح، اما 6 اینچ که کمی کوچکتر است، است نسبت کمی متفاوت از 18:9، و لبه های کلاسیک ندارد. مقاله مرتبط با کمال تعجب، 2 پیکسل صفحه نمایش انتخاب سوم با 6.5 درصد بود. این اقدامات تنها 5 اینچ که آن را دور از ایده آل برای بازی بازی و مصرف محتوای. با این حال، این گوشی اندازه جمع و جور، آسان برای استفاده با یک دست و لغزش را در ساخت می دهد. صفحه نمایش ال جی ThinQ G7 در چهارم با 5.7 درصد بود. چون پنل ال سی دی و شکاف است که بسیاری از مردم مانند است ممکن است دلیلی برای نتیجه بد است. مثل انتخاب چهار ذکر شده و نه با یک صفحه نمایش در دستگاه های مختلف یافت می خواهم حدود 5 درصد از شرکت کنندگان بود. خواندن بعدی: به همین دلیل است که Kirin NPU 970 سریعتر از 845 گل میمون است Huawei P20 طرفدار نقطه سوم اما تنها 3.9 درصد آرا در زمان. همچنین 6 GB RAM مانند کهکشان S9 به همراه است اما توسط خود شرکت تراشه Kirin 970, که همچنین به عنوان ارائه Qualcomm شناخته نمی شده. دقیقا از 1.4 درصد شرکت کنندگان سه گزینه داده می شود و تصمیم به رفتن با گوشی های مختلف را دوست نداشت. XL پیکسل 2 شایع ترین یکی از پاسخ های دریافت شده، که قدیمی تر گل میمون 835 تراشه و 4 GB RAM صفحه بود. که آخرین و بزرگترین اما هنوز بیش از خوب به اندازه کافی حتی برای اکثر کاربران قدرت است. برنده در رده این Huawei P20 حرفه ای، که ویژگی های دوربین های سه گانه در پشت راه اندازی است. این انتخاب من به عنوان خوب، عمدتا به دلیل دوربین می توانید ضبط تصاویر واقعا بزرگ در شرایط کم نور. 2 پیکسل انتخاب دوم با 29.9 درصد آرای براشون این ویژگی دوربین تک بود. با این حال، بیشتر دوربین های همیشه برای کیفیت تصویر بهتر ترجمه نیست. 2 پیکسل دوربین هست یکی از بهترین آنهایی که در خارج وجود دارد و می تواند حتی ضبط bokeh تک لنز تصاویر با نرم افزار حیله گری. کهکشان S9 به علاوه دوربین تنها حدود 20 درصد از رای دریافت. راه اندازی دوربین های دو کهکشان S9 به همراه در سوم با 19.9 درصد رای می آید. این ارائه می دهد دو دیافراگم که سامسونگ ادعا می کند باید نور کم عکاسی را بهبود بخشد اما ما خود سیمز گری آن نام بين الملل بعد از تست کردن آن. دوربین های دوگانه LG ThinQ G7 زمان نقطه شماره چهار با تنها بیش از پنج درصد آرای, که بسیار محبوب را ندارد. به گمانم دسته کوچک موسیقی جاز استاندارد در سطح زاویه جالب برای کاربران که ال جی احتمالا فکر می کند نیست. تقریبا حدود 1 درصد از شرکت کنندگان هر یک از چهار گزینه داده و وارد در پاسخ های سفارشی با HTC U12 به علاوه دوربین در آینده به عنوان یکی از محبوب ترین دوست نداشت. تقریبا نیمی از شرکت کنندگان در نظرسنجی ما نمی خواهیم به پوست در خود گوشی کامل; آنها نه می خواهم با سهام اندیشه. این باعث می شود شما تعجب می کنم اگر اکثر مردم آنها را دوست ندارند چرا شرکت های پول زیادی به پوسته های اندیشه سرمایه گذاری. سپس دوباره، به عنوان علاقه مندان، اقتدار اندیشه خوانندگان، مانند نویسندگان مقام اندیشه نه لزوما نماینده بازار انبوه برای آنها جذاب می است. خواندن بعدی: OxygenOS–5 ویژگی های شما نیاز به در مورد OxygenOS می آید در ثانیه با 28 درصد آرای. این انتخاب من به عنوان خوب، به عنوان آن را ارائه می دهد تجربه سهام مانند اما می افزاید: چند ویژگی های مفید در بالا است. آن است که توسط سامسونگ تجربه با حدود 18 درصد و سنس با 2.7 درصد دنبال. دقیقا 2.6 درصد از شرکت کنندگان ترجیح می دهند پوست از یک تولید کننده متفاوت با دو MIUI محبوب ترین Huawei در EMUI و Xiaomi است. وقتی که می آید برای طراحی، اکثر شرکت کنندگان نظرسنجی (51.4 درصد) می خواهید گوشی کامل خود را به شبیه به کهکشان S9 پلاس. این ویژگی ناهنجاری های نازک فلزی و شیشه های حداقلی در بازگشت. انتخاب من Huawei اشتراک 10 تخصصی, است که می آید در ثانیه با 18.6 درصد آرای. همچنین ناهنجاری های نازک فلزی و شیشه عقب ورزشی، اما همراه با زرق و برق دار راه راه بازتابنده در پشت است که به طور افقی اجرا می شود در سراسر دوربین و گوشی های هوشمند بیشتر شخصیت می دهد. خیلی بزرگ گوگل پیکسل 2 سوم نقطه با آن بدنه فلزی و شیشه ای ال جی ThinQ G7 است که قاب فلزی پشت شیشه ای و بی نظیر در جلو ورزشی پس گرفت. حدود شش درصد از مردم می خواهم چگونه هر یک از این دستگاه نگاه و تایپ در پاسخ خود را با 6 OnePlus شدن اکثر اشاره. بررسی آخرین سوال “چه ویژگی های را شما اضافه کنید به گوشی های هوشمند مناسب خود?” تنها کسی است که بیش از یک پاسخ اجازه داده شد به نام — است که چرا نتایج بسیار نزدیک به یکدیگر هستند. IP68 امتیاز برای محافظت در برابر آب و گرد و غبار محبوب ترین ویژگی (20.2 درصد)، پس از جک هدفون با 18.8 درصد است. دو جلوی بلندگو، که سخت برای پیدا کردن در بسیاری از گوشی های هوشمند این روزها آمد در شماره سه (18 درصد). مقاله های مرتبط “/>

آدرس های IPRTC Security Hole Leaks Security Real

WebRTC یک فناوری گسترده است که آدرس های IP را نشت می دهد ، حتی آنهایی که توسط VPN محافظت می شوند.

WebRTC چیست؟

آدرس های IP چگونه در حال نشت هستند؟

چگونه می دانم من در حال بیرون آمدن هستم؟

چه کسی تحت تأثیر قرار می گیرد و چگونه می توان سوراخ امنیتی WebRTC را برطرف کرد؟

Firefox

Safari

Mobile: Chrome

دسک تاپ: Chrome (Edge و اکثر مرورگرهای Chromium)

بیش از 20 مرورگر وب روی Chromium از جمله Microsoft Edge ، Opera ، Amazon Silk ، کار می کنند. Comodo Dragon ، Torch و Vivaldi.

Brave

WebRTC Handling

طه Smily و جدید نسل های اخلاقی هکرها با استفاده از مهارت های خود را اینترنت امن

لطفا به من بگویید کمی درباره خودتان و چگونه شما را در امر پژوهش امنیت سایبری کردم.

برخی از پروژه های امنیتی اخیر شما چیست؟

شما همچنین “امنیتی آسیب پذیری فضل شکارچی” است-چه می کند که به معنی?

بستر های نرم افزاری openbugbounty.org چیست و چگونه کار می کند?

چگونه سایت های که به test برای نقص های امنیتی را تصمیم شما?

شما آن را برای تفریح و یا سود انجام دهید؟

زمانی که شما گزارش آسیب پذیری شما اکثر شرکت ها سپاسگزار پیدا کنم؟

آسیب پذیری های رایج ترین برخورد می کنید؟

چه هستند برخی از جدی ترین آسیب پذیری شما را دیده اند

از تجربه خود را به عنوان پژوهشگر امنیت سایبر چه توصیه شما به توسعه دهندگان نرم افزار امروز می افتد؟

که در آن شما را مشاهده کنید نرم افزار امنیتی در آینده عنوان

نقشه های گوگل Google تغییر نام محله کل

اطلاعیه hide.me نرم افزار: آخرین نسخه، ویژگی های بیشتر و جدید رابط کاربر و آن را کاملا راد!

چگونه دو نسخه متفاوت از یکدیگر هستند؟

مخفی. من VPN هایی

مخفی. من VPN (IKEv2) هایی

چگونه دوست دارید آن

اولین ویروس های کامپیوتری چگونه بود؟

“همیشه در” و “برنامه های مجاز” ویژگی نه همکاری با یکدیگر در openvpn نیاز برای آندروید

5 بهترین فروش گوشی های تمام دوران

70 میلیون کهکشان S3/آی فون 5

و آی فون 7 قبل از هر کسی هر چیزی، می گوید مثل سامسونگ کهکشان S, لبه, نشر نمی علاوه

S4 80 میلیون کهکشان

S4 80 میلیون کهکشان

150 میلیون نوکیا 5230

220 میلیون-6 آی فون و آی فون 6 علاوه

چرا هیچ گوشی های اخیر?

آرا هستند در: کامل گوشی های هوشمند خود است…

نمایش محل 1

عملکرد

دوربین

1st محل پوست اندیشه

طراحی محل 1

ویژگی های اضافی