تلگرام ، برنامه پیام و گفتگوی نیمه رمزگذاری شده که به عنوان رقیبی برای واتساپ دیده می شود ، همیشه به عنوان یک بندر امن و ابزاری ضروری برای گروه های نفرت افراطی ، نظریه پردازان توطئه ، پورنوگرافی کودکان و غیره ، مورد توجه منفی بسیاری قرار گرفته است.

اکنون ، به نظر می رسد مجرمان اینترنتی نیز به تلگرام سرازیر می شوند تا نشت گسترده داده ها را در معرض میلیون ها نفر در معرض سطح بی سابقه ای از کلاهبرداری ، هک و حمله آنلاین قرار دهد.

vpn امنیت سایبری mentor تیم تحقیقاتی به چندین گروه و کانال تلگرامی متمرکز بر جرایم اینترنتی پیوست تا اطلاعات بیشتری در مورد چگونگی و دلیل محبوبیت این برنامه در میان هکرها و بازیگران تهدید کسب کند.

ما را کشف کردیم که شبکه گسترده ای را منتشر می کند که نشت داده ها را از بین می برد. 1000000 نفر و به طور آشكار در مورد چگونگي بهره برداري از آنها در شركتهاي مختلف جنايي بحث مي كنند.

هكرها چگونه از تلگرام استفاده مي كنند؟

هكرها نشت داده ها را در تلگرام به دو صورت به اشتراک می گذارند راههای متفاوت.

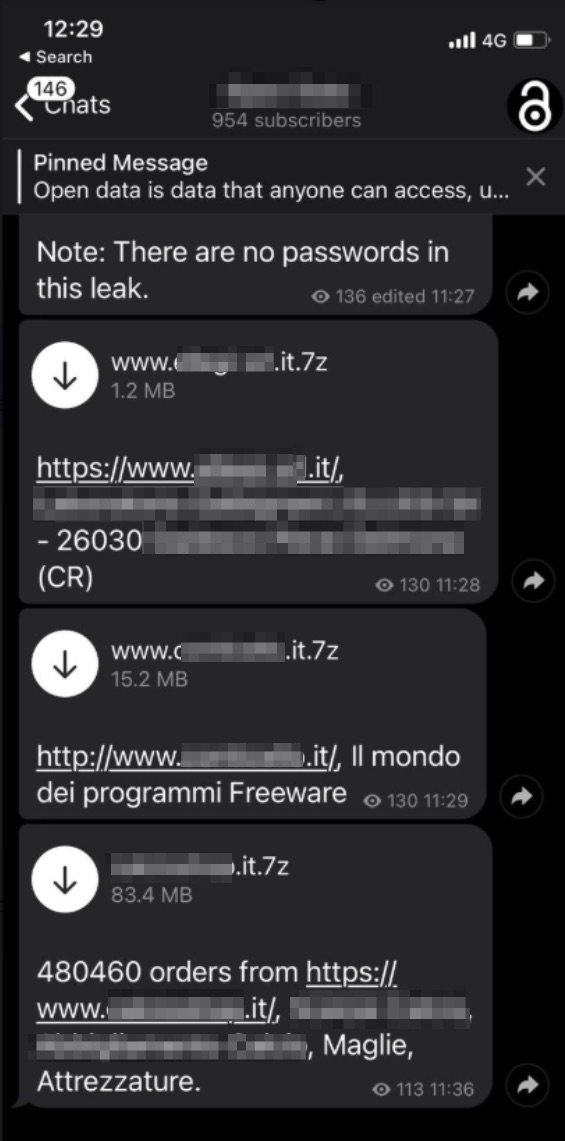

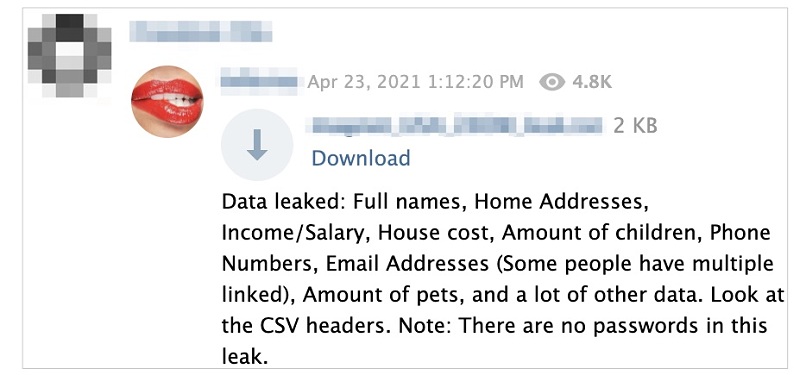

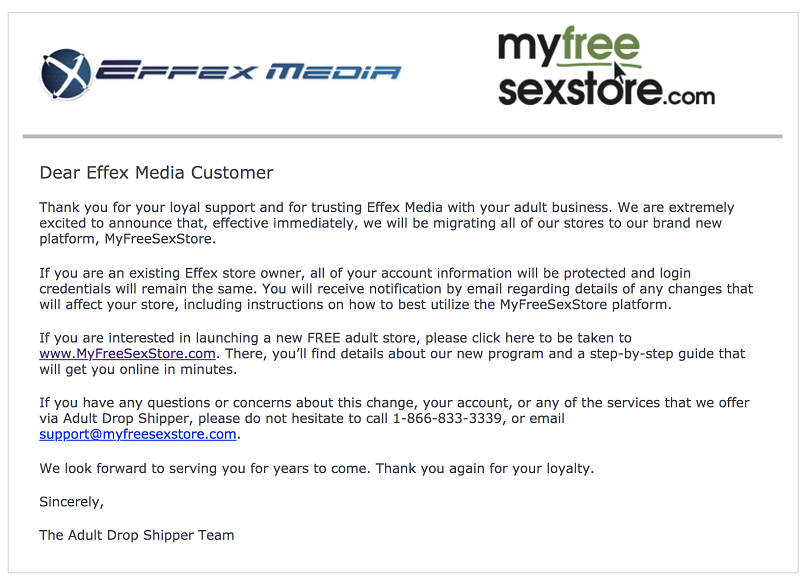

اول ، کانال های تلگرامی وجود دارد ، جایی که هکرها با توضیحات مختصر درباره آنچه مردم می توانند در داخل پیدا کنند ، اطلاعات را ارسال می کنند. این کانالها با حداقل مکالمه در آنها منفعل تر هستند. بعضی از کانال ها 10،000 هزار دنبال کننده دارند.

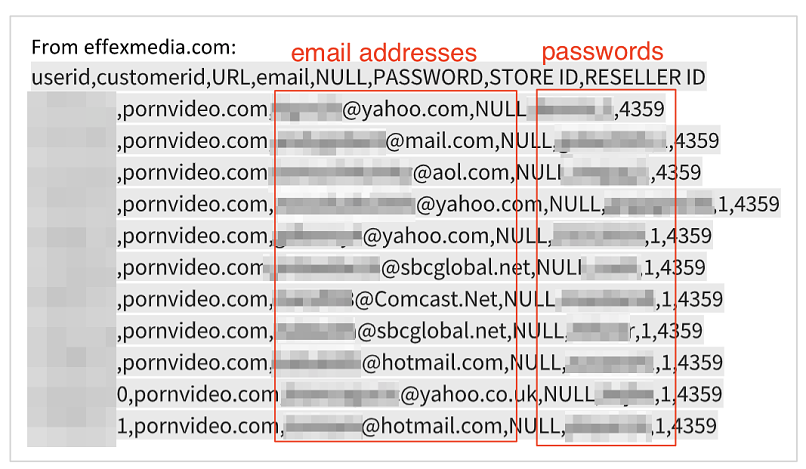

داده های تخلیه شده در یک کانال هک به اشتراک گذاشته شده است.

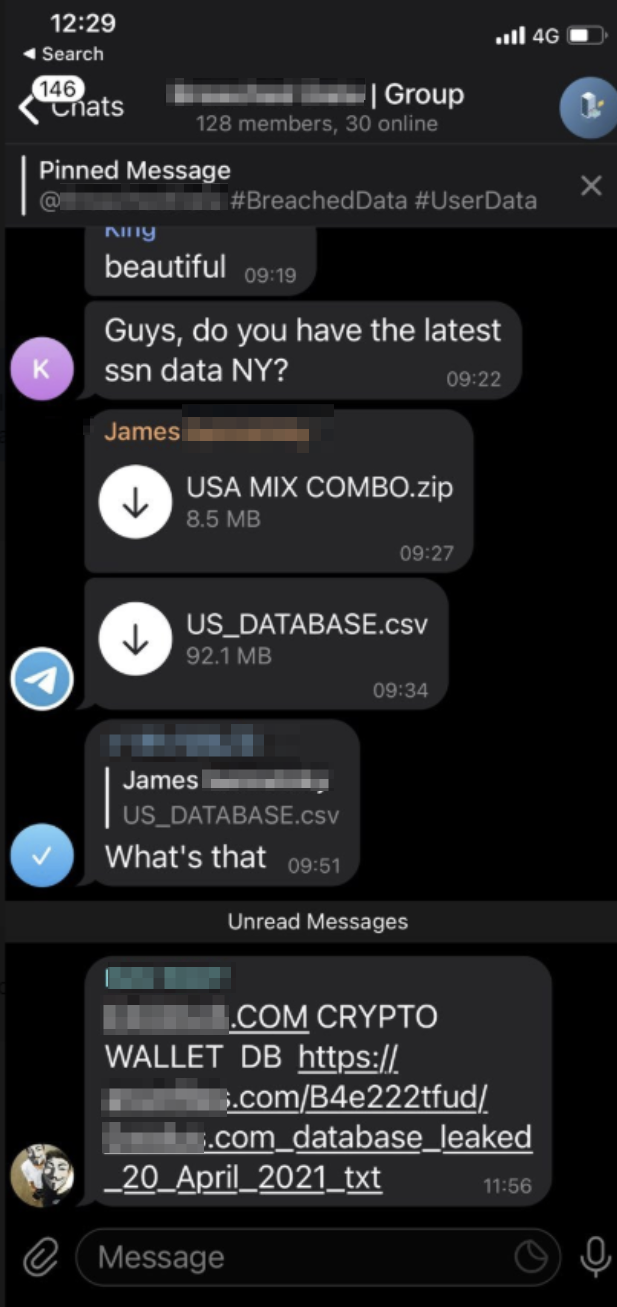

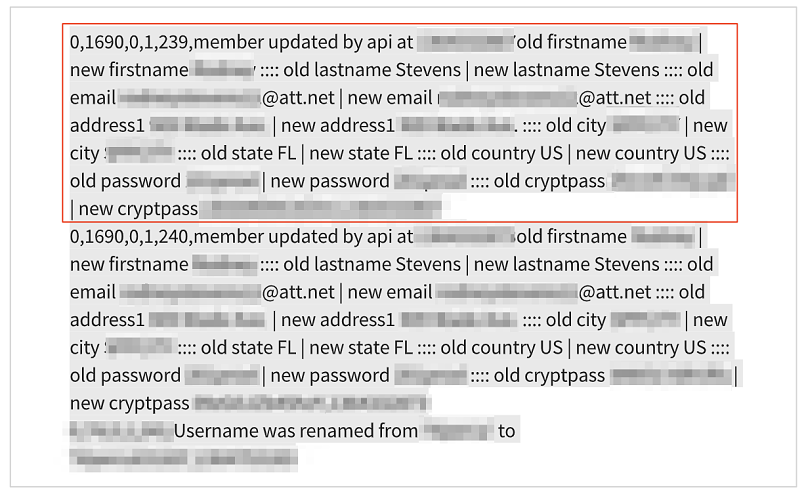

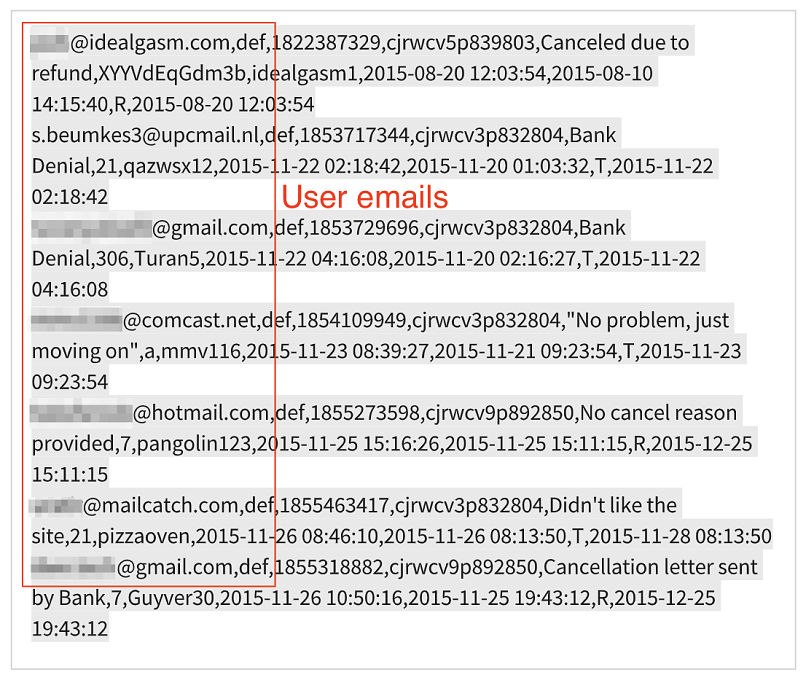

روش دیگری که هکرها استفاده می کنند گروه های هک اختصاصی است که صدها عضو به طور فعال در مورد جنبه های مختلف جرایم اینترنتی بحث می کنند [

و نحوه بهره برداری از داده های به اشتراک گذاشته شده.

![]()

گپ در یک گروه هک تلگرام.

![]()

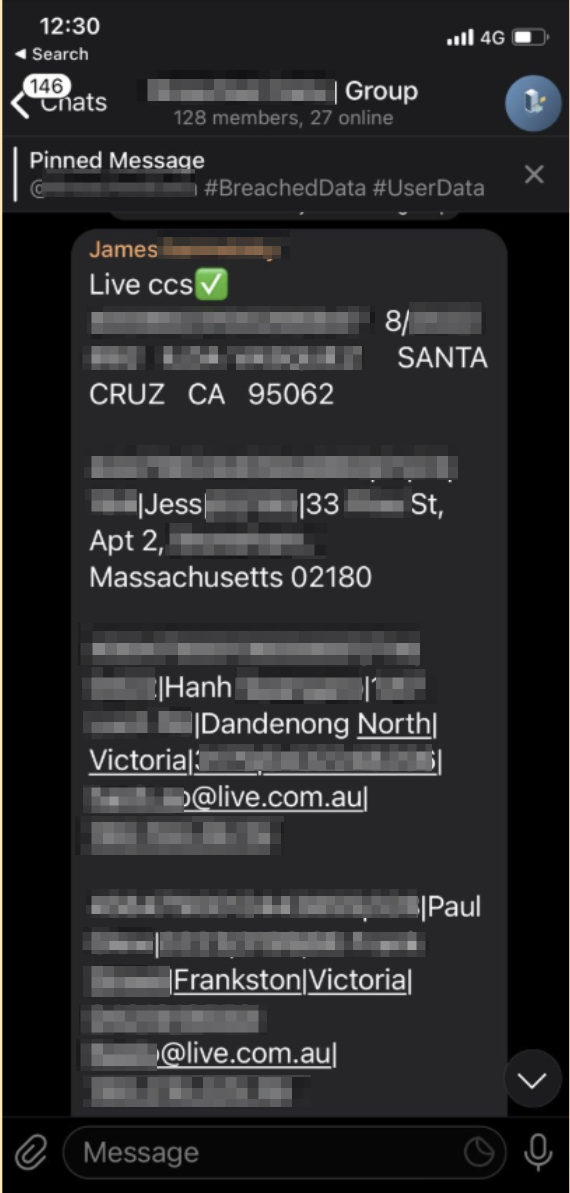

نمونه هایی از داده ها به طور مستقیم در یک گروه به اشتراک گذاشته می شوند.

به طور کلی ، به نظر می رسد بیشترین نشت و هک داده ها فقط پس از فروش در وب تاریک در تلگرام به اشتراک گذاشته شد – یا هکر موفق به یافتن خریدار نشد و تصمیم گرفت اطلاعات را به صورت عمومی به اشتراک بگذارد و ادامه دهد.

برخی از اطلاعات نشت ماه ها بود ، اما بسیاری از آنها به همین ترتیب بود

هکرها از تلگرام به عنوان بخشی از حملات سایبری و طرح های باج خواهی نیز استفاده کرده اند. پس از آنکه هکرها یک پایگاه داده از شرکت اسرائیلی شیربیت دزدیدند ، آنها یک گروه تلگرامی ایجاد کردند و شروع به اشتراک گذاری اطلاعات حساس به عنوان نوعی اخاذی علیه این شرکت کردند.

چرا نشت در تلگرام ارسال می شود؟

به طور سنتی ، هکرها به شبکه تاریک اعتماد می کردند یا سایر انجمن های ناشناس برای به اشتراک گذاشتن ، بحث و فروش اطلاعات مربوط به نشت داده ها و هک های موفق.

با این حال ، تلگرام مزایای بی شماری را ارائه می دهد. تنها چیزی که برای پیوستن به آن نیاز دارید یک شماره تلفن همراه است که گویا از سایر کاربران پنهان است ، اما برای تأیید تلگرام و پیامک قابل مشاهده است. از لحاظ تئوری ، اجرای قانون می تواند شماره تلفن یک کاربر تلگرام را درخواست کند ، یا هکرها می توانند آن را وارد کنند و آن را سرقت کنند.

ایجاد کانال ها و گروه های تلگرامی همچنین موجب می شود مجرمان از ثبت نام در یک میزبان وب یا سرویس دامنه ، محافظت از آنها در برابر حملاتی مانند DDoS ، و نیاز به محافظت از عملیات آنها در برابر اسکنرهای آنلاین و ابزارهای امنیتی را کاهش می دهد.

تلگرام همچنین مانع ورود بسیار کمتری برای افراد توزیع کننده داده و افراد امیدوار دریافت آن دسترسی تلگرام به مراتب بیشتر از وب تاریک است که برای دستیابی و پیمایش به دانش فنی خاصی نیاز دارد و اقدامات ایمنی و حریم خصوصی قوی تری را نیز در پی دارد. هکرها می توانند به مخاطبان گسترده تری دسترسی پیدا کنند و اطلاعات را خیلی سریعتر به اشتراک بگذارند روی برنامه نصب شده روی دستگاه یا رایانه.

در طول تحقیقات ما ، اعضای این گروه ها شاهد بارگیری پرونده های zip از محل تخلیه داده ها و سپس پرسیدن چگونگی باز کردن آنها یا اینکه به چه ابزارهایی برای استفاده از آنها نیاز دارند. این نشان می دهد که حتی افرادی که سواد رایانه ای بسیار کمی دارند (و احتمالاً در وب تاریک نیستند) به اطلاعات فوق العاده حساس متعلق به میلیون ها نفر دسترسی پیدا می کنند.

به احتمال زیاد ، آنها همچنین این داده ها را به هیچ وجه امن ذخیره نمی کنند. ، مجموعه دیگری از مسائل و نگرانی ها را ایجاد می کند.

تلگرام همچنین به هکرهای مخرب و مجرمان سایبری دامنه قابل توجهی برای خودکار کردن فعالیت هایشان ارائه می دهد. ربات های تلگرام به توسعه دهندگان این امکان را می دهند تا برنامه های شخص ثالث را در سیستم عامل اجرا کنند. معمولاً شرکت ها از این فناوری برای تبلیغات و کمپین های بازاریابی استفاده می کنند. هکرها می توانند از ربات ها برای اجرای عملیات خود استفاده کنند در حالی که در سایه هستند و نفوذ خود را به راحتی در چت ها و گروه ها گسترش می دهند.

سرانجام ، تلگرام در مقابله با میزان غیرقانونی و غیرقانونی بسیار کند عمل کرده است فعالیت خطرناکی در برنامه اتفاق می افتد. هکرها می دانند که به احتمال زیاد می توانند ناشناس و مصون از نظارت یا پاسخگویی اساسی باشند.

تلگرام برای مقابله با این گروه ها چه کاری انجام می دهد؟

تلگرام اقدامات محدودی برای خاموش کردن این گروه ها انجام داده است ، اما برخی از آنها ماه ها قبل از هرگونه فعالیتی فعالیت می کنند اقدام صورت گرفته است. در آن زمان ، آنها می توانند به طور آشکار داده های خصوصی میلیون ها نفر را به اشتراک بگذارند.

برخی از سرپرستان گروه نیز یک گروه "پشتیبان" ایجاد می کنند که آماده پذیرش اعضای جدید است و در بالای گروه قرار می گیرد. به این ترتیب ، اعضا می دانند که اگر گروه اصلی خاموش شود ، به گروه "پشتیبان" بپیوندند. بنابراین ، آنها می توانند پشتیبان گیری را ادامه دهند و گویی هیچ اتفاقی نیفتاده است.

در مقابل ، تلگرام اشتیاق بسیار بیشتری نسبت به تعطیلی گروه های مشکل دار در مناطق دیگر مانند دزدی دریایی نشان داده است. این شرکت به طور مداوم هر گروه یا کانال مشترک مطالب دارای حق چاپ توسط کاربران را تعطیل می کند.

بنابراین ، به نظر می رسد که وقتی به دلیل فعالیت در برنامه ، نسبت به اقدامات قانونی احساس مسئولیت می کنند ، دارندگان تلگرام خوشحال می شوند که وارد شوند –

تلگرام آنطور که ادعا می کند خصوصی نیست

علی رغم محبوبیت روزافزون به عنوان یک برنامه ارتباطی متمرکز بر حریم خصوصی ، بیشتر ادعاهای تلگرام برای رعایت استانداردهای بالا برای حفظ حریم خصوصی گمراه کننده هستند.

تلگرام فوق العاده پنهانی است و با شفافیت صفر کار می کند. دو برادر روسی این شرکت را تأسیس کردند ، قبل از اینکه در دبی مستقر شوند ، سالها در شهرهای مختلف رفت و آمد کردند. این شرکت رسماً محل استقرار اعضای تیم یا دفاتر خود را فاش نمی کند.

رمزگذاری آنها توسط «بنیانگذاران» «خانگی» است و مورد انتقاد گسترده کارشناسان قرار گرفته است. این شرکت ادعا می کند منبع باز است که در بهترین حالت اغراق است. مهمترین قسمت سیستم آن – سرورها – همچنان یک جعبه سیاه بسته است.

و سرانجام ، تلگرام اطلاعاتی را که از کاربران جمع می کند ، نحوه استفاده و یا آنها را با چه کسانی به اشتراک می گذارد ، فاش نمی کند. "گزارش شفافیت" وعده داده شده آنها با وجود درخواست های متعدد داده ها از دولت های مختلف ، تا امروز خالی است.

اینها تنها برخی از پرچم های قرمز اطراف این شرکت است. اگر شرکت هرگز تصمیم بگیرد از دسترسی خود به داده ها ، هویت و فعالیت آنها سوit استفاده کند ، می تواند نامشخص بودن شبه در تلگرام نتیجه معکوس بدهد

. یا اگر تخلف دیگری در خود برنامه رخ داده باشد. این اتفاق قبلاً یک بار رخ داده است ، یعنی در سال 2020 ، وقتی میلیون ها کاربر تلگرام در معرض دید قرار گرفتند.

نمونه هایی از آنچه تیم ما در تلگرام دید

گپ در یک گروه هک تلگرام.

نمونه هایی از داده ها به طور مستقیم در یک گروه به اشتراک گذاشته می شوند.

موارد زیر نمونه ای از بزرگترین و نگران کننده ترین داده های تخلیه شده است که تیم ما در شش ماه گذشته به عنوان اعضای گروه های تلگرامی مشاهده کرده است.

سلب مسئولیت: ما این نقض داده ها را کشف نکردیم. آنها در حال حاضر بصورت آنلاین در Telegram و به طور بالقوه در سیستم عامل های دیگر به اشتراک گذاشته می شوند. هر کسی که فکر می کند ممکن است تحت تأثیر قرار بگیرد باید درمورد تهدیدات احتمالی ، مانند تصاحب حساب ، کلاهبرداری فیشینگ ، سرقت هویت ، حمله ویروسی و کلاهبرداری ، کاملاً مراقب و هوشیار باشد.

اگر نگران این نقض اطلاعات هستید ، ورود به سیستم خود را تغییر دهید اعتبار نامه برای هر حساب آنلاین ، یاد بگیرید که چگونه ایمیل های فیشینگ را ردیابی کنید و برخی اقدامات را برای بهبود حریم خصوصی آنلاین خود انجام دهید.

Playbook Sports

از: در 24 فوریه 2021

در تلگرام ظاهر شد حجم: 800 مگابایت

وب سایت: http://playbooksports.com/cepts19659002] داده از 100000 هزار نفر از شهروندان ایالات متحده ، از جمله اطلاعات مربوط به فعالیت قمار آنلاین و خریدهای انجام شده در فروشگاه وب سایت .

داده های در معرض شامل:

- نام های کاربری

- گذرواژه ها

- نام های کامل

- آدرس های ایمیل

- آدرس های خانه و مشاغل

4 به اشتراک گذاشته شده

از: ظاهر شد در تلگرام در تاریخ 10 آوریل 2021

وب سایت : 4shared.com

4Shared یک وب سایت اشتراک فایل است که در آن کاربران می توانند برای بارگیری فایل های رسانه ای به یکدیگر پیوند ارسال کنند.

یک هکر توانست لیستی از 3.5 میلیون پرونده بارگذاری شده در 4Shared را بدست آورد.

اینها شامل فیلم های دزدی دریایی ، موسیقی ، کتاب ، همراه با وسایل شخصی مانند عکس و فیلم بود.

همچنین پیوندهایی به پروفایل های کاربر 4Shared وجود داشت. نمایه ها فقط شامل نام کاربری بودند ، اما هنوز هم می توان از آنها برای یافتن اطلاعات اضافی استفاده کرد. چند روز پس از اشتراک گذاری در تلگرام ، URL ها غیرفعال شدند و دیگر امکان دسترسی به محتوا وجود نداشت.

تیم ما حتی کشف کرد "کیت های فیشینگ" بین افرادی که موسسات مالی را به دلیل کلاهبرداری در میان پرونده های موجود در داده های تخلیه شده به اشتراک می گذارند ، به اشتراک گذاشته شده است. این بسته های غیرقانونی فیشینگ نام شخص را در پشت کلاهبرداری و چگونگی برنامه ریزی برای هدف قرار دادن م institutionsسسات در یک طرح جنایی قرار داده است.

بانک ملی و اعتماد کیمن (جزیره من)

از: در اصل در سال 2019 فاش شد ؛ در سال 2021 مجدداً در تلگرام ظاهر شد

در سال 2019 ، فینیاس فیشر ، متخلف ، تخلیه داده های "Sherword" را منتشر کرد که حاوی لیست مشتری یک بانک خارج از ساحل مستقر در جزایر کیمن و جزیره من (همراه با سایر مقاصد) است. [19659002] نقض داده ها اخیراً بار دیگر در تلگرام به اشتراک گذاشته شد. این نمونه ای از نقض داده های قدیمی است که برای دسترسی به مخاطبان بسیار گسترده تر از زمانی که در ابتدا در تلگرام به اشتراک گذاشته شده است.

Click.org

از: در اصل در دسامبر سال 2020 فاش شده است. در آوریل 2021 در

اندازه: 35 GB

وب سایت: click.org

Click یك نرم افزار بازاریابی است كه در اواخر دسامبر سال 2020 نقض شده است. این نقض از آن زمان در یک گروه تلگرامی رخ داده است.

داده تخلیه شامل 35 گیگابایت داده بود ، از جمله تخلیه SQL با 2.7 میلیون گزارش معاملات انجام شده توسط کاربران click.org.

اطلاعات درج شده شامل: [19659047] نامهای کامل

از: در ژانویه 2021 در تلگرام ظاهر شد [19659002] وب سایت: https://www.meetmindful.com/cepts19659002] یک هکر داده ها و اطلاعات حساب شخصی 2.28 میلیون کاربر را در سایت همسریابی Meet Mindful در وب تاریک منتشر کرد و بعداً ظاهر شد در تلگرام. داده های در معرض شامل: از: در ابتدا در سال 2019 فاش شد ، در آوریل 2021 در تلگرام ظاهر شد بسیاری از افراد اکنون از نقض گسترده داده در فیس بوک که در سال 2019 رخ داده است. در آن زمان ، این شرکت از این تخلف آگاه بود اما ترجیح داد این گزارش را به کاربران یا مقامات گزارش ندهد. داده های 533 میلیون کاربر فیس بوک توسط هکرها در آوریل 2021 در دسترس قرار گرفت با این وجود ، قبل از ویروسی شدن داستان ، امکان بارگیری داده ها از تلگرام نیز وجود داشت. از: در اصل حدوداً درز کرده بود. 12 آوریل 2021 در تاریخ 23 آوریل 2021 در تلگرام ظاهر شد اندازه: 26 گیگابایت یک پایگاه داده از یک منبع ناشناخته ، با پرونده های دقیق تا 250 میلیون شهروند ایالات متحده. (بستگی به ورودی های تکراری دارد). داده ها در مجموعه داده های مبتنی بر خانوارها مرتب شده اند ، که حاکی از آن است که آنها به عنوان بخشی از یک پروژه تحقیقاتی یا پیمایشی در مقیاس بزرگ جمع آوری شده اند. هر مجموعه داده حاوی مقدار زیادی اطلاعات فوق العاده دقیق درباره افراد درون یک خانواده بود. اطلاعات درج شده شامل: در زیر تصویر صفحه ای از یک گروه تلگرامی است که در آن تخلیه داده به صورت پرونده CSV برای خواندن هر کسی. یک هکر داده های خصوصی حداکثر 250 میلیون شهروند آمریکایی را به اشتراک می گذارد یکی از بزرگترین موارد نقض داده ها که در تحقیقات خود مشاهده کردیم ، یک داده واقعاً گسترده از 670 وب سایت ، از جمله شبکه ای از وب سایت های پورنو و شرکت های وابسته به آنها. هکر مسئول بیش از 515 مگابایت داده از شرکت Effex Media به اشتراک گذاشت. دامپ داده غول پیکر حاوی صدها تخلیه کوچکتر از وب سایت های مختلف تحت مدیریت و متعلق به Effex Media و وب سایت های وابسته به فروش محصولات این شرکت ها بود. هر یک از این تخلیه ها اطلاعات خصوصی ده ها نفر را نشان می داد در وب سایت ها ثبت نام کرده بود یا از یکی از فروشگاه های آنلاین خود محصولات خریداری کرده بود. Effex Media دارای چندین وب سایت پورنو کمتر شناخته شده ، مانند seymourbutts.com ، airerose.com و bustynetwork.com است. هر یک از این موارد ، و موارد دیگر ، در نقض داده ها گنجانده شده است. Effex Media همچنین با شبکه ای از فروشگاه های "dropshipping" همکاری می کند تا محصولات خود را به صورت آنلاین بفروشد. فروشگاه های Dropshipping خرده فروشان آنلاین هستند که هرگز هیچ کالایی را ذخیره نمی کنند بلکه به سادگی به عنوان واسطه ای ارتباط برقرار می کنند که مصرف کننده سعی در خرید کالایی با تأمین کننده ای دارد که آن را می فروشد (در این مورد Effex Media). 19659009] بین هکرهای داده ای که از وب سایتهای Effex Media و سایر شرکتهای وابسته به آن به دست آمده است ، ما قادر به مشاهده مقدار زیادی اطلاعات خصوصی و سازشکارانه از افراد استفاده کننده از این سایتها بودیم ، از جمله: موارد زیر نمونه داده های کاربر و مشتری از Effex Media است وب سایت ها و شرکت های وابسته آنها. داده های PII از عضوی از یک وب سایت Effex Media. کاربران عضویت در وب سایت Effex Media را لغو می کنند. PII از وب سایت وابسته Effex Media واقعیت این است که بسیاری از هکرها و مجرمان سایبری (البته به گفته "طرفداران" جرایم اینترنتی) تلگرام را در پیش گرفته اند یک تشدید جدی در روند ادامه جرایم اینترنتی است. کسانی که درگیر این امر هستند. در هک غیرقانونی ، کلاهبرداری آنلاین و سایر اقدامات مجرمانه به وضوح تقریباً مسئولیت پذیری را به صفر رسانده است. آنها به طور فزاینده ای جسورتر شده اند و ظاهراً هیچ مشکلی در مورد بحث آزادانه درباره فعالیت های خود در یک برنامه پیام رسان نیمه عمومی ندارند. با این کار ، آنها می توانند دامنه فعالیت های مخرب خود را به میزان قابل توجهی افزایش دهند و بسیاری از افراد را ترغیب به جرایم اینترنتی کنند. راحت و بدون خطر به نظر برسد. این می تواند یک اثر مخرب ویرانگر در سراسر جهان ایجاد کند. دولت ها و سازمان های امنیت سایبری در حال تلاش برای مقابله با مقیاس فزاینده حملات سایبری ، هک و کلاهبرداری آنلاین هستند. در حدود 20/3 میلیون شغل امنیت سایبری در سال 2021 تکمیل نشده است ، زیرا کارفرمایان برای تأمین تقاضا با کارکنان کافی آموزش دیده تلاش می کنند. اگر نسل کل هکرهای آماتوری که در تلگرام به سر می برند برای پیگیری جرایم اینترنتی الهام گرفته شده اند ، این تأثیر می تواند ویرانگر باشد. موفقیت یا عدم موفقیت آنها ، [تعقیب و پیگرد قانونی این آماتورها] موجب خسته شدن تلاشهای قبلاً تنش زا خواهد شد ، که منابع ارزشمندی را از نظارت و مبارزه با مجرمان بزرگتر و حملات سایبری دور می کند. و در حالی که ما " کاملاً دلسوز افرادی که از تلگرام برای جشن گرفتن و توزیع هک های خود استفاده می کنند نیستند ، آنها ممکن است سرانجام از انجام این کار پشیمان شوند. تلگرام در خفا عمل می کند ، با شفافیت و پاسخگویی صفر. این شرکت هرگز جزئیات مربوط به نحوه نظارت بر کاربران یا اطلاعات آنها را به اشتراک نمی گذارد – یا اینکه این اطلاعات را با چه کسی به اشتراک می گذارد. استفاده از تلگرام برای انجام کارهای غیرقانونی می تواند نتیجه چشمگیری داشته باشد – هم برای هکرهایی که کارهای خود را به اشتراک می گذارند و هم برای افرادی که آنها را دنبال می کنند. [19659002] بنابراین ، امیدوارم که سرانجام تلگرام شروع به پرداختن به این موضوع کند. کشف جوامع موفق هک مجرمانه در تلگرام نمایانگر فصل جدید و نگران کننده ای در وخیم تر شدن اپیدمی جرایم اینترنتی در سراسر جهان است. ] اگر شرکت وارد عمل نشود و مسئله را حل نکند ، یا نهادهای نظارتی و دولت آن را مجبور نکنند ، انجمن های جرایم اینترنتی تلگرام امنیت و امنیت میلیون ها نفر را تهدید می کند. علاوه بر این ، آنها می توانند جرایم اینترنتی را به یک فعالیت آماتوری تبدیل کنند ، که در آن حتی فردی با سواد رایانه ای محدود می تواند طرح های جنایی بالقوه مخربی را دنبال کند. در حالی که این جوامع تشدید عمده ای را نشان می دهند ، آنها به سادگی می توانند گامی کوچک برای جرایم اینترنتی باشند. یک سرگرمی اصلی است. vpnMentor بزرگترین وب سایت بررسی VPN جهان است. آزمایشگاه تحقیقاتی ما یک سرویس حرفه ای است که سعی در کمک به جامعه آنلاین در دفاع از خود در برابر تهدیدات سایبری دارد ضمن اینکه سازمان ها را در مورد محافظت از اطلاعات کاربران خود آموزش می دهد. تیم تحقیق اخلاقی ما برخی از تأثیرگذارترین داده های نقض اطلاعات را کشف و افشا کرده است. سالهای اخیر. این شامل گروهی از VPN های رایگان است که به طور مخفیانه فعالیت و داده های کاربران خود را ردیابی می کنند و به صورت آنلاین درز می کنند. ما همچنین اقدامات احتمالی جنایتکارانه و کلاهبرداری هایی را هدف قرار داده ایم که کاربران را در Spotify ، Instagram و Facebook هدف قرار داده اند. همچنین ممکن است بخواهید گزارش نشت VPN و گزارش آمار حریم خصوصی داده ها را بخوانید. ] معرفی جعبه نشت جعبه لیک در Dark Web میزبانی می شود و به هکرهای اخلاقی اجازه می دهد هرگونه نقض داده ها را به صورت آنلاین به صورت ناشناس گزارش دهند. متناوباً ، هر کسی می تواند در vpnMentor ، هر زمان و از هرجایی ، نقض حریم خصوصی شما نقض کند. جعبه نشت را در اینجا علامت بزنید >> آخرین گزارش از نشت Samsung Galaxy S21 (که تاکنون آن را Galaxy S30 می نامیدیم) گزارشی کاملاً گسترده است. این از پلیس آندروید است ، که ادعا می کند اطلاعات مربوط به پرچمدار سری بعدی Galaxy را از بسیاری منابع دریافت کرده است. این گزارش همچنین ادعا می کند که رندرهای رسمی این سه گوشی را در این مجموعه مشاهده کرده است ، اما داستان آنها را پست نکرده است زیرا ممکن است هویت منابع آن را فاش کند. هر سه تلفن گفته می شود پردازنده معرفی نشده Qualcomm 875 سامسونگ برای برخی از بازارها در حال حاضر اعلام نشده است ، در حالی که دیگران چیپست داخلی Exynos 2100 سامسونگ را دریافت می کنند. گفته می شود که Galaxy S21 و S21 Plus از پشتیبانی 5G به همراه سخت افزار بی سیم Wi-Fi 6 و بلوتوث 5.1 برخوردار خواهند بود. S21 Ultra همچنین دارای 5G و بلوتوث 5.1 خواهد بود ، اما از سخت افزار Wi-Fi 6E پیشرفته تری برخوردار است ، که طبق ادعای گزارش سرعت آن دو برابر سریعتر از Wi-Fi 6 خواهد بود. 4000 میلی آمپر ساعت برای Galaxy S21 ، 4800mAh برای S21 + و 5000mAh برای S21 Ultra. گزارش شده است که هر سه گوشی با پوسته OneOS 3.1 مبتنی بر Android 11 روانه بازار می شوند. از نظر نمایشگر ، این گزارش ادعا می کند که S21 معمولی از صفحه نمایش 6.2 اینچی برخوردار است ، در حالی که S21 Plus از صفحه نمایش 6.8 اینچی برخوردار است. . B0th از رزولوشن های FHD + و نرخ تازه سازی 120 هرتز پشتیبانی می کند. گزارش شده است که S21 Ultra دارای صفحه نمایش 6.9 اینچی با وضوح WQHD + و صفحه LTPO خواهد بود که دارای نرخ تازه سازی تطبیقی تا 120 هرتز است. مدل Ultra همچنین ممکن است از شدت روشنایی 1600 نیت برای نمایشگر و نسبت کنتراست 3،000،000: 1 برخوردار باشد. سرانجام ، این گزارش ادعا می کند که تلفن Ultra در واقع از S Pen پشتیبانی می کند ، اما قلم قلم را در جعبه قرار نمی دهد. همان دوربین عقب تنظیم شده ، با یک سنسور اصلی 12 مگاپیکسلی ، یک دوربین تله فوتو 64 مگاپیکسلی و یک سنسور اولتراواید 12 مگاپیکسلی. بر اساس این گزارش ، مدل Ultra دارای چهار دوربین عقب خواهد بود. سنسور اصلی یک دوربین عظیم 108 مگاپیکسلی خواهد بود که داستان می گوید نسخه دوم سنسور موجود در S20 Ultra و Note 20 Ultra خواهد بود. S21 Ultra دارای یک سنسور اولتراوید 12 مگاپیکسلی است و دو دوربین دیگر هر دو 10 مگاپیکسل خواهند بود. یکی بزرگنمایی نوری 3 برابر خواهد داشت ، در حالی که دیگری بزرگنمایی نوری 10 برابر خواهد بود. گزارش شده است که سایر ویژگی های دوربین شامل روشی برای ضبط همزمان از دو دوربین جلو و عقب است. بنا به داستان ، تمام دوربین های گوشی از رزولوشن 4K و کلیپ های ویدیویی با سرعت 60 فریم در ثانیه پشتیبانی می کنند و حتی از فیلم های 8K با سرعت 30 فریم در ثانیه نیز پشتیبانی می شود. گزارش می شود که Galaxy S21 انتخاب رنگ بنفش فانتوم ، خاکستری فانتوم ، سفید فانتوم و صورتی فانتوم. S21 Plus ممکن است دارای رنگ های نقره ای فانتوم ، سیاه فانتوم و بنفش بنفش باشد. S21 Ultra فقط گزینه های رنگی نقره ای و فانتوم سیاه را دارد. S21 معمولی دارای پشت پلاستیکی است ، در حالی که مدل Ultra دارای پشت شیشه ای است. صحبت از عقب ، گزارش ادعا می کند ارائه های غیررسمی اخیر تلفن ها از این جهت صحیح است که تنظیمات دوربین با یک ضربه کوچک در قاب گوشی قرار می گیرد. بسته به رنگ گوشی ، قاب و برجستگی دوربین آن متفاوت خواهد بود. این گزارش ادعا می کند رنگ تلفن Phantom Black دارای قاب سیاه و برجستگی دوربین است در حالی که مدل های رنگی Phantom Violet و Phantom Pink بدنه مسی دارند. در این داستان آمده است که مدل رنگ سفید فانتوم "دارای رنگ آبی ظریف با حاشیه برنز است." سرانجام ، نسخه های S21 Plus و Ultra دارای نسخه های 5G Ultra WideBand 5G خواهند بود که احتمالاً فقط از طریق Verizon در ایالات متحده در دسترس خواهند بود. [19659009] همانطور که مشاهده می کنید ، این گزارش نشت Galaxy S21 بسیار گسترده است. به خاطر داشته باشید این از منابع ناشناخته ناشی می شود ، بنابراین برخی از جزئیات ممکن است قبل از انتشار تلفن ها تغییر کند. Xiaomi در حال کار بر روی دستگاه جدید در حال حاضر به عنوان Pocophone F1 می گویند و فقط شکسته در سایت خرده فروشی رومانیایی پوشش آن ممکن است. در لیست خال خال توسط GSMArena ، خرده فروش PCGarage. رو بالقوه Pocaphone F1 از تمام زوایای همراه با قیمت و مشخصات را نشان می دهد. به نظر می رسد این گوشی در رنگ بنفش فلز با شکاف سیستم عقب دو دوربین و اسکنر اثر انگشت. آن را به صفحه نمایش 6 اینچی IPS (2246 x 1080 حل)، هسته octa تراشه گل میمون 845 گفته است (تا 2.8 GHz با مایع خنک کننده)، 6 GB رم و 64 GB عمومی. است در پشت 12MP + 5MP دوربین تنظیم (با قابلیت های هوش مصنوعی), در حالی که دوربین جلو می آید در این سریال. نیز وجود دارد 4.000 میلی آمپر باتری با شارژ سریع بلوتوث 3.0، 5.0 و MIUI 9.0 براساس Oreo آندروید اجرا می شود. قیمت Pocophone F1 ل 1.999 که قرار است (~ $499) و چین هر دو مشخصات، قیمت و ویژگی های با حدس و گمان قبلی. Xiaomi است رسما اعلام کرد این گوشی تا این هنوز در قلمرو شایعه در حال حاضر است و اگر یک چیز تردید ریخته گری در این تصویر در سمت راست بالای صفحه است. خارج-از-تمرکز، پایین نیم لک نمایش نام “Pocophone” مشروعیت آن را زیر سوال می اندازد اما پس از آن، دیگر تصاویر بر روی صفحه (مانند صفحه نمایش و برچسب دشنه) که مجموع این حلال وجود دارد. که من فقط دو سنت است اما امیدوارم مثل این می تواند کیفیت یکی دیگر از غول چینی ارائه دلیل آن به نظر می رسد معامله واقعی است. افکار فعلی خود را در Xiaomi Pocophone F1 چیست؟ ما در نظرات اطلاع دهید. (موضوع دیگری است که مستحق کردم تا به حال توسط ربات در زیر جداگانه) فقط VPN زیر دستورالعمل های خود را به نامه ای را راه اندازی. در آزمایش برای نشت در test صفحه فرود [here] (https://www.dnsleaktest.com/) و فکر من خوب بود. اما سپس test طولانی انجام دادم و یک دسته از سرور، وجود دارد * همه * های بود که از اطراف منطقه من بر خلاف سرور صفحه فرود. هیچ فکر چگونگی حل این مشکل? تا که می توانستم چیزی برای انجام با آن من tether برای دریافت فای بر روی میز کار من در حال حاضر با استفاده از تلفن هستم. ممنون. بخش DNS دستورالعمل پس از من است. شبکه اختصاصی مجازی خود را در حال کار. > پیش فرض اوبونتو سرور dnsmasq است که overwrite/etc/resolv.conf نشت DNS با openvpn نیاز باعث می شود که شامل. خوشبختانه، اوبونتو/دبیان نیز فیلمنامه ای/و غیره/openvpn نیاز/به روز رسانی-resolv-کنفرانس برای رفع نشت این است. شما نیاز به اضافه کردن تمامی فایل های پیکربندی خود را سه خط: اسکریپت امنیتی 2 تا/و غیره/openvpn نیاز/به روز رسانی-resolv-کنفرانس پایین/و غیره/openvpn نیاز/به روز رسانی-resolv-کنفرانس > به چیزهای ساده، تر، بنابراین شما لازم نیست که در ویرایش هر فایل پیکربندی فردی شما می توانید استفاده از این دستور به اضافه کردن خطوط سه فوق به تمام تنظیمات یکبار که: برای کنفرانس در *. ovpn؛ اکو ‘ اسکریپت امنیتی 2’ >> $conf; اکو ‘تا’ > / و غیره/openvpn نیاز/به روز رسانی-resolv-کنفرانس > $conf; اکو ‘ کردن ‘ / و غیره/openvpn نیاز/به روز رسانی-resolv-کنفرانس >; d > $conf یکی هم سعی کرده با اضافه کردن ‘بلوک-خارج-dns’ دو پایان پرونده ovpn. سرور من با استفاده از و شروع مجدد مدیر شبکه، اما نتیجه مشابه. که من مطمئنم که شما می دانید در حال حاضر بودیم در شیکاگو، ایلینوی جاری Motorola Z3 موتور اعلام کنید. در حالی که آن ممکن است فوق العاده بالا پایان تلفن مردم انتظار داشتند، این ترفند بسیار غول پیکر تا آستین خود است: وعده گوشی اول 5 g قادر باشد. در واقع، این هفته تقریبا هفته موتورولا که قدرت اندیشه است. گذشته از جنون Z3 موتور ما نیز منتشر شده ما بررسی کامل از موتور G6, بازی G6, E5, علاوه, و بازی E5. وجود دارد کاملا چند داستان اندیشه های مهم تر ارزش چک کردن را در زیر، بنابراین اونا از دست ندهید! اگر شما احساس نمی مانند خواندن، تمایل به گوش دادن به داستان های پنج در ما قسمت آخرین پادکست قدرت اندیشه. آه یک چیز بیشتر — ما همچنین دو گوشی های هوشمند itel P32 و 500 دلار ارزش آمازون کارت های هدیه در حال دادن دور. Giveaway زیر نشان میدهد. Huawei اپل مورد ضرب و شتم در محموله های جهانی گوشی های هوشمند برای اولین بار در تاریخ است. سامسونگ فروش کهکشان S9 آهسته به دلیل رقابت بازار را تایید کرده اما 9 توجه بودن منتشر شد در اوایل برای کمک به مبارزه با آن را می گوید. 28:31 آمده سونی گزارش درآمد مالی اخیر نشان می دهد چه اتفاقی می افتد زمانی که شرکت هیچ سرنخی چه باید بکنید در بازار گوشی های هوشمند است. 38:10 در گوگل بزرگ بازی زمین نیست. در عوض, شما باید برای نصب به طور مستقیم از Epic Games. که آن را از دست ندهید مردمی! ما یکی دیگر از giveaway و بیشتر داستان های آندروید بالا برای شما هفته آینده داشته باشد. در ضمن تا امروز بر همه چیز قدرت اندیشه باقی بماند، عضویت در خبرنامه ما را در لینک زیر حتما. سایت هلندی Nieuwe Mobiel دست خود در برخی از تصاویر به بیرون درز از آنچه به نظر می رسد به آینده Fitbit 3 شارژ کردم. در حالی که ما هنوز هر مشخصات قیمت گذاری نمی دانند و یا در یک تاریخ انتشار تصاویر ما برخی از نکات در انتظار از Fitbit های بعدی تناسب اندام ردگیر را می دهد. Fitbit در بازار smartwatch در حالی که در حال حاضر، با یونی Fitbit Fitbit شعله، و اخیرا عکس Fitbit متمرکز شده است. اما انتقالها تناسب اندام هستند ترین شناخته شده برای کدام شرکت محتمل است و رسد 3 بار که شهرت را تقویت خواهد کرد. اولین چیزی که شما متوجه از بیرون درز تصاویر است که-بر خلاف Fitbit شارژ 2-وجود دارد هیچ دکمه فیزیکی کنار 3 اتهام Fitbit است. در عوض، به نظر می رسد به شیار یا بریدگی منطقه ای است که احتمالا می تواند یک دکمه لمسی: به آن ندارد از بی سابقه برای ردیاب Fitbit تناسب اندام برای یک دکمه فیزیکی ندارد: آلتا Fitbit و حميدرضا آلتا هر دکمه فیزیکی نیست که در عوض با استفاده از شیپور خاموشی در صفحه به حرکت از طریق ویژگی های. و بسیاری از انتقالها از شرکت های رقیب مانند Garmin که بدنی هر ویژگی نیست یا دکمه وجود دارد. اما سوال این است که ندارد است هر دکمه های فیزیکی یا نه 3 بار Fitbit کامل در صفحه نمایش لمسی داشته باشد. ممکن است، اما همچنین ممکن است که اقدامات “از دست دادن” از آلتا و حميدرضا آلتا در حال ساخت راه خود را به 3 بار. چیزی که بعد از شما متوجه است که وجود دارد به نظر می رسد بسیاری از انواع مختلف باندهای در ارائه 3 شارژ: Fitbit راه اندازی شد 2 بار که IFA در سال 2016. پس از آن ممکن است که خواهیم دید که راه اندازی 3 اتهام نسخه 2018 IFA این ماه اتفاق می افتد که آن رویداد. بعدی: زنان عصبانی است که Fitbit برای تحمیل مدت زمان محدود در قاعدگی ردیابی اعتبار: https://github.com/offsec1/PIA-username-and-password-leak PIA برنامه برای لینوکس و ویندوز مشکل طراحی برنامه که «موقت نام کاربری و رمز عبور در یک فایل رمزگذاری نشده ذخیره می کند. “از آنجا که فرایندهای (اصلی) 2 یک عملکرد GUI و یکی که دسته ارتباط وجود دارد این اتفاق می افتد. به عنوان کسی است اتصال به شبکه اختصاصی مجازی روند رابط کاربری گرافیکی نام کاربری و رمز عبور متن ساده به یک فایل به نام user_pass txt را در پوشه نصب می نویسد. سپس روند دوم این است که باعث شده از فایل و آن را حذف می کند. بنابراین اگر شما فایل بلوک از حذف شدن شما می توانید اطلاعات نام کاربری و رمز عبور متن ساده. ” https://drive.google.com/open?id=1_uak6Z9924-JejCDqOfF2aBffSKyFvEa اینجا ویدیو نشان دادن این آسیب پذیری است. کاشف این آزمایش در اندیشه یا MacOS, اما طراحی به احتمال زیاد به همین ترتیب انجام می شود و می تواند اطلاعات را افشا. این یک نگرانی عمده هنوز نیست، اما این باید ثابت قبل از آن قرار می گیرد. اگر شما یک کاربر PIA، بنابراین آنها می توانند رفع این ASAP ارسال شکایت می کنید. از آنجا که “خود را شامل نیست آن را تشدید امتیاز.” آنها ظاهرا آن به عنوان آسیب پذیری رد سلام، من به خوب VPN test بنابراین من می تواند به من ارائه دهندگان VPN test نشت اشاره می کنید؟ سوال اصلی من است برخی از نشت می توانید مشخصات سایت ورود به سیستم من یا زمانی که من هستم به گشت و گذار در شبکه های خود ابزار پرداخت در معرض / صندلی می تواند کاملا راست اگر هست؟ موبایل Fortnite توسعه دهنده بازی های حماسه ممکن است عنوان تیرانداز محبوب خود را در بازی گوگل را راه اندازی, پدید آمده است. کد صفحه وب موبایل Fortnite (از طریق XDA توسعه دهندگان ) را کشف می کند اشاره صریح به مجوز “لازم به نصب هر برنامه های خارج از بزرگ بازی” غیر فعال کردن و همچنین دانلود و نصب Fortnite از طریق وب مرورگر، پیشنهاد آن به گوگل app سکوی لغزش می گذرد. گوگل یک برش 30 درصد از درآمد به دست آمده در برنامه را در آن بازی بزرگ را طول می کشد. با توجه به غارت چقدر از پلت فرم آندروید جریان ممکن است، ممکن است حماسه محاسبه است که این حرکت حداکثر رساندن درآمد خود است. Fortnite نبرد رویال در کامپیوتر نیز چندان ‘ تی موجود در کانال های توزیع عمده مانند بخار یا منشاء — آن را برش مانند گوگل — و این است شانس خود را از موفقیت در سیستم های رومیزی صدمه. مقاله مرتبط وجود دستورالعمل می سازد آن را روشن است که حماسه به هر دلیل چگونه آن این کاربران آن را، اما آن را توضیح دهد در نظر گرفته است، لزوما نیست یعنی طرح نهایی آن است. دانلود ساخت کاربران آن در جای دیگر می افزاید: غیر ضروری عوارض و خطرات امنیتی. عوارض شامل نیاز به منابع خارجی دانلود از گوشی خود آندروید است که می آید با یک اخطار امنیتی را فعال کنید. ممکن است حلقه کوچک اما آن حلقه با است. Fortnite بازی که در دسترس بودن و سهولت دسترسی متکی است: این برنامه رایگان است، آن “نوجوان” مطالب تاریخ، آن سیستم مناسب مورد نیاز است و آن را به زودی خواهد قابل پخش بر روی هر پلت فرم بازی محبوب. مانند ارزش قرار دادن کردن کاربران بالقوه توسط همه چیز پیچیده ندارد لذا به نظر می رسد. به عنوان scammers ایجاد مملو از تروجان “Fortnite” APK به صافی کردن کسانی که حتی نمی دانم آن نیز خطرات امنیتی بزرگ ایجاد کنید. لیست گوگل بازی بزرگ نیز به عنوان ارتقاء محصول عمل: به خصوص پس از شروع بارگیری تقریبا تضمین شده racking تا آن را لعنتی می شود در لیست بزرگ و محبوب. اضافه کردن به این که Fortnite همراه بیش از حد در حال حاضر در دسترس در iOS اپل عالی است (چیزی که نیاز به در iOS گزینه ای با اندیشه و گوگل فروشگاه) و حماسه کاربران iOS affording تجربه بهتر از اندیشه, به طور بالقوه باعث به خطر می اصطکاک میان طرفداران آن است.

انتقادی، کد مانند بتا کوتاه مدت و یا در طول زمان هنگامی که آن را ظاهرا است 9 توجه داشته باشید کهکشان راه اندازی منحصر به فرد به سادگی حماسه گزینه دانلود خارجی در حال برنامه ریزی برای هدف محدود تنها، می توانند نشان دهند. طرفداران مایل به خرید حدود $1.000 تلفن فقط به بازی ماه اوایل احتمالا چیزی مانند یک جایگزین روش نصب (و حماسه می تواند به طور موثر بصورت پول در اوردن طرفداران هسته آن) خاموش شود نمی. مقاله مرتبط داستان های موفقیت برای بازی است که از طریق کانال های توزیع عمده مانند کمیته مبارزه با سانسور و یا لیگ افسانه فروخته نشده وجود دارد. بی سابقه نیست و Fortnite است پدیده جهانی. موبایل جانور مختلف هر چند، به عنوان نینتندو وقتی آن معرفی شخصیت محبوب ترین آن را آموخته است. با وجود شواهد ما من نمی حماسه را همه جا حاضر تیرانداز eschewing بازار دیجیتال گوگل را مشاهده کنید. این است که جایی که من، اما آنچه در مورد شما ایستاده بده افکار خود را در نظرات. تا بعدی: پیدا کردن گوشی های آندروید که سازگار با Fortnite همراه است.

یوشع آدم Schulte است انسان تصور می شود پشت نشت از آنچه به عنوان 7 خرک می گویند. گنج هک کردن ابزار است که توسط سازمان سیا مورد استفاده قرار می گرفت. او ابتدا در اوت 2017 پورنوگرافی اتهام بازداشت شد و از 7 خرک است نشت به کیفرخواست خود را ارسال. Schulte آقاي مهندس نرم افزار است که به سازمان سیا کار بلومبرگ در نیویورک است. او در آغاز کار خود را در آی بی ام به عنوان مهندس نرم افزار 2008 و 2009، قبل از ترک برای اشتغال کوتاه در NSA به عنوان مهندس سیستم. او منتقل شده به سازمان سیا و وجود تا 2016 قبل از اشتغال او در بلومبرگ در سال 2016 اواخر آنجا ماند. ، در مارس 2017 سیا خرک 7 دو ویکی لیکس توسط مجرم ناشناخته داده شد. فقط چند هفته به عنوان آنها و ضبط تجهیزات رایانه ای و گذرنامه خود را به خروج از کشور پس از نشت، آپارتمان های Schulte را یورش بود. در طول این تحقیقات Schulte را دستگاه اف بی آی شواهد از بیش از 10.000 عکس پورنوگرافی در بر داشت. آنها همچنین تصاویر به آوریل سال 2015 از Schulte جنسی دخالت کردند و شبانه هم اتاقی های سابق در بر داشت. در اوت 2017 او اتهام برای در اختیار داشتن پورنوگرافی دستگیر شد. وزارت عدلیه گفت که دانشمندان کامپیوتر اف بی آی در بر داشت پرونده های رمزگذاری شده با سه لایه محافظت با رمز عبور. اف بی آی در بر داشت که هر یک از رمزهای عبور بود آنهایی که او قبلا استفاده کرده بودند که بر روی گوشی خود مورد استفاده قرار داشت. او یک ماه بعد اما بعد از آن دوباره در اكتبر 2017، منتشر شد، پس از صحبت های مقامات به اتاقی در تصاویر بر روی گوشی خود بازداشت شد. او با چند جنایات مختلف مربوط به تجاوز جنسی متهم است. در حالیکه مقامات در مورد نشت خرک 7 کار Schulte از آنجا که در مرکز تادیبی در منهتن، برگزار شده است. ویکی لیکس منتشر شد مجموعه ای از اسناد در 7 مارس 2017. در حال حاضر شناخته شده به عنوان نشت 7 طاق آن نشت بزرگترین اسناد سیا در تاریخ بود. اسناد دقیق آنها قابلیت های جنگ سایبر. اسناد اظهار داشت که سازمان سیا جمع آوری و نگهداری کتابخانه جامع تکنیک های حمله در مخرب سایر کشورها از جمله امثال روسیه مشاهده. آنها همچنین دقیق چه گریه فرشته هک است که بسیاری از ابزارهای مصرف کننده را به میکروفن باز مانند تلویزیون های هوشمند و گوشی های هوشمند تبدیل می نامند. در همکاری با MI6 آنها نیز ایجاد راهی برای استفاده از تلویزیون های هوشمند سامسونگ را حتی اگر در تلویزیون ظاهر می شود خاموش. سازمان سیا نیز می تواند برنامه های رمزگذاری سیگنال WhatsApp و تلگراف را هک. آنها حتی می تواند به فعال کردن درب پشتی در ویندوز کامپیوتر، از جمله از طریق ویندوز به روز رسانی. در تاریخ 18 ژوئن کیفرخواست superseding ساخته شده بود، در حال حاضر به این معنی که Schulte چند مختلف شد. از جمله، اما نه محدود به، غیر قانونی جمع آوری و انتقال اطلاعات دفاع ملی و انسداد و عدالت. منهتن ایالات متحده وکیل بود به این مورد مورد می گویند: “در طول این تحقیقات، ماموران فدرال نیز کشف پورنوگرافی ادعایی Schulte در نیویورک اقامت. ما و همکاران ما در اجرای قانون متعهد به حفاظت از امنیت ملی اطلاعات و حصول اطمینان از که آن را قابل اعتماد به آن رسیدگی افتخار خود را از مسئولیت های مهم است. افشای غیر قانونی سه قبر ما امنیت ملی به طور بالقوه به خطر انداختن امنیت آمریکایی ها تهدیدی برای تواند.” Meet Mindful

Facebook Data Dump

منبع ناشناخته

Mega-Dump: "open data.7z"

مفاهیم و تأثیر

The Bottom Line

درباره ما و گزارش های قبلی

به ما کمک کنید تا از اینترنت محافظت کنیم!

نشت جدید سامسونگ گلکسی S21 مشخصات سخت افزاری ، ویژگی های دوربین و موارد دیگر را نشان می دهد

سری Galaxy S21 مشخصات سخت افزار

سایر ویژگی ها

Xiaomi Pocophone F1 نشت کامل در سایت خرده فروشی: اینجا lowdown

pcgarage. رو

pcgarage. رو

DNS نشت test نتایج گیج کننده است؟

این هفته در اندیشه: موتور Z3 دست گوگل پیکسل 3 XL نشت و بیشتر

داستان های بالا در هفته

اینجا هستید 1:05 موتورولا Moto Z3 دست: نگاه اجمالی ما در g 5 در آینده 19659007 موتور Z3 آخرین شاخص از موتورولا متعلق به خیر است. پس چه Z3 به جدول را نمی? بیایید نگاهی به.

16:45-هنوز هم شک Huawei? فقط 2 بزرگترین گوشی نصب شده در جهان شد.

24:14-سامسونگ کهکشان S9 تحت انجام می گوید، آماده برای انتشار زود هنگام 9 توجه داشته باشید کهکشان

-سونی است عدم گوشی های هوشمند کسب و کار باید به عنوان جای شگفتی نیست

-Fortnite نمی خواهد در بازی بزرگ، مدیر عامل شرکت Epic Games را تایید Fortnite

در همین حال، برخی از داستان های ما در پادکست پوشش نمی

نشت Fitbit 3 بار در یک سری جدید از عکس ها

Nieuwe Mobiel

Nieuwe Mobiel  Nieuwe Mobiel [19659005] همراه با باندهای ورزش سنتی که اکثر انتقالها با به عنوان پیش فرض باند پارچه و همچنین به عنوان یک گروه “sportier” با مقدار زیادی از سوراخ به اجازه می دهد برای راحتی بهتر در طول تمرینات وجود دارد. هم وجود دارد مقدار زیادی از انتخاب رنگ های مختلف در اینجا است که همیشه خوش آمدید.

Nieuwe Mobiel [19659005] همراه با باندهای ورزش سنتی که اکثر انتقالها با به عنوان پیش فرض باند پارچه و همچنین به عنوان یک گروه “sportier” با مقدار زیادی از سوراخ به اجازه می دهد برای راحتی بهتر در طول تمرینات وجود دارد. هم وجود دارد مقدار زیادی از انتخاب رنگ های مختلف در اینجا است که همیشه خوش آمدید. اخطار: هستند نشت PIA برنامه نام کاربری و رمز عبور.

چقدر بد شده است اگر من VPN نشت است?

Fortnite برای آندروید نشت امتیاز به مخاطره آمیز ضد گوگل بازی در بازی گوگل راه اندازی ممکن است نشان می دهد طرح

چرا برای جلوگیری از بازی بزرگ?

اینجا چرا این است یک ایده بد:

سابق CIA مهندس مجرم شناخته با نشت هک ابزار به ویکی لیکس

جاشوا آدم Schulte کیست؟

تاریخچه از اتهامات عنوان شده علیه

نشت خرک 7 بود؟

اتهام Schulte با نشت خرک 7