بگویید آخرین باری که در مورد روتر WiFi خود فکر کرده اید کی بوده است؟ بگذارید حدس بزنم: هنگامی كه اتصال اینترنت شما بسیار پیچیده شد و شما حرکت جادویی خود را انجام دادید – سیم را قطع كنید ، 10 ثانیه منتظر بمانید و سپس سیم را دوباره وصل كنید. پوف پس از یک نفس راحت توانستید آن را مجدداً راه اندازی کنید و دوباره بیدار شوید. اما من هكرها را می شناسم ، و شما باور نمی كنید كه آنها چقدر به روتر قدیمی شما اهمیت می دهند. در واقع ، آنها آن را ارزشمند می دانند – زیرا آنها فقط در حال ریزش هستند تا آن را در بزرگراه داده سرقت شده قرار دهند:

- همه دستگاه های شما؟ هك شده .

- هرکسی که هرگز به خانه شما سر بزند؟ اطلاعات شخصی نقض شده است.

- حساس ترین اطلاعات مالی و شخصی شما چیست؟ سرقت شد – و سپس به مبلغی از ارزش خود در شبکه تاریک فروخت.

بنابراین ، اگر کسی کمک بزرگی به نام شما به یک سازمان جبهه جعلی بدهد ، تعجب نکنید وام جدید پس از گرفتن هویت شما .

و مشکلات می تواند فراتر از سرقت باشد. هکرها پس از ورود به شبکه خانگی شما ، به لپ تاپ ها ، دوربین های امنیتی هوشمند و سایر دستگاه های متصل دسترسی پیدا می کنند – از جمله وب کم مورد استفاده برای بزرگنمایی یا اسکایپ با دوستان و خانواده.

نه تنها هکرها به راحتی کشف کنید که در کجا زندگی می کنید – اما آنها سن فرزندان شما و مکانی که آنها به مدرسه می روند را می دانند. و آنها ممکن است دسترسی شما به اینترنت را به افراد متخلف و منحرف در شبکه تاریک بفروشند و خانه شما را به یک پارک موضوعی perv تبدیل کنند.

احتمالاً مانند بسیاری دیگر از کاربران اینترنت خانگی ، روتر WiFi خود را دریافت کرده اید از ارائه دهنده خدمات اینترنت (ISP) شما. ISP ها برای فراهم کردن خط اصلی خود ، به ارائه برخی از اساسی ترین روترهای بازار مشهور هستند – در حالی که هنوز سرعت اتصال 2G یا 5G را به شما می دهند.

آنها میلیون ها روتر اصلی و فنی و ناچیز را فراهم می کنند – و آنها را به عنوان یک ویژگی برتر معرفی می کنند. هدف هم آژانس های جاسوسی و هم آدم های بد است. در حقیقت ، از آنجا که هکرها بیشترین تلاش های ناجوانمردانه خود را برای یافتن راه های جدید برای شکستن آنها انجام می دهند ، احتمال اینکه بتوانند از روتر جدیدی در یکی از این دستگاه های اصلی استفاده کنند ، نجومی پیدا می کند. این سوit استفاده به آنها یک کلید اصلی برای میلیون ها خانه می دهد.

علاوه بر این ، روتر ISP دارای کلیدها و رمزهای عبور پیش فرض است که خود شرکت را قادر می سازد از شما جاسوسی کند. فکر می کنید شرکتی که به شما امکان دسترسی ایمن به اینترنت را می دهد از حریم خصوصی شما نیز محافظت می کند. اما اینطور نیست. ISP ممکن است بگوید که برای حفظ کیفیت خدماتی که به شما می دهد به اطلاعات شما نیاز دارد. اما ISP شما همچنین در تلاش است اطلاعات خود را برای اهداف بازاریابی در دسترس نگه دارد. (19659006) و علاوه بر همه اینها ، آدرس IP که دسترسی هر روتر خاص به اینترنت را مشخص می کند شامل گره ها است.

با این حال ، اگر شما برای دسترسی به اینترنت به آدرس IP احتیاج دارید ، می توانید آن را برای هکرها مخفی کنید – حتی برای خود ISP خود.

، من برای کمک به اینجا هستم.

من این راهنمای رابط روتر را بر اساس تجربه خود در مطالعه و استفاده از تاکتیک های پیشرفته امنیت اینترنت برای بسیاری از نهادهای عمومی به عنوان یک متخصص فدرال ایجاد کرده ام. اما من همچنین یک مرد خانوادگی هستم – با ارادت عمیق به محافظت از کاری که خانواده ها در خانه های خود انجام می دهند. بنابراین اگرچه برخی از نکات تاکتیکی من برای کنترل روتر شما ممکن است به برخی از ابزارها و خدمات ویژه نیاز داشته باشد ، اما اکثریت قریب به اتفاق برای شما هیچ چیز هزینه ای ندارد و هر کسی می تواند آنها را انجام دهد

بهترین از همه این است که آنها لبخندهای صورت های ناراحت هکرها را پاک می کنند. آنچه را که من پوشش خواهم داد:

گذرواژه های روتر و WiFi

نام های شبکه WiFi

تنظیمات امنیتی رمزگذاری

به روزرسانی های امنیتی خودکار

کدهای دسترسی به اینترنت میهمان منحصر به فرد

کنترل های والدین

] دسترسی Backdoor Ping hacker

بعلاوه ، من در طول مسیر نکات دیگری را برای انتخاب و مدیریت رمزهای عبور خود به شما می دهم. و به طور کلی ، من همچنین به شما نکاتی اساسی در مورد مرور و جستجوی خصوصی بیشتر از آنچه در حال حاضر انجام می دهید ، می دهم ، از جمله استفاده از شبکه های خصوصی مجازی – یا VPN ها.

هدف اصلی راهنمای من ساخت روتر WiFi شما است از طریق هکرها به اینترنت ایمن تر دسترسی پیدا کنید – با استفاده از "کدها و مدارک معتبری" که فقط شما می دانید ، نه ISP یا حتی مهمانانی که ممکن است به خانه شما مراجعه کنند و لازم است با دستگاه های تلفن همراه خود به اینترنت شما وارد شوند.

با این حال ، همراه با کیفیت "دروازه مسکونی" که از ISP خود اجاره می کنید ، از همه کدهای دروازه آن نیز استفاده می کنید.

برخی از کدهای دروازه کنترل کننده روتر شما به صورت سنگی تنظیم شده اند – فقط برای اینکه دسترسی به اینترنت برای شما امکان پذیر باشد.

اما دیگران قابل کنترل هستند – رمز ورود ، نام شبکه (یا SSID) ، دسترسی مهمان ، استانداردهای رمزگذاری شما و موارد دیگر.

برای کنترل این موارد ، باید وارد رابط روتر خود شوید – کنسول آن. اما برای ورود به کنسول روتر ، به یک نام کاربری و رمزعبور نیز احتیاج دارید – اعتبارنامه مدیریت.

هر روتر ISP با نام کاربری و رمز عبور پیش فرض همراه است. ایده این است که به شما یا تکنسین ISP اجازه دهید روتر خود را با استفاده از اعتبارنامه اداری "جهانی" تنظیم کنید. این مدارک دانش عمومی است.

با این حال ، اگر این پیش فرض ها را برای دسترسی به روتر خود حفظ کنید ، همچنین می گویید ، "یو ، آقای فاکس – لطفا از مرغ های من محافظت کنید" ، زیرا هر هکر می تواند از کدهای دسترسی پیش فرض و هر بازدید کننده اهل فن در خانه شما می تواند به راحتی وارد روتر شما شود و با شکاف داخلی خود خراب شود.

نحوه دسترسی به تنظیمات روتر خود

روتر شما از نرم افزار سرویس تعبیه شده ای تشکیل شده است که آن را کنترل می کند. اصطلاح techies برای آن رابطه میان افزار است. سیستم عامل روتر متشکل از یک کنسول از دستورات است که رابط روتر شما است.

راه اصلی برای رفتن به کنسول روتر باز کردن مرورگر (از هر کدام که استفاده می کنید) ، به نوار آدرس بروید و موارد زیر را تایپ کنید:

"192.168.1.1"

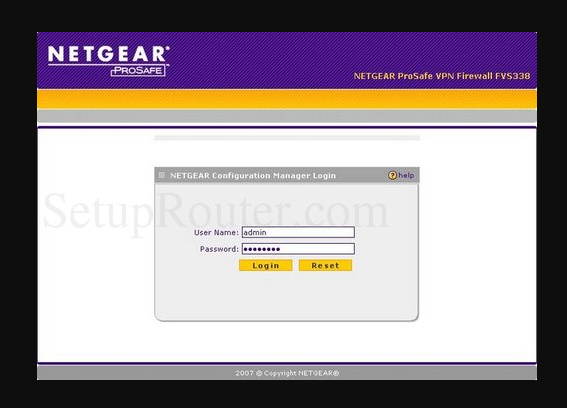

این شماره معمولاً آدرس IP روتر است و شما را به صفحه ورود به سیستم کنسول روتر می رساند. صفحه به این شکل خواهد بود:

صفحه ورود به سیستم Netgear

گاهی اوقات ، روترها از آدرس IP متفاوتی استفاده می کنند. اگر این آدرس را نمی دانید ، این چه کاری است باید انجام دهید:

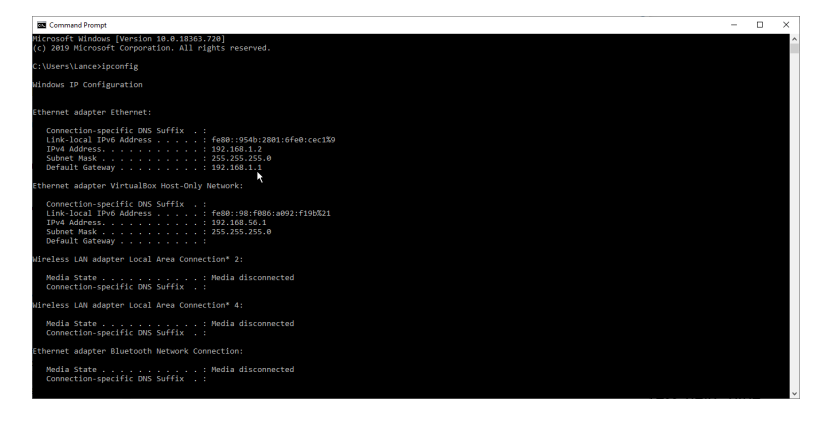

- در منوی شروع ویندوز "cmd" را تایپ کنید و Enter را لیس بزنید. این خط فرمان را باز می کند.

- در خط فرمان "ipconfig" را تایپ کنید و Enter را کلیک کنید.

- به "Ethernet" یا "WiFi" بروید – و لیست "Default Gateway" را پیدا کنید. این آدرس IP شماست.

- آدرس را کپی کرده و سپس در نوار آدرس مرورگر خود جای گذاری کنید و به صفحه تنظیمات دسترسی پیدا خواهید کرد.

![]() در این مرحله ، باید نام کاربری و رمز ورود خود را وارد کنید. ورودی ها کدهای پیش فرض هستند که به همراه روتر ارائه می شوند. (اگر روتر خود را خریداری کنید می توانند کدهایی باشند که خودتان به آن اختصاص داده اید.)

در این مرحله ، باید نام کاربری و رمز ورود خود را وارد کنید. ورودی ها کدهای پیش فرض هستند که به همراه روتر ارائه می شوند. (اگر روتر خود را خریداری کنید می توانند کدهایی باشند که خودتان به آن اختصاص داده اید.) - اگر روتر شما کسی است که از ISP اجاره می کنید ، احتمالاً از کدهای پیش فرض سازنده روتر استفاده می کنید. در این صورت ، شما باید با کتابچه راهنمای همراه روتر مشورت کنید یا کدهای ISP خود را بخواهید.

- نمی دانید دفترچه کتاب کجاست؟ مشکلی نیست: فقط روتر را برداشته و شماره سریال را در زیر آن جستجو کنید. سپس ، "راهنمای عملیاتی Router [Manufacturer] [Serial number] " را به صورت آنلاین جستجو کنید. همچنین می توانید به یک لیست جهانی از نام کاربری و رمزهای عبور پیش فرض روتر https://cirt.net/passwords مراجعه کرده و کدهای روتر خاص خود را پیدا کنید.

بدیهی است که این رمزهای عبور برای هکرها کاملاً شناخته شده است – و البته برای تکنسین ISP که ممکن است در منزل شما باشد تا به شما در راه اندازی روتر کمک کند.

با این حال ، نگران نباشید – فقط روتر مورد استفاده شما در خانه در خانه شما این پیش فرض ها را می پذیرد.

هنوز هم اگر شما بازدیدکننده ای از خانه خود دارید که کودک با تکنیک اما بدجنس را به همراه خود می آورد – پس ممکن است با مشکلی روبرو شوید.

بنابراین – نام کاربری و رمز عبوری را که برای دسترسی به روتر خود استفاده می کنید تغییر دهید.

توجه همه روترها روش خاصی برای تغییر اعتبار اداری پیش فرض خود دارند. من شما را تشویق می کنم که برای ایجاد تغییرات از راهنمای همراه با روتر (یا اطلاعات موتور جستجوگر) استفاده کنید.

نکته مهم: همه روترها برابر نبوده اند!

- قبل از ادامه ، باید ذکر کنم که بقیه موارد نکاتی که در این راهنما به شما می دهم در واقع با تصاویر کنسول روتر همراه است – اما ممکن است روتر شما کمی متفاوت به نظر برسد: سازندگان روتر رابط های منحصر به فردی دارند و گاهی اوقات از اصطلاحات خاص خود برای تنظیم گزینه ها استفاده می کنند. به عنوان مثال ، NetGear گزینه رمز عبور روتر خود را در زیر منوی "Wireless" قرار می دهد ، در حالی كه Edimax آن را تحت "Administration" قرار می دهد و D-Link آن را تحت " تنظیم دستی دستی بی سیم ».

- من تصمیم گرفته ام از تصاویر روتر AC1450 Netgear (روتر قدیمی تر از سال 2014) استفاده کنم ، زیرا رابط سیستم عامل آن زبانه ها و گزینه های نسبتاً ساده ای را برای کنترل روتر خود و تقویت شما فراهم می کند. امنیت دسترسی به اینترنت. هدف این است که شما را با انواع زبانه ها و تنظیماتی که در ساخت و مدل خود می بینید ، آشنا و راحت تر کنید.

- برای انجام تغییرات لازم ، با دفترچه راهنمای روتر خود مشورت کنید. همچنین می توانید برای عکس گرفتن از صفحه به PortForward یا Setuprouter مراجعه کنید تا در ابتدا با تغییر تنظیمات در کنسول خاص خود راحت تر عمل کنید.

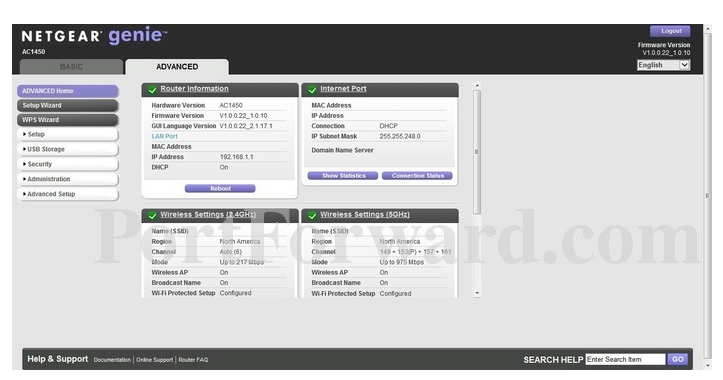

در Netgear AC1450 ورود به کنسول روتر شما را به صفحه زیر می رساند:

] به رابط روتر خود سلام برسانید

می توانید گزینه ها را در کنار زبانه های سمت چپ ، به علاوه نمادهای آن در وسط ، مشاهده کنید که "وضعیت" این گزینه ها را نیز به شما می دهد.

روترها معمولاً ارائه می شوند دو زبانه بالا – "Basic" و "Advanced".

برگه Basic به شما اطلاعاتی در مورد روتر و آمار دسترسی به اینترنت می دهد. برگه Advanced گزینه های تغییر تنظیمات را به شما می دهد.

باز هم ترسو نباشید. در واقع ، بر روی تمام برگه های موجود کلیک کنید تا ببینید روتر شما چه پیشنهادی ارائه می دهد.

بله ، من می دانم که فکر می کنید چیزی را پیچیده می کنید و باید به ISP خود اعتراف کنید که فقط اعتماد ندارید روتر یا تنظیماتی که ISP بر روی شما اعمال می کند.

بها! کنترل را به دست گرفتن. واقعاً آسان است – و مانند هر مرحله برای ایجاد رایانه ، لپ تاپ ، رایانه لوحی یا دستگاه خود به روشی که می خواهید کار کنید ، شما همیشه تصمیم دائمی ("معمولاً درخواست") یا "لغو" را خواهید داشت.

به من اعتماد کن: من اینجا هستم تا مطمئن شوم نیازی به عقب رفتن نیست.

شما برای دسترسی به اینترنت از طریق روتر خود از رمز عبور WiFi استفاده می کنید ، اما آیا می دانید که شبکه شما دارای کد شناسایی است ، این می تواند یک خطر جدی باشد؟

این "نام شبکه" WiFi شما (شناسه سرویس یا SSID) است که برای تعیین "کانال ها" (یا شبکه هایی) که ISP شما برای دسترسی به وب به شما می دهد استفاده می شود. به طور خلاصه ، این نام شبکه ای است که همسایگان شما می توانند ببینند. اوه ، و همچنین مجرمان سایبری و افرادی که می خواهند پرستار بچه پرستار شما را هک کنند.

با کلیک روی نمادی که "تنظیمات شبکه و اینترنت" شما را نشان می دهد ، SSID را در رایانه یا دستگاه همراه خود پیدا خواهید کرد. (هنگامی که از اتصال اینترنت خود جدا می شوید ، روی این تنظیمات> نام شبکه خود کلیک می کنید تا دوباره وصل شوید. بیشتر افراد از هم از رمز عبور و هم از SSID ای که ISP شما به عنوان کد پیش فرض با روتر به آنها داده استفاده می کنند. مشکل این است که ISP شما احتمالاً یک رمز عبور منحصر به فرد برای هر مصرف کننده ارائه نمی کند. به عنوان مثال ، ممکن است "stormynight 465" را به یک کاربر اختصاص دهد ، در حالی که "stormynight327" را به کاربر دیگری اختصاص دهد. بعلاوه ، یک ISP به طور معمول یک نام SSID اختصاص می دهد که شامل نام ISP خود می باشد – برای مثال "MyComcast5G1234".

بله ، حدس می زدید. این پیش فرض ها همان چیزی است که هکرها به دنبال آن هستند. اگر آنها بدانند که ارائه دهنده خدمات شما کیست ، می توانند شروع کنند حدس زدن نوع روتر شما. این زمانی است که آنها حمله بی رحمانه را شروع می کنند – وارد کردن تمام ترکیبات احتمالی کدهای عددی برای یافتن رمز عبور. البته ، دانستن برخی از پیشوندهای رمز عبور که ISP شما اختصاص می دهد ، ممکن است یک فاکتور ضعف برای شما باشد هر هکر.

چرا اجازه می دهید شخص دیگری برای شما گذرواژه شخصی تعیین کند؟ بنابراین اکنون این دو شناسه دسترسی به اینترنت را تغییر دهید – و برای تغییر دادن آنها به صورت دوره ای ، نکته ای را بیان کنید.

نحوه تغییر رمز عبور WiFi خود

قبل از شروع ، به کتابچه راهنمای خود نگاهی بیندازید (یا اطلاعات موتور جستجوی خود) برای برگه های روتر برای تغییر رمز عبور خاص خود. نحوه کار با روتر نمونه من به شرح زیر است:

- در صفحه "Basic Home" ، روی برگه "Advanced" در بالا کلیک کنید. این شما را به صفحه "Advanced Home" می رساند:

![]()

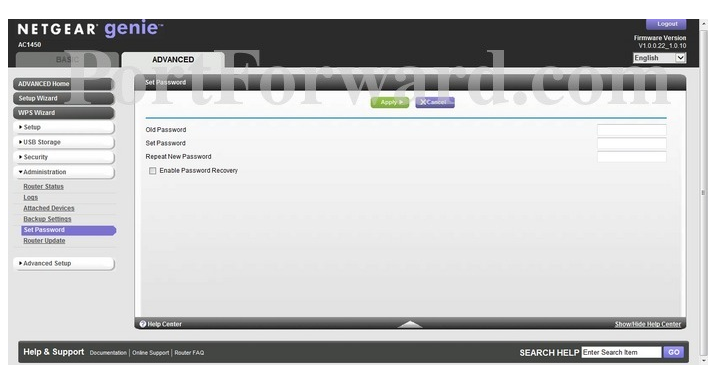

- روی "WPS Wizard" كلیك كنید. به پایین در کنار صفحه "مدیریت" بروید. کلیک کنید.

- گزینه های فرعی شامل "تنظیم رمز عبور" است که شما را به صفحه زیر می رساند:

![]()

- روی "رمز عبور قدیمی" کلیک کنید و رمز عبور را وارد کنید.

روی "تنظیم رمز عبور" کلیک کنید و رمزعبور جدید و منحصر به فرد خود را وارد کنید (به جعبه متن 1 مراجعه کنید). روی "تکرار رمز جدید" کلیک کنید و رمزعبور جدید و منحصر به فرد خود را دوباره وارد کنید

توجه : با کلیک بر روی "فعال کردن بازیابی رمز عبور" در صورت فراموش کردن در جاده ، به شما کمک می کند آن را بازیابی کنید. با این حال ، این همچنین رمز عبور شما را به "مدیریت" – یعنی ISP شما ، که نمی خواهید رمزعبور خود را داشته باشید ، باز می گرداند (برای جعبه ابزار مدیریت رمز عبور که به شما امکان می دهد این جعبه را علامت نزنید ، به Textbox 2 مراجعه کنید). [19659006] قبل از اینکه به شما بگویم چگونه SSID خود را تغییر دهید – نام شبکه خود را – باید چیزی در مورد چگونگی بسیاری از شما (البته نه شما!) در مورد گذرواژه های انتخابی خود فکر نکنید.

چگونه آیا رمز عبور خود را درست انتخاب می کنم؟

گذرواژه ها عبارتند از گذرواژه ، گذرواژه است ، نه؟ این چیزی است که هکرها امیدوارند شما باور داشته باشید. در عوض ، فقط به این فکر کنید که از چند گذرواژه استفاده می کنید. چند حساب اجتماعی دارید؟ چند حساب خرید دارید؟ برای دسترسی به فروشگاه برنامه های مرورگر خود ، یک گذرواژه ایمیل ، گذرواژه اینترنت و گذرواژه نیز دارید.

عجب ، چیزهای زیادی برای یادآوری است. شما ممکن است "از پسورد خود خسته شوید" – این همان چیزی است که ما کارشناسان آن را صدا می کنیم. این به معنای ساده این است که شما از ترکیبی از کدهای الفبا و عددی مشابه بارها و بارها استفاده می کنید.

بسیاری از کاربران – حتی مقامات عالی رتبه دولتی – تمایل دارند رمزعبور را انتخاب کنند که نمی توانند فراموش کنند ، مانند "123456789 " این رمزعبورترین و شناخته شده ترین رمز ورود از زمان "کنجد باز" است. شاید با خلاقیت کمتری ، کاربران شماره تلفن خود را انتخاب کنند. بنابراین با ارائه یک اورژانس خانوادگی جعلی ، مهاجمان می توانند به راحتی شما یا افراد نزدیک به شما را برای گرفتن رقم دستکاری کنند. شما باید رمز عبور مناسب را انتخاب کنید. در اینجا بهترین نکات من برای مدیریت رمزهای عبور وجود دارد:

- از گذرواژه های پیچیده ("longtail") استفاده کنید – حاوی نام های عددی و نمادشناسی برای گذرگاه.

- با رمز عبور خسته نشوید – برای هر حساب یا برنامه متفاوت از یک رمز عبور متفاوت استفاده کنید که به آن احتیاج داشته باشد.

- یک س securityال امنیتی دشوار برای هر حساب انتخاب کنید – یا از پاسخ های غلط برای س questionsالات آسان استفاده کنید. تفاوت بین سایت های "http" و "https". "s" اضافه شده در http بدان معنی است که یک وب سایت امن است. هرگز حسابهای محافظت شده با رمز عبور را راه اندازی نکنید و یا فقط در سایتهای "http" خریدی انجام ندهید.

- استفاده از عبارت عبور به راحتی به خاطر سپرده شود. این عبارت را پس از یک خط در فیلم یا قطعه ادبی مورد علاقه خود قرار دهید: "hastalavistababy" یا "statelyplumpbuckmulligan". اما عنصر دیگری را اضافه کنید تا حدس زدن دشوارتر شود – و آن را در وسط بچسبانید. مثلاً یک عدد باج. بنابراین "hastalavistababy" می شود "hastalavis7103tababy".

- گذرواژه WiFi خود را به مردم ندهید – خصوصاً افرادی که برای یک ثانیه وارد شده اند ، مانند فروشندگان و تعمیرکاران. به آنها بگویید فقط از داده های تلفن همراه خود استفاده کنند.

- رمز ورود خود را (حتی روتر خود) به طور منظم و دوره ای تغییر دهید.

بهتر: از برنامه مدیریت رمز عبور استفاده کنید

- تعداد گذرواژه هایی که احتمالاً شما را مجبور می کند با وجود هوشمندی ، عبارات ضعیف یا تکراری را به خاطر بسپارید. رشته های طولانی رمزهای عبور عددی برای یادآوری اینکه کدام یک از آنها دقیقاً با کاربرد آن مطابقت دارد ، زمان و انرژی صرف می کنند.

- یک ابزار مدیریت رمز عبور تمام عبارات شما را برای شما به یاد می آورد. و بهتر از همه ، آنها را به صورت رمزگذاری شده به یاد می آورد. برای دسترسی به این ابزار تنها یک رمزعبور اصلی نیاز دارید.

- در حالی که اکثر مرورگرهای وب خدمات مدیریت رمز عبور را ارائه می دهند ، تقریباً بدون نیاز به گفتن اینکه آنها تقریباً به اندازه یک برنامه مدیریت رمز عبور تحت برنامه شما امن و خصوصی نیستند ، بدون هیچ مشکلی انجام می شود. کنترل کنید.

- سرمایه گذاری کنید ارزان و ساده است و در شرایط اضطراری به معنای واقعی کلمه می تواند شما را از شر هکرها نجات دهد. در اینجا می توانید بهترین مدیران گذرواژه را پیدا کنید.

رمز ورود شما برای دسترسی به اینترنت نقطه حمله بی رحمانه ای است که در آن هکرها با کوبیدن بر روی صفحه کلیدهایشان زندگی خود را تأمین می کنند تا زمانی که ترکیبات انبوه رشته های کد الفبایی به یک ضربه برسد. که کار می کند Bing ، bing ، bing – این دستگاه اسلات وگاس آنهاست.

How to Change SSID

دوباره ، یافتن نام شبکه خود در رایانه ، لپ تاپ یا دستگاه تلفن همراه آسان است. می توانید با کلیک کردن روی نماد WiFi در نوار وظیفه پایین یا دسک تاپ خود ، یا رفتن به تنظیمات و کلیک روی برگه "WiFi" به آن برسید.

اگر تعیین نام را از نام پیش فرض تغییر نداده اید ارائه شده توسط ISP شما ، پس از آن می توانید به راحتی و با احتمالاً تعداد دیگری از کد یا کد دیگر آن را به عنوان نام ISP خود تشخیص دهید. با این حال ، هنگامی که بر روی نمادی کلیک می کنید که SSID شما را نشان می دهد ، آن صفحه خاص نه تنها شبکه خود را نشان می دهد ، بلکه همچنین ممکن است در محدوده پخش مسیر شما باشد – از جمله همسایگان شما.

اما بگذارید بگوییم محل اقامت شما نزدیک یک کانون WiFi عمومی – مانند یک کافه. هر متجاوز ممکن است بر روی آن شبکه کلیک کرده و سایر نام های شبکه اطراف را نیز مشاهده کند.

بنابراین اگر هنوز از ISP خود استفاده نمی کنید ، این متجاوز اکنون نام ISP شما را خواهد داشت. او همچنین می تواند نوع روتر مورد استفاده خود را محدود کند ، فقط با دانستن نوع روترهای ابتدایی که ISP اجاره می دهد.

مهم این است که مانند رمز عبور روتر خود ، نام شبکه را به چیزی تغییر دهید امن.

از نام خانوادگی ، نام خیابان یا شماره تلفن خود استفاده نکنید. از نام حیوان خانگی یا هر چیزی که ممکن است هویت شما یا خانواده شما را به نام شبکه پیوند دهد استفاده نکنید. فقط برای سرگرمی با همسایگان ، موارد دلخواه من "Nunyobusiness" ، "FBIKeepOut" ، "Whyyawantoknow" و "Iknow WHoyourare" است.

آخرین نکته: راهنمای ارائه دهنده خدمات اینترنتی شما ممکن است شما را نسبت به تغییر تنظیمات شبکه اخطار دهد. چرا؟ در تجربه تاکتیکی من ، دلیل این امر همان است که چرا ISP شما نمی خواهد پیش فرض های آنها را تغییر دهید – تغییر نام "شبکه" تولید کننده به این معنی است که دیگر نمی تواند شما را به این راحتی ردیابی کند.

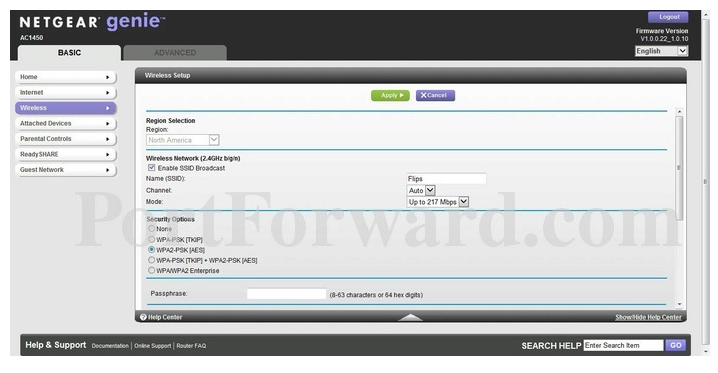

برای Netgear AC1450 ، می توانید نام شبکه را در "تب Basic" تغییر دهید (برخلاف انتظار):

- به صفحه اصلی "Basic" بروید (قبلا نشان داده شده است) و روی "Wireless" کلیک کنید – خواه زبانه کناری یا نماد مرکزی را لمس کنید. این صفحه ای است که دریافت خواهید کرد:

![]()

- به پایین كادر «عبارت عبور» بروید. نام شبکه جدید خود را وارد کنید.

به بالا به بالا بروید و روی "اعمال" کلیک کنید

توجه : این نام فراتر از ابزار مدیریت رمز عبور است. بنابراین تغییر نام جدید را ذخیره کنید. یا جای نگرانی نیست: دوباره به روتر خود وارد شوید (با گذرواژه جدیدی که ابزار جدید مدیریت رمز عبور شما به خاطر می آورد) ، و با استفاده از همین مراحل یکبار دیگر آن را تغییر دهید.

خواهید دید که بعداً ، شما وقتی شبکه مهمان خود را تغییر می دهید ، اجازه خواهید داد بازدیدکنندگان دسترسی خود را – نه شما – به اینترنت خانه شما داشته باشند ، دستکاری نام شبکه شما را انجام می دهند.

پروتکل های رمزنگاری داده هایی را که شما را به وب سایت ها باز می گرداند و از آنجا بر می گردانند ، مخلوط می کنند). متجاوزان و هکرهایی که می خواهند محل زندگی شما را در اینترنت رهگیری کنند ، ممکن است بدانند که شما خود در اینترنت هستید ، اما داده های مخلوط پذیر غیرقابل شناسایی است ، بنابراین اساساً بی فایده است که مهاجمان شما را برای خرید یک محصول با کارت اعتباری در آمازون دنبال کنند.

روتر شما استانداردهای رمزگذاری دسترسی WiFi شما را کنترل می کند. با این حال ، ISP های همیشه این پروتکل ها را به طور پیش فرض روشن نمی کنند. چرا؟

خوب ، برخی می ترسند که بر عملکرد تأثیر بگذارد ، یا فقط از اهمیت آن آگاهی ندارند. دیگران می خواهند محل زندگی شما در اینترنت را تحت نظر داشته باشند ، زیرا آنها می توانند تنظیمات وب سایت شما را به عنوان بخشی از صنعت عظیم تجزیه و تحلیل داده های مصرف کننده ، به دلالان داده بفروشند. اما نگران نباشید به راحتی می توانید این کار را انجام دهید .

متداول ترین انواع امنیتی WiFi WEP، WPA و WPA2 است.

WEP مخفف Wired Equivalent حریم خصوصی. این پروتکل رمزگذاری بی سیم اولیه برای شبیه سازی رمزگذاری موجود در شبکه های سیم دار سنتی بود. با این حال ، هکرها خیلی سریع کدهای امنیتی رمزگذاری WEP را شکستند و WiFi Alliance (استانداردهای رمزگذاری بی سیم را ایجاد و تنظیم می کند) با پروتکل جدیدی – WPA ارائه شد.

هنگامی که به تنظیمات رمزگذاری روتر می روید ، هرگز آن کادر تأیید WEP با علامت را نداشته باشید.

WPA – یا دسترسی محافظت شده از WiFi – در سال 2004 آغاز به کار کرد و بسیاری از شکاف های امنیتی WEP را برطرف کرد. با این حال ، این فقط یک پروتکل توقف بود ، زیرا به فناوری Advanced Encryption Standard (AES) مجهز نبود.

AES اساساً مجموعه ای از رمزگذارهای رمزنگاری یا بسته های داده است که توسط رمزگذاری می شوند الگوریتم های بین یک سرور و یک دستگاه. اتحاد WiFi چند سال بعد با انتشار WPA2 (AES) این مشکل را برطرف کرد. این استاندارد و قوی ترین پروتکل رمزگذاری بی سیم تا سال 2018 بود ، زمانی که اتحاد WPA3 را منتشر کرد و فناوری AES بسیار قوی تری را ارائه داد. واضح است که WPA3 در همه روترها در دسترس نیست ، اما به این منظور است که از امنیت بیشتری برای گذرواژه های ضعیف و نقاط WiFi عمومی مانند هتل ها و فرودگاه ها محافظت می کند.

نکته اصلی: اگر روتر شما فقط WEP یا فقط WPA ارائه می دهد – برو و یک روتر جدید برای خودت تهیه کن. اگر گزینه ای بین WPA2 و WPA3 را ارائه می دهد – با WPA3 همراه باشید.

نحوه روشن كردن استاندارد رمزگذاری WPA

از آنجا كه روتر Netgear AC1450 در سال 2014 تولید شده است ، گزینه WPA3 را ارائه نمی دهد. در عوض ، چندین گزینه امنیتی WPA برای WPA2 ارائه می دهد.

توجه : با راهنمای روتر یا اطلاعات موتور جستجوگر خود مشورت کنید تا رابط صحیح "گزینه امنیتی" را پیدا کنید. (ممکن است در زیر "امنیت وب سایت" یا نام دیگری ذکر شده باشد – بنابراین فقط کافیست عبارت "Setting / Change your WPA" را جستجو کنید.)

On the Netgear AC1450 – برو به صفحه اصلی کنسول روتر.

- کلیک کنید زبانه بالا "Advanced".

- روی زبانه کناری "WPS Wizard" کلیک کنید. با این کار صفحه زیر نمایش داده می شود: کنسول رابط ، ممکن است این نوع صفحه نمایش از شما بخواهد که اجازه دهید تنظیمات را خودتان ادامه دهید.

این همان کاری است که می خواهید انجام دهید – کنترل خود را در دست بگیرید. اما به یاد داشته باشید: اگر در مسیر اشتباه تغییر هستید – در روتر خاص خود ، همیشه می توانید یک صفحه را لغو کنید یا گزینه "بازگشت به قبلی" را داشته باشید. با این حال دلگرم باشید – اگر از عکسهای صفحه 6 ساله روتر Netgear که به شما نشان می دهم پیروی می کنید ، در این صورت می توانید تعداد انگشت شماری از تنظیمات روتر را که کنترل خواهید کرد ، پیدا کنید. جدیدتر باشید.بنابراین اکنون استاندارد رمزگذاری AC1450 خود را تنظیم کنید: "تنظیمات بی سیم" را کلیک کرده و کلیک کنید.

- به زبانه های کناری در بخش "گزینه های امنیتی" بروید و بر روی WPA2-PSK (AES) کلیک کنید.

توجه : در این روتر خاص ، همچنین باید یک عبارت عبور در جعبه زیر وارد کنید. روترهای جدید دیگر این شرط را ندارند. اگر روتر شما این کار را انجام می دهد ، کافی است پسورد را در جایی بنویسید اگر مجبور شدید دوباره این مورد را تغییر دهید. (یا از یک برنامه مدیریت رمز عبور استفاده کنید.) هنگامی که روی بالاترین استاندارد امنیتی ارائه شده در روتر کلیک کنید ، به هر حال آن را دوباره تغییر نمی دهید.

ممکن است گزینه های دیگری را مشاهده کنید. "TKIP" یک کلید قدیمی است که باعث می شود روتر در صورت لزوم فراتر از WEP باشد. "Enterprise" فقط به این معنی است که گزینه امنیتی همان گزینه ای است که یک شرکت و نه محل اقامت از آن استفاده می کند.

فقط لازم است به خاطر بسپارید – دکمه های روتر WPA2 یا WPA3 خود را انتخاب کنید (بدون PSK یا بدون آن تعیین) که دارای " AES " در پرانتز است.

هنگامی که در آن هستید ، "WPS" را بر روی هر روتر خاموش کنید. WPS به معنای راه اندازی محافظت شده از WiFi است. این به عنوان یک ایده خوب آغاز شد – پروتکلی که به شما امکان می دهد رمزهای عبور را برای اتصال دستگاه ها (مخصوصاً کنسول های بازی) به روتر خود دور بزنید. در عوض ، شما دستگاه را متصل می کنید و به راحتی یک دکمه در روتر فشار می دهید یا یک پین 8 رقمی را وارد می کنید که در صفحه دستگاه درخواست می شود.

با این حال ، زیرا این یک بای پس رمز عبور است ، هکرها راه هایی برای سو explo استفاده از آن پیدا کردند ، brute force – به نوبه خود رمز WiFi شما را آشکار می کند.

مشکل دیگر این است – این ویژگی WPS به طور معمول با روتر ISP شما به طور پیش فرض روشن می شود.

آن را خاموش کنید.

On Netgear AC1450 –

- از جایی که می خواهید "گزینه های امنیتی" خود را تغییر دهید (برگه "WPS Advanced Wizard") بروید ، به پایین "تنظیمات بی سیم" بروید و روی آن کلیک کنید.

- پایین بروید و "تنظیمات پیشرفته"

- کلیک کنید در "تنظیمات بی سیم"

- روی کادری که می گوید: "غیرفعال کردن پین روتر" کلیک کنید. (توجه: در این رایانه خاص ، پین روتر توسط WPS کنترل می شود ، بنابراین PIN غیرفعال کردن WPS را غیرفعال می کند.)

- مجدداً برای یافتن و غیرفعال کردن WPS با راهنمای روتر یا اطلاعات آنلاین خود مشورت کنید.

توجه : در صورت موجود بودن ، روی کادر تأیید به روزرسانی خودکار پروتکل های امنیتی کلیک کنید. امنیت سایبری یک روند مداوم است. هکرها مرتباً راههای جدیدی برای خزش پیدا می کنند و افراد خوب با استفاده از به روزرسانی های امنیتی آنها را کشف و مسدود می کنند.

روترهای ISP باید به روزرسانی سیستم عامل خودکار را ارائه دهند تا اطمینان حاصل شود که هرگونه رفع مشکل امنیتی به شبکه شما می رسد. همه روترها این ویژگی را ارائه نمی دهند ، بسته به سن آنها. کسانی که این ویژگی را دارند ممکن است این کادر به عنوان تنظیمات پیش فرض علامت گذاری نشده باشد.

فقط به بخش سیستم عامل بروید و آن را روشن کنید.

شما دوستان خود را دوست دارید و دوست دارید که آنها از شما بازدید کنند. با این حال ، حداقل برای برخی از زمان بازدید خود ، بینی آنها در دستگاه تلفن همراه خود است یا می خواهند لپ تاپ خود را به شبکه شما متصل کنند – امیدوارم که به صورت اسلایدی از عکسهای تعطیلات خود ارائه نشود. در هر صورت ، س inevال اجتناب ناپذیر این خواهد بود: " رمزعبور WiFi شما چیست؟ "

احتمالاً زیاد در این مورد فکر نکرده اید. در حقیقت ، ممکن است اینگونه باشد که به آنها بگویید وقتی برای اولین بار از در وارد می شوند چیست. اما مهمترین احتیاط این است: آیا می دانید دستگاه آنها کاملا عاری از بدافزار یا اشکالات دیگر است؟ اگر اینگونه نباشد ، شبکه شما آلوده می شود – که ممکن است به نوبه خود با خود به محل کار یا دوستان دیگر ببرید و شبکه های آنها را آلوده کنید. علاوه بر این ، شما مطمئن نیستید که آنها ممکن است در هنگام بازدید از چه سایتهایی بازدید کنند – سایتهایی که ممکن است حاوی کدهای مخربی نیز باشند.

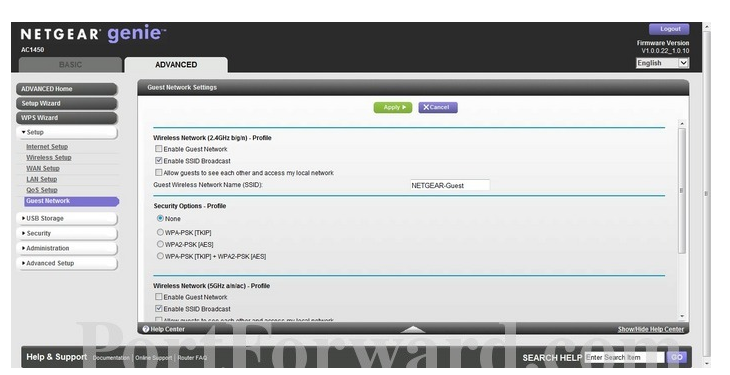

خوشبختانه ، بیشتر روترها شبکه های مهمان را ارائه می دهند که می توانید از شبکه خانگی عادی خود جدا کنید. [19659053] در Netgear AC1450:

- به صفحه اصلی بروید و روی بالای صفحه "Advanced" کلیک کنید.

- از زبانه های کناری به پایین "WPS Wizard" بروید. (تاکنون ، شما با آن آشنا هستید.) کلیک کنید.

- به پایین "تنظیم" بروید. کلیک؛ به پایین به "شبکه مهمان" بروید. این صفحه ای است که مشاهده خواهید کرد.

همه برگه ها نمایش داده نمی شوند. اگر به پایین پیمایش کنید ، برگه ایجاد نام شبکه مهمان خود را پیدا خواهید کرد.

دوباره – مانند نام شبکه خود (SSID) – نام شبکه مهمان ایجاد نکنید که هویت شما را به خطر بیندازد. از آنجا که مرا دنبال می کنید ، همچنین برگه های جانبی گزینه امنیتی را که باید کلیک شوند ، یادداشت می کنید. دوباره ، "WPA2-PSK (AES)". می بینید که این کار چقدر آسان می شود؟

اکثر روترها دسترسی به دستوراتی را فراهم می کنند که به شما امکان می دهد دسترسی و استفاده از اینترنت فرزندانتان را کنترل یا تنظیم کنید.

برگه "کنترل والدین" نیز احتمالاً در صفحه اصلی شما قرار دارد ، در بخش "پایه". در Netgear AC1450 ، صفحه همان صفحه ای است که قبلاً دیده اید (و بسیاری دیگر از سازندگان روتر نیز کنترل والدین را به راحتی قابل مشاهده می کنند).

می بینید که کادر وضعیت برای کنترل والدین "فعال نیست". با این حال ، پس از کلیک بر روی آن ، شما را به یک وب سایت جداگانه می برد تا استانداردهای کنترل خود را تنظیم کند. همه روترها شما را از سایت خارج نمی کنند ، اما آنها به شما توضیح مفصلی درباره گزینه های کنترل و روشهای ساده اجرای آنها می دهند.

هنگامی که کنترل والدین خود را پیکربندی کنید ، روی دکمه "اعمال" یا "کلیک کنید" مرا به صفحه وضعیت ببر. " نماد وضعیت کنترل والدین اکنون "فعال شده" را نشان می دهد.

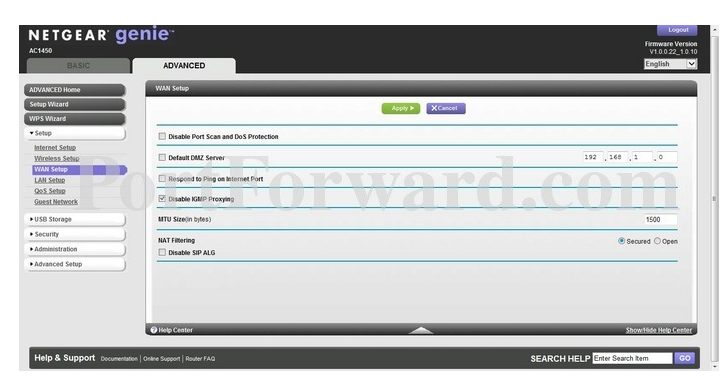

آخرین تنظیماتی که باید با آن روبرو شوید چیزی است که به عنوان پینگ شناخته می شود.

پینگ یکی از اجزای پروتکل پیام کنترل اینترنت (ICMP) است. The ICMP is an IP diagnostic application that your router uses to create error messages when server network problems are blocking the flow of data to or from websites. It consists of several error codes.

Ping, however, is not an “error” – Its basic function is merely to indicate whether a server is online. Ping consists of two codes – echo request and echo reply. You make a request by sending data packets to the server; the server replies with data that acknowledges the request. Some users apply Ping to test their connection speed.

Beyond this dubious utility of Ping, it also provides a way for hackers to “Ping” public WAN IP addresses to check whether they’re valid. So turning it on in your router (or not disabling it) runs the risk of being identified by IP scanners.

The Ping function resides in the Wide Area Network (WAN) interface of a router.

- Go to the home page. and click on the “Advanced” tab on top.

- Scroll down to the side tab “WPS Wizard,” and click.

- That brings you to the “Settings” tab. Click, and then scroll down to “WAN Setup”. Click, and you’ll get the following screen:

Note: On this screen, the Ping option is called: “Respond to Ping on Internet Port”; You’ll see that the checkbox boxed isn’t marked—meaning that Ping is already disabled, so you don’t need to check it. On other routers, the WAN setup option for Ping may be “Disable Ping” (so check the box if it’s not already).

All of the router-configuration tips and tools I’ve just given you will make your home network much more secure, and that’s a fact. But remember, these are just the first important steps along the way to online safety and security.

Hackers have other ways of cracking your privacy. And if you have kidsthe different online threats they face – and the special attention they require -will make you strongly consider the following online security tips I’m offering.

Use private search engines

The most popular search engines that you may be using to find the information you need at specific sites – Google, Bing, and Yahoo – have access to your search history and the websites you visit, and leave tracking cookies on your device. Their intent is to create profiles of you that are instrumental for targeted advertising in league with data brokers.

However, several high-quality search engines are available alternatives that don’t release information about your searches or website visits. You’ll find the safest, most private right here.

Startpage, a secure search engine

Use private browsers

As with search engines, the most popular browsers for navigating to websites – Chrome, Safari, and Internet Explorer – also collect and process information that can reveal your identity, including the personal passwords they promise to manage securely for you. Look into the following private browsers for better, more secure browsing.

Invest in a Virtual Private Network (VPN)

The most secure way to go online and navigate safely and anonymously is to subscribe to a VPN. In a nutshell, here’s how a VPN protects you:

- VPNs Mask Your IP Address – An IP address is the access point you use to connect to the internet. VPNs offer a vast network of remote servers throughout the world, sometimes numbering in the thousands. Each server offers its own IP address. VPNs let you choose which IP address you want to use, legally, to mask the one your prying-eye ISP offers. The masking IP address hides your identity and your location. It’s even invisible to your ISP—which knows you’re logged onto the internet but only to an unidentifiable VPN server.

- Advanced VPNs also offer a strict “no-logs” policy – Your own ISP logs your online activity so it can supposedly monitor the performance of your online experience (or, in reality, to sell that data to data brokers). High-quality VPNs don’t maintain any files or records of your ISP address, connection time, or online settings or activity.

- VPNs use “tunneling” encryption technology. It consists of both data encryption and data encapsulation (each piece protected) in which the flow of data “tunnels” from the remote server though the anonymous IP address, to the computer or device you’re using on the internet. The remote servers break down website and app data codes into minute packets of information before they enter the data transfer tunnel, encrypting them and shielding them in a layer of control information. At the end of the tunnel, the VPN uses a unique algorithmic key to un-encrypt and un-shield the data, in the exact form the website or app presented them.

- VPNs use AES-256 Encryption. The 256-bit AES protocol that VPNs use is certified by the National Institute of Standards and Technology of the U.S. Department of Commerce for use throughout the U.S. Government. It is considered the “gold standard” of encryption technology.

Find out more about how to get a fast VPN and which are the best out there.

As an alternative, you can look into proxy servers. A proxy server is an anonymous gateway between your computer and websites. Like a VPN, it hides your server IP address – but by using its own IP address, so your ISP doesn’t know who or where you are. It also encrypts data requests and transfers. This alternative holds less additional security features, and require some technical know-how.

Some of the high-quality proxy servers include Luminati, MyPrivateProxy (MPP), StormProxies, HighProxies, InstantProxies, Proxy-n-VPN, BuyProxies, Microleaves, YourPrivateProxy 6, Oxylabs.io, and Proxify.

Find out whether you’ve been compromised – either by hackers or breaches

Forewarned is forearmed; Here are some tools to find out more about the status of your online privacy and anonymity:

- The Electronic Frontier’s Panopticlick tool tells you how well you’re protected against non-consensual Web tracking.

- BrowserLeaks lets you know how your device is configured to protect your personal identity data. It’s a site designed particularly for tech-savvy online users, but casual users will find it of interest as well.

- Mybrowserinfo shows you your IP address and information about your browser settings, including whether browser firewall protection and (SSL) encryption technology are enabled.

- At have i been pwned? you can enter your email address to determine whether you have an account that has been compromised by a data breach.

As you saw in this guide, a router’s firmware is a filled with holes to begin with, when you get it from your ISP. Therefore, many experts insist that you purchase your own router for better security. Most of the routers that ISPs rent to you are not the top of the line of the manufacturer’s makes and models. In addition, if hackers find out which ISP you subscribe to, they’ll also know which routers your ISP offers. If those specific routers have “backdoor” weaknesses well-known in the hacking community, hackers will come in without knocking. In fact, some experts suggest that you choose a commercial-grade router that small businesses would use.

An advanced Linksys router, that goes for about $150

Yeah, it’s going to cost you more than the $10/month you pay for your ISP router, but think about it this way: A secure, sophisticated router – one that automatically upgrades security and encryption settings, for instance – is an investment. A High-End router might cost you $120 to $200, But you’ll reach such cost after a year or two with your leaky ISO router anyway. Such an investment isn’t for every household, it will give you a safer network, with better control.

My role as a security advisor took me to many places, and I’ve faced some advanced threat actors in my days. And while I try not to take my work home, some practices are just essential for every family man: safer router settings, home network control, safer browsing and I’d add a VPN. I have shared these practices with you because I know that while internet access is a miraculous privilege, it doesn’t come without perils. I don’t want anyone to take that privilege or its perils for granted. Many innocent users have had their accounts hacked or breached – and from that has come not only frustration and angst, but also tragedy. So please, take these WiFi security practices into your own homeso your family can enjoy everything the web has to offer without fear.

Privacy Alert!

Your data is exposed to the websites you visit!

The information above can be used to track you, target you for ads, and monitor what you do online.

VPNs can help you hide this information from websites so that you are protected at all times. We recommend NordVPN — the #1 VPN out of over 350 providers we've tested. It has military-grade encryption and privacy features that will ensure your digital security, plus — it's currently offering 68% off.

دولت برای جلوگیری از استفاده از تکنولوژی شبکه اختصاصی مجازی قدیمی و استفاده از WireGuard تحت فشار قرار دادند. انتخاب یک کشور دیگر در هنگام استفاده از VPN است یا آن را به همان اندازه صندوق امانات به انتخاب دولت/شهر همسایه به من محل? سرعت اینترنت من بزرگترین است، آن را تا 150Mbps حروف بزرگ زمانی که Im نه من VPN با استفاده از. روشن کردن و چیدن کشور در کنار دریا از من فقط آن را بدتر می کند. در نهایت با 40-45 مگابیت در ثانیه که باعث می شود دانلود و جریان یک کابوس. من می توانید انتخاب کنید در نزدیکی های دولت/شهر و هنوز پنهان باقی می ماند یا می باید تمام کشور را انتخاب کنید? اگر آن مسائل، من Mullvad به عنوان من VPN استفاده می کنم. ص من خواندن راهنمای اضافه شده در سایت Mullvad برای افزایش سرعت، آن تنها شدم من افزایش 5 مگابیت در ثانیه. پاسخ: لاستیک قدیمی در وجود بیش از چند دلایل چرا دولت ها در سراسر جهان با صخره های مصنوعی ایجاد تجربه کرده است. علاقه به تعمیر موجود صخره های طبیعی است که توسط طوفان یا نیر فاجعه بار در برابر دخالت های انسانی دچار آسیب شده است. ماهی ضربه زننده اگر صخره زندگی می کنند در یا نزدیک, طبیعی یا ساخته دست بشر نیست. صخره های مصنوعی می تواند افزایش گردشگری با غواصان سرگرمی جایی را برای کشف و کمک به صنایع تفریحی و تجاری ماهیگیری با ماهی جایی برای زندگی ارائه دادن کمک می کند. چه راهی بهتر برای ساخت ریف نسبت به استفاده از چیزهای است که ما در حال حاضر است، اما نیاز به خلاص شدن از, حق? در این راستا شده اند وجود دارد برخی از تلاش بسیار فوق العاده در سراسر جهان به کشتی های قدیمی ماشین مترو مخازن و سایر سازه های فلزی بزرگ در ایجاد صخره های مصنوعی استفاده کنید. وسایل نقلیه است به خوبی تمیز، محروم از مواد مضری مانند روغن های قدیمی و یا سوخت و غرق در شمع طولانی برای ایجاد مکان های ایده آل برای طیف گسترده ای از ماهی ها و موجودات دریایی زندگی می کنند. ناو هواپیمابر خیلی بزرگ برای یک دسته از انسان، پس از همه، اما فوق العاده palatial برای ماهی است. افسوس، همه تلاش های مرجانی مصنوعی موفق بوده اند. در 1970s، ده ها هزار نفر از لاستیک هم نایلون و فولاد کابل کشی و یا کلیپ، محدود شد سر مسطح به آبهای ساحلی شمال شرقی آمریکا و سپس فلوریدا در تلاش برای ایجاد صخره های جدید. بزرگترین آزمایش چنین صخره آزبورن و خاموش ساحل فورت Lauderdale واقع شده بود. پروژه ریف اصلی بزرگ بتن جک مانند-شکل با استفاده از ایجاد ساختار اساسی برای صخره های طبیعی به شکل استوار بود، اما اساسا با معرفی حدود دو میلیون لاستیک گسترش یافت. دیگر کشورهای دنیا سعی آزمایش مشابه در اوایل 1980s. نتایج، در مورد بزرگ شما انتظار می رود آنها را از آزادسازی هکتار ارزش لاستیک به اقیانوس خوب. آن را نمی طولانی برای کابل کشی و کلیپ ها زنگ و یا از طریق پوسیدگی و طوفان های گرمسیری لاستیک اطراف آنها را گسترش از و حتی آنها را به نزدیکی صخره های زندگی و آسیب رساندن به آنها کوبیدن تحت فشار قرار دادند. غواصان گزارش امروز است که مناطق با لاستیک تقریبا به طور کامل عاری از زندگی. نیروی دریایی ایالات متحده حسن نیت ارائه میدهد تصویر/مدیا. تنها نهاد است که نیاز به راه حل عالی دیجیتال و امن نیست. امام جواد جان رئیس جمهور و مدیر عامل شرکت KeyLogic در مورد چالش ها و پاداش های مربوط به کار را دولت آمریکا، یکی از بزرگترین مشتریان جهان، دیجیتال و امن است. KeyLogic حدود 20 سال بوده است و است در درجه اول دولت فدرال ایالات متحده دیجیتال تحول ، از جمله دستگاه هایی مانند وزارت دفاع. به عنوان یکی از مشتریان جهان بزرگترین دولت ایالات متحده بسیار بزرگ ‘ماشین’ که تغییر می تواند مشکل را است. این چالش ما در آغوش است و احساس می کنیم که تلاش های ما کشور ساخت بهتر است ممتاز. هدف ما این است که برای تقویت این سازمان ها برای تصمیم گیری بهتر است. در واقع، که ما عبارت “باز و بخشی” است اگر ما آنها را با اطلاعات مناسب در زمان مناسب تجهیز هر سازمان تصميمات خوب را می توانید. راه حل های ما در اطراف ما کلی برنامه مدیریت رویکرد و کیفیت اطلاعات کسب و کار مرکز. علاوه بر این, KeyLogic در حال حاضر حدود 300 کارمند در استخدام. این بدان معنی است که ما توانایی آوردن مجموعه گسترده ای از مهارت، اما هنوز هم چابکی را به حرکت سریع و دریافت نتایج مورد نظر است. من همیشه در زمینه فناوری اطلاعات بوده است. پیش از آن برای شرکت های مختلف در زندگی کاری من کار می کرد و در آن تصمیم گرفته بود پس از دریافت در MBA من، زمان به ریسک کردن و ایجاد KeyLogic در هسته، تفاوت اصلی خدمات ما anticipatory است. این روش مشکل هر رویکرد ما است-از راه ما استخدام کارکنان چگونه ما را با یک چالش تکنولوژیکی درگیر. ما تمرکز بر پذیرش مشتری ماموریت خود ما و دو عمیقا کار نیازهای مشتریان و مشتریان خود . اغلب، همکاران و پیمانکاران بیش از حد در بیانیه کار در تمرکز داده پروژه واقعا چک کردن جعبه در پروژه خاص بدون نگاه چپ و راست- و که معنی آنها اغلب می تواند از دست تحت دروغ مسئله. بیش از حد بسیاری از مردم ‘در قرارداد موفق’، اما در واقع تا حل مشکل پایان نمی. ما می خواهیم برای موفقیت در قرارداد و مشکل را حل کند. ما تمرکز بر دو عرصه اصلی: مالی و تجزیه و تحلیل داده ها و ماموریت و برنامه پشتیبانی. مالی و تجزیه و تحلیل داده ها راه حل ما صحت است. صحت راه حل بودجه پیشرو، توصیه می شود برای دولت فدرال است. ما قادر به پیوند معیارهای عملکرد مدیریت و گسترده گزارش برای بودجه است که در نهایت بخشی از بودجه رئیس جمهور است. فوق العاده، بیش از 50% از سازمان هنوز بودجه خود را با استفاده از صفحات گسترده تدوین. صفحات گسترده یک منبع خوب هستند اما آنها را برای سریع, در سراسر تغییرات هیئت مدیره است که هنگام کار با مهلت و نیاز برای حالات مختلف تست لازم است اجازه نمی دهد. ماموریت و پشتیبانی برنامه ما ارائه تعدادی از راه حل های بیومتریک راه حل بهینه سازی و مدیریت پروژه مدیریت تکنولوژی انرژی و ابر سیستم عامل . ما قادر به اطمینان حاصل شود که تجربه حق و اجرای آنها موفقیت آمیز است که شیوه های می شوند به این فن آوری ها مهم است. کسب و کارهای کوچک می تواند و باید اتخاذ اصول گسترده، عمومی مانند استفاده از موسسه ملی استاندارد و تکنولوژی (جانب) امنیت سایبری چارچوب نسخه 1.1 (منتشر شده در آوریل سال 2018). این یک چارچوب خوب و بهترین روش برای شرکت هایی که عمدتا مستقل از اندازه شرکت فراهم می کند. بدون شک cyberattacks بزرگترین تهدید بشریت می باشیم در سال آینده اگر نه دهه می باشد. تا به امروز، ما واقعا عمق cyberattack گسترش شبکه های دیده نشده و ما هم پشت منحنی در عمل آن است. است چارچوب نیست، با این حال، مخالف ساخت مثبت و GDRP نیز خواهید بازی نقش مهمی را با قرار دادن به جای حفظ حریم خصوصی و داده ها حفاظت بهتر . ما باید این مسائل را بیشتر جدی. همانطور که ما اخیرا دیده ایم, رسانه های اجتماعی نمی شده و ناظر خوبی برای ما داده و آن هم برای کسانی که قادر به محافظت از داده های ما به صورت عواقب در امیدواریم که که این در آینده تغییر خواهد کرد. جدید برخی از جدیدترین و پرطرفدارترین محصولات در خانه فناوری هوشمند است. سخنران خوب هوشمند مانند صفحه اصلی گوگل می تواند در یک راه حل برای اتوماسیون خانگی ارتباطی و سرگرمی. اما وجود دارد سمت نابکار به جهان هوشمند سخنران ما حتی متوجه نیست وجود داشته است؟ اگر شما تا به حال شنیده (جناس در نظر گرفته) خواهر ما سایت SoundGuys پادکست جدید است. سه قسمت فقط آمار iTunes و گوگل بازی موسیقی، و ما همه واقعا هیجان زده در مورد آن. در حال حاضر، من نمی خواهم این تبدیل به تبلیغ برای پادکست اما دلیل که چرا من در نوشتن این ویژگی وجود دارد. ببینید، قسمت دوم پادکست SoundGuys با عنوان “هوشمند سخنرانان: قانونی هاشمی” و این است که مرز قانونی است که من می خواهم به بحث در مورد امروز. شما به تمام قسمت گوش می تواند (و باید) — تنها 16 دقیقه طولانی است — اما من خلاصه زیر به من بدهید. من هستم نه وکیل و نه انجام من یکی در تلویزیون، بازی. خوشبختانه، شما لازم نیست به همه از این حرف من را. SoundGuys جی استنلی آیتالله سیستانی در نشان دادن برای توضیح بسیاری از من می روم برای پوشش بود. من نیز باید روشن که از بخش اول قسمت حول قانون اساسی ایالات متحده. اگر شما در ایالات متحده زندگی نیست، این مربوط به شما خواهد شد. با این حال، مفاهیم هنوز قانونی در نشان می دهد که شما باید آگاه باشند وجود دارد. متمم چهارم قانون اساسی ایالات متحده محافظت شهروندان از آنچه که آن را خواستار “بی دلیل جستجو و تشنج.” اگر شما تا کنون دیده اید پلیس نشان می دهد، شما می دانید که پلیس باید حکم به خانه های مردم. که اصلاحیه چهارم است. همچنین ممنوع مانند wiretaps مواد مخدر سگ خرناس imagers حرارتی و دیگر stuff وحشت زده است. قدرت اندیشه Sinicki آدم های خود در حال حاضر به این موضوع کمی تابستان گذشته delved است. با این حال، SoundGuys ، همراه با آقای استنلی، که نگاه چیزی آدم نمی پس از لمس. خوشبختانه برای دولت ایالات متحده بسیاری از ما را شده wiretapping خانه های خود ما را برای قیمت مقرون به صرفه $39.95. این است که در آن ما شروع به پله در قورت دادن قانونی است که ناشی از بلندگو های هوشمند. مفهوم در قانون به نام “نظریه شخص ثالث” که اجازه می دهد تا اجرای قانون دسترسی به اطلاعات است که منشأ داخل خانه خود را، اما دیگر وجود دارد (مثل ابر) وجود دارد. من اجازه آقای استنلی توضیح: که شروع به عنوان عقل سلیم چیز که در آن، اگر شما با داشتن یک گفتگو با صدای بلند در پیاده رو، شما نمی توانید انتظار حکم پلیس ممزوج شما نیاز به. اما که به شما اطلاعات که توسط بانک یا شرکت برق یا تلفن شرکت برگزار شد تمدید کردم. و به این ترتیب با اینترنت چیزهایی، و سخنرانان هوشمند و هوشمند انبردست برق بسیاری از اطلاعات بسیار شخصی است که در داخل خانه دو اشخاص ثالث و سرور خود جریان است. چون داخل خانه، از سوی دیگر در نظریه شخص ثالث […] که اطلاعات حفاظت تحت متمم چهارم دریافت است بنابراین، آن محافظت می شود باید. در پلیس نشان می دهد بحث در مورد کشیدن رکوردهای بانک پرونده تلفن و مانند آنها. به زودی به اندازه کافی، آنها کشیدن گوگل دستیار مکالمات نیز شروع می شود. در واقع نیست، از سخنرانان هوشمند انتقال همه چیز ما را به شخص ثالث می گویند، مقامات ادعا می کنند آنها باید دسترسی به داده ها که در شخص ثالث دکترین. بنابراین نه تنها نظریه شخص ثالث نمی حفاظت از آزادی های مدنی ما است آن واقع دولت نفوذ به خانه ما تسهیل شود ممکن است. استنلی فرضى اینجا صحبت نمی شود. این در واقع اتفاق می افتد. که سرگرم کننده نیست؟ به علاوه، دو اجرای دستورات ما را به دو معاون، گوگل اول به رونویسی آن دستورات به متن است. نه تنها ما مکالمات شخصی ثبت شده است — آنها در متن و سبک های CTRL و F کاملا قابل جستجو. مقامات مجری قانون می تواند 30 ثانیه نوشتن اسکریپت پایتون برای جستجوی reams اعم و reams اعم از داده در ثانیه برای هر منبعی را که از انجمن های ضد دو ساندویچ کره بادام زمینی (یا هر دو, هیچ قضاوت). بنابراین، ما باید “دفتر فضای خانه گوگل ما” به عنوان SoundGuys “کریس توماس می گوید? خوب، شاید نه. قسمت SoundGuys به نقطه کردن شاهد بودیم که این می تواند منجر شود و نیز مراجع GDPR به عنوان راه بالقوه برای رفع این مشکل می رود. با این وجود، unnerving ابزاری قانونی برای اجرای قانون به یادگیری عمیق ترین شما اسرار تاریک ترین وجود دارد است. اعتماد به من، من یکی از ترین “چه کسی اهمیت میدهد درباره حریم خصوصی” مردم در دانش. زندگی من کتاب باز و تمام آن، اما این قسمت به من داد مکث. چه من در حفظ حریم خصوصی خود من خانه کسب و کار من است. در شروع اگر بدانم من باید لال قدیمی در من گوگل صفحه اصلی کلیک کنید. حداقل تا زمانی که من به یاد دو چیز. مثال اصلی من در اینجا اول از همه، صفحه اصلی گوگل است — ما قدرت اندیشه بعد از همه است. آمازون است برخی از سیاست های مشابه در رابطه با اکثر اما به خاطر سادگی، ما قصد داریم به بحث در مورد گوگل و گوگل صفحه اصلی. گوگل به راحتی گذاشته دقیقا چه آن از شما در آن بخش کمک زیر جمع آوری: است گوگل صفحه اصلی ضبط همه مکالمات من? من می توانید نگاهی به آنچه من خواسته اصلی گوگل? / گوگل صفحه اصلی چه شنیده است اگر سابقه محل/جستجو/صحبت من را حذف گوگل هنوز کپی ذخیره کند? گوگل صفحه اصلی اطلاعات من با هر کسی فروش نیست / من شرکت تماس با ما/گوگل/سایر برنامه ها/تبلیغات/دیگر? بنابراین، داستان کوتاه بلند (و آن مقدار صورت گرفته — دور کلاه قلع فویل قرار داده)، گوگل تمام وقت سوابق اما هر چیزی را که hotword را شامل نمی شود را حذف می کند. شما می توانید ببینید چه گوگل از گوگل صفحه اصلی را ضبط کرده و حتی آن خودتان را حذف کنید. علاوه بر این، شما می توانید همه چیز را می داند گوگل در مورد شما با چک کردن آن را از اینجا ببینید. اما پل، ما در مورد دولت صحبت. یعنی ما باید به گوگل سیاست حفظ حریم خصوصی، که طولانی گودی (گرفتن). من خلاصه کنید که چه می گوید در مورد این موضوع در اینجا. چگونگی و زمانی که گوگل سهام خود آبشار داده تحت چهار دسته مختلف: این است که سیاست های گوگل کمی وحشت زده می شود: گوگل به طور منظم دریافت درخواست از دولت و دادگاه ها در سراسر جهان به افشای اطلاعات کاربر. احترام به حریم خصوصی و امنیت داده های شما با Google تحت پین رویکرد ما به مطابق با درخواست های قانونی این ذخیره. هنگامی که یک درخواست به نظر می رسد بیش از حد گسترده شود یا قادر به دنبال روند صحیح نیست تیم حقوقی ما هر درخواست صرف نظر از نوع و ما اغلب فشار بررسی. این بدان معناست که اگر مقامات حکم، گوگل بررسی مستندات حاصل از آن در درون محدودیت حکم قبل از هر چیزی تحویل افتد. که خیلی خوب است، اما با توجه به شفافیت گوگل گزارش بین 60 و 75 درصد از درخواست های داده به 2010 منجر به “تولید برخی از اطلاعات.” من نمی دانم آنچه شما در این مورد احساس، اما من حدس می زنم آن تسکین است. شاید شما می دانید بازگشت وجود دارد کمی سخت تر گوگل فشار. و

خوب، خوب، یکی بیشتر پلاگین. این واقعا یک قسمت جالب است. تحت پوشش در تنها کمی از استدلال حقوقی کریس توماس و استنلی جی مورد بحث، اتمام به قسمت پادکست. نظر شما درباره هوشمند زبان امروز چیست؟ شما در حال حاضر عصبی یا چنگال به عنوان اعتماد به نفس به عنوان افراد اطلاعات شما امن در گوگل ما در نظر می دانم آنچه شما فکر می کنید نشان می دهد و در حالی که در آن شما ترک بررسی بیش از حد!

شاید هدف شايع ترين تلاش های جاسوسی دولت، رایانه های شخصی بزرگترین خطر برای افشای اطلاعات خصوصی شما هستند. از ساخته شده است سیستم عامل درب پشتی دو آسیب پذیری که عمدا ایجاد شده توسط فروشندگان، ما را در یک نقطه که در آن کامپیوتر با نام تجاری جدید بتوان آنها را احتمالا در حال حاضر تا راه برای دولت برای نظارت بر آن هستند. با ویندوز محبوب ترین سیستم عامل شهر پدر بودن آن است که این سیستم هدف اول برای بازیگران دولتی به سرقت داده تعجب است. همانطور که کنار حتی بدون هر گونه دخالت دولت مقدار متناوب از پیگیری و نظارت بر ابزار ویندوز 10 هشدار دهنده خود است-از کلید ضبط شده دو عکس خودکار کاربر روبرو هستند، دو شبکه WiFi محرمانه خود را به اشتراک گذاری اطلاعات به تمام مخاطبین خود را بدون اجازه شما. اضافه کردن بر روی این ابزار سازمان سیا و NSA مانند لودر تروجان backdoor DOUBLEPULSAR و شما یک سیستم عامل است که باعث نظارت آسان برای هکرها و دولت است. در حالی که هیچ عامل واقعا کامل سخت نسخه از لینوکس است که احتمالا امن ترین شرط برای حفظ حریم خصوصی دارد. هر چند شما باید آماده انجام کار قابل توجهی بیشتر به انجام همان نتیجه در دستگاه ویندوز یا مک از لینوکس پیچیده و unintuitive شناخته شده بودن به امنیت متمرکز توزیع مانند قوس یا کالی انتخاب خوبی برای فکر به حریم خصوصی کاربر هستند. با این حال، پیچیدگی آن می تواند کاربر را به کنترل دقیق بر تقریبا در هر جنبه ای از ماشین خود را دادن به شما صلح بیشتر از ذهن که درب پشتی مخفیانه بر روی کامپیوتر خود را که کاشته شده نیست اجازه نمی دهد. هر کسی در کشور صاحب گوشی تلفن. دولت نزدیک از این آگاه است و ردیابی های گسترده و ابزار را به استفاده از قابلیت های گوشی های هوشمند نظارت بر توسعه داده است. تلفن های آندروید قابلیت یا امن ترین بودن یا کم امن سیستم عامل تلفن همراه. این است زیرا اندیشه نه مرکز حفظ یا تنظیم شده توسط یک شرکت خاص مثل یخ iOS. تولید کنندگان تلفن برای توسعه نسخه های خود را از اندیشه, که می تواند شامل آسیب پذیری های امنیتی مهم و یا بسیار کمی، بسته به چگونگی طراحی شده است. از سوی دیگر برخی از طعم اندیشه های بد است که کارشناسان امنیتی کاخ سفید قصد دارد دیوانه بیش از این واقعیت است که رئيس جمهور همچنان به استفاده از دستگاه آندروید شخصی خود را از قبل از ریاست وجود دارد. گوشی های iOS نیز تعداد آسیب پذیری های مانند جعلی برنامه دولت ایجاد شده در فروشگاه App, و قابلیت های نظارت از راه دور از طریق یافتن آیفون من و دیگر ابزارهای مدیریت است. منجی تنها روش مصرف کننده طرفدار اپل به حریم خصوصی است که حداقل اطمینان است که آنها در حال تلاش است در حالی که آن به دفع هر دولت تلاش، جاسوسی نمی است. برای کامپیوتر حفاظت، آموزش نحوه نصب و استفاده از سیستم عامل لینوکس، همانطور که قبلا مورد بحث در نظر بگیرید. که این روش ایجاد تونل خصوصی بین شما و مقصد شما اجازه می دهد اطلاعات خود را به عبور در قالب حفاظت شده نیز، استفاده از vpn ها و کانال های ارتباطی رمزگذاری شده در صورت امکان،،. هرگز نصب هر گونه نرم افزار ناشناخته و یا نرم افزار است که شامل آسیب پذیری است که اجازه می دهد برای نظارت از راه دور شناخته شده است. دستگاه های تلفن همراه کمی سختتر به قفل کردن چرا که آنها معمولا برای سفارشی سازی گسترده مانند رایانه های شخصی اجازه نمی دهد هستند. Vpn ها تلفن همراه است که اجازه می دهد برای ارتباط رمزگذاری شده از طریق برج های سلولی و فای و همچنین uninstallers هوشمند است که نرم افزار ساخته شده است که اغلب شامل آسیب پذیری های حذف کامل وجود دارد. به پایان می رسد، این جای تعجب نیست به هر کسی که در دولت های جهان فعالانه ردیابی و شهروندان خود را از طریق دستگاه های الکترونیکی خود را شخصی جاسوسی است. آگاه باشید از راه که در آن حریم خصوصی شما ممکن است به خطر بیافتد و استفاده از توصیه هایی که در این راهنما به نگه داشتن کسب و کار شخصی خود را دور از چشم کنجکاو. Paytm ارشد معاونت آجی شیکهار شارما با cricketer هند Rohit شارما به اشتراک گذاشته. عکس: در سوپ است Paytm/توییتر Paytm، هند منجر به پرداخت های دیجیتال سرویس پس از تحقیقی گفته اجرایی ارشد که شرکت ادعا که Paytm داده های کاربر با دفتر نخست وزیر (دریانوردی) سال گذشته به اشتراک گذاشته شده بود را نشان می دهد. در اوت 2010 توسط Vijay شیکهار شارما تاسیس و در حال حاضر به ارزش 10 میلیارد دلار، Paytm يكي از چراغ در هند راه اندازی داستان و رهبر در این کشور نوپای باله فناوری فضا است. سرمایه گذاران Paytm شامل حال، پابوسی همکاران، Alibaba گروه و مورچه مالی. در مه 25، نشریه تحقیقی اخبار Cobrapost ویدئو به عنوان بخشی از یک عملیات جامع “نیش” لقب ‘عمل’ 136 منتشر شد. گزارش تحقیقی در تعامل با روزنامه نگار مخفی نما به عنوان یک سازمان مذهبی سر به دنبال فرصتی برای فروختن آن تبلیغات از طریق Paytm و شرکت تجارت الکترونیک فروشگاه Paytm بازار استوار است. ویدئو نشان می دهد که آجی شیکهار شارما، معاون ارشد در Paytm اشتراک گذاری چگونه خواسته سازمان بنادر و دریانوردی برای اطلاعات شخصی برخی از کاربران Paytm پس از سنگ pelting توسط مردم محلی مقابله با هند نیروهای در جامو و کشمیر مسلح &. این، اگر درست باشد، نقض سیاست حفظ حریم خصوصی شرکت است. آجی است در ضمن برادر کوچکتر Paytm را بنیانگذار و با شرکت از بدو و قبل شده است ارتباطات شرکت مادر One97 خود-از آنجا که بیش از یک دهه در حال افزایش از طریق صفوف به معاون ارشد سال گذشته. According سیاست حفظ حریم خصوصی این شرکت خواهد شد نه Paytm اشتراک گذاری اطلاعات شخصی کاربر با اشخاص ثالث. ما خواهد شد فروش، سهم و یا اطلاعات شخصی شما را به هر حزب 3rd اجاره یا استفاده از شماره آدرس/تلفن همراه ایمیل خود را برای ایمیل های ناخواسته و/یا اس ام اس. در اواخر شب در خرداد Paytm tweeted روشن که هیچ حقیقت در شمار بود. مطلقا هیچ حقیقت در تیتر جنجالی ویدیو انجام دور در رسانه های اجتماعی وجود دارد. داده های کاربران ما 100 ٪ امن است و با هر کسی به جز سازمان های اجرای قانون در صورت درخواست به اشتراک گذاشته شده است. از شما به خاطر حمایت مستمر خود را. بیانیه عجیب و غریب از شرکت شد. کلیپ در مورد ویدئو ویروسی تصادفی در interwebs اما گزارش تحقیقی است که اجرایی ارشد از شرکت گرفتار در دوربین نیست. البته ممکن است ارائه اطلاعات نادرست یا Cobrapost ممکن است ویرایش ویدئو روایت خود را با توجه به اما انتخاب به arrogantly Paytm توضیح این گفتگو. روز بعد در تاریخ 26 مه شرکت پست وبلاگ رسمی به تکرار موضع خود را در داده های کاربر در حالی که کمی با صدای جیر جیر از روز قبلی تناقض را منتشر شده است. ما هرگز اطلاعات شما را با هر کسی سهم: هر شرکت/هر دولت و یا هر کشور. Paytm که اطلاعات شما مال شما است. نه مال ما، و یا یک شخص ثالث و یا دولت. برای بیشتر روشن کردن در گذشته، ما را دریافت درخواست نه هر گونه داده ها بدون درخواست از نظر قانونی مطابق استاندارد از آژانس پايان دهد و از طریق فرآیند مناسب و کانال های به اشتراک گذاشته. شما می تواند مطمئن باشد، ما هرگز به اشتراک گذاشته شده و اطلاعات خود را با هر کسی که شما هرگز به ما داد اجازه برای به اشتراک گذاشتن با به اشتراک گذاری. این جام مقدس اعتماد بین ما است. دوباره پست وبلاگ هر چیزی درباره بیانیه آجی شیکهار شارما در درخواست کاربر داده ها از سازمان بنادر و دریانوردی اشاره نمی و نه اطلاع مشتریان که آیا شرکت کاوشگر داخلی موضوع انجام خواهد شد. سازمان بنادر و دریانوردی بیش از حد هر بیانیه در شمار ساخته شده است. در گفتگو ادعایی، آجی روشنی خود را سیاسی و سهام است که شرکت برای ‘Sangh’، اشاره به ملی Swyamsevak Sangh جناح راست nat هندو iona لیست انجام بسیاری است دولتها سازمان که ایدئولوژیكی steers حاکم دولت هند. میل سیاسی شركت رهبری و خم ایدئولوژیک خود را هر چند اکثر کاربران تاثیر نمی گذارد و hobnobbing این شرکت با دولت BJP نه یک راز است. در گزارش Cobrapost Sudhanshu Gupta، معاون شرکت سیاسی است که Paytm، بیش از حد اشاره خم خبرنگار مخفی نمایش چگونه آنها ترویج کتاب Narendra Modi ‘ رزمندگان در آزمون صفحه اصلی از برنامه های خود. در 8 نوامبر سال 2016 دولت هند demonetization 500 و 1000 ₹ ₹ بانک ها با هدف محدود کردن اقتصاد سایه و سرکوب استفاده غیرقانونی و جعلی پول نقد برای سرمایه گذاری در فعالیت های غیر قانونی و تروریستی اعلام کرد. ورزش با بررسی کسب و کار هاروارد “مطالعه موردي در سیاست ضعیف و فقیر حتی اعدام” شرح داده شد. اعلام Narendra Modi، نخست وزیر هند در آدرس های تلویزیونی زنده در اواخر شب، ساخته شده بود و صبح روز بعد در تاریخ 9 نوامبر روزنامه های پیشرو در هند بود صفحه کامل آگهی در صفحه اول از Paytm ازمرگ نخست وزیر برای “گرفتن تصمیم boldest در تاریخ مالی مستقل هند”. بسیاری از این شرکت را برای نقطه حرکت دولت را از ماهیت ناگهانی اعلام انتقاد و کمبود طولانی مدت پول نقد در هفته پس از ایجاد اختلال قابل توجهی در سراسر اقتصاد. Paytm, البته, یکی از بزرگترین ذینفع demonetization (همراه با خدمات تلفن همراه کیف پول) بود. به دلیل کمبود پول نقد بیشتر و بیشتر مردم برای کیف پول تلفن همراه و در یک ماه Paytm ارسال بیش از 20 میلیون کاربر جدید و که 44، Vijay شیکهار شارما شد امضا هند جوانترین میلیاردر. بسیاری از رسانه های اجتماعی پچ پچ از Cobrapost exposé در مورد کاربران حذف حساب Paytm خود را به دلیل نقض حریم خصوصی و mingling با دولت است. بیشتر واکنش کورکورانه آن را نیز با روشن شدن uninspiring که توسط Paytm دامن زده است. با این حال، برای کسانی که علاقه مند به بسته شدن حساب خود را، Paytm هنوز آن را آسان. هیچ گزینه در وب و یا در برنامه حذف یک حساب وجود دارد. راه تنها مشروع درخواست بستن حساب به ایمیل پشتیبانی شرکت نوشتن است. سپس دوباره، بسیاری بر این باورند که حسابی فقط غیر فعال است و اطلاعات کاربر لزوما کاشه حذف است. Paytm نیز به پاک در این در حالی که ارائه مکانیسم بهتر برای کاربران کشتی پریدن است. در حال حاضر، آن آب سراسر طوفانی است. آخرین پیچ و تاب و در حماسه از جغرافیای سیاسی و تکنولوژی پیشرفته است که ریشه در نقض ZTE در اجرای تحریم های علیه ایران در 2010 است. در زمینه بلندی جنگ تجاری ایالات متحده و چین و افزایش تنش میان دو قدرت ممنوعیت ZTE هم چانه تراشه برای تهمت اختلافات اداری با چین است. نظرات قبلی را تکرار کرد، مغلوب ساختن پیشی جستن در بعد از ظهر جمعه که آن “تعطيل کرد اجازه دهید [ZTE]”، سیگنالینگ است که ایالات متحده یک معامله با غول مخابراتی چینی رسیده است tweeted. دولت اوباما و سناتور Schumer تلفن شرکت ZTE شکوفا با بررسی های امنیتی بدون اجازه. در بسته آن را پس از آن اجازه دهید آن را دوباره باز با تضمین امنیت سطح بالا, تغییر مدیریت و هیئت مدیره، خوب باید قطعات ایالات متحده خرید و پرداخت 1.3 میلیارد دلار. Dems انجام چیزی…. — جواد دونالد ترامپ (@realDonaldTrump) مه 25، تهمت 2018 گفته ZTE می توانست به 1.3 میلیارد دلار به پرداخت جریمه نقدی و متعهد به ارائه “تضمین می کند که سطح امنیتی” و “تغییر مدیریت و هیئت مدیره”. ZTE نیز مجبور به خرید اکثر اجزای آن از شرکت های ایالات متحده که کمی مضحک است، ZTE اتکا به قطعات ساخته شده را با توجه به آن به این وضعیت در وهله اول کردم. … اما شکایت و مانع. آنها فقط بد معاملات (ایران) و معاملات خود اصطلاح تجارت سهام خنده جهان! — جواد دونالد ترامپ (@realDonaldTrump) مه 25، منابع 2018 گفته بلومبرگ که ZTE نیز مجبور شد به آمریکا “انطباق افسران” دسترسی به عملیات خود. آن باقی مانده است که آیا دولت چین به توافق برسند به این تقاضا با توجه به ماهیت حساس ZTE در معاملات کسب و کار دیده می شود. مغلوب ساختن پیشی جستن جزئیات بیشتر در مورد توافق با ZTE آشکار نیست اما استفاده از فرصت به تکه به دموکرات ها “بد معاملات” و “معاملات تجارت [that] سهام خنده جهان است”. این اطلاعیه با انتقاد از هر دو طرف کنگره مواجه شد. لایحه ای که وزارت بازرگانی به بازگشت تحریم ZTE راه رفتن جلوگیری قادر به توقف معامله در آهنگ های آن هنوز هم. ZTE چین دومین شرکت مخابرات پس از Huawei, در حال حاضر در حمایت از زندگی است. بدون قطعات سخت افزاری بسیار مهم، ZTE در کارخانه و بیشتر کارکنان 75.000 بیکار نشسته است. ممنوعیت شرکت های ایالات متحده مانند گوگل Qualcomm و اینتل از انجام هر نوع کسب و کار با ZTE متوقف می شود. تخمین زده میشود ZTE قطعات از تامین کنندگان آمریکایی در تا 90 درصد محصولات خود استفاده می کند. به عنوان نشانه های دونالد مغلوب ساختن پیشی جستن او اجازه می دهد ZTE به زنده ماندن، شرکت ساخت برنامه ای برای از سرگیری عملیات در ساعت از رسمی آسانسور ممنوعیت فروش شده است. ZTE در کابوس تمام نشده تا پایان رسمی این ممنوعیت است. احتمالی فروش خوب، از دست داده و معلق عملیات به حداقل 3 مقدار را بدون بار شمش در. با این حال، نتیجه بهتر از مرگ ترش رو به این شرکت است. بنابراین من به طور کامل آگاه است اگر برای مثال شما برای انجام کاری خطرناک با VPN خود را, که اینترنت اکسپلورر, دسترسی به سایت های شما قرار بود… یا مرتکب جرایم اینترنتی اما در تلاش بود برای مخفی کردن پشت خود را VPN اگر VPN خود را نه “دریایی” در نظر گرفته شد، بنابراین دهنده VPN واقع شرکت آمریکایی، اف بی آی (یا هر کس) بود که زور و اجبار می رفتن و رسیدن آن سیاهههای مربوط از دهنده VPN. ولی… (بنابراین شرکت VPN آمریکا) اگر سرویس دهنده VPN شما در واقع در ساحل است… ولی… آنها تا به حال مراکز داده (یا مسیرهای شبکه اختصاصی مجازی) از کشورهای مختلف جهان دور? پس اجازه می دهد با استفاده از VPN خود را و متصل به یکی از سرور های سوئدی خود را می گویند? بله شرکت شما به VPN خود را با استفاده از هنوز آمریکا خواهد بود اما مطمئنا همه مربوط و چیز در سرور در سوئد خواهد بود? بنابراین آنها می توانست آنها را رها کردن?

سناتور ایالات متحده دولت تحت فشار قرار دادند به توقف استفاده از فن آوری های شبکه اختصاصی مجازی قدیمی و استفاده از ایالات متحده، سناتور WireGuard

آن است که باید به کشور های مختلف هنگام استفاده از VPN را انتخاب کنید و یا آن را به عنوان امن به انتخاب فقط دولت همسایه/شهر سرعت اتصال بهتر است

تلاش های دولت برای ایجاد مصنوعی صخره های مرجانی که از این مواد فاجعه ثابت است؟

کسب و کار تحول KeyLogic دولت درجه دیجیتال

ما درباره KeyLogic تاریخچه شرکت و عملکرد آن.

چگونه در وب حریم خصوصی و امنیت سایبری درگیر گرفتید؟

وجود دارد بسیاری از انواع مختلف محصولات امنیت سایبری در بازار. منحصر به فرد در مورد KeyLogic چیست؟

چه محصولات و خدمات KeyLogic مشتریان دو ارائه می نماید؟

در حالی که با این نسخهها کار با KeyLogic درجه اول دولت آمریکا، برخی از اصول همان است که شما با آن کسب و کارهای کوچک کار می تواند یا باید نیز اتخاذ?

به عنوان مهم ترین چالش های امروز با توجه به امنیت سایبر چه می بینید؟

هی گوگل قادر به جاسوسی دولت بر من است?

پس از نظر قانونی من نیست به معنای زیادی کوچک قانونی تاریخچه

دکترین شخص ثالث

اما تمام سخنرانان جاسوسی هوشمند

بنابراین، چه که معنی همه?

خود را داده است. بیشتر.

شماره گوگل صفحه اصلی لیست در کوتاه مدت (چند ثانیه) قطعه hotword. این قطعه اگر hotword تشخیص داده شده است و تا زمانی که شنیده hotword هیچ یک از این اطلاعات برگ دستگاه شما حذف می شوند. هنگامی که گوگل صفحه اصلی که شما گفته اید “خوب گوگل” یا که شما کرده اید را تشخیص جسمی بلند بالای دستگاه گوگل صفحه اصلی شما Led بالای نور دستگاه تا فشرده شما که ضبط اتفاق می افتد، گوگل صفحه اصلی ثبت آنچه شما می گویند و می فرستد (ضبط) که از جمله ضبط hotword چند ثانیه) به گوگل به منظور انجام درخواست شما. شما می توانید فیلم های ضبط شده آن را از طریق فعالیت های من هر زمان حذف کنید.

شما می توانید به تاریخچه دستیار در فعالیت های من (myactivity.google.com) یا پیوند فعالیت های من در برنامه راه اندازی برای دیدن آنچه که خواسته ام و اگر شما می خواهید آن را حذف کنید.

هنگامی که حذف موارد از فعالیت های من در همیشه از حساب Google حذف شده. با این حال، گوگل ممکن است اطلاعات مربوط به سرویس اشتراک خود، مانند محصولات Google که شما استفاده می شود را نگه دارید و هنگامی که برای جلوگیری از هرزنامه ها و سوء استفاده و بهبود خدمات ما.

ما اطلاعات شخصی شما را به هر کسی فروش نیست. برخی از شرایط که در آن اشتراک گذاشتن اطلاعات با اشخاص ثالث که در خط مشی رازداری Google را ذکر شده وجود دارد. اگر شما درخواست خدمات از کسب و کار مانند Uber، در صفحه اصلی Google ما اطلاعات شما را به آن سرویس برای تکمیل رزرو و یا تایید سوار ارائه شده ارسال کند. در این موارد ما قبلا شما به ما اجازه به اشتراک گذاشتن این اطلاعات با آن سرویس را خواسته اند. اما آنچه در مورد اجرای قانون است؟

کاغذ بسته بندی آن تمام تا مرز قانونی جدید ” width=”840″ height=”561″ srcset=”http://superdvd.ir/wp-content/uploads/2018/06/1529517605_586_هی-گوگل-قادر-به-جاسوسی-دولت-بر-من-است.jpg 840w, https://cdn57.androidauthority.net/wp-content/uploads/2017/12/Google-Home-1-300×200.jpg 300w, https://cdn57.androidauthority.net/wp-content/uploads/2017/12/Google-Home-1-768×513.jpg 768w, https://cdn57.androidauthority.net/wp-content/uploads/2017/12/Google-Home-1-16×11.jpg 16w, https://cdn57.androidauthority.net/wp-content/uploads/2017/12/Google-Home-1-32×21.jpg 32w, https://cdn57.androidauthority.net/wp-content/uploads/2017/12/Google-Home-1-28×19.jpg 28w, https://cdn57.androidauthority.net/wp-content/uploads/2017/12/Google-Home-1-56×37.jpg 56w, https://cdn57.androidauthority.net/wp-content/uploads/2017/12/Google-Home-1-64×43.jpg 64w, https://cdn57.androidauthority.net/wp-content/uploads/2017/12/Google-Home-1-1000×668.jpg 1000w, https://cdn57.androidauthority.net/wp-content/uploads/2017/12/Google-Home-1-1200×801.jpg 1200w” sizes=”(max-width: 840px) 100vw, 840px”/>

است دست? دولت به اتهام جاسوسی قابلیت است بدتر از شما فکر می کنید

کامپیوتر مانیتورینگ

نظارت بر

چگونه به محافظت در برابر اتهام جاسوسی و نظارت بر

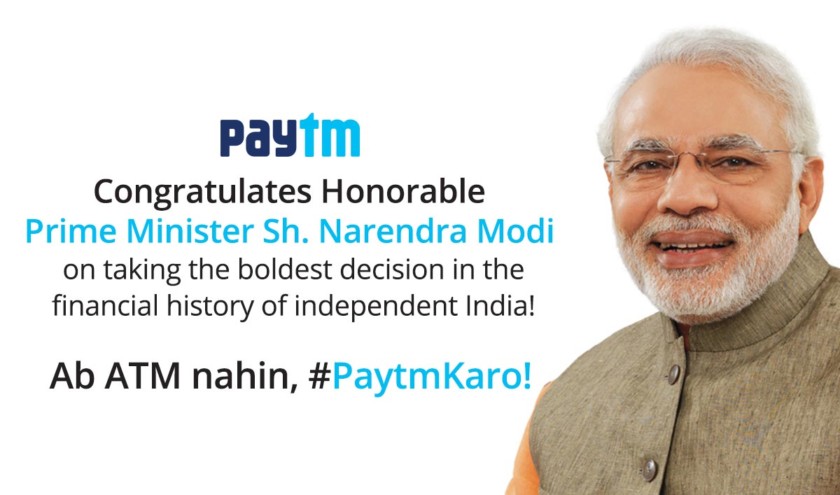

Paytm داده های کاربر را بدون رضایت دولت

“که داده های شما Paytm مال شما است”

میل Paytm را با دولت BJP

می #DeletePaytm?

مغلوب ساختن پیشی جستن دولت اجازه تعطيل کرد ZTE های از زیبا و امنیت تضمین انبار ویکی مدیا

رئیس جمهور دونالد تهمت اعلام کرد قصد دارد هفت سال ممنوعیت فروش که فلج ZTE وادار کردن آن به توقف عملیات عمده زودتر بلند این ماه.

رئیس جمهور دونالد تهمت اعلام کرد قصد دارد هفت سال ممنوعیت فروش که فلج ZTE وادار کردن آن به توقف عملیات عمده زودتر بلند این ماه.

چگونه دولت هنگامی که نیاز به جمع آوری سیاهههای مربوط به VPN کار می کند؟