امنیت خبرنامه روزانه

امنیت خبرنامه روزانه

امنیت دریافت اخبار در خود صندوق هر روز

دانلود ما گزارش عمق: راهنمای نهایی t o امنیت فناوری اطلاعات فروشندگان

پیشرفته مداوم ترسناک از آن را برای تلفن های موبایل می تواند تهدید. رفته در سرمایه گذاری غیر قابل تشخیص نقض این شبکه به تقلب و سرقت مالکیت معنوی یا نقض تیتر گرفتن داده می شود.

اینجا چه CISOs و جوانب امنیتی آن باید این روند نگران کننده امنیت سایبری بدانید.

تهدید مداوم پیشرفته چیست؟

همانطور که شما ممکن است قبلا حدس زده, تهدید مداوم و پیشرفته (آپارتمان) بدون خطر امنیت سایبری معمولی است. مجرمان اینترنتی نفوذ شبکه خود را و آن را برای داده های با ارزش و آسیب پذیری های دیگر کاوش شامل. آپارتمان متوسط می تواند صورت ماه و یا بیشتر و می بی حد و حصر صدمه به سرمایه گذاری در داده های صندلی و اسرار تجارت.

تهدید مداوم پیشرفته کمتر از “چه” و از “که” با توجه به کیت مک کامون، مامور امنیتی ارشد و بنیانگذاران قناری قرمز است. به عنوان وسوسه انگیز، به عنوان آن را به نسبت دادن برچسب آپارتمان دو نابود کننده گونه تروجان چیزی بیشتر انسان که در پلاک https://o1.qnsr.com/log/p.gif?;

وجود دارد n = 203; ج = 204650394; s = 9477؛ x = 7936; f = 201801171506010؛ u = j; z = مهر زمان; = 20392931; e در Muddied

تا حدودی سال توسط بازاریابان و رسانه ها نشان دهنده پیشرفته تهدید مداوم خطر مداوم دو سازمان های، فراتر از آخرین = نرم افزارهای مخرب فشار یا نرم افزار آسیب پذیری. به گفته مک کامون، آپارتمان “مصمم است، توانا و اعماق حفره بیافتد دشمن.,” او می گوید. “توجه داشته باشید که شواهد از فعال، انسان دشمن. مورد نیاز است. آپارتمان نیست و طبقه بندی بدافزارها نبوده است.”

در طول چند سال گذشته آپارتمان به مجموعه وسیع تری از حمله کننده آمده است. “به عنوان تاکتیک ها، تکنیک ها و روش (TTPs) از”آپارتمان درست نشو و نما است،”مک کامون، مشاهده شده”این در حال تبدیل شدن به طور فزاینده ای دشوار است بگویید که آیا حمله توسط بازیگر ملی، سازمان یا فردی عاملان.”

به طور خلاصه APTs اغلب با تلاش های پیگیر و پیچیده و چند دو برای دسترسی به شبکه سازمان و رایانه و سرور متصل به آن مشخص می شود.

تهدید مداوم نمونه پیشرفته هستند

“پیشرفته تهدید مداوم تهدیدات که با استفاده از تکنیک های پیشرفته برای جلوگیری از شناسایی به عنوان ضد sandboxing payloads چند و چند مرحله، و همچنین تضمین ماندگاری بر روی میزبان های خطر بیافتد در سراسر ری بوت توسط ثبت نام به عنوان یک سرویس اضافه کردن رجیستری اجرا ها “و مانند، گفت: منیر Hahad، رئیس آزمایشگاه تهدید درخت عرعر شبکه های درخت عرعر که. “در وحشی GootKit بانکداری تروجان، LockPoS آن از نقطه فروش نرم افزارهای مخرب, LokibotInfostealer نمونه های بی شماری وجود دارد-به نام تنها چند.”

GootKit قابل توجه برای خود evasiveness و فرهنگهای آن سرقت اطلاعات محرمانه و آن را می فرستد به اپراتورهای آن فرمان و کنترل سرویس دهنده (ج & C). درجه اول دارندگان حساب بانک اروپایی با هدف قرار دادن، بدافزارها برای گرفتن دو فیلم قربانیان رومیزی و پویا تزریق محتوای وب جعلی به جلسات مرور کاربران زمانی که آنها سعی در دسترسی به وب سایت های بانکداری خود شناخته شده است. برای جلوگیری از تشخیص توسط ابزارهای امنیت آن را برای حضور ماشین های مجازی است که توسط محققان امنیت سایبر به مطالعه رفتار مخرب ممکن بررسی می کند.

حمله چند روش برای حفظ فشار در شبکه های سازمانی و کاربران خود استفاده کنید.

آنها اغلب در botnets در شبکه های رایانه های آلوده تاریخی تکیه می کنند اما هم اکنون می توانید همچنین از سپاه از دستگاه های اینترنت چیز (IoT) تشکیل شده باشد–به جای ثابت در شبکه تشکیل شده، نه به ذکر است گسترش نرم افزارهای مخرب و هرزنامه. در بسیاری از موارد، آنها می توانید برای راه اندازی توزیع شده انکار سرویس (DDoS) حملات است که شرکت سرویس دهنده اینترنت رو، اغلب این سازمان خدمات آنلاین و آفلاین ضربه زدن استفاده می شود. این ابزار بی پرده در مقایسه با برخی از ابزارهای مناسب stealthier است اما staggeringly مؤثر در ایجاد آسیب است.

نیزه فیشینگ تاکتیک معمول مورد استفاده توسط APTs است. به جای رویکرد تفنگ ساچمهای توسط اغلب اسپم استفاده می شود، این نوع حمله مهندسی اجتماعی و اهداف قربانیان با پیام های ایمیل گردد به خصوص که محور گیرندگان به آلوده کردن دستگاه های خود را با کلیک کردن روی پیوست های مخرب استفاده می کند. که کاربران خواهد شد که ظاهر مشروعیت ایمیل از کارفرمایان خود را، حمله به ساختار سازمانی شرکت پژوهش ممکن است شرط بندی، شناسایی رهبران بخش های مختلف (مالی، منابع انسانی، و غیره) و ارسال کننده ایمیل فوری درخواست که آنها بررسی فایل های پیوست شده یا برخی از اقدام کنند.

البته، APTs است که فاز نفوذ نمی کند. زندگی تا قسمت “مداوم” پیشرفته تهدید مداوم قربانیان می توانید جای پای مهاجم به گسترش در طول زمان انتظار. در نهایت، سیستم های آلوده شروع به سیفون داده از یک شبکه به طور مداوم، یک فرایند است که اغلب برای مدت زمان طولانی غیر قابل تشخیص می رود.

چگونه برای جلوگیری از APTs

حالا که می دانید چه آپارتمان یخ، اینجا است چگونه آن را متوقف کند.

کارمند آموزش

به غیر از یک سازمان در آن حرفه ای، این احتمال زیاد است که امنیت سایبری اولویت پایین برای کارکنان rank-and-file فقط در تلاش برای کسب چک است. آموزش مناسب قادر به باز کردن چشمان خود را به شدت تهدید آنها ممکن است در محل کار روبرو هستند و کمک به القای فرهنگ امنیت و یکم می تواند. آموزش با شبیه سازی های فیشینگ فرشنرس دوره ای و سیاست های سختی است که تضعیف رفتارهای نا امن را تایید می کنند.

دسترسی کنترل

به عنوان یک قاعده کلی APTs چه آنها را لمس نمی تواند صدمه نمی زند.

کنترل دسترسی به شبکه (NAC) را قادر می سازد آن بخش برای جلوگیری از حملات با استفاده از انواع سیاست های دسترسی و پارامترها. اگر دستگاه در شبکه بررسی امنیت خودکار (حضور ضد ویروس نرم افزار، سیستم عامل unpatched یا منسوخ شده، و غیره)، راه حل NAC دسترسی آپارتمان مانع گسترش مسدود می کند.

در همین حال، هویت و دسترسی مدیریت (IAM) کمک می کند حمله از پریدن از یک سیستم به سیستم با استفاده از اعتبارنامه های دزدیده شده نگه می دارد.

مدیر کنترل

در اینجا هستند برخی از استراتژی است که مدیران سیستم می تواند به نیش را از APTs.

با توجه به شيوع حملات است که کد حشره دار، ارزیابی آسیب پذیری و دقیق وصله مدیریت روشهای بهره برداری هستند باید. نامزد NAC مفهوم فوق مدیریت دسترسی کاربر محکم باید کنترل. به عنوان یک قاعده کلی آن مدیران و افراد متخصص مدیر دسترسی داده شود باید.

از نظر حجیم کردن سیستم دفاعی فرد دخالت تشخیص و پیشگیری از راه حل های تشخیص علائم حملات ممکن است اجازه می دهد امنیت پرسنل به اقدام اصلاحی. احداث وب برنامه فایروال خواهد شد کمک به حفظ مقدار روزافزون اطلاعات حساس ذخیره شده در برنامه های وب رو از دست ستمکاران.

اگر چه این مجموعه جامع آپارتمان مسدود کردن فن آوری و فنون نیست، آن یک نقطه شروع خوب است.

تست نفوذ یک راه برای دیدن چگونه حساس خود شبکه است به آپارتمان است به مانند یک عمل می کنند.

تست نفوذ محاکمه و درست راه unearthing کاستی های امنیتی یک سازمان است. آیا انجام داخلی با استفاده از تیم های قرمز (حمله) و آبی تیم (مدافعان) یا با نفوذ خارج از سرویس تست ورزش برای سازمان دفاع سایبری و نگه داشتن آن تیم های امنیتی در انگشتان پای خود استفاده می. بنابراین راه اندازی تیم تهدید شکار و ایجاد جریان تست آسیب پذیری خود را.

نحوه تشخیص APTs

آن در حال حاضر که APTs با طبیعت خود گریزان و یواشکی مشخص اغلب تاسیس شده است. خوشبختانه، ابزار امنیت سایبری است که می تواند کمک به آنها چیزی را اشکار وجود دارد.

کاربر رفتار آنالیز

کاربر و نهاد رفتار آنالیز (UEBA) یک ابزار ضروری در uncovering Apts. به طور فزاینده بکارگیری هوش مصنوعی (AI)، آنها را نظارت و تجزیه و تحلیل نحوه تعامل کاربران با سازمان این سیستم است و می تواند شناسایی زمانی که آنها در رفتار های غیر عادی و اغلب نشانه که حساب های خود بودند، هک شد و مهاجم است شبکه نفوذ کنند.

فریب تکنولوژی

عطف جدول در حمله, حمله فناوری فریب فریب به حمله به سرور های جعلی، خدمات و بسیاری از دیگر آن منابع است که در شبکه های معمولی سازمانی شبکه. کشک حمله اتلاف وقت و انرژی “تلاش برای exfiltrate داده های ارزشمند، محققان امنیتی جمع آوری اطلاعات ارزشمند در مورد روش آنها استفاده از جمله نگرشی مهاجم زنجیره کشتن و دفاع شبکه بر این اساس تنظیم.

شبکه اختصاصی فقط

مانند آنالیز رفتار کاربر، مانیتورینگ شبکه می تواند فعالیت های مشکوک است که سیگنال پلاک

افشای “تشخیص payloads می تواند انجام شود با استفاده از شبکه راه حل های مناسب تشخیص و همچنین نقطه نهایی موتور های” Hahad توضیح داد. “تشخیص عفونت پس از متکی به فرمان و کنترل ارتباطات تشخیص و تشخیص ناهنجاری اساس همراه با تهدید خودکار تجزیه و تحلیل سیستم عامل”.

چگونه به پاسخ دو APTs

اگر شما کشف که شما قربانی آپارتمان شده است، شما نیاز به مبارزه سخت و سریع.

به جمع آوری تمام اطلاعات مربوطه سند شواهد که ممکن است به صورت فایل ها وارد شوید و یا گزارش از ابزار های امنیتی و پزشکی قانونی باشد و گزارش آن را به پرسنل مناسب است. به خصوص اگر شما با استفاده از دستگاه های امنیتی مناسب, که اجازه خواهد داد که امنیت حرفه ای برای بوت کردن حمله، تصویب سیاست های جدید، کنترل سفت، محدود کردن دسترسی یا دیگر اقدامات برای کاهش شانس، آپارتمان در اوایل زنجیره کشتن کشف شود آپارتمان و به حداقل رساندن آسیب.

اگر آپارتمان به شبکه burrowed است, سیستم های آسیب دیده را آفلاین و برگرداندن از پشتیبان تمیز به طور موثر جلوگیری از حمله از دسترسی به اطلاعات حیاتی اگر آنها در حال حاضر انجام نداده اند پس. قبل از آوردن سیستم آسیب دیده در پشت آنلاین اطمینان آسیب پذیری نرم افزارهای مخرب و یا دیگر علت نان برش با اکانال قرار گرفته است. در نهایت، تهیه یک گزارش رسمی در درس های آموخته شده، همراه با سیاست توصیه برای جلوگیری از تکرار.

آپارتمان راه حل

در برخی از سطح، تقریبا تمام فروشندگان امنیت به فروشنده مناسب برای نقش بازی راه حل آنها در تشخیص به پاسخ یا جلوگیری از گسترش این نوع تهدید ادعا می کنند می تواند. مبارزه با APTs نیاز به ترکیبی از ابزارها و تکنیک های که ایده آل به شیوه مربوط به همکاری تا حدودی، کار در استقرار امنیت کلی شما به دنبال یک جای خوب برای شروع است.

خوشبختانه تعداد تهدید پیشرفته فروشندگان تشخیص و پیشگیری که ارائه محصولات است که به بررسی جعبه های بسیاری از شرکت های بسیاری از احتمال از راه حل های مختلف را از فروشندگان مختلف با هم گره خورده اطلاعات امنیتی و مدیریت رویداد (استفاده خواهد شد سیم ریپ) محصول، به APTs در خلیج. روش الفبا اینجا است.

- کوترماهیان

- سیسکو

- Fidelis

- FireEye

- Forcepoint

-

- Fortinet Kaspersky

- مک آفی

- قناری قرمز

- Sophos سیمانتک

-

- ترند میکرو

- Webroot [19659066]. تهدید مداوم پیشرفته

![چگونه به خبرنامه توقف پیشرفته مداوم تهدید]()

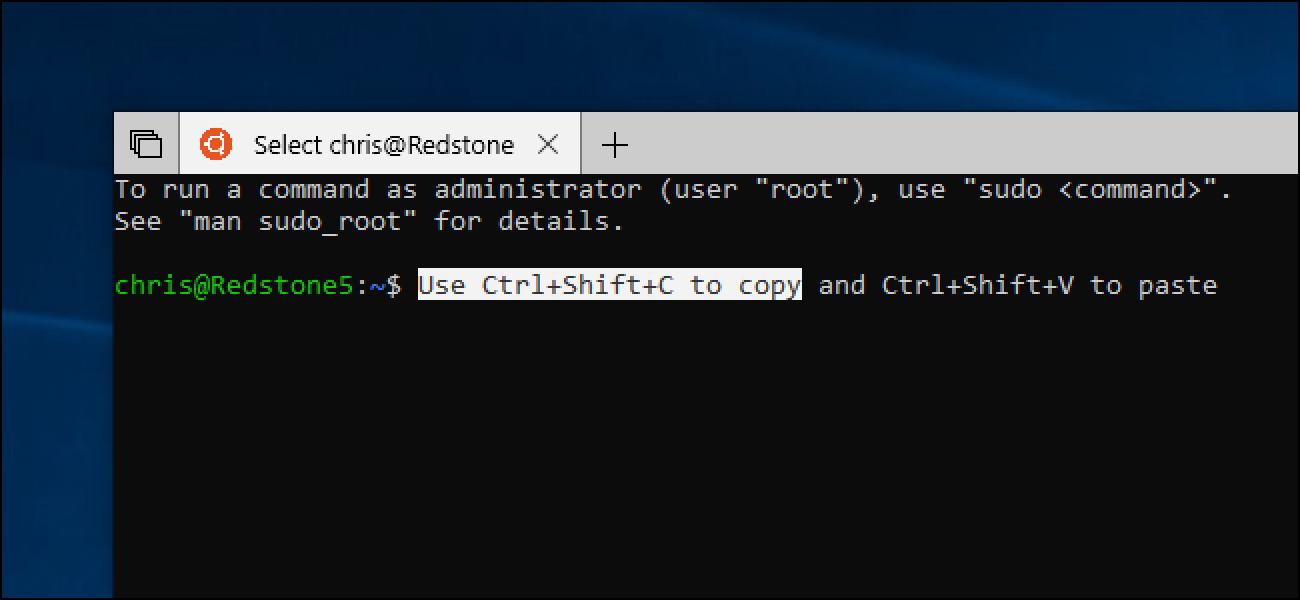

من در تلاش برای اضافه کردن Obfus4 به سرویس دهنده openvpn نیاز من که من می خواهم قادر به دسترسی از گوشی من/هر کجا. (از آنجا که کالج من با استفاده از نقطه در اینچ & بلوک تمام پورت های دیگر از 80، 443). من را از طریق [DigitalOcean guide] (https://www.digitalocean.com/community/tutorials/how-to-set-up-an-openvpn-server-on-ubuntu-16-04) رفته اند و که تعیین کرده اند تا کاملا، با این حال من هر چیزی که با این نسخهها کار پیدا کند که آن را به اضافه کردن مبهم می آید. Obfs4 Obfus4proxy جایگزین آداپتور حمل و نقل، توزیع کننده Shapeshifter و غیره وجود دارد. من هیچ نظری ندارم آنچه برای استفاده از است یا چگونه.

من سعی کردم راه اندازی هر یک از آنهایی که در بالا اما هر کدام از آنها به کار/اغلب می تواند آنها را نصب کند، به ویژه آنهایی که استفاده از Golang، به آنها خواهد بود فقط نوع تصادف به هر دلیلی (من تا به حال dependancies، اما زمانی که آنها در حال اجرا من عرض پنجره بتونه در ترمینال وِلد متوقف کردن پاسخ به ورودی، و من می توانم C/D های مهار کردن). (من Duckdns استفاده از آنجا که من می تونم آی پی استاتیک)

از مشکلات دیگر با چند است با این حال من در آن مجموعه که آن دو home.mysite.me:443 نمی 79.153.12.84:1194 (مثلا) متصل است که راهنماهای آنلاین من با استفاده از آدرس آی پی استاتیک به عهده گرفت.

* به هر حال، چه رویکردی باید استفاده کنم برای اضافه کردن مبهم به سرور من (ترجیحا Obfs4، از آنجا که من می دانم که با این نسخهها کار مطمئن مورد Obfs2)? ** (من نسبتا جدید به شبکه/تونن btw، عذر خواهی)

خرید فیلترشکن