من باید بیشتر از پروتکل امن یا OpenVPN راه برای رفتن است؟

آن است که باید به کشور های مختلف هنگام استفاده از VPN را انتخاب کنید و یا آن را به عنوان امن به انتخاب فقط دولت همسایه/شهر سرعت اتصال بهتر است

انتخاب یک کشور دیگر در هنگام استفاده از VPN است یا آن را به همان اندازه صندوق امانات به انتخاب دولت/شهر همسایه به من محل?

سرعت اینترنت من بزرگترین است، آن را تا 150Mbps حروف بزرگ زمانی که Im نه من VPN با استفاده از.

روشن کردن و چیدن کشور در کنار دریا از من فقط آن را بدتر می کند. در نهایت با 40-45 مگابیت در ثانیه که باعث می شود دانلود و جریان یک کابوس.

من می توانید انتخاب کنید در نزدیکی های دولت/شهر و هنوز پنهان باقی می ماند یا می باید تمام کشور را انتخاب کنید?

اگر آن مسائل، من Mullvad به عنوان من VPN استفاده می کنم.

ص من خواندن راهنمای اضافه شده در سایت Mullvad برای افزایش سرعت، آن تنها شدم من افزایش 5 مگابیت در ثانیه.

6 نکته برای نگه داشتن شما وب سایت امن

دانلود ما گزارش عمق: راهنمای نهایی برای امنیت فناوری اطلاعات فروشندگان

سقوط قربانی به توزیع شده انکار سرویس (DDoS) می توان از حمله فاجعه بار: متوسط هزینه به ترکیبات نیتر zation حمله DDoS موفق است حدود 100.000 دلار برای هر ساعت حمله، به گفته شرکت امنیتی Cloudflare به طول می انجامد.

هزینه های طولانی مدت نیز وجود دارد: از دست دادن شهرت نام تجاری تخریب و مشتریان از دست رفته، همه منجر به از دست کسب و کار. همین دلیل است که ارزش سرمایه گذاری منابع قابل توجهی برای جلوگیری از حمله DDoS و یا حداقل به حداقل رساندن خطر از سقوط قربانی یکی، به جای تمرکز در مورد چگونگی جلوگیری از حمله DDoS یکی شروع شده است.

در مقاله اول در این سری، چگونه برای جلوگیری از حملات DDoS مورد بحث قرار گرفته است. اگر شما به اندازه کافی خوش شانس حمله جان سالم به در–و یا به سادگی به اندازه کافی عاقل جلو-ما در حال حاضر رسیدگی به جلوگیری از حملات DDoS.

ما تراکم برای فروشندگان DDoS بالا و کاربری بررسی برای راه حل های DDoS را مشاهده کنید.

حملات DDoS

درک اساسی حجمی انکار سرویس (داس) حمله اغلب شامل بمباران یک آدرس IP با حجم زیادی از ترافیک. اگر آدرس IP به سرور وب، ترافیک مشروع خواهد شد قادر به تماس با آن و وب سایت موجود می شود. نوع دیگری از حمله داس حمله سیل است که در آن گروه سرویس با درخواست های که نیاز به پردازش توسط ماشین قربانی آب گرفتگی هستند. این اغلب در تعداد زیادی توسط اسکریپت ها در دستگاه های مصالحه قرار است که بخشی از botnet، و در نتیجه خسته کننده منابع سرور قربانی مانند پردازنده و حافظه در حال اجرا تولید شده است. https://o1.qnsr.com/log/p.gif?;

DDoS حمله عمل روی همین اصل جز ترافیک مخرب است از منابع مختلف تولید اگر چه از یک نقطه مرکزی هماهنگ. این واقعیت است که منابع ترافیک توزیع-اغلب در سراسر جهان باعث DDoS حمله پیشگیری بسیار سخت تر از جلوگیری از حملات داس نشات گرفته از یک آدرس IP.

پیدا کردن اطلاعات بیشتر در مورد انواع مختلف حملات DDoS

یکی دیگر از دلایل که جلوگیری از حملات DDoS چالش است که بسیاری از حملات امروز هستند “تقویت” حملات است. این شامل ارسال بسته های کوچک داده و دو به خطر بیافتد و یا بد پیکربندی سرور در سراسر جهان، که سپس پاسخ با ارسال بسته های بزرگتر به سرور مورد حمله قرار گرفت. نمونه شناخته شده از این حمله تقویت دی ان اس است که در آن درخواست DNS 60 بایت بایت 4.000 پاسخ به عامل قربانی یک تقویت حدود 70 برابر حجم بسته اصلی ارسال ممکن است منجر به.

اخیرا، حمله اند ویژگی های سرور نام memcache 2 راه اندازی memcached تقویت حملات که در آن درخواست بایت 15 پاسخ 750 کیلوبایت, عامل تقویت بیش از 50.000 برابر حجم بسته اصلی می تواند منجر به سوء استفاده. بزرگترین در جهان همیشه حمله DDoS، برابر Github در اوایل سال جاری راه اندازی شد memcached حمله تقویت است که به اوج خود رسید که Tbps 1.35 داده سرور Github نداریم کسی را بزنیم.

بازیگران سود دو مخرب تقویت حملات است که آنها نیاز به تنها مقدار محدودی از پهنای باند که خود را راه اندازی اختیار 2 پدر حملات بزرگتر در قربانیان خود را از آنها می تواند با قربانیان به حمله به طور مستقیم انجام دهد.

شش مرحله برای جلوگیری از حملات DDoS

1. خرید پهنای باند بیشتر

از همه راه برای جلوگیری از حملات DDoS، اساسی ترین گام های شما را می تواند زیرساخت های خود را “ضد DDoS” این است که اطمینان حاصل شود که شما به اندازه کافی پهنای باند را خوشه در ترافیک که ممکن است با فعالیت های مخرب ایجاد می شود.

در گذشته ممکن بود برای جلوگیری از حملات DDoS را با تضمین این که شما به حال پهنای باند بیشتر در اختیار شما از هر مهاجم به احتمال زیاد بود. اما با ظهور حملات تقویت این دیگر عملی نیست. در عوض، خرید پهنای باند بیشتر، هم افزایش می دهد نوار است که حمله کننده قبل از آنها می تواند راه اندازی DDoS موفق به غلبه بر حمله، اما شهر خود، خرید پهنای باند بیشتر راه حل حمله DDoS نیست.

2. ساخت افزونگی به زیرساخت خود

آن را به عنوان سخت که ممکن است برای حمله به با موفقیت راه اندازی حمله DDoS به سرورهای شما مطمئن شوید که شما آنها را گسترش در سراسر مراکز داده های متعدد با متعادل کردن سیستم برای توزیع بار خوب را ترافیک بین آنها. در صورت امکان این مراکز داده ها می باید در کشورهای مختلف، یا حداقل در مناطق مختلف کشور همان.

برای این استراتژی واقعا موثر باشد، لازم است برای اطمینان از مراکز داده ها متصل به شبکه های مختلف و که تنگناها شبکه های آشکار و یا تک نقاط شکست در این شبکه وجود دارد است.

توزیع خود را severs topographically از لحاظ جغرافیایی و آن را سخت می کند برای حمله به حمله با موفقیت بیش از بخشی از سرورهای دیگر سرور روم تاثیر پذیری و قادر به در نظر گرفتن برخی از اضافی که ترافیک آسیب دیده سرور عمل به طور معمول.

3. پیکربندی سخت افزار شبکه شما در برابر حملات DDoS

تعدادی از تغییرات پیکربندی سخت افزار ساده شما می توانید برای کمک به جلوگیری از حمله DDoS را.

به عنوان مثال، پیکربندی فایروال و یا روتر به رها کردن بسته های ICMP ورودی یا پاسخ DNS از خارج از شبکه خود را (با مسدود کردن پورت UDP 53) بلوک دی ان اس های خاص و بر اساس پینگ حجمی حملات جلوگیری می کند.

4. استقرار ماژول های ضد DDoS برای سخت افزار و نرم افزار

سرورهای شما باید توسط شبکه فایروال ها و تخصصی تر وب برنامه فایروال ها محافظت می شود و شما احتمالا باید balancers بار نیز استفاده کنید. بسیاری از فروشندگان سخت افزار در حال حاضر نرم افزار محافظت در برابر حملات DDoS پروتکل مانند حملات سیل SYN به عنوان مثال، توسط نظارت وجود داشته باشد بسیاری از اتصالات ناقص و گرگرفتگی آنها هنگامی که شماره ای که می رسد مقدار آستانه قابل تنظیم شامل.

ماژول های نرم افزار خاص می تواند همچنین اضافه شده به برخی از نرم افزار سرور وب به ارائه برخی از قابلیت پیشگیری از DDoS. به عنوان مثال، کشتی های آپاچی 2.2.15 با ماژول mod_reqtimeout برای محافظت خود در برابر حملات لایه کاربردی مانند حمله Slowloris است که اتصال به یک سرور وب را باز می کند و سپس آنها را باز تا زمانی که ممکن است با مشتقات جزئی ارسال نگه می دارد به نام درخواست تا سرور قادر به پذیرش اتصالات جدید بیشتر می تواند.

5. استقرار DDoS حفاظت لوازم خانگی

بسیاری از فروشندگان امنیت از جمله آربور NetScout Fortinet نقطه چک سیسکو و Radware ارائه لوازم که نشستن در مقابل شبکه فایروال ها و طراحی شده برای جلوگیری از حملات DDoS قبل از آنها می تواند اعمال.

آنها به این کار با استفاده از تعدادی از تکنیک های ترافیک baselining رفتاری را انجام و سپس مسدود کردن ترافیک غیر طبیعی و مسدود کردن ترافیک مبتنی بر امضا حمله شناخته شده.

ضعف اصلی این نوع از روش های جلوگیری از حملات DDoS این است که لوازم خود مقدار توان عملیاتی ترافیک آنها می توانند محدود دارد. در حالی که لوازم بالا پایان ممکن است قادر به بازرسی ترافیک آمدن نرخ تا 80 گیگابیت در ثانیه و یا تا امروز DDoS حملات به راحتی منظور از قدر بیش از این می تواند باشد.

اطلاعات بیشتر در مورد راه حل های DDoS .

6. محافظت از دی ان اس سرور

دان ‘ ŧ فراموش که بازیگر مخرب ممکن است قادر به وب سرورهای آفلاین توسط DDoSing سرور دی ان اس. به همین دلیل مهم است که سرورهای DNS افزونگی، و قرار دادن آنها در مراکز مختلف داده پشت balancers بار ایده خوبی هم است. راه حل بهتر است حتی برای رفتن به انبوه دهنده دی ان اس است که می تواند پهنای باند بالا و چند نقطه از حضور در مراکز داده ها در سراسر جهان ارائه پرسید. این خدمات است که به طور خاص با پیشگیری از DDoS در ذهن طراحی شده است. برای کسب اطلاعات بیشتر مراجعه کنید چگونه برای جلوگیری از حملات دی ان اس.

پس از نقض داده فلفل قرمز است، چگونه شما کارت اعتباری خود را امن نگه دارم؟

شما در مورد فلفل قرمز به داده نقض ماه گذشته که بالقوه میلیون ها نفر از شماره کارت اعتباری به سرقت رفته بودند شنیده ممکن است. فلفل قرمز را حادثه را ثابت می کند که دزد کارت اعتباری نیست توقف حملات خود را هر زمان به زودی، و سود که نقض این مقیاس تنها می شود بیشتر رایج است که شرکت های بزرگ همچنان به تمرکز بر روی بیش از امنیت. چگونه مصرف کنندگان اطلاعات کارت اعتباری خود را در مواجهه با تهدید جدی حمایت می کنید؟ در زیر چند راهنمایی برای حفظ اطلاعات مالی خود را از دزد و هکرها است.

بررسی کارت شما تقلب سیاست حفاظت

مهم ترین عامل در حفظ منابع مالی خود را حاصل کنید که کارت اعتباری خود را ارائه می دهد حفاظت از اتهام جعلی است. پس از کارت شما در حال حاضر صندلی بوده است در حالی که این “آخرین خط دفاعی”، با این حال گزینه بسیار مهم است که شما نیاز به است. در صورتی که کارت شما صندلی است که صفر در قبال اتهامات جعلی حاصل کنید. اگر شما با توجه به باز کردن یک کارت جدید، این اولین چیزی است که قبل از اینکه شما همیشه پر کردن درخواست شما بررسی شوید.

استفاده از کارت اعتباری مجازی برای انجام معاملات آنلاین

وقتی خرید اینترنتی، این همیشه یک ایده خوب برای استفاده از کارت اعتباری مجازی تعداد هنگام کاوش در وب سایت های نا آشنا است. شماره کارت مجازی است شماره کارت های اعتباری به طور تصادفی تولید شده است که همراه با حساب واقعی و کاملا یکبار مصرف است. شما می توانید تعداد preapproved معاملات در کارت مجازی خود را تنظیم و پس از آن تعداد از اتهامات عنوان شده علیه بر روی کارت ساخته شده است، برای هر گونه معاملات آینده کار نخواهد کرد. حتی اگر شماره کارت توسط یک هکر ره اگر آنها تلاش برای خرید با آن را این راه آن نمی خواهد از طریق بروید. مانند شما کارت واقعی کارت مجازی نیز توسط حفاظت ضد تقلب در سناریوی بعید است که مهاجم قادر به خرید با آن را پشتیبانی می شوند.

استفاده از کارت های هدیه برای رستوران ها و فروشندگان محبوب

به عنوان خوراک لوبیای پر ادویه را نقض دادهها مؤید رستوران هستند هدف اول برای حمله به دلیل حجم بالا از کارت های اعتباری است که هر روز استفاده می شود. فروشگاههای خرده فروشی به همین دلیل پر خطر هستند. با این در ذهن، آن حرکت هوشمند برای خرید کارت های هدیه برای این فروشگاه است که شما می توانید محل کارت اعتباری است. حتی اگر فروشگاه یا رستوران هک می شود، این راه دزد تنها کارت هدیه شما استفاده می شود به جای کارت اعتباری واقعی خود را دریافت کنند. در حالی که این گزینه شامل تلاش کمی بیشتر، بهترین راه برای محافظت از اطلاعات کارت شما هم. علاوه بر این، شما اغلب cashback یا پاداش امتیاز در کارت اعتباری خود را هنگامی که خرید آنها، که به شما پاداش برای به سادگی پول را از یک مکان به دیگری انتقال سخت بازپرسی کردن می تواند.

به طور خلاصه، فلفل قرمز به داده نقض است یکی دیگر از یادآور قوی از واقعیت سرقت کارت اعتباری، و چگونه آن تنها در روز می شود. برای مبارزه با این تهدید به راهنمایی در این پست ها برای محافظت از اطلاعات کارت اعتباری شما و باقی می ماند یک قدم جلوتر از مردمان بد استفاده کنید.

دوربین های امنیتی Wi-Fi چگونه امن هستند؟

همه داستان های ترسناک دیده است. کسی دوربین متصل به اینترنت را در خانه خود قرار داده و باز به حمله، امکان غریبه به استراق سمع در خصوصی ترین لحظه های خود را در سمت چپ آن. اینجا این است که چگونه به انتخاب یک دوربین است که حریم خصوصی شما را تضمین می کند.

سازمان دیده بان رتبهٔ برای دوربین های آی پی

وجود دارد دو نوع اصلی دوربین های امنیتی Wi-Fi فعال: سنتی IP (و یا شبکه ای) دوربین های دیجیتال و دوربین های مدرن “هوشمند” الفبای لانه بادامک و آمازون ابر طب مکمل و جایگزین.

بسیاری از داستان های ترسناک درباره دوربین های ناامن بینید، در مورد دوربین های آی پی است. در تئوری، هیچ مشکلی با دوربین های آی پی وجود دارد. اینها به سادگی دوربین های امنیتی که اتصال به شبکه یا بیش از Wi-Fi و یا اتصال اترنت سیمی. آنها رابط وب شما می توانید از مشاهده پیشنهادات خود را ارائه. این دوربین نیز به سیستم ضبط شبکه و یا کامپیوتر شما امکان مشاهده و ضبط تمام کسانی که منابع خبری دوربین در یک مکان متصل می. دوربین ممکن است برخی از ذخیره سازی ساخته شده است، اما اگر شما مراقبت به انجام آن کار خود را به ضبط ویدئویی خود نوعی، خوردها به طور کلی است.

در عمل بسیاری از مردم این دوربین امن راه اندازی نمی. آنها از آنها پیکربندی پیش فرض نام کاربری و رمز عبور را ترک می کنیم و سپس آنها را به اینترنت متصل می کنیم. این به این معنی هر کسی می تواند خوراک فقط با مراجعه به این دوربین آی پی آدرس سازمان دیده بان. حتی هست موتور های جستجو مانند SHODAN “طراحی شده برای کمک به مردم پیدا کردن این فیدها دوربین و سایر دستگاه های اینترنت در معرض” vulnerable.txt “از همه چیز.

اگر شما فقط یک انسان معمولی به دنبال دوربین های امنیتی ساده برخی از دوربین های آی پی کشتی. اگر شما hobbyist با روح انجام آن را خودتان ممکن است بخواهید به دوربین های آی پی را برو. فقط مطمئن شوید که شما می دانید آنچه شما انجام می دهند و بنابراین مردم روی شما بدنبال متخلفین قانون گشتن نمی تواند آنها را درست تنظیم شود.

چقدر “هوشمند” دوربین های مختلف

دوربین های امنیتی مدرن مانند حروف الفبا لانه طب مکمل و جایگزین (الفبای شرکت مادر است که دارای گوگل است)، آمازون ابر بادامک و Netgear را Arlo به عنوان مثال، متفاوت هستند از دوربین های آی پی. این است که به عنوان smarthome آسان به استفاده از دستگاه های طراحی شده اند.

ارائه رابط گنگ وب از قبل پيکربندی شده با پیش فرض نام کاربری و رمز عبور، جای دوربین هایی از این شما یک حساب آنلاین سیستم داشته باشید. خوردها زندگی می کنند ویدئویی و کلیپ های ویدئویی ضبط شده از طریق این حساب آنلاین در دسترس هستند. که حساب می تواند گاهی اوقات با دو فاکتور تایید برای ایمنی بیشتر یعنی حتی مهاجم است که می داند رمز عبور حساب خود را پیکربندی برای دیدن دوربین شما قادر نخواهد بود.

این به طور خودکار با آخرین نرم افزار خیلی به روز شده. لازم نیست دستی آنها را برای رفع مشکلات امنیتی بروز رسانی.

به عبارت دیگر هیچ پیکربندی واقعی پیچیده وجود دارد. شما فقط دوربین وصل کرده، ایجاد یک حساب آنلاین و سپس اتصال دوربین به حساب. تا زمانی که شما انتخاب کنید یک رمز عبور قوی و ایده آل، راه اندازی دو فاکتور تایید، هیچ راهی وجود دارد برای حمله به دست آوردن دسترسی آسان.

دوربین های ارزان

البته مراقب باشید، هر دوربین هوشمند شما انتخاب می کنید آن خود خوراک آپلود ویدیو می خواهد شد — یا حداقل کلیپ — به برخی از سرور جایی. مهم است که شما اعتماد شرکت های درگیر است.

به عنوان مثال، دوم الفبای که همچنین گوگل متعلق است. با دوم, شما در واقع اعتماد به گوگل. دیگر شرکت های بزرگ مانند آمازون Netgear و Honeywell نیز بسیار قابل اعتماد به نظر می رسد. این شرکت های بزرگ باید جدی در مورد امنیت و انجام یک کار خوب در تامین خدمات خود را. شهرت به حمایت دارند.

مرتبط با: دستگاه Smarthome من امن است?

برخی از دوربین های فقط کمتر قابل اعتماد به نظر می رسد. به عنوان مثال، Wyze کم 26 دلار هزینه، که در آن تولید کنندگان دیگر به طور کلی دوربین های خود را برای 100 دلار دو 200 دلار فروش. ما در واقع فکر کم Wyze خیلی خوب کار می کرد و آن را قطعا ارزش های شگفت انگیز است. با این حال، Wyze می تواند هر دو فاکتور تایید پشتیبانی ارائه نمی دهد. و هر زمان که شروع جلسه جریان زنده فید ویدیویی که توسط یک شرکت چینی به نام ThroughTek ارائه شده است.

آیا شما اعتماد شرکت مانند Wyze تا به شما است. به عنوان مثال، Wyze ممکن است خوب برای نگه داشتن چشم در خارج از خانه خود را، اما آن را در اتاق نشیمن قرار خواهید ممکن است. ارزش چیزی است که شما حتی می توانید استفاده از دوربین Wyze بدون این اتصال به Wi-Fi و رکورد تنها به یک کارت حافظه microSD است.

مرتبط با: Wyze بررسی دوربین: ارزان ترین سیستم امنیت خانه شما تا کنون پیدا کنید

دوربین های دیگر حتی کمتر قابل اعتماد هستند. در 2017، دوربین های بسیاری توسط تولید کننده چینی vulnerable.txt Foscam یافت دو حمله شد. به عنوان مثال، برخی از این دوربین hardcoded رمزهای عبور تروجان است که حمله به مشاهده خوردها زندگی می کنند از دوربین شما اجازه می دهد وجود دارد. ارزش صرف کمی بیشتر برای دوربین امن تر است.

همانطور که ما در حال حاضر تأیید اعتبار مذکور چندین بار، دو عامل است دوربین که پشتیبانی از دو فاکتور تایید

ویژگی کلید امنیتی را با حساب دوربین امنیتی هوشمند شده است را انتخاب کنید. شما می توانید تنظیم دو فاکتور تایید حساب دوم و حساب های آمازون.

متاسفانه، بادامک Wyze می تواند این ویژگی ارائه نمی دهد. حتی دوربین های Arlo Netgear دو فاکتور تأیید هویت ارائه نمی دهد, پس در هر دوربین از یک شرکت قابل اعتماد از جمله این نوع از امنیت نميشوند.

برای حداکثر امنیت و حفظ حریم خصوصی، حتما یک دوربین است که پشتیبانی از دو فاکتور تایید را انتخاب کنید و حتما آن را راه اندازی! انجام تحقیقات خود را قبل از خرید یک دوربین.

مرتبط با: دو فاکتور تایید چیست و چرا من باید این?

چگونه به نگه داشتن شما امنیتی دوربین های امن

هسته مشاوره در اینجا بسیار ساده است. نحوه انتخاب یک دوربین امنیتی امن و فید های ویدئویی خود را خصوصی نگه دارید اینجا است:

- فروش دوربین های امنیتی “هوشمند” نه آی پی دوربین امنیتی است که نیاز به تنظیمات بیشتر.

- دریافت دوربین از برند قابل اعتماد شما می شناسید مثل دوم و یا آمازون.

- هنگام ایجاد حساب برای دوربین استفاده از یک رمز عبور قوی.

- دو فاکتور تایید را قادر می سازد. (مطمئن برای خرید دوربین با این ویژگی برای حداکثر امنیت شود.)

اگر تمام این کارها را انجام می دهید، شما باید کاملا ایمن است. بدترین سناریو مورد نقض گسترده سرویس دهنده دوم یا آمازون خواهد اما که داستان تکان دهنده بزرگ می شود و بلافاصله ثابت خواهد بود.

چیست گوگل محافظت از بازی و چگونه آن امن اندیشه حفظ کند؟

اندیشه باز، انعطاف پذیر، و همه چیز در مورد انتخاب است. متاسفانه، که انعطاف پذیری “مسائل امنیتی بالقوه بیشتر می آید. خبر خوب این است که گوگل در محل نام بازی است که کمک می کند تا محافظت اندیشه ایمنی سیستم شده است.

گوگل کل امنیتی انجمن فلسفه تحت يك نام نشان دهنده گوگل محافظت از بازی. بازی حفاظت از نظام چند حزبی تلفن خود را از جلو به عقب طراحی شده است — این حزب اسکنر تروجان است قسمت پیدا کردن تلفن من و حزب Safe Browsing. قبل از ما به جزئیات، با این حال، چگونه برای پیدا کردن وضعیت دستگاه خود را محافظت از بازی اینجا است.

اگر شما کنجکاو است تا ببینید چه محافظت از بازی بر روی دستگاه شما در حال انجام چگونه برای پیدا کردن بازی حفاظت از اطلاعات بر روی دستگاه شما

آن بسیار آسان برای انجام است. برو جلو و آتش را بزرگ بازی را شروع کنید.

باز کردن منوی بازی بزرگ، و سپس تنظیم “من نرم افزار & گفتگو” را انتخاب کنید. بالای صفحه گزینه در صفحه برنامه های من & بازی وضعیت محافظت از بازی در خلاصه است. از دست دادن آن برای اطلاعات بیشتر.

بازی محافظت صفحه نشان می دهد که برنامه های اخیرا اسکن شده اجازه می دهد تا شما بدانید اگر آن را هر چیزی مشکوک نشد، و چند گزینه را با اسباب بازی را به شما می دهد. خیلی باحال است.

در حال حاضر, اینجا چیزی است که واقعا معنی برای شما و تلفن خود را.

Protect را مخرب اسکنر نگه می دارد شما تلفن ویروس آزاد

بازی بازی محافظت را دلیل اصلی برای موجود است نرم افزارهای مخرب اسکن. دستگاه یادگیری به اسکن و بررسی بیش از 50 را با استفاده از تریلیون برنامه هر روز — داخل و خارج از بازی بزرگ.

در واقع، در پایان بازگشت اسکنر تروجان بازی محافظت را چک هر app است که وارد گوگل بازی بزرگ تا مطمئن شوید آن برنامه حلال است. اگر چیزی را گرفتار, آن را رد کرد (حذف از بازی بزرگ یا است).

اما محافظت از بازی می رود یک گام بیشتر برای کمک به نگه داشتن خود را امن دستگاه حتی اگر شما برنامه های sideload. نه تنها آن را اسکن کند برنامه در بازی بزرگ، آن را نیز اسکن تمام برنامه های کاربردی بر روی تلفن خود را برای فعالیت های مخرب — مهم نیست از کجا آمدهاند. اگر آن چیزی مشکوک, شما اطلاع داده شود.

البته، مانند هر اسکنر تروجان کامل نیست. پس از آن است که همچنین به شما به عنوان هوشمند که می توانید نصب نرم افزار برخی از چیزهایی که ممکن است از طریق ترک، لغزش.

مرتبط با: نحوه جلوگیری از بدافزارها بر روی آندروید

حفاظت از بازی را پیدا کردن تلفن قابلیت محافظت از دست رفته یا دزدیده شده تلفن

اگر شما خودتان با این احساس غرق شدن روده از ناگهان نیست دانستن است که در آن تلفن شما بازی محافظت را پیدا کردن تلفن من برای ردیابی دستگاه خود استفاده کنید. بدون در نظر گرفتن اینکه آیا آن از دست رفته یا دزدیده شده است، در حال پیگیری می کردن گوشی در حال حاضر (و یا آخرین شناخته می شود) محل.

و مثل شما گوشی خود را گرفتن نیست اگر به نظر می رسد، می توانید پیدا کردن تلفن من به از راه دور قفل و پاک کردن دستگاه خود استفاده کنید. که راه شما حداقل اطلاعات شخصی خود را از چشم کنجکاو می توانید مطمئن شوید.

مرتبط با: نحوه پیدا کردن خود را از دست داده و یا به سرقت رفته تلفن آندروید

بازی حفاظت از نگه می دارد شما امن در وب

حفاظت از بازی نیز ادغام یکپارچه با کروم برای نگه داشتن شما از نرم افزارهای مخرب در وب. اگر آن را تشخیص کد مخرب در وب سایت، شما شود هشدار داده و کارگردانی به ایمنی.

دلیل آن است که همان مفهوم اساسی این ویژگی می باید آشنا به هر کسی که با استفاده از مرورگر Chrome در رایانه نیز هست. ساعت از کروم برای هر شاخص فعالیت های مشکوک و بلوک که اگر چیزی مشکوک اتفاق می افتد.

Streamza: بالاخره راه امن برای دانلود فایل ها

Torrenting بهترین راه برای دریافت نگه از تقریبا هر رسانه است. میلیون ها فیلم نشان می دهد تلویزیون و موسیقی فایل ها آنلاین منتظر شما را به دریافت آنها وجود دارد. متاسفانه, آنها در میدان مین از ویروس ها و سایت های مشکوک. Streamza به شما می دهد راه حل، و امروز ما در حال spotlighting برخی از بزرگ می پردازد در خدمات.

Torrenting بهترین راه برای دریافت نگه از تقریبا هر رسانه است. میلیون ها فیلم نشان می دهد تلویزیون و موسیقی فایل ها آنلاین منتظر شما را به دریافت آنها وجود دارد. متاسفانه, آنها در میدان مین از ویروس ها و سایت های مشکوک. Streamza به شما می دهد راه حل، و امروز ما در حال spotlighting برخی از بزرگ می پردازد در خدمات.

Streamza راه امن و سریع به فایل های تورنت است. برنامه آزمایشی است که همه پرونده های torrented فروشگاه در کتابخانه آنلاین شخصی ، پس بدون فاصله بر روی کامپیوتر شما گرفته شده است. به طور طبیعی این همچنین بدان معنی است شما می توانید دسترسی فایل های خود را از هر دستگاه با اتصال به اینترنت. دستی.

پهنای باند اضافی از سرور Streamza فایل های بسیار سریعتر بارگیری می کنيد

دیگر قدرت پردازش torrenting به کتابخانه آنلاین بیش از حد وجود دارد. به عنوان مثال، آدرس آی پی شما باقی مانده پنهان زیرا Streamza سرور دانلود فایل ها، کامپیوتر شما. پهنای باند اضافی از سرور Streamza همچنین بدان معنی است که فایل ها است بسیار سریعتر از با مشتری خارجی دانلود.

Streamza قانونی است؟

کاملا. هیچ چیز وجود دارد غیر قانونی در مورد آن مگر در مواردی که شما در راه غیر قانونی مانند به محتوا در نقض قوانین حق تکثیر به صورت استفاده از آن. Streamza صراحت روشن است که آن مورد را نه برای استفاده شده است. برای ثبت، ما مواردی که هم پوشی نمی.

Streamza خود کتابخانه بزرگ از آهنگ ها و فیلم ها شما را به مطالعه کردن در اوقات فراغت خود را نیز. آن شده است در ساعات روز و به عنوان بخشی از جامعه Streamza می اتصال با دیگر کاربران دو گوش که آخرین نسخه است باعث به هم بزنید.

در حال حاضر وجود دارد قیمت عظیم قطره در طول عمر اشتراک به Streamza . برای پرداخت یک شما می توانید دانلود به محتوای قلب خود را. چقدر به شما پرداخت بستگی به فضای ابر چه مقدار شما می خواهم، اما پس انداز و بیش از 90% در 200 GB, 500 گرم یا اشتراک نامحدود وجود دارد. 200 GB قربانی خواهند شما فقط 39.99 $ بازگشت.

ساعت تیک تاک در این معاملات، پس اگر Streamza زندگی خود را ساده تر خواهد بود سپس تاخیر نکنید. همه ارائه می دهد توسط هدف قرار دادن دکمه زیر را بررسی کنید.

تیم AAPicks می نویسد: درباره ما فکر می کنیم شما می خواهم، و ما ممکن است سهم درآمد حاصل از هر گونه خرید های ساخته شده از طریق لینک های وابسته را مشاهده کنید. برای دیدن همه ما داغ ترین معاملات، سر را به مرکز AAPICKS.

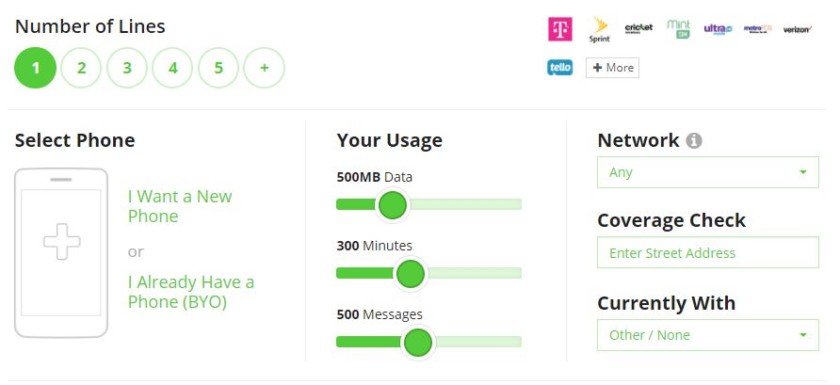

در حال جستجو برای یک گوشی جدید و یا طرح اینجا شروع کنید با ابزار قدرت طرح اندیشه:

Wi-Fi به کانون چیست (و آنها را امن برای استفاده است)?

Wi-Fi به کانون واقعا فقط یک نقطه دسترسی بی سیم است. به طور معمول، مکان های عمومی که در آن شما اینترنت از طریق Wi-Fi در دستگاه های تلفن همراه شما می توانید دسترسی را دارند. آنها راحت, اما هم وجود دارد برخی از مسائل امنیتی باید آگاه باشند که با استفاده از آنها.

مشخصات فنی, هیچ چیز Wi-Fi به کانون متمایز از دیگر نقطه دسترسی بی سیم وجود دارد. شما می توانید روتر بی سیم در منزل شما به Wi-Fi به کانون در نظر. هنگامی که ما بحث در مورد نقاط، با این حال، ما معمولا مکان عمومی، فیزیکی که در آن شما می توانید ثبت نام به Wi-Fi صحبت میکنید (اغلب به صورت رایگان). آنها معمولا در کسب و کار مانند کافی شاپ و هتل ها ارائه می، اما گاهی اوقات به عنوان خدمات عمومی ارائه شده است. برای اتصال به کانون چه که گوشی لپ تاپ و یا قرص تنها چیزی که شما نیاز دارید دستگاه با اتصال بی سیم است.

چگونه برای پیدا کردن و اتصال به تاریخچه

اگر تا کنون شما می رفته به قهوه مغازه برای دریافت کم چربی، دو برابر شات، macchiato سویا کارامل و سپس شما در حال حاضر استفاده از کانون به Wi-Fi خود را بر روی لپ تاپ خود متصل. عمومی نقاط مهم را در همه نوع مکان پیدا کنید — شاپ، رستوران ها، هتل ها، فرودگاه ها، کتابخانه ها، کتابفروشی ها، و بیشتر. برای پیدا کردن کانون نیست اگر شما سفر (یا حتی رومینگ در اطراف شهر خود را)–حتی در کشورهای دیگر.

مرتبط با: نحوه پیدا کردن رایگان Wi-Fi نقاط مهم هنگام رفت و آمد

گذشته از مکان های روشن فقط به عنوان رستوران های زنجیره ای بزرگ و کافی شاپ ها که در آن می شما می خواهم انتظار آنها را پیدا کنید، شما فقط چیزی شبیه به جستجو در وب می تواند ” بی سیم در نقاط مهم در شیکاگو “— یا هر شهر شما اتفاق می افتد به در. اگر شما اتصال اینترنت دارید، در همه، البته، جستجو در وب یک گزینه نیست. در آن صورت شما جلوتر از زمان با دانلود یک برنامه مانند Wi-Fi یاب (رایگان برای iOS و اندیشه) آماده می کند. بارگیری و نصب پایگاه داده رایگان و پرداخت نقاط که شما بعد، حتی زمانی که یک اتصال ندارید، می توانید جستجو.

بعد از یافت کانون نزدیک شما اتصال به آن معمولا بسیار آسان است. اگر شما شناسایی خودکار شبکه فعال بر روی دستگاه شما, شما شبکه های موجود پاپ به طور خودکار زمانی که شما آمار تنظیمات Wi-Fi باید ببینید. اگر اینکار را نکنید، شما باید آن را مرور. این است که در آن برنامه — یا جستجوی وب خوب — می آید در دستی. آن معمولا اجازه می دانید نام شبکه رمز عبور و یا شبکه های رایگان و یا مدت زمان محدود است.

مرتبط با: مقدماتی: آی فون آی پاد لمسی یا اندیشه تلفن اتصال به شبکه Wi-Fi

بعضی چیز ها باید آگاه باشند که هر چند اتصال وجود دارد:

- برخی از نقاط آزاد؛ هستند بعضی نیستند. و برخی به شما یک مقدار محدود از زمان رایگان و سپس شما بابت به زمان بیشتری نیاز است.

- برخی رمز عبور است که اغلب تغییر داشته باشند. اگر کسب و کار اتصال ارائه است (و شما مشتری)، فقط بخواهید ضد.

- برخی نیاز به شما برای ورود از طریق پورتال وب شما اول اتصال، و ممکن است نیاز به برخی از اطلاعات اولیه مانند نام و سن.

با این حال، آن سخت به نمره برخی از اینترنت رایگان و در مورد شما نیست — به خصوص اگر شما فقط نیاز به دسترسی سریع به چیزی نگاه کردن.

چه در مورد امنیت

امنیت نگرانی واقعی با Wi-Fi به نقاط مهم است. آنها، بعد از همه شبکه های عمومی موجود است. نگه داشتن تمام اطلاعات حساس خود را خصوصی می باید اولویت به هر کسی با استفاده از یک شبکه عمومی. حتی اگر شما با کلمه عبور (و شاید از طریق پورتال وب)، که کمک می کند تا تنها نام ممکن است مردم ارائه اتصال دسترسی محدود. فعالیت های اینترنتی خود را خصوصی نگه داشتن آن نیست.

مرتبط با: نحوه Snooping در هتل Wi-Fi و دیگر شبکه های عمومی

کاملا ممکن است برای افراد دیگر با استفاده از Wi-Fi به کانون همان برای بدنبال متخلفین قانون گشتن در ترافیک خود را جلوگیری از. این امر به ویژه است که شما با استفاده از شبکه Wi-Fi باز — با بدون رمزگذاری و که نمی کند نیاز به رمز عبور.

وجود دارد، با این حال، چند راه خوب برای حفاظت از خود:

- استفاده از VPN: A شبکه خصوصی مجازی (VPN) اجازه می دهد تا اتصال امن بالای روابط عمومی. فکر می کنم از آن را مانند یک تونل امن از طریق اینترنت. بسیاری از خدمات VPN خارج وجود دارد وجود دارد و اگر شما هرگز استفاده از یکی، شما قلم مو رنگ کردن در چه VPN است و چرا شما ممکن است یکی نیاز توصیه می شود. راهنمای آن نیز برخی از توصیه های جامد برای خدمات شبکه اختصاصی مجازی امن، قابل اعتماد است.

- شبکه عمومی مارک: در صورت استفاده از ویندوز، آن باید بپرسید شما اولین بار شما اتصال چه شبکه عمومی و یا خصوصی. ویندوز تغییر برخی از تنظیمات امنیتی مهم بر اساس چه نوع شبکه به آن متصل کنید.

- استفاده از HTTPS: تضمین دسترسی به یک سایت است که کدگذاری اطلاعات خود را با استفاده از HTTPS (ابرمتن انتقال پروتکل امن) اتصال شما امن است. این چک کردن گواهینامه های امنیتی برای اطمینان از اینکه سایت شما در حال اتصال به سایت صحیح و رمزگذاری ترافیک وب می. شما می توانید بگویید چون نماد قفل کنار URL در نوار آدرس و “https” در ابتدای آدرس خود را می بینید که سایت HTTPS پشتیبانی.

ایجاد موبایل تاریخچه

گذشته از نقاط عمومی, شما نیز خود را می توانید ایجاد کنید. گوشی های هوشمند خود “احتمال تنظیم کانون است که اجازه می دهد تا به شما برای به اشتراک گذاشتن اتصال تلفن همراه خود را با دستگاه های دیگر است. آیا شما دارای تنظیمات بستگی به تلفن و حامل موبایل شما اما در این موارد که شما نیاز به اتصال واقعا مفید می توان آن را چیزی مانند لپ تاپ به اینترنت و گزینه های دیگر ندارد.

چند چیز به یاد داشته باشید، هر چند وجود دارد. فعال کردن این ویژگی را بخورم تا بیشتر باتری در گوشی خود از آن هر دو Wi-Fi و رادیوهای سیار. اگر شما قصد استفاده از آن، ممکن است بخواهید از آن شما وارد تلفن

به پلاگین نیز، ترین حامل محدودیت در چقدر اطلاعات شما می توانید از طریق ویژگی های تلفن همراه کانون استفاده کنید. حتی در برنامه های که در آن شما باید داده نامحدود شما ممکن است پیدا کردن کمک هزینه کانون خود را محدود به چیزی چیزی کمتر. به عنوان مثال، ورایزون کانون استفاده دو 15 گیگا بایت در هر ماه (پس از آن سرعت چشمگیری) محدود می شود. و بله، به نظر می رسد که مانند بسیاری از داده ها، اما واقعا در چه شما از اینترنت استفاده میکنید بستگی دارد.

تصویر های اعتباری: Shutterstock و NicoElNino

چگونه امن لبه محاسبات

دانلود ما گزارش عمق: راهنمای نهایی برای امنیت فناوری اطلاعات فروشندگان

مفهوم محاسبات نسبتا نوپای یکی در مدرن لبه آن. در حالی که کاربر نهایی مرکز داده ها و ابر محاسبات هستند به خوبی درک، محاسبات لبه است هنوز هم مبارزه برای تعریف خود را- و آمدن به شرایط با برخی از چالش های عمده امنیتی.

اوپن استک اجلاس در ونکوور در تاریخ 23 مه پانل از کارشناسان که به ملاحظات امنیتی و چالش برای محاسبات لبه مورد بحث. اوپن استک ابر متن باز پلت فرم پروژه فن آوری است که به طور گسترده ای توسط حامل های بزرگ و شرکت های مستقر است. حال ظهور مورد استفاده برای اوپن استک در لبه شبکه، نه تنها در مرکز داده است.

هر چند برخی از بحث بر دقیقا چه لبه محاسبات داروهای متن اوپن استک تحویل و فعال سازی آزمایشی در لبه لبه های بزرگتر شبکه سازی نیز مسئله امنیت ابر محاسبات است وجود دارد. لبه هنوز هم می تواند از مرکز داده ها سود، اما همچنین می توانند به طور مستقل کار و مورد استفاده است که به عنوان 5 g تلفن همراه گسترش تلاش سطح شیب دار بالا به طور فزاینده ای جذاب به اپراتور در حال تبدیل شدن است.

“محاسبات لبه می افزاید: بردار جدید با پتانسیل برای شکستن،” بث کوهن بنیانگذاران لبه محاسبات کارگروه گفت که اوپن استک و مدیر محصول شبکه های پیشرفته که ورایزون. “مراکز داده ها در حال حاضر نسبتا امن و دسترسی فیزیکی بسیار محدود است.” https://o1.qnsr.com/log/p.gif?;

در مقابل, در لبه شبکه استقرار را می توان در نقاط در معرض, مانند سلول برج ها و مکان های از راه دور است که نظارت فعال و به عنوان امن نیست مرکز داده های سنتی.

راب Hirschfeld، بنیانگذار و مدیر عامل RackN که گفت با لبه محاسبات اهمیت رمزگذاری داده ها بزرگ شده. توجه به این واقعیت است که لبه محاسبات استقرار امنیت فیزیکی همان به عنوان استقرار ابر سنتی ممکن، مهاجم می تواند سرقت هارد دیسک یا بالقوه در یک کلید USB وصل. Hirschfeld همچنین پیشنهاد که پلت فرم اعتماد محاسبات عناصر همه باید برای محاسبات لبه روشن شود.

“تعبیه شده از آنجا که آن را به خوبی نمی خودکار است که ما در حال حاضر، در قسمت استفاده نمی کنید، در زیرساخت های امنیتی وجود دارد,” گفت: Hirschfeld.

با سنتی ابر محاسبات، دارایی های بیشتر دارد در همان مرکز داده ها و یا در حداقل یک سرور خدمات. با محاسبات لبه گلن مک گون دل EMC معمار اصلی NFV و ابر ارائه دهنده راه حل، گفت: ترافیک بر روی شبکه عمومی غیر قابل اطمینان بخش جریان می یابد. مک گون پیشنهاد کرد که تمام محاسبات ترافیک لبه برو بیش از تونل VPN امن است که ممکن است سخت.

“شروع کنید برای ساخت یک رویکرد قوی چون مردمان بد 10 گام در بسیاری از موارد،” مک گون گفت.

برای مک گون، یکی از چالش های بالا برای محاسبات لبه فقدان چارچوب امنیتی مشترک است. در نظر او نیاز به اجماع در بهترین شیوه برای محاسبات لبه وجود دارد. Hirschfeld را به چالش بالا برای محاسبات لبه این است که توانایی برای لبه محاسبات استقرار به بروز و وصله به طور کامل به طور خودکار.

پس گام به محاسبات لبه هستند

- رمزگذاری همه چیز: حتی اگر داده ها صندلی توسط رمزگذاری همه داده مهاجم ابزار محدود خواهد شد.

- استفاده از تونل امن: به عنوان لبه محاسبات همه واقع شده در مرکز داده های امن, اتصال باید سخت با استفاده از vpn ها و تونل های امن.

- تکرار مداوم فراتر از راه اندازی اولیه: نیاز سازمانهای استفاده از محاسبات لبه به فرآیندهای در محل برای فعال کردن تکرار مداوم فراتر از راه اندازی اولیه برای مقابله با وصله و مسائل امنیتی در حال ظهور.

- استخدام فاعل تهدید تشخیص: از لبه محاسبات تعریف متمرکز است، آن بسیار مهم است برای ارائه دهندگان فن آوری تشخیص تهدید فعال به مشکلات احتمالی به شناسایی زود هنگام استخدام است.

- خودکار وصله و ادعای: با توجه به اینکه محاسبات لبه بالقوه می تواند شامل تعداد زیادی از دستگاه های توزیع شده، نیاز به مطمئن شوید که وصله که وصله داده شده است دارای اعتبار و درستی اجرا خودکار است وجود دارد.

گفت: “اگر ما پیدا کردن آسیب پذیری است که اثرات هزاران سایت های لبه و ما راهی برای انتشار وصله سرعت ندارید، ما ام اجازه آسیب پذیری آن را به راحتی امکان بهره برداری،” Hirschfeld.

شان مایکل Kerner سردبیر ارشد در eSecurityPlanet و InternetNews.com است. او به دنبال در توییتر @TechJournalist.

آپارتمان من پیچیده ارائه می دهد اینترنت رایگان، نا امن. من می خواهم برای اجرای VPN روتر و ssid خود من اما من نیز نیاز به گسترش ورود به سیستم با استفاده از تقويت كننده اگر? با تشکر

این ممکن است?