AirPlay یکی از ویژگی های بسیار مفید در آیفون ها ، iPad ها و مکینتاش است ، اما مگر اینکه بلندگوی هوشمند گران قیمت یا سخت افزار تلویزیون اپل را در اختیار داشته باشید ، هرگز از آن استفاده نکرد اکنون ، Belkin در حال باز کردن پیش خریدهای SOUNDFORM Connect است ، یک آداپتور صوتی که به شما امکان می دهد بلندگوهای موجود خود را به قابلیت AirPlay اضافه کنید. تنها اشکال این است که 100 دلار قیمت دارد.

مانند یک بلندگوی هوشمند دارای AirPlay ، آداپتور Belkin’s SOUNDFORM به اینترنت خانه شما متصل می شود تا از دستگاه های Apple شما فرمان دریافت کند. با فشار دادن دکمه AirPlay در Apple Music ، یک آهنگ یا پادکست به آداپتور SOUNDFORM ارسال می شود ، به عنوان مثال ، که از طریق کابل 3.5 میلی متر یا کابل نوری به سیستم استریو یا بلندگوهای شما منتقل می شود.

برای کنترل SOUNDFORM می توانید از Siri نیز استفاده کنید وصل شوید ، اگرچه باید از طریق تلفن یا محصول Apple دیگر با او صحبت کنید. آداپتور Belkin میکروفون داخلی ندارد و سیستم استریو شما را به یک HomePod غول پیکر تبدیل نمی کند. این فقط یک گیرنده AirPlay برای بلندگوهای قدیمی عادی است.

با قیمت 100 دلار ، Belkin SOUNDFORM Connect نوعی فروش سخت است. اما این تنها دستگاه در نوع خود است و از آنجا که از طریق Wi-Fi موسیقی را پخش می کند ، از کیفیت بالاتری نسبت به بلوتوث برخوردار است (که می توانید با استفاده از آداپتور ارزان قیمت به هر سیستم استریو اضافه کنید) گنجاندن کابل نوری توسط بلکین نشان می دهد که این شرکت به دنبال بازاری است که به صدای خوب علاقه مند باشد ، اگرچه خروجی 3.5 میلی متری برای اکثر مردم خوب خواهد بود. می توانید آداپتور AirPlay خود را با Raspberry Pi بسازید. اکثر مدل های رزبری پای کار خواهند کرد ، بنابراین این راه حل می تواند در هزینه های شما صرفه جویی کند.

منبع: Belkin via iMore

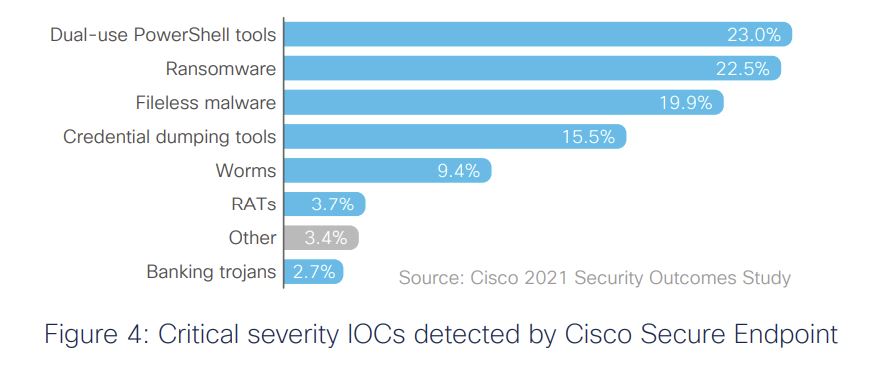

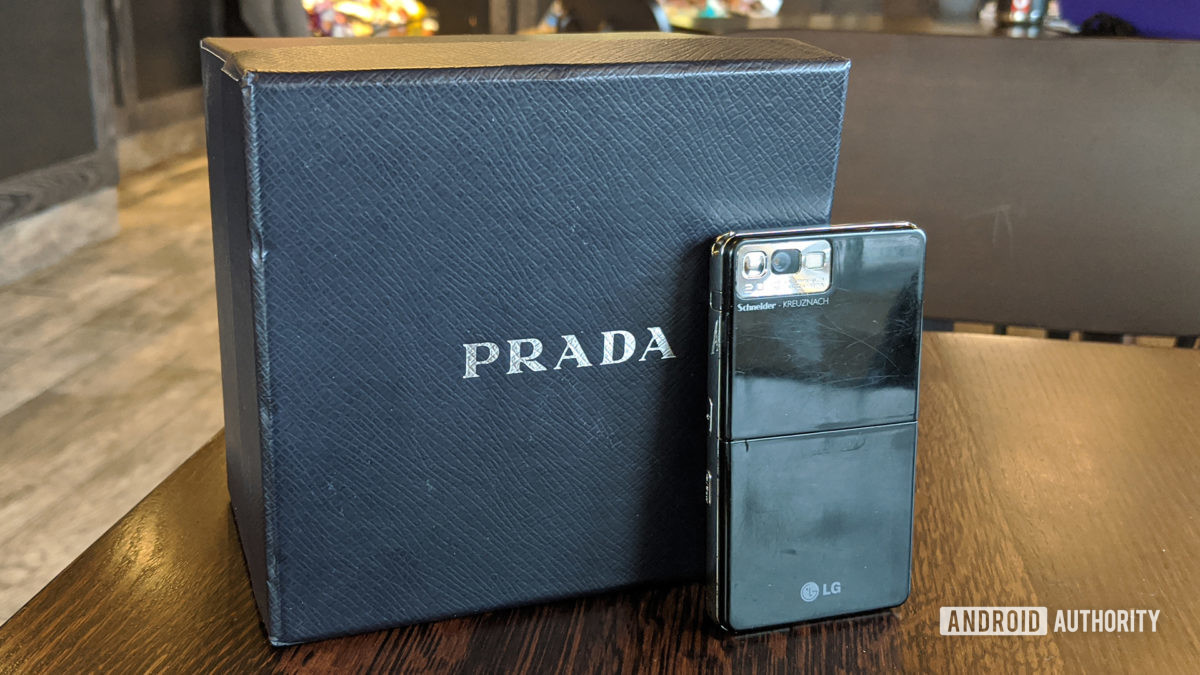

طبق یک مطالعه تحقیقاتی سیسکو که امروز در کنفرانس RSA منتشر شد ، PowerShell منبع بیش از یک سوم تهدیدهای حیاتی بود که در نیمه دوم سال 2020 شناسایی شده بود. گروه برتر تهدیدات شناسایی شده در نقاط انتهایی توسط Cisco Secure Endpoint ابزاری با کاربرد دوگانه بود که برای کارهای بهره برداری و پس از بهره برداری استفاده می شد. سیسکو در این گزارش اشاره کرد ، PowerShell Empire ، Cobalt Strike ، PowerSploit ، Metasploit و سایر ابزارهای این چنینی کاربردهای قانونی دارند ، اما آنها نیز بخشی از جعبه ابزار مهاجمان شده اند. چنین شیوه های "زندگی در خارج از کشور" می تواند هنگام استفاده از ابزارها یا کد های خارجی برای به خطر انداختن سیستم ها ، از شناسایی جلوگیری کند. در وهله دوم ، باج افزار بود و احتمالاً پس از هک اخیر Colonial Pipeline نیازی به اظهارنظر بیشتر نیست. سومین مورد بیشتر گروه شاخص حیاتی سازش (IoC) شناسایی شده بدافزار بدون فایل بود – همچنین تهدید مشترک PowerShell. این نوع بدافزار از فایلهای اجرایی استفاده نمی کند و هیچ امضایی ندارد ، بنابراین تشخیص آن را به چالش می کشد. بدافزار بدون پرونده اغلب از طریق تزریق فرآیند مشکوک و فعالیت رجیستری خود را نشان می دهد. انواع بدافزارهای بدون پرونده شامل Kovter ، Poweliks ، Divergent و Lemon Duck. همچنین ابزارهای استفاده دوگانه چهارمین تهدید رایج را بر عهده داشتند: تخلیه اعتبار نامه ، که توسط هکرها برای تراشیدن اعتبار ورود به سیستم از یک ماشین در معرض خطر استفاده می شود. معمول ترین ابزار شناسایی شده Mimikatz بود که Cisco Secure Endpoint اطلاعات مربوط به تخلیه اطلاعات را از حافظه گرفت. این چهار دسته مسئول بیش از 80 درصد IoC های مهم هستند. بقیه شامل تهدیداتی مانند کرم ها ، تروجان های دسترسی از راه دور (RAT) و تروجان های بانکی با ترکیبی از بارگیری کننده های مختلف ، پاک کننده ها و روت کیت ها است. "بر اساس تحقیقات سیسکو ، PowerShell منبع بیش از یک سوم موارد مهم است. Gedeon Hombrebueno ، مدیر محصولات Endpoint Security برای Cisco Secure ، خاطرنشان كرد: " Hombrebueno به eSecurity Planet گفت كه برای" لایه لایه "لازم است PowerShell و سایر ابزارها و برنامه های کاربردی: Hombrebueno گفت Cisco Secure Endpoint می تواند به همه این اقدامات "بدون پیچیدگی بیشتر" کمک کند. Cisco Secure Endpoint یکی از برترین محصولات تشخیص و پاسخ به نقطه پایانی (EDR) ماست. ابزارهای EDR عموماً در برابر حملات PowerShell م effectiveثر هستند. همچنین نگاه کنید به: MITER Protection Testshed New Light on Endpoint Security مرکز امنیت اینترنت تعدادی از اقدامات مدیران را برای کمک به امنیت ارائه می دهد. PowerShell ، ابزار مدیریت رابط خط فرمان مایکروسافت برای ویندوز و ویندوز سرور. اول ، فقط سرپرستان شبکه و سایر طرفداران فناوری اطلاعات به دسترسی به ابزار رابط خط فرمان Microsoft نیاز دارند ، بنابراین اجرای آن را جلوگیری یا محدود کنید و اجرای اسکریپت های امضا شده را مجاز کنید. فقط. مدیریت از راه دور ویندوز را در حالی که در آن هستید غیرفعال یا محدود کنید. CIS شامل یک آموزش برای مدیریت اجرای اسکریپت در تنظیمات خط مشی گروه است. برای روشن کردن اجرای اسکریپت در تنظیمات Group Policy: برای روشن کردن تنظیمات سیاست اجرای اسکریپت: فروشنده مدیریت ریسک دیجیتال Digital Shadows همچنین چندین نکته امنیتی PowerShell را ارائه می دهد ، از جمله استفاده از حالت زبان محدود . برجسته شدن در میان بهترین گوشی ها در بازار رقابتی گوشی های هوشمند امروز دشوار است. در نتیجه ، مارک های بزرگ و کوچک به طور منظم با نام های صنایع دیگر شریک می شوند تا ضمن برجسته سازی نام تجاری شریک ، به تبلیغ جدیدترین تلفن های هوشمند خود کمک کنند. خواه برای اهداف بازاریابی باشد و هم فقط برای سرگرمی ، مدل های نسخه ویژه قطعاً چیز جدیدی نیست صنعت گوشی های هوشمند. بیایید نگاهی به برخی از بهترین و بدترین ایده های مشارکت در چند سال گذشته بیندازیم. به نظر می رسد تولیدکنندگان این روزها بدون مشارکت با متخصص لنز دوربین. مارک های Leica و Zeiss در چند سال گذشته در تلفن های هوشمند مختلف ظاهر شده اند و Hasselblad اخیراً با سری OnePlus 9 به این مهمانی پیوست. از آنجا که این روزها عکاسی فاکتور بسیار مهمی در تصمیم گیری خرید مصرف کننده است ، همکاری های دوربین شاید به فروش تلفن های هوشمند کمک کند ، اگرچه غول های صنعت اپل و سامسونگ تاکنون از شرکت در این روند خودداری کرده اند. همچنین نگاه کنید به: بهترین تلفن های دوربینی که می توانید دریافت کنید این که این مشارکت در واقع چقدر اختلاف ایجاد می کند بحث برانگیز است. برخی از تلفن های هوشمند مارک دار بسیار افتخارآمیز کسب کرده اند اما از نظر فروش بسیار فرومایه هستند ، مانند سری P40 و Mate 40 با مارک Leica Huawei (ممنوعیت تجارت ایالات متحده کمکی نخواهد کرد) و مارک Sony's Zeiss با نام تجاری Xperia 1 II. اگرچه ، در مورد مورد دوم ، نام بردن از مارک تلفن هوشمندی که Zeiss در برخی موارد با آن همکاری نکرده دشوار است. این قطعاً جذابیت هرگونه فعالیت تجاری را که ظاهراً منحصر به فرد است کاهش می دهد. اما این مشارکت ها همیشه برای بهترین نتیجه نیستند. مشارکت دوگانه نوکیا با زایس و لایت نوکیا 9 PureView با شکل عجیب و غریب را ایجاد کرد (تصویر بالا). فناوری چند سنسور Light در آن زمان کاملاً آزمایشی بود و از آن زمان دیگر تکرار نشده است ، که به شما همه آنچه را که باید در مورد نحوه ظهور این تلفن بدانید را می گوید. حتی تکیه بر مارک محبوب PureView نیز نمی تواند ما را متقاعد کند که تنظیم پنج دوربین نوکیا ارزش این همه هیاهو را دارد. اگرچه برخی از مشارکت های دوربین به نتیجه رسیده است ، اما قطعاً تضمینی برای کیفیت عکاسی نیستند. [19659005] تلفن های هوشمند Supercar

مارک های دوربین تنها نام های بزرگی نیستند که در بازی مشارکت یافت می شوند. ظاهراً ، تلفن های هوشمند و ابرخودروها نیز مطابقت دارند که در بهشت ساخته شده اند. سری Mate Huawei’s چند ورودی با مارک پورشه و بدنه دارد. آخرین نمونه ها شامل Huawei Mate 40 RS و همچنین Watch GT 2 آن است. به همین ترتیب ، وان پلاس با کمک طراحان مک لارن ، چند پرچمدار خود را جلب کرده است. مشارکت اخیر پس از نسخه OnePlus 7T Pro به پایان رسید ، بنابراین احتمالاً در آینده دیگر شاهد تلفن های هوشمند OnePlus-McLaren نخواهیم بود. Oppo Find X Lamborghini Edition را نیز فراموش نکنیم. البته مارک های برتر قیمت های ممتاز را سفارش می دهند و این تلفن ها ارزان نیستند. OnePlus 7T Pro McLaren Edition 799 پوند (1112 پوند) هزینه داشت ، یعنی 100 پوند بیشتر نسبت به مدل استاندارد ، کمی بیشتر از کار رنگ. مدل های مارک Huawei's Porsche حتی گران تر بودند. Porsche Design Mate 20 RS در سال 2018 1،695 یورو (2،048 پوند) هزینه داشت که قابل ملاحظه ای بیشتر از برچسب قیمت 1050 یورویی Mate 20 Pro (1،268 ~ دلار) است. بیش از قیمت؟ تقریباً مطمئناً ، اگرچه به وضوح هدف این تلفن ها چرخاندن چرخش بود تا فروش عمده. خریدهای لوکس برای نخبگان یا مسابقه بی معنی که در انتهای سطل مارک قرار دارد؟ تصمیم گیری در مورد این مورد را به شما واگذار می کنم. دوربین ها و اتومبیل ها فقط آخرین روند مارک در تجارت تلفن همراه هستند. همیشه یک پل ارتباطی ناخوشایند بین فناوری و مد وجود داشته است – فقط به پدیده واقعی اسنوب ریز آیفون نگاه کنید. ما همچنین مارک های مد را مشاهده کرده ایم که با همکاری تلفن همراه معاشرت می کنند تا روزهای ویژگی تلفن. برخی از آثار کلاسیک مورد علاقه من شامل Dolce & Gabbana Motorola Razr V3I با کار رنگ طلای 399 پوند (560 پوند دلار) است که حتی با هیچ لوازم جانبی همراه نیست. ، اگرچه صدای زنگ ویژه D&G از قبل نصب شده است. و چه کسی می تواند ورتو را فراموش کند؟ مارک انگلیسی که از بازار نوکیا منصرف شد ، محدوده کمتری از 10 هزار دلار + تلفن های هوشمند با مشخصات سخت افزاری قدیمی به فروش رساند. جای تعجب نیست که این مدل تجاری فقط در چند سال کوتاه منجر به ورشکستگی شد. اما Vertu به نوعی با مشکل روبرو شد و با مدل برگشت Aster P خود که در حدود 98000 یوان (14000 دلار) هزینه دارد ، در چین گریزان بود. تلفن های هوشمند پیشرفته امروزی از مشارکت مد معاف نیستند. شما می توانید نسخه Samsung Galaxy Z Flip Thom Browne Edition ، کامل با نوارهای امضا را با قیمت 2480 دلار خریداری کنید. این اساساً دو برابر هزینه استاندارد Galaxy Z Flip است. Thom Browne Galaxy Fold 2 حتی با زحمت بیشتری 3،299 دلار هزینه دارد ، اما همانطور که سامسونگ می گوید ، "این فقط یک اکوسیستم نیست بلکه یک سبک زندگی است." من فکر می کنم این برای افراد خوش شانس که نیازی به نگرانی در مورد برچسب قیمت ندارند ، صدق می کند. محصولات مد همه چیز کامل نبوده است افکار پس زمینه هر چند. LG Prada 2006 اگرچه از نظر اندروید یک گوشی هوشمند نبود ، اما یک تلفن مد با برخی سخت افزارهای مناسب و معقول بود. گرچه کیفیت ساخت آن از قضا نسبتاً نامرغوب بود ، LG Prada با بلوتوث 2.0 ، یک صفحه لمسی خازنی و یک اسلات کارت microSD که در آن زمان نوآوری های پیشرفته ای بودند. این تلفن همچنین با دوربین 2 مگاپیکسلی جامع تر و بسته فلاشر نسبت به آیفون اصلی ارائه شده است. در مورد تجمل صحبت کنید. همانطور که گفته شد ، تلفن فاقد Wi-Fi و طرح بندی کامل صفحه کلید بود ، اما در عین حال هزینه زیادی در حدود 849 دلار در روز داشت. Beats هرگز از قرار دادن نام خود در جلو و مرکز خجالتی نبوده است. در سالهای اولیه قبل از خرید اپل ، Beats در واقع متعلق به HTC بود (آنها را به خاطر می آورید؟). این شرکت مشتاق استفاده از خرید 2011 خود بود ، و با ضربه زدن به آرم Beats Audio در میان تعدادی از تلفن های هوشمند. این گوشی ها از سال 2011 به بعد HTC Sensation XE و پس از آن HTC One X ، One S و One V همراه با چند گوشی دیگر تا سال 2013 وجود داشتند. بیشتر بخوانید: آیا می دانید: HTC Beats قبل از اپل در حالی که HTC سرانجام به عنوان یکی از معدود شرکت هایی که اسپیکرهای جلوی استریو مناسبی را ارائه می دهد ، جایگاه ویژه ای برای خود ایجاد کرد ، در آن زمان از همکاری Beats استقبال چندانی صورت نگرفت. با وجود تبلیغات بازاریابی در مورد صدای صوتی صوتی ، ادغام HTC’s Beats چیزی بیشتر از یک اکولایزر فانتزی نبود. نوعی از مواردی که می توانید در هر برنامه پخش کننده موسیقی پیدا کنید. مصرف کنندگان به سرعت راه و روش را مشاهده کردند و همه چیز در نهایت با انتقاد شدید HTC به دلیل شارژ بیش از حد مشتریان خود روبرو شد. علاوه بر این ، HTC One X حتی با گوشهای Beats در جعبه در ایالات متحده ، کانادا ، استرالیا یا بیشتر اروپا عرضه نشده است. در سپتامبر 2013 ، بیتس تمام سهام باقیمانده خود را از HTC پس گرفت و به مشارکت پایان داد – و این لحظه خیلی زود نیست. همکاری HTC-Beats قطعاً قطع می شود زیرا یکی از بزرگترین مشارکت های تلفن های هوشمند شکست می خورد. درست است ، من آن را سخت تر از کراوات HTC Butterfly S Hello Kitty علامت گذاری می کنم. مطمئناً فیلم ها برای همکاری در زمینه مارک تجاری غریبه نیستند و گره خوردن ابرقهرمان ها خانه ای محبوب در تلفن های هوشمند پیدا کرده است. بازار. سامسونگ به عنوان یکی از بزرگترین نامها در این تجارت ، تعداد زیادی از اسپین آف های الهام گرفته از کتاب های مصور را دیده است. این ایده با Iron Man Galaxy S6 Edge (تصویر بالا) آغاز شد. رنگ قرمز روشن بدترین طراحی گوشی تاکنون نبود ، اما کلاه ایمنی Iron Man در پشت تلفن حک شده و پد شارژ بی سیم Arc Reactor به همراه فنبوی طراحی شده است. سال بعد ، سامسونگ با Galaxy S7 Edge Injustice Edition طرف جهانی DC را تغییر داد. باز هم ، گزینه رنگ سیاه براق در واقع کاملاً چشمگیر بود و با یک آرم طلای بتمن در پشت و مجموعه ای از تصاویر پس زمینه جفت شد. سامسونگ تنها مارک تلفن هوشمند نیست که به عنوان مجوز مجتمع صنعتی ابرقهرمان بازی می کند. وان پلاس یک نسخه محدود از وان پلاس 6 را با آرم انتقام جویان ، در کنار یک مورد مرد آهنی سفارشی و یکی از شش مدالیون ، منبت کاری کرده است. این پیگیری پیوند OnePlus 5T Star Wars Limited Edition برای فیلم Disney's Last Jedi بود. صحبت از جنگ ستارگان شد ، کسی R2-D2 Motorola Droid 2 را به یاد می آورد؟ یا در مورد نسخه خیره کننده Samsung Galaxy Note 10 Plus Star Wars Edition چطور؟ اوپو همچنین با نسخه F11 Pro Marvel Avengers Limited Edition و نشان و مورد جمع آوری شده از کاپیتان آمریکا سر و کله می زند. Huawei نسبت به جشن 30 سالگی KFC در چین در سال 2017 ، یک نسخه قرمز از گوشی میان برد Enjoy 7 Plus خود (در بالا) را راه اندازی کرد. KFC با هزاران مکان در سراسر کشور در چین بسیار شگفت آور است. در پشت تلفن آرم Colonel Sanders با لیزر حک شده با تاریخ افتتاح حق امتیاز برای اولین بار در چین وجود دارد. همچنین بخوانید: 15 نام تلفن بد اندروید ، رتبه بندی شده اما این همه ماجرا نبود. Huawei همراه این گوشی نسخه محدود با 10،000 دلار دیجیتال دلار جهت استفاده در فروشگاه های KFC چین است. به نوعی شک دارم کسانی که کاملاً مانند بیت کوین قدردانی کرده اند. تلفن هوشمند KFC همچنین دارای یک برنامه موسیقی است که به صاحبان آن امکان می دهد لیست پخش را در رستوران به اشتراک بگذارند. این یک راه اندازی کاملاً اختصاصی بود. Huawei فقط 5000 دستگاه از این گوشی های لیزر انگشت را ساخته است. این لیست ماست و به هیچ وجه جامع نیست. در طول این سالها تعداد زیادی از تعرفه های گوشی های هوشمند وجود داشته است. آیا مشارکت مورد علاقه خاصی در تلفن های هوشمند دارید؟ مدل های ویژه ویژه افتضاحی که از دست داده باشیم؟ در نظرات زیر با ما در میان بگذارید. پروکسی iPlayer از نظر محتوای بسیار غنی است اما در مورد VPN ها نیز بسیار خشن است. این بدان معنی است که اگر می خواهید آن را از خارج از انگلستان تماشا کنید ، تعداد VPN بسیار کمی وجود دارد که می توانید به آنها اعتماد کنید. از نظر من ، بهترین دسته قطعاً ExpressVPN است. این شبکه دارای یک سرور بزرگ از 3000 سرور در 90 کشور است ، بنابراین من برای دریافت آدرس IP انگلستان به راحتی توانستم. بعلاوه ، با سرعت بسیار بالا و سریع پروتکل Lightway ExpressVPN جدید و راحتی ویژگی MediaStreamer آن ، هنگام پر کردن فصل های آخر Bloodlands یا EastEnders ، مشکلی برای من پیش نیامد. چه چیزی آن را به بهترین گزینه برای iPlayer پروکسی تبدیل می کند این است که برای عبور از geoblocks و فایروال های سیستم عامل بسیار کم مشکل است . چیزی که تقریباً همه VPN های دیگر با آن دست و پنجه نرم می کنند. این بدان معنا نیست که در هنگام استفاده از ExpressVPN مشکلی وجود ندارد و ما به موارد زیر خواهیم پرداخت. اگر هنوز مطمئن نیستید ، می توانید با خیال راحت بدانید که 30 روز ضمانت بازگشت پول به شما امکان می دهد یک طرح بدون خطر را خریداری کنید. پروکسی iPlayer را با ExpressVPN اکنون تماشا کنید!

حتی وقتی صحبت از iPlayer پروکسی و سایر سیستم عامل های پخش جریانی مانند آن می شود ، حتی بهترین VPN موجود در بازار نیز 100٪ در برابر مشکلات مصون نیست. دلیل اصلی این است که سیستم عامل هایی مانند پروکسی iPlayer ، Netflix و Amazon به طور مداوم در حال نوآوری و به روزرسانی نرم افزار خود برای شناسایی ، مسدود کردن و لیست سیاه سرورهای VPN هستند . خطر برخی از مشکلات جزئی را اضافه کنید یا نظارت بر پایان شما و تعجب آور نیست اگر VPN شما در یک نقطه خاص کار کند. خوشبختانه ، بیشتر مشکلات احتمالی راه حل های آسان و سریع دارند . من بیشتر آنها را در زیر به روشی ساده و تازه کار آورده ام: iPlayer پروکسی را با ExpressVPN اکنون تماشا کنید!

ExpressVPN بهترین VPN برای پخش جریانی امروز است – نه فقط برای پروکسی iPlayer بلکه برای سیستم عامل های دیگر مانند Netflix ، HBO Max ، Amazon Prime Video ، Hulu ، Showtime و موارد دیگر. این به چندین عامل مانند شبکه سرور غول پیکر ExpressVPN شامل 3000 سرور در 90 کشور مربوط است. این به تنهایی چیزی است که اکثر VPN های دیگر ندارند و این اطمینان را می دهد که حتی اگر پروکسی iPlayer برخی از سرورها را مسدود کند ، شما همیشه یک سرور متفاوت برای بازگرداندن خواهید داشت. ExpressVPN دارای بهترین ابزارهای رفع انسداد در تجارت است. – این امر در درجه اول برای دستیابی به دسترسی از طریق geoblocks پروکسی iPlayer بسیار مهم است. با ورود به سیستم ، پروتکل جدید Lightway سریعترین سرعت ممکن را برای پخش مستقیم در HD تضمین می کند. ویژگی MediaStreamer این امکان را برای شما فراهم می کند که پروکسی iPlayer را تقریباً در هر دستگاهی ، از جمله یک دستگاه مشاهده کنید که معمولاً از VPN مانند تلویزیون LG یا Apple TV پشتیبانی نمی کنند. من خودم آن را آزمایش کرده ام و تنها کاری که باید انجام می دادم نصب برنامه روی روترم بود و می توانستم هر چیزی را در Apple TV مشاهده کنم. ExpressVPN همچنین 30 روز ضمانت بازگشت پول را ارائه می دهد. هنگامی که سیاست بازپرداخت را آزمایش کردم ، دو روز بعد پول به حساب من برگشت. iPlayer پروکسی را با ExpressVPN اکنون تماشا کنید!

وقتی نوبت به جریان می رسد ، همه سرورها برابر نیستند و بعضی از آنها سرعت بیشتری نسبت به بقیه دارند. با تشکر از پروتکل Lightway ، شما همیشه باید کیفیت فیلم عالی داشته باشید ، اما اگر می خواهید تجربه iPlayer پروکسی خود را حتی بیشتر بهینه کنید من پیشنهاد می کنم ابتدا سرورهای لندن شرقی ، لندن یا ومبلی را آزمایش کنید . اگر شما می خواهید به سرورهای خارج از انگلستان متصل شوید. من همچنین توصیه می کنم Los Angeles 3، San Jose، and Tampa برای ایالات متحده ، مونترال یا تورنتو برای کانادا ، پاریس 2 برای فرانسه و اروپای مرکزی و توکیو 1 برای ژاپن من سرعتی برابر با 60 مگابیت در ثانیه با همه کسانی که حتی سعی کردم از آنها برای پروکسی iPlayer به طور قاره ای استفاده کنم ، دارم. البته ممکن است تجربه شما متفاوت باشد ، بنابراین برای یافتن بهترین ها استفاده از تست های سرعت داخلی ExpressVPN را فراموش نکنید. سرور برای شما اگر این اولین بار است که چنین کاری انجام می دهید ، در اینجا یک چارچوب اساسی برای سرعت مورد نیاز برای کیفیت فیلم مورد نظر خود ارائه شده است: Netflix را با ExpressVPN اکنون تماشا کنید!

من هنوز خدمتی را پیدا نکرده ام که با پروکسی iPlayer عملکرد بهتری نسبت به ExpressVPN داشته باشد. ترکیبی از یک شبکه سرور بزرگ و قابل اعتماد ، ابزار عالی رفع انسداد ، سریعترین سرعت ممکن سرور و ویژگی های اضافی مانند MediaStreamer به ExpressVPN کمک می کند تا از سایر خدمات موجود در بازار متمایز باشد. استفاده از این برنامه VPN نیز نرم و بصری است. ، این گزینه را حتی برای اولین بار در اختیار کاربران قرار می دهد. VPN های رایگان زیادی وجود دارد اما هنوز یکی از موارد مناسب برای تماشای پروکسی را پیدا نکرده ام. iPlayer یا سایر سیستم عامل های پخش جریانی. دلیل این امر دو برابر است. VPN های رایگان نه شبکه سرور دارند تا بتوانند به چنین سیستم عامل هایی دسترسی مطمئن داشته باشند و نه سرعت کافی برای تجربه مشاهده HD را ارائه می دهند. در عوض ، گزینه ساده تر و بسیار م moreثرتر دریافت خدمات برتر است. مانند ExpressVPN. به این ترتیب می توانید در حین بهره مندی از 30 روز ضمانت استرداد پول برای اطمینان از اینکه از خدمات راضی هستید ، از پروکسی iPlayer نهایت استفاده را ببرید. ] یک زن و شوهر از VPN از نظر سرعت معمولاً مکان را در بالا تغییر می دهند اما در حال حاضر ExpressVPN قطعاً سریعترین VPN برای پخش جریانی است. پروتکل جدید Lightway این سرویس را مقدم بر رقابت می کند. من با استفاده از ExpressVPN دو برنامه و چندین فیلم را در پروکسی iPlayer بدون بافر تماشا کردم و کیفیت فیلم هرگز پایین نیامد. دریافت آدرس IP انگلیس با ExpressVPN چند ثانیه طول می کشد. تمام کاری که شما باید انجام دهید این است که وارد برنامه شوید ، هر یک از سرورهای VPN در انگلستان را که مخصوص پخش جریانی هستند انتخاب کنید و برنامه به طور خودکار شما را به یک آدرس IP در انگلیس متصل می کند. این باید تمام نیاز شما برای دسترسی به تمام مطالب پروکسی iPlayers باشد. اگر می خواهید به سرور یا کشور دیگری بروید ، فقط با استفاده از سرور دیگری این روند را تکرار کنید. تعداد کمی از VPN ها تجربه ای سازگار و راضی کننده با سیستم عامل هایی مانند پروکسی iPlayer ارائه می دهند اما ExpressVPN بهترین است از آنهایی که من تاکنون آزمایش کردم. با تمام سرویس های دیگر ، من حداقل حداقل چند مسئله یا ویژگی های فرعی را پیدا می کنم ، اما همه چیزهایی که از ExpressVPN دیده ام برای جریان سازی درجه یک هستند. از ابزارهای انسداد انسداد و پایگاه سرور بزرگ ، تا سرعت چشمگیر و برنامه ها و ویژگی های کاربر پسند ، این VPN هر آنچه را که می خواهم وقتی می خواهم آنلاین را تماشا کنم دنبال می کنم ، دارد.

هشدار حریم خصوصی! داده های شما در معرض وب سایت هایی است که بازدید می کنید! اطلاعات بالا می تواند برای ردیابی شما ، هدف قرار دادن شما برای تبلیغات و نظارت بر کارهایی که به صورت آنلاین انجام می دهید ، استفاده می شود. ExpressVPN را توصیه می کنیم – شماره 1 VPN از بیش از 350 ارائه دهنده ای که آزمایش کرده ایم. این دارای ویژگی های رمزگذاری و حریم خصوصی درجه نظامی است که امنیت دیجیتال شما را تضمین می کند ، به علاوه – در حال حاضر 49٪ تخفیف ارائه می دهد. آیا تا به حال یکی از وب سایت های مورد علاقه شما ، وب سایتی که تقریباً هر روز از آن بازدید می کنید ، از کار افتاده است؟ حتی اگر می دانید پایین است ، اما هنوز به سراغ آن می روید. فقط از روی یک نیروی عادت. این نوع اقدامات ناخودآگاه چیزهای زیادی در مورد ما می گوید ، و برای برخی از افراد شرور راهی برای کنترل و جاسوسی دیگران است. این همان چیزی است که تریس وقتی به دنیای پیگرد سایبری واتساپ نگاه کرد ، کشف کرد. کل صنعت در اطراف پیاده روی اینترنتی ، صنعتی که در زیر حجاب نازک "محافظت از کودکان" پنهان شده است و حتی گاهی حتی مخفی نمی شود ، جاسوسی می کند. Cyberstalking استفاده خاص از وسایل الکترونیکی (امروزه معمولاً از اینترنت) برای كنترل ، رهگیری و جاسوسی از شخص دیگر ، گروهی از افراد و حتی شركت ها است. در حالی که به نظر می رسد پدیده ای نسبتاً اخیر باشد ، این اصطلاح را می توان از دهه نود میلادی جستجو کرد. Cyberstalking بسیار شیوع دارد ، با مطالعه ای در ایالات متحده از سال 2009 نشان می دهد که از هر چهار قربانی پیگیری یک نفر نیز مکالمه سایبری داشته است. برای کسانی که مشغول گفتگوی سایبری هستند ، مطمئناً بخشی از مجموعه گسترده ای از ابزارها برای کمک به پیگیری قربانیانشان است. برای بسیاری از ما ، شبکه های اجتماعی راهی برای به روز نگه داشتن است. با خانواده و دوستان با گذشت زمان و افزایش استفاده از شبکه های اجتماعی. از stalwarts مانند فیس بوک و توییتر گرفته تا بازیکنان جدیدتری مانند TikTok و Snapchat. همه این راه ها به معنای افزایش میانگین رد پای دیجیتال هر یک از ما است. یک معدن طلای واقعی برای یک رابط سایبر Whatsapp. به خصوص برای کسانی که به ابزارهای حریم خصوصی موجود در بسیاری از سیستم عامل های رسانه های اجتماعی تبحر ندارند ، زندگی بسیاری از مردم را برای مصرف و کسب اطلاعات از سراسر جهان باز می گذارد. [19659003] خوشبختانه ، آموزش در این بخش بهبود یافته است ، و سیستم عامل ها به سمت "انتخاب کردن" بیشتر برای به اشتراک گذاشتن پروفایل رسانه های اجتماعی به صورت عمومی حرکت می کنند. اما این بدان معنا نیست که هیچ راهی برای محدود کردن این محدودیت ها وجود ندارد. یا یک راکب سایبری حتی می تواند "دوستی" باشد که شما به طور اختصاصی به حضور خود در شبکه های اجتماعی دسترسی پیدا کرده اید. همه گیری ویروس کرونا منجر به افزایش مکالمات سایبری در ، حداقل در انگلیس. طبق بسیاری از نیروهای پلیس در سراسر کشور ، گزارش های stalking در اولین قفل در سال 2020 در این کشور تقریباً دو برابر شده است. متأسفانه ، این نیز بسیار مهار نشدنی به نظر می رسد. رسانه های اجتماعی تنها مکانی نیستند که ما با افراد به صورت آنلاین ارتباط برقرار می کنیم. پیام رسان ها نیز بسیار محبوب هستند. به عنوان مثال Likes of Whatsapp هر ماه 2 میلیارد نفر از آن استفاده می کنند. کاملاً مایل جلوتر از مقام دوم که مسنجر فیس بوک با 1.3 میلیارد دلار است. رمزگذاری پایان به پایان واتساپ تضمین می کند که فقط شما و شخصی که با او ارتباط برقرار می کنید می توانید آنچه ارسال شده را بخوانید. هیچ کس در این بین ، حتی Whatsapp ، نمی تواند پیام ها را بخواند. گویا. در حالی که Whatsapp دوست دارد در مورد رمزگذاری پایان به انتهای خود افتخار کند ، دارای چندین مسئله اساسی است که آن را به عنوان یک پیام رسان در هنگام حفظ حریم خصوصی به گزینه ای افتضاح تبدیل می کند. آیا تا به حال به استفاده از VPN فکر کرده اید؟ Whatsapp به طور پیش فرض از رمزگذاری پایان به انتها برخوردار است. بی چون و چرا ، این چیز خوبی است. اما فیس بوک ، به دلیل عشق به ردیابی همه چیز شناخته شده است. در تلاش برای فشردن هرچه بیشتر پول از طریق واتساپ ، شاخه ها را عمیق تر و عمیق تر کرده است. در تاریخ 15 در ماه مه بیایید ، واتساپ می خواهد بتوانید داده های استفاده خود را با شرکت های فیس بوک و برخی از اشخاص ثالث دیگر به اشتراک بگذارید. برای کسب اطلاعات بیشتر در مورد این تغییرات ، نگاهی به بخش حفظ حریم خصوصی با گزینه های Whatsapp بیندازید که به شما کمک می کند از سرویس دور شوید. اکنون ، در حالی که بسیاری از این داده ها برای Whatsapp متوسط شما قابل مشاهده نیستند رابط سایبر آنچه که در حال حاضر مورد سو ab استفاده قرار می گیرد سیستم حضور است. آنلاین ظاهر می شوید ، در واتساپ اگر به طور فعال با برنامه ارتباط برقرار کنید ، به عنوان "آنلاین" به کل جهان نشان داده می شوید . هیچ راهی برای غیرفعال کردن این یا تغییر تنظیمات قابلیت مشاهده وجود ندارد. میزان كنترل شما بر روی این توانایی محدود كردن زمان "Last Seen" برای هیچ كسی نیست. اولی در سنگ قرار گرفته است. در ظاهر ، این ممکن است کمی وحشتناک به نظر برسد ، اما معامله زیادی نیست. این نمی تواند دور از واقعیت باشد. یک مجری اینترنتی می خواهد اطلاعاتی را درباره تمام کارهای قربانی خود انجام دهد. و به لطف Whatsapp ، دانستن زمان آنلاین بودن آنها روشی ساده و آسان برای انجام این کار است. اما با استفاده از ابزارهای تخصصی ، یک رابط سایبر می تواند چیزهای زیادی را فقط از طریق چند شماره تلفن بیاموزد و این نشانگر حضور Whatsapp. ابزار Whatsapp وجود دارد که می تواند به دو عدد متفاوت نگاه کند و آنها را ارجاع دهد. سرانجام ، این احتمال را محاسبه می کند که این دو کاربر Whatsapp با یکدیگر ارتباط برقرار کرده اند. این نوع ابزار بیشتر به دنبال فردی است که به دلیل مشکوک به خیانت احتمالاً با همسر خود صحبت می کند. اما این سرویس ها برای هر کسی متعدد و ساده هستند. ساخت آن به ابزاری بسیار مفید برای یک سایبر ردیاب. نرم افزارهای Stalker سنتی معمولاً باید به صورت فیزیکی روی دستگاه هدف نصب شوند. اما با استفاده از این ابزارها می توانید این اطلاعات را از مرورگر وب خود بدست آورید. هیچ خطری درگیر نیست. وقتی به بازاریابی این سرویس های گفتگوی سایبری نگاه می کنید ، اغلب متوجه می شوید که آنها سعی می کنند چهره ای دوستانه داشته باشند. خواهید فهمید که اکثریت قریب به اتفاق برای نگه داشتن زبانه برای کودک شما هستند. امکان دسترسی به محبوب ترین پیام رسان ها و رسانه های اجتماعی موجود در دستگاه. با نگاهی به بررسی ها ، اغلب اهداف واقعی بسیاری از کاربران نشان داده می شود. برخی (اغلب ربات ها) حتی در مرور مکان هایی مانند Trustpilot نکاتی را به سایر خدمات جاسوسی می دهند. در حالی که قابل درک است که والدین می خواهند فرزندان خود را ردیابی کنند. محل و فعالیتهای آن ، اجتناب ناپذیر است که این برنامه ها برای مسیریابی اینترنتی استفاده می شود. و برای بسیاری از این ابزارهای جاسوسی ، بازاریابی صرفاً راهی برای پوشاندن کمر آنهاست. کاملاً واضح است که مخاطبان بسیاری از این ابزارها را هدف قرار می دهند. با بیان اینکه اگرچه ، بسیاری از پرونده های سو ab استفاده خود کاملاً خجالت نمی کشند. با استفاده از هشدارهای منتشر شده از طرف انتشارات مشهور در مورد خزنده بودن آنها به عنوان نشان افتخار. هم فروشگاه Google Play و هم فروشگاه App Apple سیاست های مربوط به stalkerware را دارند (مانند خدمات ردیابی ذکر شده در بالا) و گفتگوی سایبری. Google "ممنوعیت" خود را در Stalkerware در تاریخ 1 در در اکتبر 2020 اعمال کرد. قوانین جدید اجازه می دهد stalkerware در فروشگاه وجود داشته باشد. اما آنها باید یک اعلان مداوم داشته باشند که همیشه قابل مشاهده باشد تا کاربر حداقل از فعال بودن آن آگاه باشد. اطلاعات غلطی مبنی بر اینکه برنامه هایی با هدف کودکان می توانند این قاعده را محدود کنند وجود دارد ، اما توسط Google رد شده است. با وجود اندروید ، توانایی بارگیری برنامه ها با فشار تقریباً یک دکمه وجود دارد. و اکثر stalkerware اکنون در خارج از فروشگاه Play زندگی می کنند ، بسیاری از سرویس ها به راحتی APK برای بارگیری ارائه می دهند. این بدان معناست که در Android ، stalkerware هنوز تهدیدی بسیار مناسب است. اپل اجازه دسترسی بدون محدودیت به مواردی مانند GPS و موارد دیگر را نمی دهد. برخلاف اندروید. و دستگاه های iOS اجازه نمی دهند از جعبه خارج شوند. بنابراین ، شما با دستگاه iOS بسیار محافظت بیشتری در برابر نرم افزارهای ضد سرقت دارید. اما ، همانطور که تاسیس کردیم ، این بدان معنا نیست که شما از آن مصون هستید. با تشکر از واتساپ برای رعایت حریم خصوصی ، وجود ندارد اگر مرتباً از Whatsapp استفاده می کنید ، می توانید برای محافظت از خود کار زیادی انجام دهید. همانطور که گفته شد ، می توانید اطمینان حاصل کنید که هیچ کس نمی تواند "آخرین بازدید" شما را ببیند ، اما وضعیت آنلاین شما برای دیدن همه وجود دارد. اگر یک رابط سایبر بخواهد از یکی از سرویس هایی که این وضعیت را ردیابی می کند استفاده کند ، وجود ندارد. جدا از یکی از دو مورد ، هر کاری می توانید انجام دهید. اولین کاری که می توانید انجام دهید ، که بسیار ناخوشایند است و ضد عفونی نیست ، تغییر شماره تلفن شما است. اما شما باید آن را به وضوح با دوستان و خانواده ای که می خواهید با آنها تماس بگیرید به اشتراک بگذارید. در آن زمان ، شما به آنها اعتماد می کنید تا مطمئن شوید این شماره به شخص دیگری نمی رسد. صادقانه وحشتناک است که شما حتی مجبور باشید این مسئله را مد نظر قرار دهید نه اینکه واتساپ این شکاف آشکار در حریم خصوصی را برطرف کند. [19659060] یک پیام رسان "حریم خصوصی" امتحان کنید

دومین کاری که می توانید انجام دهید تغییر پیام رسان به چیز دیگری است که بیشتر به حریم خصوصی شما احترام می گذارد. محبوب ترین گزینه در حال حاضر Signal است. یک پیام رسان منبع آزاد و رایگان با تمرکز زیاد بر حریم خصوصی. اگر می خواهید درباره Signal و نحوه کار با آن بیشتر بدانید. ما یک آموزش عالی در اینجا داریم! اگر سیگنال شما را تحت تأثیر قرار نداد ، نگاهی به گزینه های محرمانه محور ما در لیست Whatsapp بیندازید ، جایی که می توانید 3 گزینه دیگر را پیدا کنید که ترجیح می دهید. برای کسانی که پیام رسان های دسک تاپ را دوست دارند ، لیست خوبی برای شما داریم همه ما می دانیم که گرفتن دوستان و خانواده برای بارگیری یک برنامه دیگر ، گفتن آسان تر از کار است. بنابراین ، ممکن است تغییر گزینه شماره تلفن شما تنها گزینه شما باشد. برای برخی از نرم افزارهای استریکر تهاجمی که روی تلفن شما نشسته و هر حرکت شما را ردیابی می کند ، باید دستگاه خود را مانند تا حد امکان ایمن باشد. امروزه ، تلفن ها با روش های مختلف احراز هویت برای قفل نگه داشتن دستگاه شما ارائه می شوند. گزینه های بیومتریک خارق العاده هستند. اسکنرهای اثر انگشت احتمالاً متداول ترین در تلفن ها هستند و در صورت امکان باید از آن استفاده کنید. تشخیص چهره (مانند آنچه در دستگاه های اپل با FaceID یافت می شود) نیز گزینه خوبی است. اگرچه همه فناوری تشخیص چهره برابر نیستند ، اما بسته به دستگاه خود محتاط باشید. شاید ارزش داشته باشد که به مدل خاص خود نگاه کنید تا ببینید چقدر قابل اعتماد است. در حالت ایده آل ، شما هم یک روش احراز هویت بیومتریک و هم کد رمز ، پین یا الگو تنظیم می کنید. راحت نیست ، اما ترکیبی از این دو روش به طور قابل توجهی امنیت دستگاه شما را بهبود می بخشد. در iOS و Android نیز گزینه "Lockout" وجود دارد. می توانید تعدادی از ورودهای ناموفق را تنظیم کنید تا برای مدت زمان مشخصی قفل شود. آن را تا جایی که ممکن است تنظیم کنید تا به شما کمک کند تا کسی که قصد ورود به دستگاه شما را دارد جلوگیری کند. دیدن یک رابط سایبر ممکن است برخی از موارد شخصی در مورد شما را بداند. این کمک می کند تا تلاشهای فیشینگ بسیار واقعی به نظر برسند. به این نوع فیشینگ بسیار هدفمند به طور خاص "فیشینگ نیزه" گفته می شود. شما هرگز نباید پیوست ها را از آدرس های ایمیل که تشخیص نمی دهید بارگیری یا باز کنید. و حتی اگر آن را تشخیص دهید ، با فرستنده دوباره بررسی کنید که آنها در واقع پیوست ارسال کرده اند ، زیرا ممکن است حساب ایمیل آنها به خطر بیفتد. اگر یک پیوست را باز کنید ، ممکن است حاوی RAT (دسترسی از راه دور تروجان) باشد. این اساساً به مهاجم دسترسی کامل به دستگاه شما می دهد. از غرایز خود استفاده کنید ، اگر مطمئن نیستید ، فرصت را پیدا نکنید. بسیاری از داده های شخصی ما در وب سایت های رسانه های اجتماعی ، حساب های ایمیل و غیره وجود دارد. این امر باعث می شود هنگام تلاش برای مقابله با افراد اینترنتی ، رعایت بهداشت بهداشت سایبری را از اهمیت بالایی برخوردار باشد. رمزعبور خوب یک ضرورت است. حداقل 12 حرف با ترکیبی از حروف بزرگ و کوچک ، اعداد و نویسه های خاص . یک مدیر رمز عبور ایده خوبی است ، شما حتی می توانید از برنامه خود مانند چیزی مانند Bitwarden میزبانی کنید. LastPass یکی دیگر از گزینه های محبوب است. اینها حتی اغلب رمزهای عبور پیچیده ای را برای شما پیشنهاد می دهند و همه چیز را برای شما راحت می کنند. علاوه بر رمز عبور خوب ، احراز هویت دو عاملی (2FA) است. در صورت امکان ، از فعال بودن آن اطمینان حاصل کنید. اگر رمز ورود شما هرگز به اشتباه وارد شود ، این حساب شما را ذخیره می کند. برنامه های رایگان بسیاری مانند Google Authenticator و Authy وجود دارد که می توانید برای این منظور استفاده کنید. وارد کردن کد برای هر کجا ممکن است ناخوشایند باشد ، اما برای امنیت آن ارزش بیشتری دارد. استفاده از کلید امنیتی از امنیت بیشتری برخوردار است. این یک دستگاه فیزیکی است که معمولاً از طریق USB به برق متصل می شود یا از طریق بلوتوث / NFC کار می کند و مانند کد 2FA است ، قبل از ورود به سیستم باید در آن وجود داشته باشد. این احتمال وجود دارد که یک سایبرلایت از طریق آدرس IP عمومی شما را ردیابی کند. با استفاده از VPN ، می توانید آدرس IP عمومی خود را پنهان کرده و به لطف رمزگذاری سنگین و تغییر آدرس IP ، پیگیری از این طریق برای شما غیرممکن شود. مهمتر از همه ، اگر احساس می کنید در معرض خطر یک رابط سایبر هستید ، ASAP با پلیس تماس بگیرید. Whatsapp محبوب ترین پیام رسان در جهان است. و به همین ترتیب ، وظیفه مراقبت از کاربران خود را دارد. فقط به دلیل فراگیر بودن بسیاری از آنها در اکوسیستم آن حبس شده اند. مطمئناً بسیاری از آنها دوست دارند به Signal یا یکی از پیام رسانهای دیگر که بیشتر در ارتباط با حریم خصوصی هستند ، نقل مکان کنند اما نمی توانند. به همین ترتیب ، Whatsapp به سادگی باید کارهای بهتری انجام دهد. حداقل باید گزینه محدود کردن این اطلاعات را به هر کسی که کاربر صلاح می داند ، ارائه دهد. هیچ کس مجبور نیست که با مکالمه مجازی واتساپ سر و کار داشته باشد و همانطور که در حال حاضر پابرجاست ، واتساپ کار را برای کاربران سایبری آسان می کند. دو میلیارد نفر از واتساپ استفاده می کنند و واتساپ متعلق به یکی از ثروتمندترین شرکت های جهان ، فیس بوک است. ] Facebook vs Whatsapp – همه چیز یکسان است

اما البته ، این انجمن همه چیز را می گوید. فیس بوک ایستاده است که با این کار چیزهای زیادی بدست آورد. این دقیقاً نوع داده هایی است که فیس بوک و واتساپ در مورد جمع آوری پس از اعمال تغییرات جدید ToS برنامه ریزی می کنند. بنابراین ، در نهایت ، شما مجبورید با فیس بوک و واتساپ نیز صحبت کنید که به صورت مکالمه سایبری از هر یک از ما صحبت می کند. آیا عوض کردن پیام رسان ها آسان است؟

اگر واقعاً از پیگیری سایبری ترس دارید ، رفتن به چیزی مانند Signal ایده بسیار بهتری نسبت به انتظار برای تغییر هر چیزی از واتساپ و فیس بوک است. درست است ، مردم واقعاً برای حفظ حریم خصوصی اساسی مجبور نیستند این همه تلاش را انجام دهند ، اما متأسفانه واقعیت این وضعیت است. اگر تعداد کافی از مردم بروند ، شاید این نظرات واتساپ را جلب کند. در ابتدا وقتی اخبار مربوط به تغییرات ToS آنها منتشر شد ، این کار را انجام داد. اولاً ، اگر احساس خطر خطر فوری دارید ، همیشه با پلیس تماس بگیرید. امیدوارم ، این با ورود به دنیای Whatsapp ، گفتگوی سایبری چشم شما را به طولی باز خواهد کرد که مردم فقط برای نگه داشتن زبانه های شخصی به آن می روند. اگر آنها به امنیت کاربران خود اهمیت ندهند ، بسیاری از موارد توسط Whatsapp قابل لغو هستند. اما آنها وقت کافی برای مرتب سازی این موضوع را داشته اند و چنین نکرده اند. دومین شکل (و حتی بیشتر) مکالمه سایبری که از برنامه هایی که باید به صورت فیزیکی روی دستگاه نصب شوند ناشی می شود بسیار نادر است ، اما هنوز هم یک خطر واقعی است. اگر مدتی است که امنیت دستگاه خود را مرور نکرده اید یا یکی از کسانی هستید که فقط از یک پین یا الگوی ساده استفاده می کنید ، وقت آن است که این مشکل را برطرف کنید. برای اطمینان از اینکه کسی نمی تواند وارد دستگاه شما شود ، امنیت بیومتریک را به همراه پین یا الگوی ایمن فعال کنید. همیشه خوب است که دستگاه خود را در معرض دید قرار داده و به کسی که به او اعتماد ندارید وام ندهید. همین امر برای امنیت حساب ، 2FA و گذرواژه های ایمن نیز صدق می کند. اطمینان حاصل کنید که از این دو روش استفاده کرده و حسابهای خود را تقریباً غیر قابل نفوذ می دانید. و مطمئن شوید که به دنبال تلاش های فیشینگ نخواهید افتاد! ما دوست داریم این محتوا را برای شما بیاوریم و امیدواریم که به شما در حفظ امنیت و امنیت آنلاین کمک کند. در صورت تمایل می توانید آن را با دوستان خود به اشتراک بگذارید. آیا استفاده از VPN را در نظر گرفته اید؟ با استفاده از VPN امنیت بیشتری پیدا می كنید در حالی که آنلاین هستید ، و توانایی دور زدن سانسور ، از جمله موارد دیگر. در اینجا در hide.me همه ما در مورد آزادی اینترنت هستیم و خوشحالیم که در موقعیتی هستیم که می توانیم آن را به همه منتقل کنیم. hide.me VPN دریافت کنید! اگر س anyالی دارید ، لطفاً با تیم پشتیبانی 24/7 ما یا از طریق [email protected] یا از طریق گفتگوی زنده تماس بگیرید. با ادامه حرکت بخار در جنبش حق تعمیر ، استارتاپی به نام Framework در حال باز کردن پیش خریدهای لپ تاپ قابل تعمیر ، قابل ارتقا و مدولار است. با شروع 999 دلار (یا اگر 750 دلار انتخاب کنید اگر گزینه DIY را انتخاب کنید) ، Framework ارسال نوت بوک 13.5 اینچی خود را در اواخر ماه ژوئیه آغاز می کند ، اگرچه کمبود عرضه ممکن است تاریخ تحویل را کمی عقب بکشد. در ژانویه ، لپ تاپ Framework اعلام شد. شبیه دستگاه های قابل تعمیر مانند Fairphone است. تمام اجزای آن قابل تعویض و قابل ارتقا هستند و برخی از سخت افزارهای آن مانند درگاه ها و حاشیه های نمایشگر به صورت مدولار ساخته شده اند. مدل Base از تراشه Core i5 ، فضای ذخیره سازی 256 گیگابایت و 8 گیگابایت رم بهره می برد ، در حالی که مدل پیشرفته حرفه ای از تراشه Core i7 ، فضای ذخیره سازی 1 ترابایت و 32 گیگابایت حافظه رم بهره می برد. همه مدل ها از پردازنده های مرکزی Core 11 اینتل استفاده می کنند ، از Wi-Fi 6 پشتیبانی می کنند و روی ویندوز 10 اجرا می شوند (مدل حرفه ای Windows 10 Pro را اجرا می کند). بعد از اینکه مدل Framework Laptop خود را انتخاب کردید ، می توانید کارت های توسعه مدولار را برای چهار محل گسترش کارت لپ تاپ. این شرکت در حال حاضر سخت افزار توسعه دهنده UCB-C ، USB-A ، DisplayPort ، HDMI ، microSD ، 250 GB SSD و 1TB SSD را ارائه می دهد. همچنین می توانید زبان کیبورد لپ تاپ خود را انتخاب کنید ، اگرچه در زمان نوشتن ، Framework فقط صفحه کلیدهای انگلیسی را ارائه می دهد. اگر قبلاً بعضی از اجزای لپ تاپ را در اختیار دارید یا فقط می خواهید رایانه ای با مشخصات بسیار خاص کنار هم قرار دهید ، می توانید سفارش دهید Framework Laptop DIY Edition با قیمتی معادل 750 دلار. نسخه DIY به شما امکان می دهد پردازنده ، فضای ذخیره سازی و RAM خود را شخصی سازی کنید و به شما این امکان را می دهد که از لوازم جانبی پر هزینه مانند منبع تغذیه یا سیستم عامل صرف نظر کنید. کسانی که به لپ تاپ Framework علاقه مند هستند ، باید در حال حاضر پیش خرید خود را انجام دهند. این شرکت قصد دارد در اواخر ماه ژوئیه حمل و نقل خود را آغاز کند ، اما محدودیت های عرضه احتمالاً پیش خریدهای موج دوم و سوم را چند هفته به عقب برمی گرداند. منبع: Framework via Tech Crunch در بزرگترین حمله سایبری تاکنون به زیرساختهای مهم در ایالات متحده ، خط لوله استعماری – که 5 هزار و 500 مایل از هوستون به شهر نیویورک می رسید – خطوط اصلی خود را در روز جمعه 7 مه متوقف کرد ، زمانی که مدیران باج افزار پیشرفته را از داخل کشف کردند. روز پنجشنبه ، یک روز قبل از حمله باج افزار ، گروه جنایی سایبری DarkSide مستقر در روسیه بیش از 100 گیگابایت داده را سرقت کرد ، به DarkSide اهرم قدرت بیشتری برای استخراج دیه از Colonial Pipeline اضافه کرد ، که برخی از آنها تصور می کردند در پایان می تواند باج بدهد تا از یک فاجعه طولانی و بالقوه جلوگیری کند. خاموش کردن روز دوشنبه ، 10 مه ، استعمار اعلام كرد كه "هدف خود را برای بازگرداندن خدمات عملیاتی تا پایان هفته" تعیین كرده است ، این بدان معناست كه ایالات متحده شرقی احتمالاً روزها با عدم اطمینان در مورد تأمین انرژی خود روبرو خواهد شد. این حمله باید به عنوان یک زنگ خطر برای سازمانهایی در زیرساختهای حیاتی که قادر به انجام اقدامات حفاظتی باج افزار نیستند و دفاعی امنیتی پیشرفته سایبری را که سطح حمله بالقوه را محدود می کند ، مانند ریز تقسیم بندی و اعتماد صفر ، برای جداسازی بهتر داده های مهم و فناوری عملیاتی (OT) ، به کار گرفته شده است. همچنین بخوانید: ریز تقسیم بندی: تکامل بعدی در امنیت سایبری استعمار ، دفتر مرکزی آن در آلفارتا ، جورجیا ، بزرگترین تأمین کننده انرژی تصفیه شده در ایالات متحده است. خط لوله استعماری 45 درصد از بنزین ، گازوئیل ، سوخت جت و سوخت گرمایشی ساحل شرقی ایالات متحده را تأمین می کند. استعمار با تحریک برجسته در جورجیا ، کارولینای جنوبی ، کارولینای شمالی ، تنسی و ویرجینیا ، 70٪ سوخت مایع این ایالت های جنوب شرقی را تأمین می کند. خطوط اصلی و استعمار کل روزانه 3.4 میلیون بشکه نفت و گاز طبیعی را در ایالات متحده حمل می کنند ، یا تقریبا 150 میلیون گالن – مبلغی که صنعت حمل و نقل ، راه آهن و کشتی نمی تواند با وجود کاهش محدودیت دستورات اضطراری مطابقت داشته باشد ، بنابراین استعمار را تحت فشار قرار می دهد برای حل بحران قبل از اینکه ساحل شرقی را فلج کند. کلونیال پس از شناسایی حمله باج افزار در روز جمعه ، اظهار داشت که "برخی از سیستم ها را به صورت آفلاین برای جلوگیری از تهدید انجام می دهند ، که به طور موقت تمام عملیات خط لوله را متوقف کرده و برخی از IT ما را تحت تأثیر قرار داده است. سیستم های." همانطور که تأمین کننده انرژی تلاش می کند تخلف را برطرف کند ، شرکت FireEye Mandiant را امضا کرده است تا تحقیقات را انجام دهد ، زیرا FireEye پس از فاش شدن نفوذ Sunburst در SolarWinds در دسامبر همچنان برای خود نامی به وجود آورد. شرکت های امنیتی سایبری و افراد داخلی گمانه زنی کردند فروشنده امنیت سایبری انگلستان Digital Shadows به پراکسی گفت که با دسترسی مهندسان بیشتر از راه دور به سیستم های کنترل ، تعجب آور نخواهد بود اگر دسترسی از راه دور با سازماندهی آزاد ، آسیب پذیری اصلی باشد. در صبح روز دوشنبه توییت ، مدیر سابق CISA ، کریس کربس در توییت خود نوشت: با بیرون آمدن از یک باج افزار ، هر مدیرعامل تیم رهبر ارشد را دعوت می کند و امنیت را بررسی می کند (وزارت امور خارجه روشن است ، بله؟) ، برنامه پاسخ به حادثه (ما یک برنامه داریم و آزمایش شده است ، نه؟) ، طرح تجارت مشاغل (چه مدت برای بازیابی نسخه پشتیبان تهیه می شود؟ ما پشتیبان داریم؟ در این بین چه کاری انجام می دهیم؟) – Chris Krebs (C_C_Krebs) 10 مه 2021 اگر مهاجمان فقط به سیستم های رایانه ای تجاری محدود بودند ، مدیر عامل دراگوس ، راب لی به پولیتیکو گفت ، "من فکر می کنم این کار کوتاه مدت خواهد بود." پاسخ سریع اکثر سازمان ها برای خاموش کردن سیستم های مهم ماموریت در یک تلاش برای جلوگیری از گسترش ذاتاً منجر به برخی از زمان خرابی می شود. فقط وخیم تر کردن وضعیت اقتصادی ، تامین سوخت برای دو خط اصلی حمل سوخت از پسادنا ، تگزاس به گرینزبورو ، کارولینای شمالی ، در ماه های اخیر به دلیل کاهش تقاضا برای انرژی در طی همه گیر شدن ، کاهش یافته بود. بنیانگذار CrowdStrike و دیمیتری آلپروویچ ، CTO سابق روز یکشنبه از طریق توییتر اظهار داشت: باز هم نمونه دیگری از تأثیرگذاری زیرساخت های فیزیکی حتی وقتی شبکه های IT به خطر بیفتند. ما این فیلم را قبلاً با NotPetya و سایر حملات IT دیده ایم. اگر نمی توانید مشتری های خود را صورتحساب کنید یا بفهمید ، ممکن است چاره ای جز خاموش کردن آن نداشته باشید https://t.co/NkTJ5ttDwScepts19659002 ]— دیمیتری آلپروویچ (DAperperitch @) 10 مه 2021 استعمار در موقعیتی است که شروع مجدد طولانی مدت می تواند برای سازمان و اقتصاد ایالات متحده ویرانگر باشد. تحلیلگر بازار نفت ، گوراو شارما به پراکسی گفت ، "مگر اینکه آنها این مشکل را تا روز سه شنبه مرتب کنند ، آنها در دردسر بزرگی به سر می برند … اولین مناطقی که آسیب می بینند می توانند آتلانتا و تنسی باشند. پس از آن اثر دومینو به نیویورک افزایش می یابد. " همانطور که رئیس جمهور بایدن در اواخر آوریل خطاب به ملت گفت ، eSecurity Planet در مورد احتمال حضور بیشتر دولت در ایجاد زیرساخت های امنیت سایبری قوی تر برای نهادهای دولتی و خصوصی. در سخنرانی مشترک وی ، استراتژی سایبری بایدن متمرکز بر مهار تهدیدهای مداوم پیشرفته (APT) از روسیه است ، اما تهدیدهای سایبری پیشرفته همچنان استانداردهای انتساب را برای مقصر دانستن بین کشورها پایین می آورند ، و روسیه نشانه چندانی از پاسخگویی این بازیگران در کشور نشان نمی دهد قبل از حمله استعمار ، وزارت انرژی و CISA ابتکاری را برای کار با عملیات سیستم کنترل صنعتی برای بهبود شناسایی امنیت سایبری آغاز کردند و در فوریه ، CISA کتابخانه منابع امنیت سایبری خط لوله را منتشر کرد. همچنین بخوانید : بیش از 75 درصد Ransomware از سخنرانان روسی حاصل می شود تعداد معدودی از آژانس های فدرال اکنون در حال بررسی این حمله هستند ، با CISA و FBI اظهار داشتند که احتمالاً یک کشور-ملت نیست بلکه گروهی به نام DarkSide نامیده می شود اقامت در روسیه دیمیتری آلپروویچ ، بنیانگذار Crowdstrike ، "با توجه به سیاست آشکار روسیه در پناه دادن و تحمل جرایم اینترنتی ، بی اهمیت است که آیا آنها برای دولت کار می کنند یا نه ، بی اهمیت است." در چند روز پس از انتشار اخبار ، بسیاری از مقامات برجسته کاپیتول هیل موارد خود را به اشتراک گذاشته اند هنگامی که کنگره در مورد قانون گسترده زیرساخت ها بحث می کند ، حمله خط لوله استعماری این واقعیت را تأکید می کند که امنیت سایبری خود زیرساخت حیاتی است و بنابراین احتمالاً تمرکز فدرال افزایش می یابد. [19659002] با افزایش حملات باج افزار به زیرساخت های مهم بین سالهای 2018 تا 2020 566٪ ، امنیت این منابع از قبل مورد توجه قرار گرفته بود. ماه گذشته ، گروه ویژه بخش خصوصی باج افزار (RTF) کارزاری را برای کاهش حملات باج افزار جهانی آغاز کرد. چارچوب جامع اقدام آنها 48 توصیه برای شناسایی و ایجاد اختلال در باج افزار ارائه می دهد. در جنوب شرقی ایالات متحده که خط لوله استعماری از تگزاس به نیوجرسی را نشان می دهد. ” width=”696″ height=”557″ srcset=”https://www.esecurityplanet.com/wp-content/uploads/2021/05/Colonial-Pipeline-1024×819.jpeg 1024w, https://www.esecurityplanet.com/wp-content/uploads/2021/05/Colonial-Pipeline-300×240.jpeg 300w, https://www.esecurityplanet.com/wp-content/uploads/2021/05/Colonial-Pipeline-768×614.jpeg 768w, https://www.esecurityplanet.com/wp-content/uploads/2021/05/Colonial-Pipeline-1536×1229.jpeg 1536w, https://www.esecurityplanet.com/wp-content/uploads/2021/05/Colonial-Pipeline-2048×1638.jpeg 2048w, https://www.esecurityplanet.com/wp-content/uploads/2021/05/Colonial-Pipeline-150×120.jpeg 150w, https://www.esecurityplanet.com/wp-content/uploads/2021/05/Colonial-Pipeline-696×557.jpeg 696w, https://www.esecurityplanet.com/wp-content/uploads/2021/05/Colonial-Pipeline-1068×854.jpeg 1068w, https://www.esecurityplanet.com/wp-content/uploads/2021/05/Colonial-Pipeline-1920×1536.jpeg 1920w” sizes=”(max-width: 696px) 100vw, 696px”/> از اوت سال 2020 ، گروه بدافزار سازمان یافته معروف به DarkSide قبلاً نام خود را ایجاد کرده است ، در نه ماه گذشته بیش از 40 قربانی گرفته است. دو شرکت امنیت سایبری که تجزیه و تحلیل عمیقی از گروه تازه شروع شده Ransomware as a Service (RaaS) ارائه می دهند ، Cybereason و Varonis هستند. آنچه که آنها توصیف می کنند همان تاکتیک ها ، تکنیک ها و شیوه های (TTP) است که به همه تبدیل شده است. با APT ها بیش از حد آشنا هستند. خانواده های هکر مخرب شناسایی دقیق را انجام می دهند تا یک استراتژی نقض و حمله را شناسایی کنند که بدون شناسایی خواهد ماند. TTP های توصیف شده عبارتند از: در حالی که باج افزار همچنان به سرعت دفاع افزایش می یابد ، با این وجود اقدامات دفاعی که همه سازمان ها باید انجام دهند وجود دارد ، همانطور که در حفاظت از باج افزار در سال 2021 عنوان کردیم. این اقدامات عبارتند از: همچنین بخوانید: محافظت در برابر TTP های Solorigate: SolarWinds Hack Defences کد اخلاقی DarkSide که در گوشه ای از وب تاریک نشسته است ، خواستار حمله فقط علیه شرکت هایی است که توانایی پرداخت دیه خود را دارند و همچنین منع حمله به آموزش و پرورش ، بهداشت ، سازمان های غیرانتفاعی و نهادهای دولتی است. گفته شد ، هیچ شرطی برای سرویس دهی وجود ندارد و مسئولیت کمی برای هکرهایی که قصد دارند هیچ نهادی را هدف قرار دهند وجود ندارد. در بیانیه ای که امروز منتشر شد ، DarkSide اظهار داشت: "ما غیرسیاسی هستیم ، در ژئوپلیتیک شرکت نمی کنیم ، نیازی به ما را با یک دولت تعریف شده گره بزند و به دنبال انگیزه های دیگر [our] باشد … هدف ما کسب درآمد است و ایجاد مشکلی برای جامعه نیست. " DarkSide همچنین از روشی باج گیری مضاعف استفاده می کند که گزینه های سازمان های قربانی باید پرداخت کنند. برای بازیابی اطلاعات یا پرداخت نکردن و هکرها داده ها را منتشر می کنند. برای شرکت های دولتی و خصوصی ، داده های منتشر شده می توانند اطلاعات انحصاری بسیار ارزشمندی باشند. همچنین بخوانید: انواع بدافزار | بهترین شیوه های حفاظت از بدافزار برای سال 2021 از شبکه های الکتریکی گرفته تا گیاهان آب ، زیرساخت های مهم آخرین هدف تهدیدات مداوم پیشرفته و باج افزار است. از حمله NotPetya به بخش انرژی اوکراین در سال 2017 گرفته تا حمله به تأسیسات تصفیه آب تامپا در سال گذشته ، زیرساخت های دولتی و خصوصی مهمترین مهمترین اقتصاد بین الملل هستند. دانشگاه تمپل سابقه حملات باج افزار مهم در زیرساخت ها (CIRW) را تهیه کرده است. ) مربوط به نوامبر 2013. جزئیات یادداشت شامل: همچنین بخوانید: راه حل های ضد ویروس در برابر Ransomware محافظت نمی کنند کول حمله خط لوله استعماری d به منظور ایجاد جذابیت بیشتر حملات زیرساختی برای مجرمان اینترنتی است. باندهای بدافزار سازمان یافته از استراتژی های دفاعی مدرن آگاهی دارند و بیمار کافی را برای جمع آوری اطلاعات و حمله در زمان مناسب دارند. ساخت ارگ سایبری از طریق اینترنت امکان پذیر نیست ، بنابراین انجام اقدامات لازم بر عهده سازمان های دولتی و خصوصی است. برای محافظت از دارایی های آنها تحلیلگران صنعت و شرکت ها به طور یکسان به ایجاد چارچوب هایی مانند اعتماد صفر و تقسیم خرد برای لایه های اضافی امنیت در شبکه سازمان اشاره می کنند. همچنین بخوانید: نحوه پیاده سازی Zero Trust 9 دقیقه خوانده شده اگر اکنون برای هر مدت زمانی سو explo استفاده های TunnelBear را دنبال می کنید ، می دانید که ما اعتبار خود را بر اساس اعتماد و شفافیت ایجاد کرده ایم. ما می خواهیم مردم درک صحیحی از TunnelBear داشته باشند ، اینکه چگونه از اطلاعات شما محافظت می کنیم و حقوق شما درمورد مقدار کمی از اطلاعاتی که با ما به اشتراک می گذارید درک می شوند. برای کسانی که تازه وارد TunnelBear می شوند ، مرور سریع نحوه برخورد ما با شفافیت و مشاهده به حداقل رساندن داده ها: یک بار دیگر برای افراد عقب ، TunnelBear LOGS را نگه نمی دارد . به بیان ساده ، سیاست سختگیرانه ورود به سیستم به این معنی است که هنگام استفاده از سرویس TunnelBear: برای توضیحات دقیق تر ، سیاست حفظ حریم خصوصی ما دارای تمام جزئیات داده هایی است که ما نگهداری می کنیم و چرا ، اما ما به سرعت قسمتهایی را که برای شما مهم هستند را نشان خواهیم داد. هنگام ثبت نام برای اشتراک پولی ، به یک آدرس ایمیل ، شماره کارت اعتباری و نام خانوادگی در کارت اعتباری نیاز داریم. ما این اطلاعات را در پرونده نگهداری می کنیم تا از وضعیت حساب شما و اینکه جریان ها پرداخت هستند یا نه آگاه شویم. اگر نمی خواهید شماره کارت اعتباری و نام خانوادگی خود را به اشتراک بگذارید ، ما از بیت کوین یا عسل استفاده می کنیم (بله ، ما در واقع شیشه های عسل را قبول می کنیم!) به عنوان روش های پرداخت ناشناس. تنها اطلاعات دیگری که ما نگهداری می کنیم داده های عملیاتی است که ما برای بازاریابی استفاده کنید ، مانند عملکرد وب سایت ما ، یا اینکه چگونه تعداد زیادی از افراد از طریق تبلیغات کلیک می کنند و مشتری های پرداختی می شوند. ما همچنین از داده های عملیاتی برای تجزیه و تحلیل عملکرد شبکه استفاده می کنیم ، مانند سرعت اتصال سریع به سرورها در کشورهای مختلف ، یا سرعت انتقال داده از طریق شبکه. داده های عملکرد شبکه فقط نحوه عملکرد سیستم های ما را نشان می دهد ، داده های ارتباطی هیچ فردی را نشان نمی دهد. اگر می خواهید بیشتر بیاموزید ، لطفاً از طریق سیاست حفظ حریم خصوصی ما نگاه خوبی بیندازید. اول از همه ، TunnelBear فقط درآمد مشترکان را بدست می آورد. ما معاملات جانبی فروش مجدد نداریم. ما داده های کاربر را نمی فروشیم. ما فقط وقتی پول می گیریم که شما برای خرس یک خرس بپردازید تا شما را در سراسر دنیا تونل کند. ما محافظت از داده ها و به حداقل رساندن آنها را جدی می گیریم و یکی از راه های انجام این کار این است که فقط داده های شخصی را برای مدت زمانی که نیاز داریم ذخیره کنیم. آی تی. مقررات GDPR ما را ملزم به حذف هرگونه داده شناسایی شخصی می کنیم ، درصورتی که دیگر هدفی برای آن نداشته باشیم. به عنوان مثال داده های حساب برای جلوگیری و کشف تقلب استفاده می شود. اگر تمدید خودکار را کنار بگذارید و اشتراکتان منقضی شود ، ما اطلاعات شما را 30 روز پس از انقضا حذف می کنیم زیرا دیگر نیازی به آن نداریم. ما همچنین از طریق وب سایت خود برخی از داده ها را برای اهداف بازاریابی جمع آوری می کنیم. این داده ها ناشناس هستند ، اما حاوی مواردی مانند داده های منطقه ای بازدید کننده (در سطح شهر) است که به ما کمک می کند بفهمیم مردم تبلیغات ما را از کجا می بینند ، چگونه با آنها تعامل می کنند و اینکه آیا پس از دیدن تصمیم گرفته اند که TunnelBear را خریداری کنند یا نه یا شنیدن تبلیغات. ممکن است در مورد "شبکه پنج چشم" شنیده باشید. اگر این کار را نکرده باشید ، نسخه کوتاه این است ، این گروهی از کشورها (ایالات متحده ، کانادا ، انگلستان ، استرالیا ، نیوزیلند) است که اطلاعات اطلاعاتی دولت را به اشتراک می گذارند. چرا ما این موضوع را مطرح می کنیم؟ خوب ، درمورد اینکه VPN در یک کشور پنج چشم در صورت درخواست مقامات از آنها اطلاعات قانونی انجام می دهد ، سردرگمی زیادی (عمدتا عمدی) وجود دارد. به همین دلیل است که ما یک گزارش شفافیت منتشر می کنیم تا به مردم اطلاع دهیم که چند بار از ما اطلاعات خواسته شده است ، آنها چه اطلاعاتی را درخواست کرده اند و اگر چیزی را به اشتراک گذاشته ایم. از آنجا که TunnelBear در کانادا واقع شده است ، ما باید از قوانین داده کانادا پیروی کنیم. اگر احضاریه ای دریافت کنیم ، موظف به پاسخگویی و همکاری در حد توان خود هستیم. با این حال ، این بدان معنا نیست که ما می توانیم اطلاعاتی را که نداریم ایجاد کنیم. قسمت اول این گزارش را به خاطر دارید؟ همان جایی که می گوییم ، "داده جمع نکنید"؟ این تجربه ما بوده است که نمی توانیم آنچه را که نداریم به اشتراک بگذاریم. سرویس TunnelBear به گونه ای طراحی شده است که برای اجرا به حداقل اطلاعات شخصی نیاز دارد. اگر احضاریه درخواست کند مواردی مانند وقتی مشتری خاصی از یک مکان خاص به یک سرور خاص وارد شده است ، ما نمی توانیم کمک کنیم زیرا هیچ یک از این اطلاعات را نداریم. و ما هرگز نخواهیم شد. به روز شده در سال 2020

درخواست های دریافت شده: 12

درخواست های دریافت شده: 10 تعداد محدودی وجود دارد شرایطی که ممکن است TunnelBear بتواند تأیید کند که شخصی حساب دارد. به عنوان مثال ، اگر TunnelBear با یک آدرس ایمیل ارائه شده باشد ، ممکن است لازم باشد که ما اکانت با آن آدرس ایمیل را تأیید کنیم یا نه. با این حال ، تأیید وجود یک حساب منجر به افشای اطلاعات استفاده نمی شود ، زیرا اطلاعاتی که جمع آوری می کنیم:

یكی از تغییراتی كه امسال ایجاد كردیم صبر كردن تا زمان تقویم بود برای اطمینان از اینکه کل درخواست های سال گذشته را حساب می کنیم ، اطمینان حاصل کنید. این یک تغییر جدی است ، بنابراین در گزارش 2021 ما در اوایل سال 2022 جستجو کنید. بابت هماهنگی با گزارش شفافیت امسال متشکریم. اگر نظر ، س questionsال یا مشکلی دارید ، لطفاً با پشتیبانی خرس های دوستانه ما تماس بگیرید. VPN) که به کاربران امکان مرور خصوصی و ایمن وب را می دهد. مرور از طریق هکرها ، ISP ها و هر کسی که شبکه را کنترل می کند ، ایمن می کند. TunnelBear معتقد است که در هر کجا که باشید باید به اینترنت باز و بدون سانسور دسترسی داشته باشید.

وقتی نوبت به ایجاد خانه هوشمند شما می رسد ، Google و Amazon دو مورد از محبوب ترین گزینه ها هستند. اینکه چگونه تصمیم بگیرید که کدام اکوسیستم را انتخاب کنید به خود شما بستگی دارد ، اما همچنین می توانید در این کار پس انداز کنید. به همین دلیل است که ما پیش رفته ایم و برخی از بهترین معاملات Google Home و Google Nest را در حال حاضر جمع آوری کرده ایم. هزاران مهارت و برنامه برای امتحان و دستورات برای ارائه وجود دارد ، اما شما باید تصمیم بگیرید که کدام بلندگو درست است . ما گزینه های Google Home و Google Nest را در لیست گنجانده ایم تا بیشترین انتخاب را به شما داشته باشیم. Google Nest Mini جایگزین Google Home Mini در صفحات سخت افزاری مجهز به دستیار در Google شد و این در حال حاضر از خرده فروشان زیادی ارائه شده بود. این شامل Adorama است ، اما علاوه بر تخفیف 19 دلاری نشان داده شده ، می توانید 11 دلار دیگر با کد تبلیغاتی EXTRAOFF11 آخر هفته پس انداز کنید. تا روز یکشنبه ، شما فقط 18.99 دلار (با تخفیف 30 دلار) از جمله هزینه حمل و نقل پرداخت خواهید کرد. همانطور که می دانید ، Nest Mini یک بلندگوی هوشمند و جالب با ادغام دستیار Google است. فقط با صدای صدای خود می توانید تایمر تنظیم کنید ، آب و هوا را بررسی کنید و برنامه های معمول را اجرا کنید. برای کنترل خانه خود همچنین می توانید از دستیار Google با SmartThings ، چراغ های رنگی و موارد دیگر استفاده کنید. اگر می خواهید یک بلندگوی هوشمند ساخت Google با قیمت ارزان داشته باشید ، این شانس شماست. برای بررسی معامله ، ابزارک زیر را بزنید و کد تخفیف را هنگام پرداخت فراموش نکنید. Google Nest Mini راه حل فشرده Google Nest Mini برای خانه هوشمند شما نیازهایی که در اکوسیستم Google به خوبی کار می کند. اگر شما قدرت دستیار Google را می خواهید اما می خواهید بلندگوی خود را از چشم دور کنید ، Google Home Mini بهترین گزینه است. Home Mini فقط به اندازه یک هاکی هاکی است ، اما تمام ویژگی های دستیار بلندگوهای بزرگتر را در خود جای داده است. این در انواع رنگ ها وجود دارد: ذغال ، گچ ، کامپاری و آبی کمو. به راحتی می توانید بلندگوی خود را با دکوراسیون خود مطابقت دهید. بهترین قیمت های Mini را در زیر ببینید. Google Home Mini اگر تمام قدرت Google را می خواهید دستیار کوچکترین بسته ، Google Home Mini انتخاب شماست. می توانید در مورد Mini قدرتمند بیشتر بیاموزید و در اینجا چند دلار پس انداز کنید. اگر بزرگترین را می خواهید ، قدرتمندترین بلندگو در صفحات خانگی Google ، Home Max بهترین شرط شماست. این برنامه برای موسیقی ساخته شده و دارای دو ووفر 4.5 اینچی به همراه دو تویتر برای نت های عالی است. همچنین می توانید تمام بلندگوهای Google Home خود را برای صدای استریو یا موسیقی در سراسر خانه وصل کنید. مسئله اصلی که ما هنگام راه اندازی Home Max با آن روبرو بودیم ، برچسب قیمت بود. این بلندگو ممکن است یکی از بهترین بلندگوهای هوشمند برای صدا در بازار باشد ، اما با قیمت 400 دلار کاملاً گران بود. قیمت از آن زمان به آرامی کاهش یافته است و شما می توانید آن را در چند خرده فروشی پیشنهاد دهید. بهترین گزینه در حال حاضر معامله Walmart در زیر است. Google Home Max Google Home Max بزرگترین و بلندترین بلندگو در صفحه اصلی است. برای دامنه کامل صدا می توانید دو ووفر و دو توییتر را تجربه کنید. اعتبار : جیمی وستنبرگ / مرجع آندروید Google Nest Hub دارای یک صفحه نمایش هفت اینچی است که می توانید برای دیدن یادآوری های تقویم یا بررسی وضعیت آب و هوا هر روز یا همراه با دستور العمل های YouTube از آن استفاده کنید. Nest Hub حتی با Nest Video Doorbell می تواند ببیند چه کسی درب منزل است یا با Nest Cam اتاق های دیگر را بررسی می کند. اگرچه نمایشگر ممکن است نقاشی اصلی باشد ، Nest Hub به عنوان بلندگو نیز عمل می کند. کیفیت صدا چشمگیر نیست اما برای موسیقی از سرویس های پخش منظم کاملاً قابل استفاده است. Google Nest Hub اگر تجربه دستیار Google با صفحه لمسی ، Nest را می خواهید. هاب یک انتخاب برتر است. می توانید آب و هوا را ببینید و دستورالعمل ها را در صفحه هفت اینچی دنبال کنید. اگر دوست دارید طراحی و عملکرد Google Nest Hub اما صفحه نمایش بزرگتری می خواهید ، Nest Hub Max بهترین گزینه برای شما است. این صفحه نمایش بزرگتر 10 اینچی HD دارد و تمام عملکردهای راحت Nest Hub را حفظ می کند. همچنین با Nest Cam داخلی می توانید خانه خود را تحت نظر داشته باشید. Nest Hub Max در حال حاضر تقریباً در همه جا قیمت کامل دارد ، اما حداقل می توانیم چند دلار پس انداز کنیم. Google Nest Hub ماکس هر آنچه از یک تجربه خانه هوشمند می خواهید ، و سپس برخی از آنها. اعتبار: Adam Molina / Android Authority Nest Audio مانند Google Home ، تجربه صوتی بی سیم را اعم از بلوتوث ، Google Cast یا Wi-Fi ارائه می دهد. دستیار Google برای پاسخگویی به س questionsالات شما ، گرفتن دستورات یا تعامل با خانه هوشمند شما در اختیار شماست. مرتبط: Google Nest Audio: هر آنچه در مورد بلندگوی هوشمند می دانید Nest Audio انجام نمی دهد " صدا مانند یک سیستم صوتی hi-fi است ، اما سعی نمی کند یکی باشد. در عوض ، Google Nest Audio یک بلندگوی هوشمند قابل دسترسی برای همه است. این یک طراحی جمع و جور و کیفیت صدای عالی برای اندازه خود ارائه می دهد ، که در بررسی ما بسیار قوی عمل می کند. Nest Audio در حال حاضر افت قیمت خوبی دارد. می توانید از طریق پیوندهای زیر آن را بررسی کنید. Google Nest Audio Nest Audio یک بلندگوی هوشمند قابل دسترسی و ابتدایی برای عاشق موسیقی مینیمال است. این بلندگوی جمع و جور نسبت به اندازه خود کیفیت صوتی عالی ایجاد می کند و در همه زمینه ها عالی است. اگر قصد دارید در تنظیمات Google Nest همه کاره شوید ، ممکن است Wi-Fi را نیز اضافه کنید ، درست است؟ روتر نسل دوم Wi-Fi Nest دارای 2200 فوت مربع پوشش است و به راحتی می توان مسیریاب ها را برای یک سیگنال بهتر نیز پیوند داد. هر روتر Nest دارای دو پورت اترنت برای ایجاد یک نسیم است. Google Nest Wi-Fi Router خانه خود را با یک روتر Nest Wi-Fi کاملاً جدید متصل کنید. هر روتر 2200 فوت مربع مساحت دارد و شما می توانید با Wi-Fi Points حتی بیشتر گسترش دهید. سرانجام ، در اینجا چند پیشنهاد دیگر مربوط به Google Home و Google Nest آورده شده است: این بهترین معاملات Google Home و Google Nest است هم اکنون می توانید پیدا کنید. می توانید سایر لوازم جانبی هوشمند را نیز بررسی کنید و ما تمام تلاش خود را می کنیم تا این لیست به روز شود.

PowerShell منبع بیش از یک سوم تهدیدهای امنیتی مهم است

محافظت از PowerShell در برابر هكرها

How To Secure PowerShell

بهترین و بدترین مشارکت های تجاری با نام تجاری تلفن های هوشمند

همکاری های مدرن دوربین

مد و افسانه

Superhero Samsung

نحوه تماشای پروکسی iPlayer با ExpressVPN (EASY 2021)

راهنمای سریع: نحوه تماشای پروکسی iPlayer با ExpressVPN در ماه مه 2021

از قبل ExpressVPN دارید اما آیا نمی توانید به پروکسی iPlayer دسترسی پیدا کنید؟

گفته شد ، حتی بهترین VPN حق بیمه نیز نمی تواند تمام داده های شما را پنهان کند و سایت هایی مانند پروکسی iPlayer در جستجوی حافظه پنهان مرورگر شما بهتر و بهتر می شوند. برای جلوگیری از این مشکل ، به سادگی تاریخچه مرورگر خود را پاک کنید. چرا از ExpressVPN برای تماشای پروکسی iPlayer استفاده می کنید؟

بهترین سرورهای ExpressVPN برای تماشای Netflix

س FAالات متداول

بهترین VPN برای پروکسی iPlayer چیست؟

آیا می توانم از VPN رایگان برای تماشای iPlayer پروکسی استفاده کنم؟

کدام VPN سریعترین است؟

چگونه می توانم آدرس IP انگلستان را دریافت کنم؟

پروکسی iPlayer را با ExpressVPN امروز تماشا کنید

چرا واتساپ با یک مشکل جدی و غیرقابل توقف در مکالمه مجازی روبرو است

Cyberstalking چیست؟

Cyberstalking یک مشکل در حال رشد است

افزایش حضور آنلاین

افزایش قربانیان دنباله روی برای جستجوی کمک در حین قفل انگلستان

پیام رسان ها با یک مشکل جدی در بحث سایبری روبرو هستند

"رمزگذاری پایان به پایان" واتساپ

سیستم "آنلاین" Whatsapp و ردیابی

آیا داده های شما محافظت می شود یا به اشتراک گذاشته می شود؟

چرا حتی در صورت عدم حضور در اینترنت

این برنامه قطعاً برای جاسوسی نیست! (هرچند کاملاً همینطور است)

آیا برای فرزندان شما ، همسر یا چیز دیگری است؟

ساده است و ما آن را می گوییم – سو abuseاستفاده

ویترین فروشگاه های موبایل و Stalkerware

ممنوعیت stalkerware در Google Play

Apple Store با stalkerware متفاوت برخورد می کند. بهتر است؟؟

محافظت از خود در برابر سایبان (19659054) وضعیت آنلاین واتساپ برای دیدن همه در دسترس است

شماره تلفن خود را تغییر دهید

از ویژگی های امنیتی دستگاه تلفن همراه خود استفاده کنید

محبوب ترین ویژگی های امنیتی تلفن هوشمند

راحتی یا ایمنی؟

مراقب تلاش های فیشینگ نیزه باشید

امنیت حساب ضروری است

از احراز هویت دو عاملی (2FA) استفاده کنید

در صورت نیاز واقعی به کلید امنیتی فیزیکی USB

برای پنهان کردن آدرس IP خود از VPN استفاده کنید

با پلیس تماس بگیرید

Whatsapp برای محافظت از کاربران خود باید اقدامات بیشتری انجام دهد

محبوبیت به دلیل نداشتن حریم خصوصی شخصی را به دوش می کشد

شاخص حضور باید اصلاح شود

نتیجه گیری

IPVanish بهترین VPN های لیست 2021 را ایجاد می کند

Framework’s Lap-top قابل تعمیر و قابل ارتقا برای پیش خرید در دسترس است – Geek را مرور کنید

Pipeline Ransomware Attack آسیب پذیری های حیاتی را نشان می دهد

حدس و گمان راه حمله استعماری

زمان تا استراحت oration

پاسخ صنعت فدرال و صنعت امنیت

دفاع در برابر DarkSide

زیرساخت های حیاتی نیاز به حفاظت پیشرفته دارد

مبارزه با باج افزار همچنان ادامه دارد

گزارش شفافیت TunnelBear برای سال 2020

بدون سیاست ورود به سیستم

نحوه جمع آوری ما داده ها ، و آنچه که ما با آن انجام می دهیم

رویکرد TunnelBear درمورد درخواستهای اقتدار دولت

می توانیم " آنچه را که نداریم به اشتراک بگذاریم

TunnelBear در سال 2020 چند درخواست دریافت كرده است؟

سال

درخواست های دریافت شده

تأیید شده كه شخصی دارای حساب است

داده های استفاده

1 ژانویه 2020 – 30 ژوئن 2020

12

0

0

1 ژوئیه 2020 – 31 دسامبر 2020

10

1

0

] 1 ژانویه 2020 – 30 ژوئن 2020

تأیید شده شخصی دارای حساب است: 0

داده های استفاده ارائه شده: 0 1 ژوئیه ، 2020 – 31 دسامبر 2020

تأیید شده شخصی دارای حساب است: 1

داده های استفاده ارائه شده: 0 در سال 2022 می بینیم

بهترین معاملات Google Home و Nest در ماه مه 2021

معامله ویژه: Nest Mini را با پرداخت تنها 18،99 دلار حمل کنید

بهترین معاملات Google Home و Google Nest

معاملات Google Home Mini

Google Home Max

معاملات Google Nest Hub

معاملات Google Nest Hub Max

Google Nest Audio

سایر معاملات Google Home و Nest