همه اکنون به خوبی می دانند آنچه GDPR را در جدول به ارمغان می آورد. با وجود کامل نبودن ، هنوز در مراحل ابتدایی خود بسیار زیاد است ، اما به نظر می رسد که در زمینه حفظ حریم خصوصی شرکت ها و داده های کاربران تا حدودی کار خوبی را انجام داده ایم. کالیفرنیا می خواست چیزی مشابه را پیاده کند ، و به همین ترتیب ، قانون حفظ حریم خصوصی مصرف کننده کالیفرنیا (CCPA) را ایجاد کرد و اکنون به طور رسمی عملی شد. بنابراین ، چه تأثیراتی را می توان در کاربران اینترنت مشاهده کرد؟

CCPA در واقع چه کاری انجام می دهد؟

CCPA پس از آنکه GDPR به شهروندان اتحادیه اروپا امکان کنترل و افشای بیشتری راجع به مشاغل با داده های خود انجام داد ، وارد شد. CCPA بسیار شبیه به GDPR است ، بنابراین اگر با GDPR آشنایی دارید ، CCPA چندان متفاوت نیست. به طور خلاصه آنچه که CCPA به ارمغان می آورد به کالیفرنیایی ها است. اکنون مشاغل باید اطلاعاتی را که جمع آوری می کنند و دلیل انجام این کار را فاش کنند. آنها همچنین باید روشن کنند که آیا آنها با شخص ثالث مشترک هستند و این اشخاص ثالث چه کسانی هستند. همچون GDPR ، شرکت ها اکنون باید درخواست های رسمی کاربر را برای حذف داده ها رعایت کنند.

اکنون کاربران نیز توانایی انصراف از فروش داده های خود را دارند و مشاغل امکان انتخاب شارژ بیشتر برای خدمات خود یا ارائه خدمات بدتر در صورت تصمیم گیری کاربر را ترک نمی کنند. اگرچه این شرکت ها می توانند در صورت اجازه جمع آوری این داده ها مشوق های مالی ارائه دهند. یکی دیگر از موارد بزرگی که CCPA به آن مربوط به GDPR است این است که کالیفرنیا می تواند شرکت ها را به دلیل نقض نقض جریمه کند. گرچه محدودیت هایی برای شرکت هایی که به CCPA می نگرند وجود دارد. این قوانین جدید فقط در مورد شرکتهایی که درآمد ناخالص سالانه 25 میلیون دلار دارند ، اعمال می شود و بیش از 50،000 کاربر را جمع می کند و یا بیش از 50 درصد از داده های فروش درآمد خود را جمع می کند.

همانطور که می بینید ، CCPA نسبت به آنچه مشاغل با داده های خود انجام می دهند ، قدرت بیشتری به کاربران ارائه می دهد ، و دیدن این امر در واقع بسیار جالب است. اما این امر چگونه روی کاربر روزمره اینترنت شما تأثیر خواهد گذاشت؟

چگونه CCPA شما را تحت تأثیر قرار می دهد

به احتمال زیاد ، CCPA به هیچ وجه بر شما تأثیری نخواهد گذاشت. شما به طور ناگهانی دسترسی به هر چیزی را از دست نخواهید داد. شما فقط می توانید کنترل بیشتری روی داده های خود داشته باشید. بسیاری از خدمات در حال ایجاد تنظیمات حریم خصوصی جدید هستند تا به شما در تطابق با CCPA (و GDPR) کمک کنند ، بنابراین همه کنترل بیشتری در مورد آنچه شرکت ها با داده های شما انجام می دهند ، دارند.

شما هم اکنون توانایی این را دارید که به شرکت ها کمک کنید تا داده های خود را به طور کامل حذف کنند. بنابراین ، اگر می خواهید امثال فیس بوک یا توییتر همه چیز را حذف کنند ، آنها در مورد شما ذخیره می کنند. CCPA شانس شما برای پاک کردن سابقه است.

نتیجه گیری

CCPA (و GDPR) قوانین جدید خارق العاده ای است که قدرت بیشتری به کاربران می دهد. در اینترنت امروز ، احساس می شود که کنترل کمی روی داده های خود دارید. بنابراین ، هر اقدامی برای انتقال قدرت بیشتر به مردم ، اقدامی قابل قبول است. هنوز هم دیده می شود که CCPA به طور کامل اعمال می شود ، اما مطمئناً گامی در جهت درست است.

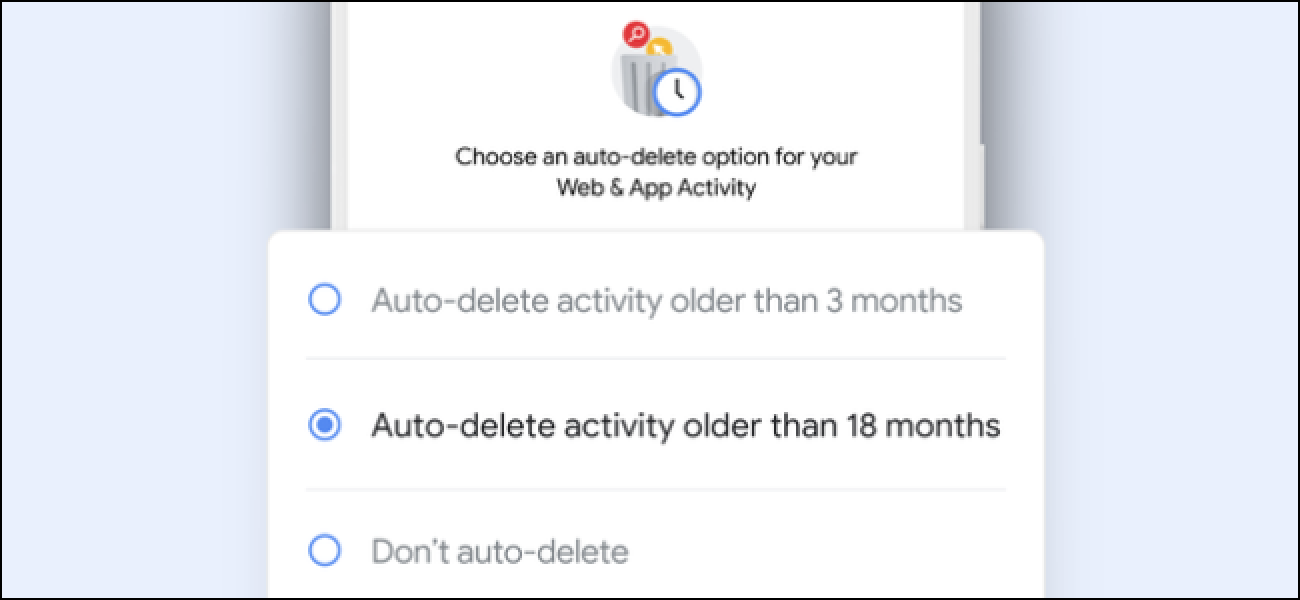

کنفرانس سالانه توسعه دهندگان جهانی جهان (WWDC) در 22 ژوئن به پایان رسید ، و به نتیجه نهایی انتظارات اعلان های محصول و تعمیرات اساسی خدمات رسید. بزرگترین اعلامیه انتقال این شرکت به پردازنده های ARM پس از 15 سال پردازش مبتنی بر اینتل است. اما اپل همچنین از ویژگی های قابل توجه جدیدی برای بهبود تجربه کاربر برای اکثر کاربران VPN خبر داد. سرانجام در حال تغییر است: فقدان سوئیچ کشتن بومی در iOS ، سیستم عامل موبایل اپل را از نظر تاریخی دچار مشکل کرده است. در حالی که برخی از توسعه دهندگان سعی در ایجاد راه حل های خاص خود برای تقلید از عملکرد سوئیچ kill داشتند ، قابلیت اطمینان طولانی مدت این راه حل ها اغلب مورد سوال قرار می گرفت. سوئیچ قتل معیوب می تواند امنیت و حریم خصوصی مشتری را به خطر بیندازد و منجر به موارد جزئی به عنوان نقض DMCA ، تا زمان احتمالی زندان شود. با انتشار iOS 14 ، اپل سوئیچ کشتن بومی iOS را معرفی می کند. این سوئیچ kill دسترسی شبکه به دستگاه iOS شما را از طریق قطع VPN خاتمه می بخشد. IPVanish در حال آماده سازی برای پشتیبانی از این قابلیت های جدید در آینده آینده است. شایان ذکر است که این تنها در صورت انتشار نسخه رسمی iOS 14 در سپتامبر 2020 ، و نه در بتا فعلی قابل دسترسی خواهد بود. دیگر نیازی به باز کردن برنامه VPN خود به عملکردهای خاصی را انجام دهید ابزارک های صفحه اصلی سرانجام به iOS می آیند! بر خلاف ویجت قدیمی نمایش امروز که فقط می تواند یک بررسی وضعیت را ارائه دهد ، ابزارک های صفحه اصلی بسیار قابل استفاده تر و دسترسی آسان تر هستند. با استفاده از این قابلیت جدید ، شما می توانید وضعیت اتصال VPN خود را بررسی کنید ، VPN خود را فعال یا غیرفعال کنید و یا حتی به طور بالقوه مکان سرور VPN خود را تغییر دهید – بدون این که برنامه کاربردی کامل IPVanish VPN را راه اندازی کنید. توسعه دهندگان برنامه به زودی می توانند عیب یابی و خدمات به مشتری را بهبود بخشند. از هم اکنون ، توسعه دهندگان از عدم امکان ارائه بازپرداخت به مشتریانی که از طریق برنامه iOS خریداری می کنند ، معلول هستند. در عوض مشتریان موظف هستند تیم خدمات مشتری اپل را پشت سر بگذارند ، و هم توسعه دهنده و هم مشتری می توانند مشکلات صورتحساب را از طریق شخص ثالث حل کنند. اما با iOS 14 ، اپل توانایی پردازش بازپرداخت های iOS را در اختیار توسعه دهندگان قرار می دهد. خیلی ترجیح داده می شود که اختلافات مربوط به صورتحساب را به صورت خصوصی حل کنید و نه درگیر شدن با سرویس شخص ثالث زیرا باعث صرفه جویی در وقت ، محافظت از داده های کاربر و جلوگیری از سردردهای توسعه دهنده می شود. این یک برد بزرگ برای همه کاربران آیفون است زیرا فرآیندهای بازپرداخت در برنامه های تلفن همراه برای همه افراد درگیر راحت تر خواهد بود. چه اعلانی از WWDC 2020 که بیشتر از همه شنیده می شد شنیدید؟ در نظرات زیر صدا کنید یا در توییت های # WWDC20 خود را به ما نشان دهید! Google اطلاعات مربوط به فعالیت شما ، از جمله وب ، جستجو و سابقه موقعیت مکانی شما را جمع آوری و به یاد می آورد. اکنون Google پس از 18 ماه ، تاریخچه را برای کاربران جدید حذف می کند ، اما اگر قبلاً این ویژگی را با گزینه های پیش فرض فعال کرده باشید ، تاریخ را به خاطر می آورد. باید وارد تنظیمات فعالیت خود شوید و این گزینه را تغییر دهید. همچنین می توانید به Google بگویید که فعالیت خود را بعد از گذشت سه ماه حذف کنید یا مجموعه فعالیت را به طور کامل متوقف کنید. برای یافتن این گزینه ها ، به صفحه Activity Controls بروید و در صورتی که از قبل وارد سیستم نشده اید ، با حساب Google خود وارد شوید. گزینه "حذف خودکار" تحت فعالیت وب و برنامه ها. وقتی می خواهید داده ها را حذف کنید ، بعد از 18 ماه یا 3 ماه انتخاب کنید. "بعدی" را کلیک کنید و برای ادامه تأیید کنید. آگاه باشید: Google از این تاریخچه برای شخصی سازی تجربه شما ، از جمله نتایج و توصیه های جستجوی وب شما استفاده می کند. حذف آن باعث می شود تجربه Google شما کمتر "شخصی سازی شده" شود. روی صفحه بروید و این روند را برای سایر انواع تکرار کنید. داده هایی که ممکن است بخواهید خودکار حذف کنید ، از جمله سابقه موقعیت مکانی و سابقه YouTube. همچنین می توانید فعالیت ("مکث") را غیرفعال کنید. مجموعه تاریخ با کلیک کردن بر روی نوار لغزنده در سمت راست یک نوع داده. اگر آبی باشد ، فعال است. اگر خاکستری باشد ، غیرفعال است. اگر گزینه "حذف خودکار" برای یک نوع از داده های تاریخ خاکستری شده است ، به این دلیل است که شما مجموعه آن داده ها را متوقف کرده اید (غیرفعال کرده اید). همچنین می توانید به صفحه My Activity بروید و از گزینه "حذف فعالیت با" در نوار کناری سمت چپ استفاده کنید تا به صورت دستی انواع مختلفی از داده های ذخیره شده در حساب Google خود را حذف کنید. [19659016] مطمئن باشید که این فرآیند را برای هر حساب Google که استفاده می کنید تکرار کنید. مرتبط: Google با حذف پیش فرض برای کاربران جدید ، قادر به حذف خودکار خودکار تاریخ است.

بهترین وضعیت امنیتی در جهان تاکنون شما را بدست می آورد ، زیرا واقعیت این است که یک کارمند با کلیک بر روی یک لینک یا پرونده بد ، هنوز هم می تواند خراب شود ، در صورتی که تجارت شما را به خطر نیاندازد. امنیت سایبری کارمندان را وارد کنید. آموزش ، همچنین به عنوان آموزش مبتنی بر رایانه امنیتی آگاهی شناخته می شود. آموزش آگاهی امنیتی که به صورت درست انجام می شود ، می تواند خطر ابتلا به کارمندان را بر روی پیوند یا پرونده مخرب کلیک کند و همچنین می تواند راهی برای سنجش و بهبود پاسخ های کارمندان نسبت به تهدیدات احتمالی امنیت سایبر فراهم کند. خدمات آموزش آگاهی فراتر از گفتن کارمندان است. چه کارهایی باید با تقویت بهترین شیوه ها و کمک به مدیران امنیتی در شناسایی تهدیدات جدید و در حال ظهور انجام دهید. در این راهنمای خرید ، ما شما را با برنامه های برتر آموزش امنیت سایبری آشنا می کنیم و راهنمایی در مورد نحوه انتخاب یک راه حل ارائه می دهیم. تعدادی از قابلیت های کلیدی وجود دارد که برنامه های برتر آموزش کارمندان در امنیت سایبری پشتیبانی می کنند. در هنگام انتخاب یک سرویس آموزشی ، چندین نکته اساسی وجود دارد: در اینجا انتخاب های برتر سرویس های آموزشی مبتنی بر رایانه امنیتی آگاهی امنیتی است. مقادیر اصلی / تمایز بخوانید بررسیهای کاربران Barracuda Networks PhishLine گزاره ارزش برای خریداران بالقوه: Hoxhunt ارائه می دهد بستر آموزش فیشینگ که به کاربران پاداش می دهد ، هنگام شناسایی دقیق تهدیدات فیشینگ ، به آنها پاداش می دهد. مقادیر اصلی / تمایز دهنده ها گزاره ارزش برای خریداران بالقوه: رهبر بازار KnowBe4 طیف گسترده ای از گزینه ها برای کمک به سازمانها برای بهبود امنیت ، از جمله آگاهی امنیتی کوین میتنیک برنامه های آموزشی و ارائه پاسخ واکنش حادثه PhishER. مقادیر اصلی / تمایز دهنده کلیک کنند ، بررسی نظرات کاربر KnowBe4 گزاره ارزش برای خریداران بالقوه: لوسی آموزش آگاهی و قابلیت های شبیه سازی حمله را فراهم می کند تا به سازمانها کمک کند تا امنیت سایبری را بهبود بخشند. مقادیر اصلی / تمایز دهنده گزاره ارزش برای خریداران بالقوه: PhishLabs گزینه مناسبی برای سازمانهای مختلف است که به دنبال شبیه سازی و ابزار برای بهبود آگاهی از خطرات در بردارهای مختلف حمله از جمله ایمیل و فیشینگ رسانه های اجتماعی هستند. مقادیر اصلی / تمایز دهنده بررسی کاربران از PhishLabs گزاره ارزش برای خریداران بالقوه: Sec Secumum به عنوان یک انتخاب خوب برای سازمان هایی که به دنبال یک رویکرد مشورتی برای فعال کردن آگاهی از امنیت به عنوان یک برنامه خدمات هستند. مقادیر اصلی / متفاوت entiators . تقریباً 6.5 دقیقه خواندن یک تصور غلط رایج وجود دارد که حالت های "مرور خصوصی" – مانند ناشناس – از حریم شخصی آنلاین شما محافظت می کنند. منطقی است ، آنها "مرور خصوصی" خوانده می شوند ، چه کار دیگری باید انجام دهند؟ خوب ، اگر اخیراً این خبر را خوانده اید ، ممکن است دیده باشید که Google به طور خاص به دلیل حالت مرور خصوصی در دادخواست 5 میلیارد دلاری است. واقعیت این است ، مرور خصوصی فقط شما را از سایر افرادی که دستگاهتان را به اشتراک می گذارند محافظت می کند. مرور خصوصی یک ویژگی عالی در دستگاه های اشتراکی ، مانند ایستگاه کاری یا رایانه مدرسه است ، اما اگر دستگاهی را با کسی به اشتراک نمی گذارید ، مرور خصوصی از خصوصی شما محافظت نمی کند. اگر می خواهید از اطلاعاتی محافظت کنید از طریق دستگاه خود حرکت می کند ، سپس آنچه شما واقعاً می خواهید VPN است. هیچ مقایسه ای بین این دو وجود ندارد ، اما برای پاک کردن بحث "ناشناس در مقابل VPN" ، بیایید به نحوه عملکرد حالتهای مرور خصوصی بپردازیم ، و اینکه چرا مقایسه آنها با VPN مانند مقایسه سیب با بسکتبال است. Google مرور خصوصی را توضیح می دهد: توجه: اگر شما برای استفاده از یک سرویس وب مانند Gmail به حساب Google خود وارد شوید ، ممکن است جستجوها و فعالیت مرور شما در حساب شما ذخیره شود. آنچه در این یادداشت می گوید این است که ، مرورگر شما سوابق محلی جستجوهای شما ، پرونده هایی را که نگه می دارد ، ذخیره نمی کند. شما تاریخ سایت یا تاریخ جلسه را بارگیری می کنید شما ایجاد می کنید اما ، و این یک BUT بزرگ است ، اگر در حساب Google خود وارد شوید ، جستجوهای شما ، سابقه سایت و کوکی ها هنوز هم می توانند ذخیره شوند. در بالای این ، داده های شما هنوز هم برای ISP ، تبلیغ کنندگان و مانیتور شبکه قابل مشاهده است. با مرورگر خصوصی ، حالت مرور خصوصی هیچ یک از اطلاعات شما را مبهم نمی کند و از آن محافظت نمی کند. بدون مرور خصوصی ، مرورگر شما به وب سایت ها و صاحبان آنها – انواع چیزهایی درباره دوست دارید از چه دستگاهی استفاده می کنید ، کجا هستید ، چه سایتی را بازدید کرده اید و چه موقع. وب سایت ها از این اطلاعات برای ارائه خدمات تبلیغی استفاده می کنند ، اما می تواند برای ردیابی موقعیت مکانی و عادات مرور شما نیز استفاده شود. با مرور خصوصی ، پنجره مرورگر شما از بقیه سیستم عامل شما جدا می شود. قرار است با استفاده از مرورگر ، وب سایتها را ببیند که شما چه کسی هستید ، مسدود کردن کوکی ها و جلوگیری از دسترسی به سابقه مرور شما کمک می کند ، اما حتی هنگام استفاده از مرور خصوصی ، آزمایش حریم خصوصی Panopticlick EFF می تواند ببیند چه دستگاهی در آن هستم ، جایی که به آن وصل می شوم ، اگر من می توانم کوکی ها ، سیستم عامل من و یکسری اطلاعات شناسایی شخصی دیگر را بپذیرم. نتایج عالی نبودند در تصویر زیر می توانید تمام کوکی ها را مشاهده کنید که من در یک وب سایت با درآمد بالا انتخاب کردم. بهترین ویژگی مرور خصوصی این است که با بسته شدن پنجره مرورگر ، همه این کوکی ها را حذف می کند. تا زمانی که این اتفاق نیفتد ، همه اطلاعات توسط وب سایتهای اینترنتی از طریق وب سایت شما ارسال و دریافت می شود ، بنابراین همه افراد موجود در آن زنجیره می توانند ببینند که شما چه کاری انجام می دهید. VPN با از بین بردن اتصالات مستقیم به شرکت های اطلاعات شخصی مرور برای محافظت از شما ، از حفظ حریم خصوصی شما کمک می کند. VPN آدرس IP خود را جایگزین کنید ، یکی از اصلی ترین راه هایی که اینترنت می داند شما کی هستید ، از کجا به سیستم متصل هستید و هنگام حرکت در اینترنت چه کاری انجام می دهید. VPN کوکی ها را مسدود نمی کند ، اما داده های گزارش کوکی ها را اشتباه می گیرد زیرا صاحب کوکی فکر می کند شما در جای دیگری هستید. اگر از TunnelBear استفاده می کنید ، ما از سرورهای DNS رمزگذاری شده استفاده می کنیم ، بنابراین درخواست آدرس شما محافظت می شود. دانستن رمزگذاری شده DNS مهم نیست بلکه یک موتور جستجوی خصوصی است. اگر از قبل آدرس سایت مورد نظر خود را می دانید ، مانند tunelbear.com ، تایپ کردن در نوار آدرس شما را مستقیم به آن آدرس می برد ، اما هنوز یک درخواست DNS است که ISP شما می تواند ببیند. ماندن آنلاین خصوصی کار ساده ای نیست. برخی از افراد از مسدود کننده های تبلیغاتی ، مرورگرهای آگاهانه برای حفظ حریم خصوصی و دسته های افزودنی استفاده می کنند. با وجود همه ابزارهای موجود ، متخصصان امنیتی هنوز هم قبول دارند که اضافه کردن VPN به لیست ابزارهای حفظ حریم خصوصی شما یک راه عالی برای محافظت از خود است. استفاده از موتورهای جستجوگر آگاهانه در زمینه حفظ حریم خصوصی و خروج از حسابهای رسانه های اجتماعی شما شروع بسیار خوبی است. راهنمایی VPN شما را از فعالیت مرور خود فاصله می گیرد و تمام اطلاعاتی را که می فرستید و دریافت می کنید رمزگذاری کنید تا هیچ کس ، نه ارائه دهنده خدمات اینترنتی ، تبلیغ کنندگان یا هکرهای شما ، نتواند آنچه را بین دستگاه شما و سرور VPN اتفاق می افتد را ببینید. گرم و گرم ،

ممکن است برنامه سفر تابستانی شما در انتظار باشد ، اما شما می توانید از این واقعیت استفاده کنید که محصولات مرتبط با سفر به همین دلیل ارائه می شوند. Nomatic در حال حاضر تخفیف هایی در حدود 50٪ در برخی از تجهیزات سفر برتر خود ارائه می دهد و ما برخی از بهترین پیشنهادها را برای شما انتخاب کرده ایم. اگر شما فقط منتظر چراغ سبز هستید تا در جاده برخورد کند ، ممکن است شما به یک کوله پشتی خوب نیاز داشته باشید. خواه این یک تعطیلات آخر هفته در ساحل باشد یا پیاده روی به سمت وحشی ، Nomatic یک کوله پشتی محکم برای پاسخگویی به نیازهای شما دارد. ما سه کوله پشتی را انتخاب کرده ایم که برای هر مناسبت مناسب است. اندازه آنها متفاوت است اما از نظر مقاومت در برابر آب ، با دوام هستند و انواع سازمانی مانند آستین لپ تاپ و جیب های مخفی ارائه می دهند. هرکدام از آنها نیز اندازه حمل دارند ، بنابراین هزینه های اضافی در پرواز را نیز تغییر می دهید. می توانید از طریق لینک زیر کلیه معاملات کوله پشتی را بررسی کنید. همچنین ببینید: 10 بهترین برنامه سفر برای Android لوازم جانبی مناسب برای سفرهای شما بسیار مهم هستند برای بهینه سازی سفر خود فروش Nomatic شامل برخی از معاملات مفید برای تجهیز شما می باشد. توالت فرنگی 2.0 باریک ، بادوام و البته ضد آب است. این مجموعه از یک سازمان داخلی خوب برخوردار است و هم اکنون 34.99 دلار (50٪ تخفیف) در اختیار شما قرار می دهد. یکی از دستی ترین لوازم سفر که می توانید یک کیسه خلاء باشد ، به شما امکان می دهد تا بیشتر وسایل مورد نیاز لباس خود را به صورت دستی بسته بندی کنید. اندازه چمدان گزینه Nomatic در حال حاضر فقط 14.99 دلار (50٪ تخفیف) دارد و نیازی به پمپ مکش ندارد. برای مسافر تجاری ، می توانید از همان سازمان دهنده پیراهن با همان قیمت 14.99 دلار نیز استفاده کنید (50٪ تخفیف) و لباس های تجاری خود را تردید کنید. چمدانی را ترجیح می دهید که دارای عناصر هوشمند باشد ، می توانید از بهترین محصولات چمدانهای هوشمند استفاده کنید. به رهبری نوام روتم و ران لوکار ، تیم تحقیقاتی vpnMentor یک نقض داده را کشف کرد که تصاویر فوق العاده حساس را از برنامه های بی شماری برای آشنایی با برنامه ها و برنامه های ارتباط برقرار کرد. مانند 'Cougars' ، تاریخ ملاقات های عجیب و غریب ، شرط بندی ، و رابطه جنسی گروهی. حداقل یک برنامه به افراد مبتلا به STI ، مانند تبخال اختصاص داده شده است. بر اساس تحقیقات ما ، برنامه ها یک توسعه دهنده مشترک دارند. در نتیجه ، رسانه های کاربر از هر برنامه در یک حساب وب سرویس های آمازون (AWS) ذخیره شده اند. گذشته از میلیونها کاربر برنامه را در معرض خطر قرار دهد ، این نقض را نیز در معرض نمایش قرار داد. کل زیرساخت های AWS برنامه های مختلف از طریق اعتبار و رمزعبورهای سرپرست نا امن. حساب AWS اشتباه تنظیم شده اطلاعات موجود متعلق به مجموعه گسترده ای از برنامه های دوستیابی طاقچه و طعنه است. اینها شامل می شوند: بر اساس تحقیقات ما ، به نظر می رسد برنامه ها یک توسعه دهنده مشترک ، را به دلایل زیر به اشتراک می گذارند. : شباهت های طراحی برای بسیاری از برنامه ها در وب سایت های آنها مشهود است: گاهی اوقات ، میزان نقض داده ها و مالک داده ها واضح است ، و مسئله به سرعت حل شد اما این اوقات نادر است. بیشتر اوقات ، ما به روزهای تحقیق نیاز داریم تا بدانیم چه چیزی در معرض خطر است یا چه کسی اطلاعات را فاش می کند. درک یک نقض و تأثیر احتمالی آن ، دقت و زمان زیادی را به خود می گیرد. ما برای انتشار گزارش های دقیق و قابل اعتماد تلاش می کنیم ، و اطمینان می دهیم که هر کسی که آنها را می خواند ، جدی بودن خود را می فهمد. برخی از طرف های تحت تأثیر حقایق را انکار می کنند ، تحقیقات ما را نادیده می گیرند ، یا تأثیر آن را کم نمی کنند. بنابراین ، ما باید کاملاً دقیق باشیم و اطمینان حاصل کنیم که همه چیزهایی که می یابیم صحیح و دقیق است. در این مورد ، پرونده های هر برنامه در یک سطل مخلوط AWS S3 مخفی ، به صورت مشترک ، به اشتراک گذاشته شد. حساب AWS. سطل های S3 پس از برنامه ی دوستیابی که از آن سرچشمه می گرفت نامگذاری شدند. ما در ابتدا فقط به یک – 3 نفر رسیدیم تا یافته های خود را ارائه دهیم. 3somes به سرعت پاسخ داد ، و درخواست جزئیات بیشتر در مورد نقض. ما با ارائه نشانی اینترنتی سطل تنظیم شده آنها پاسخ دادیم و ذکر کردیم که سایر سطل های متعلق به شرکت های خواهر مشهور آنها نیز باز هستند (بدون اینکه بگوییم کدام یک). اگرچه ما هیچ ارتباط دیگری دریافت نکردیم ، در همان روز ، همه سطل های متعلق به هر برنامه دیگر نیز تأیید شده اند و فرضیه ما درباره توسعه دهنده مشترک را تأیید می کنند. سطل های S3 ترکیبی موجود در تعداد بسیار زیادی از داده ها ، با بیش از 20 میلیون پرونده در کل 845 گیگابایت. پرونده ها بسیار حساس بودند ، از حساب کاربری بارگذاری شدند ، و با افشای جزئیات پروفایل های کاربر و مکالمات خصوصی در برنامه ها. پرونده های رسانه ای ، مانند : در میان تصاویر و عکس های کاربران ، سطل های S3 همچنین حاوی تصاویری بود که نشان می داد مقدار زیادی از اطلاعات حساس. این موارد عبارتند از: در حالی که سطل های S3 حاوی اطلاعات شخصی شناسایی نشده (PII) نبود ، بسیاری از پرونده های رسانه ای ، به طور مستقیم و غیرمستقیم ، اشکال مختلفی را در معرض نمایش قرار می دهند: به دلایل اخلاقی ، ما هرگز مشاهده و بارگیری هر پرونده ذخیره شده در یک پایگاه داده نقض شده یا سطل AWS. در نتیجه ، محاسبه تعداد افراد در این نقض داده دشوار است ، اما ما تخمین می زنیم که حداقل 100000s بود – اگر نه میلیون ها نفر. تصاویر زیر از سطل های S3 متعلق به برنامه های مختلف گرفته شده است. در حساب AWS آنها برای حفظ حریم شخصی کاربران ویرایش شده اند. اگرچه داده های برنامه های مربوط به دوستیابی و پشتیبانی از آن همیشه حساس و خصوصی هستند ، کاربران برنامه های در معرض این نقض داده ها به ویژه در برابر اشکال مختلف حمله ، زورگویی و موارد دیگر آسیب پذیر هستند. در حالی که ارتباطات توسط افراد در رابطه با "پدر با شکر" ، رابطه جنسی گروهی ، وصل کردن ، و برنامه های ملاقات شرعی کاملاً قانونی و اجماع شده است ، [هکرهایجنایییامخرب می توانند از آنها در برابر کاربران سوء استفاده کنند تا اثر مخرب داشته باشند. با استفاده از تصاویر از برنامه های مختلف ، هکرها می توانند پروفایل های جعلی را برای برنامه های دامداری ، برای جعل و سوء استفاده از کاربران ناخواسته ایجاد کنند. هرگونه داده PII در معرض خطر خطرات بسیار بیشتری را برای کاربران ایجاد می کند. با توجه به ماهیت بسیاری از این برنامه ها – در برخی موارد شامل معاملات مالی ، شرط بندی و STI – با حضور شما در برنامه ، می توانست استرس بی نظیری را در زندگی شخصی شما ایجاد کند. با آگاهی از این ، هکرها می توانند از تصاویر حاوی PII برای یافتن کاربران در رسانه های اجتماعی و تهدید به "افشای" فعالیت های خود در ملاء عام ، برای دوستان و خانواده استفاده کنید. متأسفانه ، این نوع باج گیری و اخاذی می تواند بسیار سودآور باشد. با وجود تعداد زیادی کاربر از هر برنامه ای که در نقض داده ها قرار دارد ، مجرمان فقط باید تعداد کمی از مردم را متقاعد کنند تا هزینه آنها را بپردازد. [18659004] با انجام این کار ، آنها می توانند روابط بسیاری از افراد و زندگی شخصی و شخصی را از بین ببرند. برنامه نویسان برنامه های دوستیابی می توانند به راحتی اگر برخی اقدامات امنیتی اساسی را برای محافظت از داده های در معرض اقدام کرده بودند ، از این نشت اجتناب می کردند. اینها شامل می شوند ، اما به این موارد محدود نمی شوند: هر شرکتی می تواند نسخه دیگری را تکرار کند. برای یک راهنمای عمیق تر درباره نحوه محافظت از مشاغل خود ، راهنمای ما برای تأمین وب سایت و پایگاه داده آنلاین خود را از هکرها بررسی کنید. ذکر این نکته حائز اهمیت است که سطلهای باز ، که در دسترس عموم است عیب AWS نیست. آنها معمولاً نتیجه خطا توسط صاحب سطل هستند. آمازون دستورالعمل های مفصلی را در اختیار کاربران AWS قرار می دهد تا به آنها کمک کند تا سطل های S3 را ایمن سازند و آنها را به صورت خصوصی حفظ کنند. در مورد برنامه های دوستیابی ، سریعترین راه برای رفع این خطا این است: اگر استفاده می کنید. هر یک از برنامه ها نشان داده شده و نگران این هستند که چگونه ممکن است این نقض شما را تحت تأثیر قرار دهد ، مستقیماً با توسعه دهندگان تماس بگیرید تا بدانید چه اقداماتی را برای محافظت از داده های شما انجام می دهد. برای کسب اطلاعات در مورد آسیب پذیری داده ها به طور کلی ، ما را بخوانید. راهنمای کامل برای حفظ حریم خصوصی آنلاین. این به شما نشان می دهد که بسیاری از مجرمان سایبری کاربران اینترنت را هدف قرار می دهند ، و مراحلی را که می توانید برای ایمن ماندن استفاده کنید ، نشان می دهد. کشف این نژاد دسترسی به حساب AWS برنامه های دوستانه به عنوان بخشی از یک پروژه عظیم نقشه برداری وب. محققان ما از اسکن بندر برای بررسی بلوک های خاص IP استفاده می کنند و سیستم های مختلفی را برای ضعف یا آسیب پذیری آزمایش می کنند. آنها هر ضعف را برای هر گونه اطلاعاتی كه فاش می شود ، بررسی می كنند. تیم ما قادر به دستیابی به این سطل است زیرا كاملاً نا امن و رمز نشده است. هر وقت نقص داده ها را پیدا كردیم ، ما از روشهای كارشناسی استفاده می كنیم تا صاحب بانک اطلاعات را تأیید کنید. به عنوان هکرهای اخلاقی ، ما هنگام کشف نقص در امنیت آنلاین آنها ، ما موظف هستیم به یک شرکت اطلاع دهیم. ما به توسعه دهندگان دسترسی پیدا کردیم ، نه تنها آنها را در مورد آسیب پذیری آگاه سازیم بلکه راه هایی را ارائه می دهیم که بتوانند سیستم خود را ایمن سازند. این اخلاق همچنین به این معنی است که ما مسئولیت مسئولیت را برعهده مردم داریم. ] کاربران برنامه ها باید از نقض داده ای آگاهی داشته باشند که اطلاعات زیادی را در معرض خطر قرار دهد. هدف از این پروژه نقشه برداری وب کمک به کمک به اینترنت برای همه کاربران امن تر است. ما هرگز اطلاعاتی را که در طول تحقیقات امنیتی ما با آنها روبرو می شویم ، ذخیره یا ذخیره نکنید vpnMentor بزرگترین وب سایت بررسی VPN در جهان است. آزمایشگاه تحقیق ما یک سرویس تبلیغاتی خوب است که می کوشد در حالی که به سازمان های مربوط به محافظت از داده های کاربران خود آموزش می دهد ، به جامعه آنلاین کمک کند تا از خود در برابر تهدیدات سایبری دفاع کند. تیم تحقیقاتی امنیت اخلاقی ما برخی از تأثیرگذارترین نشت داده ها را کشف و فاش کرده است. سالهای اخیر. این شامل نشت عظیمی از داده ها است که در معرض کارتهای اعتباری ، شناسنامه های دولتی و تعداد بیشتری از شهروندان آمریکایی قرار دارد. ما همچنین فاش كردیم كه یك بستر یادگیری محبوب آنلاین ، حریم خصوصی و امنیت افراد در سراسر جهان را به خطر می اندازد. همچنین ممکن است بخواهید گزارش نشت VPN ما و گزارش آمار حفظ حریم خصوصی داده ها را بخوانید. سوءاستفاده گسترده از طریق WebRTC وارد می شود (کوتاه برای ارتباط وب در زمان واقعی ) و مرورگرهایی که از آن پشتیبانی کنید: Google Chrome (و سایر مرورگرهای ساخته شده از Chromium ، با عرض پوزش Brave!) ، Firefox ، Opera ، Vivaldi ، Microsoft Edge و اخیراً Safari. این تهدید به وب سایت ها اجازه می دهد تا آدرس های IP بی نظیر شما را حتی با a VPN – اما برای اکثر مرورگرها راه حل و راه حل وجود دارد. اگر با WebRTC آشنا نیستید ، این فناوری است که ارتباطات در زمان واقعی را از طریق یک مرورگر وب ساده می کند. WebRTC یک پروتکل منبع باز است که از برنامه های مرورگر به مرورگر برای تماس صوتی ، گپ تصویری و اشتراک فایل پشتیبانی می کند. این افزونه با پشتیبانی گسترده ای است که از محبوب ترین مرورگرهای وب دسک تاپ و سیستم عامل های تلفن همراه استفاده می شود ، صرفه جویی در مرورگر اینترنت اکسپلورر و TOR. با سوراخ امنیتی WebRTC ، یک وب سایت می تواند به IP دسترسی پیدا کند. اطلاعات آدرس سرورهای STUN. سرورهای STUN (Session Traversal Utilities for NAT) توسط VPN ها استفاده می شوند تا آدرس IP واقعی و محلی شما را به یک آدرس IP جدید عمومی روبرو کنند و برعکس. برای عملکرد صحیح ، سرور STUN در حین اتصال ، جدولی از IP عمومی VPN شما و IP محلی شما ("واقعی") را در اختیار شما قرار می دهد. متأسفانه ، آدرس IP "واقعی" و VPN شما با JavaScript از این درخواست ها خارج می شود. در همین حال ، روترهای بی سیم در خانه عملکرد مشابهی را در ترجمه آدرس های IP خصوصی به عموم و عقب تکرار می کنند. یک محقق اهل سانفرانسیسکو ، دانیل روسلر ، برای نشان دادن چگونگی عملکرد این آسیب پذیری تظاهرات ارسال کرد. اگرچه نسخه نمایشی Roesler در ابتدا ادعا می کرد آسیب پذیری مرورگر غیرقابل حل است ، راه حل های مختلفی برای کاهش این مشکل وجود دارد. آسان است که بگویید تنظیمات WebRTC مرورگر شما چیست؟ نشت آدرس IP شما. فقط یک تست نشت را روی دسک تاپ یا موبایل اجرا کنید. اگر بازگرداندن آدرس IP عمومی با آدرس IP VPN شما مطابقت ندارد ، شما دارای یک نشت هستید. این در درجه اول یک مشکل مرورگر وب است. بنابراین ، وفاداران مایکروسافت ، اندروید و اپل به همان اندازه در معرض خطر هستند. در حالی که دایناسور اینترنت اکسپلورر برای پشتیبانی از WebRTC خیلی قدیمی است (بنابراین از عیب کامل جلوگیری می شود) تقریباً به همه مرورگرهای وب نیاز به رفع مشکل دارند. Mozilla WebRTC را به طور پیش فرض در مرورگر Firefox خود در دسک تاپ و موبایل فعال می کند. غیرفعال کردن پروتکل یک تکه کیک است. در نوار آدرس ، را در مورد: پیکربندی تایپ کنید و media.peerconnection.enabled را به False تنظیم کنید. اکنون که اپل WebRTC را اضافه کرده است مجموعه ویژگی های تجربی سافاری ، این واسطه IP را نیز نشت می کند. اما این مشکل ساده است. از تنظیمات برگزیده Safari ، به برگه Advanced بروید ، به پایین بروید و به Show menu در نوار منو بروید. پس از نمایش در صفحه نوار منوی بسیار بالا (معمولاً بین "نشانک ها" و "پنجره" ، را انتخاب کنید. را انتخاب کنید. منوی کشویی نمایش WebRTC را نشان می دهد ، که می تواند بازشوی دوم را گسترش دهد. مطمئن شوید که Legacy WebRTC API هیچ علامت تیک در کنار آن را ندارد تا از غیرفعال شده اطمینان حاصل کند. اگر این گزینه غیرقابل دسترسی به نظر می رسد ، به این معنی که شما نمی توانید گزینه را فعال یا غیرفعال کنید ، بنابراین به احتمال زیاد ویژگی های تجربی را در Safari فعال نکرده اید. . این بدان معناست که WebRTC از قبل غیرفعال شده است. در حالی که Chrome برای iOS به طور کامل یکپارچه فناوری (هنوز) نیست ، دستگاه های Android هنوز در معرض خطر هستند. chrome: // flags / # disable-webrtc را در نوار آدرس مرورگر. برای یافتن و غیرفعال کردن به پایین بروید. le عنوان سرچشمه WebRTC STUN . اما گزارش های توییتر در سال 2020 نشان می دهد که این کار دیگر 100٪ مؤثر نیست. ما توصیه می کنیم تا زمان تعیین مشکل مطمئن ، استفاده از این مرورگر را قطع کنید. Google Chrome (و سایر مرورگرهای وب که بر روی چارچوب Chromium ساخته شده اند) با یک چالش متفاوت روبرو هستند. WebRTC آنقدر در پلتفرم Chromium یکپارچه شده است که غیرفعال کردن پروتکل تقریباً غیرممکن است. خوشبختانه ، راه حلی وجود دارد که اگرچه 100٪ مؤثر نیست ، اما بسیار قابل اعتماد: پسوند. WebRTC شبکه محدود کننده مستقیماً توسط Google منتشر شد تا در سال 2015 به کاهش مسئله کمک کند. از آن زمان پسوندهای اضافی از جمله نشت WebRTC نیز جلوگیری می کند. همانطور که قبلاً نیز ذکر شد ، برخی گزارش ها مبنی بر وجود نشت در موارد خاص وجود دارد. به این دلیل است که این برنامه های افزودنی فقط تنظیمات حریم خصوصی و امنیتی پروتکل را تنظیم می کنند ، نمی توانند WebRTC را به طور کلی غیرفعال کنند. بنابراین اگر به دنبال یک راه حل بی عیب و نقص هستید ، فکر کنید Chrome ، Microsoft Edge ، Opera و همه جز مرورگرهای مستقر در Chromium را رها کنید. مرورگر Brave را اجرا کنید؟ خوش به حال شما ما طرفداران بزرگی نیز برای این مرورگر خاص مبتنی بر Chromium هستیم. این سکوی اول حریم خصوصی برای غیرفعال کردن WebRTC یک رویکرد دو قدم دارد. در نوار آدرس ، شجاع را تایپ کنید: // تنظیمات / ، روی نماد ذره بین کلیک کنید. در گوشه بالا سمت راست و وارد WebRTC . در کنار خط مشی مدیریت دستی IPRTC ، روی منوی کشویی کلیک کنید و فقط رابط پیش فرض عمومی را انتخاب کنید. ] سپر را از فهرست منوی خود بیاورید و به دنبال [اثر انگشت] باشید. بر روی کشویی کلیک کنید و مسدود کردن همه اثر انگشت را انتخاب کنید. همچنین ، کسانی که از مرورگرهای آسیب دیده استفاده می کنند می توانند یک روتر خانگی بی سیم راهاندازی کنند تا به VPN خود وصل شوند. خدمات به طور مستقیم. این امر احتمال بروز نقص مبتنی بر نرم افزار (یا در این حالت یک مرورگر مبتنی بر) را از افشای اطلاعاتی در مورد کاربر بر می دارد. امروز ، گوگل نسخه جدید Android 11 Beta را گرفت. به طور معمول ، این شرکت از Google I / O برای نشان دادن ویژگی های برجسته جدید خود استفاده می کند ، اما امسال آن رویداد را لغو کرد. در عوض ، ما شروع به اجرای ساکت تر می کنیم ، اما گوگل بتا را با ویژگی های جدید برای اعلان ها ، مکالمات و کنترل های خود بسته بندی می کند. Google در وبلاگ توسعه دهندگان Android خود ، بتا را به سه موضوع ، افراد ، کنترل ها ، و حریم خصوصی با شروع کار در آنجا ، تغییر در ویژگیهای موجود و ویژگیهای سایر برنامه ها را در بر می گیرد. اطلاعیه ها تغییر قابل ملاحظه ای را مشاهده خواهید کرد. Google تصمیم گرفت با ارائه بخش مکالمه ای در سایه اعلان ، سازمان گروه بندی را که قبلاً دیده شده است گسترش دهد. این شامل توانایی تنظیم یک بحث خاص به عنوان اولویت است ، بنابراین در لیست اعلان های شما بالاتر ظاهر می شود. و از سایه ، می توانید حباب هایی را راه اندازی کنید. اگر از Facebook Messenger در Android استفاده می کنید ، قبلاً با Bubbles آشنا نیستید. گوگل در اصل ویژگی "سر چت" فیس بوک را به دست آورد و آن را به گزینه ای برای همه برنامه های پیام رسانی تبدیل کرد. توسعه دهندگان برای پشتیبانی از ویژگی جدید حباب ها باید به روزرسانی کنند ، اما این شرکت می گوید انجام این کار نباید چالش برانگیز باشد. شما همچنین به دسترسی یکپارچه صفحه کلید خواهید رسید و Voice Access Now "شامل یک قشر بصری روی دستگاه است که محتوا و متن صفحه را درک می کند ، و برچسب ها و نقاط دسترسی را برای دستورات دستیابی ایجاد می کند. تمرکز Google روی کنترل ها به شما کمک می کند تا بیشترین بهره را ببرید خانه هوشمند شما با استفاده از Android 11 Beta می توانید دکمه روشن و خاموش را فشار داده و نگه دارید تا کنترل دستگاه ها باز شود. برای کنترل و خاموش کردن دستگاه های خود مانند لامپ های هوشمند ، یک منطقه کنترل Google Home دریافت خواهید کرد. کنترل رسانه های جدید باعث می شود انتقال بین منابع صوتی مانند اسپیکرهای تلفن یا هدفون شما آسانتر شود. سرانجام ، گوگل گزینه های جدید حفظ حریم خصوصی را که در Android 11 Beta وجود دارد ، برجسته کرد. با استفاده از بروزرسانی ، می توانید یک بار به یک برنامه اجازه دهید از میکروفون ، دوربین یا مکان خود استفاده کند. دفعه بعد که برنامه را باز می کنید ، مجبور است دوباره بپرسید. اگر مدت طولانی از برنامه استفاده نمی کنید ، آندروید 11 به طور خودکار مجوز برنامه را مجدداً تنظیم مجدد می کند ، بنابراین مجبور است مجدداً درخواست دسترسی کند. فوریه گذشته ، Google اعلام کرد کلیه برنامه نویسان لازم برای درخواست تأیید را برای دسترسی به اطلاعات موقعیت مکانی پس زمینه ، این شرکت مهلت اعمال برنامه های موجود را تا سال 2021 تمدید می کند. منبع: Google

iOS 14 تجربه VPN شما را بسیار بهتر می کند.

A Kill Switch Kill for iOS Is Last Kang

ابزارک های صفحه اصلی برای برنامه های کاربردی

بهبود عملکرد سرویس مشتری در برنامه فروشگاه

چگونه می توان Google وب و سابقه موقعیت مکانی خود را حذف کرد

بررسی CyberGhost – کارشناسان معتبر VPN شما

برنامه های برتر آموزش کارمندان در امنیت سایبری

ویژگی های کلیدی برنامه های آموزش کارمندان امنیت سایبری

نحوه انتخاب راه حل آموزش سایبر

خدمات آموزش برتر مبتنی بر رایانه در مورد آگاهی از امنیت

شبکه های باریاکودا PhishLine https://o1.qnsr.com/log/p .gif؟؛ n = 203؛ c = 204660767؛ s = 9477؛ x = 7936؛ f = 201812281314300؛ u = j؛ z = TIMESTAMP؛ a = 20392941؛ e = i

Cofense

Cofense

HoxHunt

KnowBe4

Lucy

PhishLabs

Proofpoint

Proofpoint

Sec Secumum

Webroot

Webroot

ناشناس در مقابل VPN – بهترین راه برای جستجوی خصوصی

مرور خصوصی چیست؟ حالت؟

چگونه حالت مرور خصوصی کار می کند؟

![] این کوکی های زیادی برای "مرور خصوصی" است </em></p>

<h2 id=](https://superdvd.ir/wp-content/uploads/2020/06/1592616311_351_ناشناس-در-مقابل-vpn-بهترین-راه-برای-جستجو.png#portrait-centered) چگونه VPN از حریم شخصی من محافظت می کند؟

چگونه VPN از حریم شخصی من محافظت می کند؟

چگونه به صورت خصوصی بمانید. آنلاین

TunnelBear [19659006] TunnelBear یک آزمایش رایگان با کاربرد آسان دارد که 500 مگابایت داده به شما می دهد تا بتوانید سرویس را امتحان کنید. برای به دست آوردن منافع امنیتی کامل ، اشتراک نامحدود اطمینان حاصل می کند که TunnelBear همیشه از شما محافظت می کند. TunnelBear را بارگیری کنید و از حریم شخصی خود محافظت کنید.

در کوله پشتی و لوازم جانبی سفر تا 50٪ صرفه جویی کنید

برنامه های دوستیابی Niche 100000 هزار کاربر را در نقض گسترده داده ها قرار می دهد

خلاصه اطلاعات نقض اطلاعات

برنامه ها

3somes ، Cougary ، Gay Daddy Bear ، Xpal ، BBW Dating ، Casualx، SugarD، Herpes Dating

دفتر مرکزی / موقعیت مکانی

چین و ایالات متحده آمریکا

صنعت

برنامه های دوستیابی

اندازه کل داده ها در گیگابایت

845 GB

تعداد کل پرونده ها

20،439،462

No. دامنه افراد در معرض

تخمین زده می شود 100000s

دامنه جغرافیایی

ایالات متحده و کشورهای دیگر

انواع داده های در معرض

عکس ، شامل. بسیاری از ماهیت های گرافیکی ، جنسی. عکسهای چت خصوصی و معاملات مالی. ضبط صدا؛ داده های PII محدود

تأثیر احتمالی

کلاهبرداری ، جعل ، جعل ، اخاذی ، حمله ویروسی ، و هک کردن

قالب ذخیره سازی داده

سطل AWS S3

نمای کلی برنامه های تحت تأثیر

Timeline of Discovery and Reaction Owner

نمونه ورود اطلاعات

![عکس پروفایل Xpal [19659071] عکس پروفایل Xpal](http://superdvd.ir/wp-content/uploads/2020/06/1592270706_695_برنامه-های-دوستیابی-niche-100000-هزار-کاربر-را-در.png)

تأثیر نقض داده

مشاوره از متخصصان

تهیه یک سطل باز S3

برای کاربران برنامه های کاربردی

چگونه و چرا ما نقض آن را کشف کردیم

درباره ما و گزارش های قبلی

آدرس های IPRTC Security Hole Leaks Security Real

WebRTC یک فناوری گسترده است که آدرس های IP را نشت می دهد ، حتی آنهایی که توسط VPN محافظت می شوند.

WebRTC چیست؟

آدرس های IP چگونه در حال نشت هستند؟

چگونه می دانم من در حال بیرون آمدن هستم؟

چه کسی تحت تأثیر قرار می گیرد و چگونه می توان سوراخ امنیتی WebRTC را برطرف کرد؟

Firefox

Safari

Mobile: Chrome

دسک تاپ: Chrome (Edge و اکثر مرورگرهای Chromium)

بیش از 20 مرورگر وب روی Chromium از جمله Microsoft Edge ، Opera ، Amazon Silk ، کار می کنند. Comodo Dragon ، Torch و Vivaldi.

Brave

WebRTC Handling

Google Android 11 Beta را با اعلامیه بهتر و حباب مکالمه منتشر می کند – نقد و بررسی Geek

Android 11 Beta امروز خاتمه یافته است ، و هم اکنون می توانید آن را از سایت توسعه دهنده Android بارگیری کنید.