کلاهبرداری آنلاین هر سال بدتر و متداول تر می شود. به ازای هرگونه نقض امنیت سایبری که در اخبار می خوانید ، هزاران جنایت سایبری کوچکتر در حال وقوع است که هرگز در مورد آنها نخواهید شنید.

منظور این نیست که شما را بترساند. اما این دلیل خوبی برای آگاهی از برخی از رایج ترین کلاهبرداری های آنلاین و همچنین تاکتیک هایی است که می توانید برای جلوگیری از فریب دادن استفاده کنید. در این مقاله ، ما رایج ترین کلاهبرداری های آنلاین را توضیح می دهیم و چندین تاکتیک را که می توانید برای جلوگیری از فریب آنها استفاده کنید ، مورد بحث قرار می دهیم.

بیایید وارد شویم. ، شما باید یک اصطلاح رایج در امنیت سایبری را بفهمید: جعل.

در کلی ترین سطح ، جعل به عمل تظاهر به شخصی یا جایی که نیستید اشاره دارد. در فضای VPN ، مزایای حفظ حریم خصوصی و مبهم شدن سرویس هایی مانند IPVanish به طور خودکار "جعل I.P." و "جعل مکان" نامیده می شود.

با این حال ، در جامعه عمومی امنیت سایبری ، جعل اطلاعات بیشتر به یک حمله فریبنده با قصد سرقت پول یا اطلاعات شخصی از شخص دیگر اشاره دارد. Spoofing در کنار فیشینگ استفاده می شود و معمولاً برای آن اشتباه گرفته می شود. اما در حالی که فیشینگ اطلاعات حساس را به دست می آورد ، جعل کردن روش تحویل است که به عنوان یک منبع مشروع مخفی شده است. با این حال ، اشکال دیگر حملات سایبری مانند DDoS می تواند شامل جعل اطلاعات برای مخفی کردن منبع اصلی حمله شود. جعل یکی از رایج ترین کلاهبرداری های آنلاین است که افراد جدیدی هر روز ایمیل ها ، پیامک ها و تماس های جعلی دریافت می کنند.

مثال کلاسیک جعل یک تماس تلفنی است که اغلب "تماس های کلاهبرداری" نامیده می شود. در این مورد ، یک مجرم سایبری با تلفن شما تماس می گیرد و وانمود می کند که نماینده بانک ، شرکت بیمه ، پشتیبانی فنی یا حتی یکی از عزیزان شما است تا اطلاعات خصوصی را فیشینگ کند. آنها اغلب اطلاعاتی مانند بیمه اجتماعی ، تاریخ تولد ، رمز عبور یا اطلاعات کارت اعتباری شما را درخواست می کنند.

پیام کوتاه (پیام متنی)

پیام کوتاه یکی از روشهای اصلی ارتباط شرکت ها با مشتریان است. آمازون ، FedEx و UPS همه سرویس های text-opt را ارائه می دهند تا مشتریان بتوانند بسته ها را ردیابی کنند. بسیاری از بانک ها پیام هایی را برای مشتریان ارسال می کنند تا از معاملات اخیر یا رفتار غیرمعمول در حساب های خود مطلع شوند.

همانطور که پیامک به یک ابزار رایج برای مشاغل تبدیل می شود ، به یک ابزار رایج برای کلاهبرداران نیز تبدیل می شود. کلاهبرداران با هدف سرقت اطلاعات شخصی شما وانمود می کنند که برخی از این شرکت های تاسیس شده هستند.

ایمیل

قبل از جعل پیامک ، جعل ایمیل وجود داشت. این کلاهبرداری های آنلاین به عنوان ایمیل به صندوق ورودی شما وارد می شوند و وانمود می کنند که شرکت ها ، دوستان یا خانواده شناخته شده ای هستند. کلیشه ایمیل جعلی ، که به نوعی به یک شوخی اینترنتی تبدیل شده است ، شخصی است که ادعا می کند پادشاه است و نیاز به کمی پول نقد سریع دارد و مایل است بدهی را ده برابر بازپرداخت کند.

گفتن آن با صدای بلند احمقانه است ، اما به نوعی این کلاهبرداری آنلاین هنوز کار می کند – به همین دلیل است که هنوز استفاده می شود.

بیشتر اوقات ، کلاهبرداری های آنلاین سخت تر از کسی است که ادعا می کند حق امتیاز است. بهترین کلاهبرداران از اطلاعات شخصی شما استفاده می کنند تا شما را فریب دهند تا باور کنید شما را می شناسند.

نحوه تشخیص کلاهبردار آنلاین در مقابل منبع معتبر

همه کلاهبرداری های آنلاین یکسان به نظر نمی رسند. اما در اینجا برخی از رایج ترین ویژگیهایی که باید در مورد جعل جعلی مورد توجه قرار گیرد عبارتند از: و آدرس ایمیل برای همه تماس ها ، پیام های متنی و ایمیل ها. در صورت دریافت پیامی از شماره یا ایمیل جدید ، محتاط باشید. این ممکن است یک کلاهبردار باشد که سعی می کند از شما اطلاعات بگیرد. اگر پیامی از طرفین دریافت کردید که از شما درخواست گذرواژه ، شماره کارت اعتباری یا تأمین اجتماعی خود می کرد ، پاسخ ندهید.

چگونه از کلاهبرداری آنلاین جلوگیری کنیم

پیام های جعلی را حذف (و گزارش کنید): اگر تشخیص دادید که یک تماس ، پیامک یا ایمیل از طرف غریبه ای است که تظاهر می کند منبع موثقی است ، پیام را گزارش دهید به عنوان هرزنامه یا حداقل آن را حذف کنید. حذف این پیامها به جای نادیده گرفتن آنها بسیار مهم است. اغلب این پیام ها شامل پیوندهایی هستند که با کلیک روی آنها می توانید به دستگاه شما آسیب برسانید. بهتر است این پیام ها را حذف کنید تا آنها را در دستگاه خود جایی که ممکن است به طور تصادفی باز شوند ، حذف کنید. به اما حداقل ، هنگامی که از فردی غریبه تماس می گیرید ، می دانید که با شک و تردید زیادی وارد گفتگو می شوید.

از نرم افزار برای دفع مجرمان سایبری استفاده کنید: یک دفاع در برابر کلاهبرداری های آنلاین یک شبکه خصوصی مجازی (VPN) است. VPN ها شما را ناشناس در وب نگه می دارند. همچنین به شما این امکان را می دهد تا بدون دادن موقعیت مکانی خود در وب گشت و گذار کنید. این مانع از آن می شود که مجرمان سایبری از موقعیت مکانی یا سایر اطلاعات شخصی شما مطلع شوند – و استفاده از این اطلاعات علیه شما در کلاهبرداری دشوارتر می شود. IPVanish سرویس VPN را با 10.99 دلار در ماه ارائه می دهد.

نحوه ارسال پول را دوباره بررسی کنید: هنگامی که پول خود را به یک کلاهبردار واریز می کنید ، احتمال کمی وجود دارد که آن را دوباره ببینید. یک نوع رایج کلاهبرداری آنلاین شامل کلاهبردارانی است که افراد را در میانه خریدهای بزرگ مانند خرید خانه هدف قرار می دهند. همانطور که کلاهبرداری معمولاً در حال اجرا است ، قربانی ایمیلی از شخصی دریافت می کند که ادعا می کند بانک یا شرکت سپرده گذاری او است. کلاهبردار اطلاعاتی را در اختیار شما قرار می دهد تا بتوانید مبلغی را برای پیش پرداخت خود انجام دهید. چند کلیک بعد ، پول برای همیشه از بین می رود.

اگر می خواهید پول آنلاین ارسال کنید ، از قبل با شخصی که پول را برای او ارسال می کنید صحبت کنید. بپرسید که آن شخص چگونه پول را درخواست می کند و این درخواست را از کدام ایمیل درخواست می کند. این به شما این امکان را می دهد که بدانید به دنبال چه چیزی باشید و از کلاهبرداری های پرهزینه جلوگیری کنید.

قدرت ناشناس ماندن

هنگامی که کلاهبردار به اطلاعات شخصی شما دسترسی پیدا می کند ، کلاهبرداری های آنلاین بیشترین تأثیر را دارند. آنها با انتقال اطلاعاتی که به نظر شبیه چیزی است که یک دوست می داند ، خود را به عنوان یک منبع قابل اعتماد مبدل می کنند.

یکی از بهترین راه ها برای جلوگیری از این کلاهبرداری ها ، محدود کردن میزان اطلاعات شما در وب است. یک VPN قوی – مانند IPVanish – به شما امکان می دهد وب را ناشناس مرور کنید ، و مجرمان سایبری را از یادگیری اطلاعات در مورد شما باز دارد.

ناشناس بمانید. ایمن بمانید.

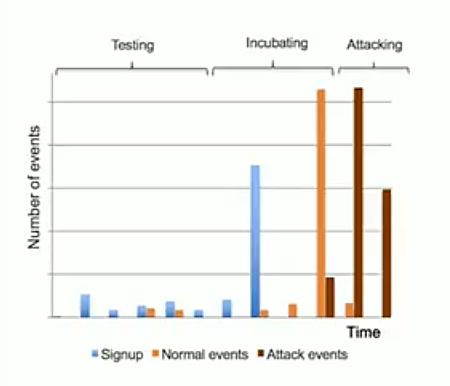

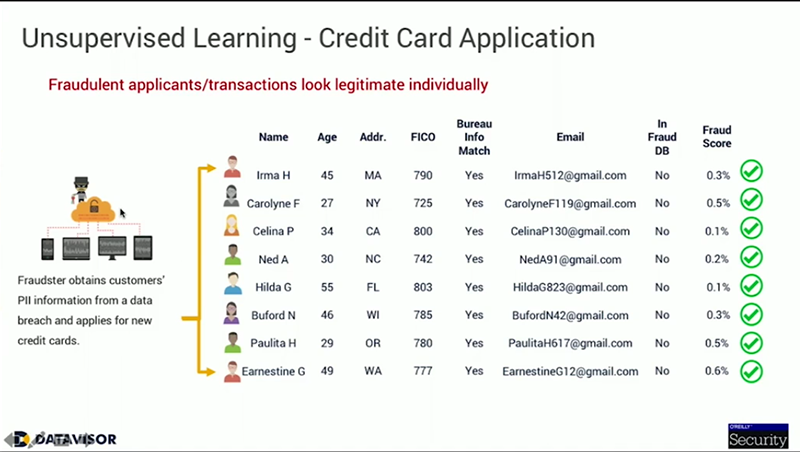

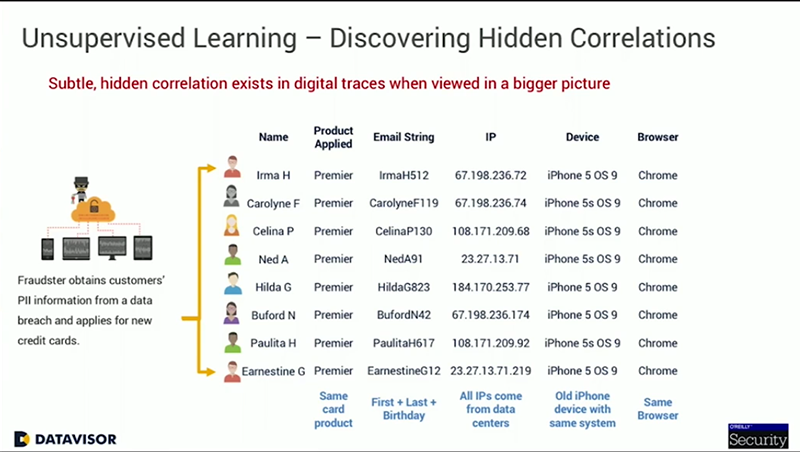

امروز شرکت صرف پول زیادی در فناوری و دستگاه ها اطلاعات خود را ایمن از بازیگران بد است که به قصد آسیب اعتباری و مالی. اما مهم نیست که چقدر خوب تکنولوژی در محل ممکن است، ضروری است که شرکت های مجموعه سیاست های اطمینان که هیچ یک از فعالیت های خود را سهوا برای باز کردن درب و انتشار اطلاعات حساس است. نرم افزار Cybernance را به راحتی شناسایی شیوه های خطرناک و عدم سیاست های مهم در حالی که راه برای اصلاح این سایبر خطرات معرفی شرکت ها کمک می کند. من در دنیای فن آوری برای تمام زندگی من بالغ شده است. که در طول زمان و فروخته شده و در رشته ‘شروع’ شرکت, جدیدترین که نرم افزار Infoglide . پس از فروش در توصیه همسر من که اینترنتی خطر در کسب و کار و دولت و متوجه شدم این است رفتن به مسئله عمده ای که با آنها مجهز به رسیدگی نبوده به دقت دنبال آغاز شد. در حال حاضر وجود دارد مقدار زیادی از پول سرمایه گذاری شده در راه حل های فنی که محیط (حفاری خندق عمیق تر، ساخت دیوار بالاتر)، اما نظر می رسید آن را به من مدیریت خطر سایبر که مربوط به اداره امور، خط مشی ها، و فرایندهای بود [فاقدبشدت. شرکت در سرقت قبل از Cybernance توسعه یافته از زیر الگوریتم های دروغ برای TSA تروریستی برنامه. در بسیار متبحر در مدیریت ریسک مدیریت هویت و تمام چیزهایی که همراه با توسعه نرم افزار بسیار پیشرفته که بنابراین انتقال طبیعی به این کسب و کار من لحظه”قلب” بود که شنیدم آگيلار لوئیس، که در آن زمان بود شد سر ثانیه، صحبت در بوستون. او معتقد است هیئت مدیره هیئت مدیره می تواند و زمانی که آنها هنوز کافی سرمایه گذاری خود را محافظت شخصا مسئول نقض سایبر برگزار خواهد شد. Equifax امروز رکورد برای تیم مدیریت و تابلوهای کودک می باشد. آنها منتشر شد 147،000،000 سوابق افراد با اطلاعات شخصی به بازار در نقض سایبر است که نقض تکنولوژی اما نقض سیاست و روند نبود. چه اتفاقی افتاد آنها استفاده تکنولوژی سرور خاص وب به رول یک محصول جدید به بازار ارائه شد. با این حال، این محصول بدون سرهم بندی و حفاظت از سرویس وب منتشر شد. بنابراین، آن را تعجب نكرده و همکارانش dastardly راهزنان از برخی از کشور خارجی است که شکست را به Equifax نیست; این درب باز ترک Equifax بود. Equifax قبل از کنگره که شخص مسئول یافت و اخراج او شهادت داد. اجازه بدهید به شما بگویم که این فرد یک شخص screw بالا که در امکان پذیر نبود. این سیاست های ساده و روند سوال است و برای زندگی من، من نمی توانم به کسی انجام آن تا کنون، تا کنون تصور. من بسیار مهم از مدیریت Equifax، و من مطمئن شوید که آنها خواهید آنها می تواند آن را بیش از، انجام دهد اما این چیزها در آغاز در پایین، آن را از بالا می آید. این نتایج از رهبری ناکافی و عدم سیاست ساده بیان قبل از آن را از طریق تجزیه و تحلیل دقیق ایمنی و اثر بخشی سیستم رفته است که هیچ چیز تا کنون به بازار باز منتشر می شود. چرا ما باید سیاست ها و روش در داخل شرکت. در طول دولت اوباما که ضعیف ترین نقطه حفاظت میهن سایبر، خواهد بود مشخص شد وجود بود که دستور اجرایی به توسعه استاندارد ملی برای کمک به درجه اول تجاری شرکت توسعه خطر شیوه های مدیریت . بنابراین، دولت N ملی ایجاد tandards ها و T echnologies امنیت سایبری چارچوب (نیست) که واقعا غیر معمول نوع دولت محصول موسسه. برای مثال، هنگامی که دولت عبور می کند قوانین و پول می مرتکب آنها توسعه مجموعه ای کامل از “تو این کار نباید” و “تو که نمی نباید.” اگر کردی که انگار چه آنها را با جانب توسعه مجموعه ای از قوانین تجویزی برای چگونه باید رفتار می کنند و مجموعه ای از مجازات بود نه ‘، اما نه مجموعه ای از ایده های خوب برای بهترین شیوه و ملاحظات است که آن را بسیار آسان برای کسب و کار شروع به اعمال . راز موفقیت نیست در این است که این استانداردها اجباری اما بسیار توصیه می شود نیست. این انعطاف پذیری اجازه می دهد تا شما را به کسب و کار شما راه شما برای اجرای کسب و کار خود را در حالی که درک که در آن خطرات اینترنتی خود را دروغ و نحوه حل آن را اجرا کنید. به جای نیاز به تطابق با تمام قوانین ، شما فقط نیاز به تمرکز بر آن خطرات اینترنتی است که کسب و کار شما . ما به ساخت کسب و کار ما براساس استاندارد نیست با این باور که آن را تبدیل به چارچوب حفاظت امنیت آورم سایبر غالب در جهان کسب و کار انتخاب می شوند. معلوم ما شد که حق آن را به عنوان آن در حال حاضر توسط کمی بیش از 40 درصد از موسسات در ایالات متحده و در سراسر جهان استفاده می شود. ما در بر اساس شرکت در خودکار چارچوب نیست از طریق نرم افزار . آن ساخته شده است از حدود 80 + سوالات است که منجر به کنترل حدود 400 نقطه در داخل یک سازمان. ما این سوالات را و بنابراین نوع سوال را به مجموعه ای متمرکز بسیار محکم از افراد مناسب آن به دامنه های ده شکستن. به طور طبیعی، ما سوالات پرداختن به خطر سایبر و فناوری و استانداردهای, اما هم وجود دارد کل مجموعه سوالات اطراف غیر فن آوری نگرانی های خود . به یاد داشته باشید هنگامی که آنها به خرید محصولات از فروشندگان خارجی مقدار قابل توجهی از خطر سایبر به کسب و کار توسط خود گروه خرید معرفی شده است. سوالات سراسر فرآیندهای شخص ثالث فروشندگان و کلی مسائل سازمانی منابع انسانی وجود دارد. ایده این است که کسی که خاص دانش و تخصص اطراف این مناطق اولیه شامل. هنگامی که آنها نمایش داده شد آن را از سیستم دریافت، آنها می تواند به آنها پاسخ دهید و یا جلو آنها را به کس دیگری به آنها احساس باشد بهتر مجهز به پاسخ. و بنابراین، مانند آبشار این پرسش ها رفتن به جای سازمان که در آن فرد به احتمال زیاد به آنها پاسخ می تواند. ما بخواهید چیزهایی مانند: شما سیاست های برای این? که سیاست بررسی است سه ماهه، سالانه است؟ فرایند تصویب وجود دارد؟ پاسخ زیر دارید؟ و به همین ترتیب. سوالات پاسخ داده می شود با ارزش صفر از طریق چهار، اعم از “ما این در همه را” ما کاملا آن تمام وقت.”انجام” پس ما گرفته شده تمام این استانداردها همه این نقاط، با تمام این نمایش داده شد و این روند به خودکار پس سازمان به سرعت می توانید تحلیل بلوغ و انعطاف پذیری که بر اساس آنها استاندارد نیست . پس از نمایش داده شد کرده است راه خود را به شخص درست سازمان در واقع فرآیند پاسخ دادن و جمع آوری پاسخ کمتر از مرد 12 ساعت طول می کشد. بله، ما تمام نتیجه به داشبورد است که با استفاده از زبان های رایج کسب و کار (به عنوان مخالف تکنولوژی)، به طوری که سازمان از جمله مدیریت ارشد و هیئت مدیره، می تواند بررسی و درک آنها را به سرعت جمع کردن . همراه با لیست خطرات کشف شده نسبت به جانب استاندارد توصیه اقدامات اصلاحی بر اساس اولویت رتبه بندی. فرآیندهای داشبورد ما را در زمان واقعی، پس توصیه ها و شکاف های امنیتی همواره به عنوان پاسخ به سوالات به مورد در حال تغییر به روز می شوند. نرم افزار ما نیز از جنس tes چه ممکن است به شما یک نمره به تماس بگیرید. با این حال، آن واقعا نشان دهنده خطر امنیت سایبری خاص ممکن است. نمره یک شرکت می تواند بسیار بالا است در حالی که یکی دیگر از منطقه برگ بزرگ به اندازه کافی به درایو 18-ویلر را از طریق سوراخ خمیازه اگر آنها را در یک منطقه بسیار قوی هستند. و آنها هرگز مشاهده خواهید کرد که آینده به دلیل خود را “نمره بالا”. اگر نمایش داده شد بسیاری از انطباق دارد که تاریخ در دست شرکت با “کاهش نمره” واقع خطر کمتر می توانید به سادگی صفر چرا که آنها به سادگی نمی مربوط به سازمان خود را. ما همچنین ویژگی در سیستم که در آن شما می توانید را تعیین قبول ریسک و ایجاد اهداف نقاط کنترل خاص شما ممکن است بخواهید به کار بر روی بالا بردن . پس نمره واقعا بیشتر به عنوان سنج از جایی که شما امروز هستند و که در آن شما می خواهم به فردا است. نمره نیز مفید است اگر شما میخواهید بدانید که در آن شرکت شما نسبت به همسالان خود ایستاده است. ما این داده ها تا anonymize مشتریان خود در برابر گروه همکار خود استفاده از چنین کد، اندازه، و غیره، می تواند محک ایده خوبی از چگونه آنها در حال انجام در صنعت خود را به آنها. چون خوب میدانید چگونه این کار را که همیشه مهم مدیریت است; توپ را در زمین با یک اتاق پر از بچه ها قرار داده و خیلی زود شما رو توپ بازی. به درک که چگونه شما را در داخل صنعت شما را به دیدن اگر شما به خوبی (یا بهتر!) و یا اگر شما نیاز به انجام کار بیشتر نگاه کنید بسیار مفید است. ما محصول را برای بررسی توسط وزارت امنیت داخلی را ایمنی قانون دفتر را مشاهده کنید. ما حدود یک سال بررسی و تجزیه و تحلیل امنیت داخلی و پیمانکار مستقل است که فن آوری و شرکت ما از هم جدا را از طریق رفت. آنها نگاه و مورد سوال-انجام آن چه به ما می گویند آن می گذرد به درستی عمل کند مقدار است و احتمال برای حفاظت از میهن است? و در نهایت محصول ما بود به نام A پرسش ualified nti T errorism T تکنولوژی ، معروف به قانون ایمنی به این معنی که اگر یک سازمان با استفاده از نرم افزار ما در آن قرار است مورد استفاده قرار گیرد و نقض سایبر تروریسم بر اساس، سازمان حمایت قابل توجهی مسئولیت تا و از جمله ایمنی 100% برای شخص ثالث اعمال است. OneDrive مایکروسافت راه حل ذخیره سازی ابر قادر به طور کامل در بازار oversaturated است. اما آس تا آستین مایکروسافت این است که حساب 1 TB با OneDrive همراه با یک اشتراک در Office 365 می. که معامله فوق العاده است. اما اگر که نه به اندازه کافی به شما را به OneDrive چگونه در مورد این نوسان بودن: آغاز امروز, نرم افزار آندروید OneDrive در حال حاضر پشتیبانی از اثر انگشت تایید چیزی برنامه های رقیب مانند Dropbox قربانی نمی. از آنجا که با استفاده از اثر انگشت خود را امن تر از سنتی پین یا گذرواژه است، پرونده های حساس شما را به حساب OneDrive باشید بسیار امن تر با شناسایی اثر انگشت خواهد بود. مقاله مرتبط گزینه های امنیتی جدید در آخرین نسخه از نرم افزار آندروید OneDrive که شما می توانید با کلیک کردن در اینجا و یا جعبه در پایین این مقاله دانلود در حال حاضر موجود است. هنگامی که شما آخرین نسخه، شما می توانید شناسایی اثر انگشت توسط دو من مرور فعال > تنظیمات > رمز عبور . اگر شما در حال حاضر یک رمز عبور برای OneDrive، همه شما باید انجام دهید کلیک کنید در کادر انتخاب کنار “اثر انگشت استفاده برای تأیید.” است اگر شما هنوز تنظیم رمز عبور شما را که آیا قبل از اثر انگشت شما می توانید نیاز. پین چهار رقمی را انتخاب کنید و از طریق مراحل اجرا. پس از کامل، شما OneDrive کنید اگر شما می خواهید استفاده از اثر انگشت خود را. سپس شما تمام مجموعه! هنگامی که شما در حال مشاهده پوشه عکس ها علاوه بر جدید اثر انگشت تایید گزینه، آخرین نسخه از OneDrive نیز طرح شبکه جدید به ارمغان می آورد. شسته و رفته! دانلود نرم افزار OneDrive با کلیک روی دکمه زیر. و اگر شما اشتراک OneDrive با Office 365 اینجا را کلیک کنید. همانطور که در چه سیاهههای مربوط شبیه و چگونه آنها را غیر قانونی بارگیری در/و غیره ضد پورنو تلاش/سوء استفاده/غیر قانونی به یک کاربر هنگامی که ممکن است صدها نفر از مردم با استفاده از IP همان هک پین انجام? پاسخ: اسحاق نیوتن ما را اسحاق نیوتن به خاطر بسیاری از مسائل به دلیل مطالعات شگرف و کمک به بدن درک علمی او است. کسانی که همه چیز برچسب است که ما برای طیف مرئی است. اگر شما خواهد شد در تاریخ تحقیق علمی در قرن 17 نیوتن آزمایش های با کالیبر نوری رنگین کمان اول در تقاضا، به همراه داشت. جالب، با وجود نبوغ و مهارت مشاهده تیز نیوتن بسیار وحشتناک است که تشخیص رنگ بود. در آزمایش های اصلی خود او شناسایی اجزای طیف مرئی قرمز زرد سبز آبی و بنفش — فقط پنج رنگ. بعد، با این حال، او کار خود را در طیف مرئی تجدید نظر و گسترش طیف رنگ اضافی نارنجی (بین زرد و قرمز) و نیلی (بین آبی و بنفش) شامل. تغییر درجه اول توسط نیوتن باور (سپس) هفت بدن شناخته شده در منظومه شمسی، یادداشت های هفت در مقیاس موسیقی و هفت روز در هفته وجود دارد که هفت در جهان طبیعی بود رانده شد. این امر می تواند جالب به حداقل می گویند اگر جهان متفاوت بود و او را در اعتقاد به ۸ یا ۹ تعداد اهمیت واقعی بود استوار بود. ما رنگ اضافی در طیف دارند؟ شاید ای آبی سیر (حدود 490 نانومتر طول موج در طیف مرئی) یا لاجورد (حدود 435 نانومتر)? تصویر توسط جعفر هوستون (ج-1870). حمله کنندگان حرفه ای که مایل به بهره برداری مشروع رسانه جمعی ثبت نام حساب های کاربری توهین آمیز در راه که آنها را مشروع ظاهر هستند. تلاش برای شناسایی این حساب سوء استفاده به صورت جداگانه قبل از آنها می تواند هر گونه آسیب است که تقریبا غیر ممکن است. الگوریتم اختصاصی DataVisor را طول می کشد یک رویکرد جدید تجزیه و تحلیل ابعاد مختلف در سراسر چندین حساب و کشف رابطه مخفی بین حساب های کاربر جعلی متوقف کردن آنها را قبل از آنها می تواند حمله . در من دکترای علوم کامپیوتر از دانشگاه کارنگی ملون با تز در امنیت شبکه دریافت. پس از فارغ التحصیلی، دره سیلیکون مایکروسافت پیوست و آن بود وجود دارد که یو نیش با آنها در بعد از تاسیس DataVisor در دسامبر سال 2013 آشنا شدم. که مایکروسافت ما همکاری در امنیت شبکه و سپس به امنیت سطح برنامه که در آن ما را با انواع برنامه های کاربردی از جمله بینگ و Hotmail و لاجورد و تجارت الکترونیکی پرداخت و برنامه تقلب در سطح مسائل کار نقل مکان کرد. اما شاخص های مانند امضاهای ایمیل به طور معمول در انزوا نزدیک شد و در طول این سالها ما کشف این مشکلات در واقع متصل هستند و بسیاری از آنها شد علائم فقط مسائل مربوط به سوء استفاده و تقلب در سطح کاربر. و در ریشه مشکل همه آنها مورد نیاز بسیاری از حساب های کاربری ، یا به تازگی ایجاد شده و یا حساب های کاربر مشروع به خطر بیافتد. پس از هفت سال با هم کار کردن که مایکروسافت، ما می خواستیم چارچوب جدید به دنبال ریشه مشکل توسط دید گسترده تر از حساب تجزیه و تحلیل به جای تمرکز بر علائم به صورت جداگانه . و در همان زمان، ما همچنین نیاز راه را بهتر کسی که در تلاش برای فرار از تشخیص توسط سلایق متفاوت، که ما تمرکز بر رویکردی که خیلی روش بدون نظارت، ردیابی. در بخش اجتماعی ما حساب های جعلی به ارسال اسپم و حملات فیشینگ مقصر بودن استفاده می شود را مشاهده کنید. بررسی جعلی می تواند یک برنامه است که در واقعیت چیزی بیش از بدافزارها رانندگی و لیست های جعلی در Airbnb را سپرده و اجرا. کاربران جعلی نما به عنوان مشاور مالی و ارسال اخبار جعلی (بسیار محبوب مدت این روزها!) می تواند درایو شرکت سهام بالا و پایین . در بخش مالی حملات اغلب می بینیم که اعتبار به سرقت رفته بودند و مورد استفاده برای باز کردن حساب سرقت هستند. خرید های جعلی ساخته شده با سرقت کارت اعتباری ویژه برای کالاهای دیجیتال مانند iTunes هم دارد. سلول های دارای جای خواب بسیار متداول تر است و یک راه موثر برای جلوگیری از تشخیص. در رسانه های اجتماعی حساب های جدید محدودیت آنها هنوز تاسیس تاریخچه و اینکه کاربران واقعی در پشت آنها ناشناخته است ممکن است موضوع. به عنوان مثال، آنها ممکن است تنها به چند بار در هفته اجازه یا معاملات خود را ممکن است محدود به خاص دلار مقدار در امید محدود کردن آسیب حساب سوء استفاده می تواند انجام دهد. همانطور که آگاهی از این محدودیت ها حمله آنها را به راه اندازی بسیاری از حساب های جعلی و “جوجه کشی آنها “. تا آن زمان آنها ممکن است برخی از فعالیت های مشروع تظاهر به کاربر واقعی به منظور ایجاد سابقه داشته باشد. برخی از آنهایی که پیچیده تر پست های دیگر را می خواهم به عنوان مثال، و حین گاهی اوقات پشت دوست گرفتن. این تعامل آنها شبیه به کاربران مشروع و فعال می سازد. هنگامی که آنها تاسیس حساب خود را اعتبار، از آن محدودیت های اولیه در استفاده، اجازه دادن به آنها به سود بالاتر را برداشته شده اند نوع خسارت آنها می تواند بسیار بیشتری نسبت به یک حساب جدید است. انگشت نگاری دستگاه یک راه بسیار محبوب برای کشف تقلب شده است. اگر ما به یاد داشته باشید هر دستگاه ما دیده می شود و سپس ما به راحتی می تواند تشخیص بین کسانی که ما می دانیم که متعلق به کاربر مشروع و کسانی که برای فعالیت های جعلی در گذشته مورد استفاده قرار گرفت. بنابراین به طور طبیعی، شما باید به دنبال راه هایی برای دور زدن این حمله و دستگاه رایانه ای به تنها یکی از آنها است. با دستگاه رایانه ای، دستگاه های فیزیکی موجود است و ترافیک را از دستگاه است اما حمله فلش آن، پس هر بار استفاده می شود برای ایجاد یک حساب جعلی دستگاه به عنوان دستگاه کاملا جدید نشان می دهد. این راه آنها را در اطراف مکانیسم های تشخیص است که تکیه بر روی دستگاه های انگشت نگاری برای جلوگیری از فعالیت های جعلی دریافت. این سوال خوبی است. انواع روش های بسیار پیچیده را به این حساب جعلی crating وجود دارد این است که بدیهی است که کار بسيار دشوار است. علاوه بر آنهایی که ذکر ما دستگاه رایانه ای و سلول های دارای جای خواب تونن می توانید این حساب کاربران به اطراف جهان پراکنده به نظر می رسد که در واقع آنها هستند همه بودن راه اندازی از يک. DataVisor که ما در واقع را رویکرد مخالف. به جای تکیه بر تجربه های گذشته برای تشخیص رفتار cybercriminal ما را به حال هیچ مفروضات به آنچه هستند حمله به . به این ترتیب ما فرصت تشخیص این تهدیدها را. ثانیا، ما به دنبال در این حساب ها در بیش از یک بعد از فعالیت کاربر. به عنوان مثال، انگشت دستگاه یک بعد است، سن حساب و سطح فعالیت دارد ابعاد دیگر. هنگامی که فقط یک بعد نگاه خیلی راحتتر است آیا می شود است. با این حال، هنگامی که ما کلی نگر نگاهی به انواع حساب های مختلف ویژگی های از جمله اطلاعات نمایه چه مدت حساب شده است فعال، آدرس IP نوع دستگاه و همچنین رفتار حساب-زمانی که آنها وارد سیستم شوید، هنگامی که آنها ساخته شده خرید آنها فعال کردن مطالب ارسال، ما یک ایده بهتر از حساب کلی است. و براساس این ما را یک رویکرد چه ما به نام بدون نظارت ماشین یادگیری که به نظر می رسد که اشتراک ها و فعالیت های خود را, این تشخیص نداده با نگاه فقط یک حساب در انزوا به تعیین اگر خطرناک است یا نه، اما نه دو حساب را آزمایش کنیم؛ به چند حساب شباهت و الگوهای فعالیت . همانطور که راه سود بالا انجام کارهایی است ما می دانیم حمله حرفه ای این حساب های جعلی به عنوان یکی، ایجاد هستند. آنها به قصد بهره برداری بزرگ و برای آن، آنها نیاز به بسیاری از حساب. حمله مشابه حساب های هماهنگ و موزون وجود دارد چیزی در مورد این حساب جمعی; کلید پیدا کردن ابعاد آن در ارتباط هستند. بنابراین، ما را ندارد هر پیش فرض و اجازه دهید الگوریتم های تحلیل ویژگی های بسیاری از این حساب ها با نگاه کردن به آنها همه با هم برای تشخیص آن انجمن های مخفی . به این ترتیب ما یک شبکه بسیار گسترده ای برای کشف الگوهای آن به طور خودکار بازیگران. که جوهر یادگیری ماشین بدون نظارت است; نه با تکیه بر تجربه تاریخی و یا اطلاعات برچسب گذشته اما جای اعمال نفوذ یادگیری ماشینی هوش مصنوعی و همچنین تکنیک های تجزیه و تحلیل داده های بزرگ برای کشف این الگوهای جدید به طور خودکار از این حساب ها و ویژگی های آنها. به عنوان مثال، در مورد حلقه تقلب با استفاده از اطلاعات شخصی به دست آورد از طریق نقض دادهها به درخواست برای کارت های اعتباری جدید در آن نام اینجا است. از آنجا که همه اطلاعات به نظر می رسد مشروع در این برنامه ها به صورت جداگانه را به دنبال, شما زیاد است، نمی بینم. مطابقت نام سن و دیگر اطلاعات شخصی نمره های اعتباری درست, به نظر می رسد و هیچ یک از متقاضیان در یک پایگاه داده های تقلب داشت. با این حال، اگر نگاهی به این برنامه ها از طریق لنز از یادگیری ماشینی بدون نظارت و در نظر گرفتن اطلاعات دیگر مانند رد پا دیجیتال، آدرس ایمیل مورد استفاده برای ایجاد حساب، آدرس های IP و همچنین مرورگر و دستگاه که مورد استفاده قرار گرفت [الگوهای آغاز به ظهور . همه آنها برای یک نوع محصول اعمال هر آدرس ایمیل ایجاد شده از ترکیب همان نام اولیه گذشته و تولد، آدرس آی پی از مراکز داده ها آمده و مورد استفاده دستگاه های مشابه، قدیمی آی فون با سیستم عامل همان، همه با استفاده از همان مرورگر. بنابراین با نگاه تصویر بزرگتر به جای به صورت جداگانه DataVisor قادر به کشف این ارتباط مشکوک و تشخیص برنامه های کاربردی بیش از 200 جعلی بود. راههای زیادی برای مقابله با حساب که برچسب دار به عنوان مشکوک وجود دارد. به عنوان مثال، یک سرویس شبکه اجتماعی کاملا می تواند مسدود حساب به عنوان اعتماد به نفس بالایی آنهایی که حق دور. آنها همچنین ممکن است انتخاب کردن به حساب های مشکوک قرنطینه و اعمال سیاست های سختگیرانه تر برای محدود کردن فعالیت خود ، بنابراین آنها می توانند فعال باقی بمانند اما نمی تواند صدمه بزند. در موارد دیگر این سرویس ممکن است مراحل به اعتبار این حساب بیشتر. اندیشه است فناوری شناسایی صورت را برای بیش از شش سال بود اما پلت فرم تلفن همراه می تواند بیشتر پیشرفته صورت تأیید اعتبار پشتیبانی به زودی. خال مرتکب جدید به نام “اضافه کردن به صورت اعتبار چارچوب” در اندیشه طرح منبع باز (از طریق 9to5Google )، نشان می دهد اندیشه است حرکت فراتر از فن آوری پایه اول در سال 2011 در اندیشه 4.0 دیده می شود. مرتکب نشان می دهد که بر خلاف تشخیص اثر انگشت صورت تنها یک قالب توسط کاربر بر روی دستگاه می توان مهار می; کسانی که دستگاه به احتمال زیاد نیاز به چوب به دیگری روش مانند اثر انگشت و یا تأیید اعتبار کد PIN را باز کند. تابع به طور مداوم این الگو تنها هر چند، مانند اپل صورت شناسه محدود ممکن است مفهوم توسط حساب توییتر تلفن طراحی. از طریق طراح تلفن اینتل کارمند یکی از افراد پشت مرتکب است اما ما نمی دانیم در چه ظرفیت شرکت درگیر است. این سخت افزار شناسایی چهره با چهره در آثار برای پلت فرم و/یا 3 پیکسل دارد؟ اینتل است آن RealSense کامپیوتر پلت فرم چشم انداز و همچنین اخیرا شناسایی چهره با چهره پرداخت بیش از 5 g نشان داده است. پس آن را به وضوح با فن آوری های مربوط به چهره تجربه کردم. نمی شود این اولین بار است که اینتل فن آوری به پیکسل کمک کرده یا نه، هسته بصری پیکسل تولید تراشه در 2 پیکسل. اما زمانی که ما فناوری کردن را ببیند، نکات متعهد است که انتظار می رود این دو 3 پیکسل در سپتامبر/اکتبر وارد می تواند اولین دستگاه های با آن. جدیدترین شایعات پیکسل 3 پیشنهاد دو دوربین جلو برای حداقل یک مدل است که سرنخ که این تشخیص صورت پیشرفته پشتیبانی می کند می تواند. Xiaomi مه 8 آخرین گوشی های هوشمند با شناسایی چهره با چهره است. از طریق انجمن MIUI صورت اعتبار تکنولوژی دیده است تجدید حیات پس از آی فون برای toting صورت شناسه ایکس انتشار. در شش ماه گذشته هر کس از Huawei و سامسونگ دو OnePlus و Xiaomi اند تفننی در فن آوری. یکی این است که هیچ یک از این به عنوان امن به عنوان اپل راه حلی را پرداخت دارد. با این وجود، مرتکب آخرین کوچکتر سازندگان اندیشه باید با منابع کمتر، اجازه دادن به آنها برای شناسایی چهره با چهره بهتر به ارائه بیش از حد کمک کند. زمانی که این علامت های تجاری می تواند قابلیت گرفتن است؟ همه چشم در P اندیشه انتظار می رود تا رسیدن کنار 3 پیکسل در سپتامبر/اکتبر خواهد بود. آنچه از اخبار را؟ ترجیح می دهید صورت باز یا اثر انگشت تایید اعتبار است؟ ما در نظرات زیر می دانم! من شده است خواندن اطراف و پس از برخی از بینش. اگر ما قبول این فرض که تمام تونن جمع آوری داده و در سود فروش آن:-اطلاعات جمع آوری vpn ها شخصی چگونه است؟ این است چیزی برای نگرانی در مورد، به عنوان مثال، ارائه دهنده نرم افزار که فعالیت من با آدرس آی پی من زن و شوهر و یا انجام آنها مخلوط و generalise زمانی که آنها آن را در فروش? برای دور زدن، نحوه جمع آوری اطلاعات شخصی قابل شناسایی است در زیر راه اندازی کنید؟ -اگر من یک شرکت “پراکسی” مرورگر اجرا افزودنی VPN بیش از شرکت های مختلف نرم افزار شبکه اختصاصی مجازی, که معنا: 1. داده های مرورگر VPN را جمع آوری می شود نشده به من آی پی واقعی نه ادرس برنامه VPN من متصل از طریق? (يوسف/N) 2. داده ها که می رود از طریق مرورگر من را از ارائه دهنده نرم افزار VPN من نقاب است؟ (يوسف/N) ممنون. متاسفم اما من می خوام و من مطمئن است اگر من همیشه باید تبدیل به یک مرورگر های مختلف برای ناشناس گشت و گذار در وب و یا می تواند من را در پیش فرض من یکی اقامت?

Cybernance را منحصر به فرد نرم افزار به سرعت شناسایی خطرات اینترنتی مردم سیاست و روند هستید کلید

لطفا به ما بگویید کمی درباره خود پس زمینه و موقعیت کنونی آن Cybernance.

با شرکت های بزرگ مثل Verizon و سافت بانک Equifax صرف مقدار زیادی پول در امنیت آنلاین چگونه آنها هنوز قادر به نقض شود?

استاندارد نیست چیست؟

چگونه Cybernance شرکت های مطابق با جانب کمک می کند؟

نتایج پیشنهادهایی برای بهبود پذیرش بدهم؟

دانلود Cybernance آوریل به عنوان واجد شرایط ضد تروریسم فن آوری (QATT) تعیین شده است. آنچه که تعیین می کند؟

جدید OneDrive اثر انگشت شناسایی فایل های خود را امن تر

چگونه vpn ها وارد شوید و شناسایی سوء استفاده بر روی سرور خود?

رنگ های رنگین کمان مجموعه شناسایی و شد که آنها در حال حاضر شهر?

DataVisor با استفاده از الگوریتم Multi-Dimensional به شناسایی جعلی کاربر حساب

لطفا به ما بگویید کمی درباره خود پس زمینه و موقعیت کنونی آن DataVisor.

چه هستند مهم ترین تهدید شرکت ها و مشتریان/مشتری/کاربران چهره از این حساب های جعلی است؟

دارای جای خواب سلول چیست؟

چه دستگاه فلش است و چه بد بازیگران برای ایجاد حساب های جعلی استفاده?

حالا که این حساب های جعلی در حال تبدیل شدن بیشتر و بیشتر مشکل شناسایی، چگونه DataVisor بدون نظارت دستگاه موتور یادگیری حساب های جعلی و فعالیت شناسایی بهتر کند?

اتفاقی DataVisor یک بار شناسایی یک حساب کاربری به عنوان جعلی است؟

پشتیبانی بهتر شناسایی چهره با چهره به آندروید زودی? باز صورت افتخار 10

اطلاعات می تونن در واقع جمع آوری، این به واقع قابل شناسایی است یا یخ تعميم داده است؟

من دائما در فیس بوک یا بد در حالی که با استفاده از شبکه اختصاصی مجازی وارد می تواند در یا “آنها” قادر خواهید بود برای من از آنجا که شناسایی?