امنیت خبرنامه روزانه

امنیت خبرنامه روزانه

دریافت امنیت اخبار در خود صندوق هر روز

با ارسال اطلاعات شما، به شما موافق esecurityplanet.com که به شما ارسال پيامک eSecurityPlanet ارائه می دهد از طریق ایمیل، تلفن و پیام های متنی و همچنین ایمیل ارائه می دهد مورد دیگر محصولات و خدمات است که معتقد است که eSecurityPlanet ممکن است مورد علاقه شما. eSecurityPlanet پردازش اطلاعات شما مطابق با سیاست حفظ حریم خصوصی Quinstreet.

دانلود ما گزارش عمق: راهنمای نهایی برای امنیت فناوری اطلاعات فروشندگان

سقوط قربانی به توزیع شده انکار سرویس (DDoS) می توان از حمله فاجعه بار: متوسط هزینه به ترکیبات نیتر zation حمله DDoS موفق است حدود 100.000 دلار برای هر ساعت حمله، به گفته شرکت امنیتی Cloudflare به طول می انجامد.

هزینه های طولانی مدت نیز وجود دارد: از دست دادن شهرت نام تجاری تخریب و مشتریان از دست رفته، همه منجر به از دست کسب و کار. همین دلیل است که ارزش سرمایه گذاری منابع قابل توجهی برای جلوگیری از حمله DDoS و یا حداقل به حداقل رساندن خطر از سقوط قربانی یکی، به جای تمرکز در مورد چگونگی جلوگیری از حمله DDoS یکی شروع شده است.

در مقاله اول در این سری، چگونه برای جلوگیری از حملات DDoS مورد بحث قرار گرفته است. اگر شما به اندازه کافی خوش شانس حمله جان سالم به در–و یا به سادگی به اندازه کافی عاقل جلو-ما در حال حاضر رسیدگی به جلوگیری از حملات DDoS.

ما تراکم برای فروشندگان DDoS بالا و کاربری بررسی برای راه حل های DDoS را مشاهده کنید.

حملات DDoS

درک اساسی حجمی انکار سرویس (داس) حمله اغلب شامل بمباران یک آدرس IP با حجم زیادی از ترافیک. اگر آدرس IP به سرور وب، ترافیک مشروع خواهد شد قادر به تماس با آن و وب سایت موجود می شود. نوع دیگری از حمله داس حمله سیل است که در آن گروه سرویس با درخواست های که نیاز به پردازش توسط ماشین قربانی آب گرفتگی هستند. این اغلب در تعداد زیادی توسط اسکریپت ها در دستگاه های مصالحه قرار است که بخشی از botnet، و در نتیجه خسته کننده منابع سرور قربانی مانند پردازنده و حافظه در حال اجرا تولید شده است. https://o1.qnsr.com/log/p.gif?;

n = 203; ج = 204650394; s = 9477؛ x = 7936; f = 201801171506010؛ u = j; z = مهر زمان; = 20392931; e = در

DDoS حمله عمل روی همین اصل جز ترافیک مخرب است از منابع مختلف تولید اگر چه از یک نقطه مرکزی هماهنگ. این واقعیت است که منابع ترافیک توزیع-اغلب در سراسر جهان باعث DDoS حمله پیشگیری بسیار سخت تر از جلوگیری از حملات داس نشات گرفته از یک آدرس IP.

پیدا کردن اطلاعات بیشتر در مورد انواع مختلف حملات DDoS

یکی دیگر از دلایل که جلوگیری از حملات DDoS چالش است که بسیاری از حملات امروز هستند “تقویت” حملات است. این شامل ارسال بسته های کوچک داده و دو به خطر بیافتد و یا بد پیکربندی سرور در سراسر جهان، که سپس پاسخ با ارسال بسته های بزرگتر به سرور مورد حمله قرار گرفت. نمونه شناخته شده از این حمله تقویت دی ان اس است که در آن درخواست DNS 60 بایت بایت 4.000 پاسخ به عامل قربانی یک تقویت حدود 70 برابر حجم بسته اصلی ارسال ممکن است منجر به.

اخیرا، حمله اند ویژگی های سرور نام memcache 2 راه اندازی memcached تقویت حملات که در آن درخواست بایت 15 پاسخ 750 کیلوبایت, عامل تقویت بیش از 50.000 برابر حجم بسته اصلی می تواند منجر به سوء استفاده. بزرگترین در جهان همیشه حمله DDoS، برابر Github در اوایل سال جاری راه اندازی شد memcached حمله تقویت است که به اوج خود رسید که Tbps 1.35 داده سرور Github نداریم کسی را بزنیم.

بازیگران سود دو مخرب تقویت حملات است که آنها نیاز به تنها مقدار محدودی از پهنای باند که خود را راه اندازی اختیار 2 پدر حملات بزرگتر در قربانیان خود را از آنها می تواند با قربانیان به حمله به طور مستقیم انجام دهد.

شش مرحله برای جلوگیری از حملات DDoS

1. خرید پهنای باند بیشتر

از همه راه برای جلوگیری از حملات DDoS، اساسی ترین گام های شما را می تواند زیرساخت های خود را “ضد DDoS” این است که اطمینان حاصل شود که شما به اندازه کافی پهنای باند را خوشه در ترافیک که ممکن است با فعالیت های مخرب ایجاد می شود.

در گذشته ممکن بود برای جلوگیری از حملات DDoS را با تضمین این که شما به حال پهنای باند بیشتر در اختیار شما از هر مهاجم به احتمال زیاد بود. اما با ظهور حملات تقویت این دیگر عملی نیست. در عوض، خرید پهنای باند بیشتر، هم افزایش می دهد نوار است که حمله کننده قبل از آنها می تواند راه اندازی DDoS موفق به غلبه بر حمله، اما شهر خود، خرید پهنای باند بیشتر راه حل حمله DDoS نیست.

2. ساخت افزونگی به زیرساخت خود

آن را به عنوان سخت که ممکن است برای حمله به با موفقیت راه اندازی حمله DDoS به سرورهای شما مطمئن شوید که شما آنها را گسترش در سراسر مراکز داده های متعدد با متعادل کردن سیستم برای توزیع بار خوب را ترافیک بین آنها. در صورت امکان این مراکز داده ها می باید در کشورهای مختلف، یا حداقل در مناطق مختلف کشور همان.

برای این استراتژی واقعا موثر باشد، لازم است برای اطمینان از مراکز داده ها متصل به شبکه های مختلف و که تنگناها شبکه های آشکار و یا تک نقاط شکست در این شبکه وجود دارد است.

توزیع خود را severs topographically از لحاظ جغرافیایی و آن را سخت می کند برای حمله به حمله با موفقیت بیش از بخشی از سرورهای دیگر سرور روم تاثیر پذیری و قادر به در نظر گرفتن برخی از اضافی که ترافیک آسیب دیده سرور عمل به طور معمول.

3. پیکربندی سخت افزار شبکه شما در برابر حملات DDoS

تعدادی از تغییرات پیکربندی سخت افزار ساده شما می توانید برای کمک به جلوگیری از حمله DDoS را.

به عنوان مثال، پیکربندی فایروال و یا روتر به رها کردن بسته های ICMP ورودی یا پاسخ DNS از خارج از شبکه خود را (با مسدود کردن پورت UDP 53) بلوک دی ان اس های خاص و بر اساس پینگ حجمی حملات جلوگیری می کند.

4. استقرار ماژول های ضد DDoS برای سخت افزار و نرم افزار

سرورهای شما باید توسط شبکه فایروال ها و تخصصی تر وب برنامه فایروال ها محافظت می شود و شما احتمالا باید balancers بار نیز استفاده کنید. بسیاری از فروشندگان سخت افزار در حال حاضر نرم افزار محافظت در برابر حملات DDoS پروتکل مانند حملات سیل SYN به عنوان مثال، توسط نظارت وجود داشته باشد بسیاری از اتصالات ناقص و گرگرفتگی آنها هنگامی که شماره ای که می رسد مقدار آستانه قابل تنظیم شامل.

ماژول های نرم افزار خاص می تواند همچنین اضافه شده به برخی از نرم افزار سرور وب به ارائه برخی از قابلیت پیشگیری از DDoS. به عنوان مثال، کشتی های آپاچی 2.2.15 با ماژول mod_reqtimeout برای محافظت خود در برابر حملات لایه کاربردی مانند حمله Slowloris است که اتصال به یک سرور وب را باز می کند و سپس آنها را باز تا زمانی که ممکن است با مشتقات جزئی ارسال نگه می دارد به نام درخواست تا سرور قادر به پذیرش اتصالات جدید بیشتر می تواند.

5. استقرار DDoS حفاظت لوازم خانگی

بسیاری از فروشندگان امنیت از جمله آربور NetScout Fortinet نقطه چک سیسکو و Radware ارائه لوازم که نشستن در مقابل شبکه فایروال ها و طراحی شده برای جلوگیری از حملات DDoS قبل از آنها می تواند اعمال.

آنها به این کار با استفاده از تعدادی از تکنیک های ترافیک baselining رفتاری را انجام و سپس مسدود کردن ترافیک غیر طبیعی و مسدود کردن ترافیک مبتنی بر امضا حمله شناخته شده.

ضعف اصلی این نوع از روش های جلوگیری از حملات DDoS این است که لوازم خود مقدار توان عملیاتی ترافیک آنها می توانند محدود دارد. در حالی که لوازم بالا پایان ممکن است قادر به بازرسی ترافیک آمدن نرخ تا 80 گیگابیت در ثانیه و یا تا امروز DDoS حملات به راحتی منظور از قدر بیش از این می تواند باشد.

اطلاعات بیشتر در مورد راه حل های DDoS .

6. محافظت از دی ان اس سرور

دان ‘ ŧ فراموش که بازیگر مخرب ممکن است قادر به وب سرورهای آفلاین توسط DDoSing سرور دی ان اس. به همین دلیل مهم است که سرورهای DNS افزونگی، و قرار دادن آنها در مراکز مختلف داده پشت balancers بار ایده خوبی هم است. راه حل بهتر است حتی برای رفتن به انبوه دهنده دی ان اس است که می تواند پهنای باند بالا و چند نقطه از حضور در مراکز داده ها در سراسر جهان ارائه پرسید. این خدمات است که به طور خاص با پیشگیری از DDoS در ذهن طراحی شده است. برای کسب اطلاعات بیشتر مراجعه کنید چگونه برای جلوگیری از حملات دی ان اس.

.

![6 نکته برای نگه داشتن شما وب سایت امن]()

شما می توانید یاد بگیرید چگونه به طراحی و وب سایت با وب طراحی بسته نرم افزاری گواهینامه الان.

شما می توانید یاد بگیرید چگونه به طراحی و وب سایت با وب طراحی بسته نرم افزاری گواهینامه الان.

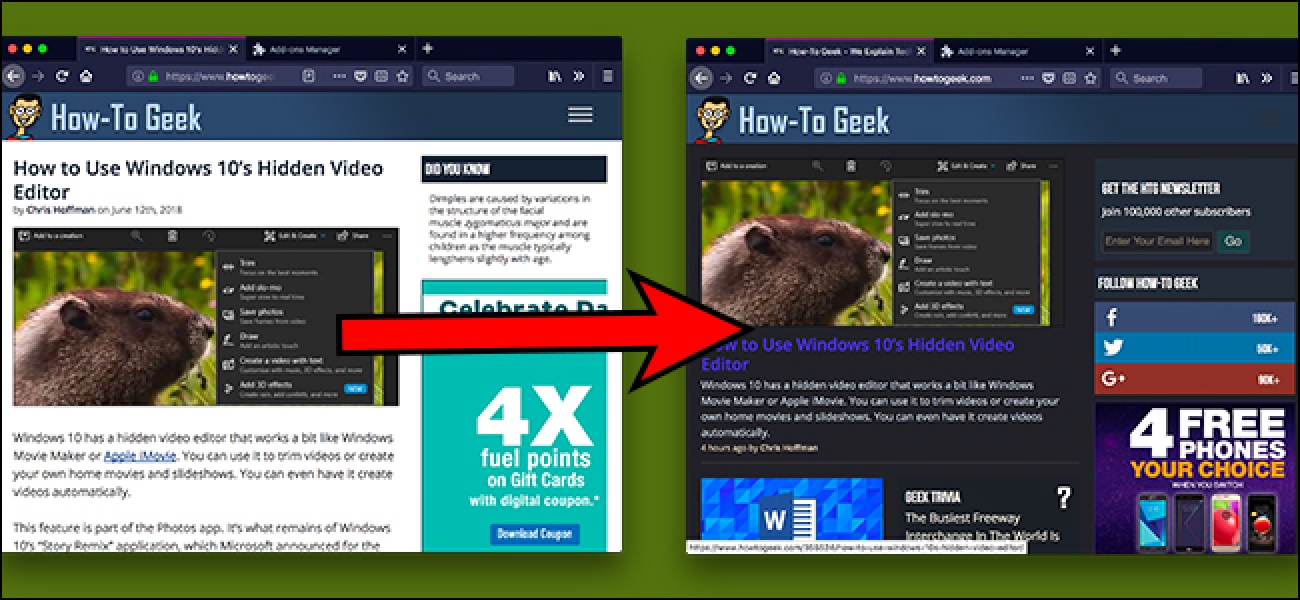

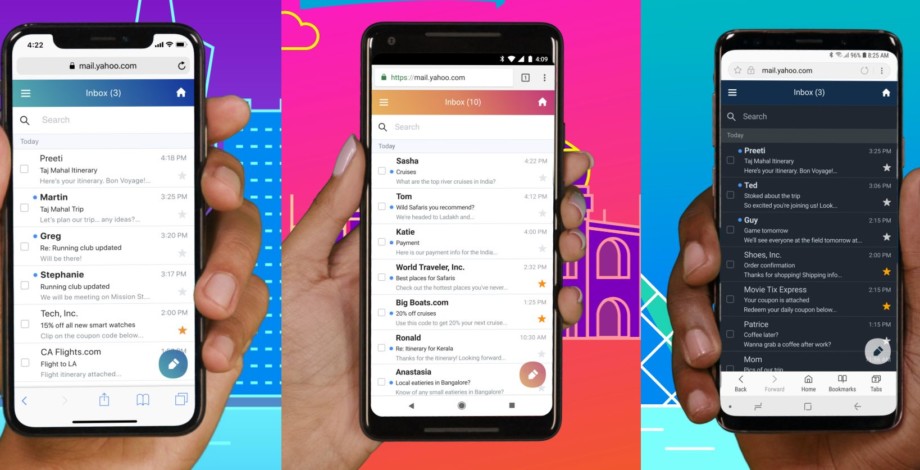

کروم در فایرفاکس: مانیتور شما اساسا برو به همین دلیل است که پس زمینه سفید است سخت در چشم است. خواننده تاریک یک افزونه مرورگر است که سایت های روشن تیره، صرفه جویی در شبکیه خود است.

کروم در فایرفاکس: مانیتور شما اساسا برو به همین دلیل است که پس زمینه سفید است سخت در چشم است. خواننده تاریک یک افزونه مرورگر است که سایت های روشن تیره، صرفه جویی در شبکیه خود است.