تلگرام ، برنامه پیام و گفتگوی نیمه رمزگذاری شده که به عنوان رقیبی برای واتساپ دیده می شود ، همیشه به عنوان یک بندر امن و ابزاری ضروری برای گروه های نفرت افراطی ، نظریه پردازان توطئه ، پورنوگرافی کودکان و غیره ، مورد توجه منفی بسیاری قرار گرفته است.

اکنون ، به نظر می رسد مجرمان اینترنتی نیز به تلگرام سرازیر می شوند تا نشت گسترده داده ها را در معرض میلیون ها نفر در معرض سطح بی سابقه ای از کلاهبرداری ، هک و حمله آنلاین قرار دهد.

vpn امنیت سایبری mentor تیم تحقیقاتی به چندین گروه و کانال تلگرامی متمرکز بر جرایم اینترنتی پیوست تا اطلاعات بیشتری در مورد چگونگی و دلیل محبوبیت این برنامه در میان هکرها و بازیگران تهدید کسب کند.

ما را کشف کردیم که شبکه گسترده ای را منتشر می کند که نشت داده ها را از بین می برد. 1000000 نفر و به طور آشكار در مورد چگونگي بهره برداري از آنها در شركتهاي مختلف جنايي بحث مي كنند.

هكرها چگونه از تلگرام استفاده مي كنند؟

هكرها نشت داده ها را در تلگرام به دو صورت به اشتراک می گذارند راههای متفاوت.

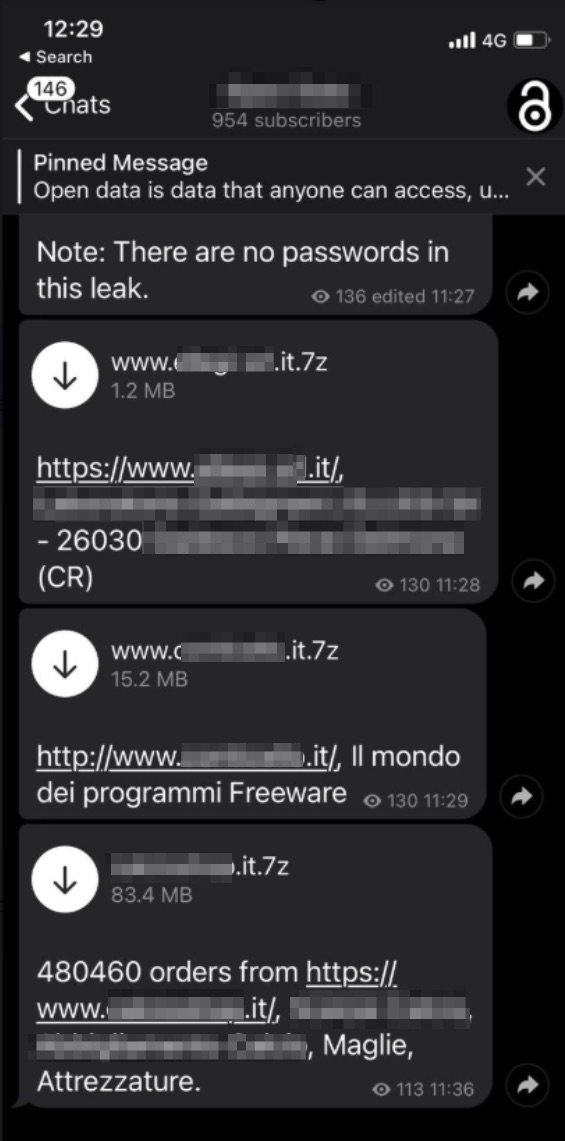

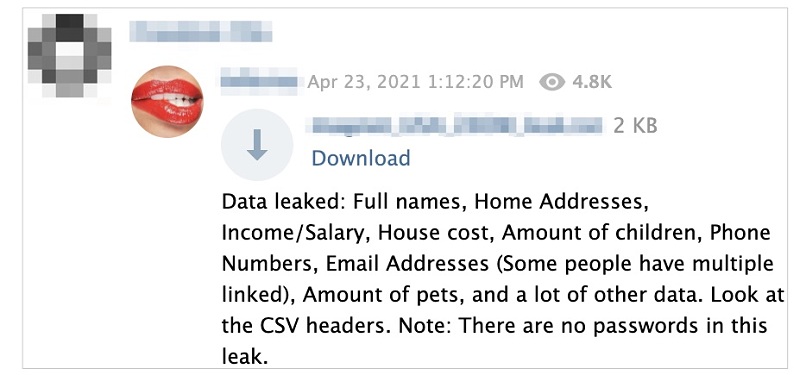

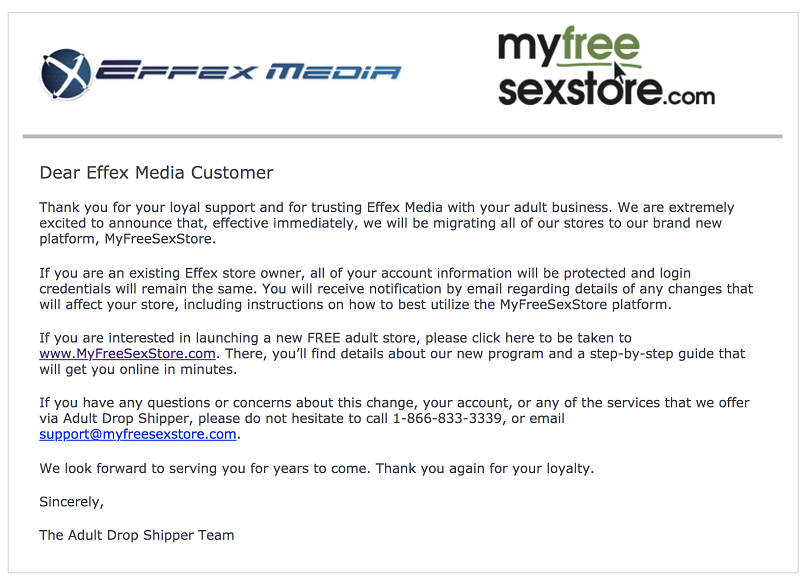

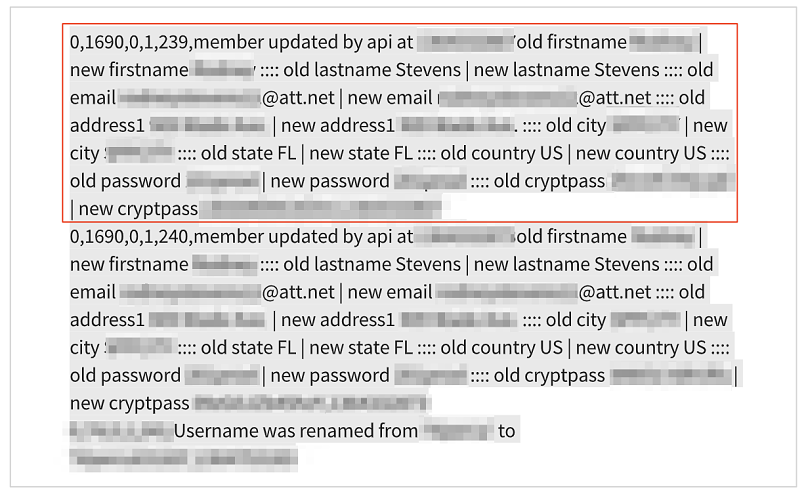

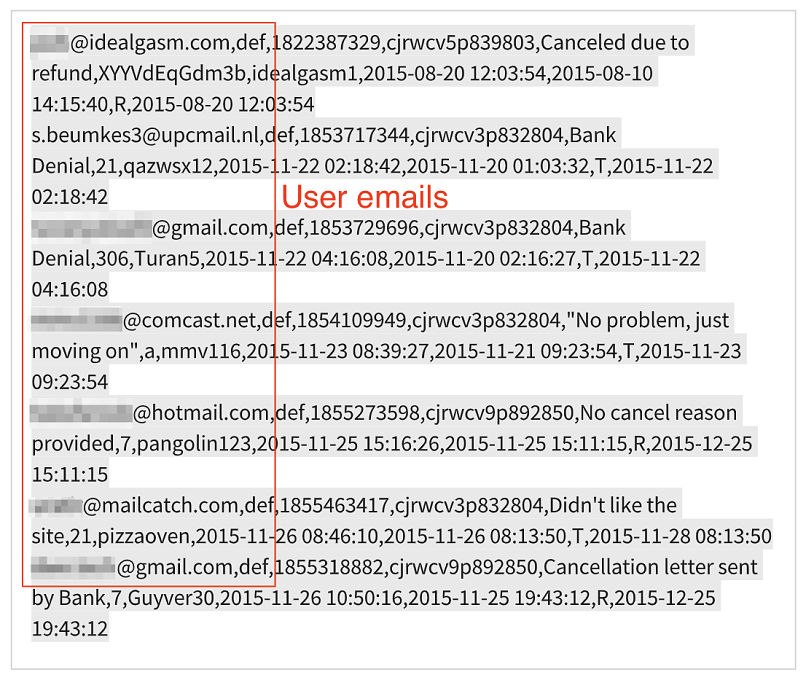

اول ، کانال های تلگرامی وجود دارد ، جایی که هکرها با توضیحات مختصر درباره آنچه مردم می توانند در داخل پیدا کنند ، اطلاعات را ارسال می کنند. این کانالها با حداقل مکالمه در آنها منفعل تر هستند. بعضی از کانال ها 10،000 هزار دنبال کننده دارند.

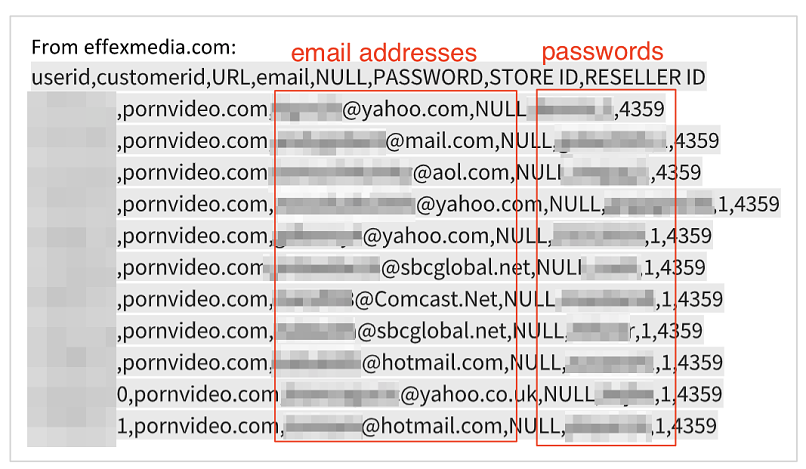

داده های تخلیه شده در یک کانال هک به اشتراک گذاشته شده است.

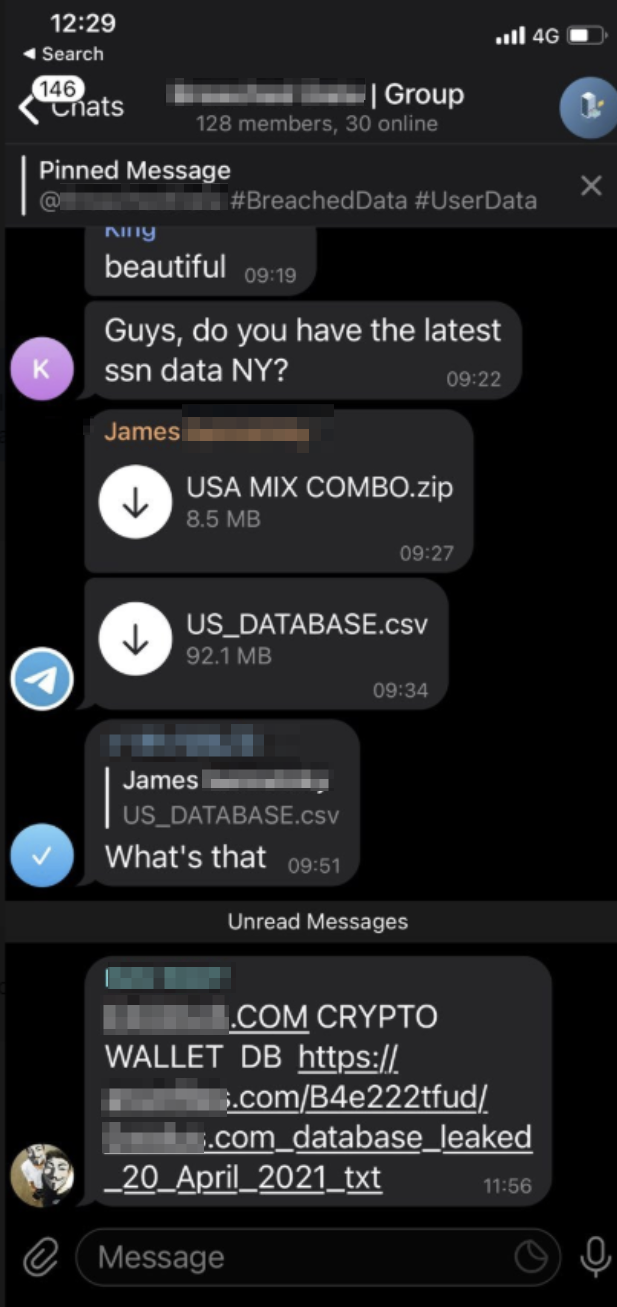

روش دیگری که هکرها استفاده می کنند گروه های هک اختصاصی است که صدها عضو به طور فعال در مورد جنبه های مختلف جرایم اینترنتی بحث می کنند [

و نحوه بهره برداری از داده های به اشتراک گذاشته شده.

![]()

گپ در یک گروه هک تلگرام.

![]()

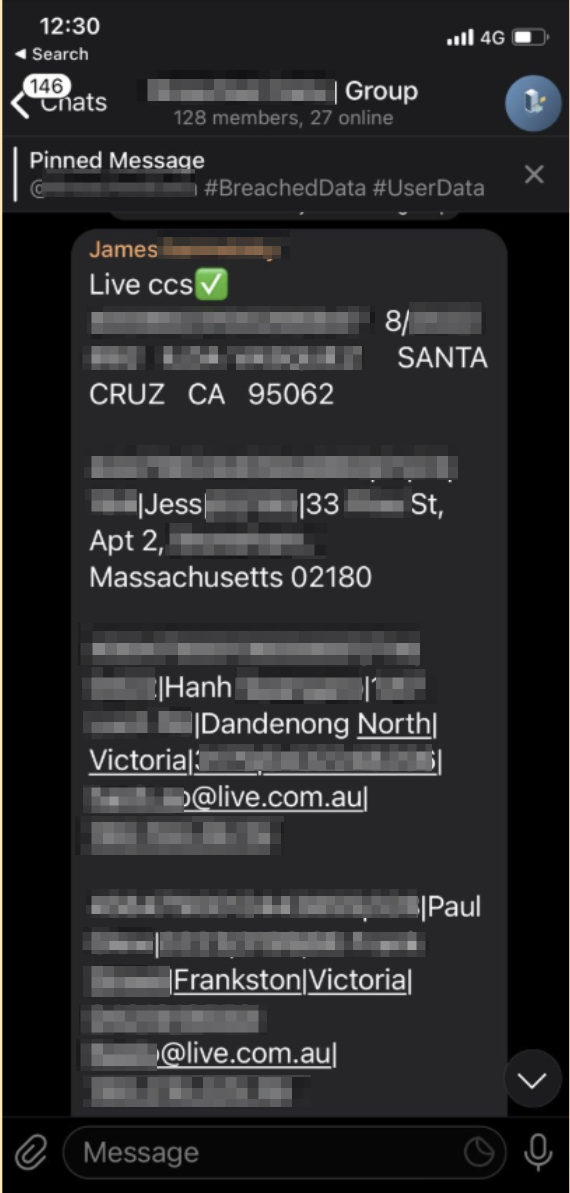

نمونه هایی از داده ها به طور مستقیم در یک گروه به اشتراک گذاشته می شوند.

به طور کلی ، به نظر می رسد بیشترین نشت و هک داده ها فقط پس از فروش در وب تاریک در تلگرام به اشتراک گذاشته شد – یا هکر موفق به یافتن خریدار نشد و تصمیم گرفت اطلاعات را به صورت عمومی به اشتراک بگذارد و ادامه دهد.

برخی از اطلاعات نشت ماه ها بود ، اما بسیاری از آنها به همین ترتیب بود

هکرها از تلگرام به عنوان بخشی از حملات سایبری و طرح های باج خواهی نیز استفاده کرده اند. پس از آنکه هکرها یک پایگاه داده از شرکت اسرائیلی شیربیت دزدیدند ، آنها یک گروه تلگرامی ایجاد کردند و شروع به اشتراک گذاری اطلاعات حساس به عنوان نوعی اخاذی علیه این شرکت کردند.

چرا نشت در تلگرام ارسال می شود؟

به طور سنتی ، هکرها به شبکه تاریک اعتماد می کردند یا سایر انجمن های ناشناس برای به اشتراک گذاشتن ، بحث و فروش اطلاعات مربوط به نشت داده ها و هک های موفق.

با این حال ، تلگرام مزایای بی شماری را ارائه می دهد. تنها چیزی که برای پیوستن به آن نیاز دارید یک شماره تلفن همراه است که گویا از سایر کاربران پنهان است ، اما برای تأیید تلگرام و پیامک قابل مشاهده است. از لحاظ تئوری ، اجرای قانون می تواند شماره تلفن یک کاربر تلگرام را درخواست کند ، یا هکرها می توانند آن را وارد کنند و آن را سرقت کنند.

ایجاد کانال ها و گروه های تلگرامی همچنین موجب می شود مجرمان از ثبت نام در یک میزبان وب یا سرویس دامنه ، محافظت از آنها در برابر حملاتی مانند DDoS ، و نیاز به محافظت از عملیات آنها در برابر اسکنرهای آنلاین و ابزارهای امنیتی را کاهش می دهد.

تلگرام همچنین مانع ورود بسیار کمتری برای افراد توزیع کننده داده و افراد امیدوار دریافت آن دسترسی تلگرام به مراتب بیشتر از وب تاریک است که برای دستیابی و پیمایش به دانش فنی خاصی نیاز دارد و اقدامات ایمنی و حریم خصوصی قوی تری را نیز در پی دارد. هکرها می توانند به مخاطبان گسترده تری دسترسی پیدا کنند و اطلاعات را خیلی سریعتر به اشتراک بگذارند روی برنامه نصب شده روی دستگاه یا رایانه.

در طول تحقیقات ما ، اعضای این گروه ها شاهد بارگیری پرونده های zip از محل تخلیه داده ها و سپس پرسیدن چگونگی باز کردن آنها یا اینکه به چه ابزارهایی برای استفاده از آنها نیاز دارند. این نشان می دهد که حتی افرادی که سواد رایانه ای بسیار کمی دارند (و احتمالاً در وب تاریک نیستند) به اطلاعات فوق العاده حساس متعلق به میلیون ها نفر دسترسی پیدا می کنند.

به احتمال زیاد ، آنها همچنین این داده ها را به هیچ وجه امن ذخیره نمی کنند. ، مجموعه دیگری از مسائل و نگرانی ها را ایجاد می کند.

تلگرام همچنین به هکرهای مخرب و مجرمان سایبری دامنه قابل توجهی برای خودکار کردن فعالیت هایشان ارائه می دهد. ربات های تلگرام به توسعه دهندگان این امکان را می دهند تا برنامه های شخص ثالث را در سیستم عامل اجرا کنند. معمولاً شرکت ها از این فناوری برای تبلیغات و کمپین های بازاریابی استفاده می کنند. هکرها می توانند از ربات ها برای اجرای عملیات خود استفاده کنند در حالی که در سایه هستند و نفوذ خود را به راحتی در چت ها و گروه ها گسترش می دهند.

سرانجام ، تلگرام در مقابله با میزان غیرقانونی و غیرقانونی بسیار کند عمل کرده است فعالیت خطرناکی در برنامه اتفاق می افتد. هکرها می دانند که به احتمال زیاد می توانند ناشناس و مصون از نظارت یا پاسخگویی اساسی باشند.

تلگرام برای مقابله با این گروه ها چه کاری انجام می دهد؟

تلگرام اقدامات محدودی برای خاموش کردن این گروه ها انجام داده است ، اما برخی از آنها ماه ها قبل از هرگونه فعالیتی فعالیت می کنند اقدام صورت گرفته است. در آن زمان ، آنها می توانند به طور آشکار داده های خصوصی میلیون ها نفر را به اشتراک بگذارند.

برخی از سرپرستان گروه نیز یک گروه "پشتیبان" ایجاد می کنند که آماده پذیرش اعضای جدید است و در بالای گروه قرار می گیرد. به این ترتیب ، اعضا می دانند که اگر گروه اصلی خاموش شود ، به گروه "پشتیبان" بپیوندند. بنابراین ، آنها می توانند پشتیبان گیری را ادامه دهند و گویی هیچ اتفاقی نیفتاده است.

در مقابل ، تلگرام اشتیاق بسیار بیشتری نسبت به تعطیلی گروه های مشکل دار در مناطق دیگر مانند دزدی دریایی نشان داده است. این شرکت به طور مداوم هر گروه یا کانال مشترک مطالب دارای حق چاپ توسط کاربران را تعطیل می کند.

بنابراین ، به نظر می رسد که وقتی به دلیل فعالیت در برنامه ، نسبت به اقدامات قانونی احساس مسئولیت می کنند ، دارندگان تلگرام خوشحال می شوند که وارد شوند –

تلگرام آنطور که ادعا می کند خصوصی نیست

علی رغم محبوبیت روزافزون به عنوان یک برنامه ارتباطی متمرکز بر حریم خصوصی ، بیشتر ادعاهای تلگرام برای رعایت استانداردهای بالا برای حفظ حریم خصوصی گمراه کننده هستند.

تلگرام فوق العاده پنهانی است و با شفافیت صفر کار می کند. دو برادر روسی این شرکت را تأسیس کردند ، قبل از اینکه در دبی مستقر شوند ، سالها در شهرهای مختلف رفت و آمد کردند. این شرکت رسماً محل استقرار اعضای تیم یا دفاتر خود را فاش نمی کند.

رمزگذاری آنها توسط «بنیانگذاران» «خانگی» است و مورد انتقاد گسترده کارشناسان قرار گرفته است. این شرکت ادعا می کند منبع باز است که در بهترین حالت اغراق است. مهمترین قسمت سیستم آن – سرورها – همچنان یک جعبه سیاه بسته است.

و سرانجام ، تلگرام اطلاعاتی را که از کاربران جمع می کند ، نحوه استفاده و یا آنها را با چه کسانی به اشتراک می گذارد ، فاش نمی کند. "گزارش شفافیت" وعده داده شده آنها با وجود درخواست های متعدد داده ها از دولت های مختلف ، تا امروز خالی است.

اینها تنها برخی از پرچم های قرمز اطراف این شرکت است. اگر شرکت هرگز تصمیم بگیرد از دسترسی خود به داده ها ، هویت و فعالیت آنها سوit استفاده کند ، می تواند نامشخص بودن شبه در تلگرام نتیجه معکوس بدهد

. یا اگر تخلف دیگری در خود برنامه رخ داده باشد. این اتفاق قبلاً یک بار رخ داده است ، یعنی در سال 2020 ، وقتی میلیون ها کاربر تلگرام در معرض دید قرار گرفتند.

نمونه هایی از آنچه تیم ما در تلگرام دید

گپ در یک گروه هک تلگرام.

نمونه هایی از داده ها به طور مستقیم در یک گروه به اشتراک گذاشته می شوند.

موارد زیر نمونه ای از بزرگترین و نگران کننده ترین داده های تخلیه شده است که تیم ما در شش ماه گذشته به عنوان اعضای گروه های تلگرامی مشاهده کرده است.

سلب مسئولیت: ما این نقض داده ها را کشف نکردیم. آنها در حال حاضر بصورت آنلاین در Telegram و به طور بالقوه در سیستم عامل های دیگر به اشتراک گذاشته می شوند. هر کسی که فکر می کند ممکن است تحت تأثیر قرار بگیرد باید درمورد تهدیدات احتمالی ، مانند تصاحب حساب ، کلاهبرداری فیشینگ ، سرقت هویت ، حمله ویروسی و کلاهبرداری ، کاملاً مراقب و هوشیار باشد.

اگر نگران این نقض اطلاعات هستید ، ورود به سیستم خود را تغییر دهید اعتبار نامه برای هر حساب آنلاین ، یاد بگیرید که چگونه ایمیل های فیشینگ را ردیابی کنید و برخی اقدامات را برای بهبود حریم خصوصی آنلاین خود انجام دهید.

Playbook Sports

از: در 24 فوریه 2021

در تلگرام ظاهر شد حجم: 800 مگابایت

وب سایت: http://playbooksports.com/cepts19659002] داده از 100000 هزار نفر از شهروندان ایالات متحده ، از جمله اطلاعات مربوط به فعالیت قمار آنلاین و خریدهای انجام شده در فروشگاه وب سایت .

داده های در معرض شامل:

- نام های کاربری

- گذرواژه ها

- نام های کامل

- آدرس های ایمیل

- آدرس های خانه و مشاغل

4 به اشتراک گذاشته شده

از: ظاهر شد در تلگرام در تاریخ 10 آوریل 2021

وب سایت : 4shared.com

4Shared یک وب سایت اشتراک فایل است که در آن کاربران می توانند برای بارگیری فایل های رسانه ای به یکدیگر پیوند ارسال کنند.

یک هکر توانست لیستی از 3.5 میلیون پرونده بارگذاری شده در 4Shared را بدست آورد.

اینها شامل فیلم های دزدی دریایی ، موسیقی ، کتاب ، همراه با وسایل شخصی مانند عکس و فیلم بود.

همچنین پیوندهایی به پروفایل های کاربر 4Shared وجود داشت. نمایه ها فقط شامل نام کاربری بودند ، اما هنوز هم می توان از آنها برای یافتن اطلاعات اضافی استفاده کرد. چند روز پس از اشتراک گذاری در تلگرام ، URL ها غیرفعال شدند و دیگر امکان دسترسی به محتوا وجود نداشت.

تیم ما حتی کشف کرد "کیت های فیشینگ" بین افرادی که موسسات مالی را به دلیل کلاهبرداری در میان پرونده های موجود در داده های تخلیه شده به اشتراک می گذارند ، به اشتراک گذاشته شده است. این بسته های غیرقانونی فیشینگ نام شخص را در پشت کلاهبرداری و چگونگی برنامه ریزی برای هدف قرار دادن م institutionsسسات در یک طرح جنایی قرار داده است.

بانک ملی و اعتماد کیمن (جزیره من)

از: در اصل در سال 2019 فاش شد ؛ در سال 2021 مجدداً در تلگرام ظاهر شد

در سال 2019 ، فینیاس فیشر ، متخلف ، تخلیه داده های "Sherword" را منتشر کرد که حاوی لیست مشتری یک بانک خارج از ساحل مستقر در جزایر کیمن و جزیره من (همراه با سایر مقاصد) است. [19659002] نقض داده ها اخیراً بار دیگر در تلگرام به اشتراک گذاشته شد. این نمونه ای از نقض داده های قدیمی است که برای دسترسی به مخاطبان بسیار گسترده تر از زمانی که در ابتدا در تلگرام به اشتراک گذاشته شده است.

Click.org

از: در اصل در دسامبر سال 2020 فاش شده است. در آوریل 2021 در

اندازه: 35 GB

وب سایت: click.org

Click یك نرم افزار بازاریابی است كه در اواخر دسامبر سال 2020 نقض شده است. این نقض از آن زمان در یک گروه تلگرامی رخ داده است.

داده تخلیه شامل 35 گیگابایت داده بود ، از جمله تخلیه SQL با 2.7 میلیون گزارش معاملات انجام شده توسط کاربران click.org.

اطلاعات درج شده شامل: [19659047] نامهای کامل

از: در ژانویه 2021 در تلگرام ظاهر شد [19659002] وب سایت: https://www.meetmindful.com/cepts19659002] یک هکر داده ها و اطلاعات حساب شخصی 2.28 میلیون کاربر را در سایت همسریابی Meet Mindful در وب تاریک منتشر کرد و بعداً ظاهر شد در تلگرام. داده های در معرض شامل: از: در ابتدا در سال 2019 فاش شد ، در آوریل 2021 در تلگرام ظاهر شد بسیاری از افراد اکنون از نقض گسترده داده در فیس بوک که در سال 2019 رخ داده است. در آن زمان ، این شرکت از این تخلف آگاه بود اما ترجیح داد این گزارش را به کاربران یا مقامات گزارش ندهد. داده های 533 میلیون کاربر فیس بوک توسط هکرها در آوریل 2021 در دسترس قرار گرفت با این وجود ، قبل از ویروسی شدن داستان ، امکان بارگیری داده ها از تلگرام نیز وجود داشت. از: در اصل حدوداً درز کرده بود. 12 آوریل 2021 در تاریخ 23 آوریل 2021 در تلگرام ظاهر شد اندازه: 26 گیگابایت یک پایگاه داده از یک منبع ناشناخته ، با پرونده های دقیق تا 250 میلیون شهروند ایالات متحده. (بستگی به ورودی های تکراری دارد). داده ها در مجموعه داده های مبتنی بر خانوارها مرتب شده اند ، که حاکی از آن است که آنها به عنوان بخشی از یک پروژه تحقیقاتی یا پیمایشی در مقیاس بزرگ جمع آوری شده اند. هر مجموعه داده حاوی مقدار زیادی اطلاعات فوق العاده دقیق درباره افراد درون یک خانواده بود. اطلاعات درج شده شامل: در زیر تصویر صفحه ای از یک گروه تلگرامی است که در آن تخلیه داده به صورت پرونده CSV برای خواندن هر کسی. یک هکر داده های خصوصی حداکثر 250 میلیون شهروند آمریکایی را به اشتراک می گذارد یکی از بزرگترین موارد نقض داده ها که در تحقیقات خود مشاهده کردیم ، یک داده واقعاً گسترده از 670 وب سایت ، از جمله شبکه ای از وب سایت های پورنو و شرکت های وابسته به آنها. هکر مسئول بیش از 515 مگابایت داده از شرکت Effex Media به اشتراک گذاشت. دامپ داده غول پیکر حاوی صدها تخلیه کوچکتر از وب سایت های مختلف تحت مدیریت و متعلق به Effex Media و وب سایت های وابسته به فروش محصولات این شرکت ها بود. هر یک از این تخلیه ها اطلاعات خصوصی ده ها نفر را نشان می داد در وب سایت ها ثبت نام کرده بود یا از یکی از فروشگاه های آنلاین خود محصولات خریداری کرده بود. Effex Media دارای چندین وب سایت پورنو کمتر شناخته شده ، مانند seymourbutts.com ، airerose.com و bustynetwork.com است. هر یک از این موارد ، و موارد دیگر ، در نقض داده ها گنجانده شده است. Effex Media همچنین با شبکه ای از فروشگاه های "dropshipping" همکاری می کند تا محصولات خود را به صورت آنلاین بفروشد. فروشگاه های Dropshipping خرده فروشان آنلاین هستند که هرگز هیچ کالایی را ذخیره نمی کنند بلکه به سادگی به عنوان واسطه ای ارتباط برقرار می کنند که مصرف کننده سعی در خرید کالایی با تأمین کننده ای دارد که آن را می فروشد (در این مورد Effex Media). 19659009] بین هکرهای داده ای که از وب سایتهای Effex Media و سایر شرکتهای وابسته به آن به دست آمده است ، ما قادر به مشاهده مقدار زیادی اطلاعات خصوصی و سازشکارانه از افراد استفاده کننده از این سایتها بودیم ، از جمله: موارد زیر نمونه داده های کاربر و مشتری از Effex Media است وب سایت ها و شرکت های وابسته آنها. داده های PII از عضوی از یک وب سایت Effex Media. کاربران عضویت در وب سایت Effex Media را لغو می کنند. PII از وب سایت وابسته Effex Media واقعیت این است که بسیاری از هکرها و مجرمان سایبری (البته به گفته "طرفداران" جرایم اینترنتی) تلگرام را در پیش گرفته اند یک تشدید جدی در روند ادامه جرایم اینترنتی است. کسانی که درگیر این امر هستند. در هک غیرقانونی ، کلاهبرداری آنلاین و سایر اقدامات مجرمانه به وضوح تقریباً مسئولیت پذیری را به صفر رسانده است. آنها به طور فزاینده ای جسورتر شده اند و ظاهراً هیچ مشکلی در مورد بحث آزادانه درباره فعالیت های خود در یک برنامه پیام رسان نیمه عمومی ندارند. با این کار ، آنها می توانند دامنه فعالیت های مخرب خود را به میزان قابل توجهی افزایش دهند و بسیاری از افراد را ترغیب به جرایم اینترنتی کنند. راحت و بدون خطر به نظر برسد. این می تواند یک اثر مخرب ویرانگر در سراسر جهان ایجاد کند. دولت ها و سازمان های امنیت سایبری در حال تلاش برای مقابله با مقیاس فزاینده حملات سایبری ، هک و کلاهبرداری آنلاین هستند. در حدود 20/3 میلیون شغل امنیت سایبری در سال 2021 تکمیل نشده است ، زیرا کارفرمایان برای تأمین تقاضا با کارکنان کافی آموزش دیده تلاش می کنند. اگر نسل کل هکرهای آماتوری که در تلگرام به سر می برند برای پیگیری جرایم اینترنتی الهام گرفته شده اند ، این تأثیر می تواند ویرانگر باشد. موفقیت یا عدم موفقیت آنها ، [تعقیب و پیگرد قانونی این آماتورها] موجب خسته شدن تلاشهای قبلاً تنش زا خواهد شد ، که منابع ارزشمندی را از نظارت و مبارزه با مجرمان بزرگتر و حملات سایبری دور می کند. و در حالی که ما " کاملاً دلسوز افرادی که از تلگرام برای جشن گرفتن و توزیع هک های خود استفاده می کنند نیستند ، آنها ممکن است سرانجام از انجام این کار پشیمان شوند. تلگرام در خفا عمل می کند ، با شفافیت و پاسخگویی صفر. این شرکت هرگز جزئیات مربوط به نحوه نظارت بر کاربران یا اطلاعات آنها را به اشتراک نمی گذارد – یا اینکه این اطلاعات را با چه کسی به اشتراک می گذارد. استفاده از تلگرام برای انجام کارهای غیرقانونی می تواند نتیجه چشمگیری داشته باشد – هم برای هکرهایی که کارهای خود را به اشتراک می گذارند و هم برای افرادی که آنها را دنبال می کنند. [19659002] بنابراین ، امیدوارم که سرانجام تلگرام شروع به پرداختن به این موضوع کند. کشف جوامع موفق هک مجرمانه در تلگرام نمایانگر فصل جدید و نگران کننده ای در وخیم تر شدن اپیدمی جرایم اینترنتی در سراسر جهان است. ] اگر شرکت وارد عمل نشود و مسئله را حل نکند ، یا نهادهای نظارتی و دولت آن را مجبور نکنند ، انجمن های جرایم اینترنتی تلگرام امنیت و امنیت میلیون ها نفر را تهدید می کند. علاوه بر این ، آنها می توانند جرایم اینترنتی را به یک فعالیت آماتوری تبدیل کنند ، که در آن حتی فردی با سواد رایانه ای محدود می تواند طرح های جنایی بالقوه مخربی را دنبال کند. در حالی که این جوامع تشدید عمده ای را نشان می دهند ، آنها به سادگی می توانند گامی کوچک برای جرایم اینترنتی باشند. یک سرگرمی اصلی است. vpnMentor بزرگترین وب سایت بررسی VPN جهان است. آزمایشگاه تحقیقاتی ما یک سرویس حرفه ای است که سعی در کمک به جامعه آنلاین در دفاع از خود در برابر تهدیدات سایبری دارد ضمن اینکه سازمان ها را در مورد محافظت از اطلاعات کاربران خود آموزش می دهد. تیم تحقیق اخلاقی ما برخی از تأثیرگذارترین داده های نقض اطلاعات را کشف و افشا کرده است. سالهای اخیر. این شامل گروهی از VPN های رایگان است که به طور مخفیانه فعالیت و داده های کاربران خود را ردیابی می کنند و به صورت آنلاین درز می کنند. ما همچنین اقدامات احتمالی جنایتکارانه و کلاهبرداری هایی را هدف قرار داده ایم که کاربران را در Spotify ، Instagram و Facebook هدف قرار داده اند. همچنین ممکن است بخواهید گزارش نشت VPN و گزارش آمار حریم خصوصی داده ها را بخوانید. ] معرفی جعبه نشت جعبه لیک در Dark Web میزبانی می شود و به هکرهای اخلاقی اجازه می دهد هرگونه نقض داده ها را به صورت آنلاین به صورت ناشناس گزارش دهند. متناوباً ، هر کسی می تواند در vpnMentor ، هر زمان و از هرجایی ، نقض حریم خصوصی شما نقض کند. جعبه نشت را در اینجا علامت بزنید >> فناوری جلوگیری از از دست دادن داده ها (DLP) در عصر قوانین قوی حفظ حریم خصوصی داده ها مانند GDPR و CCPA به یک ابزار مهم امنیتی امنیتی IT تبدیل می شود. هر سازمان داده ای دارد و برخی از این داده ها حساس تر از دیگران. داده های حساس می توانند شامل اطلاعات شناسایی شخصی (PII) باشند که می توانند بر حریم شخصی کاربران تأثیر بگذارند. داده های حساس همچنین شامل اطلاعات پرداخت و مالی است که در صورت از بین رفتن یا سرقت اطلاعات و سرقت در دست اشتباه ، می تواند منجر به سرقت هویت و کلاهبرداری شود. فن آوری DLP مکانیسمی را برای کمک به محافظت در برابر از دست دادن داده های حساس فراهم می کند – و به این ترتیب در برخورد با آژانسهای انطباق در پی نقض اطلاعات ، می تواند یک عامل کاهش دهنده باشد. به این ترتیب ، DLP به اولویت هزینه های IT تبدیل شده است. تعدادی از قابلیت های کلیدی وجود دارد که محصولات و خدمات برتر DLP پشتیبانی می کنند. هنگام انتخاب یک فناوری یا خدمات DLP ، چندین ماده اصلی برای سازمان ها در نظر گرفته شده است. در عصر محاسبات ابری ، تعدادی سرویس وجود دارد که برای یک مورد خاص استفاده عمومی ابر ساخته شده اند. برخی از سازمانها ممکن است برای به دست آوردن بهترین پوشش ، از ترکیبی از خدمات مختلف DLP استفاده کنند. در این لیست eSecurance Planet فهرست برتر شرکتها ، ما فروشندگان را که بهترین ابزارها و خدمات DLP برتر را ارائه می دهند ، مورد توجه قرار می دهیم. گزاره ارزش برای خریداران بالقوه: رویکرد Trend Micro به DLP ادغام آن است قابلیت افزونه ای که به سایر محصولات موجود در Trend Micro Trend متناسب است. تیم تحقیقاتی امنیت سایبری vpnMentor ، به سرپرستی Noam Rotem و Ran Locar ، یک سطل نا امن AWS S3 را با بیش از 5.5 میلیون پرونده و بیش از 343 GB در اندازه کشف کرده اند که هنوز ناشناخته مانده است. بعضی اوقات میزان نقض داده ها و صاحب اطلاعات آشکار است و این مسئله به سرعت حل می شود. اما این اوقات نادر است. بیشتر اوقات ، ما به روزهای تحقیق نیاز داریم تا بدانیم چه چیزی در معرض خطر است یا چه کسی اطلاعات را در معرض نمایش قرار داده است. شناخت یک نقض و تأثیر احتمالی آن ، دقت و زمان زیادی را می طلبد. ما برای انتشار گزارش های دقیق و قابل اعتماد بسیار تلاش می کنیم ، و اطمینان می دهیم که هر کسی که آنها را می خواند ، جدی بودن آنها را می فهمد. برخی از طرف های تحت تأثیر این حقایق را انکار می کنند ، به تحقیقات ما اعتراض نمی کنند و یا تأثیر آن را تحت تأثیر قرار نمی دهند. بنابراین ، ما باید کاملاً دقیق باشیم و مطمئن شویم که هرچه پیدا کردیم صحیح و درست است. در این مورد ، پس از چند روز تحقیق ، ما این احتمال را شناسایی کردیم که داده متعلق به InMotionNow باشد و متعاقباً با آن تماس بگیریم شرکت با یافته های ما . اگرچه اکنون سطل نا امن S3 بسته نشده است ، اما هیچ کس از این شرکت تاکنون به تلاش های ما برای دستیابی به این هدف پاسخ نداد ، بنابراین ما قادر به تأیید مالکیت نیستیم. در این مورد خاص ، تیم تحقیق ما قادر نبود بدون سایه تردید کسی را بررسی کند. دقیقاً ، اطلاعات در معرض اطلاعات را در اختیار دارد. به همین دلیل ، ما تصمیم گرفته ایم که بسیار مهم است که به مردم اطلاع دهیم که داده های آنها و کدام داده ها به دلیل عدم رویه های استاندارد امنیت سایبری آسیب پذیر شده اند. تحقیقات ما ما را به این فرض رساند كه InMotionNow صاحب داده ها است. ما به آنها رسیدیم و هیچ کس پاسخ نداد ، و هیچ نشان مشخصی در سطل در معرض آن وجود نداشت. با این حساب ، ما را شامل می کنیم و کلیه شرکت هایی را که داده های آنها در سطل پیدا شده است . اگر این امر در واقع به InMotionNow تعلق داشته باشد ، آنها می دانند چه کسی اطلاعات را افشا می کند ، و اگر اینگونه نباشد ، شرکت ها می توانند خودشان را بررسی کنند. تیم ما در 16 مارس 2020 نیز به این شرکت ها رسیده است. InMotionNow یک شرکت نرم افزاری مدیریت پروژه است که از سال 1999 شروع به کار کرد و مقر آن در نزدیکی رالی ، کارولینای شمالی است. آنها دارای استانداردهای امنیتی سازگار با FDA ، با هدف عمودی مشتریان هدف خود هستند. در اینجا یک لیست غیر جامع از شرکت هایی وجود دارد که مواد بازاریابی آنها در سطل S3 نا امن یافت شده است: شرکت سایبر امنیت ISC2.org داده های متعددی نیز در این نقض درج شده بود. شرکت بیمه Brotherhood Mutual ، که در درجه اول به مؤسسات مذهبی در سراسر ایالات متحده خدمت می کند. دانشگاه هایی مانند ایالت کنت در اوهایو و Purdue در ایندیانا [ ، همچنین مجموعه ای از پرونده ها و اطلاعات موجود در سطل S3 وجود دارد. هتل و کازینو Potawatomi در میلواکی ، ویسکانسین. شرکت الکترونیکی مصرفی ، زاگ (ZAGG) ، که طراحی می کند و لوازم جانبی تلفن همراه تولید می کند. سازمان غیرانتفاعی ، موسسه آزادی انجمن ، که آزادی های اصلاح اول ایالات متحده را برای همه فراهم می کند. سازمان هایی که تحت تأثیر انواع مقررات صنعت بهداشت قرار گرفتند ، مهم نبودند. د آنها شامل می شوند ، اما محدود به این موارد نیستند: ژنتیک بی شمار (MYGN) – شرکت آزمایش ژنتیک و بیماری. Health Performance – ارائه دهنده تجهیزات و تجهیزات فیزیوتراپی. در اینجا لیستی از داده هایی که تیم تحقیق ما یافته و توانسته است شناسایی کند: لیست اهدا کنندگان دانشگاه ، از جمله: فهرست اهدا کنندگان دانشگاه این کشورهایی هستند که در ما مشتریانی را یافتیم که در نقض داده ها گنجانده شده اند ، اما ما پرونده ای را باز نکردیم و این امکان وجود دارد که تعداد بیشتری مشتری در کشورهای اضافی وجود داشته باشد که تحت تأثیر قرار گرفتند. موارد حاوی این نقض اطلاعات اغلب اطلاعات خصوصی و / یا محرمانه را در نگه می دارد. وعده تأسیسات و سیستمهای ایمن ، نقاط فروش اصلی مشتریانی مانند ارتش و زنجیره تأمین آن است – و نقض آن ضمانت نه تنها عدم موفقیت در خدمات است ، بلکه بالقوه خطر امنیتی را در کنار آن قرار می دهد. دانستن نام کامل ، تولد ، و ، بله ، حتی سابقه حبس یک فرد می تواند اطلاعات کافی را به مجرمان برای سرقت هویت آن شخص فراهم کند. سرقت هویت همیشه به معنای این نیست که دزد ادعا می کنند که آنها یک فرد خاص در زندگی واقعی هستند؛ همچنین به آنها اجازه می دهد تا درگیر تقلب در اعتبار شوند ، حساب بانکی خود را تخلیه کنند و در برابر کلاهبرداری علیه خانواده ، دوستان و سایر همدستان قربانی سرقت هویت شرکت کنند. هرکسی که دسترسی داشته باشد تعداد بیشماری از اسناد دارای حق نسخه برداری موجود در این سطل S3 می تواند به راحتی آنها را بارگیری کند بدون اینکه هزینه مطالب آنها را بپردازد و همچنین آنها را به طور غیرقانونی بارگیری در یک شبکه تورنت ، به صورت رایگان در دسترس همه. ترکیبی از مواد مارک تجاری و لیست های تماس باعث می شود که هر کسی که دارای انگیزه های مخرب است ، مرتکب تقلب شود. می توان صدور گواهینامه های کاذب از دانشگاه ها ، و توجه به دانش خودی را برای به دست آوردن اعتبار کاذب ممکن است. کامل ورود به سیستم های رمزگذاری نشده برای مدیران به نظر می رسد که در این موجود است نقض . از دست دادن کنترل این دسترسی می تواند منجر به گرفتن مجرمان سایبری در حساب های و به دست آوردن اطلاعات غیر محرمانه در مورد فروشگاه ها ، کارمندان و مشتریان شود. شرکتی که این سطل را در اختیار دارد می تواند. اگر اقدامات امنیتی اساسی برای محافظت از سطل S3 را انجام داده باشد ، به راحتی از این نقض داده خودداری کرده اید. اینها شامل می شوند ، اما به این موارد محدود نمی شوند: هر شرکتی می تواند آنرا تکرار کند. همان مراحل ، بدون توجه به اندازه آن برای راهنمایی بیشتر درباره نحوه محافظت از مشاغل خود ، راهنمای ما برای تأمین امنیت وب سایت و پایگاه داده آنلاین از هکرها را بررسی کنید. ] لازم به ذکر است که سطلهای S3 با باز و در معرض دید عموم عیب و نقص AWS نیستند. آنها معمولاً نتیجه خطا توسط صاحب سطل هستند. آمازون دستورالعمل های مفصلی را در اختیار کاربران AWS قرار می دهد تا به آنها کمک کند تا سطل های S3 را ایمن سازند و آنها را در خصوصی نگه دارند. در مورد این سطل S3 نا امن ، سریعترین راه برای رفع این خطا این است: اگر فکر می کنید ممکن است اطلاعات شخصی یا شرکتی خود را در مورد این سطل S3 نا امن داشته باشید – و نگران این هستید که چگونه این نقض می تواند روی شما یا سایر آسیب پذیری های داده ها تأثیر بگذارد ، راهنمای کامل ما برای حفظ حریم خصوصی آنلاین را بخوانید برای کمک به بهتر محافظت در اینترنت در آینده. این روش های مختلفی را برای شما نشان می دهد که مجرمان سایبری کاربران اینترنت را هدف قرار می دهند و مراحلی را که می توانید برای ایمن ماندن بردارید ، انجام می دهد. همچنین می توانید از VPN برای مخفی کردن داده های جمع آوری شده توسط صاحب این سطل استفاده کنید. یک VPN آدرس IP و کشور محل اقامت شما را نقاب می کند ، حتی اگر اطلاعات شما در معرض دید شما باشد ، یک لایه محافظت اضافه نیز به شما می دهیم. تیم تحقیقاتی vpnMentor سطل تنظیم شده کشف شده را کشف کرد. به عنوان بخشی از یک پروژه نقشه برداری گسترده وب . محققان ما از اسکن پورت برای بررسی بلوک های خاص IP استفاده می کنند و سوراخ های باز سیستم را برای نقاط ضعف آزمایش می کنند. آنها هر سوراخ را برای فاش شدن داده ها بررسی می کنند. وقتی تخلف داده ها را می یابند ، از تکنیک های تخصصی برای تأیید هویت صاحب سطل S3 استفاده می کنند . سپس شرکت را نسبت به نقض هشدار می دهیم. در صورت امکان ، ما به کسانی که تحت تأثیر این نقض قرار گرفته اند نیز هشدار می دهیم. ما توانستیم به سطل S3 دسترسی پیدا کنیم زیرا کاملاً نا امن و بدون رمزگذاری بود . با استفاده از یک مرورگر وب ، این تیم می تواند به کلیه پرونده های میزبانی شده در سطل دسترسی داشته باشد. هدف از این پروژه نقشه برداری وب کمک به ایمن تر کردن اینترنت برای همه کاربران است. به عنوان هکرهای اخلاقی ، ما هنگام کشف اشکالات در امنیت آنلاین آنها به عنوان یک شرکت اطلاع رسانی خواهیم کرد. با این حال ، این اخلاق نیز به این معنی است که ما نیز مسئولیت وظیفه خود را برعهده داریم. . این امر به ویژه در مورد نقض داده های این شرکت صادق است که حاوی چنین اطلاعات عظیم و خصوصی است. vpnMentor بزرگترین وب سایت بررسی VPN در جهان است. آزمایشگاه تحقیقاتی ما یک سرویس طرفدار پاداش است که می کوشد در حالی که به سازمان های مربوط به محافظت از داده های کاربران خود آموزش می دهد ، به جامعه آنلاین کمک کند تا از خود در برابر تهدیدات سایبری دفاع کند. مشتریان آن همچنین اخیراً فاش کردیم که یک شرکت متعلق به هتل های بزرگ هتل های زنجیره ای AccorHotels بیش از 1 ترابایت از اطلاعات مهمانان را در معرض دید شما قرار داده است. همچنین ممکن است بخواهید گزارش نشت VPN ما و گزارش آمار حفظ حریم خصوصی داده ها را بخوانید. تیم تحقیقاتی vpnMentor ، به سرپرستی تحلیلگران مشهور نوام روتم و ران لوکار ، اخیراً یک نقض داده فوق العاده حساس را که ناشی از برنامه پیشگیری از خشونت خانگی Aspire News App است ، کشف کرد. ساخته شده توسط غیرانتفاعی ایالات متحده هنگامی که جورجیا لبخند زد ، برنامه Aspire News را می توان روی تلفن کاربر نصب کرد تا به عنوان یک برنامه خبری ظاهر شود. با این حال ، همچنین دارای یک بخش کمک اضطراری با منابعی برای قربانیان سوء استفاده خانگی ، از جمله عملکردی برای ارسال پیام های اضطراب اضطراری به یک شخص مخاطب مورد اعتماد است. این پیام های پریشانی را می توان از طریق [ضبط صدا] ارسال کرد. ، با اطلاعات یک قربانی ، آدرس خانه ، ماهیت اضطراری و موقعیت فعلی آنها. توسعه دهندگان برنامه Aspire News بیش از 4000 ضبط صدا را در یک سطل مخلوط تنظیم شده سرویس وب سایت آمازون (AWS) آمازون (AWS) S3 ذخیره کرده بودند ، و امکان مشاهده و بارگیری هر پرونده را ، مشابه یک پوشه ذخیره سازی ابری ، فراهم می آورد. اگرچه اکنون امن شده است ، این نقص داده ها حاکی از افت قابل توجهی در امنیت داده های اصلی توسط برنامه Aspire News و When Georgia (لبخند) لبخند زد . هر نقص داده ، درجه ای از خطر را برای افراد مبتلا ایجاد می کند. با این حال ، برنامه ساخته شده برای قربانیان سوء استفاده خانگی ، مسئولیت بسیار بیشتری در برابر کاربران خود دارد. برنامه Aspire News برای محافظت از قربانیان ساخته شده است ، اما این برنامه با محافظت از هویت خود ، آنها را در معرض خطر قرار داده است. این نقض داده ها درسی است برای همه توسعه دهندگان ، به ویژه کسانی که برنامه هایی برای سوءاستفاده داخلی ایجاد می کنند. قربانیان یا سایر گروههای در معرض خطر ، این حریم خصوصی داده ها باید همیشه در اولویت باشد. برنامه Aspire News توسط ساخته شد وقتی جورجیا لبخند زد ، غیر انتفاعی توسط شخصیت های تلویزیون آمریکایی رابین مک گراو و همسرش "دکتر Phil "McGraw. When Georgia لبخند زد برای کمک به" پیشبرد سازمان ها و برنامه هایی که به قربانیان خشونت خانگی ، تجاوز جنسی ، کودک آزاری و افراد در معرض بحران برای تأمین زندگی سالم ، ایمن و سرشار از شادی تأسیس شده است. زندگی می کند. " برنامه Aspire News فقط بخشی از این مأموریت گسترده تر است. ساخته شده برای ظاهر شدن به عنوان یک برنامه خبری و سرگرمی ، برنامه Aspire News برای محافظت از قربانیان داخلی ، آموزش آنها در مورد روابط سوءاستفاده و پشتیبانی در دسترس قربانیان ، و کمک به آنها برای ارسال پیام های اضطراب اضطراری به مخاطبین مورد اعتماد است. مخاطبین قابل اعتماد اضافه شد. در برنامه می توانید با یا بدون اطلاعات موقعیت مکانی کاربر هشدار داده شوید. بر اساس بررسی های کاربران ، نسخه iOS و Android هر دو برنامه Aspire News دارای موضوعات فنی عمده ای هستند که استفاده از آن دشوار است. کاربران همچنین نقص طراحی و ویژگی های برنامه را برجسته کرده اند که در واقع افراد را در روابط سوء استفاده کننده به خطر می اندازد. بعضی اوقات ، میزان نقض داده ها و صاحب داده ها آشکار است ، و مسئله به سرعت حل شد. اما این اوقات نادر است. بیشتر اوقات ، ما به روزهای تحقیق نیاز داریم تا بدانیم چه چیزی در معرض خطر است یا چه کسی اطلاعات را در معرض نمایش قرار داده است. شناخت یک نقض و تأثیر احتمالی آن ، دقت و زمان زیادی را به خود می گیرد. ما برای انتشار گزارش های دقیق و قابل اعتماد تلاش می کنیم ، و اطمینان می دهیم که هر کسی که آنها را می خواند ، جدی بودن خود را می فهمد. برخی از طرف های تحت تأثیر ، حقایق را انکار می کنند ، به تحقیقات ما بی توجه هستند ، یا تأثیر آن را بازی نمی کنند. بنابراین ، ما باید کاملاً دقیق باشیم و اطمینان حاصل کنیم که هرچه پیدا می کنیم صحیح و دقیق است. در این مورد ، ضبط شده های صوتی در معرض سطل AWS S3 در دسترس عموم ، یک شکل محبوب ابر ذخیره شد. ذخیره سازی داده ها. با توجه به ماهیت حساس ، ما برای شناسایی سریع صاحب داده ها تلاش کردیم و به سازمانهای متصل به برنامه دسترسی پیدا کردیم: When Georgia Georgia لبخند زد و بنیاد دکتر Phil. در حالی که منتظر پاسخ سازمان های مسئول برنامه Aspire News هستیم ، ما همچنین با AWS به طور مستقیم با تماس گرفتیم تا آنها را از این تخلف مطلع کنیم. در آخر ، ما با زاک ویتاکر در Techcrunch تماس گرفتیم ، که تأیید کرد سرانجام ، ما ایمیلی را از AWS دریافت کردیم که می گفت با صاحبان داده ها تماس گرفته و مسئله را با آنها مطرح می کنیم. اندکی پس از آن ، این نقض بسته شد. سطل در معرض S3 بصورت زنده بود ، و ضبط های صوتی جدید نیز به تازگی در 23 آپلود شد. ژوئن (روز قبل از کشف ب رسیدن). در برخی روزها ، حداکثر 10 پرونده توسط کاربران بارگذاری می شد. هر یک از این ضبط های صوتی می توانست را به راحتی با آدرس URL سطل S3 توسط هر کسی گوش و بارگیری کند. ضبط های صوتی را که نمونه برداری کردیم ، قربانیان اطلاعات بسیار حساس در مورد شخصیتی (PII) را در مورد خود و شرکای خود ، اعضای خانواده یا سوء استفاده کنندگان نشان داد. اینها شامل موارد زیر است: در زیر عبارت نسخه های گرفته شده از دو ضبط در سطل S3 برنامه Aspire News: در کل ، ما بیش از 4000 ضبط صدا در سطل S3 مخفی شده Aspire News را پیدا کردیم. نمونه هایی که ما به آنها گوش دادیم به نظر می رسد از قبل ضبط شده ، به احتمال زیاد وقتی قربانی فقط چند دقیقه تنها داشت و به ضبط و ذخیره سریع پیام پریشانی نیاز داشت. آنها سپس می توانند با فشار دادن یک دکمه روی برنامه ، پیام ذخیره شده را فوراً به تماس اضطراری ارسال کنند. این برجسته شرایط شدید را که تحت آن قربانیان سوءاستفاده خانگی زندگی می کنند ، و خطر جسمی واقعی اگر آنها در جستجوی کمک از خارج از خانه باشند. علاوه بر این ، پس از ماه ها توقیف در دولت توسط ایالات متحده ، خیریه های سوءاستفاده داخلی ، ادارات پلیس و آژانس های دولتی افزایش چشمگیری را در کشور ثبت کرده اند. موارد خشونت گزارش می شود. با قربانیان زیادی که مجبور شده اند برای مدت طولانی غیرمعمول با افراد متخلف بمانند و قادر به دسترسی به پشتیبانی نباشند ، برنامه ای مانند برنامه Aspire News یک مادام العمر حیاتی است. این امر توسط تعداد زیاد پیامهای که به طور روزانه در کل در ماه ژوئن بارگذاری می شود ، مشهود است. اما ، با عدم ایمن سازی این ضبط های صوتی ، توسعه دهندگان به طور بالقوه ناخواسته قربانیان را حتی در معرض خطر بیشتری قرار می دهند. این نقض داده می تواند یک خطر جسمی واقعی برای کاربران ایجاد کرده باشد. اگر ضبط ها به عموم مردم فاش می شد ، هرکسی که با شریک زندگی توهین آمیز زندگی می کند می تواند به دلیل تلاش برای ترک یا گزارش آنها به مقامات ، با مجازات روبرو شود. حتی اگر شخصی از یک رابطه سوءاستفاده فرار کرده بود ، اما یک پیام پریشانی از طریق Aspire News ارسال کرده بود. ، آنها می توانند با انتقام جویی توسط شرکای سابق مواجه شوند زیرا به طور غیرمستقیم در معرض سوء استفاده از آنها قرار می گیرند. همچنین نقض داده ها باعث ایجاد ضربه های عمیق در یک قربانی از سوء استفاده خانگی شد و آنها را مجبور به سوءاستفاده از سوء استفاده قبلی کرد متأسفانه چنین نتیجه ای می تواند منجر به احساس شرم و انزوا شود ، اگر سوء استفاده از یک قربانی مخفی نگه داشته می شد و اکنون در معرض دوستان ، خانواده ، همکاران و عموم مردم قرار می گرفت. نگران کننده تر از همه ، هکرهای مخرب یا جنایتکار به این ضبط ها دسترسی داشتند ، می توان آنها را علیه قربانیان و سوء استفاده کنندگان اسلحه کرد تا به دنبال اقدامات باج گیری و اخاذی باشند. ویرانی ناشی از چنین نتیجه ای را نمی توان زیاده روی کرد ، سلامتی ، بهزیستی عاطفی و امنیت همه کسانی را که تحت تأثیر قرار می گیرند ، به خطر می اندازد. وقتی جورجیا لبخند زد و توسعه دهندگان از برنامه Aspire News می تواند به دلیل مرتکب چنین خطای اساسی و محافظت از کاربران آن ، با دقت و انتقاد قابل توجهی روبرو شود. بدون شک تبلیغات در مورد نقض داده ها روی پشتیبان های مشهور برنامه – دکتر فیل و همسرش متمرکز خواهد شد. ، رابین مک گرا – توجه بیشتر مطبوعات به این نقض. و همچنین تبلیغات عمومی ، هنگامی که جورجیا لبخند زد همچنین می تواند با تحقیقات و ممیزی از سازمان های دولتی ایالات متحده نگران احساسات بسیار حساس باشد. ماهیت داده های در معرض. با این حال ، بدترین حالت برای هنگامی که جورجیا لبخند زد ممکن است کاربران را از دست بدهد. اگر قربانیان سوء استفاده داخلی با استفاده از برنامه احساس امنیت نمی کنند ، دیگر این کار را نمی کنند. نتیجه؟ [تعدادقربانیانکمتریدرحالفرارازروابطناسازگارهستند برنامه Aspire News با حفظ نکردن استانداردهای بالاتر برای حفظ حریم خصوصی داده ها ، مانع از مأموریت خود شد. ضبط های مشتریان اگر اقدامات امنیتی اساسی برای محافظت از آنها انجام داده باشد. اینها شامل می شوند ، اما به این موارد محدود نمی شوند: هر شرکتی می تواند همان مراحل را بدون توجه به اندازه آن ، همان مراحل را تکرار كند. برای راهنمایی بیشتر درباره نحوه محافظت از مشاغل خود ، راهنمای ما را برای تأمین امنیت وب سایت و داده های آنلاین از هکرها بررسی کنید. توجه به این نکته مهم است كه سطل های S3 با دید باز و عمومی ، عیب AWS نیستند. آنها معمولاً نتیجه خطایی توسط صاحب سطل هستند. آمازون دستورات مفصلی را در اختیار کاربران AWS و هشدارها در هنگام تنظیم مجدد سطل قرار می دهد تا به آنها کمک کند تا سطل های S3 را ایمن سازند و آنها را به صورت خصوصی حفظ کنند. در مورد برنامه Aspire News ، سریعترین راه برای رفع این خطا این است: [19659055] سطل را خصوصی کنید و پروتکل های احراز هویت را اضافه کنید.

اگر شما یا شخصی که می شناسید از Aspire News استفاده می کند. برنامه ، و شما در مورد اینکه چگونه این نقض ممکن است روی شما تأثیر بگذارد نگران هستید ، با [ تماس بگیرید [هنگامیکهجورجیالبخندزد را مستقیماً تعیین کنید که چه گام هایی برای محافظت از داده های شما برداشته است. برای کسب اطلاعات در مورد آسیب پذیری های داده به طور کلی ، ما را بخوانید. راهنمای کامل به صورت آنلاین حریم خصوصی. این به شما نشان می دهد که بسیاری از مجرمان سایبری کاربران اینترنت را هدف قرار می دهند ، و مراحلی را که می توانید برای ایمن ماندن بردارید ، انجام می دهد. تیم تحقیقاتی vpnMentor نقض اطلاعات برنامه Aspire News را کشف کرد. به عنوان بخشی از یک پروژه نقشه برداری گسترده وب. محققان ما از اسکن بندر برای بررسی بلوک های خاص IP استفاده می کنند و سیستم های مختلفی را برای ضعف یا آسیب پذیری آزمایش می کنند. آنها هر ضعف را برای هر گونه اطلاعات در معرض بررسی قرار می دهند. تیم ما توانست این سطل S3 را پیدا کند زیرا کاملاً نا امن و رمزگذاری نشده است. هر وقت یک نقص داده ای را پیدا کردیم ، ما از تکنیک های متخصص استفاده می کنیم. برای تأیید صاحب اطلاعات . به عنوان هکرهای اخلاقی ، ما هنگام کشف اشکالات در امنیت آنلاین آنها ، ما موظفیم به یک شرکت اطلاع دهیم. ما به همه کسانی که در این برنامه درگیر هستند ، دسترسی داشتیم ، نه تنها به آنها اجازه دهید از آسیب پذیری آگاه شوند بلکه راه هایی برای ایمن سازی سیستم خود ارائه دهند. این اخلاق همچنین به این معنی است که ما مسئولیت وظیفه خود را بر عهده داریم. کاربران برنامه Aspire News باید از نقض اطلاعاتی که اطلاعات زیادی از اطلاعات حساس آنها را در معرض دید خود قرار می دهد ، آگاه باشند. برای اطمینان از مهمترین تأثیرگذاری ماموریت ما ، ما نیز Leak Box را ساختیم. میزبان در وب تاریک ، Leak باکس به هکرهای اخلاقی اجازه می دهد هرگونه نقص داده ای را که بصورت آنلاین پیدا می کنند به صورت ناشناس گزارش دهند. سپس ما هر گونه ارائه ای را كه تهدیدی برای امنیت مردم تلقی می شود را تأیید و گزارش می كنیم. ما هرگز اطلاعاتی را كه در طول تحقیقات امنیتی ما با آنها روبرو هستیم ، نمی فروشیم ، ذخیره می كنیم یا در معرض نمایش قرار نمی دهیم. این شامل اطلاعاتی است که از طریق Leak Box به ما گزارش شده است. vpnMentor بزرگترین وب سایت بررسی VPN در جهان است. آزمایشگاه تحقیق ما یک سرویس تبلیغاتی خوب است که می کوشد در حالی که به سازمان های مربوط به محافظت از داده های کاربران خود آموزش می دهد ، به جامعه آنلاین کمک کند تا در برابر تهدیدات سایبری دفاع کند. تیم تحقیقاتی امنیت اخلاقی ما برخی از مهمترین نقض داده ها را کشف و فاش کرده است. سالهای اخیر. این شامل نقض عظیمی از داده های 100،000s کاربران برنامه های دوستیابی طاقچه است. ما همچنین فاش کردیم که یک بستر یادگیری الکترونیکی باعث تضعیف حریم خصوصی و امنیت مشتریان در سراسر جهان شده است. همچنین ممکن است بخواهید گزارش گزارش نشت VPN ما و گزارش های آمار حریم خصوصی داده ها را بخوانید. یادداشت سردبیر: ما می خواهیم کمکی را که از زاک ویتاکر ، سردبیر امنیت دریافت کردیم ، تصدیق کنیم. TechCrunch ، در تماس با سازمان پشت برنامه Aspire News و کمک به ما اطمینان حاصل می کند که سطل تنظیم شده اشتباه در کمتر از 24 ساعت ایمن شده است. اگر خشونت خانگی را تجربه می کنید ، یا کسی را که به کمک نیاز دارد ، می شناسید. بدانید که شما منابع در دسترس دارید در هر زمان ، و کشور شما دارای یک خط داغ ملی برای حمایت از شما است. برای ساکنان ایالات متحده ، خط تلفن ملی خشونت خانگی (1-800 -799-7233) 24/7 رایگان و در دسترس است. اگر خود را در موقعیت خطرناکی قرار داده اید که به کمک فوری احتیاج دارد ، با شماره 911 تماس بگیرید. به رهبری نوام روتم و ران لوکار ، تیم تحقیقاتی vpnMentor یک نقض داده را کشف کرد که تصاویر فوق العاده حساس را از برنامه های بی شماری برای آشنایی با برنامه ها و برنامه های ارتباط برقرار کرد. مانند 'Cougars' ، تاریخ ملاقات های عجیب و غریب ، شرط بندی ، و رابطه جنسی گروهی. حداقل یک برنامه به افراد مبتلا به STI ، مانند تبخال اختصاص داده شده است. بر اساس تحقیقات ما ، برنامه ها یک توسعه دهنده مشترک دارند. در نتیجه ، رسانه های کاربر از هر برنامه در یک حساب وب سرویس های آمازون (AWS) ذخیره شده اند. گذشته از میلیونها کاربر برنامه را در معرض خطر قرار دهد ، این نقض را نیز در معرض نمایش قرار داد. کل زیرساخت های AWS برنامه های مختلف از طریق اعتبار و رمزعبورهای سرپرست نا امن. حساب AWS اشتباه تنظیم شده اطلاعات موجود متعلق به مجموعه گسترده ای از برنامه های دوستیابی طاقچه و طعنه است. اینها شامل می شوند: بر اساس تحقیقات ما ، به نظر می رسد برنامه ها یک توسعه دهنده مشترک ، را به دلایل زیر به اشتراک می گذارند. : شباهت های طراحی برای بسیاری از برنامه ها در وب سایت های آنها مشهود است: گاهی اوقات ، میزان نقض داده ها و مالک داده ها واضح است ، و مسئله به سرعت حل شد اما این اوقات نادر است. بیشتر اوقات ، ما به روزهای تحقیق نیاز داریم تا بدانیم چه چیزی در معرض خطر است یا چه کسی اطلاعات را فاش می کند. درک یک نقض و تأثیر احتمالی آن ، دقت و زمان زیادی را به خود می گیرد. ما برای انتشار گزارش های دقیق و قابل اعتماد تلاش می کنیم ، و اطمینان می دهیم که هر کسی که آنها را می خواند ، جدی بودن خود را می فهمد. برخی از طرف های تحت تأثیر حقایق را انکار می کنند ، تحقیقات ما را نادیده می گیرند ، یا تأثیر آن را کم نمی کنند. بنابراین ، ما باید کاملاً دقیق باشیم و اطمینان حاصل کنیم که همه چیزهایی که می یابیم صحیح و دقیق است. در این مورد ، پرونده های هر برنامه در یک سطل مخلوط AWS S3 مخفی ، به صورت مشترک ، به اشتراک گذاشته شد. حساب AWS. سطل های S3 پس از برنامه ی دوستیابی که از آن سرچشمه می گرفت نامگذاری شدند. ما در ابتدا فقط به یک – 3 نفر رسیدیم تا یافته های خود را ارائه دهیم. 3somes به سرعت پاسخ داد ، و درخواست جزئیات بیشتر در مورد نقض. ما با ارائه نشانی اینترنتی سطل تنظیم شده آنها پاسخ دادیم و ذکر کردیم که سایر سطل های متعلق به شرکت های خواهر مشهور آنها نیز باز هستند (بدون اینکه بگوییم کدام یک). اگرچه ما هیچ ارتباط دیگری دریافت نکردیم ، در همان روز ، همه سطل های متعلق به هر برنامه دیگر نیز تأیید شده اند و فرضیه ما درباره توسعه دهنده مشترک را تأیید می کنند. سطل های S3 ترکیبی موجود در تعداد بسیار زیادی از داده ها ، با بیش از 20 میلیون پرونده در کل 845 گیگابایت. پرونده ها بسیار حساس بودند ، از حساب کاربری بارگذاری شدند ، و با افشای جزئیات پروفایل های کاربر و مکالمات خصوصی در برنامه ها. پرونده های رسانه ای ، مانند : در میان تصاویر و عکس های کاربران ، سطل های S3 همچنین حاوی تصاویری بود که نشان می داد مقدار زیادی از اطلاعات حساس. این موارد عبارتند از: در حالی که سطل های S3 حاوی اطلاعات شخصی شناسایی نشده (PII) نبود ، بسیاری از پرونده های رسانه ای ، به طور مستقیم و غیرمستقیم ، اشکال مختلفی را در معرض نمایش قرار می دهند: به دلایل اخلاقی ، ما هرگز مشاهده و بارگیری هر پرونده ذخیره شده در یک پایگاه داده نقض شده یا سطل AWS. در نتیجه ، محاسبه تعداد افراد در این نقض داده دشوار است ، اما ما تخمین می زنیم که حداقل 100000s بود – اگر نه میلیون ها نفر. تصاویر زیر از سطل های S3 متعلق به برنامه های مختلف گرفته شده است. در حساب AWS آنها برای حفظ حریم شخصی کاربران ویرایش شده اند. اگرچه داده های برنامه های مربوط به دوستیابی و پشتیبانی از آن همیشه حساس و خصوصی هستند ، کاربران برنامه های در معرض این نقض داده ها به ویژه در برابر اشکال مختلف حمله ، زورگویی و موارد دیگر آسیب پذیر هستند. در حالی که ارتباطات توسط افراد در رابطه با "پدر با شکر" ، رابطه جنسی گروهی ، وصل کردن ، و برنامه های ملاقات شرعی کاملاً قانونی و اجماع شده است ، [هکرهایجنایییامخرب می توانند از آنها در برابر کاربران سوء استفاده کنند تا اثر مخرب داشته باشند. با استفاده از تصاویر از برنامه های مختلف ، هکرها می توانند پروفایل های جعلی را برای برنامه های دامداری ، برای جعل و سوء استفاده از کاربران ناخواسته ایجاد کنند. هرگونه داده PII در معرض خطر خطرات بسیار بیشتری را برای کاربران ایجاد می کند. با توجه به ماهیت بسیاری از این برنامه ها – در برخی موارد شامل معاملات مالی ، شرط بندی و STI – با حضور شما در برنامه ، می توانست استرس بی نظیری را در زندگی شخصی شما ایجاد کند. با آگاهی از این ، هکرها می توانند از تصاویر حاوی PII برای یافتن کاربران در رسانه های اجتماعی و تهدید به "افشای" فعالیت های خود در ملاء عام ، برای دوستان و خانواده استفاده کنید. متأسفانه ، این نوع باج گیری و اخاذی می تواند بسیار سودآور باشد. با وجود تعداد زیادی کاربر از هر برنامه ای که در نقض داده ها قرار دارد ، مجرمان فقط باید تعداد کمی از مردم را متقاعد کنند تا هزینه آنها را بپردازد. [18659004] با انجام این کار ، آنها می توانند روابط بسیاری از افراد و زندگی شخصی و شخصی را از بین ببرند. برنامه نویسان برنامه های دوستیابی می توانند به راحتی اگر برخی اقدامات امنیتی اساسی را برای محافظت از داده های در معرض اقدام کرده بودند ، از این نشت اجتناب می کردند. اینها شامل می شوند ، اما به این موارد محدود نمی شوند: هر شرکتی می تواند نسخه دیگری را تکرار کند. برای یک راهنمای عمیق تر درباره نحوه محافظت از مشاغل خود ، راهنمای ما برای تأمین وب سایت و پایگاه داده آنلاین خود را از هکرها بررسی کنید. ذکر این نکته حائز اهمیت است که سطلهای باز ، که در دسترس عموم است عیب AWS نیست. آنها معمولاً نتیجه خطا توسط صاحب سطل هستند. آمازون دستورالعمل های مفصلی را در اختیار کاربران AWS قرار می دهد تا به آنها کمک کند تا سطل های S3 را ایمن سازند و آنها را به صورت خصوصی حفظ کنند. در مورد برنامه های دوستیابی ، سریعترین راه برای رفع این خطا این است: اگر استفاده می کنید. هر یک از برنامه ها نشان داده شده و نگران این هستند که چگونه ممکن است این نقض شما را تحت تأثیر قرار دهد ، مستقیماً با توسعه دهندگان تماس بگیرید تا بدانید چه اقداماتی را برای محافظت از داده های شما انجام می دهد. برای کسب اطلاعات در مورد آسیب پذیری داده ها به طور کلی ، ما را بخوانید. راهنمای کامل برای حفظ حریم خصوصی آنلاین. این به شما نشان می دهد که بسیاری از مجرمان سایبری کاربران اینترنت را هدف قرار می دهند ، و مراحلی را که می توانید برای ایمن ماندن استفاده کنید ، نشان می دهد. کشف این نژاد دسترسی به حساب AWS برنامه های دوستانه به عنوان بخشی از یک پروژه عظیم نقشه برداری وب. محققان ما از اسکن بندر برای بررسی بلوک های خاص IP استفاده می کنند و سیستم های مختلفی را برای ضعف یا آسیب پذیری آزمایش می کنند. آنها هر ضعف را برای هر گونه اطلاعاتی كه فاش می شود ، بررسی می كنند. تیم ما قادر به دستیابی به این سطل است زیرا كاملاً نا امن و رمز نشده است. هر وقت نقص داده ها را پیدا كردیم ، ما از روشهای كارشناسی استفاده می كنیم تا صاحب بانک اطلاعات را تأیید کنید. به عنوان هکرهای اخلاقی ، ما هنگام کشف نقص در امنیت آنلاین آنها ، ما موظف هستیم به یک شرکت اطلاع دهیم. ما به توسعه دهندگان دسترسی پیدا کردیم ، نه تنها آنها را در مورد آسیب پذیری آگاه سازیم بلکه راه هایی را ارائه می دهیم که بتوانند سیستم خود را ایمن سازند. این اخلاق همچنین به این معنی است که ما مسئولیت مسئولیت را برعهده مردم داریم. ] کاربران برنامه ها باید از نقض داده ای آگاهی داشته باشند که اطلاعات زیادی را در معرض خطر قرار دهد. هدف از این پروژه نقشه برداری وب کمک به کمک به اینترنت برای همه کاربران امن تر است. ما هرگز اطلاعاتی را که در طول تحقیقات امنیتی ما با آنها روبرو می شویم ، ذخیره یا ذخیره نکنید vpnMentor بزرگترین وب سایت بررسی VPN در جهان است. آزمایشگاه تحقیق ما یک سرویس تبلیغاتی خوب است که می کوشد در حالی که به سازمان های مربوط به محافظت از داده های کاربران خود آموزش می دهد ، به جامعه آنلاین کمک کند تا از خود در برابر تهدیدات سایبری دفاع کند. تیم تحقیقاتی امنیت اخلاقی ما برخی از تأثیرگذارترین نشت داده ها را کشف و فاش کرده است. سالهای اخیر. این شامل نشت عظیمی از داده ها است که در معرض کارتهای اعتباری ، شناسنامه های دولتی و تعداد بیشتری از شهروندان آمریکایی قرار دارد. ما همچنین فاش كردیم كه یك بستر یادگیری محبوب آنلاین ، حریم خصوصی و امنیت افراد در سراسر جهان را به خطر می اندازد. همچنین ممکن است بخواهید گزارش نشت VPN ما و گزارش آمار حفظ حریم خصوصی داده ها را بخوانید. ما همچنان به جنبه از زندگی روزمره ما را به عرصه دیجیتال امنیت داده ها مهم تر از همیشه است. Worryingly، با این حال، نقض داده و رسوایی تبدیل عادی. ما ممکن است کمی بیش از نیمه راه از طریق سال 2018, اما مقدار زیادی از اطلاعات حوادث در حال حاضر است. برخی از بزرگترین نقض داده و رسوایی 2018، تا کنون اینجا هستید. چی؟ شاید بزرگترین رسوایی داده ها در حافظه اخیر، شکست مفتضحانه فیس بوک حریم خصوصی داده موضوعی در آوریل سال 2018 ساخته شده. رسوایی در سال 2014 با مسابقه شخصیت شخص ثالث به نام “thisismydigitallife” آغاز شد. توسعه یافته توسط علمی کمبریج, Aleksandr Kogan مسابقه مورد نیاز کاربران برای دسترسی به داده های پروفایل فیس بوک خود را. مسابقه نیز مورد نیاز دسترسی به اطلاعات نمایه خود را دوستان. از مسابقه Kogan 270.000 مردم استفاده می شود اما به دلیل دسترسی گسترده برنامه جمع آوری داده ها از پروفیل های خام بیش از 100 میلیون. فیس بوک را شرایط و ضوابط، برنامه نویسان مانند Kogan از ورود داده های ذخیره در سرور مستقل و فروش آن به اشخاص ثالث مسئولیت. اما با هیچ failsafe درست در محل Kogan قادر به فروش پروفیل به شرکت تحقیقاتی Analytica کمبریج بدون اطلاع کاربر. چی؟ در ژوئن سال 2018, MyHeritage, خدمات, تست DNA اسرائیل نشان داد آنها قربانی به داده نقض مؤثر بر 92 میلیون نفر کاهش یافته بود. نقض عمده رخ داده است در اواخر اكتبر 2017 هنگامی که داده های ذخیره شده بر روی سرور خصوصی صندلی بود و دیر به شخص ثالث. خوشبختانه، DNA داده و شجره اطلاعات فاش شد اما آسیب کاملا کم اهمیت نیست. آدرس ایمیل و رمز عبور اطلاعات به خطر بیافتد بودند اما با توجه به MyHeritage، شواهد نشان می دهد که داده ها تا کنون مورد استفاده قرار گرفت. چی؟ در ژوئن از 2018، محقق امنیتی Troia Vinny، که فلوریدا مبتنی بر بازاریابی شرکت، Exactis، چپ پایگاه داده در سرور عمومی در دسترس معرض یافت. سرور حدود 340 میلیون سوابق فرد، amounting به نزدیک 2 ترابایت اطلاعات موجود. مقدار خاص افراد در معرض معلوم باقی مانده است. در حالی که کارت های اعتباری و شماره امنیت اجتماعی در معرض خطر قرار گرفتند; داده های شخصی بود. نام و شماره تلفن و آدرس و آدرس ایمیل از میلیون ها نفر از بزرگسالان در فضای باز بیرون مانده بودند. هشدار اطلاعات شخصی مربوط به فرزندان خود نیز، از جمله تعداد فرزندان هر فرد بالغ بود و همچنین سن و جنس آنها پایداردر بود. چی؟ Strava خود توصیف “شبکه های اجتماعی برای ورزشکاران” مکان های مخفی پایگاه های نظامی و همچنین اطلاعات شخصی در مورد پرسنل نظامی را نشان داد. اخبار در سال 2018 ژانویه پس از تحلیل گران قدرى در نقشه حرارتی Strava شکست. نقشه حرکت کاربران است که سهم خود را تمرین زمان و مکان عمومی ساخته شده است. در حالی که نام خاص قابل مشاهده نبوده، کاربران می تواند توسط ارجاعات متقابل Strava پست های خود را فعالیت رسانه های اجتماعی دنبال کرده بود. علاوه بر این، خطوط اطراف پایگاه های بزرگ نظامی در سوریه و عراق و افغانستان برجسته بر روی نقشه بر اساس بودند. چی؟ تمرکز Strava ‘ t برنامه تناسب اندام تنها زیر آتش در سال 2018. در مارس، خرده فروشی کرگدن تحت آرمور ورزشی گزارش نام کاربری آدرس ایمیل و کلمه عبور درهم متعلق به بیش از 150 میلیون کاربر از نرم MyFitnessPal به سرقت رفته بودند. در حالی که 150 میلیون تعداد زیادی، “نقض خوشبختانه هنوز اطلاعات بسیار حساس هر کاربر سازش بود. شروع دست زره اگر چه رخ داده است نقض خود را مدتی در فوریه کاربران آگاه چهار روز پس از مسئله کشف شد. چی؟ Timehop خدمات رسانه های اجتماعی محبوب است که پیوند با دیگر شبکه های اجتماعی به ضمیمه پست رجعت از گذشته است. معمولا استفاده می شود در رابطه با فیس بوک که در آن یاد آن کاربران خود پست های محبوب در تلاش خاطرات برگرداند. اما Timehop روی علاقه تابستان سال 2018 به یاد داشته باشید نیست. در ماه ژوئیه، شرکت دچار حمله سایبر مداوم است که استخراج نام، آدرس ایمیل، تاریخ تولد، شماره تلفن و نامگذاریهای قبلی کاربر پست جنسیت. چی؟ در حالی که قطعا نه بزرگترین نقض از نظر مقیاس رسوایی دوربین دیکسون Carphone قابل توجهی با توجه به انشعابات GDPR آن است. در ژوئیه 2017 5.9 میلیون کارت اعتباری متعلق به مشتریان دوربین دیکسون Carphone صندلی شد. خوشبختانه، تراشه و پین پادمان کارت قادر به استفاده بدتر شد. در حادثه قبلی 2017 ابتدا 1.2 میلیون اطلاعات شخصی ثبت شده به خطر بیافتد بودند، از جمله نام، آدرس و آدرس ایمیل تخمین زده می شد. در حال حاضر در سال 2018، این که قرار است بیش از 10 میلیون مشتری نازل شده است. قبل از زمان GDPR اثر است که اجازه می دهد تا دوربین دیکسون Carphone برای جلوگیری از فلج کننده در اتحادیه اروپا اجباری جریمه ویژه, حوادث رخ داده است. نقض مشکل برای برنامه ریزی علیه زیرا آنها نمی افتد در شما به عنوان یک فرد اما نه شرکت های با دسترسی به داده های خود را دارد. با این حال، چند چیز شما می توانید انجام دهید برای اطمینان از امنیت داده ها بهتر وجود دارد. اول، فهیم بیشتر مورد که شما به اشتراک گذاری اطلاعات خود را با است. دو بار فکر می کنم اگر آنها نقض داده ها را در گذشته دچار شده ایم. دوم اینکه رمز عبور صدا عادات دراز بروید. هرگز استفاده مجدد کلمه عبور خود را همیشه برای 2FA با یک نشانه است که ممکن است انتخاب کردن و یک مدیر رمز عبور خود را دریافت کنید. در نهایت — و مهمتر — اتصال اینترنت شما با VPN را رمزگذاری. بهترین راه برای فعالیت های آنلاین خود را روز به روز نگه داشتن امن است. VPN ندارید؟ برای IPVanish، خطر ابتلا به رایگان ثبت نام کنید!

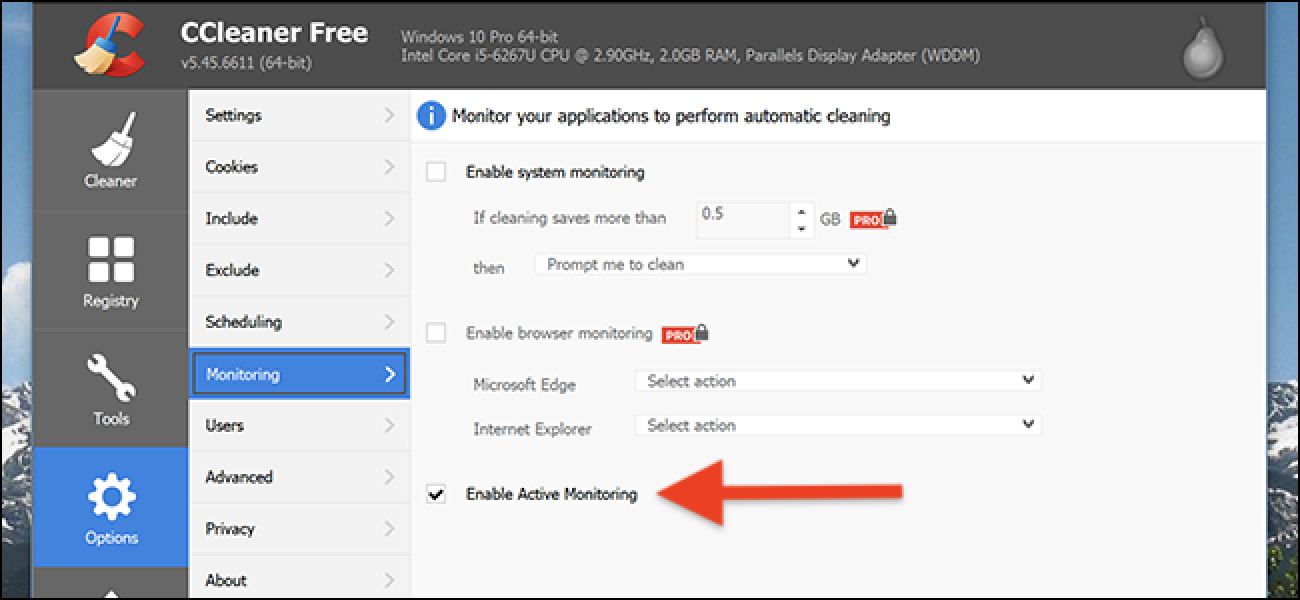

بد یکی از بزرگترین پایگاه های کاربر را در اینترنت با بیش از 330 میلیون کاربر و 138.000 جوامع کوچکتر از طریق نقطه چین است آن. از آنجا که تولد در سال 2005 و فقط 13 سال بد تا به حال کاملا ظهور، آن را تبدیل به بیش از مکان برای مردم را به بحث در مورد منافع مشترک. زمان بین بدو و 2007 شاهد رشد سریع وب سایت اما بد حال حاضر آزاد بیانیه توضیح که اطلاعات کاربر از بین 2005 و 2007 مصالحه شده. نقض بین 14 و 18 ژوئن معنی زمان بد فقط کمتر از دو ماه به افشای این را به کاربران آن رخ داده است تصور است. چنین روشن به عنوان دو دلیل آنها زمان تا زمانی به اطلاع کاربران خود می دانیم. اغلب این است با توجه به قربانی گرفتن زمان به تجزیه و تحلیل میزان نقض قبل از وحشت userbase. با وجود بسیار ویرانگر صدایی نقض حساب که بر روی پلت فرم بین 84-86 تنها آنهایی که تحت تاثیر بودند. در حالی که وب سایت ممکن است پنجم محبوب ترین در ایالات متحده، آن تمرکز ‘ t پس از 11 سال پیش. بسیاری از کاربران است که در طی این مدت زمان ثبت نام ممکن است از حساب های خود را حذف یا تغییر رمز عبور خود را در سالهای بین دوره نقض و در حال حاضر. شاید بسیاری از صندلی بسیار رده خارج ساخت. وقتی که می آید با استفاده از SMS به عنوان عامل احراز هویت دوم خود را نقض به دلیل نا امنی ذاتی رخ داده است. بد کارکنان استفاده 2FA با اس ام اس به عنوان عامل دوم خود را و این متن ها اجازه می دهد یک هکر یا هک گروه برای دسترسی به اطلاعات حساس قطع شد. رئیس فناوری برای بد کریستوفر Slowe گفت: “ما آموخته که احراز هویت مبتنی بر SMS است تقریبا به عنوان امن به عنوان ما می امیدواریم که،” حمله تنها توانسته فقط خواندنی که شامل داده های پشتیبان سیستم های دسترسی به کد منبع و برخی از قطب دیگر. این سیستم همچنین شامل اطلاعات کاربر از بین 2005 و 2007 مه. کلمه عبور hashed بودند و شور، اما پیام های عمومی و خصوصی نام های کاربری و آدرس ایمیل در متن ساده بود و شامل نقض. Slowe می گوید که همه کاربران ایمیل را مطمئن شوید که آنها را فرصتی برای تغییر رمز عبور خود را دریافت خواهید کرد. وقتی نقض مانند این یکی اتفاق می افتد, این تمرین خوبی برای تغییر رمز ورود خود را به هر حال، فقط تا مطمئن شوید که است. چیزی که بعد از انجام می شود به اجرای 2FA در حساب بد است، اما به جای استفاده از اس ام اس, نرم افزار تأیید کننده به جای استفاده از. این ویژگی می توانید فعال کنید در “تنظیمات” و سپس بند “ایمیل و رمز عبور” این است که اولین بار است که اس ام اس لینک ضعیف شده است که آن را می آید نیست هک. مهم است که اگر شما اس ام اس به عنوان عامل دوم خود را برای هر یک از دیگر خود با استفاده از حساب، که تغییر آن به یک برنامه تأیید کننده یا کلید امنیتی. برنامه تأیید کننده مشترک Google تأیید کننده که به صورت رایگان از بازی بزرگ در دسترس است می تواند. هنگامی که آن را به کلید امنیتی می آید، طیف گسترده ای وجود دارد اما گزینه ارزان خوب است YubiKey U2F یا YubiKey 4. گوگل نیز کلید امنیتی خود لقب “تیتان” که قرار است در چند ماه آینده انتشار آزاد است. حال است VPN را ارائه کند ورایزون به 4 دلار در ماه است که خراش ها تن داده ها در حال حاضر است VPN را ارائه کند CCleaner را آخرین نسخه 5.45، جمع آوری اطلاعات در مورد سیستم شما ناشناخته خواهد ماند و سپس اساسا غیر ممکن است برای شما برای غیرفعال کردن این ویژگی، می سازد. آن ضربه را: سر به گزینه های > نظارت, سپس “فعال نظارت” غیر فعال کردن راه اندازی مجدد کامپیوتر شما و قابلیت دوباره فعال خواهد شد. اب زیر کاه, حق? CCleaner, به نوبه خود تمام اطلاعات جمع آوری شده استفاده می شود برای کمک به بهبود برنامه کاملا ناشناس است، و تنها می گوید. آنها همچنین می گویند تغییرات آینده کاربران بیشتر انتخاب بدهد. بیانیه خود را در اینجا بخوانید. این همه ممکن است درست باشد اما پس از کاربر اعتصابات انتخاب هنوز هم ما را به عنوان ناقص باعث بازگشت تنظیمات مثل این. CCleaner طولانی برای سیستم رایگان و قابل اعتماد بودن پاک بدون هر گونه لقب تحسین بود. ما به طور منظم توصيه اما مدت ها قبل بود. این روزها هنگامی که CCleaner نیست شامل تروجان هک بودن آن malwaresque مانند این همه خود اضافه کردن ویژگی های است. ما می توانم در بروم. این مایه تاسف است، اما خوشبختانه نرم افزار مانند CCleaner واقعا واقعا لازم است در سال 2018 نیست. توصیه ما: CCleaner را پاک کنید و مورد آن را فراموش کرده ام. با تشکر از مارتین Brinkmann برای Ghacks، نوشتن برای این مشکل آخرین اشاره کردن به ما. خودشان ارائه سرور اگر یک شرکت دیگر را فراهم می کند/سرور میزبان، چگونه آنها مطمئن را? هنگامی که من به dnsleaktest.com بسته به چه سرور استفاده می بینم مختلف isp-چگونه ارائه دهنده vpn دارای هر گونه تضمین این شرکت ها را ردیابی نمی شوند؟ Meet Mindful

Facebook Data Dump

منبع ناشناخته

Mega-Dump: "open data.7z"

مفاهیم و تأثیر

The Bottom Line

درباره ما و گزارش های قبلی

به ما کمک کنید تا از اینترنت محافظت کنیم!

راه حل های برتر پیشگیری از دست دادن داده ها (DLP)

قابلیت های DLP

نحوه انتخاب راه حل DLP

محصولات برتر DLP

Check Point

Code42

در Code42 خصوصاً قوی است. ، با امکان بررسی موضوعات بالقوه با جزئیات پرونده های گسترده و تا 90 روز سابقه کاربر.

تجزیه و تحلیل رفتار کاربر و موجودیت (UEBA) برای کمک به محدود کردن خطرات از بین رفتن داده ها است.

مقادیر اصلی / تمایز دهنده

Fidelis

Forcepoint

McAfee

Proofpoint

Symantec

Trend Micro

مقادیر اصلی / تمایز دهنده ها

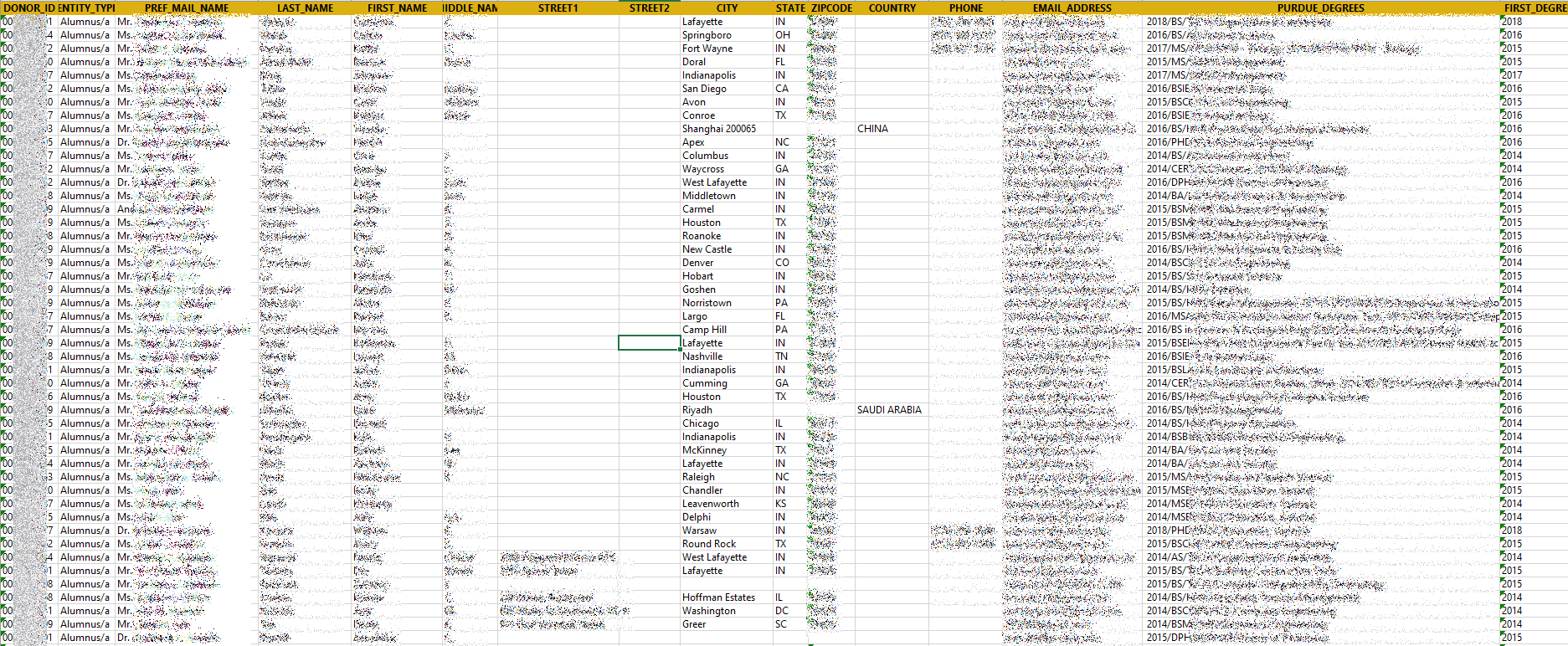

در میان سایر داده ها ، شرکت مؤسسات امنیت سایبری در معرض دید قرار گرفته است

Timeline of Discovery and Reaction Owner

پروفایل های شرکت

نمونه ای از داده ها مدخل ها

Data Impacted

کشورهایی که تحت تأثیر قرار گرفته

تأثیر نقض اطلاعات

اطلاعات محرمانه

سرقت هویت

نقض حق چاپ

Fraud

جاسوسی شرکت ها

مشاوره از متخصصان

تهیه یک سطل باز S3

نقض داده

چگونه و چرا ما نقض آن را کشف کردیم

درباره ما و گزارش های قبلی

برنامه پیشگیری از سوء استفاده خانگی قربانیان را در نقض گسترده داده ها قرار می دهد

خلاصه اطلاعات نقض اطلاعات

سازمان

برنامه Aspire News ، هنگامی که جورجیا لبخند زد

دفتر مرکزی

کالیفرنیا ، ایالات متحده

صنعت

غیر انتفاعی

اندازه داده

تقریبا. 230MB

مشکوک شماره. پرونده ها

4،000+ ضبط

شماره. افراد در معرض

ناشناخته (بالقوه 4000 +)

محدوده تاریخ

سپتامبر 2017 – حاضر

دامنه جغرافیایی

USA

انواع داده های در معرض

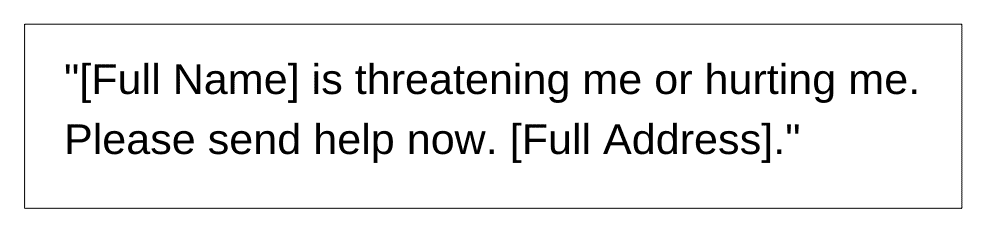

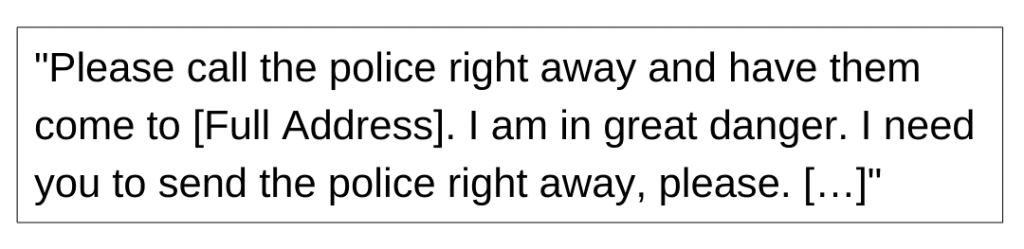

ضبط پیام های اضطراری توسط قربانیان خشونت خانگی ؛

برخی از آنها اطلاعات PII مانند نام ، آدرس منزل ،

و نام افراد / تجاوز کنندگان خشونت را فاش می کنند

تأثیر احتمالی

خطر جسمی اگر قربانیان آشکار شوند ؛

باج خواهی برای کسانی که نمی خواهند آنرا فاش کنند

قالب ذخیره سازی داده

سطل AWS S3

پروفایل شرکت

Timeline of Discovery and Reaction Owner

نمونه ورود در سطل S3

تأثیر

برای کاربران برنامه Aspire News

برای برنامه Aspire News

تأمین یک سطل باز S3

برای کاربران برنامه Aspire News

چگونه و چرا ما این نقض را کشف کردیم

معرفی جعبه نشت

درباره ما و گزارش های قبلی

برنامه های دوستیابی Niche 100000 هزار کاربر را در نقض گسترده داده ها قرار می دهد

خلاصه اطلاعات نقض اطلاعات

برنامه ها

3somes ، Cougary ، Gay Daddy Bear ، Xpal ، BBW Dating ، Casualx، SugarD، Herpes Dating

دفتر مرکزی / موقعیت مکانی

چین و ایالات متحده آمریکا

صنعت

برنامه های دوستیابی

اندازه کل داده ها در گیگابایت

845 GB

تعداد کل پرونده ها

20،439،462

No. دامنه افراد در معرض

تخمین زده می شود 100000s

دامنه جغرافیایی

ایالات متحده و کشورهای دیگر

انواع داده های در معرض

عکس ، شامل. بسیاری از ماهیت های گرافیکی ، جنسی. عکسهای چت خصوصی و معاملات مالی. ضبط صدا؛ داده های PII محدود

تأثیر احتمالی

کلاهبرداری ، جعل ، جعل ، اخاذی ، حمله ویروسی ، و هک کردن

قالب ذخیره سازی داده

سطل AWS S3

نمای کلی برنامه های تحت تأثیر

Timeline of Discovery and Reaction Owner

نمونه ورود اطلاعات

![عکس پروفایل Xpal [19659071] عکس پروفایل Xpal](http://superdvd.ir/wp-content/uploads/2020/06/1592270706_695_برنامه-های-دوستیابی-niche-100000-هزار-کاربر-را-در.png)

تأثیر نقض داده

مشاوره از متخصصان

تهیه یک سطل باز S3

برای کاربران برنامه های کاربردی

چگونه و چرا ما نقض آن را کشف کردیم

درباره ما و گزارش های قبلی

بزرگترین نقض داده و رسوایی 2018، تا کنون

فیس بوک و تاثیر Analytica کمبریج

: بیش از 100 میلیون کاربر

تاثیر MyHeritage: 92 میلیون کاربر

تاثیر Exactis: حدود 340 میلیون نفر

تاثیر Strava: بیش از 10 میلیون کاربر

تاثیر MyFitnessPal: بیش از 150 میلیون کاربر

تاثیر Timehop

: 21 میلیون کاربر

تاثیر Carphone دوربین دیکسون: 5.9 میلیون کارت های اعتباری؛ داده های 10 + میلیون کاربر ثبت شده

راهنمایی به داده نقض مبارزه با داده ها

ق می افتد قربانی به داده نقض

وقتی نقض اتفاق رخ داد؟

که قرار می گیرد؟

چگونه بود نقض ق

چگونه باید امن حساب من

اس ام اس 2FA است نا امن

ورایزون به 4 دلار در ماه است که خراش ها تن داده

CCleaner را ناقص داده مجموعه قابلیت بطور خودکار مجدد را قادر می سازد خود را

چگونه سرویس دهنده vpn در داده ها بر روی سرور آن را فراهم می کند وارد شده است تضمين کند?