تیم تحقیقاتی vpnMentor ، به سرپرستی تحلیلگران مشهور نوام روتم و ران لوکار ، اخیراً یک نقض داده فوق العاده حساس را که ناشی از برنامه پیشگیری از خشونت خانگی Aspire News App است ، کشف کرد.

ساخته شده توسط غیرانتفاعی ایالات متحده هنگامی که جورجیا لبخند زد ، برنامه Aspire News را می توان روی تلفن کاربر نصب کرد تا به عنوان یک برنامه خبری ظاهر شود. با این حال ، همچنین دارای یک بخش کمک اضطراری با منابعی برای قربانیان سوء استفاده خانگی ، از جمله عملکردی برای ارسال پیام های اضطراب اضطراری به یک شخص مخاطب مورد اعتماد است.

این پیام های پریشانی را می توان از طریق [ضبط صدا] ارسال کرد. ، با اطلاعات یک قربانی ، آدرس خانه ، ماهیت اضطراری و موقعیت فعلی آنها. توسعه دهندگان برنامه Aspire News بیش از 4000 ضبط صدا را در یک سطل مخلوط تنظیم شده سرویس وب سایت آمازون (AWS) آمازون (AWS) S3 ذخیره کرده بودند ، و امکان مشاهده و بارگیری هر پرونده را ، مشابه یک پوشه ذخیره سازی ابری ، فراهم می آورد.

اگرچه اکنون امن شده است ، این نقص داده ها حاکی از افت قابل توجهی در امنیت داده های اصلی توسط برنامه Aspire News و When Georgia (لبخند) لبخند زد .

هر نقص داده ، درجه ای از خطر را برای افراد مبتلا ایجاد می کند. با این حال ، برنامه ساخته شده برای قربانیان سوء استفاده خانگی ، مسئولیت بسیار بیشتری در برابر کاربران خود دارد. برنامه Aspire News برای محافظت از قربانیان ساخته شده است ، اما این برنامه با محافظت از هویت خود ، آنها را در معرض خطر قرار داده است.

این نقض داده ها درسی است برای همه توسعه دهندگان ، به ویژه کسانی که برنامه هایی برای سوءاستفاده داخلی ایجاد می کنند. قربانیان یا سایر گروههای در معرض خطر ، این حریم خصوصی داده ها باید همیشه در اولویت باشد.

خلاصه اطلاعات نقض اطلاعات

| سازمان | برنامه Aspire News ، هنگامی که جورجیا لبخند زد |

| دفتر مرکزی | کالیفرنیا ، ایالات متحده |

| صنعت | غیر انتفاعی |

| اندازه داده | تقریبا. 230MB |

| مشکوک شماره. پرونده ها | 4،000+ ضبط |

| شماره. افراد در معرض | ناشناخته (بالقوه 4000 +) |

| محدوده تاریخ | سپتامبر 2017 – حاضر |

| دامنه جغرافیایی | USA |

| انواع داده های در معرض | ضبط پیام های اضطراری توسط قربانیان خشونت خانگی ؛ برخی از آنها اطلاعات PII مانند نام ، آدرس منزل ، و نام افراد / تجاوز کنندگان خشونت را فاش می کنند |

| تأثیر احتمالی | خطر جسمی اگر قربانیان آشکار شوند ؛ باج خواهی برای کسانی که نمی خواهند آنرا فاش کنند |

| قالب ذخیره سازی داده | سطل AWS S3 |

پروفایل شرکت

برنامه Aspire News توسط ساخته شد وقتی جورجیا لبخند زد ، غیر انتفاعی توسط شخصیت های تلویزیون آمریکایی رابین مک گراو و همسرش "دکتر Phil "McGraw.

When Georgia لبخند زد برای کمک به" پیشبرد سازمان ها و برنامه هایی که به قربانیان خشونت خانگی ، تجاوز جنسی ، کودک آزاری و افراد در معرض بحران برای تأمین زندگی سالم ، ایمن و سرشار از شادی تأسیس شده است. زندگی می کند. "

برنامه Aspire News فقط بخشی از این مأموریت گسترده تر است. ساخته شده برای ظاهر شدن به عنوان یک برنامه خبری و سرگرمی ، برنامه Aspire News برای محافظت از قربانیان داخلی ، آموزش آنها در مورد روابط سوءاستفاده و پشتیبانی در دسترس قربانیان ، و کمک به آنها برای ارسال پیام های اضطراب اضطراری به مخاطبین مورد اعتماد است.

مخاطبین قابل اعتماد اضافه شد. در برنامه می توانید با یا بدون اطلاعات موقعیت مکانی کاربر هشدار داده شوید.

بر اساس بررسی های کاربران ، نسخه iOS و Android هر دو برنامه Aspire News دارای موضوعات فنی عمده ای هستند که استفاده از آن دشوار است. کاربران همچنین نقص طراحی و ویژگی های برنامه را برجسته کرده اند که در واقع افراد را در روابط سوء استفاده کننده به خطر می اندازد.

Timeline of Discovery and Reaction Owner

بعضی اوقات ، میزان نقض داده ها و صاحب داده ها آشکار است ، و مسئله به سرعت حل شد. اما این اوقات نادر است. بیشتر اوقات ، ما به روزهای تحقیق نیاز داریم تا بدانیم چه چیزی در معرض خطر است یا چه کسی اطلاعات را در معرض نمایش قرار داده است.

شناخت یک نقض و تأثیر احتمالی آن ، دقت و زمان زیادی را به خود می گیرد. ما برای انتشار گزارش های دقیق و قابل اعتماد تلاش می کنیم ، و اطمینان می دهیم که هر کسی که آنها را می خواند ، جدی بودن خود را می فهمد.

برخی از طرف های تحت تأثیر ، حقایق را انکار می کنند ، به تحقیقات ما بی توجه هستند ، یا تأثیر آن را بازی نمی کنند. بنابراین ، ما باید کاملاً دقیق باشیم و اطمینان حاصل کنیم که هرچه پیدا می کنیم صحیح و دقیق است.

در این مورد ، ضبط شده های صوتی در معرض سطل AWS S3 در دسترس عموم ، یک شکل محبوب ابر ذخیره شد. ذخیره سازی داده ها.

با توجه به ماهیت حساس ، ما برای شناسایی سریع صاحب داده ها تلاش کردیم و به سازمانهای متصل به برنامه دسترسی پیدا کردیم: When Georgia Georgia لبخند زد و بنیاد دکتر Phil.

در حالی که منتظر پاسخ سازمان های مسئول برنامه Aspire News هستیم ، ما همچنین با AWS به طور مستقیم با تماس گرفتیم تا آنها را از این تخلف مطلع کنیم.

در آخر ، ما با زاک ویتاکر در Techcrunch تماس گرفتیم ، که تأیید کرد

سرانجام ، ما ایمیلی را از AWS دریافت کردیم که می گفت با صاحبان داده ها تماس گرفته و مسئله را با آنها مطرح می کنیم.

اندکی پس از آن ، این نقض بسته شد.

- تاریخ کشف: 24 ژوئن 2020

- با فروشندگان تاریخ تماس گرفت: 24 ژوئن 2020

- تاریخ آمازون با 24 ژوئن 2020

- تاریخ پاسخ: از آمازون: 24th ژوئن 2020

- تاریخ عمل (امنیت داده ها): 24 ژوئن 2020

نمونه ورود در سطل S3

سطل در معرض S3 بصورت زنده بود ، و ضبط های صوتی جدید نیز به تازگی در 23 آپلود شد. ژوئن (روز قبل از کشف ب رسیدن). در برخی روزها ، حداکثر 10 پرونده توسط کاربران بارگذاری می شد.

هر یک از این ضبط های صوتی می توانست را به راحتی با آدرس URL سطل S3 توسط هر کسی گوش و بارگیری کند.

ضبط های صوتی را که نمونه برداری کردیم ، قربانیان اطلاعات بسیار حساس در مورد شخصیتی (PII) را در مورد خود و شرکای خود ، اعضای خانواده یا سوء استفاده کنندگان نشان داد. اینها شامل موارد زیر است:

- نام و نام خانوادگی قربانیان

- جزئیات شرایط اضطراری و یا شرایط شخصی آنها

- نام افراد و اطلاعات شخصی سوء استفاده كنندگان

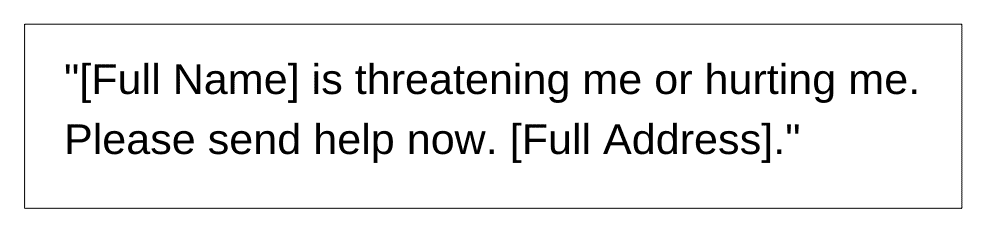

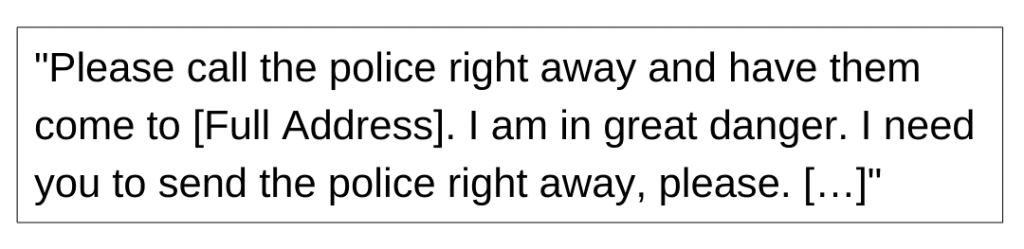

در زیر عبارت نسخه های گرفته شده از دو ضبط در سطل S3 برنامه Aspire News:

در کل ، ما بیش از 4000 ضبط صدا در سطل S3 مخفی شده Aspire News را پیدا کردیم.

نمونه هایی که ما به آنها گوش دادیم به نظر می رسد از قبل ضبط شده ، به احتمال زیاد وقتی قربانی فقط چند دقیقه تنها داشت و به ضبط و ذخیره سریع پیام پریشانی نیاز داشت. آنها سپس می توانند با فشار دادن یک دکمه روی برنامه ، پیام ذخیره شده را فوراً به تماس اضطراری ارسال کنند.

این برجسته شرایط شدید را که تحت آن قربانیان سوءاستفاده خانگی زندگی می کنند ، و خطر جسمی واقعی اگر آنها در جستجوی کمک از خارج از خانه باشند.

علاوه بر این ، پس از ماه ها توقیف در دولت توسط ایالات متحده ، خیریه های سوءاستفاده داخلی ، ادارات پلیس و آژانس های دولتی افزایش چشمگیری را در کشور ثبت کرده اند. موارد خشونت گزارش می شود.

با قربانیان زیادی که مجبور شده اند برای مدت طولانی غیرمعمول با افراد متخلف بمانند و قادر به دسترسی به پشتیبانی نباشند ، برنامه ای مانند برنامه Aspire News یک مادام العمر حیاتی است. این امر توسط تعداد زیاد پیامهای که به طور روزانه در کل در ماه ژوئن بارگذاری می شود ، مشهود است.

اما ، با عدم ایمن سازی این ضبط های صوتی ، توسعه دهندگان به طور بالقوه ناخواسته قربانیان را حتی در معرض خطر بیشتری قرار می دهند.

تأثیر

برای کاربران برنامه Aspire News

این نقض داده می تواند یک خطر جسمی واقعی برای کاربران ایجاد کرده باشد. اگر ضبط ها به عموم مردم فاش می شد ، هرکسی که با شریک زندگی توهین آمیز زندگی می کند می تواند به دلیل تلاش برای ترک یا گزارش آنها به مقامات ، با مجازات روبرو شود.

حتی اگر شخصی از یک رابطه سوءاستفاده فرار کرده بود ، اما یک پیام پریشانی از طریق Aspire News ارسال کرده بود. ، آنها می توانند با انتقام جویی توسط شرکای سابق مواجه شوند زیرا به طور غیرمستقیم در معرض سوء استفاده از آنها قرار می گیرند.

همچنین نقض داده ها باعث ایجاد ضربه های عمیق در یک قربانی از سوء استفاده خانگی شد و آنها را مجبور به سوءاستفاده از سوء استفاده قبلی کرد

متأسفانه چنین نتیجه ای می تواند منجر به احساس شرم و انزوا شود ، اگر سوء استفاده از یک قربانی مخفی نگه داشته می شد و اکنون در معرض دوستان ، خانواده ، همکاران و عموم مردم قرار می گرفت.

نگران کننده تر از همه ، هکرهای مخرب یا جنایتکار به این ضبط ها دسترسی داشتند ، می توان آنها را علیه قربانیان و سوء استفاده کنندگان اسلحه کرد تا به دنبال اقدامات باج گیری و اخاذی باشند.

ویرانی ناشی از چنین نتیجه ای را نمی توان زیاده روی کرد ، سلامتی ، بهزیستی عاطفی و امنیت همه کسانی را که تحت تأثیر قرار می گیرند ، به خطر می اندازد.

برای برنامه Aspire News

وقتی جورجیا لبخند زد و توسعه دهندگان از برنامه Aspire News می تواند به دلیل مرتکب چنین خطای اساسی و محافظت از کاربران آن ، با دقت و انتقاد قابل توجهی روبرو شود.

بدون شک تبلیغات در مورد نقض داده ها روی پشتیبان های مشهور برنامه – دکتر فیل و همسرش متمرکز خواهد شد. ، رابین مک گرا – توجه بیشتر مطبوعات به این نقض.

و همچنین تبلیغات عمومی ، هنگامی که جورجیا لبخند زد همچنین می تواند با تحقیقات و ممیزی از سازمان های دولتی ایالات متحده نگران احساسات بسیار حساس باشد. ماهیت داده های در معرض.

با این حال ، بدترین حالت برای هنگامی که جورجیا لبخند زد ممکن است کاربران را از دست بدهد. اگر قربانیان سوء استفاده داخلی با استفاده از برنامه احساس امنیت نمی کنند ، دیگر این کار را نمی کنند. نتیجه؟ [تعدادقربانیانکمتریدرحالفرارازروابطناسازگارهستند

برنامه Aspire News با حفظ نکردن استانداردهای بالاتر برای حفظ حریم خصوصی داده ها ، مانع از مأموریت خود شد. ضبط های مشتریان اگر اقدامات امنیتی اساسی برای محافظت از آنها انجام داده باشد. اینها شامل می شوند ، اما به این موارد محدود نمی شوند:

- اجرای قوانین دسترسی مناسب ، غیرفعال کردن لیست پرونده ها در سطل.

- پیکربندی سطل ها فقط به درخواست های معتبر برای بارگیری پرونده ها اجازه می دهد.

- رمزگذاری داده های حساس ذخیره شده در سطل.

هر شرکتی می تواند همان مراحل را بدون توجه به اندازه آن ، همان مراحل را تکرار كند.

برای راهنمایی بیشتر درباره نحوه محافظت از مشاغل خود ، راهنمای ما را برای تأمین امنیت وب سایت و داده های آنلاین از هکرها بررسی کنید.

تأمین یک سطل باز S3

توجه به این نکته مهم است كه سطل های S3 با دید باز و عمومی ، عیب AWS نیستند. آنها معمولاً نتیجه خطایی توسط صاحب سطل هستند. آمازون دستورات مفصلی را در اختیار کاربران AWS و هشدارها در هنگام تنظیم مجدد سطل قرار می دهد تا به آنها کمک کند تا سطل های S3 را ایمن سازند و آنها را به صورت خصوصی حفظ کنند.

در مورد برنامه Aspire News ، سریعترین راه برای رفع این خطا این است: [19659055] سطل را خصوصی کنید و پروتکل های احراز هویت را اضافه کنید.

برای کاربران برنامه Aspire News

اگر شما یا شخصی که می شناسید از Aspire News استفاده می کند. برنامه ، و شما در مورد اینکه چگونه این نقض ممکن است روی شما تأثیر بگذارد نگران هستید ، با [ تماس بگیرید [هنگامیکهجورجیالبخندزد را مستقیماً تعیین کنید که چه گام هایی برای محافظت از داده های شما برداشته است.

برای کسب اطلاعات در مورد آسیب پذیری های داده به طور کلی ، ما را بخوانید. راهنمای کامل به صورت آنلاین حریم خصوصی.

این به شما نشان می دهد که بسیاری از مجرمان سایبری کاربران اینترنت را هدف قرار می دهند ، و مراحلی را که می توانید برای ایمن ماندن بردارید ، انجام می دهد.

چگونه و چرا ما این نقض را کشف کردیم

تیم تحقیقاتی vpnMentor نقض اطلاعات برنامه Aspire News را کشف کرد. به عنوان بخشی از یک پروژه نقشه برداری گسترده وب. محققان ما از اسکن بندر برای بررسی بلوک های خاص IP استفاده می کنند و سیستم های مختلفی را برای ضعف یا آسیب پذیری آزمایش می کنند. آنها هر ضعف را برای هر گونه اطلاعات در معرض بررسی قرار می دهند.

تیم ما توانست این سطل S3 را پیدا کند زیرا کاملاً نا امن و رمزگذاری نشده است.

هر وقت یک نقص داده ای را پیدا کردیم ، ما از تکنیک های متخصص استفاده می کنیم. برای تأیید صاحب اطلاعات .

به عنوان هکرهای اخلاقی ، ما هنگام کشف اشکالات در امنیت آنلاین آنها ، ما موظفیم به یک شرکت اطلاع دهیم. ما به همه کسانی که در این برنامه درگیر هستند ، دسترسی داشتیم ، نه تنها به آنها اجازه دهید از آسیب پذیری آگاه شوند بلکه راه هایی برای ایمن سازی سیستم خود ارائه دهند.

این اخلاق همچنین به این معنی است که ما مسئولیت وظیفه خود را بر عهده داریم. کاربران برنامه Aspire News باید از نقض اطلاعاتی که اطلاعات زیادی از اطلاعات حساس آنها را در معرض دید خود قرار می دهد ، آگاه باشند.

معرفی جعبه نشت

برای اطمینان از مهمترین تأثیرگذاری ماموریت ما ، ما نیز Leak Box را ساختیم.

میزبان در وب تاریک ، Leak باکس به هکرهای اخلاقی اجازه می دهد هرگونه نقص داده ای را که بصورت آنلاین پیدا می کنند به صورت ناشناس گزارش دهند. سپس ما هر گونه ارائه ای را كه تهدیدی برای امنیت مردم تلقی می شود را تأیید و گزارش می كنیم.

ما هرگز اطلاعاتی را كه در طول تحقیقات امنیتی ما با آنها روبرو هستیم ، نمی فروشیم ، ذخیره می كنیم یا در معرض نمایش قرار نمی دهیم. این شامل اطلاعاتی است که از طریق Leak Box به ما گزارش شده است.

درباره ما و گزارش های قبلی

vpnMentor بزرگترین وب سایت بررسی VPN در جهان است. آزمایشگاه تحقیق ما یک سرویس تبلیغاتی خوب است که می کوشد در حالی که به سازمان های مربوط به محافظت از داده های کاربران خود آموزش می دهد ، به جامعه آنلاین کمک کند تا در برابر تهدیدات سایبری دفاع کند.

تیم تحقیقاتی امنیت اخلاقی ما برخی از مهمترین نقض داده ها را کشف و فاش کرده است. سالهای اخیر.

این شامل نقض عظیمی از داده های 100،000s کاربران برنامه های دوستیابی طاقچه است. ما همچنین فاش کردیم که یک بستر یادگیری الکترونیکی باعث تضعیف حریم خصوصی و امنیت مشتریان در سراسر جهان شده است. همچنین ممکن است بخواهید گزارش گزارش نشت VPN ما و گزارش های آمار حریم خصوصی داده ها را بخوانید.

یادداشت سردبیر: ما می خواهیم کمکی را که از زاک ویتاکر ، سردبیر امنیت دریافت کردیم ، تصدیق کنیم. TechCrunch ، در تماس با سازمان پشت برنامه Aspire News و کمک به ما اطمینان حاصل می کند که سطل تنظیم شده اشتباه در کمتر از 24 ساعت ایمن شده است.

اگر خشونت خانگی را تجربه می کنید ، یا کسی را که به کمک نیاز دارد ، می شناسید. بدانید که شما منابع در دسترس دارید در هر زمان ، و کشور شما دارای یک خط داغ ملی برای حمایت از شما است.

برای ساکنان ایالات متحده ، خط تلفن ملی خشونت خانگی (1-800 -799-7233) 24/7 رایگان و در دسترس است. اگر خود را در موقعیت خطرناکی قرار داده اید که به کمک فوری احتیاج دارد ، با شماره 911 تماس بگیرید.

A مدیریت دستگاه یا دستگاه امنیتی UTM می تواند ارائه secu جامع و به راحتی مدیریت تهدید یکپارچه rity راه حل برای سازمان های کوچک و متوسط که هزینه معقول. لوازم UTM ارائه روش های جایگزین به راه حل های امنیتی ساختمان از چند نقطه مختلف محصولات، اغلب از فروشندگان مختلف. این نقطه راه حل کار مستقل از یکدیگر به توابع مختلف امنیتی که سازمان نیاز دارد و ممکن است شامل سخت افزار لوازم فایروال اینگونه اسکنر و شبکه دخالت تشخیص و پیشگیری از سیستم را به انجام برسانند. آن نقطه راه حل می تواند حفاظت امنیت بیشتری از لوازم UTM one-size-fits-all- ولي می تواند با مدیریت، پیاده سازی و یکپارچه سازی چالش های بیش از حد بزرگ برای پرسنل فناوری اطلاعات کسب و کار کوچک است. راه حل UTM می تواند این مشکلات را حل و امنیت جامع است که برای مدیریت ساده تر و هزینه کمتر ارائه. این ممکن است بهترین راه حل نژاد نقطه اما زیبا رفو خوبی برای بودن است. لوازم خانگی UTM دستگاه سخت افزاری است که به شبکه سازمان خود را در محیط شبکه دو شاخه است. آن را به عنوان دروازه بر روی شبکه شرکت خود را امنیت خدمات شما نیاز به حفاظت از شبکه خود را از تروجان نفوذ غیر مجاز و دیگر خطرات امنیتی در خدمت. در ابتدایی ترین سطح، لوازم امنیت UTM را به عنوان پیش فرض شبکه سخت افزار stateful فایروال برای محدود کردن دسترسی به شبکه شما عمل می کند. توابع امنیتی دیگر به طور کلی به عنوان گزینه های در صورت لزوم میتواند روشن شود. توابع معمول امنیتی ارائه شده توسط UTM دستگاه امنیتی شامل:

= اکثر این امنیت اضافی امکانات ممکن است توسط بسیاری از سازمان ها نیاز نمی شود. اگر سازمان شما کوچک شما بعید است به هر گونه برنامه های کاربردی وب امن و یا سرویس دهنده وب است که نیاز به موازنه بار هستند. شما هم ایمیل آزمایشی ارائه مانند تبادل آنلاین یا Google Apps استفاده می کنند. امنیت فناوری از اهمیت حیاتی است اما نیاز به یک تیم امنیتی ماهر به پیکربندی و مدیریت راه حل جامع امنیتی ساخته شده از راه حل های نقطه. شرکت های کوچک و متوسط به منابع برای حفظ این تیم طوری که به همین دلیل آنها احتمال بیشتری به انتخاب دستگاه امنیتی مدیریت تهدید یکپارچه است احتمال کمتری دارد. است که چرا UTMs بسیار ساده تر برای یک نفر با مهارت های امنیت نسبتا کم به پیکربندی و مدیریت. هنگامی که آن را به صنایع خاص می گویند سلام به آدم، مدیر تحقیقات Gartner، گفت UTMs تجدید نظر دو شرکت در صنايع مانند تولید، که کمتر احتمال دارد به رویکرد پیچیده به امنیت هستند و که هستند کمتر احتمال دارد به بزرگ آن تیم های امنیتی. K-12 مدارس دیگر نیز سازمان است که نیاز به راه حل امنیتی آن است که تعداد زیادی از کارمندان امنیتی را شامل است. در تئوری، بدون هیچ دلیل که چرا شرکت های بزرگتر نمی تواند استفاده دستگاه امنیتی UTM اما سهولت قابلیت اداره که وسایل در هزینه می آیند وجود دارد. به عنوان مثال، UTMs بسیاری در حال حرکت هم اکنون به رویکرد مدیریت مبتنی بر ابر است که اغلب ناکافی برای نیازهای امنیتی پیچیده سازمانی بزرگتر تهیه است، ملاقات کرد. قبل از اینکه شما می توانید تصمیم بگیرید که آیا دستگاه مدیریت تهدید یکپارچه می تواند به ارائه راه حل های امنیتی برای نیازهای شما و یا آیا سازمان شما خواهد بود خدمت بهتر توسط تعدادی از امنیت راه حل نقطه، لازم است درک جوانب مثبت و منفی از UTM دستگاه های امنیتی. پیچیدگی راه اندازی UTM دستگاه به دستگاه متفاوت است و اگر چه برخی از فروشندگان محصولات “لمس صفر” است که می تواند مورد استفاده قرار گیرد بدون هیچ گونه آگاهی امنیت ارائه می دهد، آنها به طور کلی برای زندگی موفق این صورتحساب بر اساس گارتنر بگو سلام. “بهترین UTMs می تواند راه اندازی و پیکربندی شده با چند لمس اما لمسی نیست صفر،” او می گوید. آنهایی که پیچیده تر می تواند بسیار دشوار برای پیکربندی؟ او اضافه می کند و نیاز به امنیت ماهر و حرفه ای برای حمل این. یک راه حل برای این مشکل این است که استفاده از مدیریت امنیت ارائه دهنده خدمات (MSSP)، که می توانید انجام تنظیمات اولیه برای شما. آن هم نظارت مستمر و مدیریت دستگاه از راه دور ارائه می کنند. این می گوید ملاقات، یک گزینه به طور فزاینده ای محبوب تبدیل شدن. یک چالش کلیدی عملیاتی عملکرد مناسب در حالی که مقیاس سازمان و امنیت خود نیاز به تغییر ارائه است. که چون سازمان با 1 گیگابیت در ثانیه اتصال شبکه ممکن است وسوسه به خرید UTM با 1 گیگابیت در ثانیه به ظرفیت شبکه است، اما به محض این که گزینه های امنیتی هر گونه فراتر از توانایی های فایروال سخت افزار ساده فعال می شوند، توان عملیاتی افت چشمگیری است. “شرکت، که تقریبا به طور قطع برای اجرای خارج از ظرفیت عملکرد محکوم شده است. اگر شما قصد استفاده از هر گزینه های امنیتی، شما احتمالا نیاز به خرید UTM با ظرفيت حداقل بار 1.8 ظرفیت شبکه خود را، “بگو سلام می گوید. یکی دیگر از چالش های عملیاتی کلیدی نحوه برخورد با دفاتر شعبه است. برخی از سازمان ها به تمام ترافیک شبکه خود را از طریق دروازه اینترنت تنها مسیر را انتخاب کنید اما یکی دیگر از گزینه این است که محافظت از هر دفتر شعبه با خود UTM که محیط شبکه خود. هنگامی که این مورد است, پس از آن حیاتی به UTM با سیستم مدیریت است که اجازه می دهد تا تغییرات پیکربندی در هر دستگاه دفتر شعبه رانده شود را انتخاب کنید شعبه UTMs آسان است به غفلت و دشوار برای نظارت بر است. یکی از کلید متفاوت بین UTMs قابلیت های سخت افزاری firewalling خود است و توان ظرفیت، بنابراین مهم است که برای انجام مقایسه فایروال UTM قبل از انتخاب برای خرید UTM خاص. پس از آن مهم است در نظر followin UTMs فروشندگان مختلف به طور گسترده ای می تواند از لحاظ ویژگی ها و قابلیت، متفاوت می باشدg: فهرستی از فروشندگان لوازم UTM تهیه شده نسبتا پایدار در سال های اخیر، و بسیاری از بازیکنان کلیدی شناخته فروشندگان شبکه و امنیت. شامل فروشندگان UTM پیشرو: من در تلاش برای یافتن موثرترین راه برای اجازه می دهد برای اتصال به شبکه خانه ام بنابراین من می توانید ببینید جریان ویدئو بر روی دوربین های آی پی محلی. سرور من تلاش برای تونل است دو است در زیر شبکه روتر زیر 2 (ظرف ارائه شده، سپس من dd-wrt). این سرور اوبونتو (16.04) با openvpn نصب شده است. این سرور حساس اما داده های رمزگذاری شده را نگه می دارد. بهترین و مطمئن ترین راه برای دسترسی به شبکه در حالی که من دور از خانه چیست؟ در نگاه که algo ([https://github.com/trailofbits/algo] (https://github.com/trailofbits/algo)) اما من مطمئن نیستم اگر من واقعا نیاز. من رفتن به اضافه کردن اوبونتو قطره در اقیانوس های دیجیتال، نصب openvpn نیاز بود و سپس اتصال من کامپیوتر از راه دور و سرور خانه به این قطرات به عنوان مشتریان. این ایده مناسب است؟ ایده آل من می خواهم من کامپیوتر از راه دور به عمل می کنند، بنابراین من فقط می توانید بروید به مرورگر من و من دوربین ip آدرس را وارد کنید و مشاهده همه چیز رفتن بدون نیاز به مقابله با portforwarding از زیر شبکه به عنوان اگر من در خانه من. پاسخ: همسان طراحی حمله به هر نقطه بازی بسیار درخشان در سادگی و اثربخشی آن است. فقط چوب چوب با لکه خشک شده، بسیار قابل اشتعال مواد در پایان است که مشتعل اصطکاک است. کشیدن مسابقه در سطح خشن و رونق، با گزارش شعله ور شدن و بصورت حلقه در اوردن از بوی گوگرد شعله تو. آن قطعه درخشان در طراحی، با این حال، کاملا اتفاقی کشف شد. در سال 1826، شیمیدان انگلیسی نام جان واکر در Stockton-on-Tees زندگی می کنند، با برخی از مواد شیمیایی او خشک در پایان مخلوط بود تا چوب. هنگامی که او در خراشیده شده چوب در سراسر سنگ در کوره کشتی خود، انفجار آن را به شعله از اصطکاک. Intrigued توسط تجربه، او آن را تکرار و اختراع در روند مسابقات اصطکاک. پس از آزمایش با طراحی و مواد، محصول به پایان رسید خود را کمی — “اصطکاک چراغ” نامیده می شود و اولین بار به مردم فروخته در آوریل 1827 — از نزدیک شبیه همان محصول ما استفاده امروز، حق به نوار کوچک کاغذ کنار جعبه. تصویر نمونه ای از اولین مسابقات اصطکاک، حسن نیت ارائه میدهد استاکتون خدمات موزه. سلام بچه ها، من برنامه و طراحی و راه اندازی شبکه اختصاصی مجازی راه حل برای خانه من در تلاش برای. این مقدمه بزرگ به شبکه & امنیت برای پروژه خانه خواهد بود. من در حال حاضر در نظر گرفتن ساختمان DIY فایروال/روتر-pfsense، چیزی است که توان گیگابیت با ویژگی های مانند تشخیص تهدید فعال، شناسه/پلیس عراقی، بازرسی بسته های عمیق، مسدود کردن IP & فیلتر وب تجارت خواهد بود. تمام آن است موضوع دیگری برای روز دیگری حق در حال حاضر من می خواهم به تمرکز بر روی تونن (بدون pfsense در ذهن). چه طرح من بود اجاره سرور مجازی ارزان یا سرور اختصاص داده شده است که سرعت اتصال بالا و پهنای باند ماهانه، و سپس راه اندازی سرور openvpn نیاز بنابراین من خودم سرور VPN بر روی سرور مجازی و یا یک سرور اختصاصی میزبانی اتصال به. در حال حاضر، من نگرانی های خود را که من نمی خواهد که ویژگی های ارائه شده در شبکه اختصاصی مجازی مشتری، مانند کشتن سوئیچ (من فکر نمی کنم شما می توانید کشتن سوئیچ را راه اندازی با استفاده از openvpn نیاز بدون تکیه بر برنامه حزب 3rd) همچنین من کسانی اخذ نمی حریم خصوصی قدرت پردازش صفر ترافیک، پهنای باند و آی سیاهههای مربوط به فقط به عنوان شما در برخی درست تونن. من اگر من اشتباه است، اما من فکر می کنم که ارائه دهنده خدمات میزبانی (نه ISP صحبت) ورودی/خروجی بسته از و به سرور اجاره استانی، و خاص متا داده ها، سیاهههای مربوط به اتصال و فلان چیز را به عنوان آن ممکن است فروشگاه را در عبور از دروازه های خود را. من می دانم این طور کامل به سیاست ورود ارائه دهنده خدمات میزبانی وب و صلاحیت خواهد اما من پناهگاه ‘ تی دیده هر میزبانی سرویس دهنده است که چنین سیاست است که محافظت از حریم خصوصی/هویت حمایت از گمنامی و صرفا هر نوع ذخیره نیست از سیاهههای مربوط به آن “مشتریان معنی که آنها نه ترافیک در تمام نظارت داشته باشند. همچنین، مسلما در خواندن که خطرات بیشتر است در حالی که شبکه اختصاصی مجازی در حال اجرا در سرور مجازی و که آن بیشتر با اعتماد ارائه دهنده خدمات میزبانی برای عبور/اطلاعات/اطلاعات برگزاری مربوط است. https://security.stackexchange.com/a/155614 این بسیار خسته کننده است، یک راه حل به این نمی دونم. من فکر کردم من با گمنامی ایده آل از طریق راه حل های شبکه اختصاصی مجازی/امنیتی مثل VPN 24/7 بر روی آی پی مشترک (مناسب برای زمان محلی هنگامی که grabber آی پی و یا نوعی از برنامه ای که به خطر بیافتد وجود دارد و چون آی پی نمی کند آی پی من به بیرون درز من امن می شود این امر آمد تا منحصر به فرد شناسایی من) و فقط از اختصاص IP که من واقعا نیاز به کاملا امن? اگر چه این که ساده است…. _. بنابراین در حال حاضر، من نیاز به کسی برای کمک به تصمیم گیری آنچه من باید و بنابراین من می تواند را بهتر درک و طراحی بر این اساس باید انجام تحت شرایط زیر، نشان داده شده: اگر من 2 IP اختصاصی و اتصالات IP VPN موجود به اشتراک گذاشته شده 1. (من هنوز هم اگر من باید سرور مجازی خود را به میزبان VPN و یا تکیه بر شبکه اختصاصی مجازی ارائه دهنده خدمات… تصمیم نیست). 1 IP مشترک پیش فرض استفاده می شود توسط مهمان در خانه، ناشناس ماندن و دستگاه آی پی در شبکه اختصاصی مجازی ارائه IP به اشتراک گذاشته، این برنامه های کاربردی و یا سایت های منحصر به فرد من شناسایی صورت رخ می دهد هر گونه نشت جلوگیری (مانند آی grabber مصالحه دستگاه مهمان و غیره.) * تحت شرایط است که شما می خواهید دستگاه مورد مصالحه قرار در شبکه داخلی شما, اما این فقط در مورد VPN اتمسفر، بنابراین سیاست فایروال و سلامت است فراتر از محدوده این بحث در آن در ساعت بعد: P دوباره ممکن است * در 2 – 1 IP اختصاصی برای استفاده کنید * تنها * کارهای محرمانه مانند بانکداری و مدیریت و کار مرتبط با وظایف است که اتصال به سایت های عمومی (من احتمالا می تواند اجرای سیاست های امنیتی در لیست فایروال و سفید فقط تنها بانک، و غیره * [haven’t fully considered the type of method] * وقتی که من نیاز به طوری که من اول IP اختصاصی استفاده کنید اتصال امن ترین). 3-آی پی اختصاصی 2 کم اهمیت تر از 1 است، آن را برای بازی آنلاین استفاده (جلوگیری از بلوک و محدودیت های شبکه اختصاصی مجازی), چک کردن ایمیل (جلوگیری از درخواست 2FA) و Netflix و غیره… 1 مشترک آی—(استفاده روزانه 24/7)-> (کاملا ناشناخته خواهد ماند برای P2P اشتراک گذاری فایل، موج سواری & رسانه های اجتماعی با وظایف غیر شخصی/مهم) 1 اختصاص داده شده و آی پی–(مورد استفاده در خواست)-> (وظایف بسیار مهم, مانند بانکداری & شدت هیچ وب گشت و گذار) 1 اختصاصی آی پی–(مورد استفاده در خواست)-> (آنلاین بازی ها, چک کردن ایمیل, netflix بکشد)

لوازم خانگی UTM راه حل های امنیتی مناسب برای کسب و کار شما است؟

دانلود ما گزارش عمق: راهنمای نهایی برای امنیت فناوری اطلاعات فروشندگان لوازم خانگی (UTM) مدیریت تهدید یکپارچه چیست؟

ویژگی های امنیتی UTM

UTM استفاده موارد

یکپارچه تهدید مدیریت جوانب مثبت و منفی: UTM برای شما مناسب است?

UTM مزایا:

UTM منفی

راه اندازی دستگاه های مدیریت تهدید یکپارچه

برنامه ریزی برای شبکه ظرفیت

تفاوت بین UTM لوازم

UTM کلید فروشندگان

راه اندازی VPN تونل دو شبکه خانگی

کدام یک از این آیتم های خانگی رایج توسط حادثه اختراع شد

نیاز به راهنمایی راه حل شبکه اختصاصی مجازی برای شبکه خانگی.

هنگامی که پت پت یک حیوان خانگی است.