این روزها باج افزار در همه جا وجود دارد و ترس را به طور یکسان در قلب فناوری اطلاعات و مدیران تجاری ایجاد می کند.

و مطالعات از این ادعا حمایت می کنند و نشان می دهند که باج افزارها هم از نظر شیوع و هم از نظر کارآیی در حال رشد هستند. تحقیقات اخیر Positive Technologies با بررسی چشم انداز تهدیدات سایبری در سه ماهه دوم سال 2021 نشان داد که حملات باج افزارها به سطوح "استراتوسفری" رسیده و 69٪ از کل حملات بدافزار را شامل می شود ، که از 39٪ در سه ماهه دوم سال 2020 جهشی بزرگ بوده است.

حملات علیه شرکت های بزرگ دارایی هایی مانند سرورها و تجهیزات شبکه در حال افزایش است. درایوهای شبکه QNAP که برای جمع آوری حجم زیادی از داده ها از شرکت ها و افراد استفاده می شد ، با حملات رو به رشدی روبرو شد. تجهیزات (33٪). آموزش کارکنان ، وصله و چندین لایه دفاعی از اهمیت بسیار بالایی برخوردار است. اما بیشتر و بیشتر ، سازمان ها باید برای احتمال وقوع بدترین اتفاق برنامه ریزی کنند-و این شامل پشتیبان گیری از باج افزارها و ابزارها و سرویس های حذف باج افزار است. در اینجا ما بر روی ابزارهای حذف تمرکز خواهیم کرد. بسیاری از آنها ابزارهای درجه یک سازمانی هستند ، اما یک زن و شوهر ابزارهای متمرکز بر مصرف کننده هستند که ممکن است برای تیم های کوچکتر یا شعب دور افتاده به خوبی کار کند ، و در مناطقی که پشتیبانی فناوری اطلاعات آنطور که باید نیست.

McAfee

McAfee از موارد مختلفی استفاده می کند مدل های پیشگیرانه پیش از اجرا و لایه بندی آنها بر روی سیگنال های اطلاعاتی برای جلوگیری از عفونت های باج افزار. پیشگیری معمولاً به مسدود کردن ابزارهایی که در مراحل اولیه چرخه عفونت بر اساس شناسایی ناقل اولیه استفاده می شود ، متکی است. در صورت موفقیت باج افزار ، تعدادی روش ابتکاری رفتاری و مبتنی بر تکنیک برای شناسایی زودهنگام باج افزارها و همچنین تکنیک های فریب وجود دارد که به عنوان بازدارنده عمل می کند و تاثیر را به حداقل می رساند.

ویژگی های کلیدی مک آفی

- توانایی برای استفاده از طیف وسیعی از سیگنالهای حسگر از نقاط مختلف ، که شامل حفاظت از URL ، پیشگیری از سوء استفاده ، اکتشافی (استاتیک و پویا) ، یادگیری ماشین در نقطه پایانی و در ابر ، و همچنین رویکردهای رفتاری و فریبکاری

- رول –Back Remediation ، از طریق MVISION Unified Cloud Edge (ارائه یکپارچه CASB و SASE) ، به عنوان مکانیزمی برای بازیابی از عفونت باج افزار

- محافظت در برابر تهدیدات ابر و پیکربندی نادرست

- اعمال سیاست های پیشگیری از اتلاف داده (DLP) در داده های موجود در cloud

- جلوگیری از به اشتراک گذاری غیر مجاز داده های حساس

- شناسایی حساب های خطرناک ، تهدیدات داخلی و بدافزارها

- برای برنامه های غیرمجاز قابل مشاهده شدن و عملکرد آنها را کنترل کنید

- برای پیکربندی نادرست در برابر معیارهای صنعت و تغییر خودکار تنظیمات

EnigmaSoft

SpyHunter توسط EnigmaSoft تهدیدهایی مانند بدافزارها و باج افزارها را بر روی یک سیستم تشخیص داده و ادعا می کند که هر گونه اثری از آنها را حذف می کند. حتی یک ابزار حذف باج افزار رایگان نیز ارائه می دهد ، اگرچه با چند شرط همراه است که ممکن است کاربر را برای انتخاب نسخه پولی وسوسه کند. اسکن سریع بدافزار برای تشخیص سریع و آسان تهدیدها

Kaspersky

Kaspersky دارای یک سایت No Ransom است که جدیدترین رمزگشاها ، ابزارهای حذف باج افزار و اطلاعات مربوط به باج افزار را ارائه می دهد حفاظت الکترونیکی (Europol همچنین از یک سایت ابزار رمزگشایی رایگان استفاده می کند). اینها به صورت رایگان در دسترس هستند. این شرکت همچنین مجموعه امنیتی کاملی را ارائه می دهد که شامل این خدمات و قابلیت تشخیص و پاسخ نهایی (EDR) می شود.

ویژگی های کلیدی کسپرسکی

- حفاظت در برابر هکرها ، ویروس ها و بدافزارها

- حفاظت از پرداخت و ابزارهای حفظ حریم خصوصی که از همه محافظت می کند. angle

- VPN رایگان با حداکثر 300 مگابایت ترافیک در روز

- Kaspersky Password Manager Premium رایگان

- لیستی طولانی از رمزگشاها را ارائه می دهد ، از جمله رمزهای سایه ، راخنی ، راننو ، CoinVault ، wildfire و xorist [19659012] تهدیدهای رایج و پیچیده مانند ویروس ها ، بدافزارها ، باج افزارها ، برنامه های جاسوسی و سایر ترفندهای هکرها را مسدود می کند

- آسیب پذیری ها و تهدیدات دستگاه را تعیین می کند

- جلوی تهدیدات سایبری را می گیرد قبل از اینکه تحت کنترل قرار بگیرند

- جداسازی و حذف خطرات فوری

TotalAV [19659009] TotalAV چندین ابزار با حفاظت از باج افزار ارائه می دهد ، از جمله WebShield و مجموعه TotalAV Total Security. آنها اولین خط دفاعی را در برابر وب سایت های جعلی ، کلاهبرداری ، فیشینگ و جعل ، ایجاد شده برای آسیب رساندن به دستگاه ها ، به خطر انداختن امنیت و حتی سرقت اطلاعات شخصی ایجاد می کنند.

ویژگی های کلیدی TotalAV

-

سازگاری چند دستگاه برای دستگاه های Windows ، Mac ، iOS و Android

-

تبلیغات ، پنجره های بازشو و اعلان ها را مسدود می کند

-

بارگیری ها ، نصب ها و اجزای اجرایی را برای ویروس ها و تهدیدها بررسی می کند

-

زمانبندی اسکن

-

آدرس های ایمیل را زیر نظر دارد و در مورد سازش احتمالی اطلاع می دهد

Sophos

سازگاری چند دستگاه برای دستگاه های Windows ، Mac ، iOS و Android

تبلیغات ، پنجره های بازشو و اعلان ها را مسدود می کند

بارگیری ها ، نصب ها و اجزای اجرایی را برای ویروس ها و تهدیدها بررسی می کند

زمانبندی اسکن

آدرس های ایمیل را زیر نظر دارد و در مورد سازش احتمالی اطلاع می دهد

Sophos Virus Removal Tool انواع نرم افزارهای مخرب از جمله ویروس ها ، نرم افزارهای جاسوسی ، روت کیت ها ، باج افزارها و Conficker را شناسایی کرده و سیستم ها را به حالت کار باز می گرداند. دسترسی مستقیم به داده های ویروس از SophosLabs ، یک شبکه جهانی از محققان تهدید ، و اطمینان از شناسایی و حذف جدیدترین ویروس ها.

ویژگی های کلیدی Sophos

- بارگیری رایگان که بر روی دسکتاپ اجرا می شود

- بیش از 100 میلیون کاربر جهانی

- شامل ویژگی های امنیتی مشابه موجود در Sophos Enduser Protection

- اسکن و پاکسازی حافظه کاربر

- اسکن و پاکسازی حافظه هسته

- اسکن فایل

- شناسایی و حذف بدافزارها از یک نقطه پایانی واحد [19659019] نورتون

نورتون چندین لایه محافظتی برای دستگاه ها و حفظ حریم خصوصی آنلاین برای گروه های کوچک ارائه می دهد. از مدل اشتراک سالانه استفاده می کند. محصولات شامل حفاظت از آنتی ویروس که باج افزار را نیز دریافت می کند ، تا مجموعه های امنیتی کاملی که در AV قرار دارند ، حفاظت از باج افزارها و موارد دیگر.

ویژگی های کلیدی نورتون

- حفاظت از تهدیدات در زمان واقعی در برابر تهدیدات مخرب موجود و در حال ظهور برای دستگاه ها

19659012] VPN امن برای فعال کردن مرور ناشناس و ایمن با ویژگی عدم ورود به سیستم

- رمزگذاری درجه بانک برای کمک به ایمن نگه داشتن اطلاعات مانند گذرواژه ها و اطلاعات شخصی

- نظارت بر وب تاریک

- مدیریت گذرواژه که رمزهای عبور را ذخیره و مدیریت می کند ، اطلاعات کارت اعتباری و اعتبارنامه های دیگر

- پشتیبان گیری خودکار و ایمن 50 گیگابایتی از ابر

BitDefender

یکی دیگر که بیش از یک ابزار اختصاصی حذف باج افزار است. این مجموعه ای از ابزارهای امنیتی و اقدامات اصلاحی است که برای تیمی حداکثر 10 نفره مفید است. علاوه بر تشخیص و حذف بدافزار ، ترافیک VPN نامحدود و پشتیبانی اولویتی را ارائه می دهد.

ویژگی های کلیدی BitDefender

- تشخیص توقف تهدیدات سایبری پیچیده

- حفاظت از باج افزارهای چند لایه برای ایمن نگه داشتن فایل ها

- نامحدود ، امن ترافیک VPN برای حفظ حریم خصوصی آنلاین

- حداقل تأثیر بر عملکرد سیستم

- حفاظت از داده ها در زمان واقعی

- حفاظت از شبکه و تهدیدات پیشرفته

- پیشگیری از حمله وب

- جلوگیری از فیشینگ ، هرزنامه و تقلب

Malwarebytes

Malwarebytes Endpoint Detection and Response با باج افزارها در هر مرحله از زنجیره حمله با ترکیبی از فناوری های بدون امضا و امضا مبارزه می کند.

ویژگی های کلیدی Malwarebytes

- به طور فعال تلاش ها برای به خطر انداختن آسیب پذیری های برنامه و اجرای کد از راه دور را شناسایی و مسدود می کند. در نقطه پایانی

- از یادگیری ماشین استفاده می کند ، که با یک مدل جدید تشخیص ناهنجاری تهاجمی برای شناسایی سوس استفاده شده است اجراهای خطرناک

- فناوری Ransomware Rollback با استفاده از پشتیبان گیری های به موقع

- اطلاعات مربوط به ریسک ، از جمله اقدامات اساسی برای محافظت از یک کسب و کار در برابر باج افزار از طریق آموزش [

- ، فناوری Ransomware Rollback را عقب می اندازد تا تاثیر باج افزار را نفی کند

- توصیه هایی را برای جلوگیری از آسیب باج افزارها به سیستم ها

- پیوند اصلاح موتور

ID Ransomware

این ابزار مشخص می کند که کدام باج افزار داده ها را رمزگذاری کرده است. این سرویس دقیقاً برای تشخیص نوع باج افزارهایی است که ممکن است فایل های شما را رمزگذاری کرده باشد. این برنامه سعی می کند شما را در جهت درست راهنمایی کند و در صورتی که روش شناخته شده ای برای رمزگشایی فایل های شما وجود دارد ، به شما اطلاع دهد. این مورد لزوماً همه چیز را حذف نمی کند ، اما به کشف آنچه در جریان است و چه کسی پشت این حمله است کمک می کند. یافت می شوند ، بلافاصله حذف می شوند

- حفاظت از تهدیدات در زمان واقعی در برابر تهدیدات مخرب موجود و در حال ظهور برای دستگاه ها

- اگر هیچ نتیجه ای پیدا نشد ، فایل های بارگذاری شده ممکن است با تحلیلگران بدافزار به اشتراک گذاشته شوند تا در تشخیص آینده یا شناسایی باج افزار جدید کمک کنند

- داده ها از طریق SSL به سرور بارگذاری می شوند ، به این معنی که اتصال توسط یک شخص ثالث

WatchGuard

سکوی امنیتی نقطه پایانی WatchGuard با حداقل پیچیدگی از طریق یک پلت فرم حفاظت از نقطه پایانی (EPP) و یک روش تشخیص و پاسخ نقطه پایانی (EDR) محافظت می کند. این شرکت بیش از یک سال پیش Panda Security را خریداری کرد و محصولات امنیتی نقطه پایانی خود را در پلت فرم مدیریت و دید WatchWuard Cloud ادغام کرد. و باج افزار

ادامه مطلب: [19659002] بهترین راه حل های پشتیبان گیری برای حفاظت از باج افزار

آیا می توانید یک هدف باج افزار باشید؟ در اینجا چیزی است که مهاجمان به دنبال آن هستند

مدیریت وصله یکی از آن ویژگیهای ضروری امنیتی بوده است – دقیقاً مانند تهیه نسخه پشتیبان – که معمولاً مورد توجه آن نیست. اما این ممکن است در حال تغییر باشد ، به دنبال تعدادی از نقض های برجسته که محققان متوجه شدند مسیر حمله یک سیستم وصله نشده است. به طرز حیرت انگیزی ، از شکاف های امنیتی نرم افزارهای فروشندگان مانند Fortinet ، Microsoft و Adobe استفاده می شود و دوباره توسط هکرها با این وجود وصله هایی از ماهها ، یا حتی در بعضی موارد سالها وجود داشته است. سازمان های هک شده برای استفاده از وصله ها مجبور نشده اند. FBI حتی اخیراً دهها شرکت را با ورود به سیستم آنها و حذف نرم افزار مخرب نصب شده به دلیل ضعف در Microsoft Exchange ، دور زد. باز هم ، پچ صادر شده بود و به خوبی تبلیغ شد. اما به نوعی ، هرگز نصب نشده است. این نظارت ها باعث افزایش مشخصات مدیریت پچ به عنوان راهی برای خودکارسازی اصلاحات امنیتی ، همراه با فناوری های مجاور (و گاهی همپوشانی) مانند نقض و شبیه سازی حمله و مدیریت آسیب پذیری شده است. ما کلید را پوشش خواهیم داد ویژگی های مدیریت پچ و مشاوره خرید در زیر ، اما در ابتدا ، بهترین نرم افزار مدیریت پچ در اینجا آورده شده است. Value Propos : Syxsense Manage به شما امکان می دهد تمام نقاط انتهایی داخل و خارج از شبکه را مشاهده و مدیریت کنید ، با پوشش برای تمام سیستم عامل های اصلی و نقاط پایانی ، از جمله دستگاه های اینترنت اشیا. به شما امکان می دهد آسیب پذیری های اصلاح نشده را به راحتی مدیریت کنید و شامل بسیاری از ویژگی های اتوماسیون است. این سرویس همچنین با استفاده از جزئیات موجودی سیستم عامل ، سخت افزار و نرم افزار ، از ویژگی های نقطه پایان استفاده می کند. این سیستم اولویت های امنیتی و وصله ای را نسبت به خطر در معرض اسکن و تنظیم می کند. Key Differentiators پیشنهاد ارزش : با Tanium Patch ، تیم عملیات IT s می تواند سیستم ها را با وصله های خودکار در سراسر شرکت ، با سرعت و مقیاس و همچنین نظارت بر وضعیت وصله در دستگاه ها به روز نگه دارد. تانیوم از طریق بینش تحلیلی درباره دستگاههایشان ، به سازمانها کمک می کند تا پوشش وصله (٪ از کل نقاط نهایی) ، قابلیت مشاهده وصله (٪ با وصله مهم برجسته در پوشش) و سایر معیارها را کنترل کنند. Tanium بسیار مورد پسند کاربران است اما در درجه اول بازار بزرگ شرکت ها را هدف قرار می دهد. این گران قیمت تر از بسیاری از راه حل های دیگر است و اغلب به عنوان بخشی از مجموعه بزرگتر Tanium endpoint موجود است. Key Differentiators پیشنهاد ارزش : Au tomox یک محصول SaaS است و با سرمایه گذاری فروشنده پیشرو امنیتی نقطه پایان CrowdStrike پشتیبانی می شود. در درجه اول ابزاری برای مدیریت پچ ، Automox به تدریج در حال توسعه است زیرا خود را به یک پلت فرم سخت افزاری تبدیل می کند که از ویندوز ، macOS و Linux از یک کنسول پشتیبانی می کند. اتصال مداوم را برای نقاط انتهایی محلی ، میزبان ابر و از راه دور و بدون نیاز به زیرساخت های داخلی یا تونل زدن به شبکه شرکت فراهم می کند. Key Differentiators پیشنهاد ارزش : کنسول اتوماسیون BMC Helix ( قبلا مدیریت آسیب پذیری BMC Helix) وصله را ساده می کند ، آسیب پذیری های امنیتی را برطرف می کند و با استفاده از اتوماتیک مطابقت دارد روشن و تحلیلی. این یک راه حل ترکیبی است که در فضای ابری مستقر شده و از یک موتور اتوماسیون واقع در محل برای اصلاح استفاده می کند. کنسول BMC Helix Automation همچنین با مدیریت تغییر کار می کند تا یک راه حل مدیریت تغییر حلقه بسته ایجاد کند. این می تواند انطباق با مقررات و سیاست ها را مدیریت کرده و اصلاح خودکار شرایط خارج از انطباق را انجام دهد. این کنسول با استفاده از میکروسرویس و کانتینر ساخته شده است. Key Differentiators Value Proposition : Ivanti Patch یک راه حل جامع برای وصله ارائه می دهد ، اگرچه سبد محصولات آن کمی پیچیده تر شده است Shavlik ، MobileIron و Lumension. سه راه حل برای وصله وجود دارد: Key Differentiators پیشنهاد ارزش: Red Hat Satellite یک محصول مدیریت زیرساخت است که به طور خاص برای حفظ کارایی محیط های Red Hat Enterprise Linux و سایر زیرساخت های Red Hat ، با امنیت ، وصله گذاری و انطباق طراحی شده است. وصله گذاری در واقع فقط یک قسمت کوچک از یک سیستم عامل گسترده تر است. اما برای آن محیطهای عامل لینوکس ، همیشه در لیست کوتاه قرار می گیرد. Key Differentiators چرخه زندگی زیرساخت Red Hat را به راحتی و حتی در محیط های پر از هوا مدیریت کنید ایجاد و مدیریت نمونه هایی بر روی فلزات خالی ، ماشین های مجازی و ابرهای خصوصی و عمومی مدیریت پیکربندی در هزاران سیستم خودکار نگهداری بیشتر سیستم نصب وصله هایی در زیرساخت های فیزیکی ، مجازی یا ابر پیشنهاد ارزش: Kaseya VSA بیشتر یك ابزار نظارت و مدیریت از راه دور (RMM) است و در بازار MSP متمركز است. این مجموعه شامل مدیریت جامع فناوری اطلاعات ، اتوماسیون فناوری اطلاعات و ویژگی های امنیتی است. در قسمت امنیتی ، این برنامه شامل مدیریت خودکار وصله نرم افزار و مدیریت آسیب پذیری ، کنترل دسترسی از طریق احراز هویت 2 عاملی ، مدیریت پشتیبان گیری و آنتی ویروس / ضد بدافزار از یک رابط است. Key Differentiators پیشنهاد ارزش: I BM BigFix را در سال 2019 به HCL فروخت. این قابلیت همچنان پابرجاست ، اگرچه طرف وصله تا حد زیادی در میان لیست عظیمی از برنامه ها و ویژگی های دیگر دفن شده است. در واقع ، HCL BigFix یک پلت فرم مدیریت نقطه پایانی است که تیم های IT و امنیتی را قادر می سازد به طور خودکار کشف ، مدیریت و اصلاح ، اعم از داخلی ، مجازی یا ابری – بدون در نظر گرفتن سیستم عامل ، مکان یا اتصال. متمایزکننده های کلیدی و در آخر ، یک جفت ابزار مدیریت نقطه پایان گسترده تر برای جمع آوری لیست ما: ZENworks Patch Management به طور خودکار جمع آوری ، تجزیه و تحلیل و تحویل مبتنی بر سیاست وصله ها را به نقاط انتهایی انجام می دهد. این وصله های از پیش آزمایش شده برای بیش از 40 سیستم عامل مختلف ویندوز و غیر ویندوز را فراهم می کند. این بخش از مجموعه مدیریت ZENworks Endpoint نهایی است و سیستم ها ، برنامه ها و دستگاه ها را در محیط های فیزیکی ، مجازی و ابری پوشش می دهد. Quest KACE Management Systems Appliance یکی دیگر از مدعیان شایسته است ، اما ابزاری گسترده تر برای مدیریت نقطه پایان. این شامل طیف گسترده ای از نقاط انتهایی ، از جمله لپ تاپ ، سرور ، دستگاه های اینترنت اشیا و چاپگرها است. این بسیار فراتر از مدیریت پچ است که شامل قابلیت میز سرویس ، نظارت بر سرور ، و موجودی و مدیریت دارایی ، از جمله سایر ویژگی ها است. در اینجا برخی از ویژگی های اصلی در ابزار مدیریت پچ وجود دارد: مدیریت وصله گاه از ویژگی های ابزارهای امنیتی گسترده تر است مانند تشخیص و پاسخ نقطه پایانی (EDR) و مدیریت آسیب پذیری بنابراین بررسی کنید که رویکرد بهینه برای شما چیست و چگونه با سرمایه گذاری های فعلی شما متناسب است. بهترین نرم افزار ضد ویروس چیست؟ ما در eSecurity Planet دیدگاه ها و روش های خاص خود را در مورد این موضوع بسیار بحث شده داریم. اول ، دیدگاه های ما تحت تأثیر کار ما در بازار تشخیص و پاسخ به نقطه پایان (EDR) است. ما برای مقایسه بهترین محصولات محافظت از نقطه پایان در کلاس تجاری ، 6000 نقطه داده را بررسی کردیم ، بنابراین می توانیم به شما بگوییم که بهترین محصولات ضد ویروس که دارای شجره نامه عالی ستاره هستند ، هستند و این اطمینان شما از درجه مصرف کننده معمولی شما نیست. معیار آنتی ویروس. محصولات EDR با سخت ترین آزمایش در بازار امنیت روبرو هستند ، آزمایشگاه های NSS و MITER از دقیق ترین ارزیابی هایی است که یک فروشنده امنیت سایبری می تواند با آن روبرو شود. به عنوان مثال آزمایش MITER اساساً اندازه گیری می کند که یک محصول امنیتی نقطه پایانی چگونه می تواند حمله هکرهای تحت حمایت دولت روسیه را متوقف کند. ممکن است شما هرگز به آن سطح از حفاظت نیاز نداشته باشید ، اما با وجود تمام اتصالات و برنامه های ناامن که فقط منتظر هک شدن هستند ، احتمالاً به امنیت بیشتری از آنچه فکر می کنید نیاز دارید. چهار فروشنده با بالاترین امتیاز در آن آزمونهای EDR نیز از نرم افزارهای مصرفی خوبی برخوردار هستند. این ابزارهای مصرف کننده AV تمام امنیت پیشرفته محصولات سطح بالای شرکت را ندارند ، اما شما همچنان از آن تحقیق و توسعه پیشرفته بهره مند هستید. بنابراین در اینجا بهترین محصولات ضد ویروس وجود دارد که با معیارهای ما مطابقت دارند: پیش از این که جزئیات آن را بررسی کنیم ، تذکر می دهیم: Microsoft Defender یک محصول امنیتی بسیار رایگان است که در ویندوز 10 تعبیه شده است ، اما برای اضافه کردن ویژگی های محافظت و پوشش سیستم عامل ، ما از شما می خواهیم که هزینه محافظت اضافی را بپردازید. فروشندگان به طور کلی ابزار رایگان خود را به شما نمی دهند و اغلب از آنها به عنوان یک تیزر برای محصولات پرداختی خود استفاده می کنند. با توجه به اثرات مخرب نقض یا حمله باج افزار (آیا واقعاً می خواهید این اعلان را دریافت کنید که از اطلاعات خود قفل شده اید؟) ، قیمت نسبتاً کمی که این فروشندگان برای محصولات مصرفی خود می گیرند ارزش دارد. با پرداخت 45 دلار در سال ، می توانید امنیت بزرگی را خریداری کنید که چندین دستگاه و سیستم عامل را پوشش می دهد. بنابراین با این هشدارها ، در اینجا بهترین محصولات ضد ویروس را انتخاب می کنیم. با پرداخت 45 دلار در سال برای پنج دستگاه ، از محافظت پیشرفته برای دستگاه های Windows ، macOS ، Android و iOS. این شامل محافظت در برابر بدافزار پیشرفته و حملات صفر روزه ، محافظت از باج افزار چند لایه ، فایروال شبکه ، VPN و سایر موارد محافظت از حریم خصوصی ، کنترل والدین و ویژگی های ضد فیشینگ ، ضد تقلب و ضد هرزنامه است که همه دارای حداقل تأثیر عملکرد هیچ محصول امنیتی کامل نیست ، اما با کمی کمتر از 4 دلار در ماه ، Bitdefender به شما دفاعیات گسترده و پیشرفته می دهد. Sophos فقط در حال انجام آزمایش MITER است بنابراین ما چیزی برای گزارش وجود ندارد ، اما این کار را انجام می دهد دارای دو سال نتایج آزمایشگاهی NSS ، با کسب 99.1٪ در سال 2019 و ارسال A در حالی که بالاتر از Bitdefender در 647 تا 600 امتیاز قرار دارد. اگر Sophos بتواند در MITER نیز اثربخشی نشان دهد ، Sophos Home Premium سخت خواهد بود. [19659003] با پرداخت 45 دلار در سال برای 10 دستگاه ویندوز و macOS و دستگاههای نامحدود اندروید و iOS ، شما می توانید با پیش بینی هوش مصنوعی (AI) تهدید را تشخیص دهید که می تواند تهدیدهای ناشناخته را متوقف کند و با تجربه یاد بگیرید (چقدر جالب است؟) ، به علاوه تعدادی دیگر از ویژگی های پیشرفته: بله ، کسپرسکی به دلیل ریشه های روسی بسیار مورد بی مهری قرار می گیرد ، اما ما هنوز اثبات اثبات وجود هرگونه مصالحه در آنجا را ندیده ایم و این شرکت برای شفاف سازی ، از جمله Kaspersky امسال از آزمایشگاه های NSS دارای نمره AA و 695 امتیاز شد و آن را در ردیف بالای محصولات امنیتی نقطه پایانی شرکت قرار داد. این شرکت در آخرین مرحله آزمایش MITER در تجزیه و تحلیل ما فقط 63٪ تهدیدها را متوقف کرد ، اما با داشتن یک تیم تحقیق و توسعه قوی ، کسپرسکی از این دانش برای ادامه پیشرفت استفاده خواهد کرد. با پرداخت 50 دلار در سال ، Kaspersky Total Security به شما ویژگی می دهد بسته بندی شده ، سطح امنیتی نزدیک به شرکت برای 5 دستگاه ویندوز ، macOS ، Android و iOS: کلاس سازمانی مایکروسافت Defender Advanced Threat Protection در آخرین دور از آزمایش MITER نتایج فوق العاده ای منتشر کرد و 86٪ از حملات را در تجزیه و تحلیل ما مسدود کرد. Microsoft Defender با تمام ویژگی های سطح بالای سازمانی ارائه نمی شود ، اما رایگان است و همراه با ویندوز 10 ارائه می شود. به طور پیش فرض روشن است و در صورت نصب محافظت از اشخاص ثالث ، خاموش می شود ، اما اگر می خواهید بررسی کنید ، فقط "Security" را در نوار جستجوی Windows وارد کنید و به تنظیمات امنیتی Windows بروید. Defender محافظت در برابر ویروس و تهدید ، حفاظت از فایروال و شبکه ، کنترل برنامه و مرورگر ، به علاوه کنترل های خانواده را نیز ارائه می دهد. برای قیمت فوق العاده کم رایگان بد نیست. مایکروسافت در سال های اخیر بسیار جدی امنیت را رعایت کرده است ، اما اگر بیش از حفاظت از ویندوز می خواهید ، باید به جای دیگری مراجعه کنید. اگر توصیه ما را بپذیرید و هزینه خود را پرداخت کنید ، بهترین کار را خواهم کرد. 45 تا 50 دلار در سال ارزان تر و آسان تر از به سرقت بردن هویت یا قفل شدن رایانه توسط باج افزار است. ممکن است ارائه دهنده خدمات اینترنت شما یک نرم افزار امنیتی رایگان ارائه دهد که ممکن است کاملاً مناسب باشد ، اما اگر بهترین را می خواهید ، توصیه های ما را دارید. امنیت با نرم افزار AV آغاز و پایان نمی یابد. شما باید سایر موارد را برای ایمن نگه داشتن اطلاعات خود انجام دهید ، مانند گذرواژه های پیچیده ای که مجدداً استفاده نمی شوند (از جمله در روتر منزل) ، دستگاه های خود را به طور مرتب به روز کنید ، از شبکه های عمومی ناامن خودداری کنید و به خاطر آسمان ، مشکوک را نادیده بگیرید ایمیل ها ، پیوست ها ، پیام ها ، متن ها و پیوندها. همه این کارها را انجام دهید و ممکن است نرم افزار آنتی ویروس شما چیزی بیش از آرامش روحی نسبتاً ارزان نباشد. امنیت موبایل امنیت شبکه یک نگرانی مهم برای هر شغلی است ، بنابراین هر شرکت به فرایند و ابزاری برای رفع آسیب پذیری ها نیاز دارد که می تواند منجر به نقض داده های پرهزینه شود. برای یافتن بهترین محصولات نرم افزاری مدیریت آسیب پذیری ، ما تجزیه و تحلیل کردیم صدها نقطه داده از چندین منبع برای تعیین بهترین ابزارهایی که می توانند تجارت شما را از تهدیدهای جدی مانند از دست دادن داده ها ، اطلاعات قابل شناسایی شخصی (PII) ، تخلفات نظارتی نظارتی (مانند GDPR و PCI) و حملات DDoS . برای برخی از 30 ویژگی محصولی که بررسی کردیم ، به بخش خصوصیات اصلی ما مراجعه کنید. با متوسط هزینه نقض داده به 4 میلیون دلار ، به علاوه پتانسیل از دست رفتن اطلاعات حساس و مزیت رقابتی و همچنین مشتریان ناراضی ، نزدیک می شود. ، یک ابزار مدیریت آسیب پذیری که به عنوان یک راه حل جامع امنیتی مستمر عمل می کند ، کاملاً هزینه دارد. بسیاری از مردم با ابزارهای رایج امنیت سایبری ، مانند نرم افزار ضد ویروس و دیوارهای آتش آشنا هستند [19659007]. این ابزارها برای مدیریت حملات در صورت بروز طراحی شده اند – واکنش پذیر هستند. از طرف دیگر ، نرم افزار مدیریت آسیب پذیری رویکرد دیگری در مورد امنیت سایبری دارد. ابزار آسیب پذیری در عوض برای جستجوی فعالانه نقاط ضعف با اسکن و شناسایی نقاط ضعف موجود در شبکه و ارائه پیشنهادات اصلاح برای کاهش احتمال بالقوه نقض امنیت شرکت در آینده طراحی شده است تا شرکت ها بتوانند از هکرها جلوتر باشند. فراتر از این با ارائه بینشی در مورد چگونگی اصلاح تهدیدات احتمالی امنیت سایبری ، برخی از ابزارهای مدیریت آسیب پذیری می توانند سطوح تهدید را به نقاط ضعف اختصاص دهند ، که به تیم های فناوری اطلاعات امکان می دهد مهمترین موضوعاتی را که باید در ابتدا مورد بررسی قرار گیرند اولویت بندی کنند. برخی حتی می توانند آسیب پذیری های خاص را با استفاده از وصله های و اصلاحات دیگر به طور خودکار برطرف کنند. اول ، برخی از تعاریف و تفاوت های رویکرد آسیب پذیری تعدادی ابزار وجود دارد که اسکن آسیب پذیری اساسی را ارائه می دهند ، و بسیاری از آنها برای کارکنان امنیتی باهوش که به دنبال رویکرد کم هزینه تر هستند رایگان است. یک مرحله بالاتر ارزیابی آسیب پذیری است ، که وضعیت امنیتی و آسیب پذیری کلی سازمان را تجزیه و تحلیل می کند و می تواند راه حل ها را اولویت بندی کند. مدیریت آسیب پذیری هر دو رویكرد را تركیب می كند و اولویت بندی و اصلاح را – كه بعضاً خودكار است – برای یك راه حل امنیتی كاملاً مناسب برای بنگاه های اقتصادی و در نتیجه تمرکز این لیست محصولات برتر ، اضافه می كند. ] تست نفوذ و نقض و شبیه سازی حمله (BAS) که شامل نزدیک شدن به دفاعی امنیتی سازمان به عنوان یک هکر برای یافتن نقاط ضعف است و به ویژه ابزارهای BAS می توانند به اولویت بندی اصلاحات کمک کنند. [19659012] مزایای ابزارهای مدیریت آسیب پذیری

علاوه بر محافظت ارائه شده توسط نرم افزار مدیریت آسیب پذیری خوب ، محصولات می توانند در وقت کارمندان صرفه جویی کنند که یک ابزار آسیب پذیری رایگان به آن نیاز دارد و بنابراین یک محصول جامع مدیریت آسیب پذیری می تواند هزینه های خود را هم در نقض داده های جلوگیری شده و هم وقت کارکنان امنیتی صرفه جویی شده است که می تواند صرف پروژه های استراتژیک شود. هنگام تهیه این لیست ، ما اطلاعاتی را از طیف گسترده ای از بررسی های کاربران و بازرگانی ، داده های آزمون شخص ثالث ، گزارش های تحلیلگر و موارد دیگر در بر داشتیم. در نهایت ، ما داده ها را به هفت دسته جوش دادیم: تشخیص ، پاسخ ، مدیریت ، استقرار ، سهولت استفاده ، پشتیبانی و ارزش ، اختصاص امتیاز برای هر یک از فهرست نقاط قوت و ضعف محصول و موارد استفاده ایده آل. جلوتر بروید به: کلید واژه: Qualys گزینه بسیار خوبی برای شرکت هایی است که اسکن خودکار بسیار دقیق می خواهند و با کمی پیچیدگی مدیریتی سر و کار دارند. طرفداران منفی Qualys از بدو تأسیس در سال 1999 تاکنون نام معتبری در امنیت شرکت باقی مانده است. محصول مدیریت آسیب پذیری Qualys یک مجموعه امنیتی مستمر از ابزارهای کشف دارایی ، امنیت شبکه ، امنیت برنامه وب ، حفاظت از تهدید و همکاری است. mpliance نظارت. ادعای شهرت آن اسکن آسیب پذیری بسیار دقیق آن است ، که به صورت خودکار انجام می شود و نیاز به مداخله کاربر ندارد. Qualys همچنین یک سرویس مبتنی بر ابر رایگان ، Qualys CloudView ، ارائه می دهد که قابلیت های چشمگیر مدیریت دارایی را فراهم می کند تا کاربران بتوانند اطلاعات موجود در ارائه دهندگان مختلف ابر را از یک کنترل پنل مشاهده و جمع کنند. Qualys چند مورد دارد اشکالات معروف ، مانند سرعت اسکن کند هنگام تجزیه و تحلیل نقاط انتهایی ، و همچنین مثبت کاذب. همچنین خطر بیشتری برای هواپیماربایی دامنه وجود دارد ، زیرا آنها از حفاظت از ثبت دامنه استفاده نمی کنند. برخی از کاربران همچنین شکایت کرده اند که رابط کاربری مبتنی بر وب آسان است و راه اندازی می شود ، اما با تعداد قطعات متحرک و تعاملی موجود در مجموعه محلول بیش از حد تعدیل شده است ، که این امر می تواند جهت یابی و نگهداری آن را دشوار کند. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش Qualys 4.6 4،5 4،7 4،8 4.4 4.4 3.9 کلید واژه: Rapid7 بالاترین امتیازات امنیتی خام را در تجزیه و تحلیل ما دریافت کرده و بهترین مناسب برای سازمانهایی است که مخالف دریافت حمایت از یک جامعه بزرگ نظیر نیستند. منفی محبوب ترین راه حل های مدیریت آسیب پذیری Rapid7 ، InsightVM و Nexpose ، بسیاری از ویژگی های مشابه را دارند. با این حال ، InsightVM با اضافات جدید پیشرو است ، مانند داشبورد زنده پویا ، عوامل نقطه پایانی و جستجوی اطلاعات زنده. ابزار مدیریت آسیب پذیری به تنهایی می تواند تهدیدات امنیتی را اسکن ، کشف و کاهش دهد ، و علاوه بر این ، Rapid7 دارای ابزارهای مجاور موجود برای بهره برداری از آسیب پذیری ، یعنی چارچوب Metasploit است. Rapid7 به دلیل باز بودن بسیار شناخته شده است چارچوب Metasploit ، مجموعه پیشرفته ای از ابزارها برای ایجاد و استقرار کدهای سو explo استفاده ، که به عنوان یکی از بهترین ابزارهای تست قلم موجود شناخته می شود. از آنجا که Metasploit محبوب ، قابل اعتماد و آزادانه در دسترس است ، Rapid7 تعداد زیادی از منابع پشتیبانی را در پورتال جامعه خود که در وب سایت عمومی خود میزبانی کرده است ، جمع کرده است. متأسفانه ، پشتیبانی داخلی Rapid7 اغلب از رقابت عقب است. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش سریع 7 4،6 4،7 4،7 4.5 4.4 4.0 کلید واژه: امنیت پیشرفته برای تیم های امنیتی پیچیده – و ارزش بسیار خوبی نیز. طرفداران منفی Tenable Nessus ، که قبلاً به عنوان SecurityCenter شناخته می شد ، با ارائه ویژگی هایی مانند دید مداوم ، تجزیه و تحلیل پیشرفته ، معیارهای زمان واقعی و انطباق مداوم ، که همه از طریق مشاهده و مدیریت قابل توجه است. یک سری قابل تنظیم از داشبورد و گزارش ها. قابلیت های قوی Tenable آن را به ابزاری ارزشمند برای امنیت در سطح سازمانی تبدیل کرده است ، هرچند که ممکن است برای سازمان های کوچک نیز حجیم باشد. کاربران به لطف سریع و آسان بودن خارج از تجربه کاربر از تجربه کاربر بسیار قدردانی می کنند. استقرار جعبه ، رابط HTML5 ساده و ناوبری بصری. Nessus همچنین می تواند گروه های کاربری ایجاد کند که باعث ایجاد هماهنگی بین تیم های IT می شود و به آنها کمک می کند تا به سرعت آسیب پذیری را شناسایی و ارزیابی کنند ، سپس در جهت اصلاح اقداماتی انجام دهند. در نهایت ، Nessus یک سیستم مدیریت آسیب پذیری قدرتمند برای شرکت هایی است که دارای منابع قابل توجهی از کارمندان برای حفظ اسکن منظم و اصلاح تهدیدات امنیت سایبری هستند. اما برای تیم ها و شرکت های کوچکتر ، گزینه های مناسب تری برای امکانات آنها وجود دارد. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش پایدار 4.5 4،6 4،1 4،6 4.5 4.6 4.4 کلید واگذاری: رادار F-Secure ممکن است گیر نیاورد هر آسیب پذیری ، اما سرعت ، ارزش و دیدنی قابل توجه است. طرفداران منفی مشابه Tenable Nessus ، F-Secure محصول Radar خود را به عنوان یک سیستم کنترل و آسیب پذیری کلید در دست توصیف می کند. با این حال ، کاربران مشکل در استقرار را گزارش کرده اند. این ابزار به تیم ها امکان می دهد تا تهدیدات داخلی و خارجی را شناسایی و مدیریت کنند ، خطرات را گزارش دهند و PCI و ASV را مطابق با مقررات فعلی و آتی حفظ کنند. F-Secure موفقیت خود را در ترکیب مهارت انسانی آزمایشگران نفوذ در دنیای واقعی و هوش مصنوعی در توسعه این ابزار مدیریت آسیب پذیری تأیید می کند. یکی از بهترین ویژگی های آن دید جامع آن است که یک نقشه را ارائه می دهد. از سطح حمله کامل سیستم. این امکان برای Shadow IT فراهم می کند. با افزایش قابلیت مشاهده اطلاعات IT شرکت ، کاربران می توانند آسیب پذیری های مهم را بدون تأیید صریح تیم های IT ارزیابی ، اولویت بندی کرده و به آنها پاسخ دهند. این می تواند باعث کاهش زمان و منابع شود. رادار برای سرعت ، سادگی و قیمت گذاری مناسب است ، اما این تمرکز روی سرعت ممکن است توانایی آن را در شناسایی تمام آسیب پذیری ها به خطر بیندازد. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش F-Secure 4.2 4.3 4.2 4.3 4.2 ] 3.9 4.2 4.4 4.0 کلید واژه: ویژگی های گزارش دهی و اولویت بندی قوی ، استقرار و پیچیدگی مدیریت را تشکیل می دهد. طرفداران موارد منفي Tripwire IP360 با تمرکز قوی بر اولویت بندی آسیب پذیری طراحی شده است تا تیم ها بتوانند اطمینان داشته باشند که تلاش خود را فقط بر مهمترین آسیب پذیری ها متمرکز می کنند ، در حالی که با پیشنهاد جامع ترین و کارآمدترین روش های اصلاح ، به این امر کمک بیشتری می کنند. پس از اسکن یک محیط ، به آسیب پذیری ها دو امتیاز اختصاص می یابد: یک امتیاز مبتنی بر CVSS و همچنین یک امتیاز Tripwire از یک الگوریتم اختصاصی که بر اساس برچسب های ارزش دارایی خاص کسب و کار است. این راه حل می تواند زیرساخت های ترکیبی مدرن ، از جمله مراکز داده ، ابرهای خصوصی و ابرهای عمومی را اسکن کند. یکی از ویژگی های محبوب IP360 ، نقشه حرارتی است که آسیب پذیری ها را با بهره برداری های موجود نشان می دهد و سطح احراز هویت و دسترسی را برای ردیابی می کند. هر تهدید قابلیت های گزارش دهی دامنه ای از دیدگاه های تجزیه و تحلیل را در بر می گیرد ، از یک مرور کلی سطح بالایی از روند تا گزارش های فنی عمیق که هر آسیب پذیری را در میزبانهای خاص مشخص می کند. توجه: Tripwire یکی است از دو فروشنده که نظرسنجی ما را در مورد 30 ویژگی رایج آسیب پذیری کامل نکرده اند ، بنابراین امتیازات فروشنده ممکن است کمتر از این باشد که ما می توانستیم محصول را به طور کامل ارزیابی کنیم. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش Tripwire 4،4 4،4 4،5 4،1 4.3 4.4 3.8 کلید واگذاری: دارای ویژگی غنی از قابلیت تشخیص دستگاه قوی ، اما ممکن است همه آسیب پذیری ها را نگیرد. طرفداران مخالفان GFI Languard جذاب است زیرا به طور قابل توجهی از بسیاری از راه حل های مدیریت آسیب پذیری موجود در بازار بالغ تر است ، بنابراین دارای یک ویژگیهای زیادی که بسیاری از سیستم عاملهای دیگر نمی توانند ارائه دهند. همچنین می تواند با ابزارهای مدرن امنیتی مانند ViewFinity و CloudPassage ترکیب شود و آن را به ابزاری قدرتمند برای امنیت زیرساخت های ابری تبدیل کند. آنچه GFI Languard را به ابزاری ارزشمند برای شرکت ها تبدیل می کند ، توانایی کشف همه دستگاه های متصل است. در یک شبکه ، شکاف ها یا نقاط ضعف موجود در سیستم عامل ها ، مرورگرهای وب و نرم افزار شخص ثالث را پیدا کنید ، سپس به طور خودکار وصله ها را در همه دستگاه ها مستقر کنید تا تمام نقاط انتهایی ایمن باقی بمانند. حتی می تواند پشتیبانی از مدیریت پچ را برای برنامه های شخص ثالث فراهم کند. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش GFI 3،9 4،0 4،0 3،8 4.5 4.5 4.0 کلید واژه: از نظر پشتیبانی و ارزش از بالاترین قیمت برخوردار است ، اما اتوماسیون بیشتر به نفع کاربران است. طرفداران مخالفان BreachLock يك سيستم مديريت آسيب پذيري منحصر به فرد را ارائه مي دهد كه تركيبي از قدرت اسكن پيشرفته براي بسیار دقیق تشخیص آسیب پذیری. اما تمایز دهنده واقعی در اینجا دسترسی درخواستی به تیمی از SaaS و کارشناسان امنیتی است. سیستم فروش بلیط BreachLock امکان تماس و همکاری تیم ها با متخصصان امنیتی را برای کاهش آسیب پذیری به سرعت فراهم می کند. کاربران به سادگی می توانند بلیط های پشتیبانی را با پرس و جو ایجاد و ارسال کنند و سپس مستقیماً توسط متخصصان با آنها تماس گرفته می شود. این ابزار مدیریت آسیب پذیری مطمئناً با تلفیق قدرت هوش مصنوعی با هکرهای ماهر برای تأمین امنیت درخواستی ، مقیاس پذیر و مقرون به صرفه ، خود را متمایز کرده است. در حالی که این لمس انسان می تواند فروش بزرگ ، برخی از شرکت ها ممکن است آن را به عنوان یک نکته منفی در نظر بگیرند. BreachLock کمتر به اتوماسیون اعتماد می کند. اگر شغلی به دنبال خودکارسازی هرچه بیشتر فرآیندها باشد ، این ابزار ممکن است متناسب با نیازهای آنها نباشد. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش BreachLock 4.6 3،9 4/5 4،7 4.3 4.8 4.6 کلید واژه: یک محصول جامد در سراسر صفحه ، با قابلیت اسکن خوب و سهولت استفاده کنید. جوانب مثبت مخالفان ] شما ممکن است مدیریت آسیب پذیری Greenbone را با نام دیگری ، سیستم ارزیابی آسیب پذیری باز (OpenVAS) ، از زمانی که قبلاً شاخه منبع باز Tenable Nessus بود ، بشناسید. از آنجا که هر دو ابزار مدیریت آسیب پذیری از اسکنر پورت Nmap ساخته شده اند ، Greenbone اسکن آسیب پذیری پیشرفته قابل مقایسه ای را با Nessus ارائه می دهد. Greenbone علاوه بر قابلیت های اسکن قوی ، بر تجربه کاربر ساده افزود. این یک رابط وب طراحی شده است که برای کاربران مختلف بسیار قابل تنظیم است ، اسکن آسیب پذیری را سریع و آسان تنظیم و اجرا می کند. یکی از ویژگی های مفید این راه حل امنیتی ، Greenbone Security Feed است. این خبر به طور خودکار روزانه با جدیدترین تهدیدهای کشف شده توسط آزمون های آسیب پذیری شبکه (NVT) ، به طور خاص برای محیط شرکت ، به روز می شود. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش Greenbone 4.5 4،5 4،5 4،4 4.5 4.3 4.6 کلید واژه: انطباق ، پشتیبانی و اتوماسیون ، Saltstack را به رقیبی قابل توجه تبدیل می کند. جوانب مثبت منفی SaltStack SecOps نمرات بالایی را برای تمركز خود کسب می كند انطباق نظارتی. سیستم عامل آسیب پذیری برای حل انطباق مداوم سیستم و اصلاح آسیب پذیری از یک پلت فرم واحد ، اتوماسیون مبتنی بر رویداد را با حلقه بسته ارائه می دهد. پس از اسکن یک محیط زیرساختی ، می تواند انطباق ها را مطابق با سیاست هایی مانند CIS Benchmark ، DISA-STIGS و NIST شناسایی کند. SecOps سپس پاسخ های خودکار اصلاح را برای هرگونه آسیب پذیری یا تنظیمات نادرست به کار خواهد گرفت. کاربران همچنین می توانند به مخزن مداوم به روز شده از نمایه های انطباق معتبر صنعت دسترسی داشته باشند ، که هر یک شامل تعریف گسترده موضوع ، اسکن و اقدامات خودکارسازی است. SaltStack در تلاش است تا مدیریت آسیب پذیری زیرساخت های کامل را با تمرکز بر انطباق که برای نیازهای هر شرکت مقیاس پذیر است هدایت کند. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش Saltstack 4.4 4.6 4.6 4،6 4،6 4.7 4.9 4.2 کلید اصلی: توانایی اسکن خوب در بسیاری از سیستم عامل ها ، اما برخی از چالش های عملیاتی و استقرار. طرفداران موارد منفی برای انتقال موثر همه اطلاعات گیل از طریق اسکن در همه این سیستم عامل ها ، MaxPatrol با یک سیستم گزارش دهی قدرتمند و چند سطح ارائه می شود. کاربران همچنین می توانند از الگوهای از پیش پیکربندی شده یا ایجاد گزارش های سفارشی استفاده کنند. پس از راه اندازی ، مثبت مثبت MaxPatrol ابزاری قدرتمند برای اسکن و گزارش آسیب پذیری است اما استقرار برای بسیاری از تیم ها چالش برانگیز است. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش مثبت حداكثر پاترول 4 6 ] 4.5 4.5 3.7 4.2 4.3 4.1 کلید اصلی: ساده و خودکار – یک ابزار آسیب پذیر عالی برای SMB ها است. جوانب مثبت منفی [19659030] حداقل داشبورد خارج از جعبه سیستم ارزیابی و مدیریت آسیب پذیری فراتر از امنیت یک راه حل انعطاف پذیر و با نگهداری کم است که برای تیم هایی که به دنبال امنیت سایبری ساده و خودکار هستند بسیار مناسب است. ترکیبی از قابلیت های اتوماسیون قوی و یکپارچه سازی یک کلیک با برنامه های شخص ثالث ، مداخلات دستی تیم های امنیتی را بسیار کاهش می دهد ، به آنها اجازه می دهد تا زمان و منابع را به جای کشف و کاهش بر روی اصلاح متمرکز کنند. برخی کاربران داشبورد Beyond Security را در مقایسه با رقبا بیش از حد اساسی می دانند ، اگرچه تیم های کمتر عملی ممکن است سادگی آن را یک مزیت بدانند. اما برای کسانی که می خواهند داده های موجود از طریق سیستم عامل را گسترش دهند ، داشبورد مبتنی بر ابزارک است و به کاربران اجازه می دهد هر تعداد که بخواهند ، دسته های نمایش را به صفحه اصلی اضافه کنند. برای بهبود رضایت مشتری ، Beyond Security مثبت کاذب را جدی می گیرد و به هر مشتری که مثبت کاذب را تجربه می کند جبران پول نقد می کند. تشخیص پاسخ مدیریت استقرار سهولت استفاده پشتیبانی ارزش فراتر از امنیت 4،7 امنیت ] 4.8 4.8 4.6 4.4 4.1 4.0 ]

Balbix با استفاده از الگوریتم های خودآموز هوش مصنوعی احتمال نقض امنیت در آینده نزدیک را پیش بینی کرده و بینش های عملیاتی را برای کاهش و اصلاح ارائه می دهد. این پلتفرم هر دارایی موجود در شبکه را بررسی می کند که چه نوع داده ای را در اختیار دارد ، چه چیزی و چند کاربر با آن ارتباط برقرار می کنند ، چه عمومی باشد و چه عواملی برای اولویت بندی سطح تهدید برای هر آسیب پذیری شناسایی شده. مدیر آسیب پذیری جبهه دفاع دیجیتال از فناوری اسکن اختراع شده مبتنی بر اثر انگشت و ممیزی بین متنی استفاده می کند که از آن برای تشخیص روند آسیب پذیری استفاده می کند. Active View داشبورد تمام این اطلاعات را در یک نمای کلی فراهم می کند که به راحتی قابل مدیریت و فیلتر است ، بنابراین تیم های IT می توانند به سرعت اطلاعات مورد نیاز برای رفع آسیب پذیری ها را پیدا کنند. تیم پشتیبان Outpost24 سیستم مدیریت آسیب پذیری از متخصصین امنیتی بسیار ماهر و باتجربه تشکیل شده است. مزیت عمده این راه حل توانایی برقراری ارتباط آسان با این تیم در هنگام بروز مشکلات یا سeriesالات ، به ویژه برای شرکت هایی با منابع امنیتی محدود است. با این وجود کاربران گزارش می دهند که این پلتفرم برای حفظ ، و همچنین تجربه برخی از موارد مثبت کاذب ، به مقدار زیادی تلاش احتیاج دارد. نیازهای امنیتی شرکت هنگام تصمیم گیری درباره اینکه کدام یک از این راه حل های امنیت سایبری برای تجارت شما بهتر است ، در نظر بگیرید که کدام یک از این ویژگی ها بیشتر به نیازهای شما مربوط می شود. .

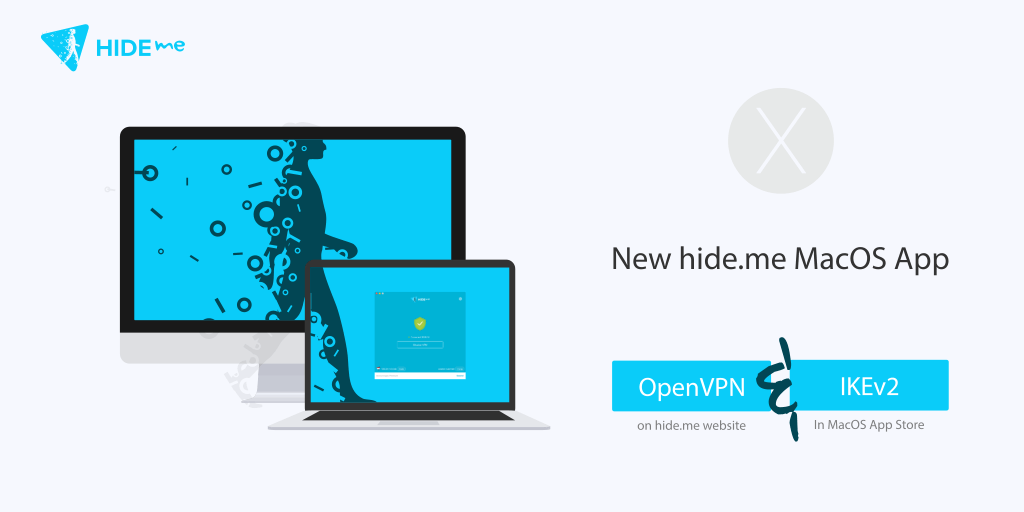

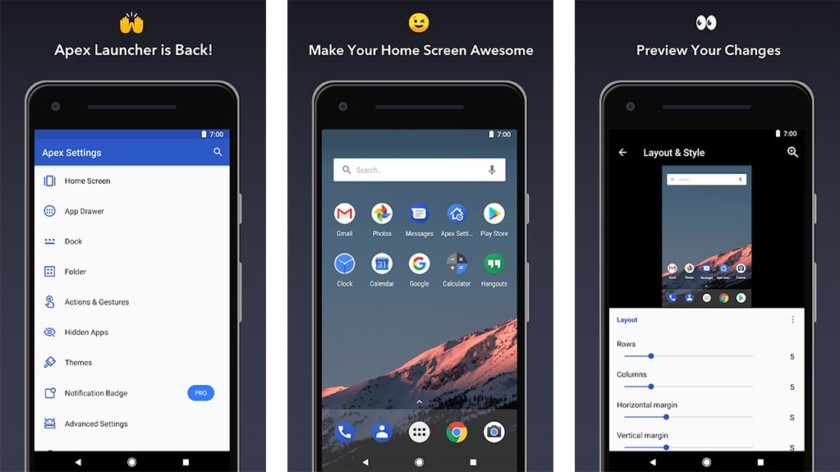

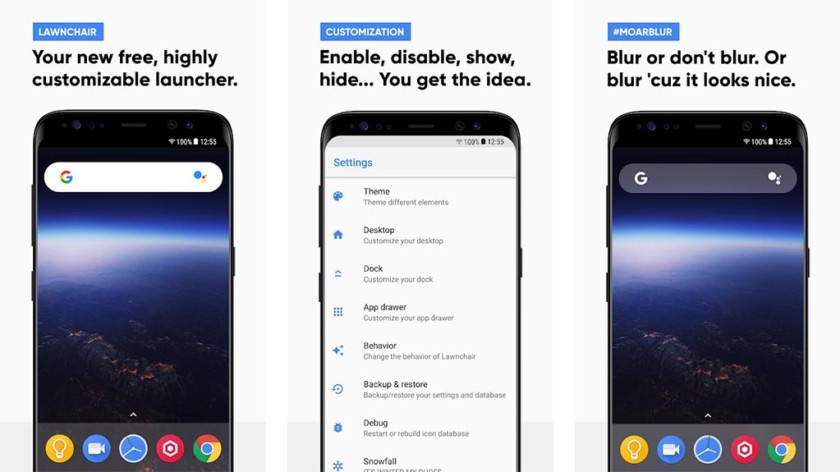

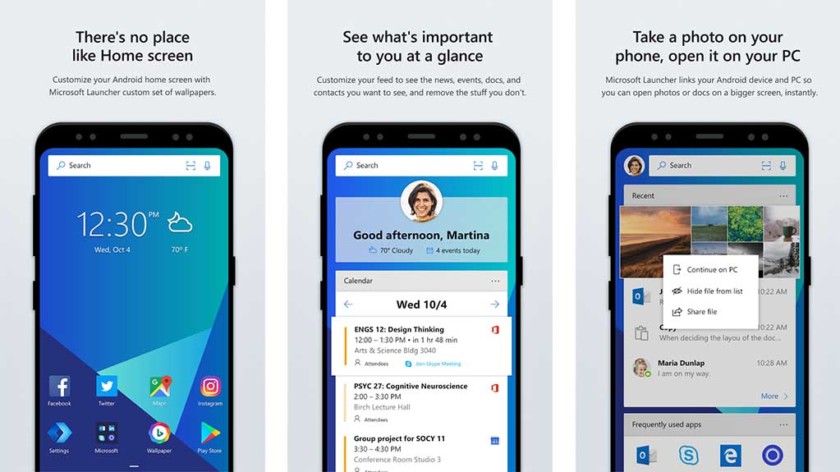

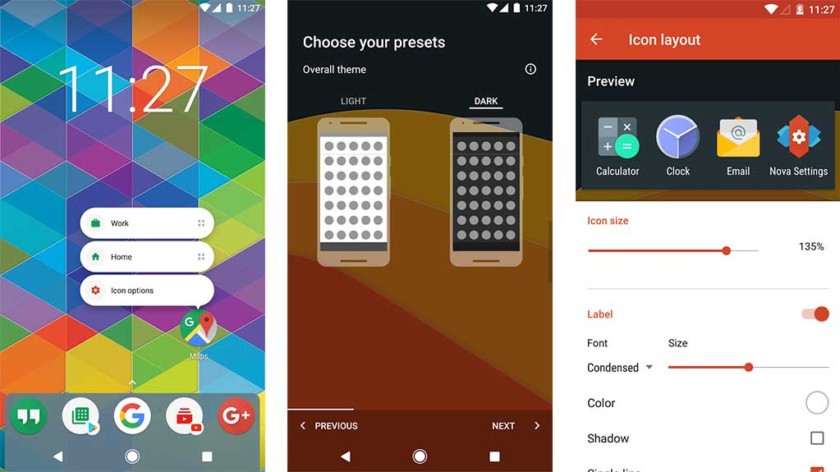

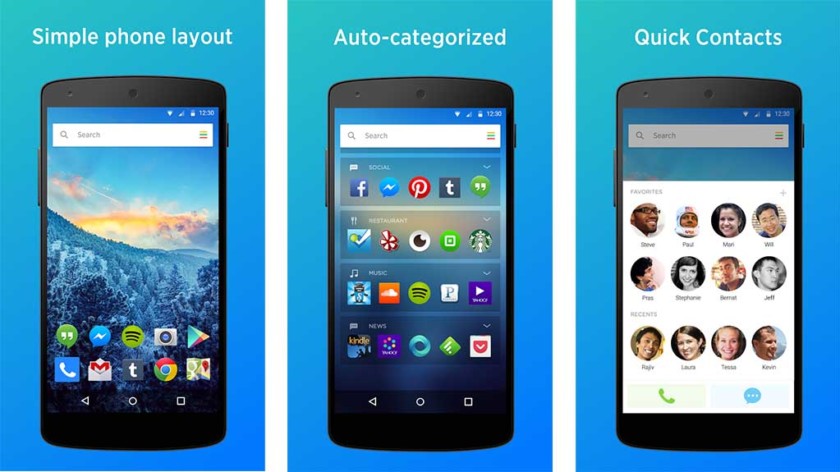

ویژگی های جدید، گزینه های بیشتر و کاملا جدید و چشم نواز رابط کاربر همه است فقط با یک کلیک دور در دو نسخه مختلف از macOS hide.me VPN حدود نیست آن هم اکنون عادلانه است که hide.me می گویند گرفتن بهتر و بهتر تجربه در ارائه بی همتا به کاربران آن? کاربران مکینتاش است دو گزینه را انتخاب کنید; آنها می توانید آخرین اطلاعیه برنامه VPN از وب سایت hide.me است که پشتیبانی از OpenVPN است و کشتن سوئیچ با حفاظت نشت آی پی دانلود یا آنها می توانید نسخه های دیگر از Appstore است که پشتیبانی از IKEv2 و با بهره گیری از macOS دانلود VPN ساخته شده است. انتخاب با شما است! به غیر از توزیع بیش از سیستم عامل های مختلف، برنامه های دو ویژگی های کاملا متفاوت است. بیایید نگاهی به لیست ویژگی های ارائه شده توسط دو نسخه داشته باشد. اطلاعیه شبکه اختصاصی مجازی نرم افزار از طریق وب سایت “hide.me VPN هایی” نامیده می شود. ویژگی های اضافی ارائه می دهد به شرح زیر است: macOS برنامه VPN بیش از Appstore است به نام فایروال “hide.me VPN (IKEv2)”. ویژگی های آن ارائه می دهد به شرح زیر است: به غیر از همه جدید ویژگی های, شما هنوز هم همان امضا ویژگی های همه خوبی hide.me VPN تلویزیون شما می توانید لذت ببرید! hide.me هایی را در نسخه 10.12 و بالاتر از نسخه های کار می کند! دانلود آخرین اطلاعیه های VPN نرم افزار هم اکنون! در حال حاضر شما می دانید چیست جدید، پس سر را به وب سایت ما یا Appstore مک و دانلود یا ارتقاء نرم افزار VPN macOS امروز. اگر شما قادر به دسترسی به مک Appstore یا دچار دانلود برنامه محله دوستانه شما دربارهی ما تیم پشتیبانی 24/7 به پاسخ تمام سوالات خود را مربوط به VPN در دسترس است. هنگامی که شما تا به حال زمان برای شکستن در app اطلاعیه جدید خود، اجازه دهید ما چه فکر می کنید. ما می خواهم برای شنیدن پیشنهادات و انتقادات ارزشمند شما درباره ما آخرین نسخه نرم افزار شبکه اختصاصی مجازی سیستم عامل مک! سوالات خود را در نظرات، شما نگرانی های ستایش زیر ترک. همچنین در صورت حتما به دنبال hide.me VPN در فیس بوک و توییتر برای راهنمایی و ترفندها در حریم خصوصی و امنیت و تمام اطراف awesomeness hide.me VPN به شما ارمغان. استفاده ADW پرتاب می شود در این لیست تا توسعه متوقف حمایت از. با این حال، با راه اندازی ADW 2 پرتاب آن را واضح انتخاب برای افزودن آن به لیست بود. این یکی شامل رابط کاربر به روز شده است که متناسب با در خط با سهام آندروید بهتر است. علاوه بر این، کلید های میانبر پرتاب بسیاری از گزینه های سفارشی سازی پسوند و تن از دیگر ویژگی های مدرن وجود دارد. این نیز یکی از بهترین امکانات را-خود-خود-ویدجت است که ما را دیده ام. آن محل آن را بحق میان نخبگان پرتاب اندیشه retaken است. شما می توانید آن را به صورت رایگان و یا بلند کردن نسخه حرفه ای خود را به عنوان خرید در app برای $3.49. پرتاب اوج اطراف برای مدت بسیار طولانی شده است و یکی از نمادین ترین پرتاب Android apps همیشه باقی می ماند. فقط به عنوان عمل پرتاب آن هدف سهام اندیشه ظاهری را با ویژگی های اضافی چند پرتاب برای اندازه گیری خوبی. کسانی که توانایی تغییر چیزهایی مانند انتقال انیمیشن پیمایش عادات، شامل و حتی حوض اسکرول کردن که در آن شما می توانید وضع وجود دارد مقدار زیادی از آیکون. راس زاویه پرتاب همچنین شامل یک موتور تم. برنامه برخی از تغییرات بزرگ در سال 2018 قرار گرفتند. میرسد بسیار مدرن در حال حاضر. AIO پرتاب آن متفاوت از بسیاری از برنامه های آندروید پرتاب کند. دور با صفحه نمایش استاندارد نفع لیست اطلاعات بسته بندی شده از مسائل را نمی کند. چیزهایی مانند آخرین اس ام اس و تماس های از دست رفته، دستگاه پخش رسانه ای خود، اطلاعات سیستم (رم، باتری، ذخیره سازی، و غیره)، و حتی چیزهای مانند اخبار قیمت Bitcoin توییتر و بیشتر را نشان می دهد. پرداخت نسخه همچنین شامل ادغام تلگراف و ویدجت منظم را از برنامه های دیگر. همه چیز به نگاه مانند سهام اندیشه و پرتاب AIO قطعا نشان می دهد که آن به طور موثر می تواند انجام شود. برای اکثر امکانات رایگان است. نسخه کامل بسیار مناسب $1.99 است. EverythingMe پرتاب تعطیل و چپ بازی بزرگ در سال 2015. بازگشت آنها را به بازی بزرگ در ژانویه 2017. از آنجا که این پرتاب Android بسیار مناسب و معقول است که خبر بزرگ است. بسیاری از ویژگی های هوشمند دارای. پوشه های هوشمند است که به طور خودکار برنامه های خود را طبقه بندی وجود دارد. همچنین اشتراک متنی از چیزهایی مثل اعلان های تماس بی پاسخ تقویم رویدادها و بیشتر. نرم افزار برای یادگیری عادات خود را کمی طول می کشد. چیزی که پس از آن که آن آثار بسیار خوب است. شما می توانید با استفاده از پرتاب در رایگان. Evie پرتاب است یکی از ما نوشته برای آندرویید بهترین 2016. پرتاب سریع اندیشه و سبک با برخی از ویژگی های منحصر به فرد است. پیکسل پرتاب سبک کشو برنامه است که شما می توانید تا از پایین صفحه نمایش اسلاید را استفاده می کند. همچنین با حمایت بسته آیکون حالت بدون حوض می آید و می توانید چیزهایی مانند اندازه خطوط شطرنجی در صفحه اصلی را تغییر دهید. پرتاب Evie حتی چیزهایی مانند مدالها خوانده نشده، ویدجت سفارشی و بیشتر. کاملا رایگان برای دانلود با خرید در app هیچ است. Lawnchair پرتاب یکی از واژهنامه جدیدتر آندروید پرتاب است. پروژه منبع باز است که تقلید از نگاه و احساس از پرتاب پیکسل است. این ویژگی های بسیاری از ویژگی های مشابه به پرتاب پیکسل همراه با چند نفر دیگر. ویژگی های آن عبارتند از: پشتیبانی بسته آیکون میانبر Oreo اندیشه و آگاه شدن از طریق نقطه گوگل اکنون ادغام (با افزونه های رایگان و اختیاری) تطبیقی نمادها و مختلف برنامه های دیگر. هنوز هم جدید و همچنین در بتا است. با این حال، آن در حال حاضر بهتر از پرتاب های بیشتر کار می کند. آن هم بدون آگهی رایگان یا خرید در app. پرتاب Lawnchair “/> رعد و برق پرتاب پرتاب Android نسبتا مناسب و معقول، حداقل استفاده می شود. از آن زمان به یکی از ترین فروشنده پرتاب Android تا کنون ساخته شده افزایش یافته است. آن هنوز هم بیش از حد فوق العاده سبک وزن است. این به شما می دهد توانایی تقریبا هر چیزی را در صفحه اصلی را تغییر دهید. شما حتی می توانید مجموعه های متعددی از صفحه نمایش را برای مناسبت های مختلف. شاید آن از ویژگی های منحصر به فرد ترین حمایت های برنامه نویسی خود است. قادر به استفاده از جاوا اسکریپت به رعد و برق انجام تمام انواع چیزهای می توانید. نیز وجود دارد پلاگین های اضافی و بسته های زبان و بیشتر برای دانلود در دسترس. لیست ویژگی که طولانی نیست اما نسبتا به تیک تیک جعبه مناسب به نظر میرسد. نرم افزار همچنین دارای یک منحنی یادگیری است، اما یادگیری است.

بهترین نرم افزار مدیریت پچ برای سال 2021

برترین ابزارهای مدیریت پچ

Syxsense Manage

Tanium Patch

Automox

کنسول اتوماسیون BMC Helix

Ivanti Patch

Red Hat Satellite

Kaseya VSA

BigFix

Micro Focus ZENworks Patch Management

Quest KACE Management Systems Appliance

ویژگی های کلیدی مدیریت پچ

انتخاب ابزارهای مدیریت پچ [19659004] انتخاب یک سیستم مدیریت جدید یا جایگزین فناوری اطلاعات یا مدیریت پچ جدید یا جایگزین می تواند چالش برانگیز باشد. به نظر می رسد بسیاری از فروشندگان ویژگی های مشابهی را ارائه می دهند. در اینجا چند نکته برای سهولت روند انتخاب آورده شده است:

برترین نرم افزار ضد ویروس برای سال 2020

محصولات AV رایگان را رد کنید و برای بهترین محافظت هزینه کنید

بهترین نرم افزار ضد ویروس

Bitdefender Total Security [19659012] Bitdefender در دو سال گذشته دو مرحله آزمایش آزمایشگاه NSS را پشت سر گذاشته است و در تست 2020 نمره A را کسب کرده است (هیچ فروشنده ای بالاتر از AA نبوده است). در تست MITER امسال ، فروشنده 82 درصد از چالش ها را با محاسبه ما مسدود کرد ، که نتیجه خوبی در آزمایش بسیار دشوار و بسیار بالاتر از برخی از نام های شناخته شده است.

Sophos Home Premium

Kaspersky Total Security

مایکروسافت مدافع

سایر مراحل امنیتی

بهترین نرم افزار مدیریت آسیب پذیری

نرم افزار مدیریت آسیب پذیری چیست؟

مدیریت آسیب پذیری در مقابل تست قلم و BAS

مدیریت آسیب پذیری برتر Solutions

مدیریت آسیب پذیری Qualys

Rapid7 InsightVM / Nexpose

طرفداران

Tenable Nessus

رادار F-Secure

Tripwire IP360

GFI LanGuard

BreachLock

مدیریت آسیب پذیری Greenbone

Saltstack SecOps

مثبت MaxPatrol

فراتر از ارزیابی و مدیریت آسیب پذیری امنیت

رهبران بازار مدیریت آسیب پذیری اضافی

مدیریت آسیب پذیری مبتنی بر ریسک Balbix

دیجیتال مدیر آسیب پذیری خط مقدم دفاع

ارزیابی امنیت شبکه Outpost24

اطلاعیه hide.me نرم افزار: آخرین نسخه، ویژگی های بیشتر و جدید رابط کاربر و آن را کاملا راد!

چگونه دو نسخه متفاوت از یکدیگر هستند؟

مخفی. من VPN هایی

مخفی. من VPN (IKEv2) هایی

چگونه دوست دارید آن

15 بهترین نرم افزار آندروید پرتاب از 2017

پرتاب Android طولانی بخشی جدایی ناپذیر از تجربه آندروید شده است. اگر شما می خواهم راه خود صفحه نمایش نگاه یا عمل، شما به سادگی دانلود نرم افزار برای تغییر همه آن می تواند. وجود است بدون شک برنامه های آندروید پرتاب آن را مجموعه ای بسیار متنوع از ویژگی های از هر نوع برنامه و شما واقعا می توانید برخی از چیزهای شگفت انگیز با این برنامه ها را انجام دهید. بیایید نگاهی به پرتاب Android بهترین! اگر آن را بیش از تعداد انگشت شماری از دستگاه در دسترس ما خواهد بود لیست گوگل پرتاب پیکسل.

35 دلار “>

35 دلار “>