چه اتفاقی می افتد زمانی که کرم تلخ ransomware دو آگهی های مخرب به عنوان بردار عفونت اصلی تبدیل کنید؟

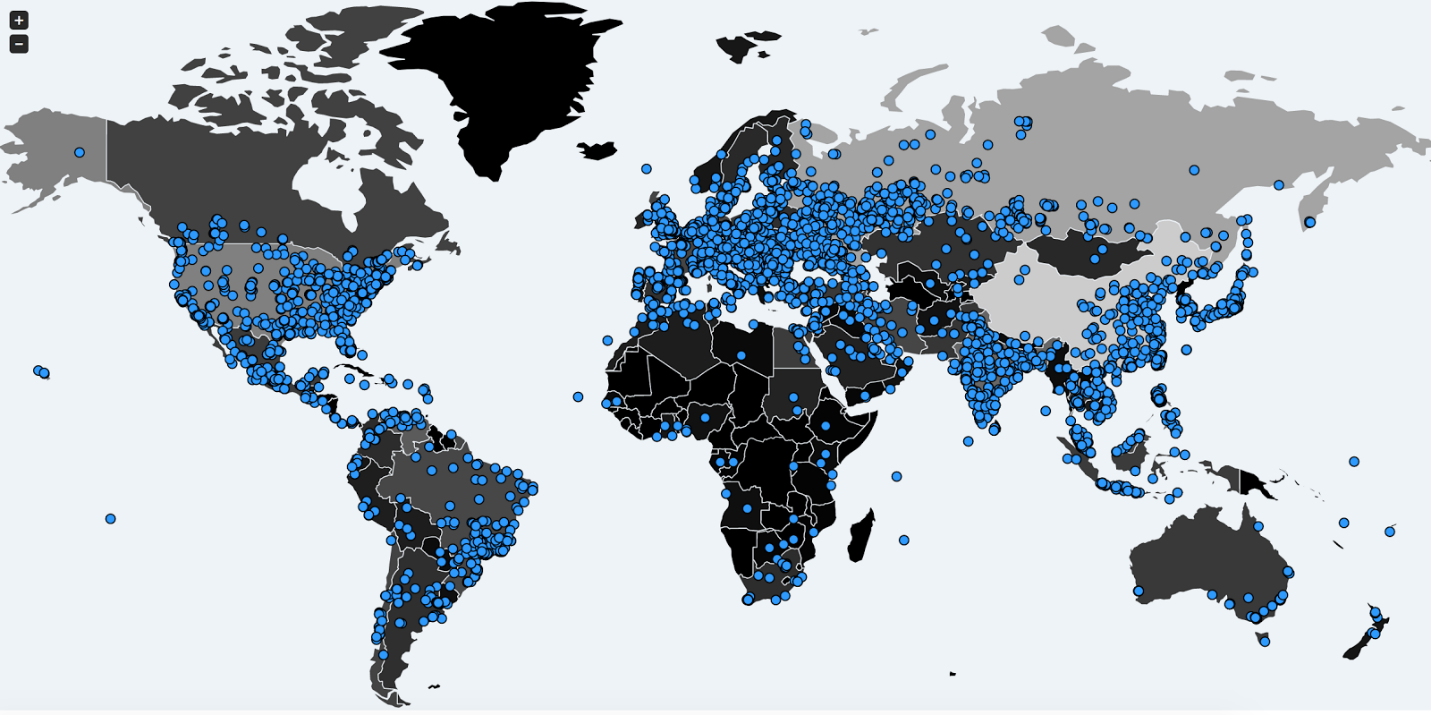

مگر در مواردی که شما در تعطیلات، شما در حال حاضر از Wannacry، آگاه بوده است ransomware حمله که گسترش در سراسر جهان با سرعت فوق العاده خطرناک و هرج و مرج بزرگ که کسب و کار از جمله Telefonica در اسپانیا مگافون روسیه، خدمات درمانی در K زیر ایجاد می شود و فدکس در ایالات متحده آمریکا.

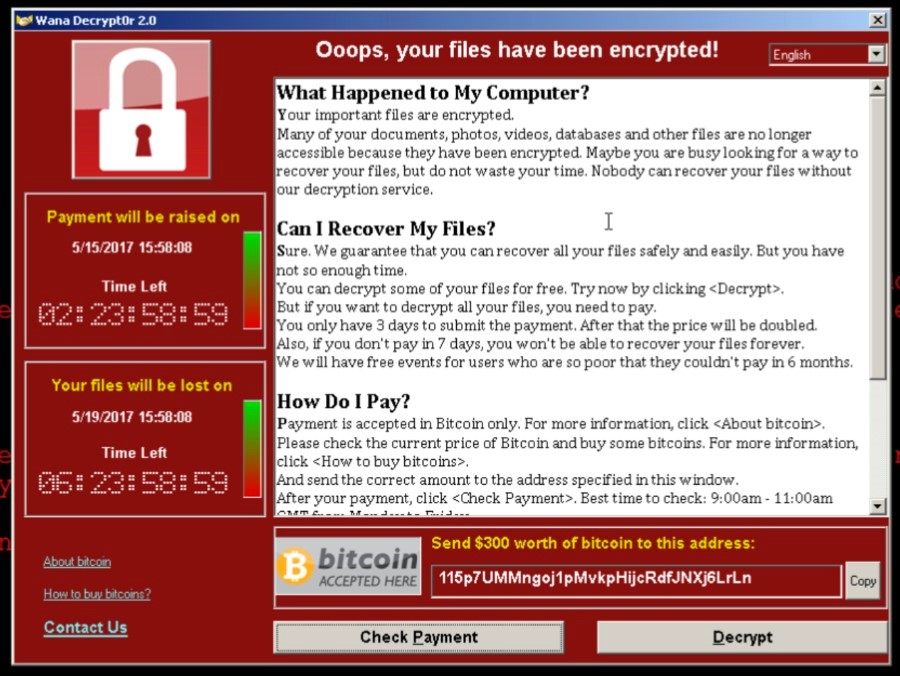

Wannacry Ransomware ‘WannnaCry’

به عنوان بزرگترین حمله ransomware در تاریخ تایید استفاده سوء استفاده در دسترس عموم همراه قابلیت گسترش کرم به صدها هزار نفر از ویندوز رایانه های سراسر جهان را آلوده.

بردار اولیه عفونت هنوز ناشناخته است اما کارشناسان امنیتی معتقدند آن از طریق درایو توسط بارگیری (لینک های مخرب در سایت) یا از طریق پست الکترونیکی فیشینگ انجام شده می تواند.

این حمله ویژه تلخ بود چرا که آن را به ماشین های ویندوز unpatched داخل شبکه محلی را آلوده ساخته شده بود. کرم آثار اسکن آدرس های آی پی شبکه دسترسی محلی به دنبال باز کردن پورت 445 دستگاه چاپگر /. زمانی که پورت باز یافت آن بهره برداری عموم شناخته می شود به ادامه انتشار ارائه می شود.

نقشه MalwareTech

چگونه بود Contained

برای اکثر موارد، حمله به دلیل آنچه را به اشتباه در کد است که محققان مستقل ثبت نام دامنه است که به عنوان کلید و کشتن مجاز به نظر می رسد موجود است. این کمک کرد برای خرید برخی از زمان برای کاربران ویندوز به روز رسانی MS17-010 (https://technet.microsoft.com/en-us/library/security/ms17-010.aspx) برای جلوگیری از حملات.

Copycats Abound

با این حال، کارشناسان امنیتی هشدار دهنده است که همه چیز به خصوص برای ناشرین آنلاین است که تکیه بر آگهی های شخص ثالث خدمت فناوری برای تبلیغات رسانه های غنی در وب سایت مشخصات بالا، بدتر است.

ما در حال حاضر شاهد نشانه شرکتی با استفاده از عفونت WannaCry و گسترش مکانیسم برای راه اندازی حملات ransomware جدید. احتمال قوی است که حملات استثمار همان روش را مورد استفاده قرار گیرد در malvertising (مخرب تبلیغات) وجود دارد.

همانطور که ما در گذشته گزارش شده است، cybercriminals در حال حاضر تبلیغات آنلاین به عنوان یک مکانیزم توزیع برای این نوع از حملات است که رایانه های آلوده و رمزگذاری فایل ها، پوشه ها و اسناد مهم و تقاضای پرداخت باج برای بازیابی فایل با استفاده از کلید.

این تنها یک ماده از زمان قبل از شبکه های آگهی و خدمت تحت محاصره و تبلیغات آنلاین می توان به هدایت کاربران به سایت های مخرب و یا ربودن اتصال کاربر به خدمت مخرب از بهره برداری کیت استفاده می شود است.

به خطر بیافتد آگهی اکوسیستم

اواخر سال گذشته، چند ناشران نیویورک تایمز، AOL، ام اس ان و پروکسی از جمله فن آوری های آگهی و خدمت خود را ربوده بود به طور همزمان فشار تبلیغات مسموم دو را خوانندگان وب با ransomware آلوده. در این حملات منتشر کننده خودکار شبکه برای نمایش تبلیغات بنر laced مخرب است که به طور خودکار تغییر مسیر دو مورد مصالحه قرار است دو سرور malvertising دوم که تحویل کیت بهره برداری شناخته شده شناخته شده به عنوان ماهی گیر.

کیت ماهی گیر با سوء استفاده از آسیب پذیری های شناخته شده در ده ها تن از نرم افزار از جمله مرورگرهای وب خوان ادوبی، ادوبی فلش و سیلورلایت مایکروسافت نصب شده است. ثابت WannaCry کاربران ویندوز بسیار آهسته به اعمال وصله شده و دسترسی عمومی به معنای سوء استفاده های جدیدتر که این بهره برداری کیت خواهد شد فورا به علت بیشترین آسیب را به روز.

چگونه برای محافظت از خودتان & شما کاربران

به جای انتظار برای بدترین، ناشران و شبکه های آگهی تخصصی امنیت و تایید ابزارهای حفظ نازائی تبلیغات در صفحات وب خود را در خدمت باید استفاده کنید. GeoEdge می تواند به طور خودکار نقطه نشانه هایی از فعالیت های مشکوک و قبل از آنها را به کاربران خود آسیب آگهی های مخرب را مسدود. GeoEdge چگونه ما می تواند کمک به حفظ امنیت سایت و کاربران بپرسید.

علاوه بر این، GeoEdge توصیه می کند که کاربران ویندوز زیر را انجام دهید: •

بلافاصله اعمال وصله در مایکروسافت بولتن امنیتی MS17-010. حملات دیده شده است که در تمام نسخه های جدیدتر ویندوز (به خصوص Windows 7) پس از آن اجباری است که این تکه با بالاترین اولویت اعمال می شود. • استفاده از فایروال برای جلوگیری از ترافیک TCP/445 از نامطمئن سیستم و جلوگیری از 445 داخلی برای تمام سیستم های ویندوز اینترنت رو. • مطمئن برای پشتیبان گیری تمام پرونده های حساس و پوشه ها و ذخیره آن پشت یو پی اس آفلاین می باشد. در صورت عفونت ransomware پشت یو پی اس ادم تنها راه برای بازیابی بدون پرداخت غرامت های سنگین هستند.