در تاریخ 24 آوریل کیت Temkin, هکر سخت افزار خود اعلام کرد منتشر شد زنجیره ای بهره برداری که تحت تاثیر قرار میلیون ها دستگاه هایی که با استفاده از انویدیا است SoC (سیستم روی تراشه) Tegra x 1. این مدت طولانی در ساخت که او چند بار که آسیب پذیری در او پیدا کرده بود اما هنوز آماده برای عموم آزاد بود اشاره کرده بود.

Fusee Gelee و چگونه این کار چیست؟

Fusee Gelee (ترجمه به دو راکت منجمد) پرتاب coldboot است. بهره برداری طول می کشد استفاده از پشته نرم افزار USB است که داخل BootROM ارائه شده است. این دسته شامل عمل کپی است که اجازه می دهد تا برای کنترل را از حمله. با ایجاد خود را درخواست USB کنترل حملات این آسیب پذیری به دست آوردن کنترل بوت و قدرت پردازنده مدیریت (BPMP) استفاده کنید.

این اجازه می دهد تا حمله به دست آوردن کنترل سیستم قبل از هر یک از محدودیت امتیاز در محل، اساسا دادن دسترسی کامل به دستگاه قرار دارد. اجازه می دهد برای بارگذاری کد های دلخواه و استخراج اسرار.

این آسیب پذیری کاملا unpatchable است بنابراین تنها راه رفع این آسیب پذیری را یاد و SKUs موجود است. با توجه به ماهیت این آسیب پذیری Temkin کیت حتما مسئولانه شماره دو را آشکار ساخته انویدیا و دیگر تحت تاثیر احزاب به منظور آنها را هم به اندازه کافی برای مقابله با این مسئله.

چه دستگاه های تحت تاثیر قرار?

دستگاه که مردم بیشتر برانگیخته سوئیچ نینتندو است. Fusee Gelee در ترکیب با سیستم عامل های سفارشی است که در حال حاضر در حال توسعه سوئیچ باز منفجر خواهد شد. این به این معنا که سوئیچ نهایت قربانی دزدی که ضربه بزرگ به نینتندو خواهد شد پس از دزدی گسترش سیستم های DS و 3 DS تبدیل خواهد شد.

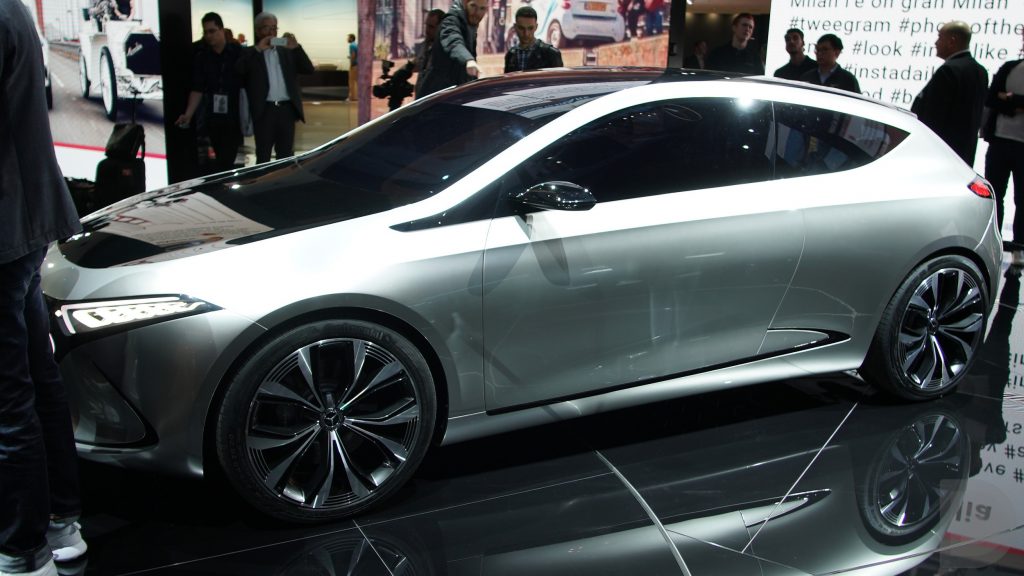

بیشتر محصولات با فشار دادن هر چند مبتلا وجود دارد. بسیاری از سازندگان اتومبیل تسلا و آئودی, Tegra X 1 دو کامپیوتر قدرت پردازنده استفاده کنید. این آسیب پذیری آنها را کد باز به مخرب است که می تواند در نهایت در چیزی بدتر از امثال دزدی برگ. آسیب پذیری این معنا نیست که آنها از راه دور به خطر بیافتد می تواند، اما هنوز هم نگران است که باید خطاب.

انویدیا دولت که خود جدید تراشه Tegra X 2 و خاویر، این آسیب پذیری های ثابت است.

نینتندو سوئیچ و Fusee Gelee

به هیجان انگیز ترین چیز آمده از این کشف است اثر آن را در نینتندو کنسول بازی ضربه سر و صدا. در حال حاضر، Fusee Gelee است چیزی بیش از وسیله نقلیه به نشان می دهد که شما ظرفیت ترابری سفارشی بوت می تواند، و به این ترتیب زیادی برای ارائه به کاربر نهایی شما میانگین را ندارد. اما در هفته های پس از انتشار Fusee Gelee شده اند وجود دارد تعدادی از پیشرفت های جالب.

اول بزرگ بود نسخه لینوکس (دبیان و اوبونتو می شود دقیق) برای سوئیچ. هر چند مسائل چند با چیزهایی مانند اینترنت قابلیت صدا و روشنایی صفحه نمایش کاملا ویژه سیستم عامل لینوکس در سوئیچ، میتونه شد. نیز وجود دارد هیچ شتاب سخت افزاری, بنابراین انتظار نداریم که بخار در سوئیچ نینتندو بازی شود. با این وجود، انتشار جالب است که فقط ساعت پس از آزادی بهره برداری است.

همچنین شایان ذکر است که در حال حاضر است افسار بهره برداری، آن است به معنی آن است متصل به یک ماشین است که ظرفیت ترابری که ارائه بوت. ابتدا این فقط در لینوکس در دسترس است اما جامعه به سرعت در ویندوز و نسخه های آندروید سازگاری بیشتری اجازه کار می کرد.

مرحله سوئیچ هست و واقعا در دنده های بالا به عنوان منابع جدید است و جالب titbits تقاضایی است که سوراخ کردن مردم به نظام عمیق تر نگه دارید. اگر شما می خواهید برای دریافت در عمل، اطمینان به بلند کردن سوئیچ قبل از آزمون سخت افزار را در محل توسط نینتندو قرار داده است.

نتيجه گيري

Fusee Gelee است یک مزیت برای کسانی که از نینتندو سوئیچ و به بهره برداری از صحنه گشتن. من فکر می کنم بسیاری از مردم را تبدیل به عنوان ایده آل نزدیک ماشین تقلید اما Fusee Gelee انشعابات گسترده خارج از فقط یک کنسول بازی است.

قبل از انتشار آن را به وحشی اجازه می دهد برای تولید کنندگان به خود اقدام اساسی و tinkerers میان ما دادن چیزی به بازی با پاپ خوشبختانه هر چند، کیت Temkin مسئولانه اینجا یافته افشا می شود.