پست حمله Man-In-The-Middle چیست (MITM) – راهنمای 2022 اولین بار در IPVanish ظاهر شد.

در نهایت امکان اجرای برنامه های اندروید بر روی رایانه های شخصی ویندوز وجود دارد. اما چرا ناراحتی؟ اگر درباره برنامههای اندروید در ویندوز 11 تردید دارید، توضیح میدهیم که چرا باید آن را امتحان کنید. از نظر فنی، ویندوز 11 اولین بار نیست که برنامههای اندرویدی میتوانند روی ویندوز اجرا شوند. شبیهسازهایی مانند BlueStacks سالها این امکان را فراهم کردهاند، اما ویندوز 11 تجربه را خوب میکند، خوب. با این حال، این بدان معنا نیست که شما می دانید با آن چه کار کنید. ما میتوانیم کمک کنیم. فناوری در 20 سال گذشته شاهد تغییر گستردهای به سمت دستگاههای تلفن همراه بوده است. به همین دلیل، خدمات بسیاری وجود دارد که به سادگی در رایانه های شخصی وجود ندارند. اگر میخواهید از این خدمات استفاده کنید، به یک گوشی هوشمند یا تبلت نیاز دارید. با استفاده از برنامههای اندروید در ویندوز 11، میتوانید فاصله بین تلفن و رایانه شخصی خود را پر کنید. خدمات محبوب مانند Ring. Roomba، Ecobee، و Eero تجربه دسکتاپ ندارند. شما باید کاری را که انجام میدهید متوقف کنید و تلفن خود را بیرون بیاورید، که میتواند بسیار حواسپرت کننده باشد. بسیاری از خدمات به سمت دستگاه های تلفن همراه ارائه می شوند. اکنون می توانید بهترین های هر دو دنیا را داشته باشید. صحبت از برنامه های طراحی شده برای دستگاه های تلفن همراه، آیا آنها دارای آن چیزی هستند که همه دستگاه های ویندوزی ندارند؟ صفحه نمایش های لمسی برنامه های موبایل به طور خاص برای استفاده با لمس طراحی شده اند، در حالی که برخی از برنامه های ویندوز خوب با لمس کار می کنند. برنامه ها با ورودی لمسی بهتر کار می کنند. این فقط ماهیت نحوه طراحی برنامه های تلفن همراه است. حتی بهترین برنامههای ویندوز سازگار با لمس باید به صفحهکلید و موس فکر کنند. برنامههای اندروید در ویندوز 11 میتوانند رایانه شخصی «هیبریدی» شما را حتی بیشتر به یک دستگاه تبدیلپذیر تبدیل کنند. مرتبط: برای تغییر اندازه صفحه کلید لمسی در ویندوز 11 David Imel / Android Authority بهروزرسانی: 20 دسامبر 2021 (5:29 بعد از ظهر ET) [194590سامسونگگلکسیخودرابهروزرسانیکردیممرکزشایعاتباجزئیاتدرموردرنگهایجدیدوشایعاتموادساختوموارددیگر مقاله اصلی: حدود ده ماه از عرضهی سری Galaxy S21 توسط سامسونگ میگذرد. این شرکت از آن زمان مجموعه جدیدی از تلفن های تاشو خود را به شکل گلکسی زد فولد 3 و زد فلیپ 3 رونمایی کرده است. بدون برنامه ای برای گوشی های گلکسی نوت امسال، مجموعه بعدی پرچمداران سامسونگ احتمالا به شکل گلکسی عرضه خواهد شد. سری S22. گوشیهای سری «S» آینده سامسونگ قبلاً چندین بار ظاهر شدهاند و در شایعات و شایعات منتشر شدهاند. طبق آنچه می شنویم، چیزهای زیادی ممکن است در سال آینده در تلفن ها تغییر کند. ما منتظر ارتقاء دوربین بزرگ، شارژ سریع تر، چیپست های جدید و موارد دیگر هستیم. بنابراین آیا سری گلکسی اس 22 چیزی مانند سه گانه گلکسی اس 21 فعلی را برای همه ارائه می دهد؟ در اینجا همه چیزهایی است که تاکنون می دانیم. David Imel / Android Authority سامسونگ نام رسمی را اعلام نکرده است مجموعه بعدی دستگاه های Galaxy S. با این حال، ما معتقدیم که این شرکت حداقل برای دو مدل پایینتر، به نامگذاریای که از سری گلکسی S20 دنبال کرده است، پایبند خواهد بود. با رعایت سیستم شماره گذاری، گوشی های جدید باید تحت نام Galaxy S22 قرار گیرند. بسیاری از فاشهایی که مشاهده کردهایم به سه گوشی آینده در خط تولید بهعنوان گلکسی اس 22، گلکسی اس 22 پلاس و گلکسی اس 22 اولترا اشاره دارد، بنابراین ما شک داریم که سامسونگ از روال سال آینده دور شود. شایعه ای در اوایل ماه دسامبر حدس می زد که S22 Ultra در واقع به عنوان S22 Note وارد بازار می شود. با این حال، ما هیچ منبع دیگری این طرح نامگذاری را تأیید نکردهایم، بنابراین ارزش آن را دارد که با یک دانه نمک همراه شویم. سامسونگ عرضه سری گلکسی اس 21 را تقریباً یک ماه در سال جاری به جلو انداخت. این گوشی ها برخلاف روال معمول سامسونگ برای رونمایی از پرچمداران گلکسی در ماه فوریه، در ژانویه عرضه شدند. هنوز خیلی زود است که بگوییم آیا سامسونگ به عرضه سری گلکسی اس 22 در ژانویه نیز پایبند است یا خیر. کمبود مداوم تراشه جهانی ممکن است بر برنامههای سامسونگ تأثیر بگذارد و این شرکت را مجبور کند تا جدول زمانی راهاندازی خود را به فوریه بازگرداند. اما در حال حاضر، می توان حدس زد که پرچمداران جدید در دو ماه اول سال 2022 عرضه خواهند شد. در 8 فوریه 2022. او همچنین اظهار داشت که پیشسفارشها در همان روز قبل از در دسترس بودن عمومی در 18 فوریه آغاز میشود. سری S21. متأسفانه، به نظر میرسد که امسال شاهد هیچ تفاوت بزرگی برای گلکسی اس 22 و گلکسی اس 22 پلاس نخواهیم بود. با این حال، Galaxy S22 Ultra می تواند تغییرات بزرگی را مشاهده کند. گزارشی در ماه سپتامبر بیان کرد که گلکسی اس 22 و اس 22 پلاس ممکن است در رنگهای سفید، مشکی، رزگلد و سبز در دسترس باشند، در حالی که در ماه دسامبر فاش شد رنگهای آبی، خاکستری و بژ نیز برنامهریزی شده است. طبق شایعات دسامبر، S22 Plus ممکن است رنگ بنفش انحصاری داشته باشد. شایعه شده است که مدل Ultra در رنگ های سفید، مشکی و قرمز تیره عرضه خواهد شد. مدلهای Galaxy S22 از شیشه ساخته میشوند، نه شیشهای. کل زیباییشناسی تلفن بهشدت از اخلاق Galaxy S21 فاصله میگیرد. دارای شکل جعبه ای، بالا و پایین صاف و اضلاع فوق العاده خمیده است. در واقع، به نظر می رسد دنباله منطقی گلکسی نوت 20 اولترا باشد، نه گلکسی اس 21 اولترا. گلکسی اس 21 اولترا با این حال، ماژول در یک طرح "P" طراحی شده است که به نظر می رسد یک تصمیم "دوست داشته باشید یا از آن متنفر باشید". با این حال، توجه داشته باشید که چند روز پس از مشاهده رندرهای اصلی لو رفته، نسخه به روز شده آن را مشاهده کردیم. این نسخه جدید ماژول دوربین "P" شکل ندارد و در عوض آن را به دو نیم تقسیم می کند. مقایسه کنار هم در زیر را بررسی کنید. که به طور کامل از هر دو طرح جدا شده است، ادعایی نشت صفحه پشتی Galaxy S22 Ultra از Weibo نشان میدهد که هر لنز میتواند به صورت جداگانه نصب شود. برشهایی شبیه به «طراحی قطره باران» LG Velvet. این شایعه با درز تصاویر واقعی یک نمونه اولیه گلکسی S22 Ultra پشتیبانی بیشتری به دست آورد: ظاهراً صفحه نمایش تلفن 6.8 اینچ است و ظاهراً کاملاً منحنی است. طرفین ابعاد ادعا شده 163.2 x 77.9 x 8.9 میلیمتر با ضخامت فقط 10.5 میلیمتر در قسمت برآمدگی دوربین است. گلکسی اس 21 پلاس رندرهای بالا تلفنی را نشان میدهند که میتواند برای گوشیهای گلکسی اس 2021 زنگ خطری باشد. به نظر میرسد سامسونگ در مقایسه با S21 Plus، کلیدهای صدا را کمی پایینتر از کنارهی گوشی پایین آورده است. در غیر این صورت، یک پورت USB-C، مشبک بلندگو و سینی سیم در پایین گوشی دارید. ابعاد این گوشی 157.4 × 75.8 × 7.6 میلیمتر است و برآمدگی دوربین ضخامت آن را به 9.1 میلیمتر میرساند. وانیلی سامسونگ گلکسی اس 22 یا. رندرهای فاش شده در بالا، تلفنی را نشان میدهند که تقریباً مشابه Galaxy S21 است. ظاهراً تلفن جدید کمی کوچکتر است. منبع رندرها ادعا می کند که ابعاد آن 146 x 70.5 x 7.6 میلی متر است. این قطعا کوچکتر از گلکسی S21 است که 151.7 x 71.2 x 7.9 میلی متر است. بدیهی است که با SoC های جدید بیشتر غرغر می شوید. در حالی که پرچمدار بعدی اسنپدراگون – طبق گزارشات اسنپدراگون 898 – باید این سری را در ایالات متحده تامین کند، همه نگاه ها به چیپست Exynos 2200 سامسونگ با پردازنده گرافیکی AMD است. از قبل میدانیم که اگزینوس جدید قابلیتهای ردیابی پرتو و سایهزنی با نرخ متغیر را برای پرچمداران سامسونگ به ارمغان میآورد. ما فقط باید منتظر بمانیم و ببینیم چه چیز دیگری در انتظار است زمانی که این شرکت سرانجام SoC را، احتمالاً در اواخر سال جاری، معرفی کند. بر اساس اطلاعات فاش شده در 5 سپتامبر، چندین اپراتور جهانی درخواست دستگاه هایی با Exynos SoC را از طریق گزینه Snapdragon دارند. شایان ذکر است، Verizon در این اردوگاه قرار دارد، که میتواند یک انحراف کامل از عرضه معمولی گلکسی اسنپدراگون ایالات متحده باشد. گزارش شده است که China Telecom همچنین می خواهد گزینه Exynos را به عنوان یک انحصاری در چین ارائه دهد. Max Weinbach پیشنهاد کرد که سامسونگ می تواند هر دو گزینه Exynos و Snapdragon را برای هر دستگاه ارائه دهد، که یک انحراف کامل از رویکرد یا یا رویکرد وابسته به بازار شرکت است. مرتبط: تاریخچه ای از چیپست های اگزینوس سامسونگ در جای دیگر، شایعه شده است که سامسونگ ممکن است از خنک کننده محفظه بخار در خانواده S22 استفاده نکند. اعتقاد بر این است که اگر تلفنها این روش خنککننده را ارائه ندهند و بهجای آن پدهای گرافن حرارتی به کار رفته باشند، دلایل مربوط به هزینه مقصر هستند. از آنجایی که ارزشش را دارد، iFixit دریافت که تفاوت کمی بین روشهای خنککننده وجود دارد. باتریهای وانیلی گلکسی S22 و S22 Plus ممکن است این بار اندکی کاهش پیدا کنند. این گوشیها میتوانند به ترتیب از باتریهای 3700 و 4600 میلیآمپر ساعتی استفاده کنند که برخلاف باتریهای 4000 و 4800 میلیآمپر ساعتی در گلکسی اس 21 و اس 21 پلاس. تخمین زده می شود که گلکسی اس 22 اولترا دارای باتری 5000 میلی آمپر ساعتی باشد، مانند مدل فعلی اولترا. اخیراً، فهرست گواهینامه 3C که توسط SamMobile مشاهده شده است به باتری Galaxy S22 Plus با ظرفیت 4370 میلی آمپر ساعت (ظرفیت معمولی 4500 میلی آمپر ساعت) و باتری S22 Ultra با ظرفیت 4855 میلی آمپر بر ساعت (معمولی 4855 میلی آمپر بر ساعت) اشاره می کند. در مورد سرعت شارژ، لیست دیگری از 3C نشان می دهد که هر سه مدل Galaxy S22 از شارژ 25 واتی پشتیبانی می کنند. در حال حاضر، هیچ گوشی هوشمند سامسونگ از شارژ بیسیم 25 واتی پشتیبانی نمیکند، و تصور اینکه سامسونگ اگر گوشیهای خودش از این ویژگی پشتیبانی نمیکند، شارژر بیسیمی با این کالیبر بسازد، دور از ذهن است. ]، سری Galaxy S22 قرار است از اسلات کارت microSD صرف نظر کند. با این حال، این چندان تعجب آور نخواهد بود، زیرا پرچمداران اخیر سامسونگ از گسترش فضای ذخیره سازی غافل شده اند. سری Samsung Galaxy S22 با اندروید 12، آخرین نسخه اندروید، عرضه می شود. ما به سختی چیز دیگری در مورد نرم افزار دستگاه ها شنیده ایم، به جز اینکه نگاهی اجمالی به تصاویر پس زمینه گلکسی اس 22 داشته باشیم. میتوانید آنها را از این لینک دانلود کنید. Robert Triggs / Android Authority افشاگر مکرر FrontTron به جزئیات برخی از ارتقاء دوربینهای جدید سهگانه برای Galaxy S2 پرداخته است. انتظار می رود گلکسی اس 22 و اس 22 پلاس در نهایت از دوربین اصلی 12 مگاپیکسلی فاصله بگیرند و یک دوربین اصلی 50 مگاپیکسلی را در خود جای دهند. این میتواند حسگر Isocell GN2 سامسونگ باشد که میتواند عکسهای 12.5 مگاپیکسلی با پیکسل را تولید کند. همچنین دارای ضبط 4K/120 فریم در ثانیه آهسته، فوکوس خودکار دو پیکسل ارتقا یافته، و ویدیوی 480 فریم بر ثانیه در 1080p است. یوگش، مشاور توییتر همچنین پیشنهاد کرد که سنسور 50 مگاپیکسلی مورد استفاده در گوشیهای گلکسی S22 میتواند RGBW (قرمز، سبز، واحد آبی و سفید) افزودن رنگ سفید در پیکسل ها باید عکاسی در نور کم را بهتر کند. با این حال، ما هنوز هیچ افشاگر اصلی دیگری این اطلاعات را نشنیدهایم. همچنین ببینید: بهترین دوربین تلفنهایی که میتوانید تهیه کنید یک دوربین 12 مگاپیکسلی فوق عریض و یک سنسور تله فوتو 12 مگاپیکسلی ممکن است سنسور 50 مگاپیکسلی را همراهی کند. در هر دو گلکسی اس 22 و اس 22 پلاس. در همین حال، پیکربندی دوربین فاش شده گلکسی اس 22 اولترا نشان می دهد که این گوشی دارای سنسور اصلی 108 مگاپیکسلی، دو دوربین تله فوتو 12 مگاپیکسلی (از 10 مگاپیکسل در S21 Ultra) و دوربین اولتراواید 12 مگاپیکسلی دیگر است. . همچنین شایعه شده است که این تنظیمات شامل فوکوس خودکار لیزری نیز می شود. Elec برخی از این نشت ها را تکرار کرد، اما اضافه کرد که S22 Ultra همچنین تثبیت کننده تصویر اپتیکال روی لنز فوق عریض خواهد داشت. این میتواند تثبیتکننده ویدیویی حتی نرمتر و عکسهای فوق عریض بهتر در نور کم را امکانپذیر کند. طبق اطلاعات فاش شده در دسامبر، مدل Ultra ممکن است حتی پیشرفتهای بیشتری در دوربین داشته باشد. گلکسی اس 22 اولترا ظاهراً با یک دکمه "افزایش دهنده جزئیات" عرضه می شود که گمان می رود منحصر به سنسور 108 مگاپیکسلی باشد. شایعات حاکی از آن است که این حالت «تقویتکننده جزئیات» میتواند عکسهای ماکرو با جزئیات بیشتری ارائه دهد، اگرچه هدلی سیمونز خودمان حدس میزند که میتواند به سادگی عکسهای ۱۰۸ مگاپیکسلی را با استفاده از پردازش چند فریم و سایر تکنیکهای نرمافزاری بهبود بخشد. 19659052] هرچند همه با این اطلاعات موافق نیستند. Leaker Ice Universe معتقد است که S22 Ultra یک "نسخه بهبود یافته" از سنسور 108 مگاپیکسلی HM3 به عنوان دوربین اصلی، کامل با میدان دید 85 درجه و لنز دیافراگم f/1.8 به دست خواهد آورد. طبق گزارش ها، دو سنسور 10 مگاپیکسلی برای قابلیت زوم 10 و 3 برابر و یک دوربین 12 مگاپیکسلی فوق عریض با میدان دید 120 درجه به آن می پیوندند. شایان توجه است که Ice رکورد بینظیری ندارد، بنابراین ارزش آن را دارد که این نشت را با کمی نمک کنار بگذارید. برای گلکسی اس 22 یا برادر پلاس آن خیلی هیجان زده نیستید. اعتقاد بر این است که این تلفنها دارای سنسور 10 مگاپیکسلی در جلو هستند، مشخصاتی که برای اولین بار در گلکسی اس 10 استفاده شد. نشریه هلندی همچنین معتقد است که Galaxy S22 Ultra به استفاده از سنسور جلویی 40 مگاپیکسلی ادامه خواهد داد. با این حال، دومی به Android Authority گفته است که "هیچ چیزی برای صحبت یا اعلام وجود ندارد." hand” src=”https://cdn57.androidauthority.net/wp-content/uploads/2021/01/Samsung-Galaxy-S21-vs-S21-Plus-vs-S21-Ultra-in-hand.jpg”/>

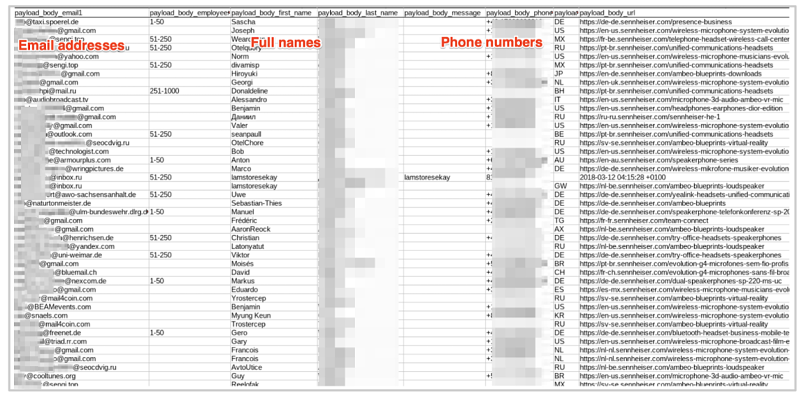

David Imel / Android Authority سری Galaxy S22 یکی از بزرگترین گوشیهای هوشمند سال خواهد بود. طبق معمول، می توانید انتظار داشته باشید که این تلفن ها در هر اپراتور بزرگ در هر کشور بزرگ در دسترس باشند. همچنین میتوانید انتظار داشته باشید که مدلهای قفلشده از سامسونگ و همچنین بسیاری از خردهفروشان برجسته شخص ثالث در دسترس باشند. گزارش اخیر کره حاکی از آن است که سامسونگ 50 تا 60 درصد از هدف حمل و نقل خود را به مدل گلکسی اس 22 اختصاص خواهد داد. این تنها 20 درصد از ظرفیت تولید را برای S22 Plus و 20-30 درصد را برای S22 Ultra باقی می گذارد. این امکان وجود دارد که دسترسی تلفنها در مکانهای خاص را دشوار کند. بسته به شدت کمبود، میتواند سامسونگ را مجبور کند که گوشیها را به کشورهایی که معمولاً دستگاههای گلکسی اس را مشاهده میکنند، نیاورد. زمان نشان خواهد داد. سال گذشته، سامسونگ با کاهش صدها دلاری قیمت گلکسی اس، همه ما را شگفت زده کرد. با قضاوت از رندرها و اطلاعاتی که تاکنون دیدهایم، به نظر میرسد که شرکت میتواند در حال برنامهریزی برای ترک قیمت در همان منطقه باشد. برای ثبت، این رقم برای گلکسی اس 22 800 دلار، گلکسی اس 22 پلاس 1000 دلار و برای گلکسی اس 22 اولترا 1200 دلار خواهد بود. تا زمانی که چیز دیگری نشنیم، فکر میکنیم این تخمینهای خوبی خواهند بود. این تمام چیزی است که تا به حال در مورد سری گلکسی S22 سامسونگ میدانیم! مطمئن شوید که این صفحه را نشانه گذاری کنید، زیرا با انتشار شایعات جدید اغلب آن را به روز خواهیم کرد. به رهبری نوام روتم و ران لوکار، تیم تحقیقاتی vpnMentor اخیراً کشف کردند که غول صوتی مصرفکننده Sennheiser به طور تصادفی یک حساب ابری قدیمی پر از دادههای مشتری را در فضای باز گذاشته است. در حالی که به نظر میرسد حساب مورد نظر غیر فعال بوده است. از سال 2018، بیش از 28000 مشتری Sennheiser افشا شدند و اطلاعات خصوصی حساس به بیرون درز کرد. این نشان دهنده نظارت گسترده یک شرکت بزرگ، چند ملیتی و مشهور است. ]اندازه داده در گیگابایت

Sennheiser در شهر Wedemark آلمان در سال 1945 توسط Dr.Ritznhe تأسیس شد. تا به امروز، این یک کسب و کار خصوصی و خانوادگی است که در Wedemark مستقر است. این شرکت تجهیزات صوتی با کیفیت بالا را برای استفاده شخصی و تجاری، از جمله میکروفون، هدفون، تجهیزات ضبط، و هدست های هوانوردی تولید می کند. . ]سنهایزر در بیش از 50 کشور در سراسر جهان فعالیت دارد، با تقریباً 2800 کارمند و گردش مالی سالانه 756.7 میلیون یورو در سال 2019. فروشندگان تماس گرفتند: 28 اکتبر 2021

درک یک نقض و تأثیر بالقوه آن نیازمند توجه دقیق و زمان است. ما سخت کار میکنیم تا گزارشهای دقیق و قابل اعتمادی را منتشر کنیم، و اطمینان حاصل کنیم که همه کسانی که آنها را میخوانند، جدیت آنها را درک میکنند. بنابراین، ما باید دقیق باشیم و مطمئن شویم همه چیزهایی که مییابیم درست و دقیق است. در این مورد، Sennheiser از سطل S3 خدمات وب آمازون (AWS) برای ذخیره دادههای جمعآوریشده از عموم استفاده میکرد. از طریق فعالیت های مختلف خود سطل های S3 یک راه حل محبوب ذخیره سازی ابری سازمانی هستند. با این حال، این به کاربران بستگی دارد که تنظیمات امنیتی را به درستی تعریف کنند تا از داده های ذخیره شده در آن محافظت کنند. Sennheiser نتوانست هیچ گونه تدابیر امنیتی را در سطل S3 خود اجرا کند، و محتویات را کاملاً در معرض دید قرار می دهد و به راحتی برای هر کسی که یک مرورگر وب دارد قابل دسترسی است. و مهارتهای فنی. ما بهسرعت Sennheiser را بهعنوان مالک دادهها به دلیل چندین عامل، از جمله فایلهایی با نام شرکت و کارکنان Sennheiser که در زیرساختهای سطل فهرست شدهاند، شناسایی کردیم. نقض، ما با شرکت تماس گرفتیم تا به آن اطلاع دهیم و کمک خود را ارائه دهیم. سنهایزر چند روز بعد پاسخ داد و از ما خواست جزئیات یافته های خود را ارائه دهیم. ما نشانی اینترنتی منتهی به سرور ناامن را فاش کردیم و جزئیات بیشتری درباره محتوای آن ارائه کردیم. علیرغم عدم دریافت پاسخ مجدد از شرکت، سرور چند ساعت بعد ایمن شد. Sennheiser از سطل S3 خود برای ذخیره بیش از 55 گیگابایت داده از بیش از 28000 مشتری استفاده می کرد. بین سالهای 2015 تا 2018. در حالی که مشخص نیست این دادهها چگونه جمعآوری شدهاند، به نظر میرسد از مشتریان و کسبوکارهایی باشد که نمونههایی از محصولات Sennheiser را درخواست میکنند. در نتیجه، حجم وسیعی از دادههای اطلاعات شناسایی شخصی (PII) در معرض نقض قرار گرفت، از جمله: دادههای PII افشا شده در پایگاهداده Sennheiser، SENHEISER همچنین حاوی یک پشتیبان39 پشتیبان است[196] اما این محافظت شد، و به دلایل اخلاقی، ما سعی نکردیم به آن دسترسی پیدا کنیم. مشتریان و تامین کنندگان Sennheiser در سراسر جهان، اکثر افراد تحت تاثیر قرار در آمریکای شمالی و اروپا مستقر بودند. قبل از ایمن شدن، آنها می توانستند از داده های افشا شده در طیف گسترده ای از طرح های جنایی استفاده کنند. داده های افشا شده برای هکرهای ماهر کافی بود تا بسیاری از رایج ترین اشکال کلاهبرداری را انجام دهند، از جمله: در یک کمپین فیشینگ، مجرمان به قربانیان ایمیلهای جعلی و پیامهای متنی تقلید از شرکتها و سازمانهای واقعی ارسال میکنند. با ایجاد اعتماد قربانی، آنها امیدوارند که آنها را فریب دهند و آنها را به یکی از اقدامات زیر فریب دهند: اگر دادهها با استفاده از فرمی از نوع «درخواست نمونه» جمعآوری شده باشد، مجرمان سایبری میتوانند از جزئیات برای ایجاد ایمیلهای فیشینگ فوقالعاده قانعکننده که به عنوان Sennheiser ظاهر میشوند استفاده کنند و مشتریان قبلی را فریب دهند تا اطلاعات شخصی اضافی یا ارائه دهند. با کلیک بر روی یک لینک مخرب. cheme موفق در نظر گرفته شود. از آنجایی که Sennheiser در اروپا مستقر است، و این نشت بسیاری از شهروندان اروپایی را تحت تأثیر قرار داد، این شرکت در صلاحیت GDPR اتحادیه اروپا است. در نتیجه، باید نقض داده را گزارش کند و فوراً آسیبپذیری را که باعث افشای سرورش شده است، برطرف کند. در غیر این صورت، ممکن است با تحقیقات بیشتر و جریمههایی توسط نهاد نظارتی مواجه شود. Sennheiser همچنین میتواند به دلیل قرار دادن بسیاری از افراد در معرض کلاهبرداری و حملات آنلاین با نظارت عمومی و رسانهها مواجه شود. هر گونه تبلیغات منفی که از داستان ایجاد می شود می تواند مشتریان بالقوه را به یکی از رقبای متعدد آن در صنعت صوتی سوق دهد. Sennheiser میتوانست به راحتی از افشای اطلاعات مشتریان خود اجتناب کند اگر اقدامات امنیتی اولیه را انجام میداد. اینها شامل، اما محدود به موارد زیر نیست: هر شرکتی بدون توجه به اندازهاش میتواند همان مراحل را تکرار کند. برای راهنمایی عمیقتر در مورد محافظت از کسبوکارتان، راهنمای ما برای ایمنسازی وبسایت و دادههای آنلاین خود در برابر هکرها را بررسی کنید. توجه به این نکته مهم است که سطلهای S3 باز و قابل مشاهده برای عموم، نقص AWS نیستند. آنها معمولاً نتیجه خطای صاحب سطل هستند. آمازون دستورالعمل های دقیقی را به کاربران AWS ارائه می دهد تا به آنها کمک کند سطل های S3 را ایمن کنند و آنها را خصوصی نگه دارند. در مورد Sennheiser، سریع ترین راه برای رفع این خطا این است: اگر شما مشتری Sennheiser و نگران این هستید که چگونه این نقض ممکن است شما را تحت تأثیر قرار دهد، مستقیماً با شرکت تماس بگیرید تا بدانید چه اقداماتی را برای محافظت از داده های شما انجام می دهد. این به شما راههای زیادی را که مجرمان سایبری کاربران اینترنت را هدف قرار میدهند، و اقداماتی را که میتوانید برای ایمن ماندن انجام دهید، نشان میدهد. . محققان ما از اسکنرهای وب در مقیاس بزرگ برای جستجوی فروشگاه های داده ناامن حاوی اطلاعاتی که نباید در معرض دید قرار گیرند استفاده می کنند. سپس آنها هر ذخیرهسازی داده را برای هر گونه اطلاعاتی که درز کرده است بررسی میکنند. تیم ما توانست به این سطل S3 دسترسی پیدا کند زیرا کاملاً ایمن و رمزگذاری نشده بود. ]ما از تکنیکهای خبره برای تأیید مالک دادهها استفاده میکنیم، که معمولاً یک تجارت تجاری است. ما به عنوان هکرهای اخلاقی، موظف هستیم زمانی که نقصهایی در امنیت آنلاین آن شرکت پیدا میکنیم به آن اطلاع دهیم. ما با Sennheiser تماس گرفتیم تا نه تنها آن را از آسیبپذیری آگاه کنیم، بلکه راههایی برای ایمنسازی سیستمش پیشنهاد کنیم. کاربران Sennheiser باید از نقض دادهای که بسیاری از دادههای حساس آنها را فاش میکند آگاه باشند. هدف از این پروژه نقشهبرداری وب کمک به ایمنتر کردن اینترنت برای همه کاربران است. ما داریم. هیچ مدرک یا راهی برای دانستن اینکه آیا دادههای گزارشهای ما توسط شخص دیگری درز پیدا کرده است یا خیر. فقط صاحب سطل می تواند این را بداند. ما تمام تلاش خود را می کنیم تا با تماس با شرکت ها و اطمینان از اینکه آنها در اسرع وقت پایگاه داده افشا شده خود را ایمن می کنند، از این اتفاق جلوگیری کنیم. اطلاعاتی که در طول تحقیقات امنیتی خود با آن مواجه می شویم. vpnMentor بزرگترین وب سایت بررسی VPN در جهان است. آزمایشگاه تحقیقاتی ما یک سرویس حرفهای است که در تلاش است تا به جامعه آنلاین کمک کند تا از خود در برابر تهدیدات سایبری دفاع کند و در عین حال سازمانها را در مورد محافظت از دادههای کاربران خود آموزش دهد. تیم تحقیقاتی امنیت اخلاقی ما برخی از تأثیرگذارترین نقضهای داده را کشف و افشا کرده است. سالهای اخیر. این شامل نقض گسترده دادهها میشود که دادههای 10000 رستوران آمریکایی را فاش میکند. ما همچنین فاش کردیم که یک شرکت متعلق به غول هتلداری اروپایی AccorHotels حریم خصوصی و امنیت مهمانان هتل در سراسر جهان را به خطر انداخته است. همچنین ممکن است بخواهید گزارش نشت VPN و گزارش آمار حریم خصوصی داده ما را بخوانید. گوگل به عنوان صفحه اصلی اینترنت شناخته می شود، اما این شرکت بسیار بیشتر از آن شده است. گوگل به یک غول نرم افزاری (و حتی یک تجارت سخت افزاری در چند وقت اخیر با نتایج متفاوت) تبدیل شده است که اکثریت دستگاه های تلفن همراه جهان را در اندروید تامین می کند. بسیاری از چیزهایی که گوگل ارائه می دهد کاملا رایگان است، پس چگونه گوگل این همه پول را به دست آورد تا به یکی از ثروتمندترین شرکت های روی زمین تبدیل شود؟ خوب، این تبلیغات و ردیابی است، به قیمت حفظ حریم خصوصی شما. پولساز اصلی گوگل، گوگل ادز است. در سال 2020، از 183 میلیارد دلاری که گوگل به دست آورد، 147 میلیارد دلار آن صرفاً از طریق تبلیغات به دست آمد. این تبلیغات عمدتاً هر زمان که چیزی را با استفاده از موتور جستجوی Google جستجو می کنید نشان داده می شوند. شما اغلب نتایج حمایت شده را می یابید که توسط الگوریتمی بر اساس آنچه شما جستجو کرده اید ارائه می شود. به طور مشابه، Google AdSense بستری برای وب سایت ها است تا شبکه تبلیغات Google را مستقیماً در وب سایت خود ترکیب کنند. تقسیم درآمد بین میزبان وب سایت و گوگل. AdSense بسیار بزرگ است و بیشترین تعداد تبلیغ کننده را در بین هر پلتفرمی دارد. گوگل به لطف اطلاعاتی که تقریباً در مورد هر یک از ما دارد، توانسته است با تبلیغات هدفمند به این میزان درآمد کسب کند. با این حال آنها دقیقا چه داده هایی را ردیابی می کنند؟ فهرست کردن مواردی که آنها ردیابی نمیکنند آسانتر است. فهرست مواردی که گوگل روی تک تک کاربران سرویسهایش ردیابی میکند، بسیار حیرتانگیز است. این فهرستی که توسط Novak B. در Medium گردآوری شده است یک منبع عالی است. در اینجا یک نسخه فشرده از آنچه برخی از محبوبترین محصولات Google درباره شما ردیابی میکنند، آورده شده است. . در حالی که برخی از آن شاید تعجب آور نباشد، آنچه برجسته است این است که Google Chrome چه مقدار داده از شما جمع آوری می کند. اولین نسخه پایدار Google Chrome درست در پایان سال 2008 بازگشت. در سال 2008، مرورگر وب که بیشترین استفاده را داشت اینترنت اکسپلورر با 60 درصد بازار بود و فایرفاکس با 33 در رتبه دوم قرار داشت. % (حتی نت اسکیپ هنوز تنها با 0.3 درصد بود). در ماه مه 2012، کروم از فایرفاکس به عنوان دومین مرورگر وب پرمصرف پیشی گرفت. سپس، درست کمتر از یک سال بعد در فوریه 2013، کروم از اینترنت اکسپلورر پیشی گرفت و به پادشاه مرورگرهای وب تبدیل شد و در سالهای بعد تنها کنترل خود را سختتر کرد. تا اکتبر 2021، کروم 68 درصد از مرورگرها را به خود اختصاص داده است، مایکروسافت اج و سافاری هر کدام حدود 10 درصد از بازار را برای جایگاه دوم در اختیار دارند. فایرفاکس با 8 درصد عقب نیست. گوگل تنها چهار سال طول کشید تا نه تنها صفحه اصلی اینترنت بلکه راهی برای دسترسی به صفحه اصلی اینترنت باشد. با کروم، گوگل تقریباً به فروشگاهی برای اینترنت بیشتر چیزها تبدیل شده است. اما در سالهای بعد، کروم تا حدودی به یک آشفتگی تبدیل میشد که برای استفاده از آن لازم بود به یک حساب Google وارد شوید. اما گوگل مخاطبانی اسیر داشت و اساساً همه افرادی که قبلاً از کروم استفاده می کردند یک حساب Google داشتند. این امر کروم را به ابزار ردیابی نهایی گوگل تبدیل کرده است. قبلاً، گوگل تا کنون فقط می توانست شما را ردیابی کند. فرض کنید به یکی از معدود وبسایتهای رایگان AdSense در اینترنت رفتهاید که هیچ ایدهای ندارند. اما اگر این کار را در حین استفاده از کروم انجام میدادید، آنها همچنان میتوانند شما را ردیابی کنند و از آن دادهها برای تبلیغات هدفمندتر استفاده کنند. به اندازه کافی بد است که Google تقریباً هر کاری را که انجام می دهید ردیابی می کند، آیا ارزش استفاده از Chrome را دارد اگر Google کل سابقه وب شما را ردیابی و ذخیره کند؟ من اینطور فکر نمی کنم. زمان حذف کروم فرا رسیده است و برای اینکه تغییر را آسانتر کنید، در اینجا چند گزینه عالی برای دسکتاپ و موبایل وجود دارد. قبل از شروع به کار گزینههای Chrome، مهم است که بدانیم Chromium چیست. Chromium یک پایگاه کد است که توسط Google توسعه داده شده است، اما هم رایگان و هم منبع باز است. این به خودی خود یک مرورگر نیست، بلکه پایه ای برای کار است. و هر نسخه کامپایل شده Chromium خالص ربطی به Google ندارد. علیرغم اینکه Chromium توسط Google توسعه و نگهداری میشود، زیرا دسترسی طولانی Google به منبع باز است، مهم نیست، زیرا در صورت وجود، میتوان هر نوع تلهمتری را حذف کرد. بسیاری از مرورگرها بر پایه Chromium هستند. وقتی صحبت از حفظ حریم خصوصی و سازگاری با مواردی مانند برنامههای افزودنی میشود، این به نوعی بهترینها را در اختیار شما قرار میدهد، اما اگر از آنها استفاده میکنید (حداقل اگر آنها را از فروشگاه وب Chrome دریافت میکنید، همچنان تا حدی با Google ارتباط دارید. [19659004)]با وجود این تفاوت، در اینجا چند جایگزین عالی Chrome وجود دارد! مرورگر Brave یکی از شناختهشدهترین مرورگرها با تمرکز بر حریم خصوصی است. Brave Browser یک گزینه مبتنی بر Chromium است به این معنی که شما همچنان به همه برنامههای افزودنی Chrom خود دسترسی دارید. بهطور پیشفرض Brave دارای ویژگیهای بسیار خوبی از جمله مسدود کردن تبلیغات، مسدود کردن ردیابهای متقابل سایت، مسدود کردن کوکیها و مسدود کردن اثر انگشت است. اثر انگشت. به طور خاص مسدود کردن چیزی است که بسیاری از مرورگرها اجرا نمیکنند، حتی مرورگرهایی که حریم خصوصی را هدف قرار میدهند. این مرورگر همچنین یکی از اولین کسانی بود که کیف پول رمزنگاری داخلی را پیادهسازی کرد. که میتوان از آن برای کسب جوایز ارز دیجیتال با اجازه دادن به تبلیغات از ب در حالی که شما وبگردی می کنید. این یک انتخاب است، بنابراین به شما بستگی دارد که آیا این را اجازه می دهید یا نه، مطمئناً برای همه مناسب نیست. از نظر رابط کاربری، Brave کار خاصی انجام نمی دهد. اگر به Chrome عادت دارید با Brave احساس خوبی در خانه خواهید داشت. که نه خوب است و نه بد و به خود فرد بستگی دارد. به طور کلی، Brave گزینه بسیار خوبی برای کسانی است که می خواهند یک تجربه بسیار خوب از کروم داشته باشند بدون اینکه Google همه کارهای شما را ردیابی کند. یکی دیگر از مرورگرهای وب مبتنی بر Chromium، Vivaldi است. این توسط توسعه دهندگان سابق اپرا ایجاد شده است و بسیاری از حساسیت های طراحی اپرا را با استعدادی اضافه نشان می دهد. Vivaldi برای کسانی که دوست دارند مرورگر خود را سفارشی کنند عالی است. داخلی امکان تغییر انواع ظاهر مرورگر است. و یک فروشگاه تم که اخیراً افتتاح شده است، ظاهر ویوالدی را آنطور که میخواهید آسانتر از همیشه میکند. ویوالدی همچنین ویژگیهای خارقالعادهای ایجاد کرده است که آن را به یک رویای چند وظیفهای تبدیل میکند. یک مثال Tab Tiling است. به سادگی هر تعداد برگه را انتخاب کنید، کلیک راست کرده و کاشی کنید. و Vivaldi همه آنها را در یک پنجره نشان می دهد که به شما امکان می دهد اندازه هر صفحه وب را به راحتی سفارشی کنید. به طور مشابه، انباشتن برگهها یک راه عالی برای شلوغ کردن نوار برگه و برگههای گروهی بهتر است. برای زمانی که روی پروژه های بزرگتر کار می کنید بسیار مفید است. پشتهبندی برگهها اخیراً در سافاری پیادهسازی شده است، بنابراین به نظر میرسد حتی اپل هم به آن علاقه داشته است. آنها صریحاً اعلام می کنند که شما را ردیابی نمی کنند و هر نوع تله متری ابتدا به اجازه کاربر نیاز دارد. اگر نمی خواهید ردیابی شوید، ویوالدی شما را ردیابی نخواهد کرد. در مورد ردیابی، ویوالدی همچنین دارای مسدود کردن تبلیغات داخلی و ردیاب است. آنها حتی این توانایی را دارند که شما مواردی مانند بنرهای مجوز کوکی را مسدود کنید. این همچنین به شما این امکان را می دهد که به راحتی لیست های بلوک تبلیغاتی خود را اضافه کنید. از آنجایی که Vivaldi مبتنی بر Chromium است، همچنان میتوانید بدون هیچ مشکلی از برنامههای افزودنی Chrome خود استفاده کنید. تیم پشت Vivaldi همیشه ویژگیهای جدیدی را اضافه میکند، و این یک مرورگر واقعا عالی است که شایسته کاربران بیشتری است. Vivaldi تقریباً از هر نظر بهتر از Chrome است، هیچ دلیلی برای عدم تغییر وجود ندارد. حریم خصوصی بهتر، سازگاری یکسان، ویژگیهای بیشتر. Ungoogled Chromium کاملاً توضیحی است. برای کسانی که به دنبال یک تجربه خام از Chromium با تمام کرک های حذف شده گوگل هستند، Chromium Ungoogled انتخاب خوبی است. بسیاری از ویژگیها به فعالسازی دستی نیاز دارند، بنابراین مرورگر شما فقط آنچه را که میخواهید انجام میدهد. نه کمتر نه بیشتر. چنگال های Chromium زیادی وجود دارد، این یکی با ارائه یک تجربه خام به شما و حذف جنبه Google متفاوت است. برای کاربران نهایی بی تجربه راه حل خوبی نیست، اما برای کسانی که دوست دارند سرهم بندی کنند، این یک جایگزین بسیار جالب برای کروم است. Waterfox یک فورک فایرفاکس بدون تله متری، حذف برخی از عناصر حمایت شده فایرفاکس (مانند Pocket) و سفارشی سازی بهتر است. واترفاکس اولین مرورگر وب 64 بیتی بود، و این دلیل اصلی وجود Waterfox است. اما از آنجایی که اکثر مرورگرهای وب به 64 بیت تغییر کرده اند، Waterfox مسیر خود را تغییر داده است. در عوض به دنبال ارائه بهترین فایرفاکس بدون تله متری و راحتی موجودات بیشتر هستیم. Pale Moon در ابتدا یکی از فورک های فایرفاکس بود، اما در این مرحله، آنقدر دور شده است که به نظر می رسد پروژه مستقل خودش است. که، برای همه مقاصد، در این نقطه است. با استفاده از موتور مرورگر خود به نام Goanna، یادآور فایرفاکس قدیمی قبل از تغییر به Australis است. آنهایی که مشتاق روزهای ساده تر هستند، با ماه رنگ پریده احساس راحتی می کنند. از آنجایی که از موتور خود استفاده می کند، به افزونه های فایرفاکس دسترسی ندارید، اما یک جایگزین Pale Moon با افزونه های منبع باز وجود دارد. پایبندی به وعدههای Pale Moon مبنی بر یک مرورگر ردیاب صفر و دورسنجی صفر. Pale Moon حتی یک سرویس همگام سازی مرورگر مانند کروم دارد. Pale Moon برای همه مناسب نخواهد بود، اما چنین تجربه منحصربهفردی را ارائه میکند و دیدن پروژهای که مسیر خودش را طی میکند بسیار عالی است. ما میخواهیم بین بهترین گزینههای کروم دسکتاپ و موبایل کروم متقاطع ببینیم. مرورگر Brave دوباره تجربه بسیار خوبی از تلفن همراه ارائه می دهد که به طور یکپارچه با نسخه دسکتاپ همگام می شود. بنابراین، اگر از Brave در دسکتاپ استفاده می کنید، ارزش آن را دارد که روی موبایل نیز به آن تغییر دهید. Brave در تلفن همراه نیز بر اساس Chromium است و با تمرکز بر معیارهای حریم خصوصی کاملاً از Chrome متمایز است. همچنین استفاده از آن راحت و آسان است. معیارهای حریم خصوصی فوقالذکر واقعاً جالب هستند، دیدن تعداد تبلیغات و ردیابهایی که Brave هنگام گشت و گذار در وب مسدود میکند بسیار چشمگیر است. به طور مشابه با مقدار داده ای که ذخیره کرده اید. جوایز کریپتو در موبایل Brave نیز در دسترس هستند اگر به آنها روی دسکتاپ علاقه مند بودید. Brave یک مرورگر عالی برای تلفن همراه است که اگر عاشق Chrome در تلفن همراه هستید، اما چیزی میخواهید که به حریم خصوصی شما احترام بگذارد، قطعا ارزش امتحان کردن را دارد. در حالی که Vivaldi روی دسکتاپ مبتنی بر Chromium است، Vivaldi در تلفن همراه چیز خاص خود است. علیرغم اینکه سال گذشته منتشر شد، اما کاملاً برجسته است و ویژگی هایی دارد که در هیچ جای دیگری نخواهید یافت. هیچ افزونهای وجود ندارد، اما Vivaldi همان تبلیغات داخلی و ردیابهایی را دارد که در نسخه دسکتاپ میبینید. و عالی کار میکنه اگر کاربر تبلت هستید، Vivaldi بهترین مرورگر است. با معرفی انباشتگی دو زبانه، انجام چند کار ساده تر از همیشه است. به لطف Vivaldi Sync، رفت و برگشت بین نمونه های Vivaldi دسکتاپ و تلفن همراه خود بدون از دست دادن چیزی آسان است. شاید جای تعجب نباشد که نسخه موبایل Vivaldi به اندازه برادر بزرگش قابل تنظیم نیست، اما گزینه های سفارشی سازی بسیار بیشتری نسبت به سایر رقبا دارد. برای یک تلاش کاملاً جدید، Vivaldi در تلفن همراه فوق العاده است و همیشه در حال بهبود است. علیرغم اینکه سایر مرورگرها بالغ تر هستند. ویوالدی به راحتی با آنها رقابت می کند. این فقط اندروید است، اما برای کسانی که به دنبال یک مرورگر وب ساده و کاربردی هستند که ویژگیهای حریم خصوصی خوبی را ارائه میدهد، مرورگر حریم خصوصی DuckDuckGo یک گزینه فوقالعاده است. بسیاری از زنگ ها و سوت های درخشان رقبای خود را ندارد، اما این لزوما چیز بدی نیست. به خصوص برای کسانی که در حال حاضر از DuckDuckGo استفاده می کنند. اما ویژگیهای حریمخصوصی که دارد عالی هستند، مانند یک دکمه اختصاصی برای پاک کردن همه برگهها و دادهها. و همچنین ویژگیهای آتی برای مسدود کردن ایمیل و ردیابی برنامهها. اگر میخواهید مرورگر سادهتری داشته باشید، بدون همه ابزارهای اضافی، مرورگر DuckDuckGo ارزش آن را دارد. سبک است و فقط کار میکند. خواهید دید که بسیاری از مرورگرها یک سرویس VPN رایگان را به عنوان راهی برای ترغیب شما به استفاده از این سرویس ارائه میکنند. بیشتر اوقات اینها VPN نیستند بلکه به یک پروکسی نزدیکتر هستند. و مرورگرهای وب که VPN داخلی رایگان ارائه می دهند می توانند از نظر امنیت و حفظ حریم خصوصی خطرناک باشند. بسیاری از سرویسهای رایگان VPN به طریقی دادهها را جمعآوری میکنند، چه از طریق ردیابها یا حتی ذخیرهسازی گزارشها. بر خلاف hide.me VPN، که در آن حق بیمه های بزرگ ما به ردیف رایگان ما یارانه پرداخت می کنند. به همین دلیل است که تصمیم گرفتیم مرورگرهایی را که چنین خدماتی را ارائه می دهند حذف کنیم. مرورگری که دارای VPN ناامن است که به طور پیشفرض فعال است، صرف نظر از اینکه بقیه مرورگر چقدر خوب رفتار میکند، خصوصی نیست. گوگلزدایی میتواند سخت باشد، و تغییر مرورگرهای وب فقط نوک کوه یخ است. اما اجازه ندهید گوگل شما را فریب دهد و فکر کنید کروم تنها مرورگر وب خوب است، این به سادگی درست نیست. ارزش امتحان کردن یکی از مرورگرهای لیست شده در اینجا امروز را دارد، فکر می کنم از خوب بودن گزینه های جایگزین شگفت زده خواهید شد. واقعیت این است که گوگل مجبور نیست کروم را بهبود بخشد، این پیشفرض است. اما رقبا در حال نوآوری هستند و ویژگی هایی را اضافه می کنند که حتی نمی دانستید می خواهید. در حالی که حریم خصوصی خود را حفظ می کنید، چه چیزی را دوست ندارید؟ ما دوست داریم این محتوا را برای شما بیاوریم و امیدواریم که به شما کمک کند تا شما را به صورت آنلاین ایمن و امن نگه دارد. با خیال راحت آن را با دوستان خود نیز به اشتراک بگذارید. آیا به استفاده از VPN فکر کردهاید؟ با استفاده از VPN امنیت بیشتری را در حین آنلاین و توانایی دور زدن سانسور، از جمله موارد دیگر، دریافت کردهاید. در اینجا در hide.me، همه ما در مورد آزادی اینترنت هستیم، و خوشحالیم که در موقعیتی هستیم که میتوانیم آن را به همه ارائه دهیم. ، لطفاً با تیم پشتیبانی 24 ساعته ما به آدرس [email protected] یا از طریق چت زنده تماس بگیرید. در مکالمه جهانی در حال انجام در مورد داده ها و حریم خصوصی، اصطلاحات تخصصی اینترنتی زیادی در اطراف پرتاب می شود. یکی از رایجترین اصطلاحاتی که میشنوید – و احتمالاً در بسیاری از وبسایتها دیدهاید – درباره «کوکیهای اینترنتی» است. به هر حال کوکیهای اینترنتی چیست؟ دادههای آنلاین و حریم خصوصی؟ آیا میتوانم بدون کوکی در اینترنت جستجو کنم؟ در این مقاله به همه این سؤالات و موارد دیگر پاسخ خواهیم داد. در پایان، تصویری کامل از چرایی وجود کوکیهای اینترنتی و نحوه عملکرد کوکیهای اینترنتی خواهید داشت. بیایید وارد شویم. کوکیهای اینترنتی مجموعهای از دادههای متنی هستند که برای ذخیره اطلاعات خاصی در مورد شما هنگام مرور وب استفاده میشوند. این دادهها توسط مرورگرهای وب برای ایجاد تجربه کاربری سادهتر و ارائه اطلاعات تحلیلی استفاده میشوند که صاحبان وبسایت میتوانند از آن برای ایجاد کمپینهای بازاریابی بهتر، در میان موارد دیگر استفاده کنند. کوکی ها به اشکال مختلف موجود هستند. برخی از آنها برای به خاطر سپردن نام های کاربری، اطلاعات تماس و گذرواژه ها استفاده می شوند تا بتوانید به سرعت بدون اصطکاک وارد رایج ترین حساب های خود شوید. کوکیهای ردیابی، وبسایتهایی را که در وب بازدید کردهاید ثبت میکنند (بله، حتی در حالت ناشناس در Chrome). کوکیها که معمولاً در گفتگو درباره حریم خصوصی کاربر ذکر میشود، برای شخصیسازی نیز استفاده میشوند. دادههایی که در مورد شما در کوکیها ذخیره میشوند به شرکتها اجازه میدهند تا تجربیات مشاهده وبسایت متناسبتری را ارائه دهند، از جمله نمایش تبلیغات مرتبط بر اساس سابقه مرور وب شما. یک تجربه کاربری ساده تر دادههایی را ذخیره میکند که به کاربران اجازه میدهد برای مدتی یک صفحه وب را ترک کنند، سپس به آن برگردند و از جایی که کار را متوقف کردند ادامه دهند. به عنوان مثال، وقتی مواردی را در یک سبد خرید در سایت تجارت الکترونیک مورد علاقه خود می گذارید، کوکی ها آن داده ها را ذخیره می کنند تا وقتی بعداً به وب سایت بازگردید، سبد خرید همچنان با مواردی که اضافه کرده اید وجود دارد. کوکی ها به عنوان اختراع شدند. یک ابزار اولیه در مرورگرهای وب این یک تابع پیش فرض بود که اکثر مردم حتی از وجود آن اطلاعی نداشتند. تا اواسط تا اواخر دهه نود هیچ کس در مورد داده ها و پیامدهای حریم خصوصی تردید نداشت. و در آن زمان، کوکی ها قبلاً در حال استفاده نسبتاً گسترده بودند. اکنون قوانینی در مورد کوکی های اینترنتی وجود دارد، زیرا آنها با ذخیره داده های شخصی سروکار دارند. اما آنها بخش اساسی اکثر جستجوهای وب باقی می مانند. استثنای قابل توجه Duckduckgo است، یک مرورگر وب متمرکز بر حریم خصوصی که کوکی ها را جمع آوری نمی کند.

کوکیها در هستهشان برای شناسایی شما در وب وجود دارند. کوکیها دادههایی را ذخیره میکنند که به وبسایتها کمک میکند تا بیشتر در مورد اینکه شما چه کسی هستید، از کجا آمدهاید و به چه چیزهایی علاقه دارید، بفهمند. کوکیها مانند گذرنامهای نیستند که تمام اطلاعات شخصی شما را در اختیار شما قرار دهد. بله، راههایی برای هکرها وجود دارد که از کوکیها برای سرقت اطلاعات مهم درباره شما استفاده کنند. اما در بیشتر موارد، کوکیها در برابر سرقت هویت انعطافپذیر هستند، زیرا دادههای موجود در کوکیها بر اساس رفتارها هستند و نه یک عکس فوری واقعی از شما به عنوان یک شخص. بنابراین، کوکی ها دقیقاً چه چیزی در مورد شما می گویند؟ وب سایت ها اطلاعات مختلفی را از شما جمع آوری می کنند. وقتی پنجرهای را مشاهده میکنید که از شما درخواست میکند «همه کوکیها را بپذیرید»، این معمولاً به نوعی از اطلاعات مربوط به نحوه استفاده یا ذخیره دادههایی که به آن شرکت میدهید مربوط میشود. در اینجا فهرستی از متداولترین چیزهایی است که کوکیهایتان درباره شما آشکار میکنند: پاک کردن کوکیهای اینترنتی به این معنی است که شما دادههای ذخیره شده اینترنتی خود را پاک میکنید. درباره شما از یک مرورگر وب وقتی کوکی های خود را پاک می کنید، دفعه بعد که به وب سایت های مورد علاقه خود می روید، باید دوباره وارد شوید. با کلیک روی حذف، رمز عبور و نام کاربری شما فراموش شد. هنگامی که دوباره وارد سیستم میشوید، برخی از سایتها ممکن است از شما بخواهند که از احراز هویت چند مرحلهای استفاده کنید، زیرا دادههایی را که شما را به دستگاهی که استفاده میکنید مرتبط میکند، حذف کردهاید. اساساً، حذف کوکی های شما به این معنی است که مرورگرهای وب کم و بیش شما را فراموش می کنند. این میتواند کمی حفظ حریم خصوصی بیشتر را تضمین کند، اما میتواند باعث ناراحتی جزئی مرور شود. یکی از سادهترین راهها برای حفظ حریم خصوصی اینترنت (و افزودن یک لایه امنیتی) ) استفاده از VPN (شبکه خصوصی مجازی) است. VPN دادههای شما را رمزگذاری میکند تا شرکتها، وبسایتها و بازیگران بد نتوانند هویت شما را پیدا کنند یا اطلاعات شخصی شما را بدزدند. خیر، VPNها کوکیهای شما را پنهان نمیکنند. اما VPN ها سطح بیشتری از رمزگذاری را بین اطلاعات شما اضافه می کنند. حریم خصوصی بیشتری را ارائه می دهد، به طوری که می توانید با اطمینان وب را مرور کنید، بدون اینکه از امکانات ارائه شده از طریق کوکی های اینترنتی صرف نظر کنید. اگر می خواهید حریم خصوصی و امنیت آنلاین خود را افزایش دهید، پس VPN از طریق IPVanish راهی موثر و مقرون به صرفه است. VPN خود را با حداقل 3.20 دلار در ماه دریافت کنید. از اکتبر 2021، ویندوز 11 به شما اجازه نمیدهد نوار وظیفه خود را با تنظیمات رسمی به بالای صفحه منتقل کنید (برخلاف ویندوز 10). اما ما راهی برای انجام آن با ویرایش رجیستری پیدا کردهایم – و شما میتوانید آن را تنها با چند کلیک انجام دهید. مرتبط: 5 روشی که نوار وظیفه ویندوز 11 بدتر از ویندوز 10 است برای انتقال نوار وظیفه ویندوز 11 خود، می توانید نوار وظیفه ویندوز 11 خود را به بالای صفحه تغییر دهید. به صورت دستی ثبت نام کنید یا هک با یک کلیک ما را در بخش زیر دانلود کنید. ابتدا به شما نشان خواهیم داد که چگونه خودتان این کار را انجام دهید. هشدار: ویرایشگر رجیستری ابزار قدرتمندی است. استفاده نادرست از آن می تواند سیستم شما را ناپایدار یا حتی غیرقابل اجرا کند. با این حال، این یک هک ساده است و اگر دستورالعمل ها را به طور کامل دنبال کنید، نباید مشکلی داشته باشید. اگر قبلاً از ویرایشگر رجیستری استفاده نکرده اید، قبل از شروع به مطالعه نحوه استفاده از آن فکر کنید. همچنین توصیه میکنیم قبل از انجام هر گونه تغییری از رجیستری (و رایانه خود) نسخه پشتیبان تهیه کنید. برای اینکه به صورت دستی نوار وظیفه در بالای صفحه نمایش داده شود، ابتدا ویرایشگر رجیستری را باز کنید. برای انجام این کار، روی دکمه Start کلیک کنید، "regedit" را تایپ کنید، سپس "Registry Editor" را در نتایج انتخاب کنید. هنگامی که ویرایشگر رجیستری باز شد، با استفاده از نوار کناری به این کلید بروید یا آن را در خط آدرس نزدیک بالای صفحه قرار دهید. از پنجره: هنگامی که به "StuckRects3" پیمایش کردید.[1] روی کلید "StuckRects3"[1]9 دوبار کلیک کنید. به کلید رجیستری بروید و “Settings.”” width=”650″ height=”272″ src=”/pagespeed_static/1.JiBnMqyl6S.gif” onload=”pagespeed.lazyLoadImages.loadIfVisibleAndMaybeBeacon(this);” onerror=”this.onerror=null;pagespeed.lazyLoadImages.loadIfVisibleAndMaybeBeacon(this);”/> را باز کنید وقتی پنجره «ویرایش مقدار باینری» باز شد، جدولی از مقادیر را خواهید دید. این یک بخش تا حدودی مشکل است. ردیف دوم مقادیر را از بالا پیدا کنید، سپس تا پنجمین مقدار از سمت چپ بشمارید. به طور پیش فرض، این مقدار روی "03" تنظیم شده است. مکان نما را دقیقاً در سمت راست "03" قرار دهید (با ماوس کلیک کنید و در صورت لزوم کلید پیکان سمت راست را فشار دهید)، یک بار Backspace را فشار دهید، سپس برای خلاصه کردن، شما باید مقدار "03" (که به معنای نوار وظیفه در پایین است) با "01" (به معنای نوار وظیفه در بالا) جایگزین شد. وقتی کارتان تمام شد، روی «OK» کلیک کنید. ویرایشگر رجیستری را ببندید، سپس رایانه خود را مجدداً راهاندازی کنید، از سیستم خارج شده و از سیستم خارج شوید. دوباره وارد شوید، یا ویندوز اکسپلورر را مجددا راه اندازی کنید. برای راه اندازی مجدد اکسپلورر، Ctrl+Shift+Esc را فشار دهید تا Task Manager باز شود، روی «جزئیات بیشتر» کلیک کنید تا رابط کامل را در صورت لزوم مشاهده کنید، و برگه «Processes» را انتخاب کنید. "Windows Explorer" را در لیست پیدا کنید، روی آن کلیک راست کنید و "Restart" را انتخاب کنید. اگر نمادهای نوار وظیفه شما در مرکز قرار داشته باشند و روی Start کلیک کنید، متوجه خواهید شد که منوی Start در سمت چپ صفحه ظاهر می شود، نه در مرکز. اگر نظر خود را تغییر دادید و میخواهید به نوار وظیفه خود در پایین صفحه بازگردید، " را ویرایش کنید. کلید تنظیمات که در مرحله بالا نشان داده شده است، مقدار «01» را با «03» تغییر میدهد. یا می توانید از فایل "win11_taskbar_bottom.reg" در بخش زیر استفاده کنید. ممکن است فکر کنید: آیا امکان انتقال نوار وظیفه ویندوز 11 به سمت چپ یا راست صفحه وجود دارد؟ بله، با تغییر مقدار کلید "تنظیمات" به "00" (برای سمت چپ) یا "02" (برای سمت راست). متأسفانه، نوار وظیفه غیرقابل استفاده می شود (از اکتبر 2021) زیرا نمادهای نوار وظیفه به درستی نشان داده نمی شوند. روی رجیستری هک کلیک کنید

اگر ترجیح نمی دهید رجیستری خود را با دست ویرایش کنید، می توانید فایل های هک رجیستری ما را با یک کلیک دانلود کنید. در ZIP پیوند داده شده در زیر، دو فایل پیدا خواهید کرد که نوار وظیفه ویندوز 11 شما را در بالا یا پایین صفحه (پس از راه اندازی مجدد) قرار می دهند. فایل را در هر مکانی از حالت فشرده خارج کنید، و دو فایل خواهید داشت: به طور معمول، شما نباید به فایلهای رجیستری که در اینترنت پیدا میکنید اعتماد کنید، اما ما خودمان آنها را آماده و آزمایش کردهایم. در صورت تمایل می توانید با استفاده از Notepad محتویات آنها را تأیید کنید. (روی یک فایل REG کلیک راست کنید، «Show More Options» را انتخاب کنید، سپس «Edit» را انتخاب کنید.) برای استفاده از فایلهای REG، روی موردی که میخواهید استفاده کنید دوبار کلیک کنید و هشداری درباره افزودن اطلاعات خواهید دید. به رجیستری روی «بله» پس از آن، روی «OK» در پاپ آپ تأیید کلیک کنید. در مرحله بعد، کامپیوتر خود را مجددا راه اندازی کنید، از سیستم خارج شوید و دوباره وارد شوید، یا اکسپلورر را مجددا راه اندازی کنید. وقتی دوباره وارد سیستم میشوید، بسته به اینکه از کدام فایل REG استفاده کردهاید، نوار وظیفه شما در بالا یا پایین صفحه قرار میگیرد. هشدار: به خاطر داشته باشید که این هک رجیستری به طور رسمی توسط مایکروسافت پشتیبانی نمیشود. ممکن است در یک بهروزرسانی آینده ویندوز 11 خراب شود، یا ممکن است روی هر رایانه شخصی به طور کامل کار نکند. در نهایت این گزینه را در برنامه تنظیمات رسمی کنید. تا آن زمان، انجام وظیفه مبارک! مرتبط: نوار وظیفه ویندوز 11 قبل از انتشار کامل نمیشود Joe Hindy / Android Authority TL;DR طبق گزارش جدیدی از Markup، ظاهراً شرکتی که به عنوان Life360 شناخته می شود، است. بازی سریع و شل با داده های کاربر. زمانی که متوجه میشوید Life360 دارای یک برنامه ردیابی خانواده به همین نام با بیش از 33 میلیون کاربر است، این امر به ویژه نگرانکننده است. این شرکت همچنین مالک آینده Tile، نام تجاری محبوب ردیابهای GPS است. همچنین ببینید: بهترین ردیابهای بلوتوث گزارش از Markup ادعا میکند که Lifely360 همه چیز را انجام نمیدهد. برای جلوگیری از ردیابی آسان دادههایی که به یک شخص خاص میفروشد، کارهای زیادی برای «فاصله» کردن دادههایی که میفروشد انجام دهید. همچنین ادعاهایی وجود دارد که دادهها را به شرکتهایی میفروشد که تاریخچهای مبهم از حفظ حریم خصوصی و اخلاقیات امنیتی دارند. با این حال، احتمالاً اکثر کاربران از میزان فروش آن دادهها آگاه نیستند، و نه احتمالاً از اینکه این دادهها احتمالاً چقدر خاص هستند، آگاه نیستند. وقتی متوجه میشوید که بسیاری از دادههای Life360 بر اساس فعالیت کودکان 13 سال به بالا است، یک معضل اخلاقی نیز وجود دارد. خطمشی این شرکت میگوید که از دادههای کودکان زیر ۱۳ سال استفاده نمیکند.[۱۹۶۵۹۰۰۸]، کریس هالز، موسس و مدیر عامل شرکت، به آسانی به [۱۹۴۵۹۰۱۸] Markup درباره سیاستهای فروش داده خود گفت. او اشاره کرد که از قانونی حمایت خواهد کرد که فروش داده ها را برای کاربر شفاف تر کند. او همچنین خاطرنشان کرد که این شرکت دادههای خود را به هیچ سازمان دولتی درگیر با اجرای قانون نمیفروشد. بدیهی است که پیامدهای حریم خصوصی ردیابهای فیزیکی GPS مانند ردیابهای Tile میتواند مصرفکنندگان را برانگیزد. عصبی. در حال حاضر، Life360 – که اعلام کرد قصد دارد تا Tile را به قیمت 205 میلیون دلار بخرد – میگوید که هیچ برنامهای برای فروش دادههای کاربر Tile ندارد. برنامه این ادعا را تقویت نمی کند. هالز می گوید که فروش داده های کاربر یک اصل اصلی مدل کسب و کار آن است و به ارزان یا حتی رایگان بودن اپلیکیشن Life360 برای برخی خانواده ها کمک می کند. مشخص نیست که این شرکت چگونه قصد دارد از ردیابهای Tile درآمد کسب کند، با توجه به اینکه صورتحساب سختافزاری مواد این ردیابها احتمالاً به قیمت خردهفروشی بسیار نزدیک است. اگر از برنامه Life360 استفاده میکنید، میتوانید به تنظیمات بروید. > حریم خصوصی و امنیت و شرکتی را که اطلاعات شخصی شما را می فروشد انصراف دهید. مقاومت در برابر سوار شدن بر سکههای شیبا اینو (SHIB) سخت است. با این حال، خرید ارز دیجیتال SHIB در ایالات متحده آسان نیست، بنابراین من مجبور شدم در طول سفر راهی برای دسترسی به Binance پیدا کنم. پس از مدتی آزمایش و تلاش، راه حل عالی را کشف کردم. با یک VPN، می توانید SHIB را در Binance در ایالات متحده خریداری کنید. این برنامهها آدرس IP شما را تغییر میدهند تا پلتفرمهایی مانند Binance فکر کنند که شما جای دیگری هستید. به این ترتیب، بدون توجه به جایی که هستید، میتوانید به پلتفرم خرید سکههای Shiba Inu دسترسی داشته باشید. من دریافتم که ExpressVPN یک انتخاب ایدهآل برای خرید SHIB است به دلیل سرعت اتصال قابل اعتماد و امنیت درجه یک آن. امکانات. حتی بهتر از آن این است که 30 روز ضمانت بازگشت وجه ارائه می دهد، بنابراین می توانید ویژگی های آن را قبل از رفتن به یک برنامه بلندمدت آزمایش کنید و اگر با انتظارات شما مطابقت نداشت، بازپرداخت دریافت کنید. تجارت را شروع کنید. در شیبا اینو سکه امروز

خرید کنید. Shiba Inu Coins با ExpressVPN اکنون! با توجه به مقررات ایالات متحده، SHIB تنها در چند ایالت توسط پلتفرم های معاملاتی ارزهای دیجیتال منتخب در دسترس است. این بدان معنی است که اگر در یکی از این ایالت ها نباشید، نمی توانید SHIB را خریداری کنید. حتی بیشتر از آن، بایننس ایالات متحده به هیچ وجه این سکه را ارائه نمی دهد و سایر پلتفرم ها کارمزد تراکنش های بسیار بالایی دارند. با یک VPN، می توانید به پلتفرم جهانی بایننس متصل شوید و به بیش از 250 سکه از جمله Shiba Inu دسترسی داشته باشید. یک VPN با مسیریابی اتصال شما از طریق یک کشور دیگر راهی برای دور زدن چنین بلوک های جغرافیایی به شما می دهد. این یک راه عالی برای پوشاندن موقعیت مکانی واقعی شما و هدایت بایننس به این فکر است که شما خارج از ایالات متحده هستید تا بتوانید SHIB را خریداری کنید. و SHIB را در وب سایت جهانی Binance بخرید.

چرا باید از برنامه های اندروید در ویندوز 11 استفاده کنید؟

خدمات بدون برنامههای دسکتاپ

برنامه های طراحی شده برای صفحه نمایش لمسی

بازی موبایل در رایانه شخصی شما

![بازی موبایل در ویندوز 11." width="3840" height="2160[194590190][0] ما در مورد برنامه های اندروید <em> </em> زیاد صحبت کرده ایم، اما البته، بازی های اندروید <em> </em> در ویندوز 11 نیز کار می کنند. در نهایت میتوانید بازیهای تلفن همراه مورد علاقه خود را به رابط دسکتاپ بیاورید.</p>

<p> در حالی که بسیاری از بازیهای اندروید برای کار با ورودی لمسی ساده طراحی شدهاند، بازیهای پیچیده زیادی نیز وجود دارد. دلیلی وجود دارد که مردم کنترلرهای Xbox و PS5 را به دستگاه های اندرویدی خود متصل می کنند. . و از آنجایی که بسیاری از بازیها میتوانند پیشرفت را همگامسازی کنند، همچنان میتوانید با تلفن خود نیز بازی کنید. اکثر شبکه های اجتماعی محبوب اکنون دارای برنامه ها یا وب سایت های دسکتاپ کاملاً کاربردی هستند. با این حال، ممکن است نسخههای تلفن همراه را ترجیح دهید، و همه برنامههای رسانههای اجتماعی در ویندوز در دسترس نیستند.</p>

<p> برای مثال اسنپچت، تجربه مرورگر بسیار سادهای دارد. این نوع از خدمات رسانه های اجتماعی به شدت برای گوشی های هوشمند طراحی شده اند. اگر میخواهید بهترین تجربه را داشته باشید، تجربهای که توسعهدهندگان بیشتر روی آن تمرکز میکنند، نسخه اندروید را میخواهید. برنامهها در ویندوز 11 همه در مورد پر کردن شکافها هستند. دیگر لازم نیست آرزو کنید که بتوانید به برنامه تلفن همراه بانک خود در رایانه شخصی خود دسترسی داشته باشید. برای بررسی اعلان زنگ، لازم نیست گوشی خود را بیرون بیاورید.</p>

<p>شاید نیازی به استفاده از برنامههای Android در Windows 11 نداشته باشید. این دلایل ممکن است به شما مربوط نباشد و اشکالی ندارد. با این حال، اگر کنجکاو هستید، ارزش آن را دارد. با این ویژگی حتی کارهای بیشتری وجود دارد که میتوانید انجام دهید، اگر کمی سرهم بندی کنید.<br />

<br /><a href=](http://superdvd.ir/wp-content/uploads/2021/12/چرا-باید-از-برنامه-های-اندروید-در-ویندو.png)

سری گلکسی اس 22 سامسونگ: همه شایعات (20 دسامبر)

سری Samsung Galaxy S22: نام و تاریخ انتشار

Samsung Galaxy S22 Ultra

دوربینها

غول فناوری صوتی هزاران اطلاعات مشتری را در معرض نمایش قرار داد

55 گیگابایت

مشکوک شماره. از فایلها

407000+

شماره. افراد در معرض

28000+

محدوده تاریخ/خط زمان

15 دسامبر – 18 مارس

محدوده جغرافیایی

در سرتاسر جهان[7]دادههای ارائه شده در سراسر جهان[1965906

پشتیبان گیری از پایگاه داده

تاثیر بالقوه

سرقت هویت. تقلب مالیاتی؛ تقلب دربیمه؛ کلاهبرداری پستی؛ تصاحب حساب بانکی؛ کلاهبرداری از کارت بدهی یا اعتباری؛ کلاهبرداری وام مسکن

فرمت ذخیره داده

پیکربندی نادرست سطل AWS S3

نمایه شرکت

نمونه ای از ورودی ها در سطل S3

برای Sennheiser

ایمنسازی یک سطل باز S3

برای مشتریان Sennheiser

درباره ما و گزارش های قبلی

به ما کمک کنید تا از اینترنت محافظت کنیم! و به هکرهای اخلاقی اجازه می دهد تا به صورت ناشناس هرگونه نقض داده را که به صورت آنلاین پیدا می کنند گزارش کنند. از طرف دیگر، هر کسی میتواند در هر زمان و از هر مکان، بدون به خطر انداختن حریم خصوصی شما، یک نقض را در اینجا در vpnMentor ارسال کند.

Chrome را حذف کنید – Google به حریم خصوصی شما اهمیتی نمی دهد

گوگل چقدر درآمد دارد؟

آنچه Google درباره شما ردیابی میکند

ظهور Google Chrome

Chrome راهی به Google داده است تا کاربران را بدون توجه به جایی که در اینترنت می روند ردیابی کند. حوالی انتشارش، نفسی تازه بود. کروم سریع بود، رابط کاربری دلپذیری داشت، و در کل احساس مدرنی داشت.

Chromium چیست؟

بهترین جایگزینهای Chrome رومیزی

Brave

Vivaldi

Chromium Ungoogled

Waterfox

Pale Moon

بهترین جایگزینهای Chrome موبایل

Brave

Vivaldi

DuckDuckGo Privacy Browser

مرورگرهایی که «ویپیانهای رایگان» را ارائه میدهند

گوگلزدایی از زندگیتان

کوکی های اینترنتی چیست؟ | IPVanish

کوکیهای اینترنتی تعریف شده

چه اتفاقی میافتد وقتی کوکیهای خود را پاک میکنید؟

چگونه در وب بگردید بدون اینکه دادههای شما ردیابی شوند

چگونه نوار وظیفه ویندوز 11 را به بالای صفحه منتقل کنیم

رجیستری را خودتان ویرایش کنید

ComputerHKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExplorerStuckRects301 را تایپ کنید.

Life360، صاحب Tile، اطلاعات کاربر را دیوانهوار میفروشد

Life360 برنامهای برای فروش اطلاعات Tile ندارد

نحوه خرید کوین شیبا اینو (SHIB) در بایننس در ایالات متحده در سال 2021

راهنمای سریع: نحوه خرید سکه Shiba Inu در ایالات متحده در 3 مرحله آسان

چرا برای خرید Shiba Inu Coin در ایالات متحده به VPN نیاز دارید

بهترین VPN ها برای خرید Shiba Inu Coin در ایالات متحده

1. ExpressVPN — سرورهایی در بیش از 160 مکان برای خرید سکه های Shiba Inu از ایالات متحده